Разработка украинского киберконтрнаступления

Обзор

Военное вторжение России в Украину началось 24 февраля 2022 года с массированной наземной атаки, подкрепленной несколькими киберинцидентами. Эта деятельность подготовила почву для того, что станет активной гибридной войной, которая ведется в двух областях: кибервойна и наземная война.

На стороне Украины разрозненный кибер-коллектив превратился в ИТ-армию Украины, проводя DDoS-атаки на российскую инфраструктуру, включая аэропорты, общественный транспорт, государственные учреждения, финансовые учреждения и частные организации. Кибероперации также были нацелены на веб-сайт Московской фондовой биржи и Федеральную налоговую службу России. Еще на этой неделе ИТ-армия заявила, что взломала Центральный банк России, похитив тысячи внутренних документов и выложив 2,6 ГБ данных в открытый доступ.

В этом посте мы расскажем об ИТ-армии Украины с момента ее создания в самом начале войны как от разрозненного коллектива экспертов по кибербезопасности и хакеров до хорошо организованной национально-государственной группы оборонительных и наступательных акторов со специфическими роли и цели.

От Cyber Collective к IT Army

24 февраля 2022 года Егор Аушев, соучредитель компании по кибербезопасности, расположенной в Киеве, разместил на нескольких хакерских форумах призыв к Cyber Arms, заручившись помощью тех, кто имеет опыт кибербезопасности и навыки взлома. Добровольцы и различные хактивисты объединились, чтобы сформировать украинский коллектив по борьбе с киберпреступлениями, который превратился в более формализованную группу, известную как «ИТ-армия Украины»9.0005

Термин «ИТ-армия» впервые был введен Михаилом Федоровым, министром цифровой трансформации Украины, в сообщении в социальной сети 26 февраля 2022 года, что положило начало операциям ИТ-армии.

Рис. Пришло время заняться киберзащитой нашей страны». В интервью Reuters Аушев заявил, что «написал пост по просьбе высокопоставленного чиновника Минобороны, который связался с ним в тот день»9.0005 Судя по заявлениям Аушева, коллектив предположительно состоит из двух групп: открытого коллектива хактивистов, задачей которых является нацеливание и запуск DDoS-атак на российскую инфраструктуру, и внутренней группы кибероператоров, которые им поручено запускать более сложные операции, такие как те, которые выделены в отчете Стефана Соесанто о киберзащите CSS. Рисунок 2 : Война между Россией и Украиной — Cyber Group Tracker. 12 октября 2022 г. Киберзнание. На диаграмме показано почти равное количество субъектов угроз, поддерживающих противоборствующие стороны в войне. https://cyberknow.medium.com/update-19-2022-russia-ukraine-war-cyber-group-tracker-october-12-c684310ba654 03 3 Ориентация на Россию

IT Армия Украины Cyber Operations

Согласно сообщению в Telegram, 28 февраля 2022 года IT-армия взломала сайт Московской фондовой биржи, сделав его недоступным всего через пять минут после начала атаки. IT-армия утверждает, что закрыла сайт Сбербанка. Сбербанк — крупнейший банк в России. Атака привела к перебоям в работе платежной системы, небольшой потере средств, но не имела серьезных последствий .

Сбербанк — крупнейший банк в России. Атака привела к перебоям в работе платежной системы, небольшой потере средств, но не имела серьезных последствий .

Также 28 февраля российское информационное агентство «Интерфакс» опубликовало цитату Роскомнадзора о том, что «в настоящее время против России ведется гибридная война, включающая элементы дезинформации, а также традиционные средства кибервойны». Роскомнадзор — Федеральная служба Российской Федерации по надзору в сфере связи, информационных технологий и массовых коммуникаций, федеральный орган исполнительной власти, осуществляющий надзор за средствами массовой информации, в том числе электронными средствами массовой информации, массовыми коммуникациями, информационными технологиями и телекоммуникациями.

Рисунок 3 : Сообщение Telegram со списком из 31 начальной цели

Перевод 1: Вы можете использовать свой компьютер как оружие, совершая DDOS-атаки! Вот инструкции, как это сделать: … | Перевод 2: Если вы хотите поддержать Украину в борьбе с Россией, но не имеете возможности — помогите, открыв вкладку в браузере.

|

Рис. 4 : Пример рекламы в Facebook, призывающей пользователей присоединиться к DDoS-атакам на цели в России, и аналогичной рекламы в общедоступном канале Telegram , расширяя возможности таргетинга группы.

Увеличение размеров и масштабов миссии создало потребность в поддержке членов ИТ-армии, предоставив им сценарии для запуска, и выявило возможность разработки и внедрения учебных материалов и руководств по взлому, к которым можно было получить доступ и поделиться ими через образовательный портал. :

Перевод: HackYourMom Портал сообщества, лаборатория, академия и киберармия хакеров | |||

Образование | Услуги | Вы можете взломать? | |

Связь | О нас | Кибервойна | Присоединяйтесь к кибер-армии |

Рисунок 5 : Образовательный портал от команды HackYourMom.

Команда HackYourMom представила несколько образовательных статей от основ OSINT до статей и уроков по обратному инжинирингу на YouTube.

Рисунок 6 : Образовательный портал от команды HackYourMom, Cyberwar. Статьи по теме OSINT на украинском языке.

Разнообразную информацию можно найти в различных командах, группах и каналах, включая руководства и книги по запуску атак, советы по конкретным тактикам заражения сети или устройств цели.

Перевод: Как правильно атаковать Android-телефоны российских военных #обучение #ПО SARA — простая атака программ-вымогателей Android (требуется рут) Установка точное обновление подходящее обновление пакет установить git гит-клон … CD САРА запуск bash install. Далее вы создадите apk-файл, который нужно отправить жертве. |

Рисунок 7 : Группа HackYourMom обучает своих участников развертыванию программ-вымогателей на Android-телефонах российских солдат.

Простая атака программ-вымогателей для Android, используемая в атаках на мобильные телефоны российских военных на базе Android, обеспечивает кражу данных геолокации и постоянное отслеживание точек данных геолокации с зараженного устройства, что является чрезвычайно ценной информацией на поле боя.

Рисунок 8 : Снимок экрана из панели управления вредоносными программами SARA.

ИТ-армия Украины также предоставляет своим членам ресурсы для изучения английского языка, чтобы лучше помочь им в обучении и приобретении навыков и знаний в области кибербезопасности.

Рисунок 9 : Информационный портал OpSec.

По мере распространения информации о миссии ИТ-армии к делу присоединилась поддержка со стороны таких организаций, как Студенческий комитет кибербезопасности и Обороны Украины. Группа заявила, что начала атаковать российские ресурсы, целью которых является Мосметро, также известное как Московский метрополитен. Мосметро — система метрополитена, обслуживающая Москву и соседние города.

Рисунок 10 : Скриншоты с логотипом Студенческого комитета кибербезопасности и обороны Украины и новыми целями для его членов.

Группа также делится новостями о Российской Федерации, сообщаемыми в СМИ и правительственных источниках.

Перевод: Итоги ИТ Армии Украины за 2 недели. |

|

Рисунок 11 : Студенческий комитет кибербезопасности и обороны Украины делится последними обновлениями от «Минсифры» — Министерства цифровой трансформации Украины.

Методы работы ИТ-армии совершенствовались с момента создания группы, включая использование Telegram в качестве центральной точки связи для сотен тысяч хактивистов, расположенных по всему миру. В дополнение к постановке перед ИТ-армией задачи запуска DDoS-атак против определенных российских целей, другие типы атак, поощряемые на канале Telegram itarmyofukraine2022, включают сообщения о российских пропагандистских каналах YouTube и подписание петиций о блокировке PayPal, GitHub и аналогичных сервисов в России. На канале «itarmyofukraine2022» продолжают размещаться новые цели и методы работы.

Рисунок 12 : Сообщения в Telegram, призывающие пользователей подписывать петиции о блокировке PayPal и YouTube в России

Вскоре после создания канала Telegram были запущены первые автоматизированные сценарии и руководства, которые включали инструкции по созданию VPN. появиться.

Первые скрипты способствовали DDoS-атакам, нацеленным на платежную систему «Мир» в России, после приостановки обслуживания в России со стороны Mastercard, Visa и American Express.

Автоматизированные инструменты, такие как «Смерть от 1000 игл» , Liberator и mhddos_proxy , были созданы ИТ-армией специально для своих членов, что позволило им автоматически получать списки целей и выполнять DDoS-атаки с минимальными усилиями.

1 апреля 2022 года ИТ-армия запустила в Telegram автоматизированного чат-бота, который отвечает на вопросы и предоставляет инструкции по выполнению DDoS-атак. Вскоре после того, как чат-бот стал активным, IT-армия Украины создала веб-сайт со списком своих целей и подробностями о том, как запустить DDoS-атаку.

Рисунок 13 : Официальный сайт IT-армии Украины с инструкциями по проведению DoS-атак

облачные ресурсы. Это действие может позволить скоординированную атаку со всех доступных серверов, максимально увеличивая масштаб DDoS-атаки. Чтобы предотвратить заблаговременное исправление атакованных ресурсов, ИТ-армия закрыла свои 9 исходных кодов.0019 mhddos_proxy Инструмент для повышения операционной безопасности от злоупотреблений со стороны враждебных злоумышленников. Киберколлектив также прекратил публично делиться своим целевым списком.

Киберколлектив также прекратил публично делиться своим целевым списком.

Согласно информации, представленной на официальном сайте ИТ-армии Украины, в настоящее время группа стала хорошо организованной операцией со слаженной командой, в которую входят эксперты из следующих областей:

- Специалисты по кибербезопасности, которые выявляют потенциальные уязвимости цели

- Экономисты, выявляющие цели, которые существенно повлияют на экономику противника

- Разработчики решений для атак, которые обновляют программное обеспечение, что позволяет наносить более эффективные удары

- Модераторы, которые помогают ИТ-армии, читая сообщения и передавая важную информацию другим членам киберсообщества для анализа и участия в будущих кампаниях

Рис. 14 . Хронология развития набора инструментов DDoS для ИТ-армий. Даты представляют собой первый раз, когда конкретная тема или инструмент были представлены официальной учетной записью IT Army в Telegram.

7 октября 2022 года сотрудники ИТ-армии Украины испортили официальные сайты ОДКБ. URL-адрес на приведенном ниже снимке экрана ведет к интернет-архивной службе Wayback Machine:

IT-армия Украины на связи. Мы хотели бы поздравить Путина с последним днем рождения и пожелать ему <комфортной> поездки в Гаагу!»

С 7 октября 2022 года ИТ-армия Украины сосредоточилась на российских финансовых учреждениях и предприятиях, таких как Сбербанк, Газпромбанк, Московский кредитный банк, Wildberries и других.

Рисунок 16 : Сообщение Telegram от 7 октября со скриншотами со страницы Сбирбанка ВКонтакте, где клиенты говорят об отключении.

20 октября IT-армия Украины запустила DDoS-атак на ФНС России, заблокировав подачу налоговых деклараций и получение документов российскими налогоплательщиками, а также вызвала перебои в связи с Федеральной службой.

Рисунок 17 : Российские налогоплательщики жалуются на невозможность подать налоговую форму

22 октября ИТ-армия Украины предприняла очередную атаку на Федеральную налоговую службу России.

Рисунок 18 : Тысячи гневных комментариев в чате ФНС РФ.

Удивительно демонстрируя антивоенные и антироссийские настроения, NRA утверждает, что взломала «Техносерв» — крупнейшую в России компанию-системного интегратора. NRA также утверждает, что обнаружила связь между «Техносервом» и Федеральной службой безопасности России.

Выводы

В то время как мы видели много скоординированных национальных и симпатизирующих России нападающих в этом конфликте с российской стороны, «краудсорсинговая» методология ИТ-армии Украины является несколько уникальной техникой. Его способность координировать ресурсы в массовом масштабе — это то, чего, вероятно, не видели с первых дней противостояния Анонимусов и Саентологии.

Почему хакеры взламывают?…..и КНИГА и обновление ВЕБ-САЙТА!

12 марта 2014 г. — Эшли Джонстон 37 комментариев

Прежде всего…….. , если вы заметили, мой сайт был черным экраном большую часть вчерашнего дня.

Вот почему.

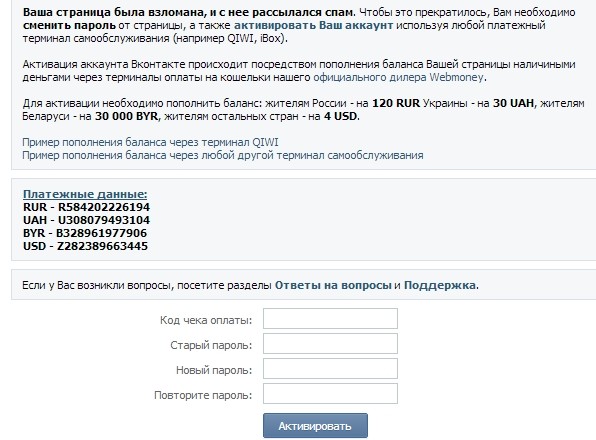

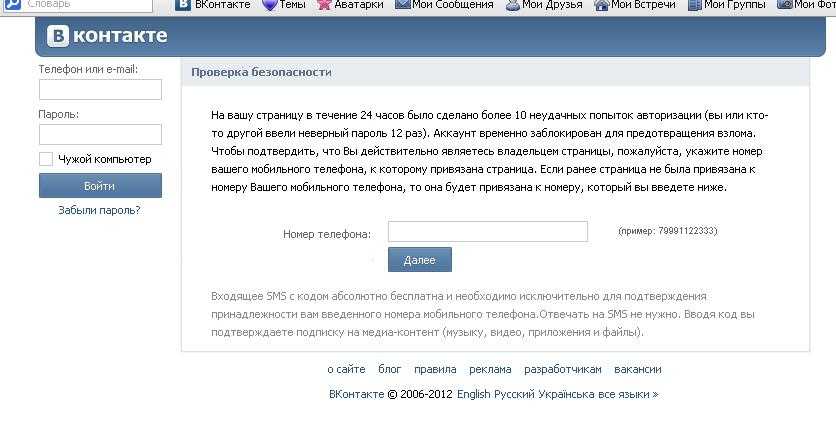

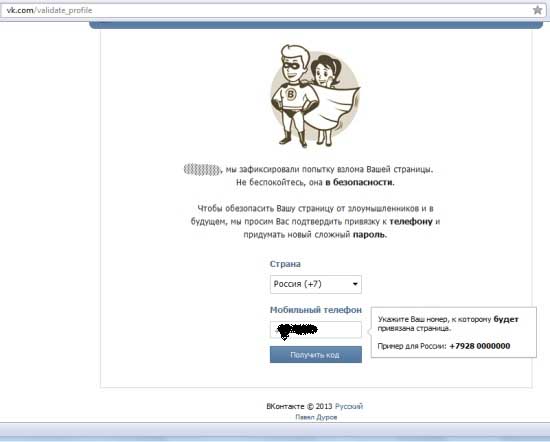

Кто-то из Косово взломал мой сайт и заморозил весь мой сайт. Если вы попытаетесь щелкнуть что-либо, появится окно входа в facebook ( или оно направит вас на совершенно новую страницу входа в facebook ). Я предполагаю, что затем он/она украдет информацию о Facebook и использует ее в своих уродливых целях.

Вот как выглядела эта коробочка…..вы ее видели?

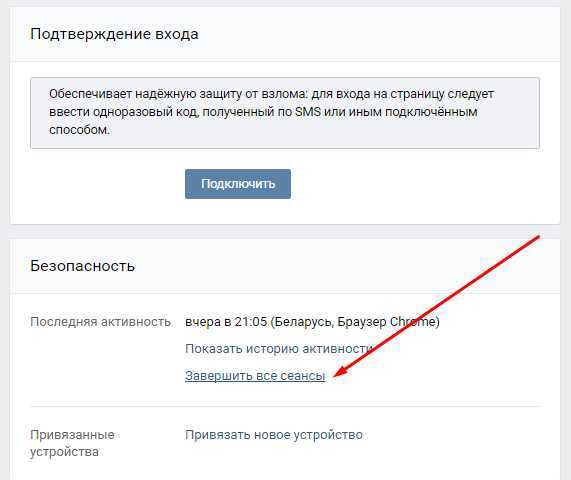

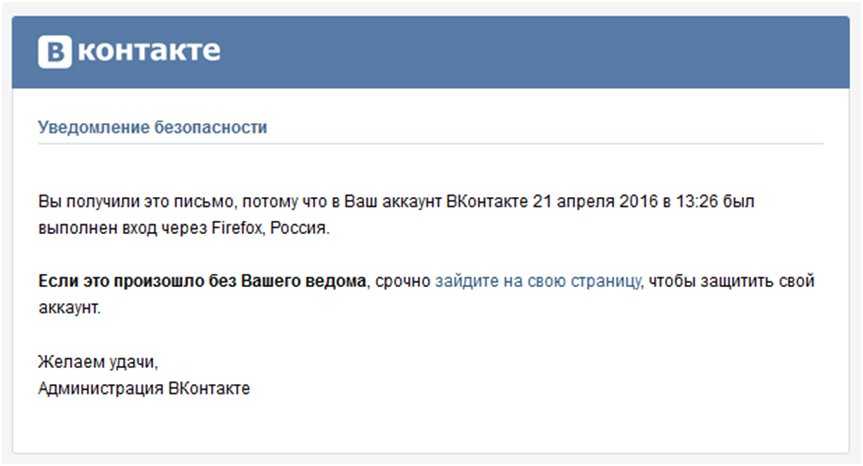

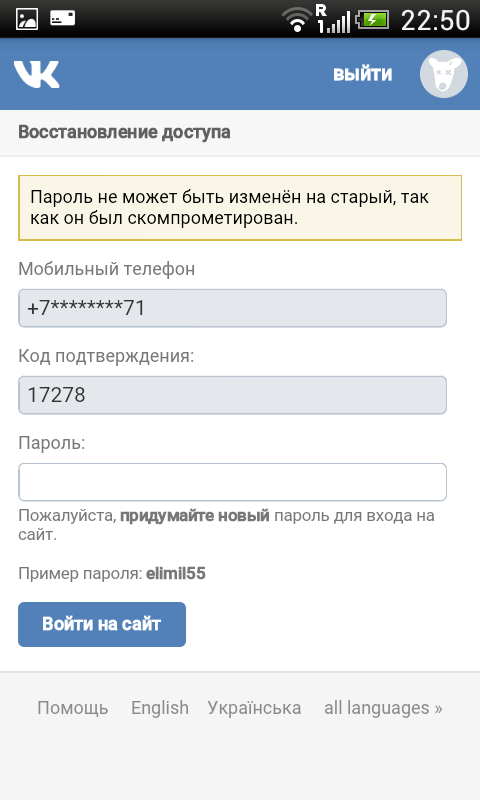

ТАК СЛУШАЙТЕ… если вы посетили мой сайт вчера рано утром и попытались нажать на что-то, а затем появилась страница входа в Facebook, надеюсь, вы нажали прочь. Если вы вошли в систему ( и были немного сбиты с толку, но не придали этому особого значения, потому что вы знаете, что я не какой-то сумасшедший и решил, что я ссылаюсь на свой сайт на Facebook или что-то в этом роде )…….затем ИЗМЕНИТЕ ВАШ ПАРОЛЬ FACEBOOK прямо сейчас! И мне очень жаль, если некоторые из вас увлеклись хакерской игрой… вот от чего меня больше всего тошнило. Я не совсем уверен, какую информацию они могли собрать, взломав Facebook ( У меня нет ни кредитных карт, ни адресов, ни чего-то очень личного в Facebook… а у вас? ), но я слышал о странных историях людей, взламывавших входить и отправлять сообщения своим друзьям, выдавать себя за себя, просить у друзей деньги и т. д. Итак…..если вы видите сообщение от меня с просьбой о банковском переводе, потому что я застрял в Париже, игнорируйте его. Я не. Грррр. Однако, как только они взломали меня, я изменил пароли, поставил двойную защиту и на самом деле устанавливаю на свой компьютер некоторое программное обеспечение, которое постоянно генерирует новые пароли, которые намного более безопасны.

Я не совсем уверен, какую информацию они могли собрать, взломав Facebook ( У меня нет ни кредитных карт, ни адресов, ни чего-то очень личного в Facebook… а у вас? ), но я слышал о странных историях людей, взламывавших входить и отправлять сообщения своим друзьям, выдавать себя за себя, просить у друзей деньги и т. д. Итак…..если вы видите сообщение от меня с просьбой о банковском переводе, потому что я застрял в Париже, игнорируйте его. Я не. Грррр. Однако, как только они взломали меня, я изменил пароли, поставил двойную защиту и на самом деле устанавливаю на свой компьютер некоторое программное обеспечение, которое постоянно генерирует новые пароли, которые намного более безопасны.

НО, этот хакер нашел старый адрес электронной почты, нашел нужную ему информацию и разместил экран facebook на моем сайте. В тот момент, когда я это заметил, я закрыл сайт и перевел его в режим обслуживания, пока не понял, что, черт возьми, происходит. ( Потому что сначала я еще не соединил все точки. ) Таким образом, очень немногие из вас должны были видеть эту страницу входа. Я провел большую часть дня, изучая и перезагружая сайт, удаляя вредоносное ПО, заставляя моего хоста запускать дополнительные сканирования, и снова отшлифовав ее.

) Таким образом, очень немногие из вас должны были видеть эту страницу входа. Я провел большую часть дня, изучая и перезагружая сайт, удаляя вредоносное ПО, заставляя моего хоста запускать дополнительные сканирования, и снова отшлифовав ее.

Ох…….и да, я довольно часто меняю свои пароли, но, думаю, я не добавляю достаточно сумасшедших символов ($$%%@@??), строчных/верхних регистров и бормотал беспорядок. Я думаю, что все, что полуузнаваемо, недостаточно хорошо. Уггг.

Однако за все 4 года ( или уже 5?? ), что я веду блог, никто не взламывал меня. тревога…… и вы знаете меня, абсолютно эмоционального едока, так что этот пакет мини-яиц Кэдбери?0022 Но….. урок усвоен. Лучше перестраховаться, чем потом сожалеть, друзья мои! Так что… поменяйте эти пароли ко всем своим онлайн-аккаунтам. И добавьте туда какие-нибудь прикольные символы.

И хакеру в Косово ( Я знаю, что это был Косово, потому что каждый раз, когда они пытались изменить пароль, добавить пользователя и т. д.…..эта попытка фиксировалась в моих учетных записях)………. Я немного удивлен, что ты выбрал ремесленный сайт. Но эй, может быть, вы действительно хотели узнать секрет изготовления детских леггинсов!

д.…..эта попытка фиксировалась в моих учетных записях)………. Я немного удивлен, что ты выбрал ремесленный сайт. Но эй, может быть, вы действительно хотели узнать секрет изготовления детских леггинсов!

Что… на сегодняшней повестке дня? Горячая ванна. 🙂

. . . . .

В других новостях….и еще много веселого и интересного……моя КНИГА!

Я хочу, я хочу, я хочу, чтобы я мог рассказать об этом немного больше. Но я пошутил в Instagram, что мой редактор Кристен сказала, что заберет моего будущего ребенка, если я слию какую-либо информацию об этом. Я терпеть не могу хранить секреты, так что это меня убивает!

Но знаете ли вы, насколько книга близка к завершению? Оооооооооооооооооооооооооооооооочень близко!

На самом деле, я получил печатную рукопись несколько дней назад и впервые увидел макет со всеми картинками, главами, вступлением……всем! ( За исключением нескольких шаблонов в конце. ) Я перелистывал страницы и редактировал эту херню в 87-й раз. Однако на этот раз все по-другому. На этот раз мне удастся подержать ее в большей степени в ее книжной форме. И я не мог быть более взволнован тем, как это выглядит. Мой маленький дизайнер ( ладно, она не моя…..она работает на Running Press/Perseus, моего издателя ) творит чудеса и как будто заглянула в мой мозг и точно поняла, как я этого хотел. О, я хочу обнять ее! И ее тоже зовут Эшли… так что она мне очень нравится!

) Я перелистывал страницы и редактировал эту херню в 87-й раз. Однако на этот раз все по-другому. На этот раз мне удастся подержать ее в большей степени в ее книжной форме. И я не мог быть более взволнован тем, как это выглядит. Мой маленький дизайнер ( ладно, она не моя…..она работает на Running Press/Perseus, моего издателя ) творит чудеса и как будто заглянула в мой мозг и точно поняла, как я этого хотел. О, я хочу обнять ее! И ее тоже зовут Эшли… так что она мне очень нравится!

Но последние несколько дней я был по уши в том, чтобы закончить последние части этой книги. Несколько повторных снимков, несколько переделок и немного перестановок. Но я почти полностью закончил свою часть. ( Тем не менее, я узнаю, что когда вы пишете книгу, вы думаете, что ваша часть почти сделана, а затем, эй… почему бы не добавить туда еще одну правку?!! Ха. )

( Фотография из моего аккаунта в Instagram)

В любом случае, в ближайшие месяцы……. . Я наконец-то смогу больше рассказать об этом проекте. И делитесь еще фотографиями. И на самом деле рассказать вам, о чем книга. ( Возможно, вы будете немного удивлены…….оооооо, жду не дождусь! 🙂 )

. Я наконец-то смогу больше рассказать об этом проекте. И делитесь еще фотографиями. И на самом деле рассказать вам, о чем книга. ( Возможно, вы будете немного удивлены…….оооооо, жду не дождусь! 🙂 )

. . . . .

И еще одно. Я понимаю, что ненавижу сидеть без дела. Потому что вау, сейчас много чего происходит. И как будто мое тело уже «гнездится» и выполняет все важные дела, которые я хотел сделать сейчас, потому что это лето немного изменит ситуацию. Ладно… пусть будет так. Потому что я не могу дождаться, чтобы сидеть и любить маленького парня этим летом.

Но…….Я кое-что меняю на этом сайте. Ничего сумасшедшего. Это будет выглядеть в основном так же. Но я добавляю на сайт кое-что интересное и работаю с дизайнером, который позаботится обо всем этом программировании и умничках. Итак, вы можете увидеть, как сайт переходит в режим обслуживания ( , но я не хочу, чтобы кто-то беспокоился о том, что косовский хакер вернулся…. ack! ). Но когда это будет сделано, вы увидите здесь несколько новых вещей…….но все же старые вещи тоже. Не волнуйся.

ack! ). Но когда это будет сделано, вы увидите здесь несколько новых вещей…….но все же старые вещи тоже. Не волнуйся.

Подробнее об этом в ближайшие дни.

Ладно… теперь я серьезно отношусь к этой горячей ванне.

Скоро поговорим!

-Ashley

Author Bio

Article Info

Popular Posts

Ashley Johnston

Administrator at Make It & Love It

Ashley Johnston is a professional DIY costume maker, sewist, ремесленник и владелец Make It & Love It. Она мама пятерых детей и жена очень терпеливого (с беспорядком в рукоделии) мужа. Если вам интересно, она всегда предпочитает заниматься рукоделием/шитьем/проектированием, а не мытьем полов/пылесосом/вытиранием плинтусов… но ванные комнаты/стирка/полные животы всегда в приоритете. Вау!

You are here:

Home

Featured

Почему хакеры взламывают?…..и КНИГА и обновление ВЕБ-САЙТА!

Заголовок:

Почему хакеры взламывают?….

…

…  sh

sh