Как Взломать Аккаунт в Инстаграм

Содержание

- 1 Для чего взламывают аккаунт?

- 2 Риски

- 3 Способы взлома

- 3.1 Восстановление пароля

- 3.2 Перехват клавиш

- 3.3 Скрин чата

- 3.4 Фишинг

- 4 Сервисы и приложения

- 5 Итоги

Необходимость получить доступ к чужому профилю в Инстаграме возникала у многих. Такая возможность необходима тогда, когда другой пользователь размещает материалы, нарушающие право автора или оскорбительные материалы. В такой ситуации возникает закономерный вопрос, как взломать Инстаграм без лишних проблем. Как правило, лучше воспользоваться альтернативными способами, так как взлом – карается законодательно.

Воспользуйтесь онлайн-сервисом LoveReport.ru для анализа Инстаграм своей второй половинке и узнай с кем он/она общается, кто больше всего комментирует и лайкает его/ее посты

Для чего взламывают аккаунт?

Пользователей интересует вопрос, как взломать Инсту. Обычно это необходимо:

- Вовремя отреагировать на возможные проблемы своих детей или близких.

Сейчас в социальной сети распространяют много материала, который может принести вред психическому и физическому здоровью молодого поколения.

Сейчас в социальной сети распространяют много материала, который может принести вред психическому и физическому здоровью молодого поколения. - Корпоративный контроль за сотрудниками. Это требуется для того, чтобы отслеживать аккаунты своих работников и возможный слив информации. Также это может потребоваться для пресечения пагубных переписок во время рабочего процесса.

- Необходимость пресечь распространение оскорбительных материалов или хищения информации. В таких ситуациях требуется взломать чужой аккаунт в Инстаграме, чтобы прекратить неблагоприятное воздействие.

- Необходимость восстановить доступ к профилю, если потерял данные для входа. В такой ситуации также могут потребоваться современные методики взлома профиля.

Часто взломом пользуются мошенники, которые хотят выманить средства или какую-то информацию. Важно учитывать такую возможность, чтобы позаботиться о безопасности профиля.

Риски

В соответствии с действующим законодательством получение доступа к чужим данным в Инстаграме, используя разные методы взлома, является преступлением, которое карается. Отдельно рассматривается вопрос использования персональной информации для ее распространения и шантажа отдельной личности.

Отдельно рассматривается вопрос использования персональной информации для ее распространения и шантажа отдельной личности.

Если данными завладели посторонние, необходимо обращаться в полицию, так как незаконный доступ к охраняемой информации является нарушением целостности данного объекта.

Кроме взлома, ситуация может приобрести другой неприятный оборот. Мошенники используют данные потерпевшего для получения средств с банковских карт, мошенничества и других методов шантажа.

Способы взлома

Существует несколько эффективных способов, как взломать Инстаграм. Рекомендуется относиться ко всем методам с осторожностью, а также не использовать их в противозаконных целях.

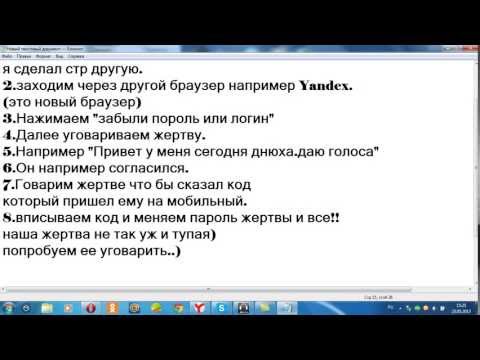

Восстановление пароля

Наиболее простой и доступный способ, с помощью которого можно быстро взломать Инстаграм другого пользователя. Чтобы проникнуть на страницу другого пользователя, можно запросить возможность восстановления забытого пароля. Нужно знать только логин для активации функции. Процедура взлома Инсты выглядит так:

Процедура взлома Инсты выглядит так:

- Перейти на главную страницу Инстаграма, воспользовавшись браузером или мобильным приложением.

- Добавить новый аккаунт, выбрав соответствующий пункт из списка.

- Ввести логин. Нажать на кнопку «Забыл пароль».

- Ввести номер контактного телефона, дождаться, пока не придет сообщение с кодом для подтверждения.

- В разделе с СМС выбрать функцию смены пароля.

Это наиболее простой, очевидный и оптимальный в реализации метод взлома, который не требует много усилий.

Перехват клавиш

Можно скачать специальную программу, с помощью которой получится сохранить нажатие клавиш на чужом смартфоне. Для взлома профиля остается подождать, пока пользователь введет данные для входа в свой аккаунт в Инстаграм. Такой метод взлома не требует много времени и усилий – достаточно выбрать проверенное программное обеспечение с отзывами.

Скрин чата

Снимки экрана – это хорошая возможность, чтобы обойтись без сложных методик. На скриншотах можно ознакомиться с перепиской человека и другими его действиями в социальной сети.

На скриншотах можно ознакомиться с перепиской человека и другими его действиями в социальной сети.

Скриншоты в Инсте можно сделать, не имея прав суперпользователя, достаточно выставить галочку при работе с социальной сетью, чтобы с определенной периодичностью сохранились скриншоты. Получать их можно круглосуточно, что позволяет узнать все необходимое.

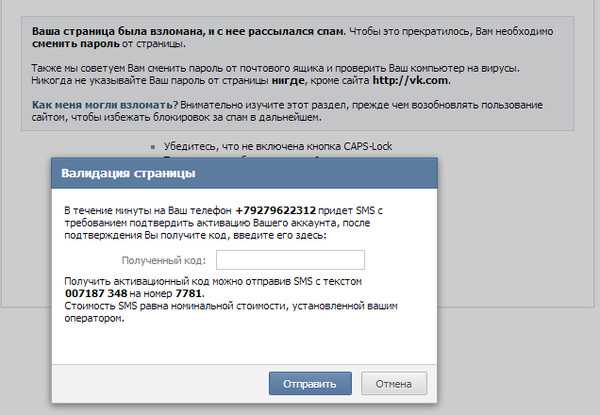

Фишинг

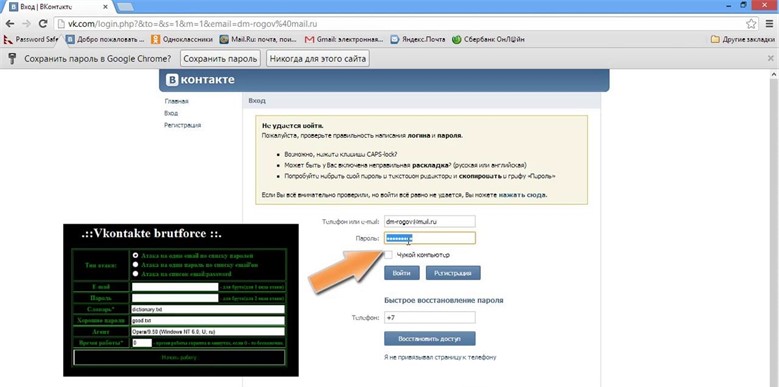

Это наиболее простой и эффективный способ, чтобы взломать чужой Инстаграм. Он считается незаконным, так как относится к грубой форме мошенничества. Это один из возможных методов, но не рекомендуется прибегать к нему на практике. Важно знать, какими методами обманывают пользователей.

Способ заключается в создании фальшивой страницы для входа в Инстаграм. В результате пользователь вводит туда свои данные для входа, после чего злоумышленник получает всю информацию и доступ к личному профилю.

Сервисы и приложения

Существуют различные программы, как взломать Инстаграм. Их можно скачать в открытом доступе. Выделяют платные и условно бесплатные приложения. Среди условно бесплатных популярны:

Выделяют платные и условно бесплатные приложения. Среди условно бесплатных популярны:

- Cocospy. Абсолютно легальное приложение для взлома, которое можно легко скачать. Действует бесплатная демонстрационная версия для пользователей. Достаточно пройти регистрацию и выбрать режим использования.

- Reptilicus. Абсолютно бесплатная программа, которую можно скачать, чтобы взломать профиль в Инстаграме. С ее помощью легко удалить все следы пребывания на странице, чтобы владелец не узнал о вмешательстве.

Среди платных приложений для взлома, которые можно скачать, выделяют:

- Spyzie. Ее нужно скачать на компьютер или ноутбук. Эффективная программа для взлома и родительского контроля.

- Ikeymonitor. Чтобы взломать аккаунт, записывает логины и пароли, введенные при авторизации, передавая данные удаленно.

- Mspay. Это приложение можно скачать для управления аккаунтом удаленно через компьютер.

После использования данные приложения легко удаляются, поэтому можно скрыть следы присутствия для владельца.

Итоги

Взломать чужой Инстаграм вполне реально. Прибегая к любым из перечисленных методов, следует помнить об их незаконности. Поэтому следует несколько раз подумать перед тем, как приступать к каким-либо действиям.

Топ самых распространенных методов и методов взлома веб-сайтов в 2023 году

Какие методы взлома веб-сайтов наиболее распространены в 2023 году?

Использование Интернета для предоставления важнейших услуг, таких как банковские операции и онлайн-покупки, за последние 10 лет увеличилось в геометрической прогрессии. Но это также привело к увеличению числа злоумышленников, которые используют различные методы взлома веб-серверов для получения несанкционированного доступа к этим веб-сайтам.

Несмотря на то, что мотивы злоумышленников различаются, часто их целью является украсть конфиденциальную личную информацию и использовать ее для вымогательства денег, шантажа и т. д. Как будто этого недостаточно, правильно проведенная атака на веб-сайт может привести к потере дохода и репутации.

д. Как будто этого недостаточно, правильно проведенная атака на веб-сайт может привести к потере дохода и репутации.

В этой статье мы рассмотрим наиболее распространенные методы взлома веб-сайтов, используемые хакерами в 2023 году. научиться этичному взлому с нуля нужно начинать с. В конце этой статьи я также поделюсь 3 советами по защите вашего веб-сайта и приложений от взлома.

Давайте перейдем к списку наиболее распространенных методов взлома веб-сайтов, о которых следует знать.

1. Внедрение SQL

Внедрение SQL — один из наиболее распространенных методов взлома веб-сайтов в 2023 году, поскольку большинство веб-сайтов используют SQL для взаимодействия с базой данных.

Программное обеспечение для работы с базами данных, такое как SQLite, Microsoft SQL Server, MySQL, PostgreSQL и т. д., использует язык SQL для создания, чтения, обновления и удаления записей базы данных.

Злоумышленник поместит некоторый код SQL в веб-форму и попытается заставить сервер запустить его. Его можно использовать для получения несанкционированного доступа к приложению или для удаления, изменения или вставки новых записей в базу данных. На самом деле, существует множество инструментов, которые можно использовать для запуска атаки путем внедрения SQL-кода.

Его можно использовать для получения несанкционированного доступа к приложению или для удаления, изменения или вставки новых записей в базу данных. На самом деле, существует множество инструментов, которые можно использовать для запуска атаки путем внедрения SQL-кода.

Ознакомьтесь с другой моей статьей, где представлен полный список лучших инструментов для взлома веб-сайтов, предназначенных для этичных хакеров. С помощью этих инструментов вы сможете автоматически запускать все варианты методов SQL-инъекций на веб-сайте.

2. Межсайтовый скриптинг (XSS)

XSS, также известный как межсайтовый скриптинг, является еще одним из очень популярных методов взлома веб-сайтов, которые хакеры используют для атаки на веб-сайт.

С помощью этого метода злоумышленник вставляет вредоносный код JavaScript на стороне клиента в веб-страницу с гиперссылками. Как только пользователь нажимает на эту ссылку, выполняется код JavaScript, что может привести к захвату учетной записи пользователя, перехвату сеанса, краже конфиденциальной информации и т. д.

д.

Это распространено на сайтах социальных сетей и веб-форумах и не требует входа пользователя в систему. Обратите внимание на CSRF, когда злоумышленник выполняет вредоносный код на уже вошедшем в систему или аутентифицированном пользователе.

3. Подделка межсайтовых запросов (CSRF)

CSRF, также известная как забвение межсайтовых запросов, представляет собой метод веб-хакерства, при котором несанкционированные команды выполняются через аутентифицированного пользователя.

После того, как пользователь войдет в систему, злоумышленник попытается собрать его конфиденциальную личную информацию, отправив ему поддельный HTTP-запрос. Эти поддельные команды могут быть отправлены через скрытые формы, AJAX или теги изображений.

Следуя правильному контрольному списку проверки веб-сайта на проникновение, вы гарантируете, что такие уязвимости будут отсеяны до того, как ваше веб-приложение будет развернуто в рабочей среде.

Интересно отметить, что, хотя серверы думают, что это команда от настоящего пользователя, пользователь даже не поймет, что такая команда была отправлена.

4. Кража файлов cookie

Кража файлов cookie — еще один очень распространенный тип взлома веб-сайтов, который позволяет хакеру украсть конфиденциальную информацию.

Файлы cookie обычно находятся в веб-браузере и используются для хранения различной информации о веб-сайте, такой как учетные данные пользователя, пароли и история просмотров, среди прочего. Поскольку они часто хранятся в виде простого текста, хакеры могут использовать надстройки браузера для кражи этой информации.

Получив эту информацию, злоумышленник может легко принять вашу личность и выдать себя за вас в сети.

5. Спуфинг DNS

Спуфинг DNS, также известный как отравление кеша DNS, представляет собой метод веб-хакерства, часто используемый хакерами в Интернете.

Он способен вводить поврежденные системные данные домена в кеш преобразователя DNS, что позволяет перенаправлять трафик с легального веб-сайта на поддельный веб-сайт. Этот поддельный веб-сайт может быть вредоносным веб-сайтом с вредоносным ПО, которое может собирать информацию о посетителях сети.

На самом деле такая атака может легко реплицироваться с одного DNS-сервера на другой, отравляя все на своем пути.

6. Атака типа «отказ в обслуживании» (Dos & DDoS)

Атака типа «отказ в обслуживании» или «распределенный отказ в обслуживании» — это метод взлома веб-сайта, при котором вы заполняете сервер фальшивыми запросами, чтобы перегрузить его, вывести из строя и сделать недоступным для других пользователей. .

Выполняется с использованием компьютеров, зараженных вредоносными программами, запускающими одновременные DoS-атаки на определенный сервер. Владельцы этих взломанных компьютеров могут не знать, что их компьютеры отправляют запросы данных на эти серверы.

Злоумышленник запускает DDoS-атаку, чтобы временно прервать работу служб или полностью вывести из строя успешно работающую систему.

7. Социальная инженерия

Социальная инженерия также является одним из популярных методов взлома веб-сайтов, когда хакер использует собственный персонал компании для взлома системы.

Это место, где хакер-злоумышленник будет выполнять психологические трюки с пользователем или администратором веб-сайта, чтобы раскрыть определенную информацию, которую они затем могут использовать для взлома веб-сайта.

Например, сотрудник компании получает случайный звонок от кого-то, утверждающего, что он является частью новой группы технической поддержки. Затем они запрашивают личное имя пользователя и пароль для входа, утверждая, что они нужны для некоторых обновлений системы. Сотрудники с радостью передают эту информацию, не зная об этом, которая затем используется для доступа и взлома веб-сайта компании.

8. Фишинг

Фишинг — это метод взлома веб-сайта, очень похожий на социальную инженерию, когда хакер пытается использовать наивность пользователей для получения доступа. отправив вам фишинговое письмо. Эти электронные письма кажутся законными и приводят вас к переходу по ссылке, которая ведет на другой веб-сайт, имитирующий законный веб-сайт, где затем украдена ваша личная информация.

Ничего не подозревающие пользователи добровольно выдают свои имена пользователей, пароли и данные кредитной карты, думая, что они заходят на законный веб-сайт. Получив эту информацию, хакер может украсть ваши деньги или вашу личность.

9. Атака полным перебором

Атака полным перебором — очень распространенный метод взлома веб-сайтов, в основном направленный на получение несанкционированного доступа.

Он выполняется с использованием различных инструментов для взлома паролей, чтобы попытаться взломать пароль данного пользователя веб-сайта, чтобы получить доступ к его учетной записи. Даже при отличном обучении пользователей онлайн-безопасности удивительно, как люди все еще используют простые предсказуемые слова для своих паролей.

Об этом свидетельствует огромный успех этих инструментов во взломе паролей пользователей и получении доступа к аккаунтам.

После входа в систему злоумышленник может выдавать себя за пользователя и выполнять вредоносные действия.

10. Нецелевые атаки на веб-сайты

Нецелевые атаки на веб-сайты — это метод взлома веб-сайтов, при котором хакер нацелен не на конкретный веб-сайт, а на уязвимости, существующие в CMS, плагине или шаблоне.

Допустим, хакер разрабатывает эксплойт, нацеленный на определенную версию WordPress.

Затем он напишет простого бота, который просматривает сеть в поисках веб-сайтов, на которых работает эта конкретная версия WordPress, формирует список потенциальных целей, а затем атакует.

В зависимости от типа уязвимости это может привести к внедрению вредоносных программ, удалению данных или краже информации.

11. Перехват кликов

Перехват кликов — это распространенный прием «перехвата» кликов, используемый в основном веб-сайтами потокового видео, чтобы заставить вас щелкать скрытые ссылки, не подозревая об этом.

Гиперссылка обычно скрыта под кликабельным содержимым, например под кнопкой воспроизведения видео. Я тоже часто нажимаю на эти ссылки.

Используя этот хитрый метод взлома веб-сайта, злоумышленник обманом заставляет вас щелкнуть ссылку, о которой вы не знали. Хотя они, возможно, не хотят украсть у вас личную информацию, они охотятся за «мошенническими» кликами по рекламе, которые затем приносят им деньги.

Вот оно. 11 наиболее распространенных методов взлома веб-сайтов, на которые должен обратить внимание каждый этичный хакер в 2023 году. Итак, каковы некоторые советы или рекомендации по обеспечению защиты вашего веб-сайта от злонамеренных хакеров.

Вот 3 совета, которые помогут обезопасить себя и свою организацию от наиболее распространенных методов взлома веб-сайтов.

- Если ваш веб-сайт работает на CMS, такой как WordPress, убедитесь, что ваше ядро всегда обновляется до последней версии с новыми функциями безопасности.

- Если вы используете стороннее программное обеспечение или библиотеку на своем веб-сервере, обязательно загрузите и установите исправления безопасности, чтобы обезопасить себя.

- По возможности всегда старайтесь применять двухфакторную аутентификацию для самых важных учетных записей пользователей, чтобы предотвратить взлом ваших паролей.

Связанный:

Угрозы сетевой безопасности

Инструменты этического взлома

Заключение

Прежде чем я отпущу вас, я хочу развенчать один из мифов о взломе веб-сайтов.

Большинство людей говорят, что киберпреступник взламывает только популярный веб-сайт с большим количеством пользователей и трафика, потому что это стоит затраченных усилий.

Но это полная ерунда. Используя эти методы взлома веб-сайтов, хакер может взломать любой веб-сайт, имеющий уязвимость в системе безопасности. Почему я так говорю?

Это потому, что взлом по большей части НЕ ручной. Это автоматизировано. Черные хакеры разработали автоматических ботов, которые сканируют любой веб-сайт и запускают на него атаки. Поскольку эти боты не могут знать, популярен веб-сайт или нет, они просто атакуют его, и часто они легко выводят из строя небольшие веб-сайты.

Это автоматизировано. Черные хакеры разработали автоматических ботов, которые сканируют любой веб-сайт и запускают на него атаки. Поскольку эти боты не могут знать, популярен веб-сайт или нет, они просто атакуют его, и часто они легко выводят из строя небольшие веб-сайты.

Это связано с тем, что владельцы небольших веб-сайтов не заботятся о принятии надлежащих мер безопасности для защиты от различных типов взлома веб-сайтов.

Если вы хотите оставаться на вершине своей игры и дать хакерам побегать за их доллары…

Тогда лучший способ научиться взламывать с помощью этих онлайн-уроков по этичному взлому. Благодаря этим курсам вы не только изучите методы и технологии взлома, используемые ЦРУ, НАСА и т. д. для самозащиты, но также узнаете, как внедрить их в свои повседневные операции для защиты своей организации.

Я надеюсь, что этот список наиболее распространенных методов взлома веб-сайтов дал вам представление о том, на что следует обратить внимание при защите вашего веб-сайта. Как только вы узнаете, откуда будет исходить атака, вы сможете вовремя закрыть лазейку.

Как только вы узнаете, откуда будет исходить атака, вы сможете вовремя закрыть лазейку.

Таким образом, ваша работа этичного хакера или специалиста по безопасности станет более увлекательной и приятной.

Какие из распространенных методов взлома веб-сайтов я пропустил в этом списке? Пожалуйста, поделитесь своими мыслями в комментариях ниже.

Лерма Грей

Лерма — наш эксперт в области онлайн-образования с более чем десятилетним опытом. Специализируется на электронном обучении и электронных курсах. Она просмотрела несколько учебных онлайн-курсов и с удовольствием анализирует платформы электронного обучения для отдельных лиц и организаций.

Как сделать ваш сайт более сложным для взлома

Когда такой большой веб-сайт, как Lenovo, взломан, это новость. Но большинство таких атак происходят незаметно, на небольших объектах, которым не хватает навыков или времени, чтобы защитить себя. Возьмем, к примеру, легионы сайтов на базе WordPress, которые в прошлом году резко проснулись, когда многие тысячи из них были взломаны.

Не будьте одним из этих сайтов. Даже если вы не используете WordPress, вы можете извлечь важные уроки из того, через что прошли эти бедолаги.

Быстро запустить сайт WordPress на размещенном сервере проще, чем когда-либо, но пользователи должны понимать, что сайты требуют регулярного управления. Киберпреступники и хакеры постоянно ищут сайты, администраторы которых используют легко угадываемые пароли, непреднамеренно неправильно настраивают сайт или не применяют последнее исправление.

Например, ранее в этом году компания по обеспечению безопасности Zscaler обнаружила, что взломанные веб-сайты WordPress пересылали учетные данные посетителей для входа на сайт, контролируемый злоумышленниками. В прошлом году, в одном из худших случаев серийной компрометации, вредоносная программа, известная как SoakSoak, заразила более 100 000 сайтов WordPress, используя уязвимость в популярном плагине. «Прелесть этих приложений в том, что они просты в использовании и упрощают запуск веб-сайта в Интернете», — говорит Тони Перес, генеральный директор Sucuri.

На WordPress приходится около четверти всех веб-сайтов и 60 процентов всех веб-сайтов, работающих на CMS.

Эксперты по безопасности не обвиняют системы управления контентом, которые обычно серьезно относятся к безопасности. Но сайты WordPress составляют 24 процента всех веб-сайтов, а Joomla и Drupal — еще 5 процентов, по данным компании W3Techs, занимающейся веб-технологиями. Программное обеспечение находится под пристальным вниманием злоумышленников. Злоумышленники исторически пытались подобрать пароль методом грубой силы в качестве первой атаки на системы управления контентом, после чего быстро пытались воспользоваться любыми только что опубликованными уязвимостями.

Пароли — это простая проблема для пользователей, но чтобы не отставать от постоянного потока уязвимостей и исправлений, требуется усердие, — говорит Марк Маундер, генеральный директор компании Wordfence, занимающейся безопасностью WordPress. Эти три передовых метода помогут вам отразить атаки злоумышленников.

Эти три передовых метода помогут вам отразить атаки злоумышленников.

1. Обновите как можно скорее

Любой, кто управляет своим собственным сайтом, должен либо использовать службу хостинга, которая управляет обновлениями основной системы управления контентом (CMS), либо создать процесс для отслеживания информации об уязвимостях, которые могут повлиять на их установку.

Предупреждаю, это тяжелая работа. Подписка на любые каналы уязвимостей для их программного обеспечения и плагинов необходима для быстрого исправления уязвимостей либо в CMS, либо в ее плагинах. Тем не менее, легко быть затопленным, говорит Перес из Sucuri.

«Разработчикам почти невозможно не отставать от уязвимостей, — говорит он. «Они пытаются запустить свой сайт, а отслеживать все исправления и применять их сложно».

Службы веб-безопасности, такие как Sucuri, Cloudflare и Incapsula, могут выиграть администраторам больше времени для исправления своих сайтов, блокируя известные атаки.

2. Не забывайте свои плагины и темы

Хотя поддержание основной системы управления контентом в актуальном состоянии является сложной задачей, исправление каждого подключаемого модуля может быть более обременительным бременем, поскольку злоумышленники все чаще используют уязвимости в подключаемых модулях и темах для взлома веб-сайтов.

«Как правило, злоумышленники пытаются завладеть как можно большим количеством сайтов WordPress, используя как можно больше нулевых дней или недавно обнаруженных уязвимостей, а затем используют этот сайт для других атак», — говорит Маундер из Wordfence.

Различные плагины WordPress обеспечивают безопасность. Wordfence, BulletProof Security и iThemes Security выполняют множество задач, связанных с безопасностью, от сканирования веб-сайтов на предмет компрометации до настройки элементов управления безопасностью сайта WordPress для защиты программного обеспечения от наиболее распространенных атак.

3. Регулярно поддерживайте свой веб-сайт

Наличие размещенного веб-сайта — это ответственность и требует частого обслуживания.

Сейчас в социальной сети распространяют много материала, который может принести вред психическому и физическому здоровью молодого поколения.

Сейчас в социальной сети распространяют много материала, который может принести вред психическому и физическому здоровью молодого поколения.