Как взломать сайт: изучите сначала основы -Компьютер76.

Рассмотрим самые простые способы как взломать сайт или Гугл дорки на службе хакера.

СРАЗУ. В статье никакой конкретики — иначе сайт долго бы не просуществовал. Однако по блогу статей предостаточно, чтобы вы получили представление о том, как взломать сайт в сети . Не любой, ибо владельцы дураки не все. Но начать стоит именно с этой статьи.

Предисловие. Пока самые знаменитые хакерские группы порой очень даже успешно пытаются взломать сайт очередной насолившей только им компании, начинающему хакеру приходится довольствоваться призами первых побед от своей первой попытки попасть на чьё-либо электронное приват-пространство. Сейчас поговорим о том, с чего обычно начинает тот, кто хочет взломать сайт — тестирование сайта на уязвимость.

ПОПРАВКА

Если хакер собирается изрядно поднатореть во взломе веб сайтов, он скоро поймёт, что Google дорки — не есть исчерпывающий инструмент, который поможет отработать сайт. Использование методики поиска веб-ресурсов с брешью, выявляемой и индексируемой поисковыми системами, ограничено списком сайтов, которые подвержены конкретной уязвимости: поисковая выдача с количеством потенциально уязвимых сайтов всегда невелика. И самое главное: если хакер нацелен на конкретный сайт, его в списке дорков, скорее всего, не будет. А потому лучше сразу подготовиться к более основательным изысканиям по вопросам взлома сайта. Чтобы получить общее представление об этом, прочтите статью Взлом сайта: тактика и инструменты.

Использование методики поиска веб-ресурсов с брешью, выявляемой и индексируемой поисковыми системами, ограничено списком сайтов, которые подвержены конкретной уязвимости: поисковая выдача с количеством потенциально уязвимых сайтов всегда невелика. И самое главное: если хакер нацелен на конкретный сайт, его в списке дорков, скорее всего, не будет. А потому лучше сразу подготовиться к более основательным изысканиям по вопросам взлома сайта. Чтобы получить общее представление об этом, прочтите статью Взлом сайта: тактика и инструменты.

В сети регулярно появляются списки сайтов, которые являются уязвимыми для атак. На англоязычных просторах такие списки могут включать до десятков тысяч наименований. А как создаются вообще подобные списки? Ключевым моментом здесь является небезызвестный Google Dorks (Гугл Доркс или Гугл Дорки) — у меня на сайте об этом почти всё, ссылок не даю — воспользуйтесь поиском по сайту.

Google Dorking позволяет читающим список обнаруживать чувствительные к взлому данные или очевидные уязвимости по результатам запросов в поисковых системах, например, Google или менее известной российским пользователям Bing. Список и позволит хакеру ввести прямо в поисковой строке Google соответствующий поисковый запрос и обнаруживать конкретный сайт, на котором указанную уязвимость можно встретить и локализовать.

Список и позволит хакеру ввести прямо в поисковой строке Google соответствующий поисковый запрос и обнаруживать конкретный сайт, на котором указанную уязвимость можно встретить и локализовать.

Вопреки устоявшемуся мнению, чтобы отыскать необходимую информацию, специальными техническими знаниями обладать не нужно. Хорошие ребята публикуют десятки таких списков Google Dorks, отсортированных по типу уязвимости, в котором вы лично тоже можете поднатореть. Вы в поиске файлов, содержащих пароли? Логины? Для этого и существует Гугл Доркс или в российском простонародье Дорки.

Почему это возможно?

Многие, даже маститые вебмастера, порой просто забывают/забивают факт того, что как только ресурс появляется в интернет-пространстве, поисковые роботы с разрешения и без него прошерстят его вдоль и поперёк. И поверьте, немногие из веб-пауков присматриваются к директивам, прописанным в файлах robots.txt или htaccess. Эти два — скорее специальные инструменты SEO оптимизации, но с точки зрения безопасности сайта или блога они (уж поверьте!) играют ОЧЕНЬ плохую шутку с админом, которому приходится балансировать между грамотной разработкой SEO направления и надёжной защитой.

Google Dorks (Гугл Доркс или Гугл Дорки) — Тупицы, какие есть в Гугл — вольный, но вполне оправданный перевод с английского.

Как взломать сайт — исследуем Гугл Дорки.

Гугл Дорки — специальным образом подобранные запросы, с помощью которых можно обнаружить нежелательные для них, но всё-таки открытые владельцами сайтов файлы или страницы для общего просмотра. Это своеобразные команды (чаще — многократные сочетания запросов, грамотно скомпонованные), которые приведут любознательного взломщика именно в то место, которое его на сайтах интересует. Однако сам список команд непредвзятому пользователю не скажет ничего. А для хакера наиболее важными при исследовании Дорков будут:

- обнаружение уязвимого программного обеспечения

- поиск файлов и директорий, которые должны быть сокрыты от глаз обычного пользователя

- использование уязвимостей страниц и сообщений об ошибке и других системных огрех

Как взломать сайт — через уязвимости в ПО

С помощью Google без труда можно определить профиль веб-ресурса: программы, на которых сервер запущен, тип операционной системы и т. п. Очень много информации по этому поводу можно почерпнуть на сайте Netcraft.com. А вот когда Дорки становятся наиболее востребованными, это когда хакер точно знает, как работает сервер, и какие известные ошибки в ПО уже существуют.

п. Очень много информации по этому поводу можно почерпнуть на сайте Netcraft.com. А вот когда Дорки становятся наиболее востребованными, это когда хакер точно знает, как работает сервер, и какие известные ошибки в ПО уже существуют.

Нередко запущенное программное обеспечение имеет неповторимые свойства, как отпечатки пальцев. Это объяснить человеку несведущему сложновато, для точной диагностики уже необходим мало-мальский опыт. Однако иногда ПО выдаёт себя само. Так, владельцы сайтов, использующие популярные движки и темы, нередко замечали его название в строке «Powered by…» или «Сайт находится под управлением…» Иногда даже номер версии не забывает указать. Такие записи на страницах прописаны автоматически при пользовании популярными темами или при установке ПО на сервер по умолчанию. И хотя для опытного хакера узнать версию и тип ПО не представляет порой особого труда, лишний раз светить такую информацию, которая поможет взломать сайт , я думаю, не стоит. Тем более, что удаляются такие строки очень быстро и без всяких для сайта последствий. Особенно, если вы меняете облик темы или же разрабатываете свою. Нетрудно пробежаться по коду страниц и шаблонов в поиске подобных строк, включая комментарии и метатеги. Не забывать всякий раз после обновления самой темы проверять, не появилась ли снова эта надпись.

Особенно, если вы меняете облик темы или же разрабатываете свою. Нетрудно пробежаться по коду страниц и шаблонов в поиске подобных строк, включая комментарии и метатеги. Не забывать всякий раз после обновления самой темы проверять, не появилась ли снова эта надпись.

Нередко секреты сайта может раскрыть содержимое тега <title>. Несмотря на то, что открыто указующих надписей эта запись не содержит в принципе, оператор intitle: выдаст специфичный для ПО текст с потрохами. Так что если вы владелец сайта — обновляйтесь почаще, обновления выпускаются не зря.

Как взломать сайт — ищем открытые файлы и директории.

Ну, это настоящий лакомый кусочек для хакера. Получив сюда доступ, взломать сайт не представит большого труда. Незащищённые директории — что может быть легче? И логика здесь проста.

В каждом случае, когда веб сервер получает к себе запрос, в котором содержится имя какой-то директории (реже название конкретного файла), сервер будет искать создаваемый по умолчанию  html или какой-то набор стандартных файлов, зависящий от конфигурации сервера. А вот если он его не находит (не знаю почему вы забыли его включить в состав директории), сервер вернёт в ответ на запрос…что? Правильно! Услужливо выдаст список всех директорий и файлов, которые будут к тому же интерактивны.

html или какой-то набор стандартных файлов, зависящий от конфигурации сервера. А вот если он его не находит (не знаю почему вы забыли его включить в состав директории), сервер вернёт в ответ на запрос…что? Правильно! Услужливо выдаст список всех директорий и файлов, которые будут к тому же интерактивны.

Серверы используют стандартные условия, и потому такие дыры легко обнаруживаются. Вот как, например, можно выудить из сети определённый тип файлов, где может содержаться важная информация о сайте (она хранится в привычных текстовых файлах типа txt, docx, pdf), при этом минуя основное, видимое всем и потому хакеру неинтересное содержимое типа страниц в формате html, htm, кода php и т.д.:

-inurl:(htm|html|php) intitle:"index of" +"last modified" +"parent directory" +description +size +(.pdf|.doc|.txt)

Для более детального поиска, чтобы взломать сайт конкретного пользователя, хакеру достаточно дополнить команду запросом типа

site: конкретный-сайт. ru

ru

Уделив этому моменту внимания, вы удивитесь, как немало сайтов открывают доступ к столь ценным данным, файлам, содержащим в себе порой даже регистрационные данные. Наиболее часто подобные запросы применяются для поиска чего-то бесплатного. Так, самые популярные и простые запросы на поиск «скрытой» директории обычно включают:

intitle:index.of server.at

intitle:index.of server.at site:*.com

Подобные запросы выдают движок сервера. Остаётся:

- проверить новенькие уязвимости на https://www.cvedetails.com/ для версии Apache

- подобрать и наладить метасплойт

Не взломать, так хоть украсть…

Кстати, подобные запросы прекрасно работают и по сей день, если вы собираетесь что-то скачать на компьютер, минуя какие-то препоны, установленные администрацией сайта: регистрация, очередь скачивания, ожидание с просмотром рекламы и т.д. Неважно, что вы ищите — музыку или образ Windows: составьте свой запрос самостоятельно (гигабайты mp3 или «крякнутые» или «запароленные» версии всех систем):

Intitle:index.of iso windows.7 Intitle:index.of iso kaspersky Inurl:microsoft intitle:index.of filetype:iso Inurl:windows intitle:index.of filetype:iso

Однако «хакеру» и самому придётся быть начеку, ибо дорки порой сами включают в себя ссылки на сайт, который оказывается обычной приманкой как сыр в мышеловке. Но в любом случае, даже если сайт закрывает доступ к жизненно важным директориям, однако директории с медиафайлами открыты для доступа, хакер уже способен взломать сайт , представив общую картину как сайт устроен, какие файлы к чему относятся и т.д. Но да ладно… Вот как может выглядеть путь к папке администратора сайта:

intitle:index.of inurl:admin

Подобные проблемы решаются обычно очень просто. Просто возьмите за правило иметь в каждой директории и под директории свой отдельный файл index.html. Пусть он будет пустым, лишь бы сервер возвращал именно его. Я обычно заполняю такой файл простой ссылкой на главную страницу сайта.

Как взломать сайт — скрипты.

Некоторые файлы попадают под общий обзор по ошибке. Некоторым скриптам разрешается вести лог событий. Так что если вы счастливый обладатель ПО, позволяющего, скажем, проверить в режиме онлайн нагрузку на сайт, убедитесь в том, что страницы содержащие в себе отчёты, сохранены в запароленных папках.

Тоже самое касается и страниц ошибок, возвращаемых сервером браузеру хакера. Там содержится немало информации, полезной для того, кто пытается взломать сайт . Так, если при появлении какой-то ошибки веб-сайт выдаёт кусок (порой немалый) кода, Google старательно его тоже индексирует, раскрывая секреты сторонним наблюдателям. Веб разработчиками применяется небезызвестная функция phpinfo для того, чтобы просмотреть, что не так с кодировкой сайта. Эта функция может много рассказать профессионалам по обе стороны баррикады. Просто для справки, взгляните и вы на возможности функции отладки. Проверьте в Google:

intitle:phpinfo "PHP Version"

Но многие виды ПО отображают стандартный (потому легко находимый) сценарий сообщения, если сталкиваются с какой-либо ошибкой в процессе работы. Посмотрите на результаты поиска:

Посмотрите на результаты поиска:

"mySQL error with query"

Сообщения об ошибках, подобные этой, могут нести в себе информацию о базе данных, стилях, именах пользователей…вобщем, почву для SQL инъекций. Скриптовые системы типа PHP, ASP могут генерировать ошибки, из которых можно выудить структуру каталогов и папок на сайте, названия скрипт-файлов и кое-что ещё полезное и достаточное, для того, чтобы взломать сайт . Иногда на руку взломщику играет и полезная функция в Google, которая кэширует страницы сайта и отображает обнаруженные и сокрытые системным администратором (но уже проиндексированные Гуглом) огрехи в безопасности.

Как взломать сайт — выводы

Дорки учат нас самому главному: если часть информации вам непонятна и недоступна в силу пробелов в ваших знаниях — это потенциальная угроза сайту. Даже если дорки и не содержат какой-то конкретики, они подскажут хакеру, откуда начать, чтобы взломать сайт . Попробуйте вот этот запрос:

inurl:/admin/login.asp

и вы увидите недоступные для перехода с общественных сайтов стороны веб ресурсов. Если вы являетесь администратором ресурса муниципального или государственного учреждения, не позволяйте уж так просто разбрасываться документами, которые можно легко найти с помощью запроса:

filetype:xls "имя | пароль"

Как взломать сайт — присмотритесь к автоматизированным инструментам взлома

- Работа с дорками в ручном режиме — удел точечной атаки на конкретный сайт , на который хакер точит зуб уже давно. Для начинающих и пробующих свои силы существуют инструменты автоматического поиска уязвимостей с помощью Google. Один из них существует у самой Google. Он, кто ещё не знает, известен как

https://webvivant.com/writing-journalism/sample-features/google-hacking-101/

Если вы всё для себя решили, с этого и начните. Это основы.

- Инструмент посерьёзнее разработан группой хакеров, именующих себя не иначе как Культ Дохлой Коровы, и несущий не менее интригующее для всех жителей постсоветского пространства название Goolag (транслит на русский даже не требуется, однако сервис с недавнего времени неживой).

Это утилита для Windows, содержащая в себе набор дорков, легко читаемая и изменяемая пользователем по вкусу. Неплохой инструмент и для анализа собственного ресурса. Но, конечно же, чтобы «качественно» взломать сайт , без ручного изучения дорков никак не обойтись. Или, по крайней мере, сэкономить время можно серьёзно.

Это утилита для Windows, содержащая в себе набор дорков, легко читаемая и изменяемая пользователем по вкусу. Неплохой инструмент и для анализа собственного ресурса. Но, конечно же, чтобы «качественно» взломать сайт , без ручного изучения дорков никак не обойтись. Или, по крайней мере, сэкономить время можно серьёзно.

Успехов вам.

Откуда могут взломать Joomla сайт

Вирус это программный продукт и по воздуху он на сайт не попадет. Вирус заносят на сайт после взлома или сам собственник (администратор) сайта заносит вирус со сторонними расширениями и шаблонами системы. Посмотрим на 6 основных точек «входа» вирусов на сайт.

1. Взлом сервера хостинг-провайдера

Любой сервис хостинг провайдера это, по сути, большой компьютер, который также подвергается атакам и заражениям. К сожалению, если ваши сайты расположены на сервисе, который подвергся или подвергается атаке, вы на эту ситуацию можете реагировать только последовательно, то есть устранять последствия взлома или атаки.

Защита от взлома сервиса хостинг-провайдера может быть только профилактическая. А именно:

- При выборе хостинг провайдера выбирайте проверенные и топовые сервисы. Обратите внимание, использует ли хостинг провайдер свой дата центр или арендует его. В отзывах о хостинг провайдеры обратите внимание на статистику его простоя и времени недоступности сайтов.

2. Взлом сайта через «дыры», уязвимость CMS

Любая система управления сайтом (CMS) со временем становится уязвимой. Не исключение и CMS Joomla. Именно по этой причине важно для безопасности Joomla, следить за обновлением системы и периодические её обновлять, новыми релизами безопасности.

Именно по этой причине важно для безопасности Joomla, следить за обновлением системы и периодические её обновлять, новыми релизами безопасности.

3. Взлом CMS Joomla

Способы взлома CMS следующие:

- Взлом сайта и загрузка веб шеллов и бэкдоров через всевозможные формы загрузок: фото, медиафайлов, других файлов;

- «Занос» вредоносного кода через спам рассылку или через SQL инъекцию;

- Воровство данных администратора сайта (инъекции SQL, XSSатаки, подбор паролей).

- Заражение сайта через сторонние расширения и шаблоны

- Скачивание расширений и шаблонов с блогов и сайтов веб мастеров, даже самых именитых, это прямой путь к возможному заражению сайта. Подчас, такое цепное скачивание расширения, от пользователя к пользователю, приводит к массовому заражению.

- Не рекомендованы и всевозможные «торрент» качалки, предлагающие бесплатно скачать платное расширение или шаблон.

4. Взлом сайта Joomla брутфорс атакой

Брутфорс атака это подбор имени и пароля администратора сайта. Эта лазейка закрывается сложными паролями администратора и изменением имени администратора с adminна произвольное имя.

Эта лазейка закрывается сложными паролями администратора и изменением имени администратора с adminна произвольное имя.

5. Взлом сайта перехватом FTP доступа

Работая с сайтом нельзя обойтись без доступа к каталогу сайта по FTP. FTP протокол достаточно доступен и было бы странно если злоумышленники на пытались использовать эту лазейку. Защита этой лазейки, в использовании SFTP протокола, создания для каждого сайта отдельного FTP аккаунта и не сохранении паролей в FTP клиенте.

6. Последняя причина взлома, непрофессионализм нанятых фрилансеров

Если вы не занимаетесь сайтом самостоятельно, а нанимаете подрядчиков для смены дизайна или других работ, вполне возможен занос, в том числе не умышленный, вируса подрядчиком.

В разделе «Безопасность Joomla» я еще не раз расскажу, как защитить эти шесть точек взлома сайта.

©Joomla3-x.ru

Другие статьи раздела: Безопасность Joomla 3

- Как изменить префикс базы данных Joomla 3

- 5 простых шагов защиты сайта Joomla 3

- Безопасность Joomla сайта и почему она важна

- Защита сайта от ботов

- Защита сайта от вирусов

Защита сайта от вирусов

Свой сайт, как любое другое имущество, нужно защищать. Прежде всего, сайт н…

Прежде всего, сайт н…

Защита сайта от ботов

Одним из видов вредоносного воздействие на сайт, является обход сайта вредо…

Powered by JV-Relatives

Начать взлом и присоединиться к крупнейшему сообществу хакеров

Как мне начать?

Регистрация учетной записи. Вам потребуется имя, имя пользователя и действующий адрес электронной почты. Вы можете оставаться анонимным с псевдонимом, но если вы получите награду, вам нужно будет предоставить HackerOne свою личность. Обязательно ознакомьтесь с нашим Руководством по раскрытию информации, в котором изложены основные ожидания, с которыми соглашаются как команды безопасности, так и хакеры, присоединяясь к HackerOne.

Найдите участвующую программу. Внимательно прочитайте страницу безопасности, на которой вы найдете информацию, необходимую для участия в программе, включая объем программы и ожидаемое вознаграждение. Программы могут предлагать благодарности, подарки и / или награды за действительные отчеты; каждая программа уникальна, и на усмотрение программы, какое вознаграждение они предлагают, поэтому обязательно проверьте это, прежде чем отправлять отчет. Начните взламывать и отправлять отчеты. Ваши отчеты должны включать подробное описание вашего открытия с четкими, краткими воспроизводимыми шагами или рабочим доказательством концепции (POC). Если подробно не объяснить уязвимость, возможны значительные задержки в процессе раскрытия, что нежелательно для всех. Если вы не знаете, как должен выглядеть хороший отчет, вот несколько советов.

Программы могут предлагать благодарности, подарки и / или награды за действительные отчеты; каждая программа уникальна, и на усмотрение программы, какое вознаграждение они предлагают, поэтому обязательно проверьте это, прежде чем отправлять отчет. Начните взламывать и отправлять отчеты. Ваши отчеты должны включать подробное описание вашего открытия с четкими, краткими воспроизводимыми шагами или рабочим доказательством концепции (POC). Если подробно не объяснить уязвимость, возможны значительные задержки в процессе раскрытия, что нежелательно для всех. Если вы не знаете, как должен выглядеть хороший отчет, вот несколько советов.

Я нашел уязвимость, что теперь?

Поздравляем с обнаружением уязвимости в системе безопасности, это здорово! Вы можете использовать каталог HackerOne, чтобы найти подходящий способ связаться с организацией. Некоторые компании предпочитают, чтобы вы связывались с ними через HackerOne, некоторые — по электронной почте. Вся информация есть в их профиле. Просто найдите название их компании, и появится их предпочтительный метод.

Просто найдите название их компании, и появится их предпочтительный метод.

Вот пример компании, которая обрабатывает отчеты о HackerOne: https://hackerone.com/twitter

Вот пример организации, предпочитающей электронную почту: https://hackerone.com/ncsc

Когда мне сообщать об уязвимости безопасности?

Перед отправкой сообщения об уязвимости системы безопасности обязательно ознакомьтесь с областью применения программы. Масштаб определяет, заинтересована ли компания в конкретной уязвимости. После того, как вы подтвердите, что программа примет уязвимость, обязательно сообщите о проблеме в программу.

Как написать хороший отчет?

Хороший отчет состоит из нескольких вещей — описательного заголовка, подробного объяснения и подтверждения концепции, а также метаданных. @nahamsec написал отличное руководство о том, как написать хороший отчет. Вы можете прочитать его здесь: https://docs.hackerone.com/programs/quality-reports.html.

Какие инструменты можно использовать?

Так как мы недавно превысили 100 миллионов долларов в наградах, мы хотим продолжить празднование с этим списком из 100 инструментов и ресурсов для хакеров! Они варьируются от новичка до эксперта. Большинство из них бесплатны, но некоторые стоят денег. Все о них читайте здесь.

Большинство из них бесплатны, но некоторые стоят денег. Все о них читайте здесь.

Что происходит, когда я отправляю отчет?

Компания просмотрит содержимое и определит уязвимость. Вы можете просмотреть показатели эффективности реагирования на странице политики компании. Это поможет вам определить, насколько быстро компания ответит, вознаградит и устранит ошибку.

Как поделиться с сообществом?

Хакерское сообщество — это группа из десятков тысяч людей, которые делают Интернет более безопасным для всех. Многие из нас узнают что-то новое каждый день. Чтобы мы могли преуспеть и открывать новые методы и целые классы уязвимостей, мы стараемся делиться как можно большим количеством информации. Это часто делается с помощью сообщений в блогах, инструкций, вызовов CTF, публичного раскрытия информации или простого твита. Это одна из вещей, которая делает это сообщество таким замечательным!

Что такое хактивность?

Hacktivity — это главная страница нашего сообщества, демонстрирующая отдельные действия, связанные с уязвимостями (когда-то раскрытыми), хакерами, программами и наградами за вознаграждение. В этой статье мы ответим на наиболее часто задаваемые вопросы о Hacktivity.

В этой статье мы ответим на наиболее часто задаваемые вопросы о Hacktivity.

9 Методы взлома веб-сайтов, наиболее часто используемые хакерами

Пользуетесь ли вы Интернетом? Угадайте, что вы делаете. Тогда вы, должно быть, сталкивались с такими новостями, как хакеры, крадущие данные и отключающие сервисы и веб-сайты. Вот некоторые методы взлома веб-сайтов, которые обычно используют хакеры.

На самом деле, согласно хакерской статистике:

- 64% компаний признают, что сталкивались с веб-атаками это случилось из-за человеческих ошибок

Эти статистические данные, мягко говоря, поразительны.

Это не означает, что владельцы веб-сайтов безрассудны. Нет, они принимают меры предосторожности. Вот только — этого мало! Все веб-сайты и интернет-сервисы имеют незначительные уязвимости, которые могут быть использованы той или иной техникой взлома веб-сайта. Если вы не выявите и не исправите эти уязвимости вовремя, вы останетесь незащищенными.

После каждого взлома я видел много удивления… Если бы я только лучше знал этих хакеров и методы взлома веб-сайтов, я мог бы успешно избежать этого. »

Хотя в этом есть доля правды, это не совсем так.

При этом, конечно, полезно заглянуть в сознание хакеров. Но без надлежащего защитного снаряжения вы ничем не лучше безоружного солдата.

Итак, с помощью этой записи в блоге мы создали окно, чтобы вы могли ознакомиться с действиями хакера и понять распространенные веб-угрозы и методы взлома, стоящие за ними.

Ниже приведены девять наиболее распространенных методов взлома веб-сайтов, используемых злоумышленниками.

Лучшие методы взлома веб-сайтов

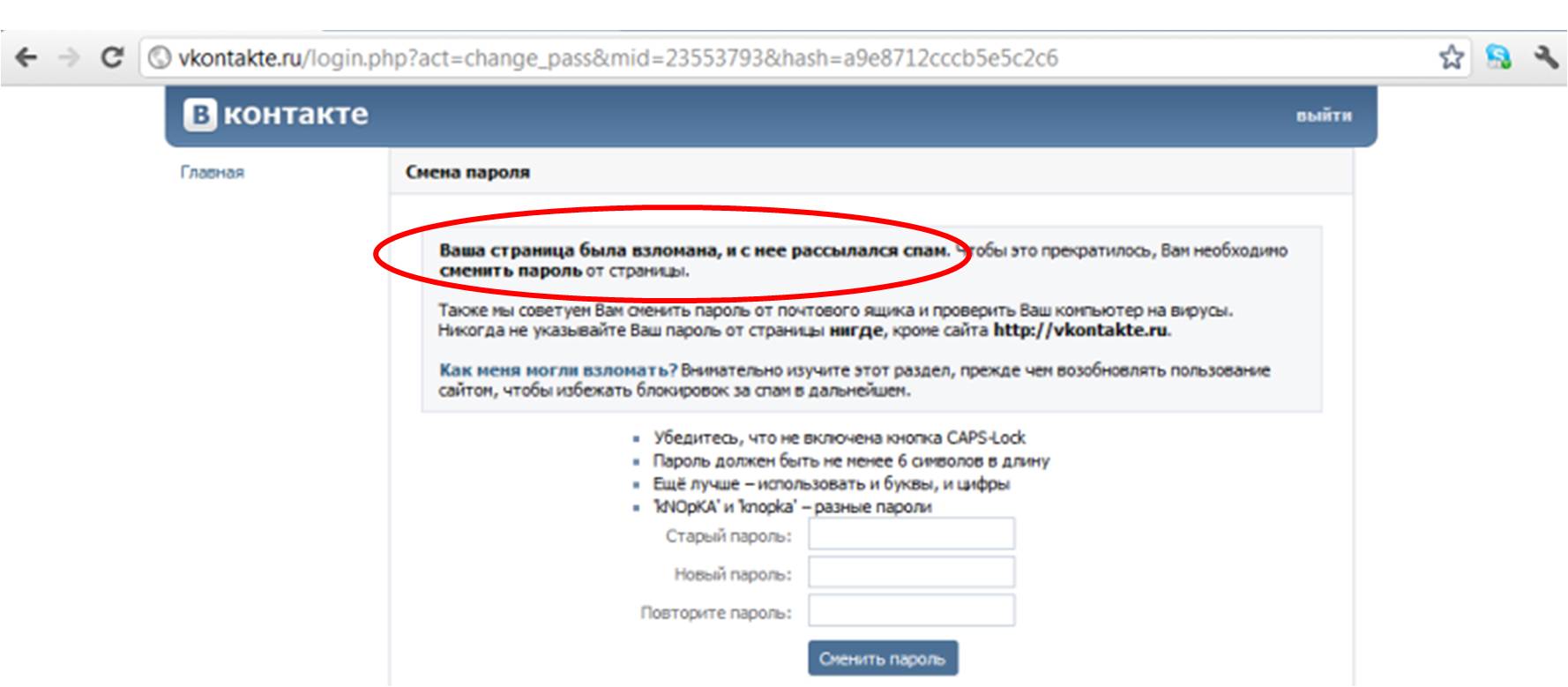

1. Социальная инженерия (фишинг, наживка)

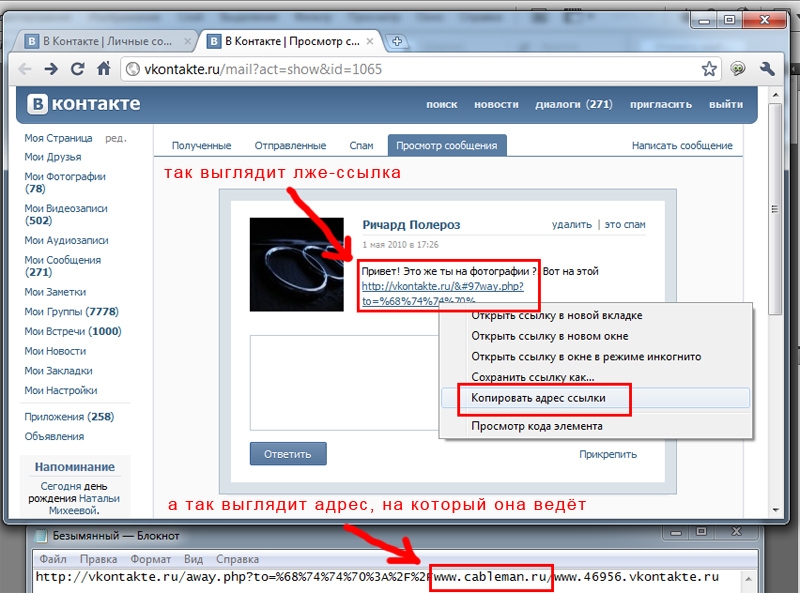

Фишинг — это метод, при котором злоумышленник копирует исходный веб-сайт, а затем побуждает жертву использовать этот поддельный веб-сайт, а не оригинальный. Как только жертва вводит свои учетные данные на этом веб-сайте, все данные отправляются злоумышленнику. Этот метод можно использовать для получения платежной информации, такой как данные кредитной карты или личной информации, такой как учетные данные для входа в важные учетные записи и веб-сайты.

Этот метод можно использовать для получения платежной информации, такой как данные кредитной карты или личной информации, такой как учетные данные для входа в важные учетные записи и веб-сайты.

Еще один вид социальной инженерии — атака «замани и подмени». В этой технике взлома злоумышленники покупают рекламные места на надежных и популярных веб-сайтах и размещают, казалось бы, легальную рекламу. После запуска рекламы пользователи нажимают на нее только для того, чтобы оказаться на веб-сайте, заполненном вредоносным ПО. Эти вредоносные программы устанавливаются в системе жертвы, а затем злоумышленник получает доступ к ее системе без ограничений. Злоумышленники наводняют серверы целевого веб-сайта с помощью зомби-компьютеров или ботнетов. Это перегружает ресурсы серверов и приводит к сбою. В некоторых случаях эта атака также использовалась для кражи пользовательской информации путем замораживания пользовательских форм. Недавняя DDoS-атака на GitHub — отличный пример того, насколько серьезными могут быть эти атаки.

3. Атаки с внедрением кода

Внедрение кода — это общий термин, используемый для атак, включающих внедрение вредоносных кодов в системы. Всякий раз, когда происходит неправильная обработка входных данных, они становятся уязвимыми для атак путем внедрения кода.

Эти атаки возможны, если входные или выходные данные не проверены должным образом. Как только злоумышленник сможет внедрить свой код в систему, он может поставить под угрозу целостность и безопасность системы. Эти атаки также можно использовать как способ запуска дальнейших атак, поскольку система уже заражена и, следовательно, уязвима.

4. Внедрение SQL

Эта атака в основном использует уязвимости в библиотеках или базах данных SQL веб-сайта. Если на веб-сайте есть такая уязвимость, хакеры могут использовать простые коды SQL для получения информации и данных из баз данных. Эти простые коды обманом заставляют систему рассматривать их как законные запросы, а затем предоставляют доступ к своей базе данных.

5. Атаки XSS

Также известные как атаки межсайтового скриптинга, в этом типе атаки хакеры внедряют вредоносный код в законный веб-сайт. Когда посетитель заходит на веб-сайт и использует свои учетные данные, все данные сохраняются на веб-сайте, к которому злоумышленник может получить доступ в любое время. Эти атаки могут быть эффективно использованы для кражи пользовательских данных и личной информации.

Существует два типа XSS-атак: сохраненные XSS-атаки и отраженные XSS-атаки. При хранимых атаках зараженный скрипт постоянно хранится на сервере. И злоумышленник может получить его в любое время. При отраженных атаках сценарии отражаются от веб-серверов в виде предупреждений или результатов поиска. Поскольку это делает запрос подлинным, веб-сайт обрабатывает их и заражается

6. Использование уязвимостей плагинов

Если вы используете WordPress, то вы должны быть знакомы с плагинами (расширениями и модулями в случае Magento и Drupal соответственно). Плагины считаются наиболее уязвимыми частями веб-сайта. Злоумышленники могут использовать любые устаревшие или незащищенные сторонние плагины, чтобы получить контроль над вашим сайтом или полностью отключить его. Лучший способ обезопасить себя — всегда использовать плагины из надежных источников и всегда обновлять свои плагины

Плагины считаются наиболее уязвимыми частями веб-сайта. Злоумышленники могут использовать любые устаревшие или незащищенные сторонние плагины, чтобы получить контроль над вашим сайтом или полностью отключить его. Лучший способ обезопасить себя — всегда использовать плагины из надежных источников и всегда обновлять свои плагины

7. Брутфорс

В этом методе взлома злоумышленники пробуют несколько комбинаций пароля, пока одна из комбинаций не совпадет. Этот метод прост в исполнении, но требует огромных вычислительных мощностей для реализации. Чем длиннее пароль, тем сложнее его подобрать методом грубой силы. Иногда для ускорения процесса злоумышленники также используют словари. Это делается путем изменения IP-адресов, хранящихся на DNS-сервере, на адрес, ведущий на веб-сайт злоумышленника. Отравление кеша DNS — это процесс, посредством которого локальный DNS-сервер взаимодействует с зараженным сервером. Как только жертва попадает на поддельный веб-сайт, злоумышленник может заразить систему жертвы вредоносным ПО и использовать другие методы взлома веб-сайта, чтобы нанести дополнительный ущерб.

9. Кража файлов cookie

Как бы безобидно это ни звучало, эта атака может эффективно похитить все ваши важные данные. Во время сеансов просмотра веб-сайты сохраняют множество файлов cookie на вашем компьютере. Эти файлы cookie содержат много конфиденциальной информации, включая ваши учетные данные для входа, такие как ваши пароли или даже ваши платежные данные. Если злоумышленники получат эти файлы cookie, они могут либо украсть всю эту информацию, либо использовать ее, чтобы выдать себя за вас в Интернете.

Описанные выше атаки обычно используются против некоторых уязвимостей, которыми пользуются злоумышленники. Вот почему так важно постоянно обновлять свое программное обеспечение и другие системы.

После обнаружения уязвимости необходимо исправить ее, прежде чем злоумышленник воспользуется ею для причинения вреда. Этичные хакеры и исследователи безопасности по всему миру пытаются обнаружить такие бреши в безопасности, чтобы убедиться, что они устранены. VAPT (оценка уязвимостей и тестирование на проникновение) от Astra делает именно это.

VAPT (оценка уязвимостей и тестирование на проникновение) от Astra делает именно это.

Кроме того, вы можете найти известные уязвимости в используемой системе/программном обеспечении на этом веб-сайте: cve.mitre.org

Шаги по защите от взлома

Теперь мы знаем, как злоумышленники могут нанести вред вам или вашему веб-сайту. Это поможет нам понять, как работают злоумышленники, и, таким образом, позволит нам предпринять более эффективные шаги для защиты от таких злоумышленников. Ниже приведены некоторые основные шаги для защиты ваших данных от некоторых распространенных методов взлома веб-сайтов:

- По возможности используйте надежные пароли и двухфакторную аутентификацию

- Обновляйте свои плагины и программное обеспечение с помощью последних исправлений безопасности

- Используйте надежные брандмауэры для предотвращения DDoS-атак и блокировки нежелательных IP-адресов

- Поддержание надлежащей санитарной обработки кода может помочь остановить атаки путем внедрения кода SQL

- Избегайте переходов по неизвестным ссылкам или открытия вложений в сообщениях электронной почты из неизвестных источников

- Регулярные аудиты безопасности для отслеживания безопасности вашего веб-сайта

Веб-сайты всегда уязвимы для таких атак, и нужно быть начеку круглосуточно.

of iso windows.7

Intitle:index.of iso kaspersky

Inurl:microsoft intitle:index.of filetype:iso

Inurl:windows intitle:index.of filetype:iso

of iso windows.7

Intitle:index.of iso kaspersky

Inurl:microsoft intitle:index.of filetype:iso

Inurl:windows intitle:index.of filetype:iso asp

asp Это утилита для Windows, содержащая в себе набор дорков, легко читаемая и изменяемая пользователем по вкусу. Неплохой инструмент и для анализа собственного ресурса. Но, конечно же, чтобы «качественно» взломать сайт , без ручного изучения дорков никак не обойтись. Или, по крайней мере, сэкономить время можно серьёзно.

Это утилита для Windows, содержащая в себе набор дорков, легко читаемая и изменяемая пользователем по вкусу. Неплохой инструмент и для анализа собственного ресурса. Но, конечно же, чтобы «качественно» взломать сайт , без ручного изучения дорков никак не обойтись. Или, по крайней мере, сэкономить время можно серьёзно.