Как взломать сайт: лучшие способы взлома в 2019 году

Многие считают, что взломать сильно защищенные веб-сайты нельзя. Однако, данное суждение не верно, поскольку такие известные интернет-проекты, как Twitter, Facebook, Microsoft, NBC, Drupal и др. взламывали. В этой статье мы научим вас, как взломать сайт самыми доступными способами на 2019 год.

Хакерство — это и угроза для любого бизнеса, будь то совсем незначительный хак или крупномасштабная атака.

Но с другой стороны (со стороны самого взломщика) иметь возможность повлиять на сторонние ресурсы в сети это большое преимущество.

Чего позволяет достичь взлом сайта?

Взлом может нанести ущерб любому растущему бизнесу, будь то маленький или большой. Используя методы взлома, вы можете украсть конфиденциальные данные любой компании, получить полный контроль над вашим компьютером или даже повредить ваш сайт в любой момент времени.

Существуют специальные обучающие школы, созданные в целях обеспечения полной информационной безопасности для различных компаний и предотвращения атак на них.

Все этические методы взлома, которым обучают в подобных заведениях, очень важны для любой фирмы. Они позволяют предотвратить кражу ее конфиденциальной информации. Чтобы обеспечить безопасность любой системы, нужно знать, как взломать сайт или какие методы могут быть использованы хакерами для взлома сайта. Итак, давайте разберемся, какие способы взлома сайта существуют.

Dos или DDOS атака: распределенный отказ в обслуживании

Атака DOS или DDOS является одной из самых мощных атак хакеров, когда они прекращают функционирование любой системы, отправляя очередь запросов сервера с количеством поддельных запросов. В DDOS-атаке используется множество атакующих систем. Многие компьютеры одновременно запускают DOS-атаки на один и тот же целевой сервер. Поскольку атака DOS распространяется на несколько компьютеров, она называется распределенной атакой отказа в обслуживании.

Для запуска DDOS-атак хакеры используют сеть зомби. Сеть зомби — это все те зараженные компьютеры, на которые хакеры тихо установили инструменты для атаки DOS. Чем больше участников в сети зомби, тем мощнее будет атака. То есть, если сотрудники кибербезопасности начнут просто блокировать ip-адреса пользователей, ничего хорошего из этого не выйдет.

Сеть зомби — это все те зараженные компьютеры, на которые хакеры тихо установили инструменты для атаки DOS. Чем больше участников в сети зомби, тем мощнее будет атака. То есть, если сотрудники кибербезопасности начнут просто блокировать ip-адреса пользователей, ничего хорошего из этого не выйдет.

Как найти человека по ip адресу

Как узнать ip почтового ящика

В Интернете доступно множество инструментов, которые можно бесплатно загрузить на сервер для выполнения атаки, и лишь немногие из этих инструментов способы работать по системе зомби.

Как использовать инструмент LOIC Free для взлома сайта с помощью DOS / DDOS атак:

LOIC (низкоорбитальный ионный канон): нужно скачать LOIC из бесплатного открытого источника отсюда: http://sourceforge.net/projects/loic/. Как только вы загрузили его, извлеките файлы и сохраните их на рабочем столе.

Теперь, на втором шаге, откройте программное обеспечение, и вы получите экран, подобный следующему:

Инструмент для запуска DDoS: LOIC FreeЗдесь, на экране, найдите текст с надписью «Выберите цель и заполните ее». Теперь введите или скопируйте / вставьте URL-адрес веб-сайта в поле. Если вы хотите начать атаку на IP-адресе, поместите IP-адрес в поле и нажмите кнопку блокировки рядом с заполненным текстовым полем.

Теперь введите или скопируйте / вставьте URL-адрес веб-сайта в поле. Если вы хотите начать атаку на IP-адресе, поместите IP-адрес в поле и нажмите кнопку блокировки рядом с заполненным текстовым полем.

Как узнать ip адрес чужого компьютера

Как узнать IP адрес своего компьютера

На третьем этапе просто пропустите кнопку с надписью «ima chargin mah lazer» и перейдите к третьему разделу, то есть к параметрам атаки. Оставьте другие параметры, такие как тайм-аут, дочерний сайт, http и панель скорости без изменений. Поменяйте только tcp / udp и введите случайные данные.

В типе порта просто укажите порт, на котором вы хотите начать атаку, и в поле метода выберите UDP. Если вы хотите атаковать сайт, оставьте порт таким, какой он есть, но измените его для серверов майнкрафт. Обычно номер порта для майнкрафта равен 25565. Также снимите флажок «ждать ответа» и оставьте нити на уровне 10. Если ваша компьютерная система имеет хорошую конфигурацию, вы также можете сделать ее равной 20, но не превышайте 20.

Наконец, единственное, что требуется, — это нажать кнопку «IMMA CHARGIN MAH LAZER». После нажатия вы увидите запрошенный столбец в статусе атаки, который должен быть заполнен многочисленными цифрами и прочим.

Использование SQL Injection Attack для взлома сайта в 2019 году:

Еще одним успешным методом взлома сайта в 2018 году является атака SQL-инъекций. В этом методе мы можем вставить вредоносные операторы SQL в запись, поданную для выполнения. Чтобы успешно выполнить SQL-инъекцию, нужно выяснить уязвимость в прикладном программном обеспечении. Хакеры могут использовать уязвимости в этих системах. Инъекции SQL для взлома веб-сайта чаще всего называют вектором для веб-сайтов, но его можно использовать для атаки на любую базу данных SQL.

Большинство атак SQL-инъекций могут быть сделаны на базе данных SQL на многих сайтах ASP.

Шаги для взлома сайта в 2019 году с помощью SQL-инъекции:

- Просмотрите Google и вставьте «admin / login.

asp» в поисковик. Используйте опцию для поиска в нашей стране;

asp» в поисковик. Используйте опцию для поиска в нашей стране;Найти форму для входа на сайт

- Найдите какой-нибудь веб-сайт, на котором есть страница «Adminlogin.asp», как показано на рисунке выше;

Теперь попробуйте ввести имя пользователя как admin и пароль как 1’or’1 ‘=’ 1, как показано на рисунке ниже:

Форма для авторизацииИмя пользователя: admin

Пароль: 1’or’1 ‘=’ 1

Вот и все, теперь вы вошли в админку.

Если указанный выше пароль не работает, вы можете использовать приведенный ниже список паролей для атак SQL-инъекций. Однако стоит помнить, что данный пример взят с иностранного источника и пароли могут отличаться. Тут наверное все-таки банальный подбор. У нас в РФ, скорее всего самые популярные пароли другие. Я писал про это в одной из статей.

Список паролей для зарубежных ресурсов:

- 1’or’1’=’1

- ‘ or 0=0 —

- ” or 0=0 —

- or 0=0 —

- ‘ or 0=0 #

- ” or 0=0 #

- or 0=0 #

- ‘ or ‘x’=’x

- ” or “x”=”x

- ‘) or (‘x’=’x

- ‘ or 1=1–

- ” or 1=1–

- or 1=1–

- ‘ or a=a–

- ” or “a”=”a

- ‘) or (‘a’=’a

- “) or (“a”=”a

- hi” or “a”=”a

- hi” or 1=1 —

- hi’ or 1=1 —

- hi’ or ‘a’=’a

- hi’) or (‘a’=’a

- hi”) or (“a”=”a

Как использовать XSS или межсайтовые скриптовые атаки для взлома сайта в 2019 году:

Что такое XSS?

Атаки XSS, также известные как атаки межсайтовых сценариев, — это одна из лазеек в веб-приложениях, которая предлагает хакерам использовать сценарии на стороне клиента, чаще всего javascript на веб-страницах, которые посещают пользователи.

Например, предположим, что злоумышленник обнаружил уязвимость XSS в Gmail, а также внедрил в нее вредоносный скрипт. Каждый раз, когда посетитель посещает сайт, исполняется вредоносный скрипт и код перенаправляет пользователя на поддельную страницу Gmail или даже может захватить куки. После того, как хакер украл куки, он может либо войти в учетную запись Gmail других, либо даже сменить пароль.

Перед выполнением атаки XSS у вас должны быть следующие навыки:

- Глубокое понимание HTML и Javascript;

- Базовое понимание HTTP клиент-серверной архитектуры;

- Базовое понимание программирования на стороне сервера, включая PHP, ASP или JSP;

Как выполнять XSS-атаки на веб-сайт в 2019 году:

Шаг 1: Поиск уязвимого веб-сайта. Чтобы запустить XSS-атаку, хакеры могут использовать Google dork, чтобы найти уязвимый веб-сайт, например: используйте dork «? Search =» или «.php? Q =». Этот придурок будет отображать некоторые конкретные сайты в результатах поиска Google, которые можно использовать для взлома.

Чтобы запустить XSS-атаку, хакеры могут использовать Google dork, чтобы найти уязвимый веб-сайт, например: используйте dork «? Search =» или «.php? Q =». Этот придурок будет отображать некоторые конкретные сайты в результатах поиска Google, которые можно использовать для взлома.

Google dork — это сотрудник, который по незнанию раскрывает конфиденциальную корпоративную информацию в Интернете. Слово «придурок» — это сленг для дурака или неумелого человека.

Google dorks подвергают корпоративную информацию риску, потому что невольно создают черные двери, которые позволяют злоумышленнику войти в сеть без разрешения и / или получить доступ к несанкционированной информации. Чтобы найти конфиденциальную информацию, злоумышленники используют строкирасширенного поиска, называемые запросами Google dork.

Запросы Google dork созданы с помощью операторов расширенного поиска, которые ИТ-администраторы, исследователи и другие специалисты используют в своей повседневной работе для сужения результатов поиска.

Обычно используемые поисковые операторы включают в себя:

site: ограничивает результаты запроса определенным сайтом или доменом.

Тип файла: ограничивает результаты запроса для файлов PDF или других конкретных типов файлов.intext: ограничивает результаты теми записями содержимого, которые содержат определенные слова или фразы.

Поскольку операторы поиска могут быть связаны друг с другом, злоумышленник может использовать сложные запросы для поиска информации, которая была опубликована в Интернете, но не предназначалась для поиска. Использование операторов расширенного поиска для поиска информации, к которой нелегко получить доступ с помощью простого поиска, иногда называют Google dorking или Google hacking .

Шаг 2: Проверьте уязвимость:

Теперь нам нужно найти поле ввода, в которое мы можем внедрить вредоносный скрипт, например, поле поиска, поле имени пользователя или пароля или любое другое связанное поле.

Поиск на сайтеТеперь протестируйте уязвимость, поместив некоторую строку в поле, скажем, например, вставьте «BTS» в поле ввода. Результаты будут отображаться следующим образом:

Результаты будут отображаться следующим образом:

Теперь щелкните правой кнопкой мыши на странице и просмотрите исходный код страницы. Найдите строку, которую вы ввели, это «BTS». Также отметьте место, где размещены входные данные.

Тест 2:

Теперь нам нужно выяснить, что сервер дезинфицирует наш ввод или нет? Чтобы проверить это, вставьте тег <script> прямо в поле ввода.

Теперь снова просмотрите страницу источника и выясните местоположение, где ввод отображается на странице.

Если сервер очищает наш ввод, код можно посмотреть как & lt; script & gt; , Это означает, что веб-сайт уязвим для межсайтовых скриптовых атак, и мы можем начать атаку. В приведенном выше случае сервер не обрабатывает код.

Шаг 3: использование уязвимости

После того, как мы сможем обнаружить уязвимый веб-сайт. Следующим шагом является использование уязвимости путем запуска XSS-атаки. На данный момент нам нужно внедрить полный код JavaScript как <script> alert (‘BTS’) </ script>.

Появится всплывающее окно со строкой BTS. Это указывает на то, что мы успешно использовали уязвимость XSS. Расширяя код с помощью вредоносного скрипта, злоумышленник может украсть куки или полностью уничтожить веб-сайт и сделать еще больше.

Интересные записи:

Как взломать пароль вай фай?

Как узнать кто тебя взломал в ВК

Как взломать страницу вконтакте

Как сохранить пароль в Опере

Как узнать с кем переписывается человек в вк

Как удалить сообщение в вк

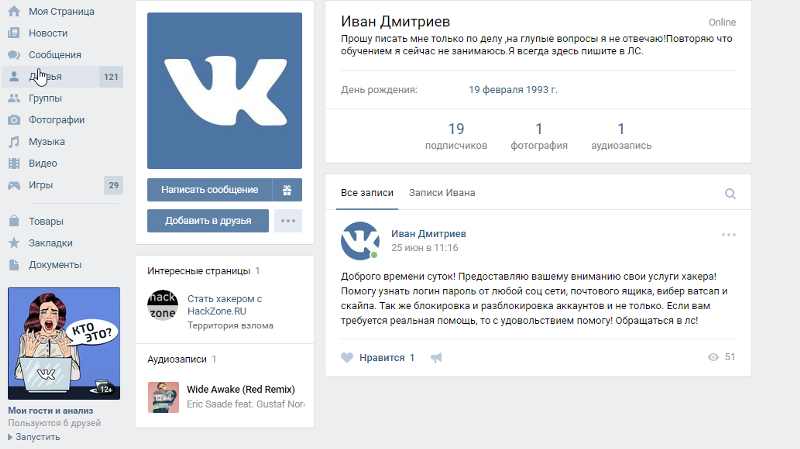

Как «взломать» страницу «ВКонтакте» или почему нельзя доверять даже друзьям

{«id»:89138,»url»:»https:\/\/tjournal.ru\/tech\/89138-kak-vzlomat-stranicu-vkontakte-ili-pochemu-nelzya-doveryat-dazhe-druzyam»,»title»:»\u041a\u0430\u043a \u00ab\u0432\u0437\u043b\u043e\u043c\u0430\u0442\u044c\u00bb \u0441\u0442\u0440\u0430\u043d\u0438\u0446\u0443 \u00ab\u0412\u041a\u043e\u043d\u0442\u0430\u043a\u0442\u0435\u00bb \u0438\u043b\u0438 \u043f\u043e\u0447\u0435\u043c\u0443 \u043d\u0435\u043b\u044c\u0437\u044f \u0434\u043e\u0432\u0435\u0440\u044f\u0442\u044c \u0434\u0430\u0436\u0435 \u0434\u0440\u0443\u0437\u044c\u044f\u043c»,»services»:{«vkontakte»:{«url»:»https:\/\/vk. com\/share.php?url=https:\/\/tjournal.ru\/tech\/89138-kak-vzlomat-stranicu-vkontakte-ili-pochemu-nelzya-doveryat-dazhe-druzyam&title=\u041a\u0430\u043a \u00ab\u0432\u0437\u043b\u043e\u043c\u0430\u0442\u044c\u00bb \u0441\u0442\u0440\u0430\u043d\u0438\u0446\u0443 \u00ab\u0412\u041a\u043e\u043d\u0442\u0430\u043a\u0442\u0435\u00bb \u0438\u043b\u0438 \u043f\u043e\u0447\u0435\u043c\u0443 \u043d\u0435\u043b\u044c\u0437\u044f \u0434\u043e\u0432\u0435\u0440\u044f\u0442\u044c \u0434\u0430\u0436\u0435 \u0434\u0440\u0443\u0437\u044c\u044f\u043c»,»short_name»:»VK»,»title»:»\u0412\u041a\u043e\u043d\u0442\u0430\u043a\u0442\u0435″,»width»:600,»height»:450},»facebook»:{«url»:»https:\/\/www.facebook.com\/sharer\/sharer.php?u=https:\/\/tjournal.ru\/tech\/89138-kak-vzlomat-stranicu-vkontakte-ili-pochemu-nelzya-doveryat-dazhe-druzyam»,»short_name»:»FB»,»title»:»Facebook»,»width»:600,»height»:450},»twitter»:{«url»:»https:\/\/twitter.com\/intent\/tweet?url=https:\/\/tjournal.ru\/tech\/89138-kak-vzlomat-stranicu-vkontakte-ili-pochemu-nelzya-doveryat-dazhe-druzyam&text=\u041a\u0430\u043a \u00ab\u0432\u0437\u043b\u043e\u043c\u0430\u0442\u044c\u00bb \u0441\u0442\u0440\u0430\u043d\u0438\u0446\u0443 \u00ab\u0412\u041a\u043e\u043d\u0442\u0430\u043a\u0442\u0435\u00bb \u0438\u043b\u0438 \u043f\u043e\u0447\u0435\u043c\u0443 \u043d\u0435\u043b\u044c\u0437\u044f \u0434\u043e\u0432\u0435\u0440\u044f\u0442\u044c \u0434\u0430\u0436\u0435 \u0434\u0440\u0443\u0437\u044c\u044f\u043c»,»short_name»:»TW»,»title»:»Twitter»,»width»:600,»height»:450},»telegram»:{«url»:»tg:\/\/msg_url?url=https:\/\/tjournal.

com\/share.php?url=https:\/\/tjournal.ru\/tech\/89138-kak-vzlomat-stranicu-vkontakte-ili-pochemu-nelzya-doveryat-dazhe-druzyam&title=\u041a\u0430\u043a \u00ab\u0432\u0437\u043b\u043e\u043c\u0430\u0442\u044c\u00bb \u0441\u0442\u0440\u0430\u043d\u0438\u0446\u0443 \u00ab\u0412\u041a\u043e\u043d\u0442\u0430\u043a\u0442\u0435\u00bb \u0438\u043b\u0438 \u043f\u043e\u0447\u0435\u043c\u0443 \u043d\u0435\u043b\u044c\u0437\u044f \u0434\u043e\u0432\u0435\u0440\u044f\u0442\u044c \u0434\u0430\u0436\u0435 \u0434\u0440\u0443\u0437\u044c\u044f\u043c»,»short_name»:»VK»,»title»:»\u0412\u041a\u043e\u043d\u0442\u0430\u043a\u0442\u0435″,»width»:600,»height»:450},»facebook»:{«url»:»https:\/\/www.facebook.com\/sharer\/sharer.php?u=https:\/\/tjournal.ru\/tech\/89138-kak-vzlomat-stranicu-vkontakte-ili-pochemu-nelzya-doveryat-dazhe-druzyam»,»short_name»:»FB»,»title»:»Facebook»,»width»:600,»height»:450},»twitter»:{«url»:»https:\/\/twitter.com\/intent\/tweet?url=https:\/\/tjournal.ru\/tech\/89138-kak-vzlomat-stranicu-vkontakte-ili-pochemu-nelzya-doveryat-dazhe-druzyam&text=\u041a\u0430\u043a \u00ab\u0432\u0437\u043b\u043e\u043c\u0430\u0442\u044c\u00bb \u0441\u0442\u0440\u0430\u043d\u0438\u0446\u0443 \u00ab\u0412\u041a\u043e\u043d\u0442\u0430\u043a\u0442\u0435\u00bb \u0438\u043b\u0438 \u043f\u043e\u0447\u0435\u043c\u0443 \u043d\u0435\u043b\u044c\u0437\u044f \u0434\u043e\u0432\u0435\u0440\u044f\u0442\u044c \u0434\u0430\u0436\u0435 \u0434\u0440\u0443\u0437\u044c\u044f\u043c»,»short_name»:»TW»,»title»:»Twitter»,»width»:600,»height»:450},»telegram»:{«url»:»tg:\/\/msg_url?url=https:\/\/tjournal. ru\/tech\/89138-kak-vzlomat-stranicu-vkontakte-ili-pochemu-nelzya-doveryat-dazhe-druzyam&text=\u041a\u0430\u043a \u00ab\u0432\u0437\u043b\u043e\u043c\u0430\u0442\u044c\u00bb \u0441\u0442\u0440\u0430\u043d\u0438\u0446\u0443 \u00ab\u0412\u041a\u043e\u043d\u0442\u0430\u043a\u0442\u0435\u00bb \u0438\u043b\u0438 \u043f\u043e\u0447\u0435\u043c\u0443 \u043d\u0435\u043b\u044c\u0437\u044f \u0434\u043e\u0432\u0435\u0440\u044f\u0442\u044c \u0434\u0430\u0436\u0435 \u0434\u0440\u0443\u0437\u044c\u044f\u043c»,»short_name»:»TG»,»title»:»Telegram»,»width»:600,»height»:450},»odnoklassniki»:{«url»:»http:\/\/connect.ok.ru\/dk?st.cmd=WidgetSharePreview&service=odnoklassniki&st.shareUrl=https:\/\/tjournal.ru\/tech\/89138-kak-vzlomat-stranicu-vkontakte-ili-pochemu-nelzya-doveryat-dazhe-druzyam»,»short_name»:»OK»,»title»:»\u041e\u0434\u043d\u043e\u043a\u043b\u0430\u0441\u0441\u043d\u0438\u043a\u0438″,»width»:600,»height»:450},»email»:{«url»:»mailto:?subject=\u041a\u0430\u043a \u00ab\u0432\u0437\u043b\u043e\u043c\u0430\u0442\u044c\u00bb \u0441\u0442\u0440\u0430\u043d\u0438\u0446\u0443 \u00ab\u0412\u041a\u043e\u043d\u0442\u0430\u043a\u0442\u0435\u00bb \u0438\u043b\u0438 \u043f\u043e\u0447\u0435\u043c\u0443 \u043d\u0435\u043b\u044c\u0437\u044f \u0434\u043e\u0432\u0435\u0440\u044f\u0442\u044c \u0434\u0430\u0436\u0435 \u0434\u0440\u0443\u0437\u044c\u044f

ru\/tech\/89138-kak-vzlomat-stranicu-vkontakte-ili-pochemu-nelzya-doveryat-dazhe-druzyam&text=\u041a\u0430\u043a \u00ab\u0432\u0437\u043b\u043e\u043c\u0430\u0442\u044c\u00bb \u0441\u0442\u0440\u0430\u043d\u0438\u0446\u0443 \u00ab\u0412\u041a\u043e\u043d\u0442\u0430\u043a\u0442\u0435\u00bb \u0438\u043b\u0438 \u043f\u043e\u0447\u0435\u043c\u0443 \u043d\u0435\u043b\u044c\u0437\u044f \u0434\u043e\u0432\u0435\u0440\u044f\u0442\u044c \u0434\u0430\u0436\u0435 \u0434\u0440\u0443\u0437\u044c\u044f\u043c»,»short_name»:»TG»,»title»:»Telegram»,»width»:600,»height»:450},»odnoklassniki»:{«url»:»http:\/\/connect.ok.ru\/dk?st.cmd=WidgetSharePreview&service=odnoklassniki&st.shareUrl=https:\/\/tjournal.ru\/tech\/89138-kak-vzlomat-stranicu-vkontakte-ili-pochemu-nelzya-doveryat-dazhe-druzyam»,»short_name»:»OK»,»title»:»\u041e\u0434\u043d\u043e\u043a\u043b\u0430\u0441\u0441\u043d\u0438\u043a\u0438″,»width»:600,»height»:450},»email»:{«url»:»mailto:?subject=\u041a\u0430\u043a \u00ab\u0432\u0437\u043b\u043e\u043c\u0430\u0442\u044c\u00bb \u0441\u0442\u0440\u0430\u043d\u0438\u0446\u0443 \u00ab\u0412\u041a\u043e\u043d\u0442\u0430\u043a\u0442\u0435\u00bb \u0438\u043b\u0438 \u043f\u043e\u0447\u0435\u043c\u0443 \u043d\u0435\u043b\u044c\u0437\u044f \u0434\u043e\u0432\u0435\u0440\u044f\u0442\u044c \u0434\u0430\u0436\u0435 \u0434\u0440\u0443\u0437\u044c\u044f

Как взломать группу в ВК: рабочие способы

Причины для взлома

Есть масса ситуаций, когда нужен взлом группы во ВКонтакте. Если в ней публикуют оскорбляющие конкретного пользователя материалы, которые нужно удалить или она интересна как площадка для спама, рекламы, благодаря многочисленной аудитории. Ведь некоторые паблики имеют миллионы участников, следовательно, реклама там принесет плоды.

Если в ней публикуют оскорбляющие конкретного пользователя материалы, которые нужно удалить или она интересна как площадка для спама, рекламы, благодаря многочисленной аудитории. Ведь некоторые паблики имеют миллионы участников, следовательно, реклама там принесет плоды.

Это потенциальные возможности для монетизации. Даже при кратковременном периоде владения правами администратора, стена группы с большой аудиторией принесет прибыль.

Но делается это не так просто, особенно в случае в закрытыми и массовыми сообществами, где владельцы заботятся о безопасности.

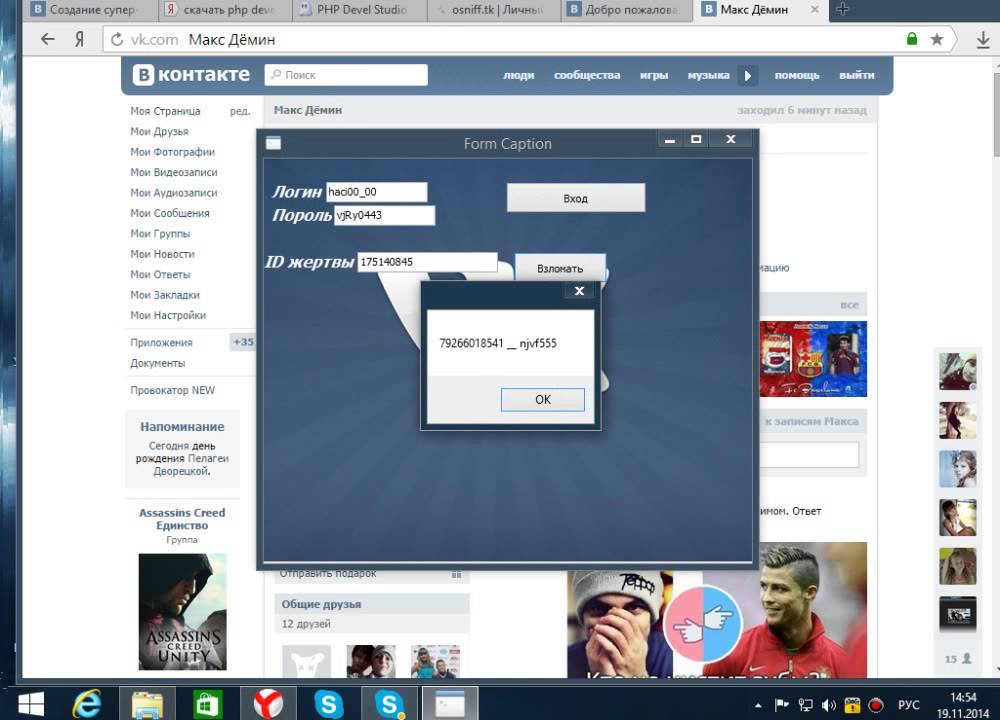

Какие есть способы взломать группу в ВК

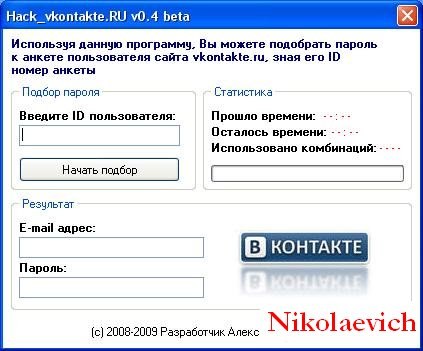

- Программа для взлома страницы или группы. Этот вариант небезопасен для самого взломщика. По запросу в поисковых системах можно найти массу подобных предложений, но большинство из них не просто фальшивка, а еще и несут опасность взлома для самого пользователя или заразят ваш компьютер вирусами. Помните, ВК – надежная платформа, над которой трудятся петербургские программисты, не раз одерживавшие победу на мировых чемпионатах по программированию.

Поэтому надежда на то, что случайная утилита взломает исходный код ВК – минимальна. Но вероятность все же есть, ведь новый софт пишется каждый день.

Поэтому надежда на то, что случайная утилита взломает исходный код ВК – минимальна. Но вероятность все же есть, ведь новый софт пишется каждый день. - Взлом страницы администратора группы. Более действенный способ. Администраторы сообществ – обычные люди, у которых часто указано много личной информации на странице (почтовый ящик, номер мобильного телефона, личные данные, подсказывающие варианты пароля и т. д.).

Все это бывает использовано для взлома. Можно начать с админом группы переписку и между делом дать ему замаскированную ссылку, заражающую компьютер вирусом, трояном или кейлоггером.

Получив контроль над компьютером, вы узнаете логин и пароль от аккаунта ВКонтакте, войдете в него и, следовательно, станете администратором желаемой группы. Так как у вас появится возможность управления сообществом, вы легко удалите из него всех остальных администраторов.

- Заказ услуг взлома у профессионалов. Тут снова благодатная почва для мошенничества и обмана.

Будьте осторожны. Но все же в интернете есть хакеры, специализирующиеся на таком взломе. Часто они действуют по схеме, описанной во втором способе (через аккаунты администраторов групп). Но у них все это чаще заканчивается успехом, благодаря отточенным способам похищения страниц, манипуляций с личными данными руководителей, приемам хакерского типа. Если имеется серьезная необходимость во взломе или потенциальная прибыль перекрывает расходы на хакера, то этот вариант подойдет.

Будьте осторожны. Но все же в интернете есть хакеры, специализирующиеся на таком взломе. Часто они действуют по схеме, описанной во втором способе (через аккаунты администраторов групп). Но у них все это чаще заканчивается успехом, благодаря отточенным способам похищения страниц, манипуляций с личными данными руководителей, приемам хакерского типа. Если имеется серьезная необходимость во взломе или потенциальная прибыль перекрывает расходы на хакера, то этот вариант подойдет.

Понравилась статья? Поделиться с друзьями:

Шесть способов взлома страницы в контакте

Люди довольно часто интересуются, как можно взломать аккаунт другого человека в социальной сети VK — в контакте. Причины у этого могут быть разные, поэтому сразу предупреждаем: эта статья написана в общеобразовательных целях и целях безопасности. Иными словами, материал предназначен для тех, кому просто интересно, и для тех, кто опасается взлома своего аккаунта. Итак, предлагаем шесть самых распространенных способов взлома страниц в контакте, как в прочем и остальных социальных сетей.

Иными словами, материал предназначен для тех, кому просто интересно, и для тех, кто опасается взлома своего аккаунта. Итак, предлагаем шесть самых распространенных способов взлома страниц в контакте, как в прочем и остальных социальных сетей.

Сегодня я уже писал обзорную статью, как происходит взлом фейсбук. Взлом контакта ничем не отличается от взлома facebook или других подобных сайтов и социальных сетей, тем не менее, еще раз акцентировать на этом внимание не помешает 🙂

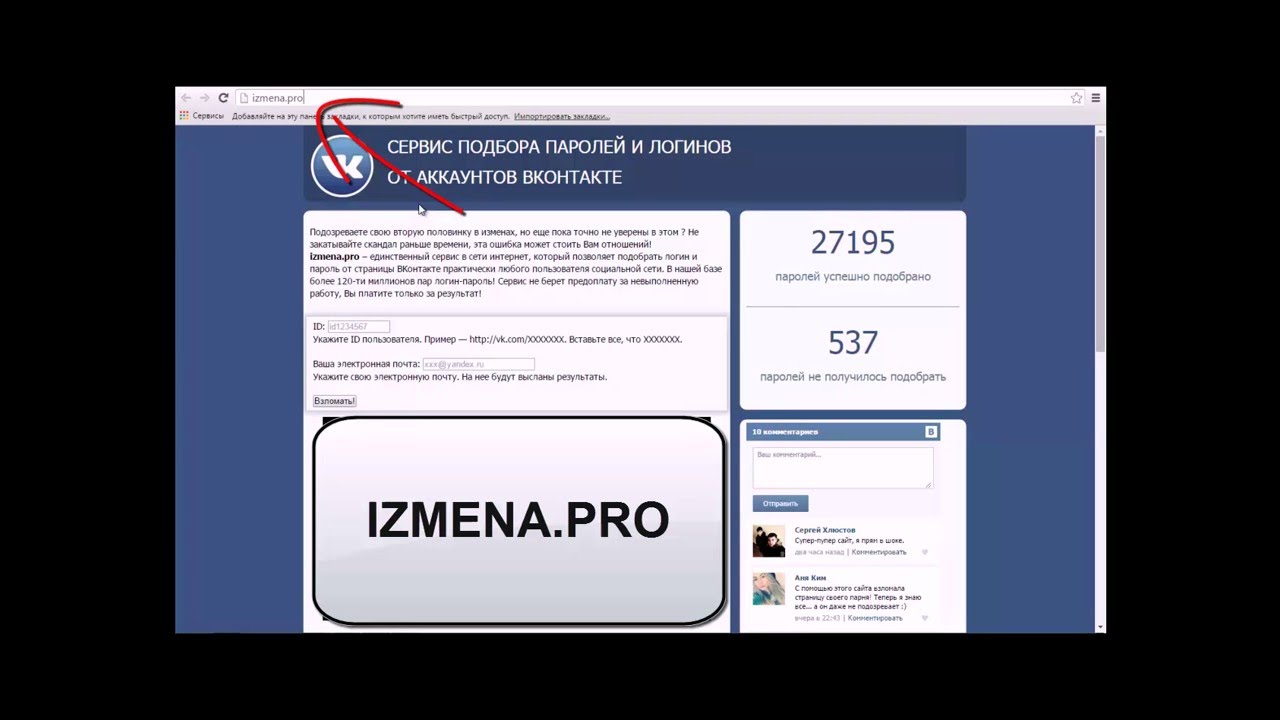

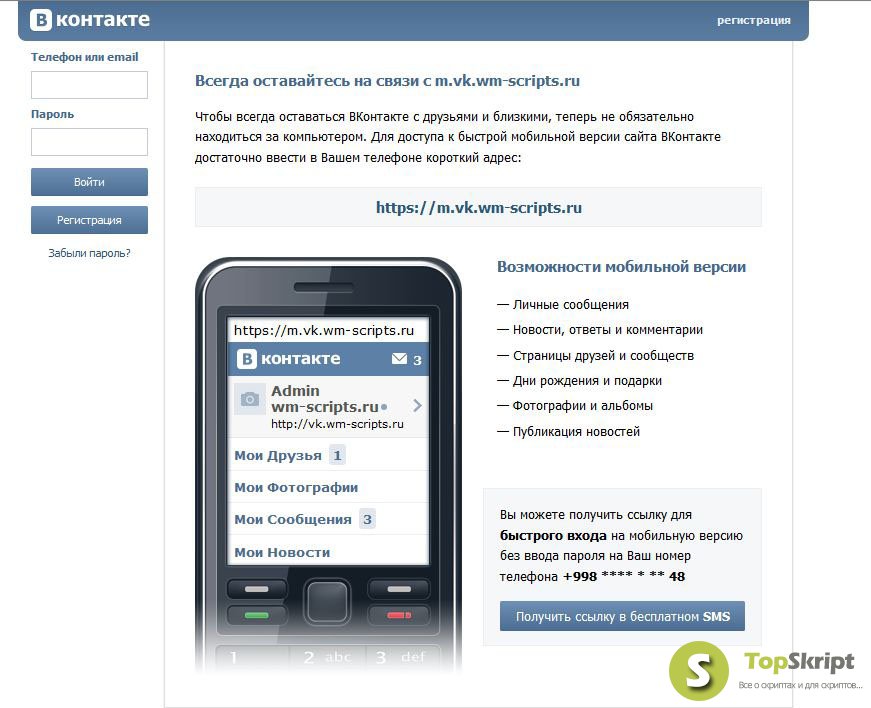

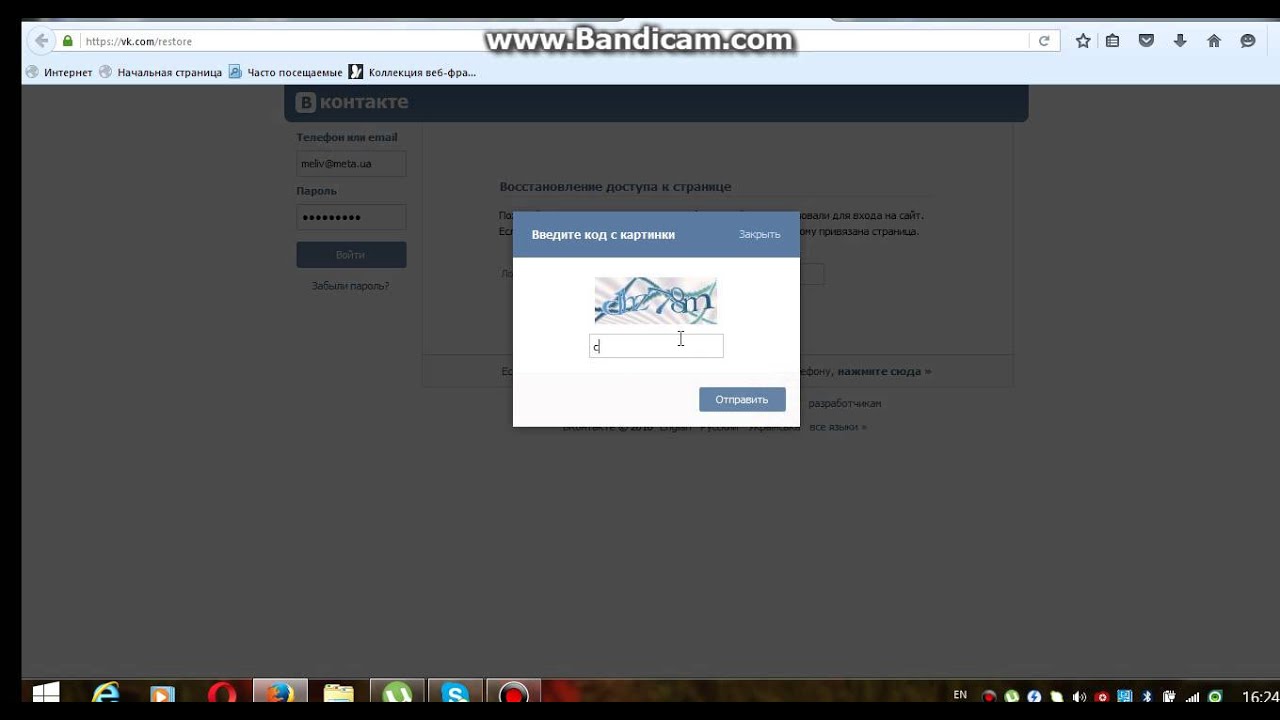

Фишинг VK

Фишинг – это создание ложных копий страниц или сайтов для взлома вк, на которых пользователи, если не заподозрят неладное, вводят свои реальные логины и пароли.

Информация попадает напрямую к мошенникам и взломать страницу вк онлайн не составляет особого труда.

Недостаток: пользователи знают, что лучше не переходить по посторонним ссылкам, поэтому система заманивания для фишинга должна быть довольно сложной.

Предотвращение: проверяйте URL страницы прежде чем залогиниться, а также ставьте антивирусы, которые распознают фишинг и предупреждают, если вы прошли по небезопасной ссылке. Если же уже ввели пароль, а затем обнаружили, что страница была ложной, сразу же смените его.

Если же уже ввели пароль, а затем обнаружили, что страница была ложной, сразу же смените его.

Кейлоггер

Хакеры отправляют потенциальным жертвам под тем или иным видом файлы, содержащие особые программы кейлоггеры, так называемые, программы для взлома вк. Они работают незаметно для вас и отправляют владельцу информацию о том, какие клавиши вы нажимаете. Имея доступ к этим данным, хакер легко может подобрать пароль к любому из аккаунтов, на который вы заходите со своего компьютера.

Недостаток: хорошие антивирусные программы распознают кейлоггеры, если только взломщик специально не защитил их.

Предотвращение: скачивайте файлы только в том случае, если вы полностью доверяете сайту или отправителю. Используйте онлайн-сканеры и антивирусы.

Троян

Этот способ на порядок сложнее предыдущих. Троян дает доступ не только к данным на компьютере, но и возможность удаленно управлять компьютером жертвы.

Недостаток: хорошие антивирусные программы распознают трояны, если только взломщик специально не защитил их.

Предотвращение: скачивайте файлы только в том случае, если вы полностью доверяете сайту или отправителю. Используйте антивирусы.

Сниффинг VK

Сниффинг – это перехват пакетов данных, передающихся между двумя компьютерами. Хакер должен быть подключен к той же сети, что жертва. В этом случае он может пользоваться его аккаунтом вк, в том числе и Facebook и т.д.

Недостаток: если пользователь выходит с сайта, то и для хакера сессия заканчивается. Более того, если сети защищены с помощью SSL, сниффинг серьезно затруднен.

Предотвращение: переходите только по соединениям, защищенным SSL. Обращайте внимание на URL: если вместо HTTPS вы видите HTTP, то скорее всего, вы стали жертвой сниффинга.

Социальная инженерия

Этот способ предполагает обман жертвы в попытке добровольно «поделиться» своим паролем. Как правило, хакеры рассылают сообщения на электронные ящики, в которых под тем или иным предлогом просят назвать логин и пароль, в том числе от в контакте. Также они могут попросить ответы на секретные вопросы, которые нужны при восстановлении паролей и тоже могут быть использованы для взлома вк онлайн .

Также они могут попросить ответы на секретные вопросы, которые нужны при восстановлении паролей и тоже могут быть использованы для взлома вк онлайн .

Недостаток: в большинстве случаев человека почти невозможно убедить сообщить свой пароль. Что касается ответов на секретные вопросы, можно попробовать их угадать, но это также крайне маловероятно.

Предотвращение: просто никому не сообщайте свой пароль и не реагируйте на сообщения, которые просят или требуют его сообщить.

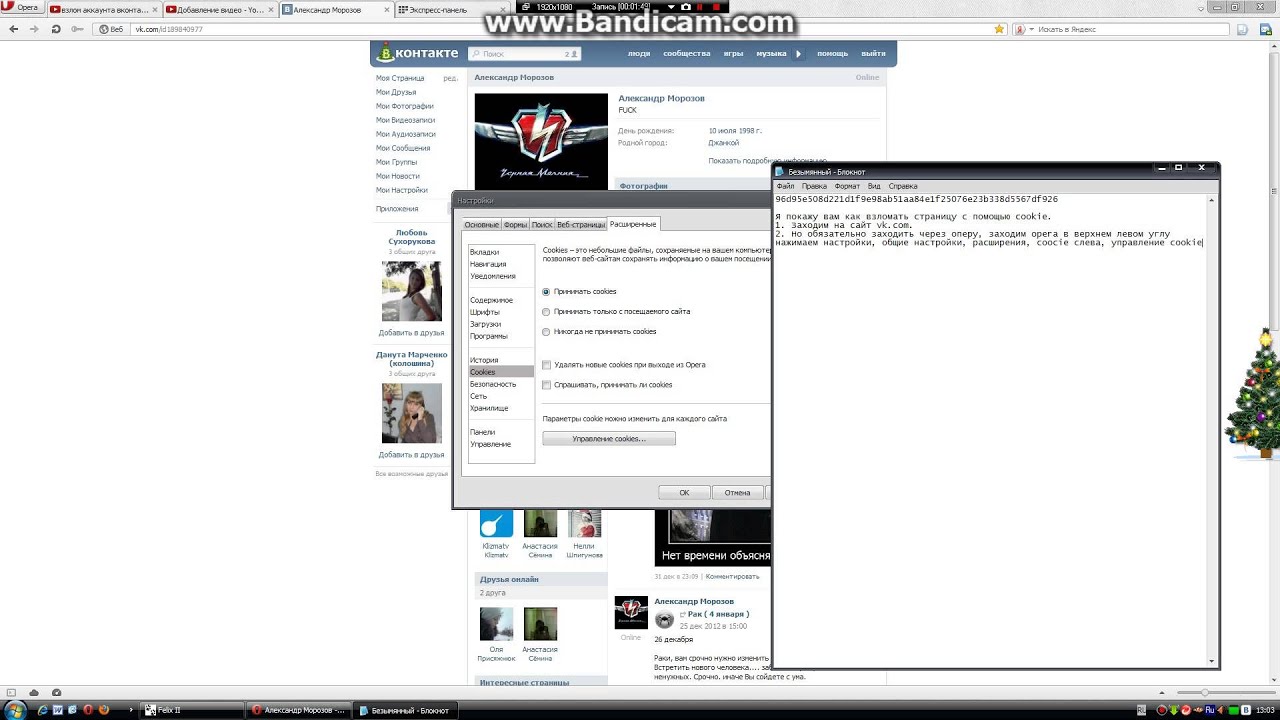

Кража сессий

Кража сессии подразумевает кражу куков – небольших пакетов данных, которые сохраняются на компьютере и содержат информацию о посещении тех или иных аккаунтов. Получив доступ к кукам, хакер может взломать любой аккаунт, на который жертва в данный момент залогинена.

Недостаток: как только жертва взлома выходит с аккаунта, он закрывается и для хакера. Этот способ не позволяет получить пароль от аккаунта. Кража сессий невозможно, если поддерживается соединение HTTPS.

Кража сессий невозможно, если поддерживается соединение HTTPS.

Предотвращение: переходите только по соединениям, защищенным SSL. Обращайте внимание на URL: если вместо HTTPS вы видите HTTP, то скорее всего, вы стали жертвой сниффинга.

Все эти перечисленные способы используются именно для того, чтобы взломать страницу вк онлайн и украсть ваши логин и пароль. В целях родительского контроля за вашим ребенком, не нужно искать программу для взлома страницы в контакте, а достаточно установить приложение OpenGsm Pro-X для отслеживания телефона вашего ребенка и вы сможете читать переписку в контакте, смотреть местоположение, слушать звонки, читать смс, отслеживать Viber, Skype, WhatsApp и многое другое.

Как Взломать Пароль Инстаграм: (6)Методов Которые Работают

6 испытанных методов — Как взломать пароль Инстаграм 2020

Здравствуйте, уважаемые друзья и гости блога Pribylwm.ru! Сегодня с вами узнаем как взломать пароль Инстаграм. Но это совершенно в не в корыстных целях, а только для того, чтобы восстановить утерянный доступ к своему аккаунту в Инстаграм. Поехали …

Поехали …

С момента своего запуска в октябре 2010 года Instagram достиг значительных успехов в сфере социальных сетей. Приобретение платформы Facebook в 2012 году привело к тому, что процентные ставки в Instagram выросли в геометрической прогрессии до 800 миллионов ежедневных активных пользователей к 2019 году.

Подъем «Грэма» к социальной суперзвезде произошел от его удобного интерфейса и развлекательной функциональности. Больше не нужно было заходить на Facebook и делиться постами с фотографиями, Instagram позволяет делать все внутри приложения всего за несколько кликов.

Миллионы из нас любят делиться своими историями и изображениями на IG каждый день. Это отличный способ оставаться на связи со своими близкими, следить за любимыми знаменитостями и делиться подробностями своей жизни с помощью визуальной платформы.

Проблема с паролями

К сожалению, у каждой технологии есть свои недостатки. В то время как команда Instagram регулярно обновляет свою платформу для повышения эффективности и задач в приложении, всегда будут проблемы, связанные с пользователями, с которыми команда Instagram не сможет помочь Вам, когда что-то пойдет не так.

Одна из наиболее распространенных проблем с учетными записями Instagram заключается в том, что их владельцы часто забывают свой пароль. Сколько раз Вы подписывались на онлайн-сервис и физически записывали свой пароль?

Большинство из нас выбирает общий пароль, который мы используем для нескольких учетных записей. Иногда мы можем полагаться на автоматический генератор паролей для ввода наших символов, прежде чем нажать кнопку «Сохранить» в форме автозаполнения пароля. Хотя такого рода поведение в отношении конфиденциальности и безопасности является не чем иным, как ужасом, оно достаточно распространено среди всей демографии, использующей платформы социальных сетей.

Что происходит, когда все идет не так?

О нет, Вы потеряли свой пароль в Instagram и не можете войти в свой аккаунт. Что теперь? Существуют различные причины, по которым Вы могли забыть свой пароль. Возможно, Ваш телефон вышел из строя, Вы получили обновление или потеряли свой телефон и получили новый.

Какой бы ни была причина Вашей проблемы, вывод один и тот же; Вы заблокированы, и Вы не можете вернуться в свой профиль.

Решение Вашей проблемы — Как взломать пароль Инстаграм

К счастью, есть талантливые разработчики программного обеспечения, которые потратили свое драгоценное время на создание продуктов, которые помогут Вам обойти протоколы безопасности учетной записи Instagram. Мы рассмотрим четыре различных способа взлома Вашего профиля в Instagram и получения доступа к Вашим изображениям и историям.

Отказ от ответственности и условия для чтения этого поста

После прочтения и изучения этих четырех методов взлома пароля в Instagram Вы получите практические знания о процессе и возможном его злонамеренном использовании. Мы не несем ответственности за то, как Вы усваиваете, распространяете или используете эту информацию. Помните, что взломать учетные записи других социальных сетей запрещено.

1. Взломать учетную запись Instagram с помощью программных инструментов

Метод «грубой силы» описывает технику, которая использует специализированное программное обеспечение для взлома для достижения Вашей цели взлома Вашей учетной записи. Традиционные методы грубой силы требовали, чтобы пользователи загружали в свой браузер документ.txt, содержащий часто используемые и обновляемые пароли. Программа запускает список, пробуя каждый пароль один за другим, пока не найдет удачную комбинацию символов.

Традиционные методы грубой силы требовали, чтобы пользователи загружали в свой браузер документ.txt, содержащий часто используемые и обновляемые пароли. Программа запускает список, пробуя каждый пароль один за другим, пока не найдет удачную комбинацию символов.

Эти инструменты для взлома паролей были популярны до тех пор, пока на сцене не появились специальные символы, генераторы случайных паролей и двухфакторная аутентификация, что снизило эффективность метода грубой силы.

Разработчики программного обеспечения увидели пробел на этом снижающемся рынке, и многие из них теперь выпускают инструменты для взлома для бесплатного скачивания. Одним из наиболее известных примеров этого программного обеспечения является «Insta-Ripper» (Официальный сайт). Эта программа содержит встроенный список паролей, который постоянно обновляется разработчиками приложения. Программа автоматизирует задачи запуска паролей и взлома аккаунта.

Еще одна фантастическая особенность приложения Insta-Ripper — его скрытая работа. Он автоматически подделывает Ваш IP-адрес, скрывая хакеров от посторонних глаз интернет-провайдера. Разработчики выпускают новые IP-адреса прокси-серверов каждую неделю, обновляя список поддельных адресов.

Он автоматически подделывает Ваш IP-адрес, скрывая хакеров от посторонних глаз интернет-провайдера. Разработчики выпускают новые IP-адреса прокси-серверов каждую неделю, обновляя список поддельных адресов.

Insta-Ripper также автоматически удаляет куки из браузера по умолчанию, после того, как инструмент выполнит свои рабочие задачи. Эта функция сохраняет свои действия скрытыми, удаляя любые следы приложения.

Время взлома пароля зависит от различных факторов, в том числе;

- Скорость интернет-соединения.

- ЦП устройства, на котором запущена программа.

- Надежность Пароля.

Надежность пароля играет наиболее важную роль в этих трех факторах. Если пользователь выбирает специальные символы, такие как «#@$%?» Взлом пароля может занять больше времени. Однако, если пароль содержит только буквы и цифры, Вы получите доступ всего за несколько минут.

Чем мощнее Ваш процессор, тем быстрее работает приложение, перемещая больше паролей за меньшее время. Скорость вашего интернет-соединения также играет важную роль в скорости взлома. Поскольку приложение ориентировано на браузер, оно не требует загрузки чрезмерно больших файлов. Однако недостатком этой мобильности является то, что она зависит от пропускной способности для определения скорости работы приложения.

Скорость вашего интернет-соединения также играет важную роль в скорости взлома. Поскольку приложение ориентировано на браузер, оно не требует загрузки чрезмерно больших файлов. Однако недостатком этой мобильности является то, что она зависит от пропускной способности для определения скорости работы приложения.

Вы можете запустить Insta-Ripper на большинстве мобильных устройств, включая смартфоны, планшеты и ноутбуки. Программное обеспечение работает со всеми операционными системами, включая Windows, Android и iOS.

2. Использование метода фишинга

Каждый, кто искал хакерские форумы или статьи о взломе пароля в Instagram, сталкивался с фишинговым методом. Сами хакеры утверждают, что это самый простой способ взломать аккаунт.

Когда люди ищут в Интернете информацию о взломе аккаунта, они часто сталкиваются с фишингом из-за его успешности и социального доказательства надежности метода.

Хакеры просто создают поддельную страницу входа в Instagram и ждут, пока пользователь введет данные своей учетной записи и пароль. Ложная страница записывает подробности и отправляет их хакеру в текстовом файле для быстрого доступа. Хакер теперь имеет пароль для учетной записи и может войти в профиль в любое время.

Ложная страница записывает подробности и отправляет их хакеру в текстовом файле для быстрого доступа. Хакер теперь имеет пароль для учетной записи и может войти в профиль в любое время.

Хакеры создают эту поддельную страницу входа в систему с помощью специализированных приложений, разработанных, чтобы помочь пользователям Instagram более эффективно управлять своими учетными записями. На самом деле, это секретная система, призванная помочь Вам обойти функции безопасности Instagram. Другая стратегия заключается в отправке по электронной почте ссылки на поддельную страницу входа в систему пользователю в надежде, что он введет свои данные.

После того, как хакер получит доступ к Вашему паролю в Instagram, им будет довольно легко получить доступ ко всем другим Вашим учетным записям в социальных сетях, включая Twitter и Facebook. Facebook ссылается на Instagram, и многие люди используют один и тот же пароль для всех своих социальных платформ. Потом они удивляются — Как взломать пароль Инстаграм смогли эти хакеры?!

Хакеры монетизируют эти данные и продают их в темной сети с чистой прибылью. В некоторых случаях жертва взлома даже не узнает, что хакер взломал их учетную запись, потому что поддельная страница входа ведет их прямо в их профиль, как будто ничего необычного.

В некоторых случаях жертва взлома даже не узнает, что хакер взломал их учетную запись, потому что поддельная страница входа ведет их прямо в их профиль, как будто ничего необычного.

Как Instagram Фишеры контролируют учетные записи?

Хакеры используют два различных метода контроля жертвы профиль при получении доступа к учетной записи Instagram — режим невидимости и режим владельцев.

Контроль скрытого режима

Когда хакеры проникают в профиль безопасности Instagram, им не нужно менять пароли и обязательно блокировать Вас. Некоторые предпочитают скрываться в тени, следя за Вашей активностью на платформе и ожидая идеального времени для удара. Когда у них есть полное понимание вашего поведения в Instagram, они могут реализовать свою стратегию.

Некоторые хакеры предпочитают сидеть в невидимом режиме месяцами или годами, ожидая, пока учетная запись получит влияние и последователей. Когда они чувствуют, что пришло время, они могут отправлять DM целевым подписчикам, запрашивая у них личную информацию.

Затем хакеры используют эту личную информацию для получения доступа к учетным записям и данным жертвы. Эти данные используются в будущих хакерских операциях или выступают в качестве товара в темной сети, где они продают их по самой высокой цене.

Пользователь может не заметить эту активность со стороны хакера, поскольку Instagram предлагает функцию удаления DM и возможность отмены отправки сообщений.

Режим владельцев

Этот режим контроля описывает ситуацию, когда хакер получает доступ к Вашей учетной записи и полностью блокирует Вас. Обойдя протоколы безопасности Instagram, хакер собирается сменить регистрационную информацию и пароль пользователя, запретив им доступ к своему профилю и значительно затруднив реальному владельцу восстановление контроля над своей учетной записью.

Аккаунты с большим количеством подписчиков получают высокую цену в темной сети или предоставляют хакеру бесконечные возможности для выбора новых жертв для взлома.

Как создать фишинговую страницу в Instagram с нуля или как взломать пароль Инстаграм?

Поскольку фишинг является такой популярной темой для взлома любого вида пароля учетной записи в Интернете, мы подумали, что мы предоставим Вам все, что Вам нужно знать об этом методе, в одном посте. Чтобы заполнить фишинговую страницу, Вам понадобится;

Чтобы заполнить фишинговую страницу, Вам понадобится;

- Подключение к интернету.

- Учетная запись веб-хостинга.

- файл ig_login_page.rar. Загрузите его на рабочий стол. Вам это понадобится позже.

Чтобы открыть этот архивный файл «.rar», используйте программное обеспечение WinRar. Вы можете скачать его здесь (официальный сайт).

— Пароль для открытия этого файла — securityequifax (без кавычек).

После того, как Вы собрали все это, пришло время приступить к работе. Следуйте этому пошаговому руководству по настройке поддельной страницы входа в Instagram.

- Шаг 1 — Зарегистрируйте бесплатный хостинг на www.000webhost.com. Вы также можете использовать платный хостинг, если хотите — даже лучше, потому что бесплатные могут быть заблокированы, если их система обнаружит, что Вы используете их для фишинга, что противоречит их Условиям предоставления услуг.

Важно: при выборе имени веб-сайта при регистрации выберите смарт.

Позже это будет ссылка на Ваш сайт, которую Вы собираетесь отправить потенциальным жертвам.

Я выбрал «myigpage» для этой демонстрационной цели.

- Шаг 2 — Подтвердите свой адрес электронной почты. Будьте терпеливы, поскольку их электронная почта может прийти с задержкой. Я ждал около 8 минут.

- Шаг 3 — Вы готовы начать создание страницы. Зайдите в свой аккаунт и выберите «Загрузить свой сайт».

- Шаг 4 — Теперь извлеките файл «ig-login-page.rar», который Вы ранее скачали, в новую пустую папку. Вы должны извлечь из него 11 новых файлов.

- Шаг 5 — Загрузите эти 11 файлов на Ваш новый сайт. Выберите «Загрузить файлы» в правом верхнем углу.

- Шаг 6 — Ваша фишинговая страница должна быть готова и работать. Проверьте это, посетив созданную вами ссылку (your-username.000webhostapp.com) в новой вкладке вашего интернет-браузера.

Когда Вы открываете свою ссылку, должна появиться поддельная страница входа в Instagram. Если Вы не видите этого, значит, Вы сделали что-то не так.

- Шаг 7 — Теперь Вам нужно использовать свое воображение, чтобы обмануть своих жертв, чтобы войти через Вашу ссылку. Хитрости, которые часто используют хакеры, заключаются в том, что они отправляют своим жертвам фальшивые электронные письма со словами: «Кто-то пытался взломать Ваш аккаунт. Войдите через эту ссылку с действительным паролем, чтобы подтвердить, что он Ваш». И по этой ссылке Вы помещаете свой фишинг.

Есть так много техник, как Вы можете обмануть своих жертв. Просто будь креативным.

- Шаг 8 — После того, как кто-то ввел свое имя пользователя и пароль на Вашу страницу входа в поддельный IG, Вы можете просмотреть его регистрационную информацию, введя /password.html в конце Вашей ссылки в браузере URL и нажав Enter.

Вот как это должно выглядеть. Я использовал «Майк» в качестве имени пользователя и «MikesPassword» для пароля.

Следуя этому методу, Вы сможете настроить и использовать фишинговую страницу и анализировать результаты, которые она Вам приносит.

3. Взломать пароль учетной записи Instagram с помощью кейлоггера

Программные приложения Keylogger становятся все более популярными в качестве средства для обхода безопасности Instagram и взлома защищенной паролем учетной записи. Вот краткий обзор 2 самых любимых клавиатурных шпионов на 2020 год.

MSPY

mSpy, пожалуй, самый успешный шпионский инструмент, доступный в Интернете. Вам нужно будет заплатить абонентскую плату, чтобы получить доступ к большинству функций, которые позволяют взломать учетную запись Instagram, но бесплатная демо-версия позволяет вам;

- Просмотр общей информации в профиле.

- Проверьте активность на любом мобильном телефоне.

- Смотрите последнее известное местоположение и десять наиболее часто вызываемых контактов.

Когда Вы оплачиваете абонентскую плату, сервис предоставляет Вам доступ к следующим функциям;

- Возможность просмотра всех медиафайлов и прямых ссылок, отправленных с целевой учетной записи.

- Возможность видеть все DM с целевой учетной записи.

- Возможность взломать Instagram пароль и имя пользователя.

- Полный контроль над целевой учетной записью Instagram.

Получите mSpy, нажав эту ссылку.

mSpy — это приложение, созданное с учетом скрытности, что делает его одним из самых популярных вариантов для кейлоггера практически на любой платформе. Программа одинаково хорошо работает на учетных записях WhatsApp, Facebook, Snapchat и Twitter.

После установки приложения на устройство Вы можете удалить любой его след, скрыв его от глаз пользователя устройства. Приложение продолжает работать в фоновом режиме и отправляет Вам запрошенные данные. Чтобы получить доступ к премиум-функциям приложения, Вам необходимо приобрести премиум-пакет, а также получить root права на свой телефон iOS или Android.

Чтобы получить доступ к премиум-функциям приложения, Вам необходимо приобрести премиум-пакет, а также получить root права на свой телефон iOS или Android.

Как взломать пароль Инстаграм и учетную запись с помощью программного инструмента mSpy

Мы предпочитаем использовать эти инструменты Keylogger по сравнению с традиционными методами фишинга. Разработчики потратили часы на создание этих эффективных инструментов, чтобы сократить время, которое Вы тратите на взлом аккаунта. Поэтому гораздо проще использовать готовый продукт, чем пытаться создать фишинговую страницу или угадать пароли.

Вот пошаговое руководство по использованию mSpy для взлома пароля Instagram.

- Шаг 1 — рутируйте Ваше устройство Android или iOS — эта функция работает только с корневыми устройствами.

- Шаг 2 — Купите премиум-версию программного средства mSpy.

- Шаг 3 — Приобретите семейный пакет для отслеживания или взлома до 3 устройств.

- Шаг 4 — Нажмите на ссылку mSpy и выберите конфигурацию iOS или Android.

- Шаг 5 — Посетите панель управления, выберите «Кейлоггер» или «Трекер Instagram».

- Шаг 6 — Запустите программу и дождитесь результатов.

Важно понимать разницу между функциями Keylogger и Instagram. Ведение журнала позволяет Вам записывать и получать доступ ко всем клавишам, нажимаемым на клавиатуре устройства. Программа просеивает эту информацию и расшифровывает пароль к Вашей учетной записи в Instagram.

Функция отслеживания Instagram в mSpy предоставляет Вам доступ ко всем сообщениям, которыми обмениваются целевой профиль и их аудитория.

Нам нравится mSpy за его удобный интерфейс и эффективность взлома паролей в Instagram. Тем не менее, мы считаем, что плата за подписку может быть немного дороже для этого продукта, когда есть другие, предлагающие ту же функциональность по лучшей цене.

XNSPY

Нам нравится это приложение за его эффективную работу и быстрое время отклика. XNSPY помогает выполнять все функции, которые Вы ожидаете от хакерского инструмента премиум-класса. XNSPY также позволяет пользователям взламывать личные учетные записи, позволяя просматривать все их сообщения и истории — без их ведома или согласия.

XNSPY помогает выполнять все функции, которые Вы ожидаете от хакерского инструмента премиум-класса. XNSPY также позволяет пользователям взламывать личные учетные записи, позволяя просматривать все их сообщения и истории — без их ведома или согласия.

XNSPY хранит резервную копию всех изображений на целевых учетных записях и работает как скрытое приложение, работающее на фоне мобильных устройств других людей. Единственное, что нам не нравится в XNSPY, это то, что Вам нужно физически установить его на телефон целевой учетной записи. Пользователь не сможет увидеть, что приложения запущены, и он не появится в панели задач.

Вот краткое руководство по использованию XNSPY для просмотра Instagram другого человека.

Доступ к учетной записи Instagram с помощью XNSPY

- Шаг 1 — Подпишитесь на Xnspy и установите его на свое устройство и на целевое устройство.

- Шаг 2 — пользователи Apple могут настроить резервную копию iCloud.

- Шаг 3 — Подождите 48 часов, пока приложение передаст данные из целевой учетной записи на Вашу панель управления XNSPY.

- Шаг 4 — Войдите в cp.xnspy.com и введите свои данные для входа.

- Шаг 5 — Перейдите к панели инструментов.

- Шаг 6 — Посетите «Фотографии».

- Шаг 7 — Нажмите «Поиск».

- Шаг 8 — Выберите «Instagram»

- Шаг 9 — Выберите сроки — «Сегодня», «В этом месяце», «В этом году» или «Всегда».

- Шаг 10 — Нажмите «Поиск».

XNSPY — это не полнофункциональное приложение, как mSpy, но оно помогает помогать заинтересованным родителям следить за социальной жизнью своего ребенка. Чтобы контролировать аккаунт, Вам нужно будет инвестировать в премиум-версию mSpy.

4. Взломать учетную запись, угадав пароль

Мы все слышали предупреждения о необходимости смены наших паролей каждый квартал, и всегда используем случайный пароль для лучшей безопасности. Учитывая этот факт, удивительно, как много людей все еще отказываются принять этот базовый протокол интернет-безопасности.

Учитывая этот факт, удивительно, как много людей все еще отказываются принять этот базовый протокол интернет-безопасности.

SplashData, ведущая фирма по безопасности программного обеспечения, ежегодно публикует список из 25 самых распространенных паролей. Если Вы обнаружите, что используете какой-либо из этих паролей, мы предлагаем Вам немедленно изменить их, поскольку Вы подвержены высокому риску взлома.

По оценкам SplashData, более 70 процентов всех онлайн-пользователей использовали один из этих 25 паролей в какой-то момент своего онлайн-опыта.

Топ 25 самых распространенных паролей по SplashData

1. 123456

2. Password

3. 12345678

4. qwerty

5. 12345

6. 123456789

7. letmein

8. 1234567

9. football

10. iloveyou

11. admin

12. welcome

13. monkey

14. login

15. abc123

16. starwars

17. 123123

18. dragon

19. passw0rd

20. master

21. hello

22. freedom

23. whatever

24. qazwsx

25. trustno1

Если Вы пытаетесь взломать учетную запись Instagram и хорошо знаете этого человека, попробуйте использовать в качестве пароля день рождения или имена членов их семей. Эти варианты также распространены среди более чем 60 процентов всех онлайн-пользователей.

5. Использование RAT для взлома пароля Instagram — Узнай как взломать пароль Инстаграм!

RAT — аббревиатура для «инструмента удаленного администрирования» или популярное имя хакеров «Троян удаленного доступа» — это расширенная версия кейлоггера. Что это значит?

RAT — это инструмент, в котором встроен кейлоггер, но есть и много других функций! После того, как компьютер жертвы заражен RAT, хакер может манипулировать своим устройством без их ведома, например: он может видеть все в своих папках, выполнять файлы и программы, отслеживать нажатия клавиш, делать скриншоты с экранов своих жертв, открывать окна браузера и все, что угодно. обычно можно сделать на своем компьютере.

Жертва заражается RAT, выполняя подозрительные файлы, загруженные из Интернета из ненадежных источников, такие как торренты, файлы с трещинами/патчами для регистрации игр/программного обеспечения и тому подобное. Хакеры связывают свои RAT с другими «легитимными» файлами, такими как изображения, файлы.mp3 или аналогичные. После этого они попытаются обмануть свою жертву, чтобы открыть ее различными способами (сообщения электронной почты/форумы Warez/торренты/чаты и т. д.), Связывая ее с другими файлами, которые обычно ищут пользователи. После запуска файла RAT автоматически устанавливает себя внутри устройства-жертвы, работая в фоновом режиме.

Где скачать RAT?

Прежде чем приступить к поиску, имейте в виду, что большинство ссылок для загрузки RAT, которые Вы можете найти бесплатно, инфицированы и связаны с другими RAT, которые заразят Ваш компьютер. Если Вы не уверены на 100%, что ссылка чистая, лучше не загружать ее.

Я рекомендую либо купить его на официальном сайте некоторых разработчиков, либо попробовать бесплатно найти его на форумах по взлому. Но ВСЕГДА ищите комментарии пользователей, чтобы увидеть, есть ли какие-либо негативные сообщения или отзывы.

Помните, что если Ваша цель — взломать аккаунт Instagram и узнать как взломать пароль Инстаграм, 95% (возможно, больше) пользователей используют Instagram со своего смартфона. И Вам понадобится современный мобильный инструмент шпионажа, а не классический RAT, который сделан в основном для настольных компьютеров.

> Чтобы получить RAT для мобильных телефонов, мы рекомендуем Вам использовать mSpy. (см. выше по тексту!)

Если Вы предпочитаете использовать RAT для настольных ПК, попробуйте найти некоторые из них (наиболее популярные RAT для настольных ПК): Blackshades, NanoCore, DarkComet, Poison Ivy.

6. Открыв хранилище сохраненных паролей

Если на данный момент у Вас ограниченный бюджет, чтобы позволить себе купить кейлоггер, есть еще один прием, который Вы можете использовать, чтобы, возможно, увидеть какой-то пароль в Instagram. Но этот метод будет работать только в том случае, если у Вас есть шанс для физического доступа к целевым смартфонам. Так о чем это?

Пользователи телефонов iPhone и Android могут сохранять пароли учетных записей внутри своего телефона, чтобы не вводить их каждый раз, когда кто-нибудь захочет войти в систему. В случае, если они не защищали доступ к своим сохраненным паролям с помощью идентификатора лица/касания, у Вас есть возможность увидеть их!

Для iPhone перейдите в «Настройки» > «Пароли и учетные записи» > «Пароли веб-сайтов и приложений».

Для пользователей Android перейдите в «Настройки Google» > «Сохраненные пароли» > нажмите ссылку «Аккаунт Google» > Теперь откроется браузер Google Chrome со всеми сохраненными паролями, перечисленными внутри.

Чтобы увидеть сохраненные пароли в браузере на компьютере гораздо проще, чем на мобильных устройствах.

В Chrome в правом верхнем углу щелкните значок трех точек, затем «Настройки» > «Пароли».

На Mozilla Firefox, это же место значка, щелкните по нему затем перейти к логинам и паролям.

Конфиденциальность и моральные дебаты

Методы, которые мы рассмотрели в этой статье, эффективны для взлома аккаунта в Instagram, даже если он принадлежит кому-то другому. То, что мы делаем с нашими знаниями, является жизненно важным испытанием нашего характера. Не используйте эту информацию для взлома аккаунта других пользователей ни при каких обстоятельствах.

Правовая система США налагает серьезные штрафы за мошенничество в Интернете, и взлом на чужой аккаунт в Instagram — именно мошенничество и кража личных данных. По сути, люди, которые крадут доступ к учетной записи других пользователей, являются ворами, защищающими авторские права, которые заслуживают наказания по закону.

Эти технологии предлагают огромные ценности работодателям и родителям, помогая им защитить людей, имущество и членов семьи. Однако может быть соблазнительно быть неэтичным при использовании вами программного обеспечения. Прежде чем Вы решите установить любое стороннее программное обеспечение на телефоны и устройства Вашей семьи и сотрудников, важно подумать об этических и правовых последствиях Вашего решения.

Хотя Ваша прерогатива заключается в том, устанавливаете ли Вы программное обеспечение на свои бизнес-активы, некоторые сотрудники могут возражать против Ваших действий, отыскивая их поведение и нарушая конфиденциальность. Очень важно получить юридическую консультацию по этому вопросу и убедиться, что Ваши сотрудники не имеют права подать в суд на Вас, если Вы обнаружите какие-либо несанкционированные сообщения или передачу данных.

Родители могут использовать эти приложения, чтобы следить за своими детьми, но будьте осторожны с последствиями. Лучше сразу сказать им, что Вы устанавливаете эти приложения на их телефон. Если они обнаружат, что Вы тайно шпионите за ними, они могут потерять к Вам уважение.

Как взломать пароль Инстаграм и каков наилучший способ взломать учетную запись Instagram?

Если мы возьмем плюсы и минусы каждого из перечисленных выше методов, окончательный вывод будет выглядеть так:

Методы 1, 2, 4 и 6 (программное обеспечение (метод грубой силы), фишинг, угадывание пароля и извлечение хранилища паролей) будут работать только для взлома пароля Instagram один раз. И если Вам повезло, что владелец аккаунта, которого Вы хотите взломать, не включил уведомление о входе в систему в настройках своего аккаунта, Вы можете использовать этот пароль для входа в свой профиль столько раз, сколько он не изменит.

Но если они включили уведомление о входе в систему по электронной почте или SMS, они получат информацию, когда кто-то войдет в свою учетную запись с другого устройства или местоположения, которое они недавно не использовали.

В этом случае используйте взломанный пароль очень быстро, чтобы увидеть, что Вы планируете в своей целевой учетной записи Instagram, иначе владелец, вероятно, изменит свой пароль как можно скорее.

Тем не менее, методы 3 и 5 (клавиатурные шпионы и RAT) лучше в долгосрочной перспективе, потому что Вы способны не только взломать их Instagram, но и все их устройство (смартфон или ПК). Если Вам удалось «заразить» их устройство с помощью кейлоггера, они не будут получать уведомления по электронной почте или SMS, потому что Вы не взломали их учетную запись Instagram напрямую. Вы контролируете всю их телефонную или компьютерную активность удаленно с вашего устройства. И не только Вам удалось получить доступ к их Instagram, но и ко всем другим приложениям, таким как WhatsApp, SMS, Facebook, Tinder, Email и все остальное, что они установили на свое устройство, Вы можете наблюдать с расстояния, совершенно не обнаруживая, Все, что они ввели, Вы можете увидеть, а также отслеживать их местоположение в системе GPS кейлоггера, шпионить за входящими и исходящими звонками или делать скриншоты без их уведомления.

Клавиатурные шпионы дают Вам полный контроль над устройством, на которое не способен ни один другой метод.

Подводя итоги — никогда больше не блокируй свой аккаунт

Многие из методов и приложений в этом руководстве бесплатны, а некоторые предлагают обновления за плату. Однако мы считаем, что бесплатных функций более чем достаточно, чтобы помочь кому-либо разблокировать свой пароль и восстановить свою учетную запись в Instagram.

Теперь Вы знаете 6 методов как взломать пароль Инстаграм. Попробуйте каждый из этих методов и оставьте нам комментарий, какой из них работает для Вас! Всем удачи и благополучия! До новых встреч!

5 / 5 ( 12 голосов )

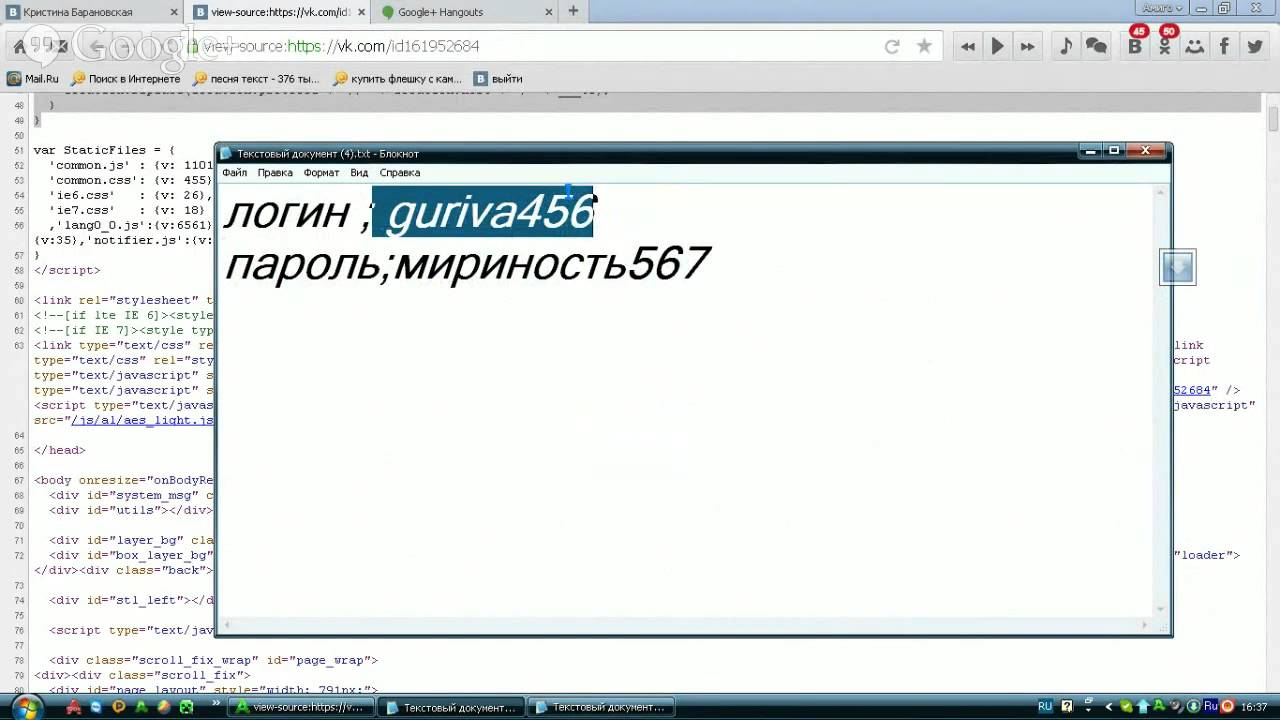

Как взломать страницу Вконтакте вк способы взлома

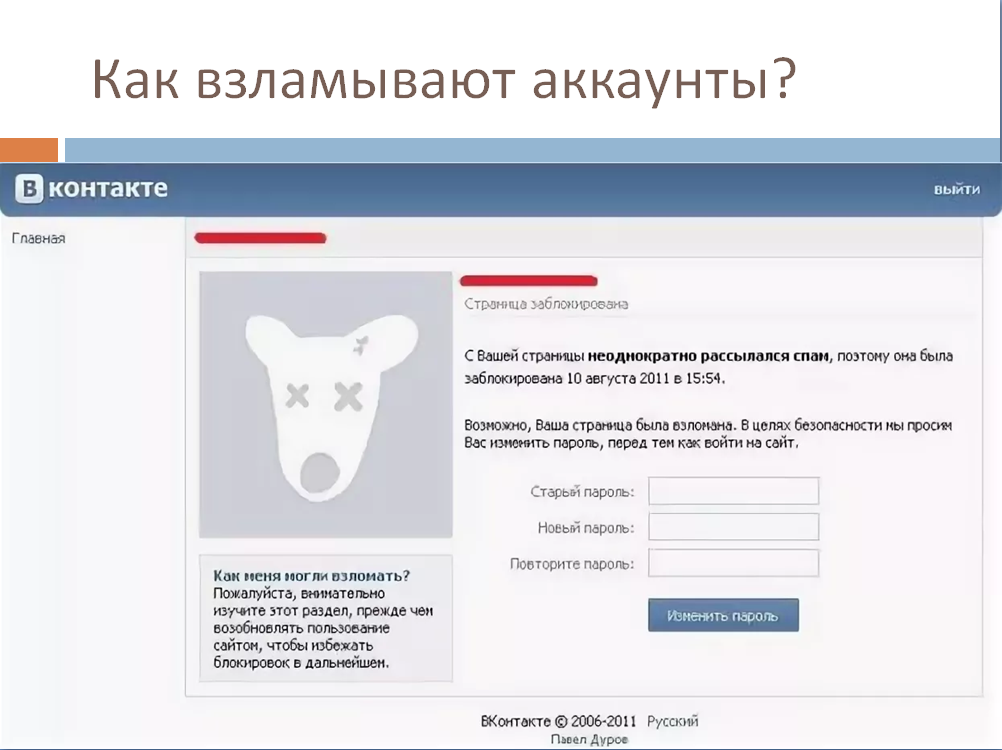

Взлом страницы ВКонтакте: как себя обезопасить?

Как взломать страницу ВКонтакте – уже не давно не секрет как для российских, так и зарубежных хакеров. Для этого используются самые разные пути: любой, кому потребуется получить доступ к чьему-либо аккаунту ВК (проще говоря, взломать страницу), если хотя бы немного понимает, что такое взлом и какая программа помогает это сделать, сможет получить сначала логин и пароль, а потом – и личную информацию. И этот метод далеко не единственный.

Как можно защитить себя, и что делать, если преступникам удалось взломать страницу ВКонтакте?

Как злоумышленники проводят взлом?

Взлом начинается с того, что злоумышленники, которым потребовалось взломать страницу, собирают информацию на пользователя. Зная, например, мобильный телефон, личный адрес или адрес электронной почты (эту информацию пользователи часто самостоятельно выкладывают на сайт ВК), можно узнать логин пользователя – не для многих пользователей защита имеет значение, а поэтому для входных данных они не придумывают ничего необычного. Это сильно упрощает взлом, ведь преступнику остаётся лишь подобрать пароль.

Узнать пароль можно так же просто. Пользователи, которые ставят на вход простые цифры, личную информацию, например свою дату рождения или близкого человека, даже не представляют, насколько просто взломать страницу ВКонтакте – ведь защита таких страниц максимально ослаблена. Используя этот метод, преступник совершает вход на сайт. Взломанные аккаунты используются в самых разных целях, но главное – вовремя вернуть доступ себе.

«Кажется, моего друга взломали». Как распознать мошенника?

Многие злоумышленники, зная логин и пароль для входа на страницу, используют аккаунт в коммерческих целях: начинают рассылать спам, приглашая на неизвестный сайт, просят у друзей деньги в долг и пропадают, когда взломанный пользователь возвращается в сеть. Увы, немногие пользователи сети способны узнать преступника в своём друге, а поэтому многие клюют на эту удочку, а кибермошенники активно этим пользуются, освоив подобный метод заработка.

Поэтому в сети всегда нужно оставаться осторожным. Если у вас появились подозрения, что злоумышленники получили доступ к личной странице вашего друга, лучше лишний раз уточнить, он ли это на самом деле. Можно, например, задать каверзный вопрос, ответ на который знаете только вы двое. Другой вариант – просто позвонить на мобильный телефон и лично убедиться, что всё в порядке – или нет.

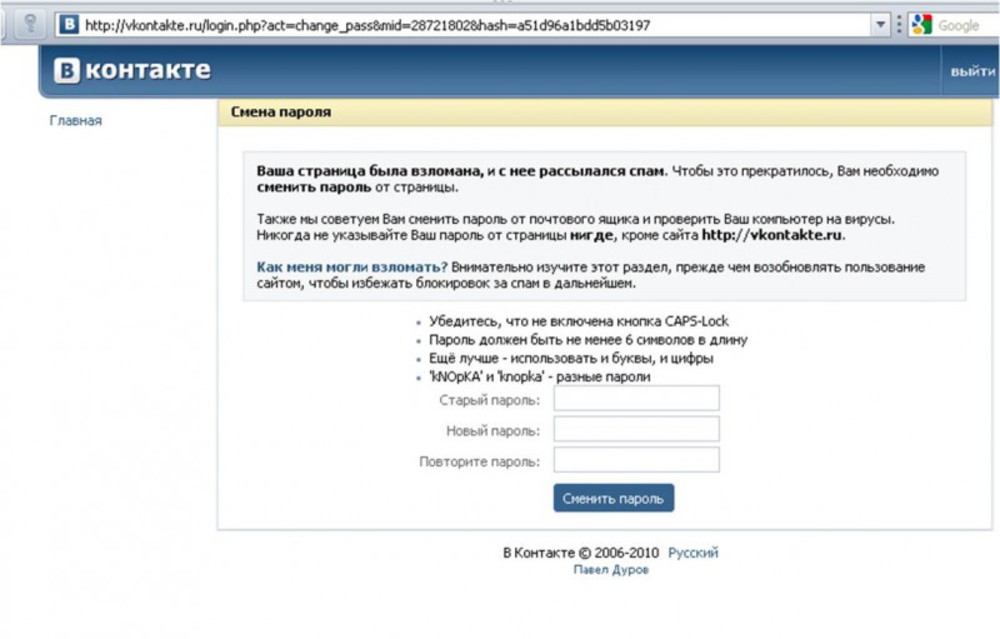

«Меня взломали!» Что делать?

Как правило, как только на странице ВК замечают «подозрительную активность» (рассылка спама или жалоба пользователя), аккаунт блокируется даже на устройствах с открытыми сеансами. Доступ закрывается всем, логин и пароль больше не подходят.

Восстановить доступ к аккаунту ВК хозяин страницы может следующими способами:

- через мобильный телефон – на него придут цифры, подтверждающие, что именно хозяин аккаунта, к которому номер привязан, пытается вернуть доступ;

- через личную информацию в паспорте – через компьютер загружается главная страница документа, с именем и фамилией. Заявка может рассматриваться в течение нескольких дней, после чего страница и вход разблокируются.

После того, как доступ восстановлен, пользователь вводит новый пароль и совершает вход, зная новую информацию. Иногда защита предполагает, что и логин (электронная почта или мобильный телефон) следует изменить, но это остаётся на выбор пользователя. Злоумышленники, само собой, новый пароль не знают, а функционал аккаунта ВК восстанавливается.

Что делать, чтобы у преступника не вышло взломать страницу ВКонтакте

Хотя рекомендации, ограничивающие взлом аккаунта ВК, минимальны, их всё же следует обозначить, чтобы чужой человек не смог взломать страницу:

- старайтесь не выкладывать на сайт личную информацию, но, если иначе никак, скройте её от пользователей, которых нет у вас в друзьях;

- установите сложный пароль – цифры, заглавные буквы, латиница, длина от 8 символов;

- посещая любой другой сайт, будьте аккуратны с вводом личных данных. Специальная программа, незаметно скаченная на ваш компьютер, скопирует входные данные и отправит на чужой, и преступник сможет так просто взломать страницу ВКонтакте;

- будьте осторожнее с утилитами, которые используются для скачивания медиа и упрощения пользования ВК – зачастую это фишинговые программы. Узнать, стоит ли использовать утилиту, или не желательно, можно, просто почитав отзывы в интернете;

- включите отслеживание сеансов и как можно чаще проверяйте, не совершил ли кто-то вход с незнакомого вам устройства. Этот же метод позволяет распознать попытку взломать страницу ВКонтакте;

- установите на компьютер антивирусную программу – при любой попытке взломать страницу ВКонтакте через вирус или скачанный чужой файл, антивирус будет присылать вам оповещения.

Защита аккаунта ВК – не самая лёгкая задача, но почти каждый метод, как взломать страницу ВКонтакте, уже изучен службой поддержки, поэтому пользователи ВК могут считать себя в безопасности. Однако это не значит, что чужой человек не сможет взломать страницу, если не используются элементарные рекомендации и почти намеренно ослабляется

защита.

Смотреть видео

бесплатных руководств по этическому взлому для начинающих: Изучите онлайн-курс

- Home

Testing

- Back

- Agile Testing

- BugZilla 9000meter

- Cucumber

- 9000 J3000 Testing

- 9000 J3

- Назад

- JUnit

- LoadRunner

- Ручное тестирование

- Мобильное тестирование

- Mantis

- Почтальон

- QTP

- Назад

- Центр качества SAP

- SoapUI

- Управление тестированием

- TestLink

SAP

- Назад 9 0004

- ABAP

- APO

- Начинающий

- Basis

- BODS

- BI

- BPC

- CO

- Назад

- CRM

- HRM

- Crystal Reports

- Crystal Reports

- Crystal Reports

- QM

- Заработная плата

- Назад

- PI / PO

- PP

- SD

- SAPUI5

- Безопасность

- Менеджер решений

- Successfactors

- SAP Tutorials

- 000

- 9000

- 9000 9000 9000 Web Назад

- Apache

- AngularJS

- ASP.Net

- C

- C #

- C ++

- CodeIgniter

- СУБД

- JavaScript

- Назад

- Java

- JSP

- Kotlin

- Linux

- Linux

- Kotlin

- Linux js

- Perl

- Назад

- PHP

- PL / SQL

- PostgreSQL

- Python

- ReactJS

- Ruby & Rails

- Scala

- SQL 000

- SQL 000

- SQL 0000003 SQL000

- UML

- VB.Net

- VBScript

- Веб-службы

- WPF

Обязательно учите!

- Назад

- Бухгалтерский учет

- Алгоритмы

- Android

- Блокчейн

- Бизнес-аналитик

- Создание веб-сайта

- Облачные вычисления

- COBOL

- Встроенные системы

- 9000 Дизайн 9000 Эталон

- 900 Эталон

- 9000 Проектирование 900 Ethical

- Учебные пособия по Excel

- Программирование на Go

- IoT

- ITIL

- Jenkins

- MIS

- Сеть

- Операционная система

- Назад

- Prep

Большие данные

- Назад

- AWS

- BigData

- Cassandra

- Cognos

- Хранилище данных

- DevOps Back

- DevOps Back

- HBase

- MongoDB

- NiFi

- OBIEE

Начните взламывать с крупнейшим сообществом

В чем ваша потребность в кибербезопасности?

Защитите свои развивающиеся активы.

Масштабируйте безопасность приложений на SDLC.

Создайте свой бренд и защитите своих клиентов.

Соответствие требованиям и не только.

Скрытый заполнитель

10 основных способов взлома учетных записей Facebook и способов защиты от них

Facebook — одна из самых популярных социальных сетей в Интернете.У Facebook более миллиарда пользователей, поэтому Facebook — излюбленная цель хакеров.

Взломать аккаунт Facebook

Хакеры используют различные методы для взлома пароля учетной записи facebook жертвы. Здесь я расскажу вам, какие методы хакеры используют для взлома учетной записи facebook и как вы можете защитить себя от этих взломов.

10 лучших способов, как хакеры могут взломать учетные записи Facebook и как защитить себя от этих атак

1.Facebook Фишинг

Фишинг — один из самых популярных способов взлома учетной записи facebook . При фишинге хакер создает поддельную страницу входа или создает клон страницы входа в facebook , которая выглядит как настоящая страница facebook. На следующем этапе facebook хакер просит жертву войти в систему через поддельную фишинговую веб-страницу, имя пользователя и пароль жертвы, хранящиеся на хакерском компьютере.

Фишинговая атака на Facebook

Как защитить себя от фишинга на Facebook

- Никогда не входите в свою учетную запись facebook на другом компьютере.

- Всегда избегайте электронных писем, в которых вас просят войти в свою учетную запись facebook в новой вкладке.

- Никогда не открывайте спам-ссылки, которые дает ваш друг в окне сообщения или в SMS.

- Всегда используйте браузер Chrome, хром определяет фишинговую страницу.

- Используйте антивирус на вашем компьютере.

- Убедитесь, что вы находитесь на facebook.com, и дважды проверьте веб-адрес.

2. Кейлоггеры

Кейлоггинг — один из самых простых способов взломать пароль учетной записи facebook.Кейлоггер — это небольшое программное обеспечение или программа, которая устанавливается на компьютер жертвы, и эта программа записывает все, что жертва набирает на своем компьютере.

Кейлоггеры — записывайте каждое нажатие клавиши

Как защитить себя от клавиатурных шпионов

- Установите на компьютер хороший антивирус.

- Никогда не открывайте свою учетную запись facebook на другом компьютере.

- Всегда загружайте бесплатное ПО с проверенных сайтов

- Никогда не загружайте и не получайте программное обеспечение из ненадежных источников.

- Всегда проверять флэш-накопитель на наличие вирусов

3. Просмотр сохраненного пароля в браузере

Как вы знаете, всякий раз, когда мы входим в новую учетную запись в нашем браузере, браузер просит сохранить это имя пользователя и пароль на компьютере. Кто угодно может взломать вашу учетную запись facebook, просмотрев ваш пароль facebook в браузере.

Просмотр сохраненного пароля в браузере Chrome

Просто перейдите по этому URL-адресу, и вы увидите имя пользователя и пароль в браузере Chrome.

хром: // настройки / пароли

Как защитить себя от этого взлома

- Никогда не сохраняйте пароль для входа в систему в браузере.

- Защитите свой браузер Chrome паролем.

- Всегда используйте надежный пароль на вашем компьютере.

10 замечательных хитростей и советов по Google Chrome для Android, которых вы еще не знаете

4. Взлом мобильных телефонов

Как правило, мы сбрасываем свой пароль facebook с мобильного телефона. Что, если кто-то установит приложения для мониторинга в наш телефон. С помощью приложений для мониторинга хакеры могут получить доступ и прочитать все ваши смс, а он может легко сбросить ваш пароль в Facebook за считанные секунды.

Взломан мобильный телефон

Как защитить себя от взлома мобильного телефона Facebook

- Всегда устанавливайте на мобильный телефон хороший антивирус.

- Никогда не устанавливайте на телефон неизвестные приложения.

- Всегда проверяйте телефон на наличие подозрительных приложений

10 советов по безопасности, которые необходимо соблюдать для каждого мобильного устройства Android

5. Социальная инженерия

Социальная инженерия — это простая атака, совершаемая хакером, с помощью которой хакер может собирать информацию о жертве как можно больше с помощью различных методов.Если жертва использует простой пароль, такой как дата его дня рождения, номер мобильного телефона, название школы, имя девушки и номер велосипеда, хороший хакер может легко угадать ваш пароль и взломать вашу учетную запись facebook.

Социальная инженерия

Как защитить себя от атак социальной инженерии

- Никогда не используйте простой пароль в своей учетной записи facebook.

- Никогда не пишите свой аккаунт в фейсбуке ни в одной газете.

- Многие люди используют один и тот же пароль на разных сайтах, я советую никогда не использовать один и тот же пароль для многих сайтов.

- Сделайте надежный пароль с этого сайта Генератор случайных паролей

6. От взлома вашей учетной записи электронной почты

В основном первый хакер взламывает вашу учетную запись электронной почты, а затем взламывает вашу учетную запись facebook от сброса пароля.

Взломать пароль электронной почты

Как защитить себя от взлома электронной почты

- Включите двухэтапную аутентификацию в своей учетной записи электронной почты. Если вы включите эту защиту в своей учетной записи Gmail, никто не получит доступ к вашей учетной записи Gmail без вашего мобильного OTP.

Google-двухэтапная аутентификация

- Используйте надежный пароль в своей электронной почте.

10 действительно удивительных вещей, которые вы можете сделать в Интернете бесплатно

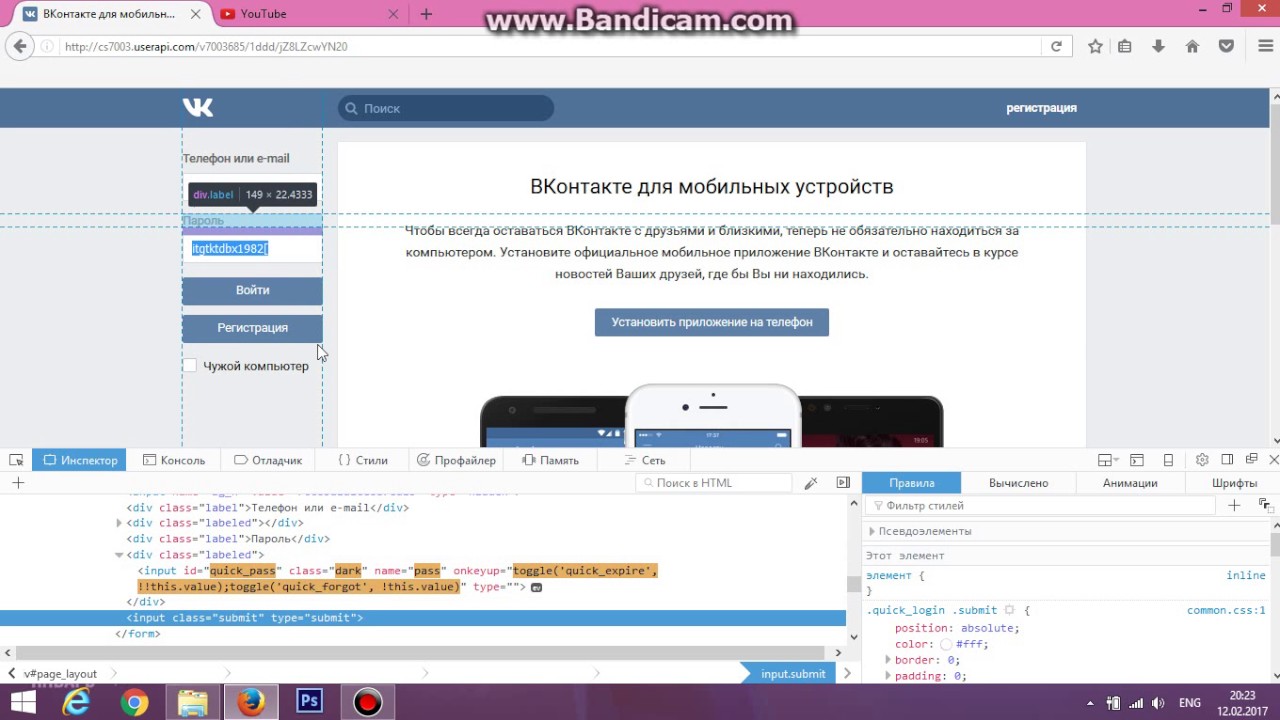

7. Исходный код

На страницах входа на веб-сайт facebook вы можете просматривать замаскированные пароли (******), изменив тип ввода пароля в виде текста из элемента inspect в вашем браузере. Этот метод работает во всех современных браузерах. Никогда не оставляйте свой компьютер включенным со страницей регистрации. С помощью этого метода кто угодно может узнать ваш пароль от facebook.

Просмотр-текст-пароль-звездочка

Спаситесь от этой атаки

- Никогда не сохраняйте пароль от facebook в браузере.

8. Табуляция

Теперь вы можете увидеть, что вы можете зарегистрироваться и сделать свой идентификатор на любом веб-сайте из своей учетной записи facebook. Многие веб-сайты создают поддельную страницу входа и предлагают ввести имя пользователя и пароль facebook. В этом взломе хакер создает поддельный веб-сайт и просит пользователя зарегистрироваться с вашей учетной записи facebook.

Зарегистрируйтесь через Facebook

Хакер также создает поддельный игровой веб-сайт и просит пользователя зарегистрироваться, чтобы играть больше. Если вы введете свое имя пользователя и пароль на facebook, это значит, что вы взломаны.

Как защитить себя от нажатия клавиш

- Избегайте регистрации из учетной записи facebok, всегда используйте надежные веб-сайты.

- Избегайте шпионского и бесплатного программного обеспечения.

- Никогда не играйте в бесплатные игры на ненадежных сайтах.

9.От взлома вашей сети WiFi

Хакеры взламывают вашу сеть Wi-Fi, если вы используете слабый пароль в безопасности вашего маршрутизатора. Как только они взломают вашу сеть Wi-Fi, они легко взломают ваш компьютер. Они перехватывают весь ваш интернет-трафик и легко взламывают пароль вашей учетной записи facebook.

Взломать сеть WiFi

Защитите себя от взлома Wi-Fi

- Никогда не используйте бесплатный Wi-Fi или общественный Wi-Fi.

- В общедоступном Wi-Fi всегда используйте VPN для шифрования трафика.

- Всегда используйте защиту WPA-2 с PIN-кодом.

- Измените свой пароль Wi-Fi, если ваш пароль Wi-Fi был взломан.

10. Всегда выходить из системы

Многие пользователи никогда не выходят из учетной записи facebook на компьютере. Кто угодно может получить доступ к вашей учетной записи facebook, когда вы оставите свой компьютер. Это последний совет: всегда выходите из нашей учетной записи facebook, когда оставляете компьютер в покое.

Facebook Выход

Получите более интересную статью, подобную этой

, во входящие

Подпишитесь на наш список рассылки и получайте ежедневно новые статьи и обновления на свой почтовый ящик.

Hack Facebook Account — бесплатный и быстрый инструмент для взлома онлайн

Как легко взломать Facebook?

Добро пожаловать в HyperCracker , бесплатный онлайн-инструмент, который поможет вам взломать пароль учетной записи facebook. Загрузка не требуется, работает мгновенно, в отличие от других программ, это сделано для вашей безопасности и защиты от вирусов.Этим веб-сайтом управляют гениальные эксперты по безопасности, которые разместили этот инструмент в Интернете, чтобы каждый мог использовать его для взлома facebook. Все, что вам нужно сделать, это нажать кнопку «Начать взлом» ниже.

Как взломать учетную запись Facebook, шаг за шагом:

Наш сервис совершенно бесплатный и есть возможность бесплатно взломать facebook. Мы достигаем невероятных успехов благодаря использованию математически определенного метода, известного как грубая сила. Этот веб-сайт был разработан и профинансирован группой программистов и хакеров, которые решили предоставить свои услуги общественности.

Спрос на взлом Facebook в последние годы вырос в геометрической прогрессии, но все еще сложно найти методы работы. Большинство загрузок содержат вирусы, которые обычно крадут вашу учетную запись, поэтому использование онлайн-версии, такой как наша, совершенно безопасно. Ваша жертва никогда не узнает, что у вас есть доступ к ее учетной записи, поскольку мы получаем для вас их исходный пароль, чтобы вы могли войти в систему так же, как и они.

Как взломать Facebook бесплатно без опросов?

Лучший способ взломать Facebook из вашего браузера без опросов — использовать инструменты обработки данных, которые они могут нам предоставить (файлы cookie, кеш и другие).Чаще всего проверять журнал паролей. Единственное, что нужно сделать, — это получить пароль этого человека на Facebook с помощью нашего хакерского приложения Facebook. Это может быть очень просто, если вы хотите шпионить за своей парой. Программное обеспечение Facebook имеет расширенный брандмауэр безопасности. Несмотря на это, у него все еще есть уязвимости. Используя эти уязвимости, мы разработали панель, которая использует сценарий взлома Facebook для взлома любой учетной записи за вас.

Как взломать фейсбук с телефона?

Facebook hack на мобильном телефоне — это еще один инструмент для взлома, который в первую очередь предназначен для взлома Facebook в Интернете за несколько простых шагов.Он оснащен некоторыми функциями, которые позволяют взломать любой тип учетной записи или страницы Facebook. Работа этого метода идентична методу 1, где мы используем сервис взлома паролей facebook. Еще одно важное преимущество использования этой службы заключается в том, что вам не нужно использовать службу для ее использования. Этот инструмент полностью бесплатен для взлома Facebook.

Как взломать фб онлайн без ПО?

Вы можете найти сотни инструментов для взлома facebook, которые принесут желаемые результаты с точки зрения взлома.Инструмент для взлома или шпионское программное обеспечение — это мобильное приложение, которое можно установить на мобильный телефон. Теперь хакер может взломать чей-то пароль на Facebook. Основная проблема заключается в установке программного обеспечения для взлома facebook online на мобильный телефон жертвы. Если подозреваемый не находится рядом с вами или живет далеко от вас, то установить шпионское ПО на мобильный телефон жертвы сложно. В этом контексте разные люди спрашивают, как взломать чей-то пароль на Facebook без установки, почему мы приглашаем вас использовать HyperCracker.

7 практических способов взломать пароль учетной записи Facebook

Подробное руководство о том, как взломать учетную запись Facebook в 2020 году.

Большинство людей полагаются на платформы социальных сетей, такие как Facebook, чтобы делиться каждой подробностью своей жизни, не заботясь о конфиденциальности.

Несмотря на то, что Facebook является основным источником информации, развлечений и новостей для миллиардов людей во всем мире, и маркетологи используют его для охвата широкого круга клиентов по всему миру, Facebook не полностью защищен от кибератак и может быть взломан как и любая другая компьютерная система.

Большинство людей сегодня хотят понять, как взломать любую учетную запись Facebook. Но это не увенчалось успехом из-за отсутствия достаточной информации по этой теме.

Кроме того, многие веб-сайты утверждают, что нашли инструменты, которые можно использовать для успешного взлома любого пароля Facebook. Однако на самом деле такие инструменты являются мошенничеством и на самом деле не существуют.

Более того, инструменты, которые считаются полезными, не могут загрузить файл, содержащий пароль, без прохождения различных опросов.

Даже после завершения таких опросов нет гарантии, что процесс будет успешным. Поэтому не стоит тратить свое бесценное время на приобретение таких инструментов, потому что они нужны только для зарабатывания денег.

Обычно я получаю десятки писем от пользователей, которые спрашивают меня, как взломать учетную запись их девушки в Facebook без ее ведома, а некоторые даже готовы заплатить мне столько, сколько я захочу.

Принимая это во внимание, я подготовил эту статью для всех пользователей Facebook, которым интересно узнать о взломе Facebook и о том, как хакеры взламывают их целевую учетную запись.

В статье представлены семь практических и эффективных способов взлома любой учетной записи FB. Внимательно прочтите руководство и обратите внимание на то, как защитить себя от взлома с помощью тех же методов.

Ранее я написал статью о том, как работает взлом электронной почты, и рассмотрел все основные методы, используемые хакерами. В этом посте я объяснил основные и другие известные способы взлома учетной записи Facebook.