Как взламывают большинство сайтов. Примеры нецелевого взлома.

Мы неоднократно писали о том, что количество сайтов, подвергающихся обезличенным (нецелевым) атакам, в разы превышает количество жертв атак целевых. По нашей статистике, только каждый четвертый сайт злоумышленники взламывают целенаправленно, остальные сайты, поступающие к нам на лечение и защиту, — результат массового взлома и заражения.

Пострадать в результате нецелевой атаки довольно просто: для этого достаточно, не заметить или проигнорировать критическую уязвимость в CMS, шаблонах или плагинах своего сайта. Любая незакрытая брешь – отличный шанс очутиться среди себе подобных «товарищей по несчастью» и прочно закрепиться в хакерской выборке кандидатов для взлома. А в случае «успешной» атаки приготовьтесь к тому, что ваш сайт начнут активно использовать для спам-рассылки, заражения пользователей, хостинга фишинговых страниц, атак на другие сайты или заработка на рекламе.

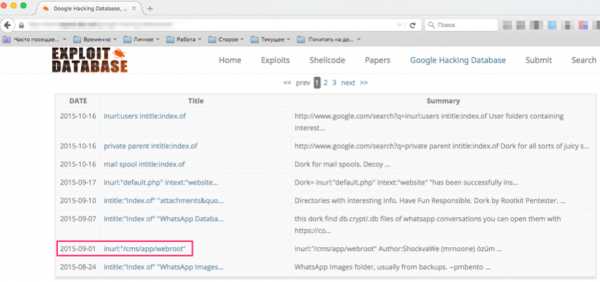

Найти сайты (их тысячи) со схожими слабыми параметрами для хакера не составляет большого труда. Информацию об уязвимых сайтах всегда можно пробить по Google Hacking Database (GHD) – базе данных «дорков» — поисковых запросов на мета-языке Google, позволяющих найти сайты, уязвимые к тем или иным атакам по определенным сходными свойствами. Например, хакеры могут найти все проиндексированные в поисковой системе сайты с установленным уязвимым плагином или сайты, которые раскрывают содержимое каталогов, т.е. позволяют просматривать и загружать из них файлы (с паролями, настройками и т.п.)

Если на вашем сайте есть слабое звено и веб-проект уязвим к определенному виду атак, то рано или поздно вас взломают. Это нужно понимать каждому веб-мастеру и владельцу сайта.

Последние, обычно, не верят, что найти и взломать уязвимый сайт можно буквально за пару минут, не имея под рукой никаких специализированных хакерских инструментов. Поэтому в качестве иллюстрации мы приведем простой пример, как, используя возможности Google, злоумышленники находят и взламывают веб-проекты, владельцы которых своевременно не позаботились об их защите или допустили ошибки при настройке хостинга.

В качестве примера рассмотрим “дорк”, который появился в базе Google Hacking Database от 1 сентября 2015 года. Он позволяет найти сайты с открытыми каталогами (в таких каталогах можно не только увидеть листинг служебных файлов, но и просмотреть их содержимое, например, найти пароли).

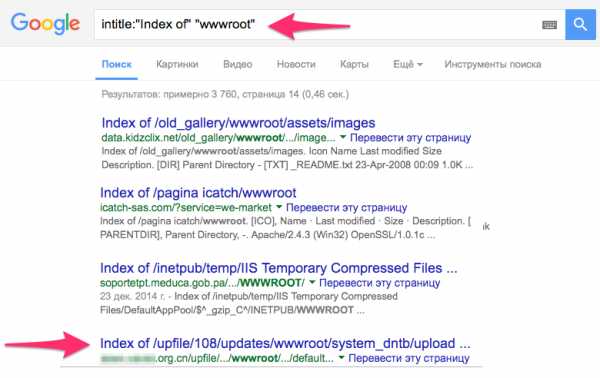

Отправляем этот запрос в поисковую систему Google и видим список сайтов с открытыми листингами каталогов — это потенциальные жертвы хакера. Выбираем среди найденных сайтов случайный, например, последний в списке.

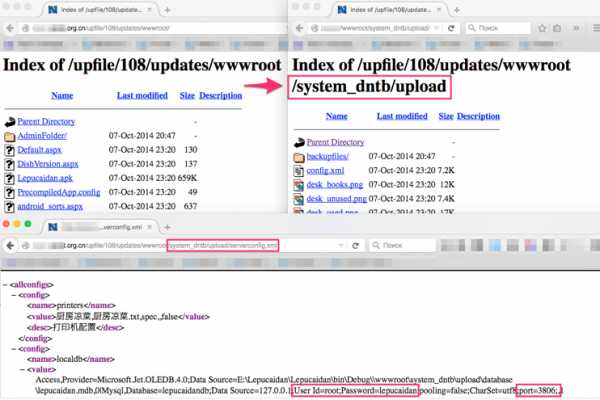

Кликаем по ссылке — открывается список каталогов, по ним можно «погулять» как в проводнике, и в результате серфинга можно заметить файл serverconfig.xml, который в открытом доступе хранит логины и пароли от базы данных. Учитывая то, что иногда учетные записи совпадают с FTP или SSH, таким образом хакер может получить несанкционированный доступ не только к базе данных, но и всему серверу.

На весь вышеописанный процесс ушло порядка двух минут, у хакера же в «боевых условиях», использующего автоматизированные решения, это занимает еще меньше времени, а счет скомпрометированных ресурсов обычно идет на тысячи.

Обидно оказаться в числе тех, кто превратился в легкую добычу в руках хакера, хотя такой ситуации легко избежать. Думайте о защите своих веб-проектов заранее. Если ваш сайт будет чуть более защищен, чем среднестатистический (с CMS “из коробки” и настройками по-умолчанию), то проблема нецелевого взлома вас обойдет стороной.

Обсуждаем и комментируем

revisium.com

Как взломать любую игру на деньги, кристаллы, монеты для Андроид

Вся правда о взломах

На самом деле взломать все игры почти невозможно. На данный момент большая половина приложений подвергается моддингу, но другая наоборот. В основном проще всего взламывать приложения, которые не требуют интернет-соединения. К примеру Subway Surfers, Мой говорящий Том и так далее. Онлайн-игры взломать труднее, потому что они требуют соединения с сервером и обычно разработчики быстро узнают о читерах и банят их. Но все же Вы пришли сюда, чтобы понять как ломать приложения на Андроид телефоне.

Подготовка телефона к использованию

Прежде всего Вы должны понимать, что телефон должен обладать ROOT правами. Они нужны для работы разных программ, которые будут перечислены чуть позже. Запомните раз и навсегда — без прав суперпользователя у Вас ничего не получится. Как получить ROOT права, можно прочитать здесь.

Программы для взлома

1. LuckyPatcher — знаменитое приложение, которое не раз выручало обычных игроков. Если Вы хотите убрать рекламу, собрать отдельный APK файл или порыться в данных игры. Значит Вам подойдет данная программа. Но она вряд ли взломает какую-нибудь игру на деньги или на бессмертие.

Видео-обзор LuckyPatcher:

2. GameGuardian — это уже более серьезное приложение, которое может взламывать игры на различные ресурсы, которые имеют численные значения. Суть работы программы такова. Вы тратите деньги на что-то. Потом с помощью программы ищите число остатка денег и меняете его на любое значение. Но опять же — данная прога не сможет дать Вам какое-то ускорение или огромные прыжки. Хотя попытаться можно.

Видео-обзор GameGuardian:

3. Freedom — данная программа также взламывает на деньги, но более интересным способом. Вам не нужно искать какие-то значения. Достаточно лишь попробовать совершить покупку в магазине внутри игры. Все мы знаем, что на сегодняшний день очень много приложений, в которых есть донат. Данная программа поможет Вам получить то, что продается за бесплатно. Она просто совершит фейковую покупку.

Видео-обзор Freedom:

4. GameKiller — абсолютный аналог GameGuardian. Ничего нового. Можно взламывать только лишь на монетки и прочую валюту. В отличие от первой, данная программа работает почти со всеми известными приложениями.

5. Cheat Engine — знаменитый инструмент, который появился еще давным давно на компьютерах. его предназначение — замена любых числовых значений на те, которые Вы хотите. С помощью данного приложения можно получить огромное количество денег, монет или бриллиантов.

Видео-обзор Cheat Engine:

appda.ru

Как взломать пароль на телефоне или компьютере с windows

Если вы забыли пароль, установленный до этого для того, что б любопытные не совали нос в ваши дела, ситуация выглядит тупиковой. Еще бы! Сам попался в свою же ловушку! Ничего не остается, кроме того, что б взломать забытый пароль. Конечно, это совсем непросто – иначе установка паролей была бы бесполезным занятием. Но нет ничего невозможного.

Содержание:

Методы взлома паролей

Если разобраться – то методов взлома пароля не так уж и много. Все методы сводятся либо к удалению файлов где находятся пароли, либо к фишингу или к сбросу всех паролей и настроек. Какой способ взлома пароля выбрать – решать вам, наша же задача дать подробную и понятную инструкцию по каждому из способов.

Любой пароль можно взломать?

Пароль – этот набор символов. Любую комбинацию можно подобрать, отличие состоит только в том, сколько времени на этот понадобится. Но, конечно, это очень весомое отличие. Как взломать пароль, который содержит 10 символов? Из 10 символов можно составить такое количество комбинаций, которые не переберет за день даже супермощный компьютер, которого у вас, конечно же, нет. Да что там день. Порой комбинации не переберёшь и за недели, месяцы.

Что делать? Очевидно, что не нужно решать проблему в лоб, если у вас пароль не состоит из одного цифрового символа. Нам придется поискать обходные пути, и пути эти для каждого конкретного случая будут разные.

Ну что ж. Приступим к теории.

Как взломать пароль на компьютере с windows

Но не все так страшно. Взлом пароля windows самом деле один из самых простых.

Все, что вам нужно – этот зайти в систему в безопасном режиме. Тут же у вас откроется доступ к учетной записи Администратора. Это самая главная учетная запись, из-под которой можно делать все, что угодно. Поменять или удалить пароль в частности.

Перезагружаем компьютер, нажимаем клавишу в зависимости от вашей системы. Чаще всего это F8, иногда — F12. Дальше заходим в пользователя Admin, в панель управления, в зависимости от версии вашей системы – проходим в меню установки паролей, находим вашу учетную запись, выполняем привычные действия по смене пароля, как будто вы сами у себя меняете пароль и оп-ля – доступ к вашей учетной записи у вас в руках.

Постарайтесь только не забыть новый пароль, пока будете перезагружать систему!

Как взломать пароль на телефоне

За пальму первенства в рейтинге наиболее часто забываемых паролей борются и мобильные устройства.

Количество приватной информации в такой личной вещи требует относиться к ней бережно. Пароли ставятся все сложнее и сложнее, и однажды пароль побеждает владельца.

Тут уже не найдешь никаких безопасных режимов, телефон или планшет безучастно выводят тебе экран с вводом пароля и кажется, что выхода нет. Но, конечно же, это не так.

Для того, что б определить способ взлома, сначала определите свою систему. Наиболее распространены сейчас android и ios. Их мы и рассмотрим.

Взламываем пароль на android

Первый способ – попроще. Если у вас есть учетная запись Google (и вы помните от нее пароль), то разблокировать телефон будет проще простого. Сначала вводите комбинации графического ключа, можно наобум, можно попытаться вспомнить свою (вдруг угадаете). Если не угадали, то экран заблокируется и появится надпись: «Попробуйте немного позже». А внизу другая – «Забыли графический ключ?». Вот на эту надпись и нажимаем. Вас перебросит на вход в гугл аккаунт, а после ввода имени и пароля даст возможность установить новый графический ключ.

Важно! Этот способ работает только тогда, когда ваш аккаунт привязан к устройству.

Второй способ — посложнее. Зайдите в гугл плей через компьютер (под именем и паролем со своего устройства). Установите приложение «Screen Lock Bypass» через веб-интерфейс. Затем установите еще одно приложение, абсолютно любое. Установка вызовет Screen Lock Bypass автоматически и экран блокировки будет сброшен. Не забудьте до следующей блокировки поменять пароль!

Третий способ, простой, но не желательный. Вы можете сбросить состояние устройства до заводского. На каждом устройстве свой механизм сброса (почитайте инструкцию), но обычно нужно выключить телефон, затем одновременно зажать клавишу громкости и клавишу “домой” (а иногда и 3ю клавишу). После чего на экране появится системное меню в котором нужно выбрать пункт — Wipe data / factory reset, а затем согласится с рисками. Далее начнется удаление всех данных с телефона (возврат к заводским настройкам). Затем, после окончания сброса, выберите пункт Reboot System (перезагрузка устройства).

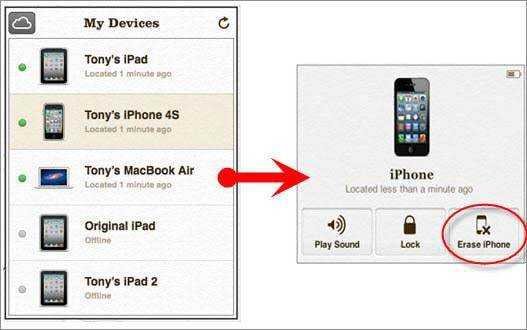

Взламываем пароль на ios (iphone)

Для сброса экрана блокировки в яблоке, вам потребуется подключить устройство к компьютеру и войти в режим Recovery Mode. Запустите iTunes, и выберите пункт «восстановить», а затем – настроить, как новый. Тут вам будет предложено установить новый пароль или оставить устройство без пароля. Решать вам.

Как взломать пароль на ноутбуке

Процесс восстановления пароля на ноутбуке ничем не отличается от процесса восстановления пароля на персональном компьютере. Поэтому смело вернитесь на два пункта назад и внимательно прочитайте инструкцию по восстановлению пароля в wndows.

Что сделать, чтобы ваш пароль не взломали?

Как видите, взломать пароль несложно только в том случае, если он находится на вашем устройстве и у вас есть доступ к другим учетным записям. Чужой человек не может зайти в iTunes или Google Play, поэтому все, что вам нужно – поставить не элементарный пароль, которые легко подбирается перебором. Не записывать и не оставлять пароль на видном месте, а так же ежемесячно менять ваши пароли.

Как взломать пароль администратора

Первый способ: Для того, что б взломать пароль администратора, зайдите из-под другой учетной записи в командную строку. Введите команду «control userpasswords2» и нажмите ввод. Откроется окошко с учетными пользователями – выберите нужную и снимите галочку с пункта «требовать ввод пароля». Вот и все – учетная запись администратора теперь без пароля.

Второй способ: Перезагружаете компьютер в безопасном режиме (нужно нажать F8 или F12 во время загрузки ПК и выбрать пункт меню – загрузка с поддержкой командной строки.

Как только появится командная строка — пишем: “CD WINDOWS” и Жмём “Еnter”.

Затем набираем : “rename *.pwl *.abc” и жмём “Enter” или “rename *.pwd *.abc” и жмём “Enter” в зависимости от вашей версии windows.

После перезагрузки компьютера пароль администратора будет сброшен.

Третий способ: Перезагружаете компьютер в безопасном режиме (нужно нажать F8 или F12 во время загрузки ПК и выбрать пункт меню – загрузка в безопасном режиме с поддержкой командной строки.

Далее выбираем любую учетную запись администратора, которая не защищена паролями (или ту пароль от которой вам известен).

После загрузки командной строки вводим: “net user имя пользователя пароль” и жмем “Enter”.

Всё, дело сделано, перезагружайте компьютер и пользуйтесь на здоровье.

PS: “имя пользователя” заменяем на реальное имя пользователя на данном компьютере, “ пароль ” заменяем на реальный пароль.

Программы для взлома паролей

Если вам не подошли указанные выше способы – попробуйте специальные программы

— для компьютера

Наиболее популярная программа из компьютерных – это Password Cracker. Она простая в обращении и интуитивно понятна. Так же заслуженным вниманием не обделены Passware Kit Enterprise и WirelessKeyView.

— для телефона

Телефоны с помощью программ лучше всего взламывать через компьютер. Подойдет любая программа-взломщик, которая поддерживает работу с мобильной платформой. Например, Password Cracker.

Еще 3 полезных статьи:

www.hardtek.ru

Как взломать сайт? | Техника и Интернет

Основная цель статьи — продемонстрировать пользователю важность темы защиты данных в Интернете на примере сайта, не защищенного должным образом. В качестве способа атаки на сайт будет использоваться, пожалуй, самый распространенный метод взлома сайта — SQL-инъекция.

Для начала определимся с тем, что все без исключения современные объемные, сложные сайты строятся на основе базы данных. Работа с данными, хранящимися в базе данных вашего сайта, осуществляется посредством структурного языка запросов SQL.

SQL-инъекция — техника внедрения в исходный SQL-запрос определенного кода (не нарушающего структуры самого запроса) с целью получения доступа к данным, содержащимся в БД.

Таким образом при определенных условиях, связанных, как правило, с отсутствием в коде и запросах сайта функций, направленных на защиту данных, взломщик может посредством SQL-инъекции прочитать содержимое любых таблиц, а также удалить, изменить или добавить данные, получить возможность чтения и/или записи локальных файлов и выполнения произвольных команд на атакуемом сервере. Не будем долго останавливать на теории и перейдем к действиям.

Итак, для начала познакомимся с таким понятием, как передача данных методом GET. Не замечали ли вы, путешествуя по страничкам бесконечного Интернета, что ссылки, по которым вы путешествуете, зачастую имеют вид типа:

www.хххххх.ru/index.php?что-то = чему-то&еще_что-то = еще_чему-то,

где на месте моих условных «что-то» и «чему-то» стоят всевозможные значения.

Так вот, знайте, что url, выглядящие подобным образом, содержат в себе определенную информацию, а именно: за знаком вопроса следует сначала переменная (ее имя), а затем = ее значение. Знак & отделяет переменные друг от друга.

А делается это все лишь для того, чтобы страница, к которой вы обращаетесь, могла изменяться в зависимости от этих переменных, то есть их значения передаются тем самым методом GET в код страниц сайта, там эти значения обрабатываются, а на основе полученных результатов и получается наша веб-страница.

Но только вдумайтесь! Ведь никто не может вам запретить взять и вручную подправить этот url, сделать его таким, как нужно вам, нажать после этого клавишу enter и отправить данные этого url-а на обработку серверу БД! Именно здесь и возникает возможность внедрения SQL-инъекции.

Итак, начнем. Мы имеем сайт, который на основании параметра id, переданного методом GET, вынимает определенные данные из БД и формирует на их основе нашу страницу. Вот код этого SQL-запроса, который обрабатывает наши данные из url-а:

$result3 = mysql_query (‘SELECT * FROM raspisanie WHERE cat=$id’).

Если перевести на русский язык, запрос выполняет выборку всех данных из базы данных raspisanie, где поле cat=$id. По сути все, что в запросе идет за нашей переменной $id, которую мы передаем из url-а, нам уже не важно, и позже я поясню почему. Теперь разберемся с самим url-ом. Пусть изначально он выглядит так:

www.хххххх.ru/index.php?id=3.

То есть мы передаем этим url-запросом параметр id=3, и страница формируется на основе этого параметра, значит он помещается в наш SQL-запрос и получается, что из базы данных извлекаются все данные из таблицы raspisanie, где поле cat=$id=3. А теперь перейдем к самому интересному. Допустим, мы знаем, что в базе данных атакуемого сайта в таблице users хранятся логин и пароль от администраторской зоны сайта — в полях login и password соответственно. И тогда, просто изменив наш url следующим образом:

www.хххххх.ru/index.php?id =3+union+select+1,2,login, password, 5,6,7 +from+user/*

— страница поместит всю эту большую переменную в наш запрос, который станет выглядеть как

$result3 = mysql_query (‘SELECT * FROM raspisanie WHERE cat=3 union select 1,2,login, password, 5,6,7 from user/*’).

И, обработав такой новый запрос, который никак не нарушает структуру таблиц БД, сервер сам вернет нам, помимо обычной информации, соответствующей значению id=3, еще и логин с паролем от сайта!

Чтобы было совсем понятно, я переведу наш новый «волшебный запрос»:

«Выбрать все данные из таблицы raspisaniе, где поле cat=3, а также сделать другой запрос: вывести, помимо полученных данных, значения логина и пароля из таблицы users».

Числа 1, 2 и т. д. являются произвольными и используются для сохранения структуры запроса, и число таких значений определяется подбором — до тех пор, пока число таких значений не станет равным числу значений, которые выводятся из базы данных по умолчанию.

Имена таблицы users и значения полей для логина и пароля также определяются подбором, ведь согласитесь, везде они имеют примерно одинаковые названия. И, наконец, символы в конце нашего url-а «/*» служат для отбрасывания хвоста начального запроса в случае его присутствия, чтобы он не нарушил структуру запроса внедренного.

Итак, мы наглядно, на примере успешного внедрения SQL-инъекции, ознакомились с одним из возможных способов взлома сайта.

Не пренебрегайте вопросами защиты информации своего сайта и спите спокойно!

shkolazhizni.ru

Как взломать сайт? — HelpSet.ru

Редактор реестра Windows — regedit

Редактор реестра Windows — regedit

Многие хотят взломать сайт! Но не знают как и что для этого нужно. Ну давайте разберёмся, взломов сайта не так уж и много, да и далеко не каждый сайт можно сломать или взломать! Существует мнение, о каких-то людях, который якобы хакер и может взломать всё на свете — это не так, и далеко не всё на свете, ибо обратной стороной медали, для такого индивидума, существуют двое Молдован в тёмной подворотне… было холодно и скользко, он шёл один после работы… и итогом может служить не взлом сайта, а взлом черепа взламывающего 😉 Ну ладно, опустим лирику и перейдём к делу. И так, предположим, что вы захотели взломать сайт. Значит так, самое главное убедиться, и это должен сделать хакер (специалист), что данный сайт подвержен так называемым с недавних пор «уязвимостям» это ошибки, в программном обеспечении или программировании, связанные с недоработкой, или выводом из строя части или всей программы. Идём по пунктам:

1) Ошибка php-код типа: Warning php fatal error on line 127 /www/htdocs/ или asp-код код: server error 0x000345, 1; — позволяющая получить путь к htpasswd, паролям через include и БД, а также вывести пароль прямо на страничке в «скрытом месте». Всё — вы Админ!

2) XSS- межсетевая атака, когда в постинге сайта жертвы вы имплантируете свой код, в котором загружается иной сайт донор. Нужно узнать, можно ли «подломить сайт» через <iframe, <java — тут в первую страницу, можно подменить на поддельную, вынудив Администратора ввести пароль в вашей web-страничке и передать его вам. Админ!

3) SQL-инъекция. Когда, в адресной строке, вы можете выполнить, за счёт подмены, sql-запрос к БД и узнать пароль Админа. sql-инъекция типа: http://localhost/path/user.php?id=-2+UNION+SELECT+1,2,3,4,5,concat(user_email,0x3e,user_passwd),7,8,9,10,11+from+users—

4) Уязвимости в программном обеспечении (от Linux до Windows) позволяющие воспроизвести исполняемый код, позволяющий вас наделить правами Админа или получить через программу права Хозяина

5) ddos-атака. «Задалбливание» сервера (по различным портам) разным трафиком, вызывающий переполнение памяти и дальнейший отказ в обслуживании системы, за это время можно беспрепятственно получить доступ к ресурсу и стать Админом!

6) Атака через ssh-доступ, по средством автоматизации или скрипта, вызывающий банальный подбор паролей к доступам по ftp и ssh — после удачного завершения программы — вы Админ ресурса!

7) Управление сервером, через ничего не подозревающий компьютер-зомби, через вирусы в системе жертвы… иные виды (это далеко не полный список)

Это самые основные требования, для того, что бы вы хотели взломать сайт. Каждый пунктик, это минимум прочитанная вами энциклопедия. Мало того, нужна ещё и большая практика. По этому, знать всего не возможно, если вы хотите сломать сайт Вашему шефу, коллеге по работе или просто недоброжелателю. Данный материал написан с целью ознакомления читателя, который, зная свою цель ставит себе задачей взломать сайт, а значит знает, чего он хочет раз прочёл этот текст. Что бы сломать сайт нужно обладать минимум знаниями web-Программиста до Sys-Админа!

А вы думаете это так просто? Нет, каждый сайт индивидуальный подход требует. Мы конечно можем проверить сайт на уязвимость, если вы таковой нам предоставите для анализа. Предоставить сайт для анализа можно тут, а взламывать его будете наверное Вы! Ещё, серьёзной особенностью является, и то, что мы можем предупредить Вас или Вашу фирму, о «слабых местах» вашего сайта! Так что обращайтесь! И на прощанье — пользуйтесь зарубежными прокси серверами для вашей безопасности.

www.helpset.ru

Как взломать любой сайт, или Что такое DDоS-атака? | Мир вокруг нас

Когда в кино показывают хакера, то это, как правило, «очкастый ботан», лихорадочно давящий на клавиши и злобно ухмыляющийся в экран. И как он «ломает» сайты? С помощью хитрой программы или без неё он подбирает пароли, «входит в систему» и «творит беспредел».

На практике пароли не подбираются, а крадутся — либо «засланным казачком», либо при помощи беспечных пользователей. Такие пользователи закачивают к себе разные бесплатные игры, и во время работы эти игры попутно ищут и передают злоумышленнику пароли, коды и явки. Но всё это долгий процесс, сродни рыбалке. Нужно придумать или найти игру, внедрить в неё «шпиона», распространить на пиратских сайтах, раздающих «бесплатный софт», и ждать, когда среди сотен любителей «халявы» появится «золотая рыбка». В богатых компаниях, которые имеют на сайтах ценную информацию, обычно хорошая служба безопасности и грамотные сотрудники. Тогда нет никаких шансов «взломать сайт»?

В 1999 году от атаки хакеров пострадало ФБР. На некоторые Web-узлы Бюро не было доступа в течение нескольких недель. В августе 2012 года пользователи одной из крупнейших американских телекоммуникационных компаний AT&T не могли зайти на её сайт больше восьми часов по аналогичной причине. В обоих случаях это были DDоS-атаки. Что же это такое?

Не будем уходить в дебри технических терминов. Попробуем разобраться на простом примере. Когда вы читаете эту статью, вы видите текст, который хранится на компьютере. Но где находится этот компьютер? За многие сотни километров от вас или в соседнем доме? Вас это не волнует, так как есть сеть, соединяющая ваш компьютер и компьютер со статьей. К этому компьютеру, назовем его Сервер, обращаются другие читатели. И он безотказно дает им читать эту статью или другую. Но если к Серверу обратится за статьей не один, не два, а тысяча читателей одновременно? Что произойдет тогда?

Возможности компьютеров не безграничны. Каждое обращение к серверу того или иного пользователя называется Запрос. Существует ограничение на количество запросов в единицу времени. Например, тысячу запросов в секунду сервер может обработать, а больше — нет. Этим и пользуются хакеры. В один момент с нескольких сотен компьютеров делаются сотни запросов к Серверу. Сервер просто не может обработать такое количество и «ломается». Сайт оказывается недоступным. Честные посетители ждут своей очереди, но новый выпуск любимого журнала так и не увидят.

Это общая схема DDоS-атак. Каким образом хакерам удается получить доступ ко многим компьютерам, чтобы атаковать один сервер, здесь разбирать не будем. Мы же не пишем пособие для юного взломщика? Общий вывод — «сломать» можно любой сайт, если он не имеет хорошей защиты.

Однако принцип информационных атак действует не только на уровне компьютеров, но и на уровне людей. Вы, наверное, слышали такое слово «флуд»? Flood — наводнение в переводе с английского. В Интернете обозначает большой объем данных, не несущий полезной информации. Технический флуд перегружает оборудование и приводит к его отказу. Это одна из разновидностей упомянутых выше DDоS-атак.

Но есть и словесный флуд, который встречается на форумах, чатах, в комментариях к блогам. Если в том или ином обсуждении вы видите, что о первоначальной теме совсем забыли, а обсуждают то одно, то другое, то третье, то вы имеете дело с флудом и флудерами. Флудеры иногда не специально, но часто сознательно уводят тему обсуждения к малоинформативным, но достаточно эмоциональным разговорам. Еще флудеры любят создавать клонов. Регистрируются под разными именами, участвуют в одной беседе сразу от имени нескольких лиц и таким образом добавляют «оживления». В конце концов, честные посетители блога покидают его, устав от «трепа» и базарной ругани флудеров.

Не только компьютеры, не только интернет-сообщества страдают от информационных атак. Информационной атаке можно подвергнуть общество и даже целую страну. Достаточно «завалить» ее правдоподобной информацией, не имеющей к правде никакого отношения. Наш мозг, как и сервер, может обработать лишь определенное количество информации. И если ее будет слишком много, то мы не сможем добраться до нужной из-за информационного мусора.

Впрочем, информация может быть абсолютно правдивой, но односторонней. Среди миллиардов людей ежесекундно кто-то рождается, кто-то умирает, кто-то покупает машину, а кто-то разбивается в ней насмерть. Есть хорошее и плохое, есть веселое и грустное. Мы не можем узнать обо всем. В естественных пропорциях такая информация дает нам правильное представление об окружающем мире. Но стоит нарушится балансу, и наш мозг дает сбой. Например, обилие новостей о смертях, катастрофах, болезнях, преступлениях в ущерб хорошим новостям приводит к тому, что мы перестаем расстраиваться из-за поистине ужасающих событий. Мы становимся жертвами информационной атаки и перестаем адекватно воспринимать мир.

Пытаясь компенсировать депрессию от мрачных новостей, мы «зависаем» на развлекательных порталах, глядя на «фотки», демотиваторы, видеоролики и другой информационный мусор. В итоге в переполненной голове мыслям не находится места.

Мы живем в эру, когда информация может быть неоценимым помощником и спасителем. Но она же может стать вредителем и убийцей. Как бы вы не были далеки от компьютеров и Интернета, информация неизбежно дотянется до вас. И нужно быть готовым как принять ее с благодарностью, так и избежать вреда от опасной информации. А если понадобится — решительно отразить информационную атаку.

shkolazhizni.ru

всё, что нужно знать о защите

Способы взлома пароля

Вы не знаете, как взломать пароль, вы забыли его и вы не можете получить доступ к защищенному или зашифрованному файлу?

Мы покажем вам, как восстановить доступ к своей базе данных, как взломать пароль, а также как обеспечить им максимально высокий уровень безопасности.

Атака на пароль по словарю

Много программ для взлома пароля работает по так называемым словарям, то есть спискам слов, которые могут быть использованы непосредственно в программе или после загрузки из Интернета. Такие пароле-подбиратели последовательно перебирают комбинации символов, сначала чисто символьные, а потом с цифрами.

Пользователь, который хочет получить максимально безопасный пароль, должен использовать набор случайных букв, цифр и специальных символов, но не должен использовать целых слов. Если защитный механизм различает строчные и прописные буквы, вы можете этим воспользоваться, используя пароль, в котором есть и те и другие.

Взлом пароля грубой силой

Когда атака по словарю не дает результата, вы можете применить силу. Также известную как brute force (англ. грубая сила), который заключается в угадывании пароля методом принятие всех возможных комбинаций символов. Чем длиннее пароль, и чем более комбинация отклоняется от нормы, тем сложнее задачу имеет агрессор. Однако, рано или поздно пароль будет взломан.

Чтобы защитить себя от атак этого типа, будучи администратором веб-сайта, необходимо ограничить число попыток доступа (например, до пяти или трех), а затем блокировать их, например, на 15 или 30 минут. Если вы являетесь пользователем системы, в которой вы можете применить такую блокировку, вы должны воспользоваться этой возможностью.

Пароли в Windows

Пароль защиты доступа к Windows не является достаточно безопасным, насколько это может быть. Старые версии Windows образуют значения хэширования, не только с помощью диспетчера локальной сети Windows NT4, 2000, XP и Vista (NTLM) и т.д., а также (для совместимости) с помощью громоздкого диспетчера локальной сети, доступного в более ранних версиях Windows (LM).

Конечно, значение хэширования требует сложных расчетов, но оно имеет определенную длину по которой можно легко определить правильность ввода пароля.

Для того, чтобы обнаружить пароль, просто расшифруйте одно из двух значений хэширования (сигнатур). Гораздо легче сделать это с подписью LM. Во-первых, здесь меньше возможностей, потому что из-за совместимость Windows преобразует все буквы на прописные. Во-вторых, пароль преобразуется в строку, состоящую из 14 символов (более длинный пароль будет сокращен и дополнен нулями), после чего разделить на две строки по семь символов. Между тем, значительной проще сломать два по семь символов, чем один четырнадцатизначный код.

Только более новые выпуски Windows (XP с пакетом обновления SP3, Vista и Windows 7) не используют этих упрощений, так что определить пароль в этих системах гораздо сложнее и занимает больше времени.

Взлом пароля с помощью математики

С помощью математических трюков, легко расшифровать пароль Windows. Вместо того, чтобы вычислять значения хэширования и проверять их один за другим, их рассчитывают один раз для каждого варианта пароля, а затем помещают в огромный список.

Такой список достигает размеров в несколько (десятков) терабайт. В этот момент вступают в действие так называемые радужные таблицы (rainbow tables). Созданные в результате хэширования подписи в них многократно сокращаются. Подпись определенной комбинации символов указывает, в какой части таблицы необходимо найти соответствующий пароль.

Таким образом, остается опробовать только несколько тысяч вариантов. В зависимости от сложности вашего пароля и вычислительной мощности пк взломщика пароля – это может занять от нескольких секунд до минуты.

Бесплатный Ophcrack

Инструменты для расшифровки пароля использумые в радужных таблицах можно загрузить с сайта Ophcrack. Правильный выбор зависит от вашей системы. Пользователям Windows XP рекомендуем XP Free Fast, а пользователям Vista таблицу Vista Free.

На сайте вы найдете кроме того, данные для создания загрузочного диска Ophcrack liveCD. Загрузите соответствующий ISO образ и запишите его на диск. Затем запустите на нем операционную систему – он содержит простой дистрибутив Linux. В случае необходимости вы должны изменить порядок дисков в BIOS.

Не только процессор

Для того, чтобы взломать пароль, главный вопрос – это вычислительная мощность. Надежные алгоритмы и методы шифрования скоро могут уйти в прошлое. Пароль, для взлома которого еще недавно требовался суперкомпьютер, сегодня можно подобрать с помощью современной… видеокарты. Карты этого типа могут чрезвычайно эффективно выполнять расчеты, помогая в этом процессору.

Таким образом, четырехъядерная система достигает производительности порядка нескольких миллионов арифметических операций в секунду. Еще недавно этот порядок был ограничен для многоядерных вычислительных машин. Однако, в настоящее время пользователь даже не должен ничего настраивать – программы для взлома сами используют видеокарты.

Пароль BIOS

Пароль BIOS проверяется сразу после включения компьютера и еще перед запуском системы. Это предотвращает возможность попасть на ваш ПК во время вашего отсутствия, а также использование портативного компьютера и чтения содержащихся в нем данных при потере.

В более ранних версиях BIOS в дополнение к паролю установленному пользователем, существовал пароль доступа по умолчанию (предназначенный, например, для технического персонала). Однако, они быстро появились в Интернете и блокировка паролем BIOS перестала представлять какую-либо защиту. В настоящее время каждая версия BIOS имеет собственный пароль по умолчанию, поэтому вероятность найти в Интернете надлежащий значительно меньше.

Тем не менее, чтобы обойти защиту – просто выньте жесткий диск. Правда, в другой машине, предположительно, вы не сможете запустить систему с этого диска, но удастся прочитать его содержимое.

Пароль документов

Если вы забыли пароль для документов Microsoft Office, PDF или систем обмена мгновенными сообщениями, вы можете воспользоваться программами компании Elcomsoft, которая обеспечивает коммерческие средства взлома пароля для файлов многих типов, специально адаптированных для различных форматов данных.

Каждое из приложений доступно в демо-версии, которая умеет ломать короткие пароли (в основном, менее трех символов) для файлов данного типа.

Пароль и браузер

Хранение паролей в веб-браузере рискованно даже тогда, когда они, защищены главным паролем. Например, когда вы выбрасывает компьютер, ушлый гражданин может воспользоваться вашими индивидуальными данными, сохраненными в браузере.

Даже не нужно знать пароль для Windows. Просто скопируйте соответствующий файл в каталог установки браузера, включая все вложенные папки на другой диск или флэш-диск.

Что скрывают звездочки

Во многих программах (в основном, более ранних версиях), сохраненные пользователем пароль при следующем запуске отображается для удобства в окне – чтобы они не были прочитаны третьими лицами, отображаются в виде звездочек. Восстановить такой пароль очень легко, например, с помощью Asterisk Key.

Установите и запустите эту программу, после чего вызовите приложение, где хотите просмотреть пароль. Откройте, содержащее его диалоговое окно (или веб-сайт). Теперь зайдите в Asterisk Key и нажмите на кнопку Восстановить. Этим методом можно восстановить пароль в диалоговых окнах, а также на сайтах.

Некоторые антивирусные программы ошибочно воспринимают Asterisk Key в качестве незваного гостя. В этом случае, просто обновите базу данных сигнатур.

Электронные сейфы для пароля

Простое архивирование

Существуют программы, которые помогут вам безопасно хранить пароли независимо от их назначения (защита документов, аккаунты электронной почты, доступ к учетной записи в онлайн банка или на другие сайты).

Вы можете установить их на жестком диске или – ещё лучше – на брелок, который вы держите вдали от вашего компьютера или ноутбука.

Как это работает

Коды доступа находятся в защищенной базе данных, которая защищена главным паролем, установленном при первом запуске программы. Шифрование происходит, например, в KeePass с использованием метода AES с 256-битным ключом Twofish.

webznam.ru