Как Узнать Айпи Компьютера Другого Человека. Получение ссылки

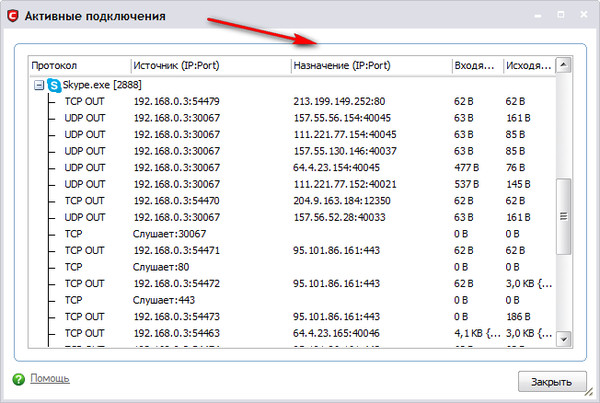

Здесь необходимо нажать на кнопку — сгенерировать логгер. Хочу сразу предупредить, что для того, чтобы полноценно использовать данный сервис, следует зарегистрироваться. Айпи адрес можно сравнить с адресом проживания человека, его регистрации, там, где его можно в случае, чего найти и обратиться. Еще одна, бесплатная утилита, которая может узнать ip адрес компьютера в локальной сети, это Advanced IP Scanner,, тут принцип такой же вы задаете диапазон адресов или сетей, в которых нужно производить поиск, нажимаете выполнить, и получаете список, всего, что удалось обнаружить.

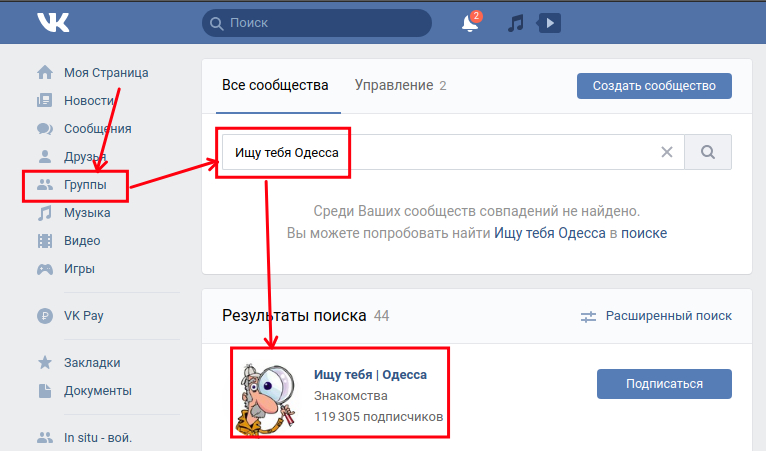

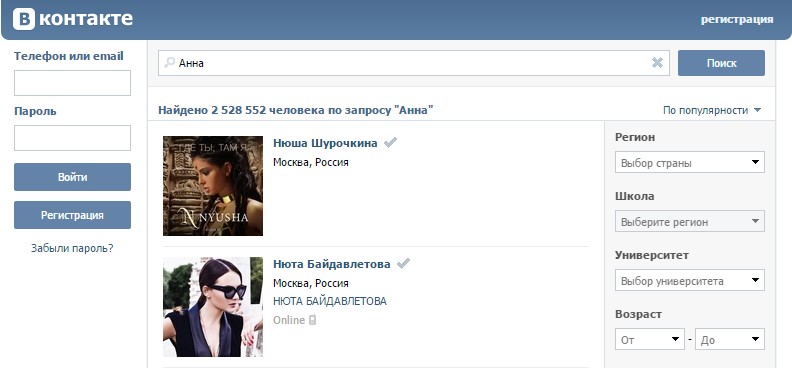

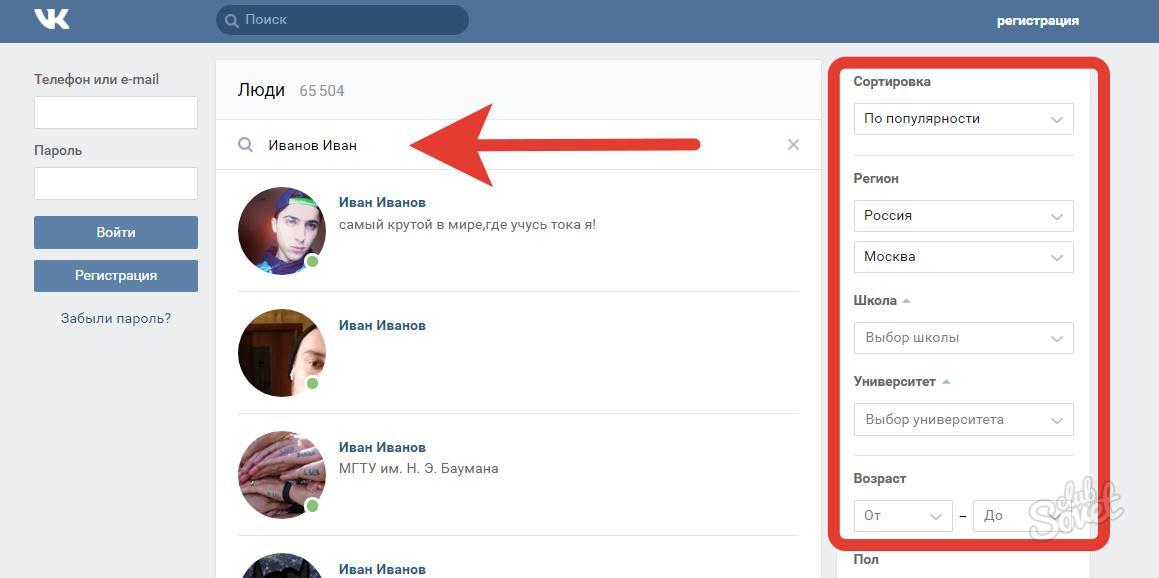

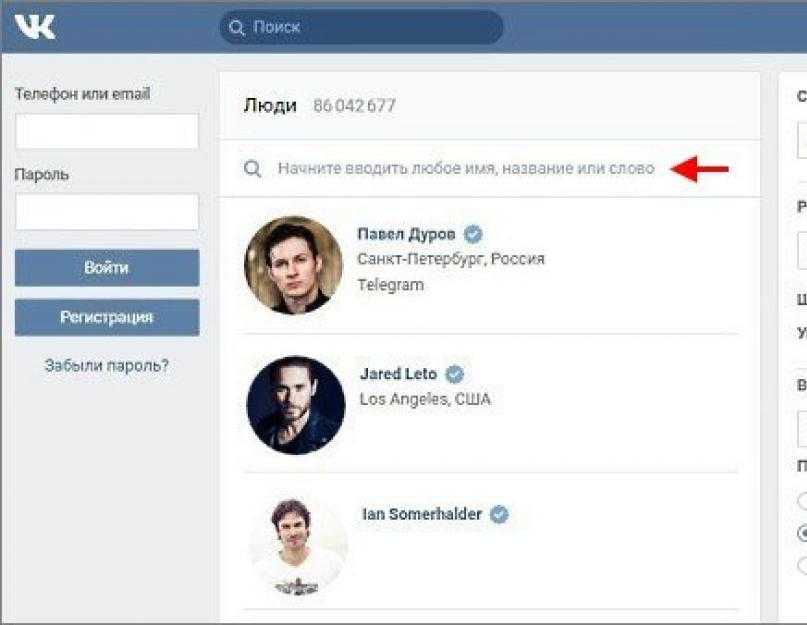

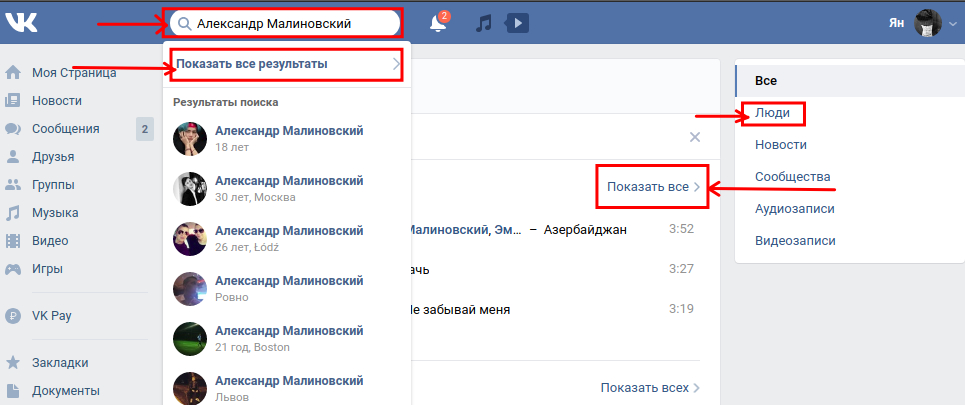

В социальной сети ВКонтакте IP-адрес пользователей скрыт, но при этом есть 100% способ как узнать ip адрес человека ВКонтакте, который мы и рассмотрим в рамках данного выпуска.

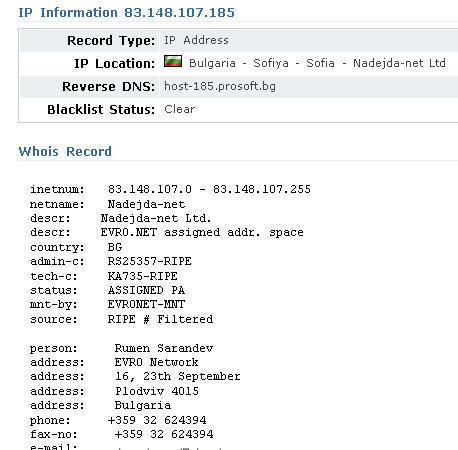

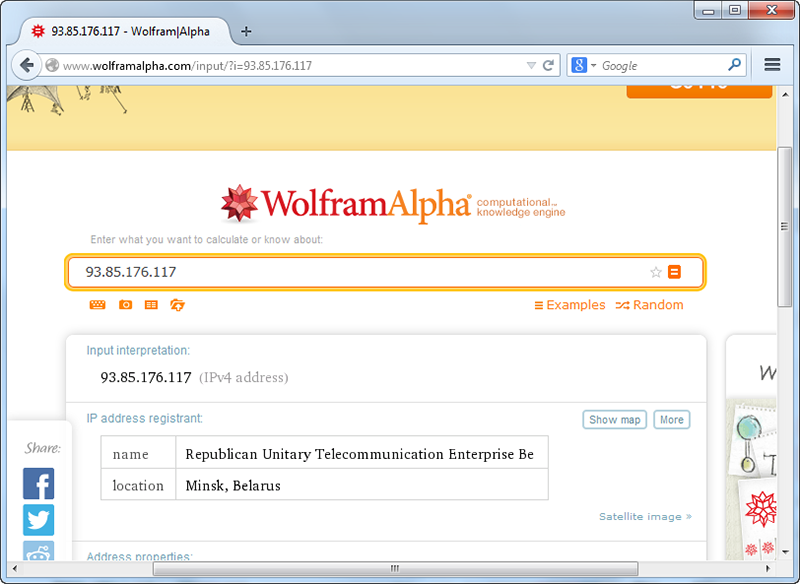

IP адрес человека может многое сказать о пользователе интернета:

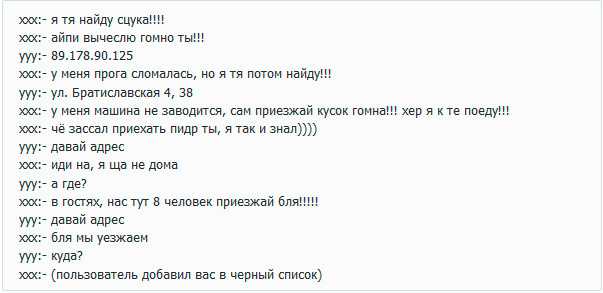

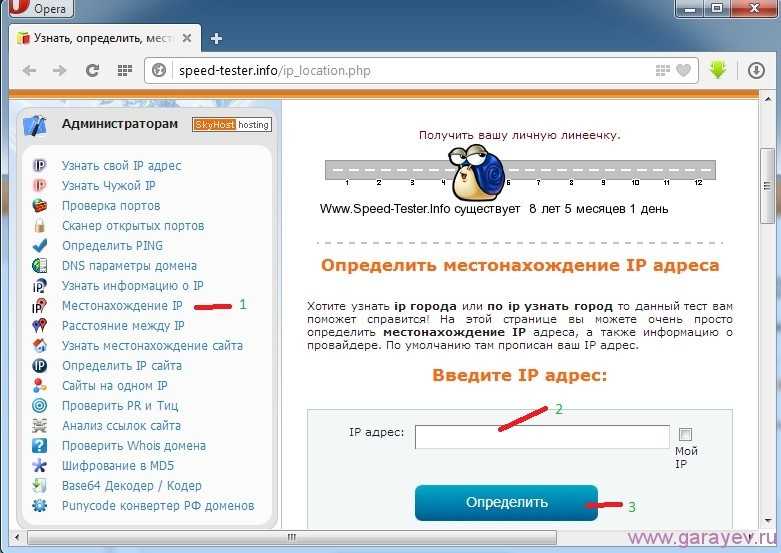

Если же Вы хотите найти анонимного человека из интернета, первым образом следует узнать его IP-адрес. Ну а далее уже можно будет предпринимать шаги для получения более детальной информации о нем.

Ну а далее уже можно будет предпринимать шаги для получения более детальной информации о нем.

Так как узнать ip адрес человека вконтакте, который фактически является виртуальным паспортом человека.

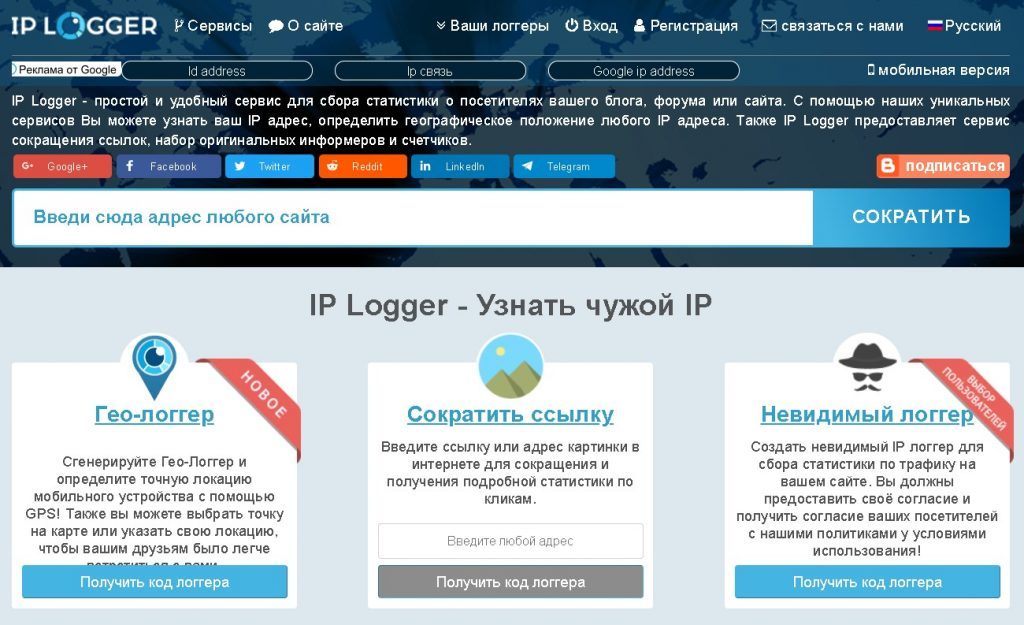

Для того чтобы узнать IP адрес человека из социальной сети ВКонтакте, мы воспользуемся сервисом iplogger.

Данный сервис позволит нам направить человеку скрытно ссылку, при переходе по которой будет считан его IP-адрес.

Мнение эксперта

Черноволов Александр Петрович, специалист по вопросам мобильной связи и интернета

Со всеми вопросами смело обращайтесь ко мне!

Задать вопрос эксперту

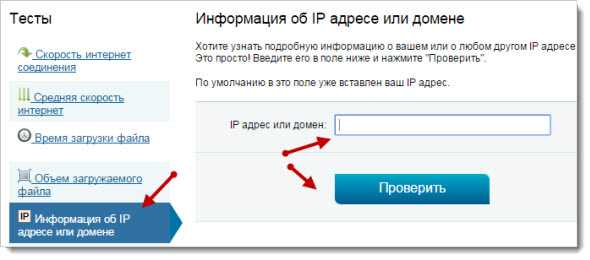

Вы можете узнать внешний IP другого пользователя Сети например, чтобы определить его приблизительное местоположение с помощью сервиса IP Logger. Если у вас не выходит разобраться в проблеме, пишите мне!

Как узнать IP-адрес компьютера, планшета или смартфона — Лайфхакер

Узнаем ip-адрес человека ВКонтактеПервым делом необходимо перейти на сайт сервиса определения IP-адресов iplogger.

Среди доступной функциональности данного сервиса необходимо выбрать вариант «Ссылка/Картинка».

А что для Вас главное в смартфоне?

ТрендовостьНадежность

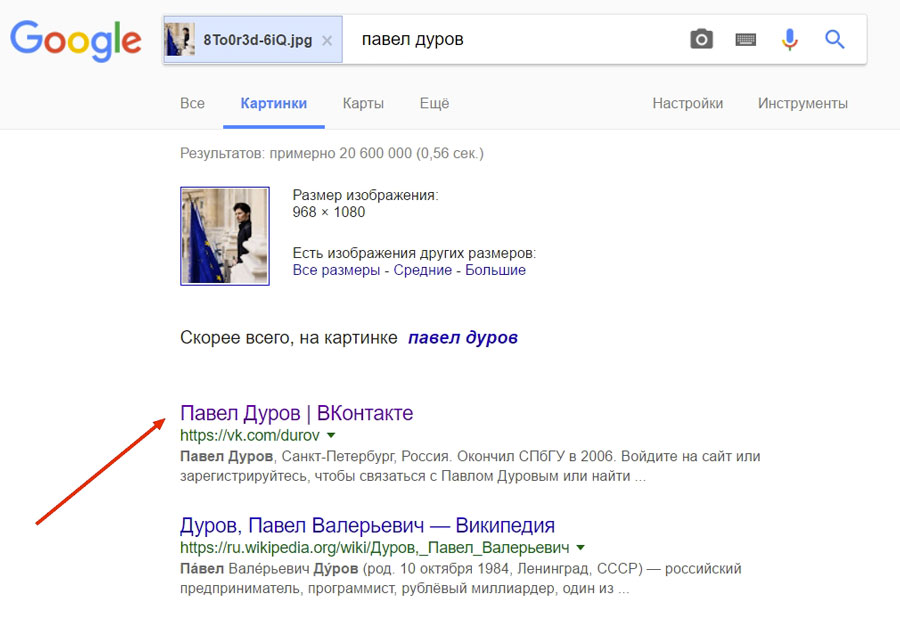

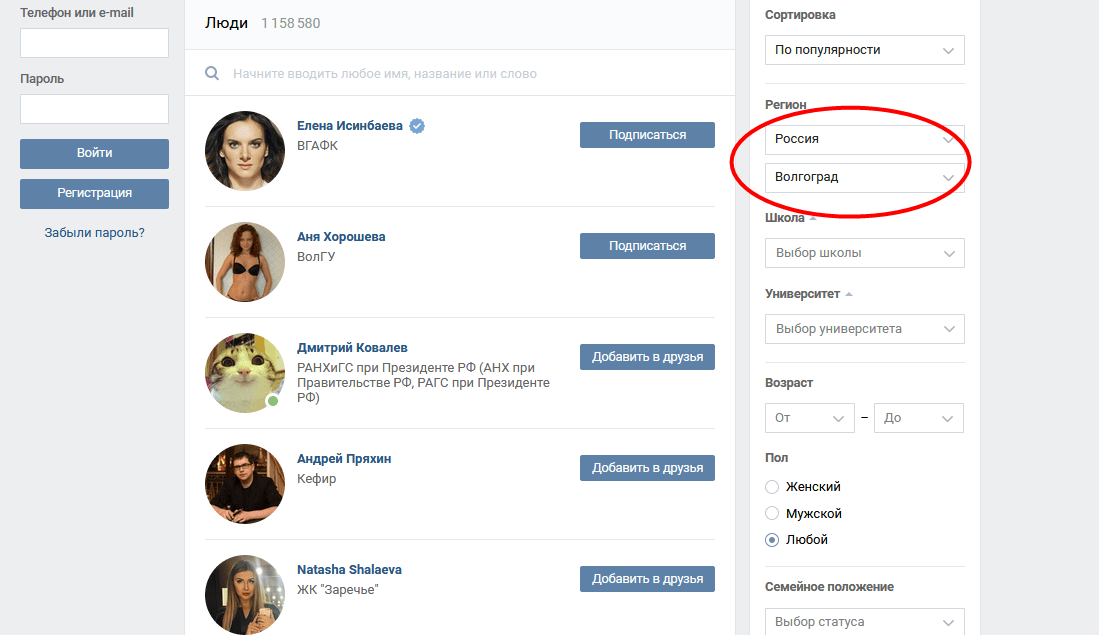

Далее нам потребуется ввести в соответствующую строку ссылку, которая будет итоговым адресом для пользователя, IP-адрес которого планируется заполучить.

Ссылки могут быть абсолютно разными, вплоть до изображений, видео или просто ссылки на нашу личную страницу ВКонтакте или любой другой сайт. Главное, чтобы пользователь, которому будет направлена данная ссылка, не заподозрил нас в сборе информации о нем.

Когда мы определились со ссылкой и ввели ее в данную строку, необходимо нажать «Получить код логгера».

Нас автоматически переадресует в личный кабинет сбора информации о переходах по ссылке. Здесь необходимо взять ссылку, которая указана в графе

После этого сочиняем правдивое письмо, вставляем в него ссылку и копируем данное письмо чтобы отправить его человеку, IP-адрес которого хотим узнать.

Обратите внимание: Данной ссылкой можно пользоваться неоднократно, и все переходы по ней будут записываться в статистике посещений. Соответственно, подобным образом мы получаем возможность не только узнать IP-адрес человека, но и определить, делился ли он ссылкой со своими друзьями или другими людьми.

Как можно видеть, определить IP-адрес человека при помощи сервиса iplogger очень просто, но важно правильно подобрать страницу, на которую в итоге будет перенаправлен человек, а также правильно ее преподать, чтобы он точно нажал на ссылку.

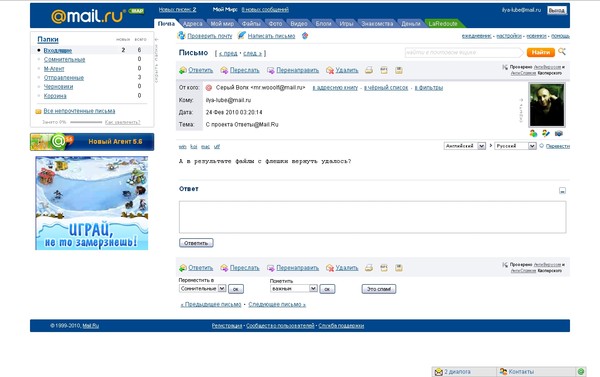

Кстати! Таким способом не только можно узнать ip адрес человека ВКонтакте, но и воспользоваться любой другой социальной сетью или просто через письмо по почте.

Ну а на сегодня все! Напишите пожалуйста в комментариях получилось ли у Вас отследить ip-адрес человека в социальной сети ВКонтакте? И не догадался ли он об этом?

А также если вам понравилось данный выпуск, поддержите его пальцем вверх и не забудьте ПОДПИСАТЬСЯ НА МОЙ КАНАЛ и оповещения нажав на колокольчик рядом с кнопкой подписки!

Самые простые способы посмотреть внешний и внутренний IP-адрес разных устройств. Причём не только своих. Чтобы посмотреть IP-адрес в macOS, достаточно зайти в раздел Системные настройки Сеть и выбрать на боковой панели текущее соединение. В Центр управления сетями и общим доступом можно перейти разными способами, включая стандартный поиск в меню Пуск просто начните вводить название.

Причём не только своих. Чтобы посмотреть IP-адрес в macOS, достаточно зайти в раздел Системные настройки Сеть и выбрать на боковой панели текущее соединение. В Центр управления сетями и общим доступом можно перейти разными способами, включая стандартный поиск в меню Пуск просто начните вводить название.

Как узнать внутренний (локальный) IP-адрес

С внутренними IP-адресами всё немного сложнее: на каждой платформе их проверяют по-разному.

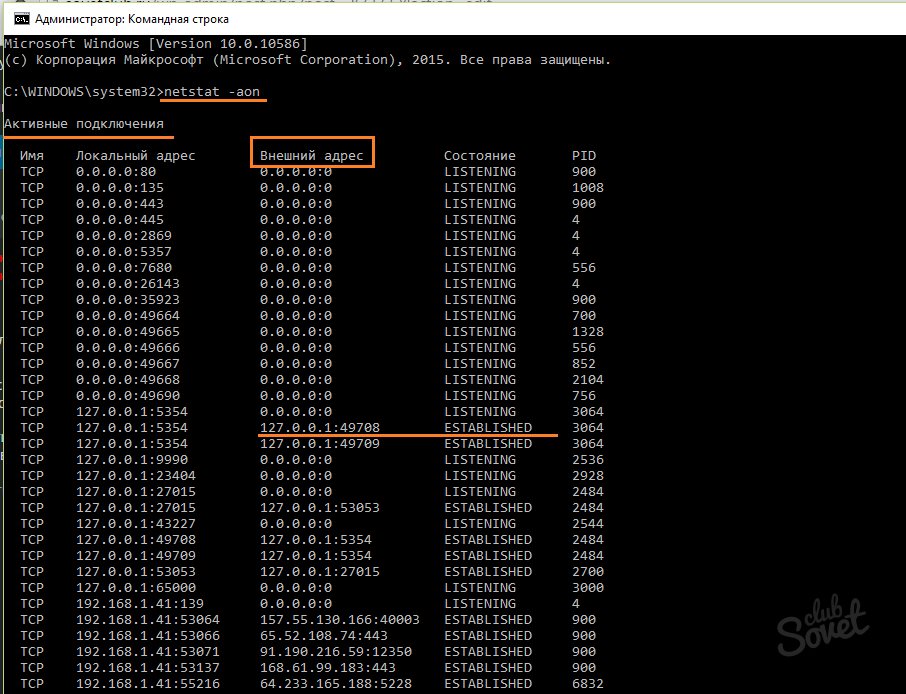

Как узнать IP-адрес в Windows

Найдите через поиск по системе утилиту «Командная строка». Кликните по её значку правой кнопкой мыши и запустите от имени администратора. В открывшемся окне введите команду ipconfig и нажмите Enter. На экране появятся данные, среди которых должна быть строка IPv4. Рядом с ней вы увидите код формата 192.168.1.40 — это и есть внутренний IP-адрес компьютера.

Как узнать IP-адрес в macOS

Чтобы посмотреть IP-адрес в macOS, достаточно зайти в раздел «Системные настройки» → «Сеть» и выбрать на боковой панели текущее соединение. Внутренний IP-адрес Mac отображается под статусом подключения.

Внутренний IP-адрес Mac отображается под статусом подключения.

Как узнать IP-адрес в Android

Внутренний IP-адрес Android-устройства обычно доступен в разделе с настройками Wi-Fi. Интерфейс на разных аппаратах может сильно отличаться, но вы наверняка без особого труда найдёте нужное меню самостоятельно. Если нет — можете установить бесплатную программу IP Tools. Она отобразит внутренний и внешний IP-адреса сразу после запуска.

Как узнать IP-адрес в iOS

На iPhone или iPad внутренний IP можно легко найти в разделе с параметрами Wi-Fi. Достаточно нажать на круглую иконку рядом с активным беспроводным соединением, и в следующем меню появится IP.

Как узнать IP адрес человека ВКонтакте?

При подключении локальной сети к интернету команда «arp -a» выводит и частные, и глобальные IP-адреса

Мнение эксперта

Черноволов Александр Петрович, специалист по вопросам мобильной связи и интернета

Со всеми вопросами смело обращайтесь ко мне!

Задать вопрос эксперту

Чтобы донести до вас информацию о реальности, я начну рассказ с того что такое ip адрес, зачем он нужен и только потом обсудим, как его используют для вычисления мошенников. Если у вас не выходит разобраться в проблеме, пишите мне!

Если у вас не выходит разобраться в проблеме, пишите мне!

Как определить IP ВКонтакте – узнаем чужой адрес VK

Как узнать чужой IP-адрес

Вы можете узнать внешний IP другого пользователя Сети (например, чтобы определить его приблизительное местоположение) с помощью сервиса IP Logger. Но для этого необходимо, чтобы человек кликнул по созданной вами ссылке.

Сначала создайте URL, который позволит вам узнать чужой IP. Для этого перейдите на сайт IP Logger и в блоке «Ссылка / Картинка» вставьте URL на любую страницу или изображение. Это может быть, к примеру, ссылка на новость или статью. Затем кликните «Получить код логгера». В следующем окне скопируйте адрес из поля «Ваша ссылка для сбора IP-адресов» и запомните свой ID в системе.

Затем отправьте сообщение с только что скопированной ссылкой пользователю, IP которого вы хотите узнать. Можно использовать любой канал: email, социальные сети, мессенджеры и так далее. Текст сообщения должен убедить получателя кликнуть по ссылке. Чтобы URL казался менее подозрительным, можно замаскировать его с помощью Bitly или другого сервиса для сокращения ссылок.

Чтобы URL казался менее подозрительным, можно замаскировать его с помощью Bitly или другого сервиса для сокращения ссылок.

Когда пользователь кликнет по ссылке, IP Logger просто откроет для него целевую страницу, а для вас сохранит чужой IP. Последний можно будет посмотреть на сайте сервиса: достаточно ввести свой ID на главной странице IP Logger в блоке «Просмотр логгера».

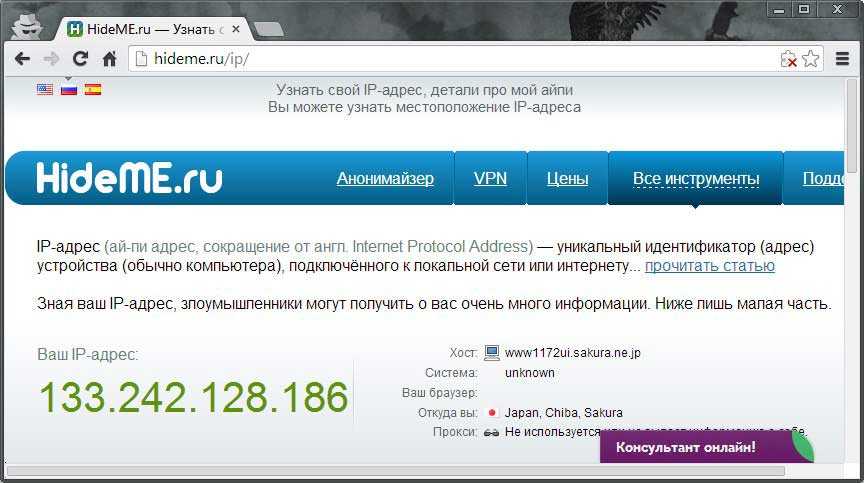

Не забывайте, что пользователь может выходить в интернет через прокси или VPN. В таком случае узнать его настоящий IP-адрес не выйдет.

Если же вас интересует, как узнать IP-адрес роутера, можете ознакомиться с другим материалом Лайфхакера.

Содержание статьи

- 1 Как узнать IP адрес человека ВКонтакте?

- 1.1 Как узнать IP-адрес компьютера, планшета или смартфона — Лайфхакер

- 1.2 Узнаем ip-адрес человека ВКонтакте

- 1.3 Как узнать внутренний (локальный) IP-адрес

- 1.3.1 Как узнать IP-адрес в Windows

- 1.3.2 Как узнать IP-адрес в macOS

- 1.3.3 Как узнать IP-адрес в Android

- 1.

3.4 Как узнать IP-адрес в iOS

3.4 Как узнать IP-адрес в iOS

- 1.4 Как определить IP ВКонтакте – узнаем чужой адрес VK

- 1.5 Как узнать чужой IP-адрес

Как узнать айпи через Дискорд? Вычисляем IP через Discord.

Каждый компьютер в глобальной сети имеет свой числовой адрес, состоящий из 4 3-значных секций, разделенных точечным знаком. Все это вместе называется IP-адресом. Обычно это нужно для того, чтобы интернет-пакеты находили цель и у каждого пользователя глобальной сети был свой интернет-след. Иногда IP-адрес становится отличным способом отследить человека или найти его приблизительный адрес. Мы расскажем вам, как распознать IP-адрес любого пользователя через Discord.

- В каких случаях нужна данная информация?

- Регенерация данных

- Как узнать IP человека по Discord

- Дополнительные ресурсы

- Система доменных имен DNS-адрес

- Отслеживание URL

В каких случаях нужна данная информация?

IP-адреса — незаменимая вещь для тех кто работает с интернет-пространством.

Это не стопроцентный способ чтобы определить местоположение человека до квартиры или дома. Обычно определяется район, в котором находиться человек. Но иногда случается, что местоположение неправильно определяется, даже может быть указан другой город. IP-адрес позволяет блокировать и отслеживать активность пользователя, но найти его физический адрес редко получается.

Кроме того, IP-адрес не является кодом MAC или IMEI, что довольно проблематично для замены. Пользователь может наладить динамический выбор адресов и использовать сторонние сервисы, такие как анонимайзер, VPN (Virtual Private Network) и прокси. Поэтому работа только с IP не приведет к гарантированному результату.

Регенерация данных

Если вы готовы потратить свое время на выявление непостоянных данных, читайте дальше. В противном случае мы рекомендуем вам прочитать эту статью, в которой описывается другой, более надежный способ найти человека.

Как узнать IP человека по Discord

Сам мессенджер не даст получить доступ к частной информации, такой как IP, поэтому вам нужно применить обходные решения.

Дополнительные ресурсы

Для того чтобы запрашивать IP-адрес тех, кто пользуеться созданными ссылками. Это работает очень просто пользователь устанавливает любые ссылки (например, youtube.com ) и служба превращает это соединение в свое.

Когда пользователь переходит на поддельное шпионское соединение, служба отправляет его на адрес назначения с помощью переадресации (youtube. com). Поэтому пользователь ничего странного не видит. Однако перед переадресацией служба копирует Useragent и сам ip. Удобно, но есть один недостаток-внимательные пользователь Интернета так себя не будут вести.

Для этого хорошо подойдет сервис Grabify IP Logger. Алгоритм действия:

Следуйте по ссылке https://grabify.ссылка/.

Введите ссылку, по которой будет происходить перенаправление.

Страница опубликует таблицу, и необходимо скопировать данные с адреса новой строки URL.

Также скопируйте код отслеживания. Затем необходимо проверить, кто начнет заново

Далее скопируйте Tracking Code. Он нужен, для того чтобы посмотреть кто переходил по ссылке. В принципе, в случае если вы не намереваетесь закрывать данную страничку, то трекинг-код возможно не копировать.

Отправьте жертве сгенерированную ссылку.

Дальше остается лишь только дожидаться. Когда жертва откроет ссылку, на страничке (где был tracking code и ссылка) будет замечен свежая запись с данными о юзере. Готово. Например, вот, чтобы хоть несколько запутать жертву, возможно показать ссылку не очевидно, а сквозь ссылку. Кстати, на данном же сервисе возможно поменять обычный картина замаскированных ссылок.

Система доменных имен DNS-адрес

Данный метод несомненно поможет, в случае если у пользователя, чей IP нужно узнать, наличествует некое доменное имя. Да, звучит необычно, но иногда и это случается. Все, собственно, что нужно устроить, это пробить домен пользователя (выглядит как заглавие вебсайта в адресной строке) и установить его на особом веб-сайте, к примеру, https://www. reg.ru/whois/. Вебсайт выдаст всю знакомую информацию, в что количестве и IP. Еще, в случае если не охота обращаться к особым сервисам, то элементарно откройте командную строчку и введите надлежащую команду «ping *домен*». В 1 строке будет замечен необходимый ip-адрес.

reg.ru/whois/. Вебсайт выдаст всю знакомую информацию, в что количестве и IP. Еще, в случае если не охота обращаться к особым сервисам, то элементарно откройте командную строчку и введите надлежащую команду «ping *домен*». В 1 строке будет замечен необходимый ip-адрес.

Отслеживание URL

Мы уже описывали данный способ в прошлом разделе, но в данный момент расскажем о том, как утаить ссылку, чтобы пользователь ничего не заподозрил. Сначала генерируем подходящую ссылку. Кстати, в случае если предложенный повыше обслуживание не организует, то советуем пользоваться IP logger (https://IPlogger.ru/). Когда получили ссылку, переходим в обслуживание уменьшения ссылок. Используем в качестве примера известный обслуживание bit.ly. Вставте в нее ссылку-шпион и получите замаскированный вариант. Она смотрится как bitl.ly/xxxxx, где взамен «x» некие знаки. Ныне сможете дерзко отправлять ссылку в чат.

Дабы различить неладное, пользователь будет необходимо скопировать ваше известие и выслать его в обслуживание расшифровки ссылок. Так почти никто не делает.

Так почти никто не делает.

Поделиться с друзьями:

Как узнать айпи адрес человека в ВК. Где посмотреть IP адрес компьютера

Необходимость классифицировать все предметы, окружающие человека, заставляет его давать уникальные названия предметам. Это касается и техники. Если не присвоить уникальный код компьютеру, то невозможно будет пользоваться Интернетом, передавать данные от одного компьютерного носителя другому. О том, что такое IP — адрес, почему так важно знать его и каким методом его можно определить, пойдет речь в этой статье.

Содержание статьи

- Что такое IP — адрес компьютера?

- Как узнать IP — адрес человека в ВК?

- Как определить IP — адрес компьютера

- Как изменить IP адрес компьютера?

- Как узнать IP — адрес компьютера в Windows 10

- Как узнать IP — адрес компьютера в Windows 7?

- Как скрыть IP — адрес компьютера?

- публичные точки доступа Wi — Fi

- прокси — сервисы

- сеть Tor

- VPN — сервисы

- Как поменять айпи адрес на телефоне

- Как изменить IP — адрес роутера

- Программа изменяющая IP

- Как найти человека по IP адресу

Что такое IP — адрес компьютера?

Как и многие другие понятия, определить, что такое IP — адрес компьютера можно, расшифровав эту аббревиатуру.

IP — адрес для компьютера тоже самое, что адрес проживания для человека. Разница в том, что он присваивается только одному устройству, соседство невозможно.

Независимо от того, речь идет о крупном предприятии с множеством компьютерной техники или о двух — трех компьютерах, такой код позволит соединить их в единую систему, наладить работу в сети.

Кто же присваивает эти уникальные коды? Когда провайдер начинает свою работу, то он первым делом обращается в национальные центры. Ему предоставляется диапазон IP — адресов, которые он может распределить между своими клиентами. Это позволяет узнать, где именно находится тот или иной компьютер.

Различают такие виды IP — адресов:

- Динамический — тот, который компьютер получил автоматически.

- Статистический — адрес, полученный в результате самостоятельной настройки или помощи провайдера.

- Внутренний — используется в рамках одной сети.

- Внешний — используется для работы в Интернете.

Такой код позволяет не только наладить и систематизировать работу, но выполняет и поисковые функции. Этим часто пользуются правоохранительные органы и поисковые группы.

Как узнать IP — адрес человека в ВК?

Современный мир полон обмана и мошенничества. Часто махинации совершаются и в сети Интернет: кому — то продали бракованный товар, кто — то оставил предоплату, но не получил услугу, нередко случается вымогательства или шантаж. В таких случаях будет полезно знать, как узнать IP — адрес человека в ВК.

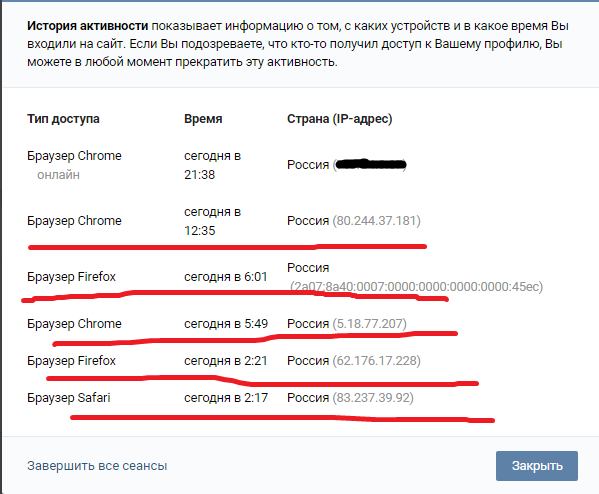

Социальная сеть «Вконтакте» содержит тысячи аккаунтов, как же отследить компьютер мошенника? В этом помогут законные и не совсем законные методы. Проблема этой процедуры состоит в том, что человек может воспользоваться функцией анонима и закрыть свой адрес от посторонних глаз.

Проблема этой процедуры состоит в том, что человек может воспользоваться функцией анонима и закрыть свой адрес от посторонних глаз.

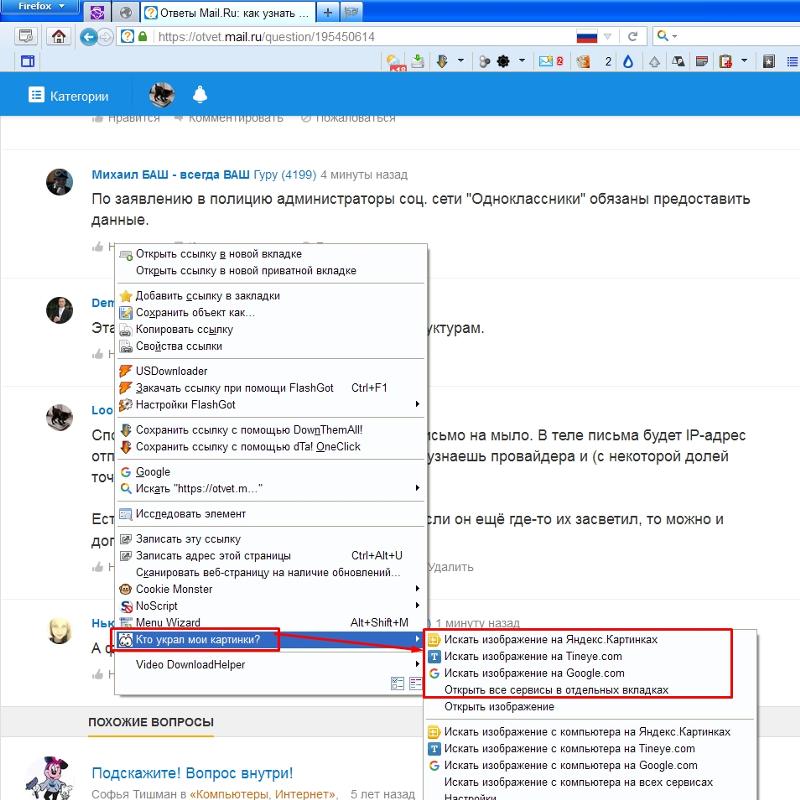

В таком случае пригодятся нелегальные методы:

- взлом страницы в ВК;

- отправка картинки — шпиона.

Первый вариант грозит серьезными проблемами и потребует немалых усилий. Второй функционирует на базе специального приложения. Мошеннику на страницу помещается картинка (можно отправить личным сообщением). Когда он ее открывает, считывается IP его компьютера и отправляется зачинщику мероприятия.

К законным способам узнать информацию можно отнести официальное обращение пользователя к администрации социальной сети. Обычно это делается, когда есть веская причина или совместно с правоохранительными органами.

Также можно:

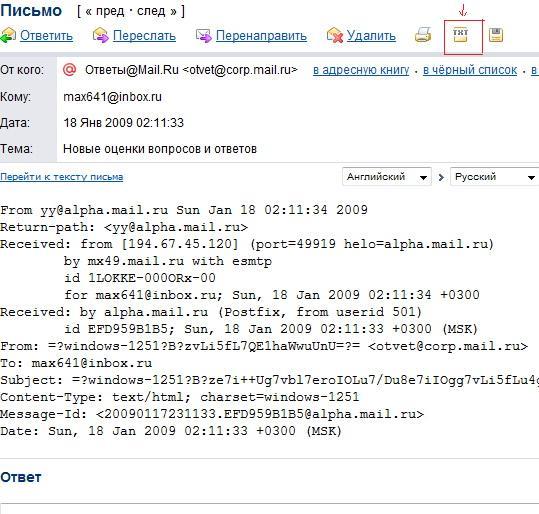

- хитростью заставить отправить письмо на электронную почту. Тогда при его получении можно выбрать «Свойства письма» и увидеть заветный код.

- воспользоваться сервисом по сбору IP — адресов.

Лицу приходит письмо ссылкой, по которой он должен перейти. Как только он это сделает, его уникальный код будет списан.

Лицу приходит письмо ссылкой, по которой он должен перейти. Как только он это сделает, его уникальный код будет списан.

Своими силами пользователь часто может определить только город, в котором расположен компьютер, потому в серьезном случае лучше всего сперва обращаться в правоохранительные органы.

Как определить IP — адрес компьютера

Чтобы понять, как определить IP — адрес компьютера, следует выяснить, какими знаниями владеет пользователь, какая система Windows установлена на его компьютере, каким браузером он пользуется.

Существует стандартный метод получить заветный код для Windows любой версии:

- Нажать на значок соединения внизу экрана правой клавишей мышки.

- Выбрать «Центр управления сетями и общим доступом».

- Снова кликнуть по соединению с Интернетом и выбрать «Состояние» — «Сведения».

Минус этого метода в том, что в случае подключения компьютера через Wi — Fi роутер может отобразится внутренний код провайдера, а не внешний IP, который так интересует пользователя.

Если узнать информацию хочет сам владелец компьютера, то сделать это можно с помощью браузера. Для этого в строку поиска следует вбить » IP» и на экране первой позицией будет уникальный код.

Также, чтобы узнать внешний адрес, можно посетить специальные сайты, которые предоставят такие данные совершенно бесплатно. Только заходить нужно с того компьютера, информацию о котором нужно получить. Тут же будет указан и город, в котором находится пользователь.

Для получения внутреннего IP нужно зайти в настройки роутера и посмотреть данные в специальной таблице.

Как изменить IP адрес компьютера?

Интернет предоставляет множество вариантов заработка. Некоторые из них подразумевают частую смену индивидуального кода. В таком случае будет полезно узнать, как изменить IP — адрес компьютера.

Алгоритм зависит от того, какой именно IP нужно изменить: статический или динамический.

Первый вид — постоянный, он не изменяется при входе в сеть.

Чтобы изменить такой IP, нужно:

- Если нужно изменить адрес для посещения только одного сайта, то можно воспользоваться сервисом, который в онлайн — режиме предоставляет услуги прокси — сервера.

Нужно просто найти такой сайт, зайти на него и вписать адрес того ресурса, который нужно посетить.

Нужно просто найти такой сайт, зайти на него и вписать адрес того ресурса, который нужно посетить. - Если же пользователь будет посещать множеств сайтов, то рационально воспользоваться программой для смены IP. Тогда не придется много раз вбивать адреса сайтов.

Для смены динамического IP можно воспользоваться методами, описанными выше. Но сделать задуманное можно намного проще — просто заново подключиться к сети. Для этого можно перезагрузить компьютер, отключиться — включиться с помощью мышки, выключить — включить роутер.

Такой вариант намного проще и быстрее позволит добиться желаемого результата.

Как узнать IP — адрес компьютера в Windows 10

Узнать IP — адрес компьютера в Windows 10 не составит труда:

- Войти в «Диспетчер задач».

- Выбрать «Производительность».

- Выделить «Ethernet», на экране появится текущий адрес устройства.

Также можно задействовать командную строку.

Для этого:

- зажать Win + R;

- ввести «cmd»;

- подтвердить с помощью «Enter»;

- вписать «ipconfig»;

- снова «Enter».

Как узнать IP — адрес компьютера в Windows 7?

Чтобы узнать IP — адрес компьютера в Windows 7, нужно выполнить такие манипуляции:

- Выбрать «Пуск» — «Панель управления» — «Центр управления сетями и общим доступом».

- Найти вкладку «Сеть» — «Свойства» — «Изменение параметров адаптера».

- Выбрать «Подключение по локальной сети» — «Сведения».

Таким способом можно узнать внутренний адрес, а внешний определить помогут специальные сайты.

Как скрыть IP — адрес компьютера?

По тем же причинам, по которым пользователь может менять уникальный код, он может захотеть скрыть его. Такая анонимность — большой плюс, потому что найти компьютер будет сложно. Особенно если этим делом занимается любитель, а не программист — профессионал или правоохранительные органы.

публичные точки доступа Wi — Fi

Это самый простой и доступный способ. В этом случае пользователь использует ложный IP, который принадлежит Wi — Fi.

Но метод имеет и недостаток — систему легко взломать, потому можно быстро выявить истинный код.

прокси — сервисы

Они выступают в роли посредников и отлично справляются с этой ролью. В Интернете существует масса таких сервисов, готовых прийти на помощь. Их преимущество — гарантированная анонимность и отсутствие платы за услугу.

В последнее время мнение о таких посредниках немного изменилось. Все потому, что были замечены случаи мошенничества: некоторые прокси — сервисы не только не предоставляли анонимность, но и считывали информацию с самого пользователя.

Еще один недостаток — скорость во время процедуры скачивания файлов будет очень мала.

сеть Tor

Специальная сеть была создана для того, что убирать лишние «следы» в сети. Она прекрасно справляется со своей задачей, оперативно скрывает IP — адрес. В итоге пользователь может свободно посещать любые сайты и не переживать за свою компьютерную безопасность.

В итоге пользователь может свободно посещать любые сайты и не переживать за свою компьютерную безопасность.

VPN — сервисы

Еще один вариант оперативно скрыть уникальный код. Существуют платные и бесплатные версии. Последние могут иметь недочеты: низкая скорость, неспособность обойти некоторые блокираторы, периодические сбои и ошибки в работе.

Как поменять айпи адрес на телефоне

Поменять айпи адрес на телефоне можно с помощью специальной программы. Для этого ее нужно сперва найти в фирменном магазине, скачать и установить.

Одной из наиболее популярных и безопасных программ, которая устанавливается на Андроиде, является TunnelBear.

Процедура смены айпи — кода на телефоне будет состоять из таких этапов:

- Регистрация в приложении.

- Вход в систему и клик по трем отметкам — Меню.

- Выбор той страны, которая станет временным укрытием для айпи.

- Подтверждение действия.

Приложение является бесплатным, потому время его использования ограничено.

Как изменить IP — адрес роутера

Чтобы изменить IP — адрес роутера, следует придерживаться четких правил и не нарушать последовательность:

- зайти в браузер и вписать айпи — адрес роутера;

- откроется окно входа в систему, в отдельные строки нужно вписать имя пользователя и пароль;

- выбрать «Network — LAN» и указать тот айпи, на который нужно поменять существующий;

- обязательно кликнуть по «Сохранить».

После этого следует обновить настройки айпи компьютера.

Программа изменяющая IP

Существует немало приложений, который помогут изменить уникальный код. Tor Brwser Bundle — лучшая программа, изменяющая IP.

Ее девиз гласит — самый шпионский браузер. Это действительно так. Приложение не оставляет никаких следов, позволяет анонимно посещать всевозможные сайты, менять айпи — адрес, а также подбирает лучшие варианты замены.

Программа сама подчищает за собой, удаляя автоматически куки, кэш и т. д.

д.

Единственный недостаток — низкая скорость, что характерно для большинства подобных программ.

Как найти человека по IP адресу

Найти человека по IP — адресу не так просто, как кажется. Это связано с тем, что большинство прячет свои данные, заведомо изменяет их.

Не всегда можно выяснить конкретное место нахождение человека. Основная масса программ дает информацию в каком городе находится заветный компьютер, но не более.

Более точную информацию можно получить, если обратиться в правоохранительные органы с официальным заявлением.

IP — адрес является важным понятием для тех, кто связан с компьютером. Умения изменить, зашифровать и скрыть его должны быть в арсенале любого программиста и любителя.

87.240.129.133 Сведения об IP-адресе — IPinfo.io

Сведения об IP-адресе

Санкт-Петербург, Санкт-Петербург, Россия

Сводка

| ASN | AS47541 — ООО ВКонтакте |

| Имя хоста | срв133-129-240-87. vk.com vk.com |

| Диапазон | 87.240.128.0/18 |

| Компания | Сервисы ВКонтакте |

| Размещенные домены | 435 |

| Конфиденциальность | ЛОЖЬ |

| Anycast | ЛОЖЬ |

| Тип ASN | Бизнес |

| Оскорбить контакт | abuse@vk. com com |

Данные геолокации

| Город | Санкт-Петербург |

| Государственный | Санкт-Петербург |

| Страна | Россия |

| Почтовый | 1 |

| Местное время | 20:55, суббота, 1 октября 2022 г. |

| Часовой пояс | Европа/Москва |

| Координаты | 59. 9386,30.3141 9386,30.3141 |

59.9386,30.3141

API геолокации

Поиск геолокации IP — это идентификация географического местоположения IP-адреса в реальном мире.

Полезно для веб-персонализация, а также Финансовые технологии

Читать далее

Обнаружение конфиденциальности

VPN

Прокси

Tor

Ретрансляция

Hosting

API обнаружения конфиденциальности

Обнаруживает различные методы, используемые для маскировки истинного IP-адреса пользователя, включая обнаружение VPN, обнаружение прокси, использование tor, использование ретрансляции или подключение через хостинг-провайдера.

Полезно для Кибербезопасность, а также Финансовые технологии

Читать далее

АСН

AS47541 — ООО ВКонтакте

Домен

vk. com

comТип АСН

БизнесМаршрут

87.240.128.0/18API ASN

Детали ASN для каждого IP-адреса и каждого домена, связанного с ASN, дата выделения, имя реестра, общее количество IP-адресов и назначенные префиксы.

Полезно для Кибербезопасность

Читать далее

Компания

Сервисы ВКонтакте

API компании

Предоставляет информацию о компании, стоящей за IP-адресом. Это включает в себя название компании, доменное имя и тип компании: интернет-провайдер, бизнес или хостинг.).

Полезно для Маркетинг на основе аккаунта

Читать далее

Детали злоупотреблений

Пом. 1-Н, корп. 12-14, лит. Херсонская, ул. А.

1-Н, корп. 12-14, лит. Херсонская, ул. А.

+7 495 725 6357

API контактов по злоупотреблениям

Наш API контактов по злоупотреблениям возвращает данные, содержащие информацию, принадлежащую контактам по злоупотреблениям с каждого IP-адреса в Интернете.

Полезно для Кибербезопасность

Читать далее

Hosted Domains API

vk.com

vkontakte.ru

coffee-kitchen.ru

yandex-3ds.net

wuto.ru

tiptatik.ru

vk-link.ru

al -b-g.com

dzkazan.com

cn40.ru

bell.school

oasis-tribute.ru

youla-cab.ru

Hosted domains API или API хостинга доменов

полный список доменов, размещенных на одном IP-адресе.

Полезно для Кибербезопасность

Читать далее

Наши IP-инструменты

Посмотреть все инструменты

Какой у меня IP

Проверьте точность наших данных, просмотрев информацию с вашего IP-адреса.

Просмотр вашего IP-адреса

Карта IP-адресов

Вставьте до 500 000 IP-адресов, чтобы увидеть, где они расположены на карте.

Попробуйте сопоставить IP-адреса

Суммируйте IP-адреса

Используйте наш инструмент визуализации данных, чтобы создать визуальный обзор нескольких IP-адресов.

Попробуйте суммировать IP-адреса

VK / Краткий обзор отдела ПК и консолей MY.GAMES

Скачать

Отделу эксплуатации и разработки игр MY. GAMES (или G.O.D.D.) недавно исполнилось 15 лет. Поскольку именно в этом подразделении MY.GAMES берет свое начало, мы решили воспользоваться случаем, чтобы рассказать об этом подразделении, его играх и планах на будущее.

GAMES (или G.O.D.D.) недавно исполнилось 15 лет. Поскольку именно в этом подразделении MY.GAMES берет свое начало, мы решили воспользоваться случаем, чтобы рассказать об этом подразделении, его играх и планах на будущее.

Основной обзор:

Основан: 2006

Специализация: Разработка и публикация

Специализация жанра: Стрелок, Action, MMORPG

Titles Titles in Portly in Portles in Portles. ПК, консоль), Perfect World (ПК), Conqueror’s Blade (ПК), Lost Ark (ПК), World War 3 (ПК, в ЗБТ), Archeage (ПК)

Команды в G.O.D.D.: Allods Team, GOD

Персонал: 500

Игры в разработке: 5+

Ключевые партнеры: NetEase, The Farm 51, Smilegate, Perfect World, Booming Tech, XL Games (Kakao)

History of G.O.D.D.

Отдел эксплуатации игр (G.O.D.) был основан 10 ноября 2006 года. В начале своего пути команда оператора занималась поиском перспективных проектов по всему миру, локализацией игр на русский язык для запуска и поддержки их по всей России. и рынки СНГ. Так родились одни из самых известных проектов команды, популярные и сегодня: Warface, ArcheAge, Perfect World, CrossFire и многие другие. БОГ. в конечном итоге перешла к реализации международных проектов, начиная с Европы и США. Отдел предоставляет пользователям качественные услуги на нескольких языках: английском, французском, немецком, польском и испанском.

В начале своего пути команда оператора занималась поиском перспективных проектов по всему миру, локализацией игр на русский язык для запуска и поддержки их по всей России. и рынки СНГ. Так родились одни из самых известных проектов команды, популярные и сегодня: Warface, ArcheAge, Perfect World, CrossFire и многие другие. БОГ. в конечном итоге перешла к реализации международных проектов, начиная с Европы и США. Отдел предоставляет пользователям качественные услуги на нескольких языках: английском, французском, немецком, польском и испанском.

В 2020 году БОГ. объединилась со студией Allods Team и стала G.O.D.D. добавив «Развитие» к его названию. Помимо лицензирования и эксплуатации сторонних игр, отдел начал создавать проекты с нуля с помощью внутренних студий, ведя их от идеи до глобального запуска.

Обзор разработки игр для ПК и консолей

Этот процесс всегда зависит от многих факторов, включая жанр и форматы монетизации, но чаще всего разработка игры проходит следующие ключевые этапы: идея, подготовка к производству, прототип, вертикальный срез ( полностью играбельная часть игры, демонстрирующая предполагаемый разработчиком игровой опыт), производство, альфа-, бета-версия, выпуск и поддержка после запуска.

Игры для ПК имеют более высокую маржу по сравнению с мобильными играми. На приведенной ниже диаграмме мы показываем взаимосвязь между процессом разработки и механикой монетизации. Различные форматы монетизации возникают на разных этапах создания продукта и зависят от множества факторов.

Корреляция между этапами разработки игр для ПК/консолей и масштабом монетизации , Nintendo) и ее обязательной сертификации, поскольку платформа должна проверять, соответствует ли продукт ее требованиям.

Г.О.Д.Д. Игры

G.O.D.D. игры уже принесли MY.GAMES около 60 млрд рублей дохода.

Игра | Платформа | Разработано/лицензировано* | Годы эксплуатации |

Идеальный мир | ПК | лицензировано | 13 |

Перекрестный огонь | ПК | лицензированный | 11 |

Пара Па | ПК | лицензированный | 11 |

Варфейс | ПК/консоль | разработан | 9 |

Архейдж | ПК | лицензированный | 7 |

Скайфордж | ПК/консоль | разработан | 6 |

Откровение | ПК | лицензированный | 5 |

Клинок завоевателя | ПК | лицензированный | 3 |

Потерянный ковчег | ПК | лицензированный | 2 |

Третья мировая война | ПК | совместная разработка | в ЗБТ |

*Разработано означает, что MY. GAMES отвечает за разработку. Мы никому ничего не должны (кроме платформ), никаких отчислений, IP принадлежит нам. Лицензия означает, что MY.GAMES приобрела лицензию на название, это не наша интеллектуальная собственность, и мы платим гонорары.

GAMES отвечает за разработку. Мы никому ничего не должны (кроме платформ), никаких отчислений, IP принадлежит нам. Лицензия означает, что MY.GAMES приобрела лицензию на название, это не наша интеллектуальная собственность, и мы платим гонорары.

Некоторые из ключевых названий G.O.D.D.

Warface

Это была одна из первых игр отдела — Warface — MMO-шутер от первого лица , игра, действие которой происходит в 2013 году. В Warface есть несколько классов, сотни видов оружия, классические PvP-сражения в нескольких режимах и десятки карт, а также совместные сюжетные PvE-миссии. Первоначально Warface была разработана Crytek, а затем Blackwood Games, а с 2021 года игра разрабатывается командой Allods из MY.GAMES. Права на франшизу Warface были приобретены ВКонтакте в 2017 году.

О разработке игры было объявлено в 2010 году. Она была выпущена на нескольких платформах за последние 8 лет, всего на сегодняшний день 4 версии игры : в 2012 году она вышла на ПК, в 2014 году — на Xbox 360, в 2018 году — на PlayStation 4 и Xbox One, а в 2020 году — на Nintendo Switch. За прошедшие годы в игру было добавлено несколько продвинутых механик, включая сезоны, боевой пропуск, ранговые матчи, контракты, модификации оружия и многое другое. Общее количество регистраций в игре на всех платформах превышает 120 миллионов .

За прошедшие годы в игру было добавлено несколько продвинутых механик, включая сезоны, боевой пропуск, ранговые матчи, контракты, модификации оружия и многое другое. Общее количество регистраций в игре на всех платформах превышает 120 миллионов .

На протяжении ряда лет Warface входит в тройку лидеров MY.GAMES по выручке и размеру прибыли . Несмотря на свой зрелый возраст, Warface обладает большим потенциалом для продолжения впечатляющих результатов, пока он продолжает выпускать регулярные обновления, новые функции и контент. Между тем, передача разработки в заботливые руки внутренней студии поможет нам оттачивать и настраивать игру быстрее и эффективнее.

В настоящее время над проектом работает около 225 человек, а к 2022 году их число увеличится до 250 человек, что поможет нам достичь наших амбициозных целей в области разработки одной из лучших игр в СНГ.

Третья мировая война

MMO-шутер от первого лица , сочетающий современные боевые действия, реалистичные локации и командный геймплей в контексте новой мировой войны. Игра разрабатывается MY.GAMES и польской студией The Farm 51 — студией, основанной в 2005 году, сотрудники которой являются ветеранами индустрии видеоигр и имеют в своем портфолио более 10 игр, включая Get Even, Chernobylite и Painkiller. Ад и Проклятие. MY.GAMES обладает эксклюзивными лицензионными правами на игру по всему миру , в то время как IP принадлежит The Farm 51. В команде Farm 51 более 100 профессионалов, она торгует на платформе NewConnect и является лицензированным разработчиком для Microsoft, Sony и Apple IOS. MY.GAMES отвечает за сетевую составляющую игры, кооператив, монетизацию и развитие, а The Farm 51 работает над ключевыми механиками игры.

Игра разрабатывается MY.GAMES и польской студией The Farm 51 — студией, основанной в 2005 году, сотрудники которой являются ветеранами индустрии видеоигр и имеют в своем портфолио более 10 игр, включая Get Even, Chernobylite и Painkiller. Ад и Проклятие. MY.GAMES обладает эксклюзивными лицензионными правами на игру по всему миру , в то время как IP принадлежит The Farm 51. В команде Farm 51 более 100 профессионалов, она торгует на платформе NewConnect и является лицензированным разработчиком для Microsoft, Sony и Apple IOS. MY.GAMES отвечает за сетевую составляющую игры, кооператив, монетизацию и развитие, а The Farm 51 работает над ключевыми механиками игры.

World War 3 — проект с интересной предысторией. В 2018 году игра была запущена в раннем доступе. Когда MY.GAMES наткнулись на этот проект и оценили его перспективы, они подписали соглашение с The Farm 51 о сотрудничестве и доработке названия, чтобы проект можно было запустить в рамках модели «Игра как услуга» (GAAS).

На данный момент обе компании завершили альфа-тестирование и запустили предзаказные продажи. У WW3 одни из лучших показателей, когда речь идет об обратной связи с аудиторией, а также об активном предзаказе. В настоящее время проект находится на стадии закрытого бета-тестирования, а открытое бета-тестирование запланировано на конец первого квартала 2022 года .

Стратегия G.O.D.D.

Краткосрочная стратегия

Наш план для G.O.D.D. продолжает доминировать на внутреннем рынке ПК. Синергетический эффект от сотрудничества с социальными сетями и играми — прочная основа для того, чтобы быть лидером на рынках России и СНГ с нашими f2p-продуктами.

Еще одной стратегической целью является выход на международный рынок. Большой опыт в издании ролевых игр и шутеров, а также опыт студии «Аллоды» в разработке, помноженный на новую команду международных экспертов, позволяют нам начать создавать продукты для международной аудитории.

Долгосрочная стратегия

Сохранение лидирующих позиций на российском рынке за счет расширения сотрудничества с сервисами VK дает нам прочную основу и генерирование денежных средств для дальнейшего расширения нашего присутствия на международных рынках. Текущие инвестиции направлены на диверсификацию портфолио для более широкой аудитории не только на ПК, но и на мобильных устройствах.

Привлечение в команду большего количества международных экспертов дает возможность подбирать и разрабатывать продукты для широкой аудитории в разных жанрах и стилях искусства. Если игроку нравятся мультяшные PVE-шутеры — они есть у нас в портфолио, если ему нужен быстрый реалистичный PVP-шутер — он у нас тоже есть, а если игрок предпочитает RPG — у нас есть выбор на нашей платформе, так что игроки обязательно найдут то, что им нравится.

Мы делаем большое количество игр, пробуя в каждой из них что-то новое. Наши знания и опыт растут с каждой новой игрой благодаря экспериментам с разными жанрами, платформами и подходами. Это дает нам все необходимые ингредиенты для достижения намеченного долгосрочного успеха и увеличения доли на мировом рынке.

Это дает нам все необходимые ингредиенты для достижения намеченного долгосрочного успеха и увеличения доли на мировом рынке.

Для получения дополнительной информации. Пожалуйста, свяжитесь с:

Инвесторы

Tatiana Volochkovich

Телефон: +7 495 725 6357 Расширение: 3434

Мобил: +7 905 594 6604

e-mailKOLCOLCOLCOLCOL: TichOLCHOLCOLCOLCOLEM: +7 905 594 6604

.

Пресса

Сергей Лучин

Моб.: +7 915 223 3571

Эл. исследование семейного кластера

Сохранить цитату в файл

Формат: Резюме (текст) PubMedPMIDAbstract (текст) CSV

Добавить в коллекции

- Создать новую коллекцию

- Добавить в существующую коллекцию

Назовите свою коллекцию:

Имя должно содержать менее 100 символов

Выберите коллекцию:

Невозможно загрузить вашу коллекцию из-за ошибки

Повторите попытку

Добавить в мою библиографию

- Моя библиография

Не удалось загрузить делегатов из-за ошибки

Повторите попытку

Ваш сохраненный поиск

Название сохраненного поиска:

Условия поиска:

Тестовые условия поиска

Эл. адрес:

(изменить)

адрес:

(изменить)

Который день? Первое воскресеньеПервый понедельникПервый вторникПервая средаПервый четвергПервая пятницаПервая субботаПервый деньПервый рабочий день

Который день? воскресеньепонедельниквторниксредачетвергпятницасуббота

Формат отчета: РезюмеРезюме (текст)АбстрактАбстракт (текст)PubMed

Отправить максимум: 1 шт. 5 шт. 10 шт. 20 шт. 50 шт. 100 шт. 200 шт.

Отправить, даже если нет новых результатов

Необязательный текст в электронном письме:

Создайте файл для внешнего программного обеспечения для управления цитированием

. 2020 15 февраля; 395 (10223): 514-523.

doi: 10.1016/S0140-6736(20)30154-9. Epub 2020 24 января.

Epub 2020 24 января.

Джаспер Фук-Ву Чан 1 , Шуофэн Юань 2 , Кин-Ханг Кок 2 , Кельвин Кай-Ван То 1 , Хин Чу 2 , Цзинь Ян 3 , Фанфан Син 3 , Цзелин Лю 3 , Кирилл Чик-Ян Йип 2 , Розана Винг-Шан Пун 2 , Хой-Ва Цой 2 , Саймон Кам-Фай Ло 3 , Квок-Хунг Чан 2 , Винсент Квок-Ман Пун 2 , Ван-Муи Чан 2 , Джонатан Даниэль Ип 2 , Цзянь-Пяо Цай 2 , Винсент Чи-Чунг Ченг 2 , Хонглинь Чен 1 , Кристофер Ким-Мин Хуэй 4 , Квок-Юнг Юн 5

Принадлежности

- 1 Государственная ключевая лаборатория новых инфекционных заболеваний, Инфекционный центр Кэрол Ю, кафедра микробиологии, медицинский факультет Ли Ка Шинг, Гонконгский университет, Покфулам, Специальный административный район Гонконг, Китай; Отделение клинической микробиологии и инфекционного контроля, больница Университета Гонконга в Шэньчжэне, Шэньчжэнь, провинция Гуандун, Китай.

- 2 Государственная ключевая лаборатория новых инфекционных заболеваний, Инфекционный центр им. Кэрол Ю, отделение микробиологии, медицинский факультет Ли Ка Шинг, Гонконгский университет, Покфулам, Специальный административный район Гонконг, Китай.

- 3 Отделение клинической микробиологии и инфекционного контроля, Больница Университета Гонконга в Шэньчжэне, Шэньчжэнь, провинция Гуандун, Китай.

- 4 Медицинский факультет, Больница Гонконгского университета в Шэньчжэне, Шэньчжэнь, провинция Гуандун, Китай.

- 5 Отделение клинической микробиологии и инфекционного контроля, Больница Университета Гонконга в Шэньчжэне, Шэньчжэнь, провинция Гуандун, Китай. Электронный адрес: kyyuen@hku.

hk.

hk.

- PMID: 31986261

- PMCID: PMC7159286

- DOI: 10.1016/С0140-6736(20)30154-9

Бесплатная статья ЧВК

Джаспер Фук-Ву Чан и др. Ланцет. .

Бесплатная статья ЧВК

. 2020 15 февраля; 395 (10223): 514-523.

doi: 10.1016/S0140-6736(20)30154-9. Epub 2020 24 января.

Авторы

Джаспер Фук-Ву Чан 1 , Шуофэн Юань 2 , Кин-Ханг Кок 2 , Кельвин Кай-Ван То 1 , Хин Чу 2 , Цзинь Ян 3 , Фанфан Син 3 , Цзелин Лю 3 , Кирилл Чик-Ян Йип 2 , Розана Винг-Шан Пун 2 , Хой-Ва Цой 2 , Саймон Кам-Фай Ло 3 , Квок-Хунг Чан 2 , Винсент Квок-Ман Пун 2 , Ван-Муи Чан 2 , Джонатан Даниэль Ип 2 , Цзянь-Пяо Цай 2 , Винсент Чи-Чунг Ченг 2 , Хонглинь Чен 1 , Кристофер Ким-Мин Хуэй 4 , Квок-Юнг Юэн 5

Принадлежности

- 1 Государственная ключевая лаборатория новых инфекционных заболеваний, Инфекционный центр Кэрол Ю, кафедра микробиологии, медицинский факультет Ли Ка Шинг, Гонконгский университет, Покфулам, Специальный административный район Гонконг, Китай; Отделение клинической микробиологии и инфекционного контроля, больница Университета Гонконга в Шэньчжэне, Шэньчжэнь, провинция Гуандун, Китай.

- 2 Государственная ключевая лаборатория новых инфекционных заболеваний, Инфекционный центр им. Кэрол Ю, отделение микробиологии, медицинский факультет Ли Ка Шинг, Гонконгский университет, Покфулам, Специальный административный район Гонконг, Китай.

- 3 Отделение клинической микробиологии и инфекционного контроля, Больница Университета Гонконга в Шэньчжэне, Шэньчжэнь, провинция Гуандун, Китай.

- 4 Медицинский факультет, Больница Гонконгского университета в Шэньчжэне, Шэньчжэнь, провинция Гуандун, Китай.

- 5 Отделение клинической микробиологии и инфекционного контроля, Больница Университета Гонконга в Шэньчжэне, Шэньчжэнь, провинция Гуандун, Китай. Электронный адрес: kyyuen@hku.

hk.

hk.

- PMID: 31986261

- PMCID: PMC7159286

- DOI: 10.1016/С0140-6736(20)30154-9

Абстрактный

Фон: Продолжающаяся вспышка пневмонии, связанной с новым коронавирусом, зарегистрирована в городе Ухань, провинция Хубэй, Китай. Пострадавшие пациенты были географически связаны с местным рынком продуктов питания как с потенциальным источником. На сегодняшний день данных о передаче от человека к человеку или внутрибольничной передаче не опубликовано.

Методы: В этом исследовании мы сообщаем об эпидемиологических, клинических, лабораторных, рентгенологических и микробиологических данных у пяти пациентов из семейного кластера, у которых была необъяснимая пневмония после возвращения в Шэньчжэнь, провинция Гуандун, Китай, после посещения Уханя, и еще у одной семьи. участник, который не ездил в Ухань. Был проведен филогенетический анализ генетических последовательностей этих пациентов.

участник, который не ездил в Ухань. Был проведен филогенетический анализ генетических последовательностей этих пациентов.

Результаты: С 10 января 2020 г. мы зарегистрировали семью из шести пациентов, которые прибыли в Ухань из Шэньчжэня в период с 29 декабря 2019 г. по 4 января 2020 г. Из шести членов семьи, которые путешествовали в Ухань, пять были идентифицированы как зараженные новым коронавирусом. Кроме того, один член семьи, который не ездил в Ухань, заразился вирусом после нескольких дней контакта с четырьмя членами семьи. Ни один из членов семьи не имел контактов с уханьскими рынками или животными, хотя двое из них посещали уханьскую больницу. У пяти членов семьи (в возрасте 36–66 лет) через 3–6 дней после заражения развились лихорадка, симптомы со стороны верхних или нижних дыхательных путей, диарея или их сочетание. Они поступили в нашу больницу (Госпиталь Университета Гонконга-Шэньчжэня, Шэньчжэнь) через 6-10 дней после появления симптомов. У них и у одного бессимптомного ребенка (в возрасте 10 лет) были рентгенологические затемнения легких по типу матового стекла. Пожилые пациенты (старше 60 лет) имели более системные симптомы, обширные рентгенологические изменения в легких по типу матового стекла, лимфопению, тромбоцитопению и повышенный уровень С-реактивного белка и лактатдегидрогеназы. Мазки из носоглотки или зева этих шести пациентов были отрицательными на наличие известных респираторных микробов по данным мультиплексной ОТ-ПЦР в месте оказания медицинской помощи, но пять пациентов (четыре взрослых и ребенок) дали положительный результат ОТ-ПЦР на гены, кодирующие внутреннюю РНК-зависимую РНК. полимеразы и поверхностного шиповидного белка этого нового коронавируса, которые были подтверждены секвенированием по Сэнгеру. Филогенетический анализ ампликонов RT-PCR этих пяти пациентов и двух полных геномов с помощью секвенирования следующего поколения показал, что это новый коронавирус, который наиболее близок к коронавирусам, связанным с тяжелым острым респираторным синдромом (SARS) летучих мышей, обнаруженным у китайских подковоносых летучих мышей.

У них и у одного бессимптомного ребенка (в возрасте 10 лет) были рентгенологические затемнения легких по типу матового стекла. Пожилые пациенты (старше 60 лет) имели более системные симптомы, обширные рентгенологические изменения в легких по типу матового стекла, лимфопению, тромбоцитопению и повышенный уровень С-реактивного белка и лактатдегидрогеназы. Мазки из носоглотки или зева этих шести пациентов были отрицательными на наличие известных респираторных микробов по данным мультиплексной ОТ-ПЦР в месте оказания медицинской помощи, но пять пациентов (четыре взрослых и ребенок) дали положительный результат ОТ-ПЦР на гены, кодирующие внутреннюю РНК-зависимую РНК. полимеразы и поверхностного шиповидного белка этого нового коронавируса, которые были подтверждены секвенированием по Сэнгеру. Филогенетический анализ ампликонов RT-PCR этих пяти пациентов и двух полных геномов с помощью секвенирования следующего поколения показал, что это новый коронавирус, который наиболее близок к коронавирусам, связанным с тяжелым острым респираторным синдромом (SARS) летучих мышей, обнаруженным у китайских подковоносых летучих мышей.

Интерпретация: Наши выводы согласуются с передачей этого нового коронавируса от человека к человеку в больницах и семьях, а также сообщениями о инфицированных путешественниках в других географических регионах.

Финансирование: The Shaw Foundation Hong Kong, Michael Seak-Kan Tong, Respiratory Viral Research Foundation Limited, Hui Ming, Hui Hoy and Chow Sin Lan Charity Fund Limited, Marina Man-Wai Lee, Hong Kong Hainan Commercial Association South China Microbiology Research Fund, Sanming Медицинский проект (Шэньчжэнь) и Больничная программа высокого уровня (Комиссия по здравоохранению провинции Гуандун).

Copyright © 2020 Elsevier Ltd. Все права защищены.

Цифры

Рисунок 1

Хронология появления симптомов…

Рисунок 1

Хронология появления симптомов семейного кластера Шэньчжэнь и их контактов в…

фигура 1 Хронология появления симптомов семейного кластера Шэньчжэнь и их контактов в Ухане Даты, закрашенные красным цветом, — это даты, когда пациенты 1–6 имели тесные контакты со своими родственниками (родственниками 1–5). Даты, закрашенные желтым цветом, — это даты, когда пациенты 3–6 оставались у пациента 7. Ячейки с внутренним красным крестом — это даты, когда пациенты 1 и 3 или родственники 1, 2 и 3 оставались на ночь (белые ячейки) в или посещали (синие прямоугольники) больницу, в которую родственник 1 был госпитализирован с фебрильной пневмонией. Информация о родственниках 1–5 была предоставлена пациентом 3. Вирусологических данных не было.

Даты, закрашенные желтым цветом, — это даты, когда пациенты 3–6 оставались у пациента 7. Ячейки с внутренним красным крестом — это даты, когда пациенты 1 и 3 или родственники 1, 2 и 3 оставались на ночь (белые ячейки) в или посещали (синие прямоугольники) больницу, в которую родственник 1 был госпитализирован с фебрильной пневмонией. Информация о родственниках 1–5 была предоставлена пациентом 3. Вирусологических данных не было.

Рисунок 2

Репрезентативные изображения грудной клетки…

Рисунок 2

Репрезентативные изображения КТ грудной клетки, показывающие мультифокальные изменения по типу матового стекла в…

фигура 2Репрезентативные изображения КТ грудной клетки, показывающие мультифокальные изменения по типу матового стекла в легких пациента 1 (A), пациента 2 (B), пациента 3 (C) и пациента 5 (D)

Рисунок 3

Филогенетические деревья генетических последовательностей…

Рисунок 3

Филогенетические деревья генетических последовательностей (А) Фрагменты ампликонов РНК-зависимой РНК-полимеразы…

Рисунок 3 Филогенетические деревья генетических последовательностей (А) Фрагменты ампликонов РНК-зависимой РНК-полимеразы пациентов 1, 2, 4, 5 и 7. (Б) Фрагменты ампликонов гена Spike пациентов 1, 2, 4, 5 и 7 , (C) Полные геномные последовательности штаммов от пациентов 2 и 5. Красным шрифтом обозначены штаммы коронавируса (CoV), обнаруженные у пациентов в настоящем исследовании. 2019-nCoV — новый коронавирус 2019 года. HKU-SZ-001 относится к штамму, обнаруженному в мазке из носоглотки пациента 1; HKU-SZ-002a относится к штамму, обнаруженному в мазке из носоглотки пациента 2; HKU-SZ-002b относится к штамму, обнаруженному в образце сыворотки пациента 2; HKU-SZ-004 относится к штамму, обнаруженному в мазке из носоглотки пациента 4; HKU-SZ-005 относится к штамму, обнаруженному в мазке из зева пациента 5; HKU-SZ-005b относится к штамму, обнаруженному в образце мокроты пациента 5; HKU-SZ-007a относится к штамму, обнаруженному в мазке из носоглотки пациента 7; HKU-SZ-007b относится к штамму, обнаруженному в мазке из зева пациента 7; и HKU-SZ-007c относится к штамму, обнаруженному в образце мокроты пациента 7 (приложение, стр. 6). Номера доступа NCBI GenBank последовательностей генома: MN9.

(Б) Фрагменты ампликонов гена Spike пациентов 1, 2, 4, 5 и 7 , (C) Полные геномные последовательности штаммов от пациентов 2 и 5. Красным шрифтом обозначены штаммы коронавируса (CoV), обнаруженные у пациентов в настоящем исследовании. 2019-nCoV — новый коронавирус 2019 года. HKU-SZ-001 относится к штамму, обнаруженному в мазке из носоглотки пациента 1; HKU-SZ-002a относится к штамму, обнаруженному в мазке из носоглотки пациента 2; HKU-SZ-002b относится к штамму, обнаруженному в образце сыворотки пациента 2; HKU-SZ-004 относится к штамму, обнаруженному в мазке из носоглотки пациента 4; HKU-SZ-005 относится к штамму, обнаруженному в мазке из зева пациента 5; HKU-SZ-005b относится к штамму, обнаруженному в образце мокроты пациента 5; HKU-SZ-007a относится к штамму, обнаруженному в мазке из носоглотки пациента 7; HKU-SZ-007b относится к штамму, обнаруженному в мазке из зева пациента 7; и HKU-SZ-007c относится к штамму, обнаруженному в образце мокроты пациента 7 (приложение, стр. 6). Номера доступа NCBI GenBank последовательностей генома: MN9. 38384 (HKU-SZ-002a), MN975262 (HKU-SZ-005b), MG772934 (Bat SL-CoV ZXC21), MG772933 (Bat SL-CoV ZC45), AY274119 (hSARS-CoV Tor2), AY278491 (SARS коронавирус HKU- 39849), AY278488 (hSARS-CoV BJ01), AY3 (hSARS-CoV GZ02), AY515512 (Paguma SARS CoV HC/SZ/61/03), KY417146 (Bat SL-CoV Rs4231), KC881005 (Bat SL-CoV RsSHC014) , KC881006 (Bat SL-CoV Rs3367), MK211377 (Bat CoV YN2018C), MK211378 (Bat CoV YN2018D), KY417149 (Bat SL-CoV Rs4255), FJ588686 (Bat SL-CoV Rs672), NC014470 (Bat CoV, связанный с SARS4) -31), EF065513 (Bat CoV HKU9-1), AY391777 (hCoV OC43), NC006577 (hCoV HKU1), NC019843 (hMERS CoV), NC009020 (Bat CoV HKU5-1), NC009019 (Bat CoV HKU4-1) и NC002645 (hCoV 229E).

38384 (HKU-SZ-002a), MN975262 (HKU-SZ-005b), MG772934 (Bat SL-CoV ZXC21), MG772933 (Bat SL-CoV ZC45), AY274119 (hSARS-CoV Tor2), AY278491 (SARS коронавирус HKU- 39849), AY278488 (hSARS-CoV BJ01), AY3 (hSARS-CoV GZ02), AY515512 (Paguma SARS CoV HC/SZ/61/03), KY417146 (Bat SL-CoV Rs4231), KC881005 (Bat SL-CoV RsSHC014) , KC881006 (Bat SL-CoV Rs3367), MK211377 (Bat CoV YN2018C), MK211378 (Bat CoV YN2018D), KY417149 (Bat SL-CoV Rs4255), FJ588686 (Bat SL-CoV Rs672), NC014470 (Bat CoV, связанный с SARS4) -31), EF065513 (Bat CoV HKU9-1), AY391777 (hCoV OC43), NC006577 (hCoV HKU1), NC019843 (hMERS CoV), NC009020 (Bat CoV HKU5-1), NC009019 (Bat CoV HKU4-1) и NC002645 (hCoV 229E).

Рисунок 3

Филогенетические деревья генетических последовательностей…

Рисунок 3

Филогенетические деревья генетических последовательностей (А) Фрагменты ампликонов РНК-зависимой РНК-полимеразы…

Рисунок 3 Филогенетические деревья генетических последовательностей (А) Фрагменты ампликонов РНК-зависимой РНК-полимеразы пациентов 1, 2, 4, 5 и 7. (Б) Фрагменты ампликонов гена Spike пациентов 1, 2, 4, 5 и 7 (C) Полные геномные последовательности штаммов от пациентов 2 и 5. Красным текстом отмечены штаммы коронавируса (CoV), обнаруженные у пациентов в настоящем исследовании. 2019-nCoV — новый коронавирус 2019 года. HKU-SZ-001 относится к штамму, обнаруженному в мазке из носоглотки пациента 1; HKU-SZ-002a относится к штамму, обнаруженному в мазке из носоглотки пациента 2; HKU-SZ-002b относится к штамму, обнаруженному в образце сыворотки пациента 2; HKU-SZ-004 относится к штамму, обнаруженному в мазке из носоглотки пациента 4; HKU-SZ-005 относится к штамму, обнаруженному в мазке из зева пациента 5; HKU-SZ-005b относится к штамму, обнаруженному в образце мокроты пациента 5; HKU-SZ-007a относится к штамму, обнаруженному в мазке из носоглотки пациента 7; HKU-SZ-007b относится к штамму, обнаруженному в мазке из зева пациента 7; и HKU-SZ-007c относится к штамму, обнаруженному в образце мокроты пациента 7 (приложение, стр. 6). Номера доступа NCBI GenBank последовательностей генома: MN9.

(Б) Фрагменты ампликонов гена Spike пациентов 1, 2, 4, 5 и 7 (C) Полные геномные последовательности штаммов от пациентов 2 и 5. Красным текстом отмечены штаммы коронавируса (CoV), обнаруженные у пациентов в настоящем исследовании. 2019-nCoV — новый коронавирус 2019 года. HKU-SZ-001 относится к штамму, обнаруженному в мазке из носоглотки пациента 1; HKU-SZ-002a относится к штамму, обнаруженному в мазке из носоглотки пациента 2; HKU-SZ-002b относится к штамму, обнаруженному в образце сыворотки пациента 2; HKU-SZ-004 относится к штамму, обнаруженному в мазке из носоглотки пациента 4; HKU-SZ-005 относится к штамму, обнаруженному в мазке из зева пациента 5; HKU-SZ-005b относится к штамму, обнаруженному в образце мокроты пациента 5; HKU-SZ-007a относится к штамму, обнаруженному в мазке из носоглотки пациента 7; HKU-SZ-007b относится к штамму, обнаруженному в мазке из зева пациента 7; и HKU-SZ-007c относится к штамму, обнаруженному в образце мокроты пациента 7 (приложение, стр. 6). Номера доступа NCBI GenBank последовательностей генома: MN9. 38384 (HKU-SZ-002a), MN975262 (HKU-SZ-005b), MG772934 (Bat SL-CoV ZXC21), MG772933 (Bat SL-CoV ZC45), AY274119 (hSARS-CoV Tor2), AY278491 (SARS коронавирус HKU- 39849), AY278488 (hSARS-CoV BJ01), AY3 (hSARS-CoV GZ02), AY515512 (Paguma SARS CoV HC/SZ/61/03), KY417146 (Bat SL-CoV Rs4231), KC881005 (Bat SL-CoV RsSHC014) , KC881006 (Bat SL-CoV Rs3367), MK211377 (Bat CoV YN2018C), MK211378 (Bat CoV YN2018D), KY417149 (Bat SL-CoV Rs4255), FJ588686 (Bat SL-CoV Rs672), NC014470 (Bat CoV, связанный с SARS4) -31), EF065513 (Bat CoV HKU9-1), AY391777 (hCoV OC43), NC006577 (hCoV HKU1), NC019843 (hMERS CoV), NC009020 (Bat CoV HKU5-1), NC009019 (Bat CoV HKU4-1) и NC002645 (hCoV 229E).

38384 (HKU-SZ-002a), MN975262 (HKU-SZ-005b), MG772934 (Bat SL-CoV ZXC21), MG772933 (Bat SL-CoV ZC45), AY274119 (hSARS-CoV Tor2), AY278491 (SARS коронавирус HKU- 39849), AY278488 (hSARS-CoV BJ01), AY3 (hSARS-CoV GZ02), AY515512 (Paguma SARS CoV HC/SZ/61/03), KY417146 (Bat SL-CoV Rs4231), KC881005 (Bat SL-CoV RsSHC014) , KC881006 (Bat SL-CoV Rs3367), MK211377 (Bat CoV YN2018C), MK211378 (Bat CoV YN2018D), KY417149 (Bat SL-CoV Rs4255), FJ588686 (Bat SL-CoV Rs672), NC014470 (Bat CoV, связанный с SARS4) -31), EF065513 (Bat CoV HKU9-1), AY391777 (hCoV OC43), NC006577 (hCoV HKU1), NC019843 (hMERS CoV), NC009020 (Bat CoV HKU5-1), NC009019 (Bat CoV HKU4-1) и NC002645 (hCoV 229E).

Рисунок 4

Организация генома 2019-nCoV и…

Рисунок 4

Организация генома 2019-nCoV и идентичность аминокислот различных субъединиц и…

Рисунок 4 Организация генома 2019-nCoV и идентичность аминокислот различных субъединиц и доменов спайка между штаммами 2019-nCoV человека (HKU-SZ-002a и HKU-SZ-005b) и bat-SL-CoV-ZC45 2′- O-MT=2′-O-рибозометилтрансфераза. 3CLpro=3C-подобная протеаза. ДМВ = двухмембранные везикулы. Е = конверт. EndoU = эндорибонуклеаза. ESD=внешний поддомен. ExoN = экзонуклеаза. FP = гибридный пептид. Хель = геликаза. HR1=гептадный повтор 1. HR2=гептадный повтор 2. М=мембрана. N = нуклеокапсид. NSP = неструктурный белок. NTD=N-концевой домен. ORF=открытая рамка считывания. PLpro=папаиноподобная протеаза. RBD = домен связывания рецептора. S = шип. S1=субъединица 1. S2=субъединица 2. SP=сигнальный пептид. ТМ = трансмембранный домен.

3CLpro=3C-подобная протеаза. ДМВ = двухмембранные везикулы. Е = конверт. EndoU = эндорибонуклеаза. ESD=внешний поддомен. ExoN = экзонуклеаза. FP = гибридный пептид. Хель = геликаза. HR1=гептадный повтор 1. HR2=гептадный повтор 2. М=мембрана. N = нуклеокапсид. NSP = неструктурный белок. NTD=N-концевой домен. ORF=открытая рамка считывания. PLpro=папаиноподобная протеаза. RBD = домен связывания рецептора. S = шип. S1=субъединица 1. S2=субъединица 2. SP=сигнальный пептид. ТМ = трансмембранный домен.

См. это изображение и информацию об авторских правах в PMC

Похожие статьи

Сравнительный тропизм, кинетика репликации и профилирование повреждения клеток SARS-CoV-2 и SARS-CoV с последствиями для клинических проявлений, трансмиссивности и лабораторных исследований COVID-19: обсервационное исследование.

Чу Х, Чан Дж.

Ф., Юэнь Т.Т., Шуай Х., Юань С., Ван И, Ху Б., Ип К.С., Цанг Дз. Цой Х.В., Цай Дж.П., Чан В.М., Ип Дж.Д., Чу А.В., Чжоу Дж., Лунг Д.К., Кок К.Х., То К.К., Цанг ОТ, Чан К.Х., Юэн К.Ю.

Чу Х и др.

Ланцет Микроб. 2020 май;1(1):e14-e23. doi: 10.1016/S2666-5247(20)30004-5. Epub 2020 21 апр.

Ланцет Микроб. 2020.

PMID: 32835326

Бесплатная статья ЧВК.

Ф., Юэнь Т.Т., Шуай Х., Юань С., Ван И, Ху Б., Ип К.С., Цанг Дз. Цой Х.В., Цай Дж.П., Чан В.М., Ип Дж.Д., Чу А.В., Чжоу Дж., Лунг Д.К., Кок К.Х., То К.К., Цанг ОТ, Чан К.Х., Юэн К.Ю.

Чу Х и др.

Ланцет Микроб. 2020 май;1(1):e14-e23. doi: 10.1016/S2666-5247(20)30004-5. Epub 2020 21 апр.

Ланцет Микроб. 2020.

PMID: 32835326

Бесплатная статья ЧВК.Геномная характеристика и эпидемиология нового коронавируса 2019 года: последствия для происхождения вируса и связывания с рецептором.

Лу Р, Чжао Х, Ли Дж, Ню П, Ян Б, Ву Х, Ван В, Сонг Х, Хуан Б, Чжу Н, Би Ю, Ма Х, Чжан Ф, Ван Л, Ху Т, Чжоу Х, Hu Z, Zhou W, Zhao L, Chen J, Meng Y, Wang J, Lin Y, Yuan J, Xie Z, Ma J, Liu WJ, Wang D, Xu W, Holmes EC, Gao GF, Wu G, Chen W , Ши В., Тан В. Лу Р и др. Ланцет. 2020 22 февраля; 395(10224):565-574. doi: 10.1016/S0140-6736(20)30251-8. Epub 2020 30 января.

Ланцет. 2020.

PMID: 32007145

Бесплатная статья ЧВК.

Ланцет. 2020.

PMID: 32007145

Бесплатная статья ЧВК.Расследование вспышки COVID-19 в Германии, возникшей в результате одного первичного случая, связанного с поездкой: серия случаев.

Бёмер М.М., Буххольц Ю., Корман В.М., Хох М., Кац К., Маросевич Д.В., Бём С., Вуденберг Т., Акерманн Н., Конрад Р., Эберле У., Трейс Б., Дангель А., Бенгс К., Фингерле В., Бергер А., Хёрмансдорфер С., Иппиш С., Виклеин Б., Грал А., Пёртнер К., Мюллер Н., Цайтльманн Н., Бендер Т.С., Кай В., Райх А., Ан дер Хайден М., Рексрот У., Хамуда О., Шнайдер Дж., Вейт Т., Мюлеманн Б., Вельфель Р., Антверпен М., Вальтер М., Процер У., Либл Б., Хаас В., Синг А., Дростен С., Цапф А. Бемер М.М. и соавт. Ланцет Infect Dis. 2020 авг;20(8):920-928. doi: 10.1016/S1473-3099(20)30314-5. Эпаб 2020 15 мая. Ланцет Infect Dis. 2020. PMID: 32422201 Бесплатная статья ЧВК.

Генетическая последовательность, происхождение и диагностика SARS-CoV-2.

Ван Х, Ли С, Ли Т, Чжан С, Ван Л, У С, Лю Дж. Ван Х и др. Eur J Clin Microbiol Infect Dis. 2020 сен;39(9):1629-1635. doi: 10.1007/s10096-020-03899-4. Epub 2020 24 апр. Eur J Clin Microbiol Infect Dis. 2020. PMID: 32333222 Бесплатная статья ЧВК. Обзор.

[Этиология эпидемических вспышек COVID-19 в Ухане, провинция Хубэй, Китайская Народная Республика, связанных с 2019-nCoV (Nidovirales, Coronaviridae, Coronavirinae, Betacoronavirus, Subgenus Sarbecovirus): уроки вспышки SARS-CoV.].

Львов Д.К., Альховский С.В., Колобухина Л.В., Бурцева Е.И. Львов Д.К. и др. Вопр Вирусол. 2020;65(1):6-15. doi: 10.36233/0507-4088-2020-65-1-6-15. Вопр Вирусол. 2020. PMID: 32496715 Обзор. Русский.

Посмотреть все похожие статьи

Цитируется

Связь осознанности и психологического благополучия у людей, выздоровевших от COVID-19, в районе Цзянхань, Ухань, Китай: перекрестное исследование.

Дай З., Ван Х., Сяо В., Хуан И., Си М., Фу Дж., Чен Х., Цзя М., Ленг З., Цуй Д., Донг Л., Мак ВВС, Су Х. Дай Зи и др. J Аффективное расстройство. 2022 23 сентября; 319: 437-445. doi: 10.1016/j.jad.2022.09.062. Онлайн перед печатью. J Аффективное расстройство. 2022. PMID: 36162667 Бесплатная статья ЧВК.

Разработка пептидной вакцины на основе нескольких эпитопов, нацеленной на вариант спайкового белка SARS-CoV-2 B1.1.529 (Omicron), с использованием вычислительных подходов.

Пармар М., Тумар Р., Шет Дж., Патель Д. Пармар М. и др. Структура хим. 2022 сен 20:1-18. doi: 10.1007/s11224-022-02027-6. Онлайн перед печатью. Структура хим. 2022. PMID: 36160688 Бесплатная статья ЧВК.

Телемедицина и диабет в эпоху COVID-19.

Папазафиропулу А. Папазафиропулу А. Arch Med Sci Atheroscler Dis. 2022, 31 августа; 7:e131-e135. doi: 10.5114/amsad/150506. Электронная коллекция 2022. Arch Med Sci Atheroscler Dis. 2022. PMID: 36158062 Бесплатная статья ЧВК.

Разработка показателей клинического риска для выявления COVID-19у подозреваемых пациентов во время локальной вспышки в Китае: ретроспективное когортное исследование.

Сунь З., Го И., Хе В., Чен С., Сунь С., Чжу Х., Ли Дж., Чен И., Ду И., Ван Г., Ян Х., Су Х. Сан З. и др. Int J Общественное здравоохранение. 2022, 6 сентября; 67:1604794. doi: 10.3389/ijph.2022.1604794. Электронная коллекция 2022. Int J Общественное здравоохранение. 2022. PMID: 36147884 Бесплатная статья ЧВК.

Оценка предикторов скорости снижения антител к SARS-CoV-2 у медицинских работников после вакцинации BNT162b2 — результаты серологического исследования.

Закс Н., Бар-Шай А., Леви Х., Бреславский А., Мааян С., Евгения Т., Фейтелович С., Ванд О., Шаффер М., Шерер Ю., Гивати Г., Цурель Фербер А., Майкл Т., Биленко Н. Закс Н. и соавт. Вакцины (Базель). 2022 1 сентября; 10 (9): 1443. doi: 10.3390/vaccines100

. Вакцины (Базель). 2022. PMID: 36146520 Бесплатная статья ЧВК.

Просмотреть все статьи «Цитируется по»

использованная литература

- Центр охраны здоровья при правительстве Особого административного района Гонконг внимательно следит за кластером случаев пневмонии на материке. 31 декабря 2019 г. https://www.info.gov.hk/gia/general/201912/31/P201

00667.htm

- Центр охраны здоровья при правительстве Особого административного района Гонконг внимательно следит за кластером случаев пневмонии на материке. 31 декабря 2019 г. https://www.info.gov.hk/gia/general/201912/31/P201

- Центр охраны здоровья при правительстве Особого административного района Гонконг предоставляет дополнительную информацию о кластере случаев пневмонии в Ухане.

12 января 2020 г. https://www.info.gov.hk/gia/general/202001/12/P2020011200710.htm

12 января 2020 г. https://www.info.gov.hk/gia/general/202001/12/P2020011200710.htm

- Центр охраны здоровья при правительстве Особого административного района Гонконг предоставляет дополнительную информацию о кластере случаев пневмонии в Ухане.

- Влажный рынок Хуан Д. Ухань закрывается из-за вспышки пневмонии. ChinaDaily. 1 января 2020 г. https://www.chinadaily.com.cn/a/202001/01/WS5e0c6a49a310cf3e35581e30.html

- Коэн Дж. Американская ассоциация развития науки; Вашингтон, округ Колумбия: 11 января 2020 г. Китайские исследователи раскрывают проект генома вируса, причастного к вспышке пневмонии в Ухане.

- К К.К., Чан К.Х., Ли И.В. Вирусная нагрузка у пациентов, инфицированных пандемическим вирусом гриппа А h2N1 2009. J Med Virol. 2010;82:1–7. — ЧВК — пабмед

Типы публикаций

термины MeSH

Полнотекстовые ссылки

Эльзевир Наука Бесплатная статья ЧВК

Укажите

Формат: ААД АПА МДА НЛМ

Отправить по номеру

MC-DUR 1390 VK — MC-Bauchemie

Общая и обязательная информация

MC-Bauchemie очень серьезно относится к защите ваших личных данных. Мы относимся к вашим личным данным как к конфиденциальным и в соответствии с законодательными положениями о защите данных и настоящей политикой конфиденциальности.

Мы относимся к вашим личным данным как к конфиденциальным и в соответствии с законодательными положениями о защите данных и настоящей политикой конфиденциальности.

Ответственная сторона

Ответственным лицом на этом веб-сайте является:

MC-Bauchemie Müller GmbH & Co. KG

Müllerstraße 1-8

46238 Bottrop

Германия

Телефон: +49 (0) +2014: 9041-0 Факс 1041-0 (0) 2014 101-400

Электронная почта: info(a)mc-bauchemie.de

Ответственный за защиту данных

Мы назначили ответственного за защиту данных для нашей компании:

0

Michael Reisen

Сотрудник по защите данных MC Group

Телефон: +49 (0) 20 41 101-0

Факс: +49 (0) 20 41 101-400

E-Mail: dsb(a)mc-bauchemie.de

Сбор данных на нашем веб-сайт

Файлы cookie

Некоторые из наших веб-страниц используют файлы cookie. Файлы cookie не наносят вреда вашему компьютеру и не содержат вирусов. Файлы cookie помогают сделать наш веб-сайт более удобным, эффективным и безопасным. Файлы cookie — это небольшие текстовые файлы, которые хранятся на вашем компьютере и сохраняются вашим браузером.

Файлы cookie помогают сделать наш веб-сайт более удобным, эффективным и безопасным. Файлы cookie — это небольшие текстовые файлы, которые хранятся на вашем компьютере и сохраняются вашим браузером.

Большинство используемых нами файлов cookie — это так называемые «сеансовые файлы cookie». Они автоматически удаляются после вашего посещения. Другие файлы cookie остаются в памяти вашего устройства до тех пор, пока вы их не удалите. Эти файлы cookie позволяют распознать ваш браузер при следующем посещении сайта.

Вы можете настроить свой браузер таким образом, чтобы он информировал вас об использовании файлов cookie, чтобы вы могли решать в каждом конкретном случае, принимать или отклонять файлы cookie. Кроме того, ваш браузер можно настроить так, чтобы он автоматически принимал файлы cookie при определенных условиях или всегда отклонял их, или автоматически удалял файлы cookie при закрытии браузера. Отключение файлов cookie может ограничить функциональность этого веб-сайта.

Файлы cookie, необходимые для обеспечения электронной связи или предоставления определенных функций, которые вы хотите использовать, хранятся в соответствии со ст. 6 Параграф 1, (f) Общего регламента по защите данных. Оператор веб-сайта имеет законный интерес к хранению файлов cookie для обеспечения оптимизированного обслуживания без технических ошибок. Если также сохраняются другие файлы cookie (например, те, которые используются для анализа вашего поведения в Интернете), они будут рассматриваться отдельно в настоящей политике конфиденциальности.

Передача в третьи страны за пределами Европейской экономической зоны не предусмотрена (за исключением файлов cookie от внешних компонентов, для которых это прямо указано).

Журнальные файлы сервера

Мы автоматически собираем и сохраняем информацию в так называемых лог-файлах сервера на основании наших законных интересов (статья 6, пункт 1 (f) Общего регламента по защите данных), которую ваш браузер автоматически передает нам. Это:

Это:

— Тип браузера и версия браузера

— Используемая операционная система

— URL-адрес реферера

— Имя хоста запрашивающего компьютера

— Время запроса сервера

— IP-адрес

Эти данные не будут объединены с данными из других источников. Файлы журнала сервера хранятся не более 7 дней, а затем удаляются. Хранение данных осуществляется из соображений безопасности, т.е. для выяснения случаев злоупотреблений. Если данные должны быть отозваны по причинам доказательства, они исключаются из удаления до тех пор, пока инцидент не будет окончательно выяснен. В этот период обработка ограничена.

Контактные формы

Мы предлагаем вам контактную форму, чтобы связаться с нами на добровольной основе онлайн. В рамках контактной формы мы собираем личные данные (имя, имя, адресные данные, номера телефонов, адрес электронной почты), тему и содержание вашего сообщения, а также запрошенные вами брошюры.

Мы используем эти данные, чтобы ответить на ваш запрос. Обрабатывая данные, мы имеем законный интерес отвечать на ваши запросы (статья 6, пункт 1 (f) GDPR). Кроме того, мы обязаны вести учет в соответствии с коммерческими и налоговыми нормами (статья 6, пункт 1 (c) GDPR).

Данные передаются нашему поставщику услуг хостинга, который размещает веб-сайт от нашего имени. Переход на третью не происходит. Мы планируем хранить вышеуказанные данные в течение 10 лет, а затем удалить их. Передача в третьи страны за пределами Европейской экономической зоны не предусмотрена.

Google Analytics

Этот веб-сайт использует Google Analytics, службу веб-аналитики. Он управляется Google Inc., 1600 Amphitheatre Parkway, Mountain View, CA 9.4043, США. Google Analytics использует так называемые «куки». Это текстовые файлы, которые хранятся на вашем компьютере и позволяют анализировать использование вами веб-сайта. Информация, сгенерированная файлом cookie об использовании вами этого веб-сайта, обычно передается на сервер Google в США и хранится там. Файлы cookie Google Analytics хранятся на основании ст. 6 Параграф 1(f) Общего регламента по защите данных. Оператор веб-сайта имеет законный интерес в анализе поведения пользователей для оптимизации как своего веб-сайта, так и своей рекламы.

Файлы cookie Google Analytics хранятся на основании ст. 6 Параграф 1(f) Общего регламента по защите данных. Оператор веб-сайта имеет законный интерес в анализе поведения пользователей для оптимизации как своего веб-сайта, так и своей рекламы.

Анонимизация IP-адресов

Мы активировали функцию анонимизации IP-адресов на этом веб-сайте. Ваш IP-адрес будет сокращен компанией Google в Европейском союзе или другими сторонами Соглашения о Европейском экономическом пространстве перед передачей в Соединенные Штаты. Только в исключительных случаях полный IP-адрес отправляется на сервер Google в США и там сокращается. Google будет использовать эту информацию от имени оператора этого веб-сайта для оценки использования вами веб-сайта, для составления отчетов о деятельности веб-сайта и для предоставления других услуг, касающихся активности веб-сайта и использования Интернета для оператора веб-сайта. IP-адрес, переданный вашим браузером как часть Google Analytics, не будет объединен с какими-либо другими данными, хранящимися в Google.

Плагин для браузера

Вы можете предотвратить сохранение этих файлов cookie, выбрав соответствующие настройки в своем браузере. Тем не менее, мы хотели бы отметить, что это может означать, что вы не сможете пользоваться всеми функциями этого веб-сайта. Вы также можете предотвратить передачу данных, сгенерированных файлами cookie об использовании вами веб-сайта (включая ваш IP-адрес), в Google и обработку этих данных Google, загрузив и установив подключаемый модуль браузера, доступный по следующей ссылке:

https://tools.google.com/dlpage/gaoptout?hl=en

Возражение против сбора данных

Вы можете запретить сбор ваших данных службой Google Analytics, нажав на следующую ссылку . Файл cookie отказа будет установлен, чтобы предотвратить сбор ваших данных при будущих посещениях этого сайта:

Отключить Google Analytics

Дополнительную информацию о том, как Google Analytics обрабатывает пользовательские данные, см. в политике конфиденциальности Google:

в политике конфиденциальности Google:

https://support.google.com/analytics/answer/6004245?hl=ru

Аутсорсинговая обработка данных

Мы заключили соглашение с Google об аутсорсинге обработки наших данных и полностью реализуем строгие требования немецких органов по защите данных при использовании Google Analytics.

You Tube

Наш веб-сайт использует плагины от YouTube, которым управляет Google. Оператор страниц — ООО «Ютуб», 901 Cherry Ave., Сан-Бруно, Калифорния 94066, США. Если вы посещаете одну из наших страниц с подключаемым модулем YouTube, устанавливается соединение с серверами YouTube. Здесь сервер YouTube получает информацию о том, какие из наших страниц вы посетили. Если вы вошли в свою учетную запись YouTube, YouTube позволяет вам напрямую связать свое поведение в Интернете с вашим личным профилем. Вы можете предотвратить это, выйдя из своей учетной записи YouTube. YouTube используется, чтобы сделать наш веб-сайт привлекательным. Это представляет собой оправданный интерес в соответствии со ст. 6 Параграф 1 (f) Общего регламента по защите данных. Дополнительную информацию об обработке пользовательских данных можно найти в заявлении о защите данных YouTube по адресу https://www.google.de/intl/de/policies/privacy.

Это представляет собой оправданный интерес в соответствии со ст. 6 Параграф 1 (f) Общего регламента по защите данных. Дополнительную информацию об обработке пользовательских данных можно найти в заявлении о защите данных YouTube по адресу https://www.google.de/intl/de/policies/privacy.

Отзыв вашего согласия на обработку ваших данных

Некоторые операции по обработке данных возможны только с вашего явного согласия. Вы можете отозвать свое согласие в любое время с будущим эффектом. Достаточно неофициального электронного письма с этим запросом. Данные, обработанные до того, как мы получим ваш запрос, могут по-прежнему обрабатываться на законных основаниях.

Право на подачу жалобы в регулирующие органы

Если имело место нарушение законодательства о защите данных, пострадавшее лицо может подать жалобу в компетентные регулирующие органы. Компетентным регулирующим органом по вопросам, связанным с законодательством о защите данных, является:

Landesbeauftragte für Datenschutz und Informationsfreiheit NRW, Дюссельдорф.

Право на переносимость данных

Вы имеете право на получение данных, которые мы обрабатываем на основании вашего согласия или во исполнение контракта, автоматически доставляемых вам или третьей стороне в стандартном машиночитаемом формате. Если вам требуется прямая передача данных другой ответственной стороне, это будет сделано только в той мере, в какой это технически возможно.

Информация, исправление, блокирование, удаление

В соответствии со ст. 15 Общего регламента по защите данных, вы имеете право в любое время получить бесплатную информацию о любых ваших личных данных, которые хранятся. Вы также имеете право на исправление, блокировку или удаление этих данных.

Киберинакомыслие и гибридная война. Рынки C2C. Кибершпионские кампании.