Как стать невидимым в сети (9 секретных шагов, которые большинство игнорирует)

Можно ли быть полностью невидимым в сети? Короткий ответ на это — нет, вы не можете. Однако есть шаги, которые вы можете предпринять, чтобы скрыть свою личность в Интернете, очистить свои данные и дополнительно защитить свою конфиденциальность.

Принятие мер по минимизации своего цифрового следа — один из лучших способов защитить себя в Интернете. Вот 9 простых советов и стратегий, которые вы можете начать использовать сегодня .

Шаг 1. Используйте свой паспорт в качестве удостоверения личности

Это может показаться странным, но каждый раз, когда меня просят предъявить удостоверение личности, будь то лично или при проверке учетной записи криптобиржи, я намеренно делюсь своим паспорт, а не мое водительское удостоверение .

Почему?

Между моим паспортом и моими водительскими правами в паспорте меньше информации обо мне. Любой, у кого есть копия лицевой стороны моего водительского удостоверения, знает мое полное имя, день рождения, мой рост, цвет глаз, мой физический адрес… и мою подпись!

Любой, у кого есть копия лицевой стороны моего водительского удостоверения, знает мое полное имя, день рождения, мой рост, цвет глаз, мой физический адрес… и мою подпись!

С моим паспортом все, что они знают, это мое имя, день рождения и штат, где был выдан документ.

По общему признанию, это не имеет большого значения для вашей конфиденциальности в Интернете, но когда мы объединяем множество этих крошечных изменений, это оказывает влияние.

Шаг 2: Скройте свой домашний адрес

Перестаньте сообщать свой домашний адрес каждому человеку и компании, которые его просят!

В большинстве случаев им не нужен ваш настоящий домашний адрес, и вполне возможно использовать виртуальный почтовый ящик для маскировки вашего домашнего адреса. На этот виртуальный адрес можно получать как письма, так и посылки, отправляя вам фотографии, которые вы можете просмотреть на своем телефоне.

Затем у вас есть возможность сделать так, чтобы компания виртуального адреса сканировала почту, пересылала ее, удаляла, что угодно. Я пользуюсь услугами компании Traveling Mailbox, которая хорошо зарекомендовала себя в течение последних 7 лет.

Я пользуюсь услугами компании Traveling Mailbox, которая хорошо зарекомендовала себя в течение последних 7 лет.

За исключением государственных учреждений и конфиденциальных посылок, я стараюсь использовать этот адрес везде, где это возможно, для маскировки моего домашнего адреса.

Шаг 3: Замаскируйте свой номер телефона

Точно так же вы должны быть очень разборчивы в том, с кем вы делитесь моим личным номером мобильного телефона.

Вполне возможно замаскировать свой номер телефона виртуальным номером из таких сервисов, как Hush или Google Voice. Помимо маскировки вашего реального номера телефона, это также отличный способ проверить все сообщения и звонки через приложение на вашем телефоне.

Так как же это работает?

Вы можете купить пожизненный номер телефона через Hush, который позволит вам отправлять и получать текстовые сообщения и телефонные звонки, фактически не сообщая свой настоящий номер телефона. Если ваш текущий номер уже переполнен спамом, вы можете перенести свой номер телефона в Google Voice, начать заново с новым номером от вашего оператора мобильной связи, а затем проверить все через приложение Voice.

Использование Hush обойдется вам в 25 долларов, но его очень легко настроить. Google Voice, с другой стороны, бесплатен, но процесс переноса и получения нового номера немного громоздкий. Тебе решать.

К настоящему моменту все мы использовали свой личный адрес электронной почты для регистрации в стольких различных службах, что почти кажется, что маскировка вашего адреса электронной почты — это безнадежное дело. К счастью, появилось много новых сервисов, которые упрощают эту задачу.

Если у вас есть какая-либо подписка Apple iCloud, вы автоматически получаете возможность использовать их функцию Hide My Email. Существуют и другие автономные службы, такие как FastMail или AnonAddy, которые делают то же самое за небольшую плату.

Все сводится к тому, что вы снова пытаетесь замаскировать данные, которые вы всегда выдаете, когда бродите по Интернету, и убедиться, что эти данные вы можете легко удалить или изменить.

Шаг 5. Используйте виртуальную кредитную карту (не настоящую)

Существуют такие службы, как Privacy. com, Abine Blur или Revolut, которые позволяют создавать виртуальные кредитные карты для оплаты покупок в Интернете.

com, Abine Blur или Revolut, которые позволяют создавать виртуальные кредитные карты для оплаты покупок в Интернете.

Вместо того, чтобы выдавать номер своей физической кредитной карты, которую трудно изменить или заменить, вы создаете новую виртуальную карту для каждого продавца.

У меня есть карта для Netflix, которая работает только для Netflix. У меня есть карта для Amazon, которая работает только для Amazon и имеет ограничения на расходы. У меня есть специальная карта для любой службы подписки, поэтому я могу приостановить или закрыть учетную запись одним нажатием кнопки.

Лучше всего то, что с точки зрения невидимости некоторые виртуальные кредитные карты, например, с Privacy.com, позволяют вам использовать любое имя и адрес для выставления счетов, так что вам не нужно сообщать свое настоящее имя и адрес.

Шаг 6: Удалите свои данные онлайн

Вы когда-нибудь искали свое имя в Google? Особенно, если вы загуглите свое имя и город, в котором живете, вы можете быть шокированы тем, сколько личной информации находится в свободном доступе в Интернете.

Это включает в себя такие вещи, как ваш номер телефона, адрес, родственники, стоимость имущества, судимости, примерная зарплата и многое другое.

Эти данные можно очистить самостоятельно, но я использовал службу под названием «Удалить меня» (только для США), которая от вашего имени отправляет законные запросы на удаление данных, которые вы хотите удалить.

DeleteMe продолжает сканировать мою личную информацию каждую неделю, и каждый раз, когда она находит что-то новое, они отправляют запросы на ее немедленное удаление. За последний год меня удалили с сотен сайтов в сети!

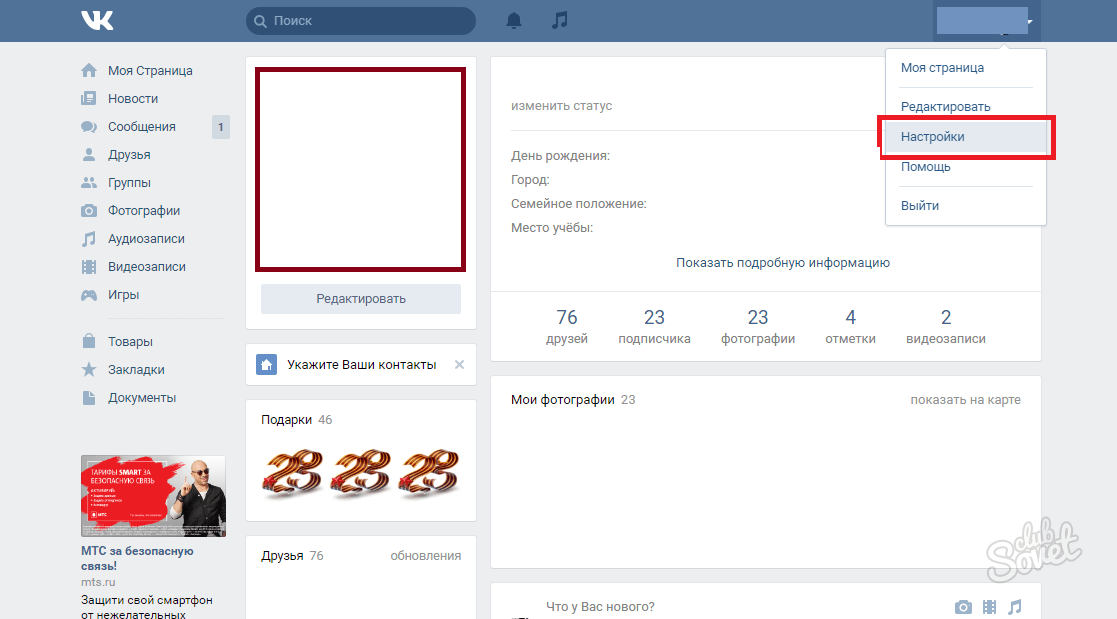

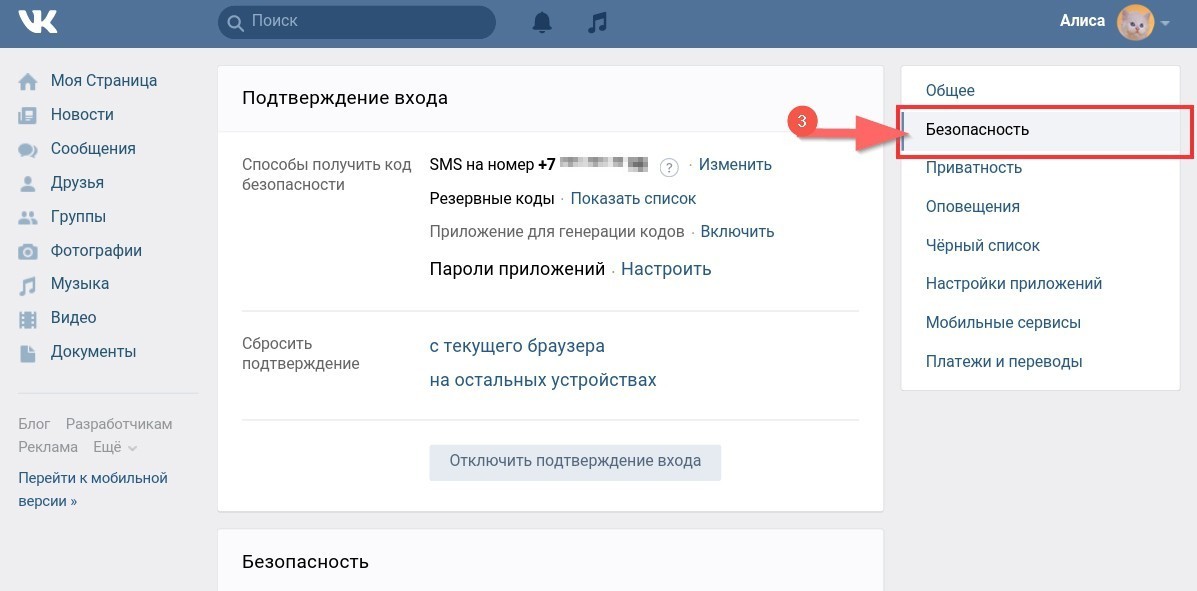

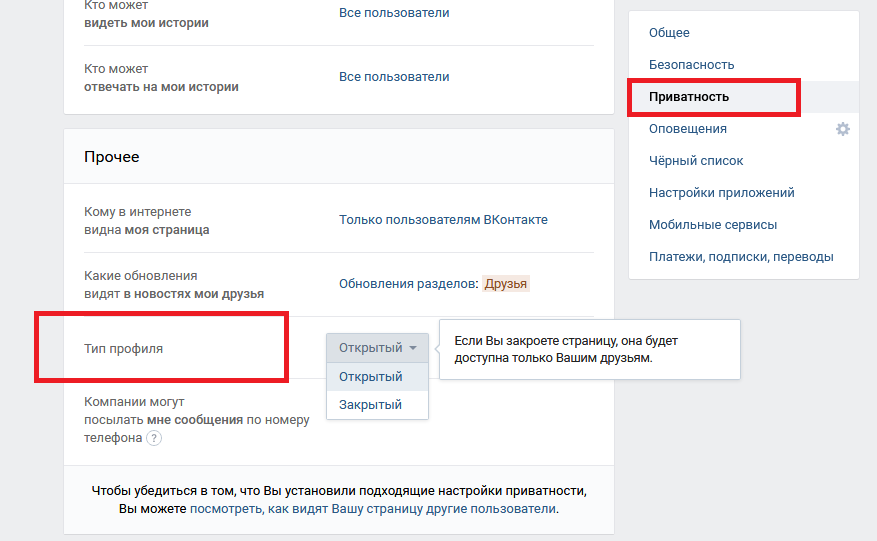

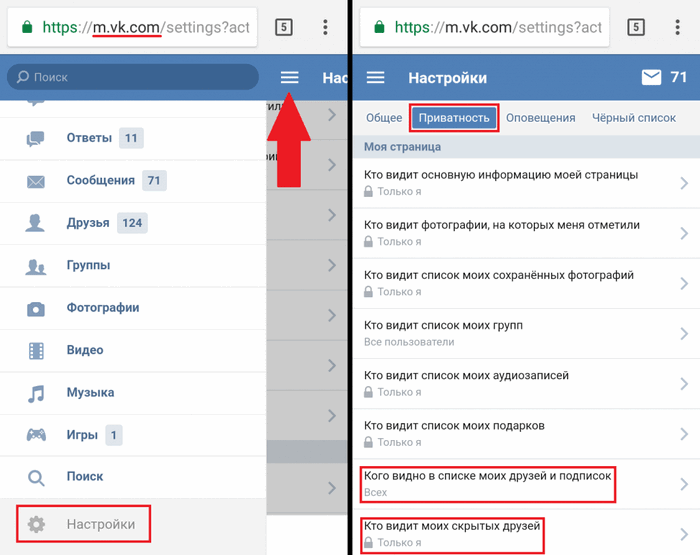

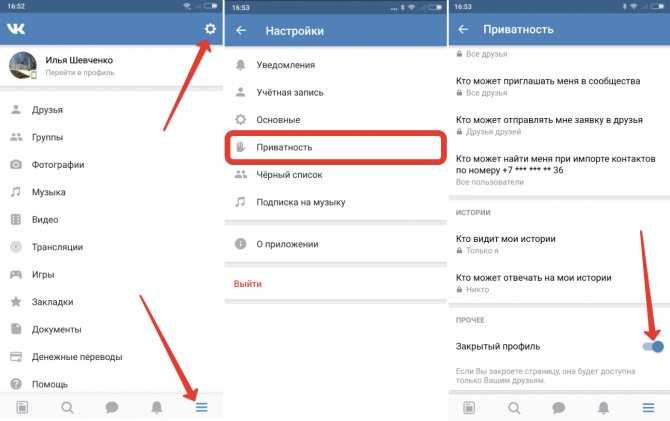

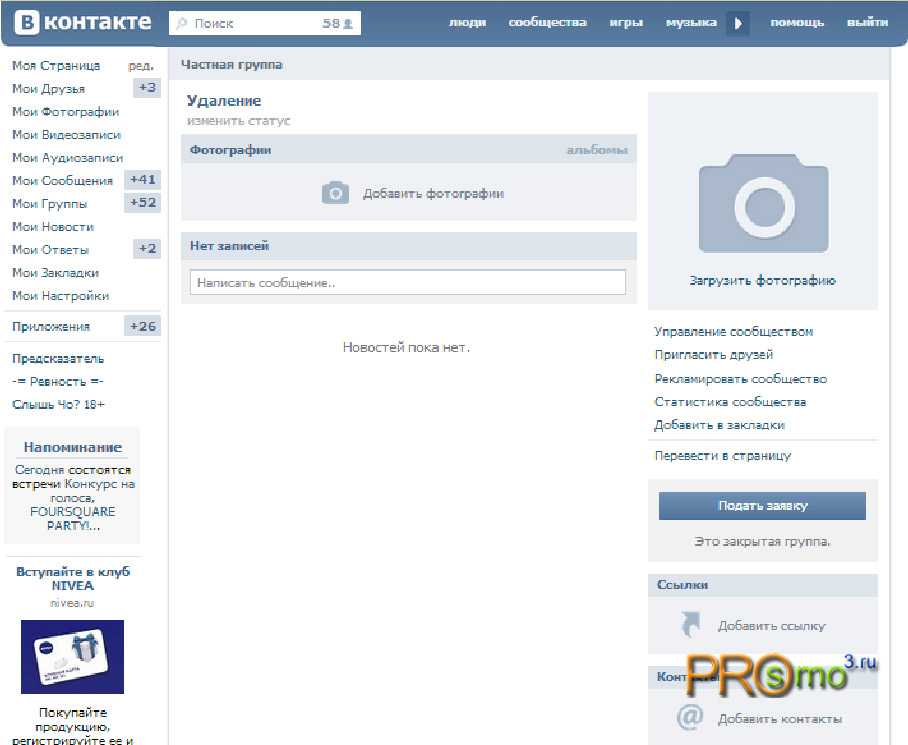

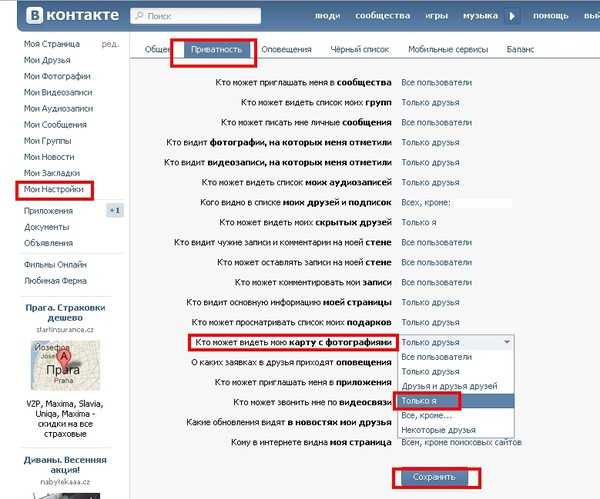

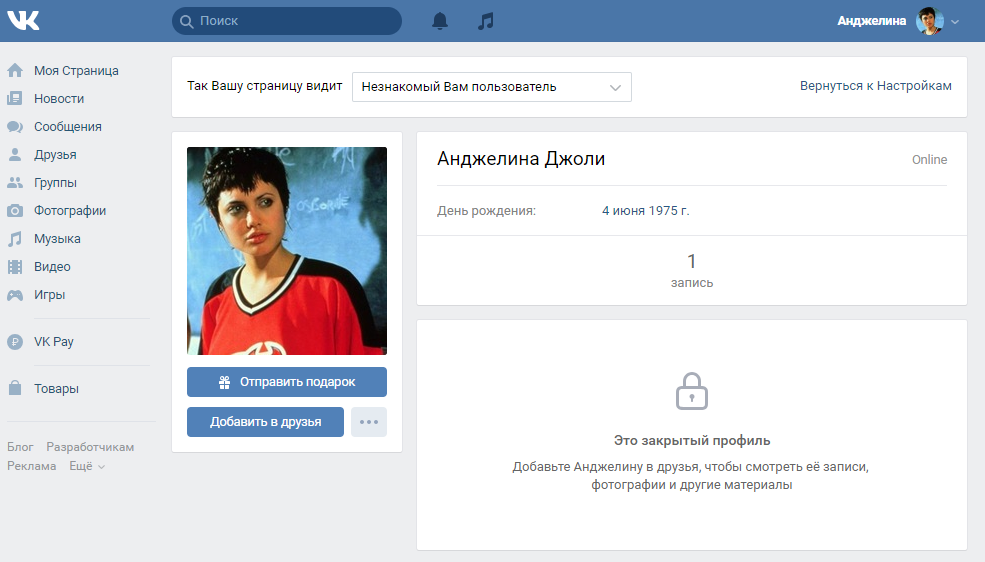

К сожалению, большая часть нашей личной информации, которая распространяется по Интернету, — это информация, которую мы добровольно публикуем на таких платформах, как Facebook, Instagram, LinkedIn и других.

Экстремальная версия этого совета по конфиденциальности состоит в том, чтобы попросить вас просто удалить свои учетные записи в социальных сетях. Это требует особого типа человека, и если это вы, вы знаете, кто вы.

Для всех остальных, чтобы стать невидимым, нужно сделать Instagram закрытым, заблокировать свой профиль Facebook и просто внимательно следить за тем, какой контент вы публикуете.

Шаг 8. Используйте браузер, ориентированный на конфиденциальность

Когда я работаю в Интернете, я использую Firefox и Brave. Я настроил Firefox так, как мне удобно, но преимущество Brave в том, что он предлагает невероятную конфиденциальность прямо из коробки.

Быть невидимым в сети частично означает, что такие службы, как Google, Facebook и рекламодатели, не будут следить за вами по всему Интернету. Brave делает это и, в результате, фактически ускоряет работу большинства веб-сайтов, поскольку им не нужно загружать эти трекеры.

Лучше всего то, что Brave можно загрузить бесплатно с кучей других функций, в которые я не буду углубляться.

Шаг 9. Попробуйте использовать VPN или Tor

И последнее, но не менее важное: еще один отличный способ сделать себя невидимым в Интернете — использовать виртуальную частную сеть или подключение Tor. По сути, это два разных инструмента, и я объяснил различия между VPN и Tor здесь, но конечный результат заключается в том, что вы пытаетесь замести следы, когда просматриваете Интернет.

По сути, это два разных инструмента, и я объяснил различия между VPN и Tor здесь, но конечный результат заключается в том, что вы пытаетесь замести следы, когда просматриваете Интернет.

VPN, я использую такой сервис, как ExpressVPN, может скрыть ваш IP-адрес, который раскрывает данные о местоположении.

Соединение Tor, доступное в браузере Brave, скрывает ваш трафик, ретранслируя его через несколько серверов по всему миру.

Я понимаю, что это всего лишь острие копья. Существует множество других инструментов и уловок, позволяющих сделать себя невидимым в Интернете, но эти 9 шагов — отличный способ начать изучение того, как скрывать свою информацию во время навигации в Интернете.

Обязательно подпишитесь на YouTube-канал All Things Secured!

Знаменитый хакер Кевин Митник показывает, как стать невидимым в сети

org/Person»> Кевин МитникБезопасность

Хотите стать невидимым в сети? Начните со своих электронных писем.

Маленький, Браун.

Если вы похожи на меня, первое, что вы делаете утром, — проверяете электронную почту. И, если вы похожи на меня, вам также интересно, кто еще читал вашу электронную почту. Это не паранойя. Если вы используете веб-службу электронной почты, такую как Gmail или Outlook 365, ответ очевиден и пугает.

Даже если вы удалите электронное письмо в тот момент, когда прочитаете его на своем компьютере или мобильном телефоне, это не обязательно удалит его содержимое. Где-то до сих пор есть его копия. Веб-почта находится в облаке, поэтому для доступа к ней с любого устройства в любом месте и в любое время должны быть избыточные копии. Например, если вы используете Gmail, копия каждого письма, отправленного и полученного через вашу учетную запись Gmail, сохраняется на различных серверах Google по всему миру.

В то время как большинство из нас может мириться с тем, что наши электронные письма сканируются на наличие вредоносных программ, и, возможно, некоторые из нас допускают сканирование в рекламных целях, мысль о том, что третьи лица читают нашу переписку и действуют в соответствии с определенным содержимым, обнаруженным в определенных электронных письмах, вызывает беспокойство.

Меньшее, что вы можете сделать, это усложнить им задачу.

Начните с шифрования

Большинство веб-служб электронной почты используют шифрование при передаче электронной почты. Однако когда некоторые службы передают почту между агентами передачи почты (MTA), они могут не использовать шифрование, поэтому ваше сообщение остается открытым. Чтобы стать невидимым, вам нужно будет зашифровать свои сообщения.

Однако когда некоторые службы передают почту между агентами передачи почты (MTA), они могут не использовать шифрование, поэтому ваше сообщение остается открытым. Чтобы стать невидимым, вам нужно будет зашифровать свои сообщения.

Большинство средств шифрования электронной почты используют так называемое асимметричное шифрование. Это означает, что я генерирую два ключа: закрытый ключ, который остается на моем устройстве, которым я никогда не делюсь, и открытый ключ, который я свободно публикую в Интернете. Два ключа различны, но математически связаны.

Например: Боб хочет отправить Алисе защищенное электронное письмо. Он находит открытый ключ Алисы в Интернете или получает его непосредственно от Алисы и при отправке ей сообщения шифрует сообщение ее ключом. Это сообщение будет оставаться зашифрованным до тех пор, пока Алиса — и только Алиса — не использует кодовую фразу, чтобы разблокировать свой закрытый ключ и разблокировать зашифрованное сообщение.

Итак, как будет работать шифрование содержимого вашей электронной почты?

Самый популярный метод шифрования электронной почты — PGP, что означает «Pretty Good Privacy». Это не бесплатно. Это продукт корпорации Symantec. Но его создатель, Фил Циммерманн, также является автором бесплатной версии OpenPGP с открытым исходным кодом. И третий вариант, GPG (GNU Privacy Guard), созданный Вернером Кохом, также бесплатен. Хорошей новостью является то, что все три являются интероперабельными. Это означает, что независимо от того, какую версию PGP вы используете, основные функции одинаковы.

Это не бесплатно. Это продукт корпорации Symantec. Но его создатель, Фил Циммерманн, также является автором бесплатной версии OpenPGP с открытым исходным кодом. И третий вариант, GPG (GNU Privacy Guard), созданный Вернером Кохом, также бесплатен. Хорошей новостью является то, что все три являются интероперабельными. Это означает, что независимо от того, какую версию PGP вы используете, основные функции одинаковы.

Самые популярные

Когда Эдвард Сноуден впервые решил раскрыть секретные данные, скопированные им из АНБ, ему понадобилась помощь единомышленников, разбросанных по всему миру. Защитница конфиденциальности и режиссер Лаура Пойтрас недавно закончила работу над документальным фильмом о жизни осведомителей. Сноуден хотел наладить зашифрованный обмен с Пойтрас, но только несколько человек знали ее открытый ключ.

Сноуден связался с Микой Ли из Electronic Frontier Foundation. Открытый ключ Ли был доступен в Интернете, и, согласно отчету, опубликованному в Intercept, у него был открытый ключ Пойтраса.

Учитывая важность секретов, которыми они собирались поделиться, Сноуден и Пойтрас не могли использовать свои обычные адреса электронной почты. Почему бы и нет? Их личные учетные записи электронной почты содержали уникальные ассоциации, такие как определенные интересы, списки контактов, которые могли идентифицировать каждого из них. Вместо этого Сноуден и Пойтрас решили создать новые адреса электронной почты.

Как они узнают новые адреса электронной почты друг друга? Другими словами, если бы обе стороны были полностью анонимны, как бы они узнали, кто есть кто и кому они могут доверять? Как, например, Сноуден мог исключить возможность того, что АНБ или кто-то еще не выдавали себя за новую учетную запись электронной почты Пойтраса? Публичные ключи длинные, поэтому вы не можете просто взять защищенный телефон и прочитать символы другому человеку. Вам нужен безопасный обмен электронной почтой.

Повторно завербовав Ли, Сноуден и Пойтрас смогли закрепить свое доверие к кому-то при настройке своих новых и анонимных учетных записей электронной почты. Пойтрас впервые поделилась своим новым открытым ключом с Ли. Ли использовал не настоящий ключ, а 40-символьную аббревиатуру (или отпечаток пальца) открытого ключа Пойтраса. Это он разместил на общедоступном сайте — Твиттер.

Пойтрас впервые поделилась своим новым открытым ключом с Ли. Ли использовал не настоящий ключ, а 40-символьную аббревиатуру (или отпечаток пальца) открытого ключа Пойтраса. Это он разместил на общедоступном сайте — Твиттер.

Иногда, чтобы стать невидимым, нужно использовать видимое.

Теперь Сноуден мог анонимно просмотреть твит Ли и сравнить сокращенный ключ с полученным сообщением. Если бы они не совпадали, Сноуден знал бы, что электронной почте нельзя доверять. Сообщение могло быть скомпрометировано. Или он может говорить вместо этого с АНБ. В данном случае они совпали.

Сноуден наконец отправил Пойтрасу зашифрованное электронное письмо, назвав себя только «Citizenfour». Эта подпись стала названием ее документального фильма, получившего премию Оскар, о его кампании за права на неприкосновенность частной жизни.

Может показаться, что это конец — теперь они могли безопасно общаться по зашифрованной электронной почте — но это не так. Это было только начало.

Выбор службы шифрования

Как надежность математической операции, так и длина ключа шифрования определяют, насколько легко человеку, не имеющему ключа, взломать ваш код.

Используемые в настоящее время алгоритмы шифрования общедоступны. Ты хочешь это. Общедоступные алгоритмы были проверены на предмет слабости — это означает, что люди намеренно пытались их взломать. Всякий раз, когда один из общедоступных алгоритмов становится слабым или взломан, он удаляется, и вместо него используются более новые, более сильные алгоритмы.

Ключи (более или менее) находятся под вашим контролем, поэтому, как вы могли догадаться, управление ими очень важно. Если вы сгенерируете ключ шифрования, он будет храниться на вашем устройстве только у вас и ни у кого другого. Если вы позволите компании выполнить шифрование, скажем, в облаке, то эта компания также может сохранить ключ после того, как она поделится им с вами, а также может быть вынуждена по решению суда передать ключ правоохранительным органам или государственному учреждению.

При шифровании сообщения электронной почты, текстового сообщения или телефонного звонка используйте сквозное шифрование. Это означает, что ваше сообщение остается нечитаемым, пока не достигнет адресата. Благодаря сквозному шифрованию только вы и ваш получатель имеете ключи для расшифровки сообщения. Не оператор связи, владелец веб-сайта или разработчик приложения — стороны, которых правоохранительные органы или правительство попросят предоставить информацию о вас. Выполните поиск в Google по запросу «голосовой вызов со сквозным шифрованием». Если приложение или служба не использует сквозное шифрование, выберите другое.

Самые популярные

Если все это звучит сложно, то это потому, что так оно и есть. Но существуют подключаемые модули PGP для интернет-браузеров Chrome и Firefox, упрощающие шифрование. Одним из них является Mailvelope, который аккуратно обрабатывает открытые и закрытые ключи шифрования PGP. Просто введите парольную фразу, которая будет использоваться для генерации открытых и закрытых ключей. Затем всякий раз, когда вы пишете электронное письмо через Интернет, выберите получателя, и, если у получателя есть открытый ключ, у вас будет возможность отправить этому человеку зашифрованное сообщение.

Просто введите парольную фразу, которая будет использоваться для генерации открытых и закрытых ключей. Затем всякий раз, когда вы пишете электронное письмо через Интернет, выберите получателя, и, если у получателя есть открытый ключ, у вас будет возможность отправить этому человеку зашифрованное сообщение.

Помимо шифрования: метаданные

Даже если вы шифруете свои сообщения электронной почты с помощью PGP, небольшая, но богатая информацией часть вашего сообщения по-прежнему может быть прочитана практически любым человеком. Защищаясь от разоблачений Сноудена, правительство США неоднократно заявляло, что оно не фиксирует фактическое содержание наших электронных писем, которое в этом случае было бы нечитаемым с шифрованием PGP. Вместо этого правительство заявило, что собирает только метаданные электронной почты.

Что такое метаданные электронной почты? Это информация в полях «Кому» и «От кого», а также IP-адреса различных серверов, которые обрабатывают электронную почту от источника до получателя. Он также включает строку темы, которая иногда может быть очень показательной в отношении зашифрованного содержимого сообщения. Метаданные, унаследованные с первых дней существования Интернета, по-прежнему включаются в каждое отправленное и полученное электронное письмо, но современные программы чтения электронной почты скрывают эту информацию от отображения.

Он также включает строку темы, которая иногда может быть очень показательной в отношении зашифрованного содержимого сообщения. Метаданные, унаследованные с первых дней существования Интернета, по-прежнему включаются в каждое отправленное и полученное электронное письмо, но современные программы чтения электронной почты скрывают эту информацию от отображения.

Это может звучать нормально, поскольку третьи лица на самом деле не читают содержимое, и вас, вероятно, не волнует механика того, как эти электронные письма путешествовали — различные адреса серверов и временные метки — но вы Я буду удивлен тем, как много можно узнать только из пути и частоты писем.

По словам Сноудена, метаданные нашей электронной почты, текстовых сообщений и телефонов собираются АНБ и другими агентствами. Но правительство не может собирать метаданные от всех — или может? Технически нет. Однако с 2001 г. наблюдается резкий рост «законных» сборов9.0005

Чтобы стать по-настоящему невидимым в цифровом мире, вам нужно сделать больше, чем просто зашифровать свои сообщения. Вам потребуется:

Вам потребуется:

Удалить ваш настоящий IP-адрес: Это ваша точка подключения к Интернету, ваш отпечаток пальца. Он может показать, где вы находитесь (вплоть до вашего физического адреса) и каким провайдером вы пользуетесь.

Скройте свое аппаратное и программное обеспечение: Когда вы подключаетесь к веб-сайту в Интернете, сайт может собирать моментальный снимок используемого вами оборудования и программного обеспечения.

Защитите свою анонимность: Атрибуция в сети затруднена. Доказать, что вы были за клавиатурой, когда произошло событие, сложно. Однако, если вы идете перед камерой, прежде чем выйти в интернет в Starbucks, или если вы только что купили латте в Starbucks с помощью своей кредитной карты, эти действия могут быть связаны с вашим присутствием в сети через несколько мгновений спустя.

Для начала ваш IP-адрес показывает, где вы находитесь в мире, каким провайдером вы пользуетесь, а также личность человека, платящего за интернет-услуги (это может быть или не быть вами). Вся эта информация включена в метаданные электронной почты и впоследствии может быть использована для вашей уникальной идентификации. Любое сообщение, будь то электронная почта или нет, может быть использовано для вашей идентификации на основе адреса внутреннего протокола (IP), назначенного маршрутизатору, который вы используете, когда вы находитесь дома, на работе или в гостях у друга.

Вся эта информация включена в метаданные электронной почты и впоследствии может быть использована для вашей уникальной идентификации. Любое сообщение, будь то электронная почта или нет, может быть использовано для вашей идентификации на основе адреса внутреннего протокола (IP), назначенного маршрутизатору, который вы используете, когда вы находитесь дома, на работе или в гостях у друга.

Самые популярные

Конечно, IP-адреса в электронных письмах могут быть подделаны. Кто-то может использовать прокси-адрес — не его или ее реальный IP-адрес, а чей-то другой — что электронная почта, кажется, исходит из другого места. Прокси подобен переводчику иностранного языка — вы говорите с переводчиком, а переводчик говорит с говорящим на иностранном языке — только сообщение остается точно таким же. Дело в том, что кто-то может использовать прокси из Китая или даже Германии, чтобы избежать обнаружения по электронной почте, которая действительно приходит из Северной Кореи.

Вместо того, чтобы размещать свой собственный прокси-сервер, вы можете использовать службу, известную как анонимный ремейлер, который будет маскировать IP-адрес вашей электронной почты для вас. Анонимный ремейлер просто меняет адрес электронной почты отправителя перед отправкой сообщения предполагаемому получателю. Получатель может ответить через ремейлер. Это самая простая версия.

Один из способов замаскировать свой IP-адрес — использовать луковый маршрутизатор (Tor), что и сделали Сноуден и Пойтрас. Tor предназначен для использования людьми, живущими в суровых условиях, как способ избежать цензуры популярных СМИ и сервисов и предотвратить отслеживание того, какие поисковые запросы они используют. Tor остается бесплатным и может использоваться кем угодно и где угодно — даже вами.

Как работает Tor? Это переворачивает обычную модель доступа к веб-сайту. Когда вы используете Tor, прямая связь между вами и вашим целевым веб-сайтом скрыта дополнительными узлами, и каждые десять секунд цепочка узлов, соединяющих вас с любым сайтом, который вы просматриваете, меняется без перерыва для вас. Различные узлы, соединяющие вас с сайтом, подобны слоям внутри луковицы. Другими словами, если кто-то отступит от целевого веб-сайта и попытается найти вас, он не сможет этого сделать, потому что путь будет постоянно меняться. Если ваша точка входа и точка выхода не связаны каким-либо образом, ваше соединение считается анонимным.

Различные узлы, соединяющие вас с сайтом, подобны слоям внутри луковицы. Другими словами, если кто-то отступит от целевого веб-сайта и попытается найти вас, он не сможет этого сделать, потому что путь будет постоянно меняться. Если ваша точка входа и точка выхода не связаны каким-либо образом, ваше соединение считается анонимным.

Для использования Tor вам понадобится модифицированный браузер Firefox с сайта Tor (torproject.org). Всегда ищите законные браузеры Tor для вашей операционной системы на веб-сайте проекта Tor. Не используйте сторонний сайт. Для операционных систем Android Orbot — это законное бесплатное приложение Tor из Google Play, которое одновременно шифрует ваш трафик и скрывает ваш IP-адрес. На устройствах iOS (iPad, iPhone) установите Onion Browser, законное приложение из магазина приложений iTunes.

В дополнение к тому, что вы можете путешествовать по Интернету с возможностью поиска, Tor дает вам доступ к миру сайтов, которые обычно недоступны для поиска — так называемому Даркнету. Это сайты, которые не разрешаются в обычные имена, такие как Google.com, а заканчиваются расширением .onion. Некоторые из этих скрытых сайтов предлагают, продают или предоставляют товары и услуги, которые могут быть незаконными. Некоторые из них являются законными сайтами, поддерживаемыми людьми в угнетенных частях мира.

Это сайты, которые не разрешаются в обычные имена, такие как Google.com, а заканчиваются расширением .onion. Некоторые из этих скрытых сайтов предлагают, продают или предоставляют товары и услуги, которые могут быть незаконными. Некоторые из них являются законными сайтами, поддерживаемыми людьми в угнетенных частях мира.

Следует отметить, однако, что у Tor есть несколько недостатков: вы не можете контролировать узлы выхода, которые могут находиться под контролем правительства или правоохранительных органов; вы все еще можете быть профилированы и, возможно, идентифицированы; и Tor очень медленный.

Самые популярные

При этом, если вы все же решите использовать Tor, вам не следует запускать его на том же физическом устройстве, которое вы используете для просмотра. Другими словами, у вас есть ноутбук для просмотра веб-страниц и отдельное устройство для Tor (например, мини-компьютер Raspberry Pi с установленным программным обеспечением Tor). Идея заключается в том, что если кто-то сможет взломать ваш ноутбук, он все равно не сможет отключить ваш транспортный уровень Tor, поскольку он работает на отдельной физической машине.

Идея заключается в том, что если кто-то сможет взломать ваш ноутбук, он все равно не сможет отключить ваш транспортный уровень Tor, поскольку он работает на отдельной физической машине.

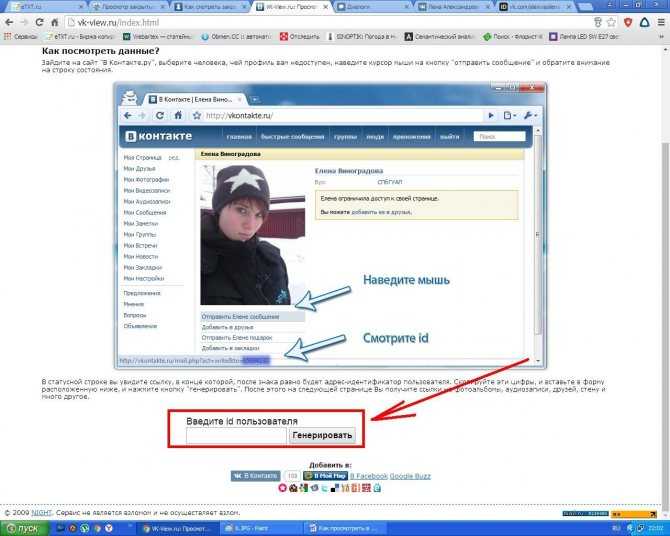

Создать новую (невидимую) учетную запись

Устаревшие учетные записи электронной почты могут быть различными способами связаны с другими сферами вашей жизни — друзьями, хобби, работой. Чтобы общаться в тайне, вам нужно будет создать новые учетные записи электронной почты с помощью Tor, чтобы IP-адрес, устанавливающий учетную запись, никоим образом не был связан с вашей реальной личностью.

Создание анонимных адресов электронной почты сложно, но возможно.

Поскольку вы оставите след, если заплатите за частную почтовую службу, на самом деле вам лучше использовать бесплатный веб-сервис. Незначительная проблема: Gmail, Microsoft, Yahoo и другие требуют, чтобы вы предоставили номер телефона для подтверждения вашей личности. Очевидно, что вы не можете использовать свой настоящий номер мобильного телефона, так как он может быть связан с вашим настоящим именем и настоящим адресом. Возможно, вы сможете настроить номер телефона Skype, если он поддерживает голосовую аутентификацию вместо аутентификации по SMS; однако для ее настройки вам все равно потребуется существующая учетная запись электронной почты и предоплаченная подарочная карта.

Возможно, вы сможете настроить номер телефона Skype, если он поддерживает голосовую аутентификацию вместо аутентификации по SMS; однако для ее настройки вам все равно потребуется существующая учетная запись электронной почты и предоплаченная подарочная карта.

Некоторые люди думают, что одноразовые телефоны — это устройства, используемые только террористами, сутенерами и наркоторговцами, но у них есть множество совершенно законных применений. Телефоны-рекордеры в основном предоставляют услуги голосовой связи, текстовых сообщений и электронной почты, и это почти все, что нужно некоторым людям.

Однако анонимно купить одноразовый телефон будет непросто. Конечно, я мог бы пойти в Walmart и заплатить наличными за одноразовый телефон и сто минут эфирного времени. Кто бы знал? Ну, многие бы хотели.

Во-первых, как я попал в Walmart? Я взял машину Uber? Я взял такси? Все эти записи могут быть вызваны в суд. Я мог бы водить свою собственную машину, но правоохранительные органы используют технологию автоматического распознавания номерных знаков (ALPR) на больших общественных парковках для поиска пропавших без вести и угнанных автомобилей, а также людей, на которых есть непогашенные ордера. Записи ALPR могут быть вызваны в суд.

Записи ALPR могут быть вызваны в суд.

Даже если бы я пошел в Walmart, как только я войду в магазин, мое лицо будет видно на нескольких камерах безопасности в самом магазине, и это видео может быть вызвано в суд.

Хорошо, допустим, я посылаю в магазин незнакомца — может быть, бездомного, которого нанял на месте. Этот человек заходит и покупает телефон и несколько карт пополнения данных за наличные. Может быть, вы договоритесь о встрече с этим человеком позже, вне магазина. Это поможет физически дистанцироваться от фактической транзакции.

Для активации предоплаченного телефона необходимо либо позвонить в отдел обслуживания клиентов мобильного оператора, либо активировать его на веб-сайте провайдера. Чтобы избежать записи для «гарантии качества», безопаснее активировать через Интернет. Минимальной мерой безопасности должно быть использование Tor в открытой беспроводной сети после того, как вы изменили свой MAC-адрес. Вы должны составить всю информацию о подписчике, которую вы вводите на веб-сайте. Для вашего адреса просто введите в Google адрес крупного отеля и используйте его. Придумайте дату рождения и PIN-код, которые вы будете помнить на случай, если в будущем вам понадобится обратиться в службу поддержки.

Для вашего адреса просто введите в Google адрес крупного отеля и используйте его. Придумайте дату рождения и PIN-код, которые вы будете помнить на случай, если в будущем вам понадобится обратиться в службу поддержки.

Самые популярные

После использования Tor для рандомизации вашего IP-адреса и после создания учетной записи Gmail, которая не имеет ничего общего с вашим реальным номером телефона, Google отправляет на ваш телефон проверочный код. или голосовой вызов. Теперь у вас есть учетная запись Gmail, которую практически невозможно отследить. Мы можем создавать достаточно безопасные электронные письма, IP-адрес которых — благодаря Tor — является анонимным (хотя у вас нет контроля над выходными узлами) и чье содержимое, благодаря PGP, не может быть прочитано, кроме как по назначению. получатель.

Чтобы сохранить анонимность этой учетной записи, вы можете получить доступ к учетной записи только из Tor, чтобы ваш IP-адрес никогда не был связан с ней. Кроме того, вы никогда не должны выполнять какие-либо поиски в Интернете, войдя в эту анонимную учетную запись Gmail; вы можете непреднамеренно искать что-то, что связано с вашей истинной личностью. Даже поиск информации о погоде может раскрыть ваше местоположение.

Кроме того, вы никогда не должны выполнять какие-либо поиски в Интернете, войдя в эту анонимную учетную запись Gmail; вы можете непреднамеренно искать что-то, что связано с вашей истинной личностью. Даже поиск информации о погоде может раскрыть ваше местоположение.

Как видите, чтобы стать невидимым и оставаться невидимым, требуется огромная дисциплина и постоянное усердие. Но оно того стоит. Самые важные выводы: во-первых, помните обо всех способах, которыми кто-то может вас идентифицировать, даже если вы предпримете некоторые, но не все меры предосторожности, которые я описал. И если вы принимаете все эти меры предосторожности, знайте, что вам необходимо проявлять должную осмотрительность каждый раз, когда вы используете свои анонимные учетные записи. Без исключений.

Отрывок из Искусство невидимости: самый известный в мире хакер учит, как быть в безопасности в эпоху Большого Брата и Больших Данных , Copyright © 2017 Кевин Д. Митник и Роберт Вамози. Используется с разрешения Little, Brown and Company, Нью-Йорк.