Как удалить документы и данные на iPhone 2022

Для смартфонов требуется большая емкость памяти. iPhone 12 начинается с 64 ГБ, а iPhone 12 Pro Max предлагает варианты 128, 256 и 512 ГБ, доступные для пользователей, которым требуется больше места. Тем не менее, при ежедневном использовании iPhone вам все равно нужно освободить на нем место.

Вы удивлены чем-то, что называется Документы и данные который занимает много места на вашем iPhone? Хотите узнать больше о как удалить документы и данные на iPhone?

В этом посте в основном будет рассказано о том, как избавиться от этих документов и данных на iPhone. Вы можете узнать больше полезной информации о Документы и данные iPhone. Кроме того, мы хотели бы помочь вам удалить и очистить эти файлы с вашего iPhone, чтобы получить больше места для хранения.

- Часть 1. Документы и данные на iPhone

- Часть 2. Общий способ удаления документов и данных на iPhone

- Часть 3.

Лучшее решение для удаления документов и данных с iPhone

Лучшее решение для удаления документов и данных с iPhone - Часть 4. Часто задаваемые вопросы о документах и данных iPhone

Часть 1. Документы и данные на iPhone

При использовании вашего устройства iOS, такого как iPhone, iPad или iPod touch, некоторые дополнительные данные, такие как загруженные изображения, аудиодорожки и видео, файлы cookie, кеши, информация журналов и многое другое, будут собираться приложением и храниться в его папке Documents and Data.

Как правило, на iPhone есть два типа документов и данных. Один документ и данные — это кеши приложений, сохраненные файлы, данные для входа и связанные данные. Другой — это файлы, созданные iCloud для приложения. Оба они займут место на вашем устройстве iOS.

Для лучшего взаимодействия с пользователем или по другим причинам приложения будут собирать различные данные. В этом случае многие приложения могут потреблять большой объем хранилища документов и данных. Итак, вы можете видеть, что эти данные имеют тенденцию быть очень тяжелыми в кешах.

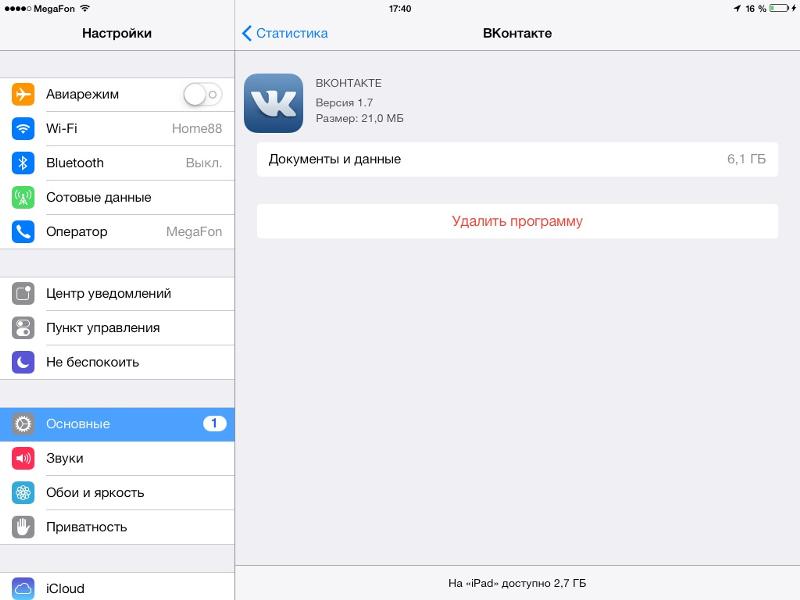

Часть 2. Общий способ удаления документов и данных на iPhone

Может быть неприятно обнаружить, что у вас мало места для хранения, или вы получите сообщение о том, что Хранение почти полностью or Полный объем хранения iPhone. В этом случае вам нужно управлять приложениями и удалять ненужные документы и данные на iPhone.

Шаг 1.

Перейдите в Настройки на вашем iPhone, прокрутите вниз, чтобы найти Общие вариант. Нажмите на него, а затем выберите Хранилище iPhone.

Когда вы попадете туда, вы сможете четко увидеть, какой объем хранилища iPhone вы используете в настоящее время и сколько у каждого приложения не хватает места для хранения. Apple перечислит некоторые рекомендации по экономии места, отсортированные от наибольшего к наименьшему.

Шаг 2.

Коснитесь конкретного приложения, и вы увидите, сколько памяти оно использует. Чтобы удалить документ и данные на iPhone, вы должны нажать на Удалить приложение опцию.

Таким же способом вы можете удалять большие приложения одно за другим. После этого вы можете перейти в App Store, чтобы переустановить их обратно. Вы можете включить Выгрузить неиспользуемые приложения функция автоматического освобождения памяти iPhone.

Чтобы вручную удалить некоторые документы и данные на iPhone, вы также можете удалить кеши, истории, файлы cookie, данные сайтов и многое другое из Safari, управлять и удалять бесполезные сообщения, электронные письма, изображения, видео, песни и т. Д.

Часть 3. Лучшее решение для удаления документов и данных с iPhone

Чтобы лучше управлять хранилищем iPhone и удалять ненужные файлы, вы можете положиться на мощный ластик данных iPhone, FoneEraser. Он предоставляет вам множество решений для удаления документов и данных на iPhone, удаления ненужных файлов, стирания больших файлов, очистки фотографий, удаления приложений и многого другого.

Скачать

FoneEraser

- Легко и безопасно удаляйте документы и данные на iPhone, iPad или iPod.

- Стереть различные содержимое iPhone и настройки навсегда.

- Сообщения поддержки, журналы вызовов, календари, заметки, мультимедийные файлы, приложения, документы и настройки.

- Предложите три уровня стирания для выборочного удаления различных данных iOS.

- Очистите скрытые файлы, большие файлы, собранные данные приложений и многое другое, чтобы освободить больше места.

- Поддержка нескольких устройств iOS, таких как iPhone 12/11 / X / 8, iPad Pro / Air / mini, и всех версий iOS, включая iOS 15/14/13.

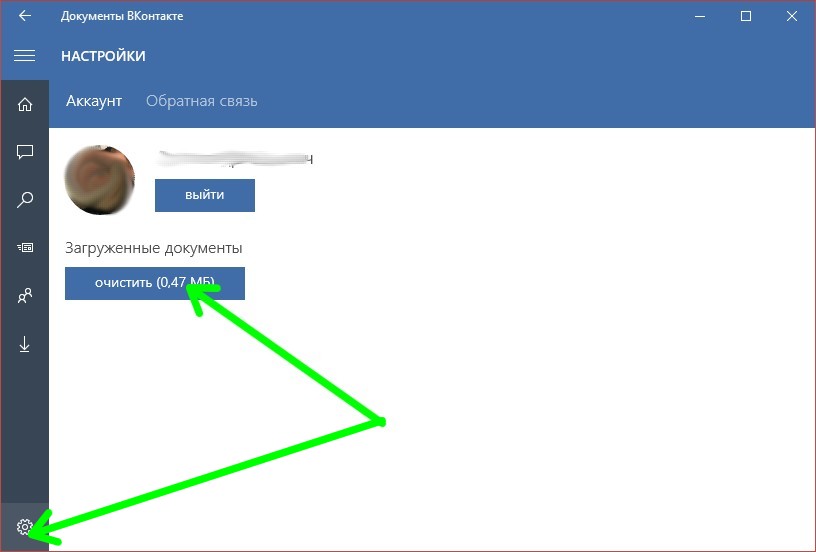

Шаг 1.

Чтобы очистить документы и данные на iPhone, вы должны сначала бесплатно загрузить, установить и запустить этот ластик данных iPhone на своем компьютере. Он совместим как с Mac, так и с ПК с Windows 10/8/7.

Шаг 2.

Теперь вы можете подключить к нему свой iPhone с помощью USB-кабеля. Вам нужно нажать Доверять на iPhone и введите пароль, чтобы доверять компьютеру.

Шаг 3.

После успешного подключения вы увидите, что ваш iPhone появляется на левой панели. Вам предоставляется 3 уровня стирания данных с вашего iPhone: низкий, средний и высокий.

Шаг 4.

Выберите Свободное пространство вкладка на левой панели, чтобы избавиться от документов и данных на iPhone. Будет отображена некоторая информация о вашем хранилище iPhone, включая используемое пространство, доступное пространство и емкость. На этом этапе вы можете щелкнуть Больше Информации чтобы получить более подробную информацию. Нажмите Быстрое сканирование чтобы двигаться дальше.

Шаг 5.

Когда сканирование iPhone будет завершено, вы сможете просмотреть общее хранилище нежелательных файлов, приложений, больших файлов и фотографий. Щелкните значок Стереть кнопку, чтобы удалить их с вашего устройства iOS.

С его помощью вы можете легко управлять хранилищем iPhone и удалять кеши, ненужные файлы, большие файлы и многое другое. Вам не нужно удалять приложение, чтобы освободить место на iPhone.

Часть 4. Часто задаваемые вопросы о документах и данных iPhone

Вопрос 1. Что произойдет, если я удалю документы и данные из iCloud?

Вы можете напрямую удалять документы и данные из своей учетной записи iCloud. Но он удаляет только документы и данные, хранящиеся в iCloud. На вашем iPhone ничего не изменится. Это не освободит место на вашем iPhone.

Вопрос 2. Как сбросить все содержимое и настройки на iPhone?

Чтобы освободить место на iPhone, вы также можете выбрать сбросить все содержимое и настройки. Откройте приложение «Настройки», нажмите «Общие» и прокрутите вниз, чтобы найти параметр «Сброс». Нажмите на него, а затем выберите «Стереть все содержимое и настройки». На этом этапе вам необходимо ввести пароль Apple ID, чтобы подтвердить сброс.

Вопрос 3. Как очистить кеш Safari на iPhone?

к удалить кеши Safari на своем iPhone вы можете перейти в приложение «Настройки», выбрать Safari, нажать «Очистить историю и данные веб-сайтов», а затем нажать его еще раз, чтобы подтвердить операцию.

Заключение

Надеюсь, вы сможете узнать больше о Документы и данные на iPhone после прочтения этой страницы. Вам предлагаются 2 метода удаления этих файлов и более эффективного управления хранилищем iPhone. Когда на вашем iPhone заканчивается место, вы можете выбрать рекомендуемый ластик данных iPhone легко стирать ненужные файлы.

Что вы думаете об этом посте.

- 1

- 2

- 3

- 4

- 5

Прекрасно

Рейтинг: 4.7 / 5 (на основе голосов 300)Подпишитесь на нас в

Оставьте свой комментарий и присоединяйтесь к нашему обсуждению

Удалить документы и данные на iPhone [Best Ways в 2022]

По разным причинам вы хотите удалить некоторые данные или приложения iOS, особенно когда на вашем iPhone собрано слишком много ненужных файлов. Тогда как легко удалить документы и данные на iPhone?

Конечно, вам не нужно решение для удаления ненужных файлов по одному. Чтобы быстро выполнить работу, вы должны сосредоточиться на решениях в этом посте.

Чтобы быстро выполнить работу, вы должны сосредоточиться на решениях в этом посте.

Этот отрывок посвящен представлению, что такое документы и данные на iPhone и как удалить документы и данные на iPhone эффективно.

- Часть 1. Что такое «Документы и данные» на iPhone / iPad / iPod touch

- Часть 2: удаление документов и данных на iPhone через папку «Документы и данные»

- Часть 3: [Best Way] Стереть документы и данные на iPhone через iPhone Eraser

- Часть 4: Как удалить документы и данные из iCloud на iPhone

Часть 1: Что такое «Документы и данные» на iPhone / iPad / iPod touch

Прежде чем удалять документы и данные на вашем iPhone / iPad / iPod touch, вам лучше иметь общее представление о том, что это такое.

Вообще говоря, когда вы загружаете и используете на iPhone некоторые сторонние приложения, они неизбежно создают дополнительные данные. Чем чаще вы используете приложение, тем больше документов и данных оно создает.

Документы и данные обычно включают следующее: ненужные файлы, история браузера, файлы cookie, журналы, файлы кеша, фотографии, видео, данные для загрузки и т. Д. Таким образом, именно документы и данные, хранящиеся в этих приложениях, а не установленное приложение, занимают память вашего устройства iOS.

Однако не все документы и данные бесполезны. К бесполезным документам и данным относятся: кеш, поврежденные файлы, временно загруженные файлы, журналы сбоев и т. Д., В то время как полезные документы и данные завершаются: чаты, отправленные и полученные сообщения, фотографии, видео и так далее.

Чтобы освободить место для хранения, вам нужно удалить бесполезные документы и данные, но не полезные на iPhone.

В большинстве случаев вы можете удалить документы и данные на iPhone или iPad с помощью двух упомянутых ниже решений, с которыми легко справиться. Просто выберите желаемое решение в соответствии с вашими требованиями прямо сейчас.

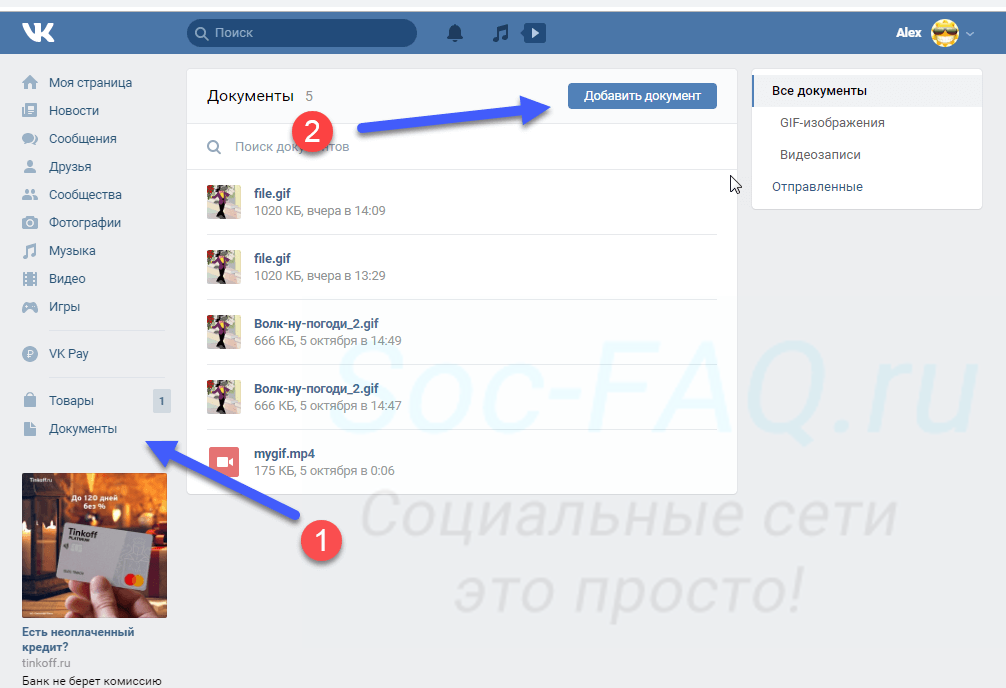

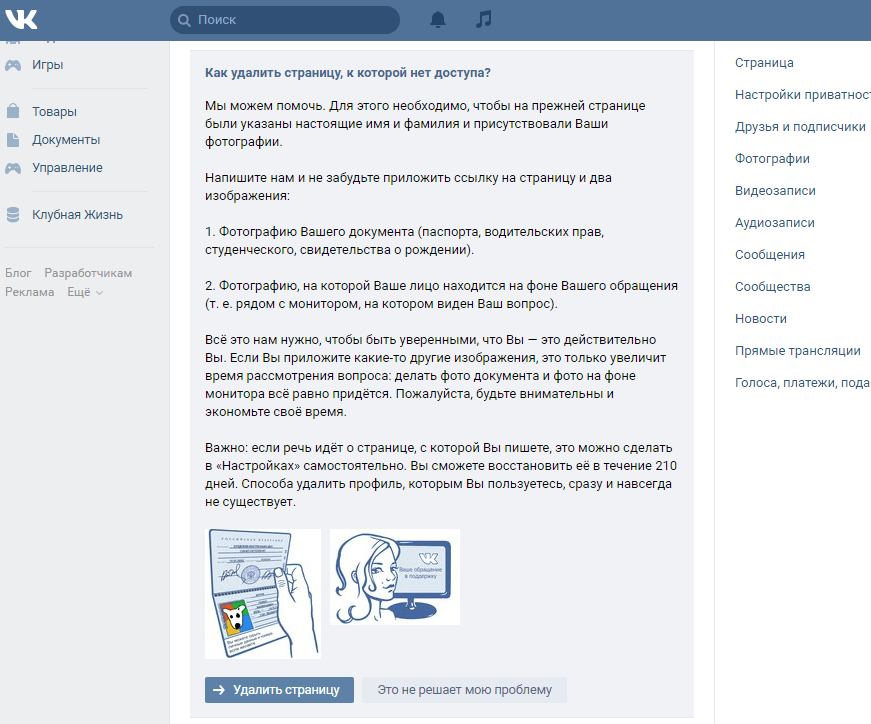

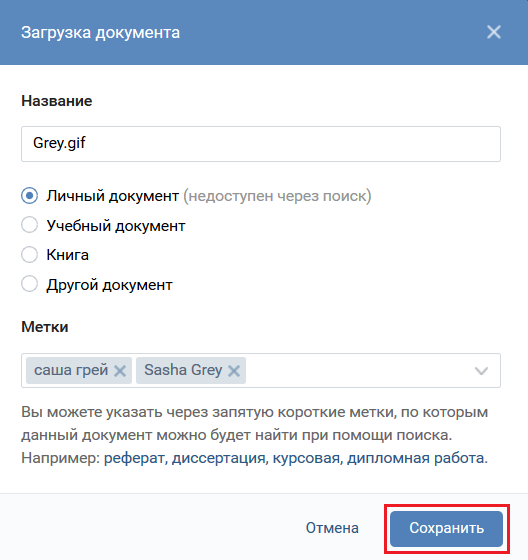

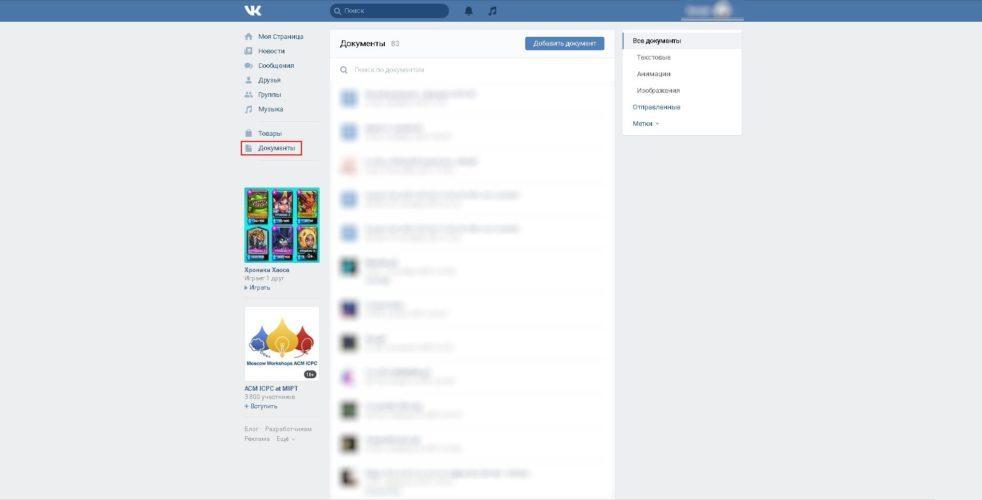

Часть 2: Удалить документы и данные на iPhone через папку «Документы и данные»

Шаг 1, Открыть настройки приложения

Презентация Настройки приложение на главном экране вашего iPhone, которое представляет собой значок шестеренки на сером фоне. После этого вы можете нажать Общие опцию.

После этого вы можете нажать Общие опцию.

Шаг 2. Выбирать Хранилище и iCloud вариант

Как только вы увидите опцию «Хранилище и iCloud» в общей папке, просто коснитесь ее, чтобы удалить документы и данные.

Шаг 3, Проверьте управление хранением

Затем нажмите на Управление местом в списках заголовка «Хранение» можно просмотреть подробную информацию обо всех приложениях, установленных в iPhone, например, об их объеме памяти.

Шаг 4, Удалить данные приложения в iPhone

Отсюда выберите определенное приложение, чтобы удалить его бесполезные документы и данные, такие как данные истории поиска и данные кеша в Facebook и т. Д. Здесь вы также можете узнать, как быстро очистить кеш на iPhone.

Однако, следуя этому методу, вы не сможете удалить все документы и данные на своем iPhone из-за строгих протоколов безопасности устройств Apple.

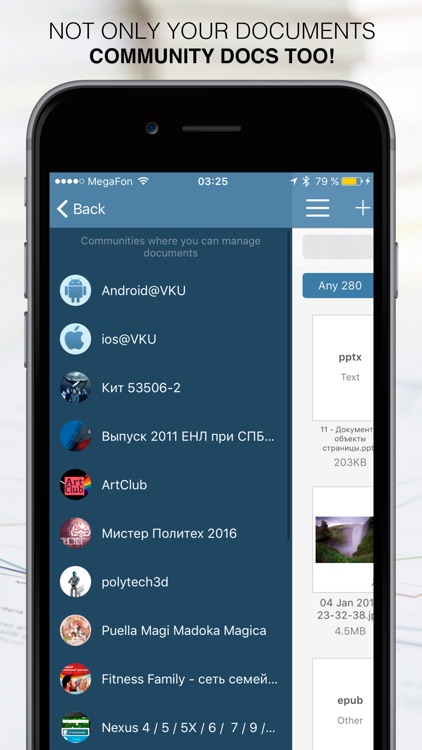

Часть 3: [Лучший способ] Стереть документы и данные на iPhone с помощью iPhone Eraser

Если вы ищете лучшее решение для удаления документов и данных на вашем iPhone / iPad, профессиональная программа стирания может удовлетворить вас. Apeaksoft iPhone Eraser оценивается как самая полезная и мощная утилита для окончательного и тщательного удаления всего содержимого и настроек с iPhone, iPad и iPod touch, в том числе для хранения файлов документов и данных в приложениях.

Apeaksoft iPhone Eraser оценивается как самая полезная и мощная утилита для окончательного и тщательного удаления всего содержимого и настроек с iPhone, iPad и iPod touch, в том числе для хранения файлов документов и данных в приложениях.

iPhone Eraser

- Легко и полностью стереть все содержимое и настройки с iPhone, iPad или iPod.

- Удалите все популярные типы данных iOS, такие как контакты, SMS, информация об учетной записи, фотографии, история браузера, видео, песни, игры, загрузки и т. Д.

- Предлагается три уровня стирания: Низкий уровень, Средний уровень и Высокий уровень.

- Поддержка любых устройств iOS, таких как iPhone XS, iPhone XS Max, iPhone XR, iPhone X, iPhone 8 Plus / 8 / 7 Plus / 7 / SE, iPad Pro / Air / mini, iPod touch 6 / 5.

- 100% защитит вашу личную информацию в один клик.

- Совместимо с Windows 10 / 8.1 / 8 / 7 / Vista / XP (SP2 или более поздняя версия).

Скачать для WinСкачать для Mac

ВниманиеТаким образом, все данные вашего iPhone, включая документ и настройки, будут удалены. Поэтому, чтобы избежать потери данных, вам лучше резервный iPhone во-первых. Выполните следующие действия, чтобы удалить документы и данные на iPhone:

Поэтому, чтобы избежать потери данных, вам лучше резервный iPhone во-первых. Выполните следующие действия, чтобы удалить документы и данные на iPhone:

Шаг 1, Установите iPhone Eraser

Загрузите iPhone Eraser на свой компьютер и следуйте инструкциям по его установке. Это программное обеспечение доступно как для Windows, так и для Mac.

Шаг 2, Подключите устройство iOS к компьютеру

Запустите Apeaksoft iPhone Eraser и подключите ваш iPhone к компьютеру с помощью USB-кабеля. Не отключайте ваше устройство в течение всего процесса удаления.

Шаг 3, Применить другой режим

Выберите подходящий режим для удаления ненужных документов и данных на вашем iPhone. По желанию вы можете выбрать низкий, средний и высокий уровень.

Шаг 4, Начать процесс очистки

После того, как все настроено, нажмите кнопку «Пуск», чтобы удалить выбранные документы и данные на вашем iPhone / iPad.

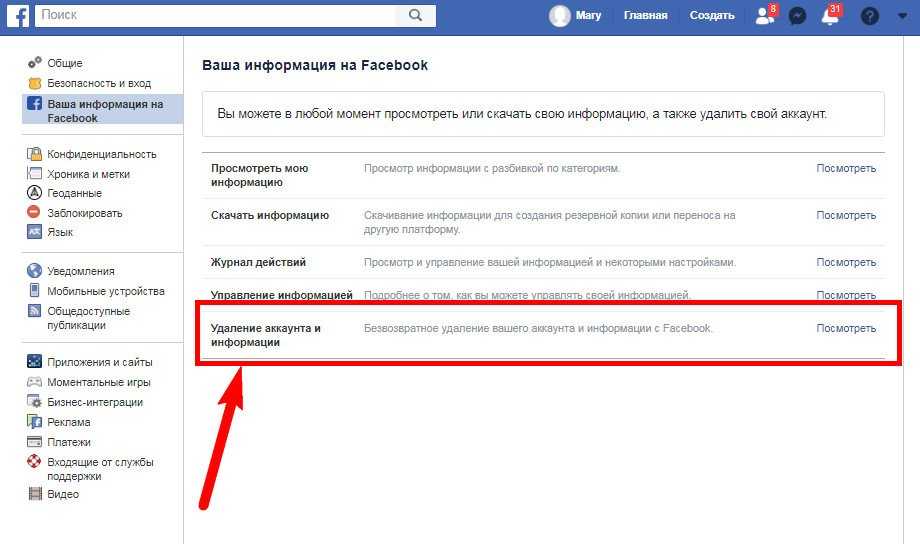

Часть 4: Как удалить документы и данные из iCloud на iPhone

Помимо двух упомянутых выше решений, вы также можете удалить документы и данные из iCloud на своем iPhone.

Этот метод является самым быстрым среди трех решений, но вы должны выполнить процесс удаления один за другим вручную для всех приложений на вашем устройстве.

Вот общее руководство по удалению документов и данных из iCloud:

Шаг 1, Проверьте все приложения

Запустите приложение «Настройки», выберите опцию iCloud и нажмите «Хранилище». Затем перейдите на страницу «Управление хранилищем» и нажмите «Показать все», чтобы получить список всех сведений о приложениях. Здесь вы можете увидеть объем памяти для каждого приложения.

Шаг 2, Выберите конкретное приложение

Найдите и найдите определенное приложение, из которого вы хотите удалить бесполезные документы и данные, а затем нажмите кнопку «Изменить» в правом верхнем углу.

Шаг 3. Очистить все документы и данные

Когда вы видите опцию «Удалить все», просто коснитесь ее и подтвердите свое решение, снова нажав опцию «Удалить все», чтобы очистить все документы и данные этого приложения на вашем iPhone.

Если вы случайно удалили документы и данные на iPhone, просто быстро восстановите iPhone здесь.

Заключение

Выше все материалы о том, как удалить документы и данные на вашем iPhone. Просто возьмите устройство и следуйте приведенным выше инструкциям. Вы обнаружите, что ваше устройство намного чище.

Для того, чтобы освободить место для хранения и улучшить производительность бега вашего iPhone, вы также можете использовать iPhone Eraser удалить кеш и куки в приложениях. В iPhone Eraser есть и другие интересные функции, которые вы можете использовать!

Free Download Free Download

Наконец, если у вас есть дополнительные мысли о том, как удалить документы и данные на iPhone, вы можете поделиться ими в комментариях и не забудьте поделиться этим отрывком со своими друзьями, если это поможет вам в какой-то степени!

Внутри вредоносной сети Документов Google

Лаборатория FortiGuard Labs недавно обнаружила запущенную кампанию вредоносных программ Google Docs, в которой используются имена Fortinet и FortiGuard.

В этой статье мы анализируем этот рабочий процесс вредоносного трафика, а также примеры, предназначенные для платформы Windows. В конце статьи мы также анализируем информацию об атрибуции, чтобы попытаться определить, кто стоит за этими атаками.

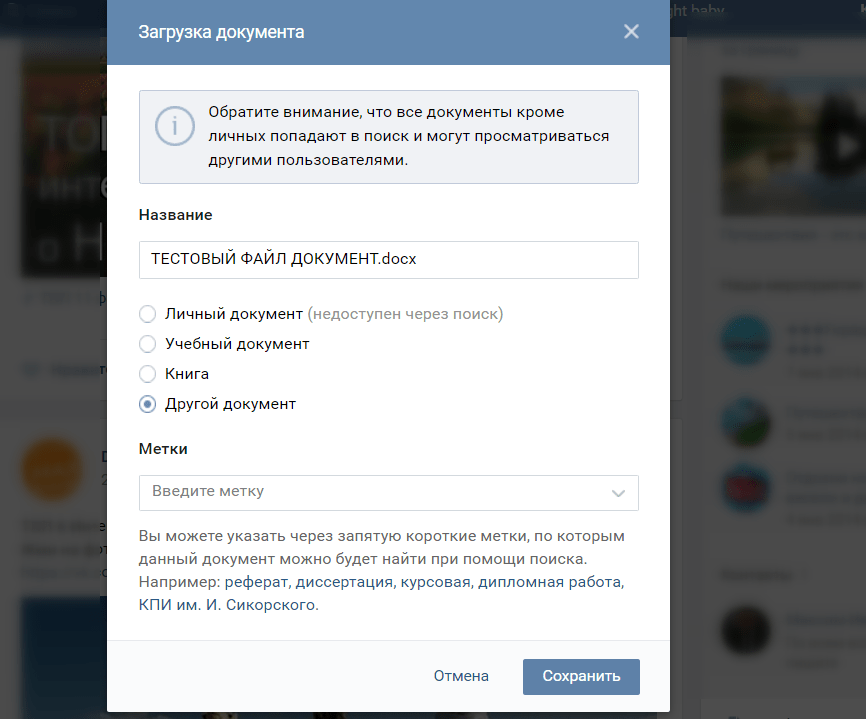

Вредоносные документы

Летом 2018 года было обнаружено, что документы Google с политикой доступа, основанной на конкретной ссылке, могут быть непреднамеренно проиндексированы поисковыми роботами, если эти роботы узнают о таких ссылках. В результате внутренние документы ряда организаций стали общедоступными. В одном случае документ, содержащий краткое изложение политики найма в российском банке, привлек внимание правозащитников. Среди прочего, в нем задокументирована политика, запрещающая прием на работу определенных групп людей на основании их религии или сексуальной ориентации.

Также было обнаружено множество документов, содержащих пароли в открытом виде. Проблема усугублялась тем, что эти документы можно было легко найти по ключевому слову «пароль» в домене Google Documents. Теперь, прежде чем вы броситесь копаться в чужих секретах, вы можете подождать — по крайней мере, пока вы не закончите читать эту статью. J Вещи не всегда такие, какими кажутся.

Когда команда FortiGuard Labs узнала об этой проблеме, мы провели поиск, чтобы узнать, не были ли раскрыты какие-либо внутренние документы Fortinet. Они не были. Единственное, что мы обнаружили, — это пароли по умолчанию для устройств Fortinet (это те самые пароли, которые указаны в нашей документации и не являются секретными).

Тем не менее, наши поиски не прошли даром, ведь мы тоже нашли кое-что интересное. Вот результаты поиска по ключевому слову «Fortiguard»:

Рисунок 1. Результаты поиска Google по ключевому слову «Fortiguard».

168 результатов были найдены Google в этом поиске. ( Интересное наблюдение : количество результатов поиска Google на самом деле зависит от страны, которой принадлежит ваш IP.)0%!) привели к документам, созданным криминальными деятелями. (Вот вам и спешка посмотреть «приватные» документы!)

Еще около 750 вредоносных результатов было найдено при поиске по ключевому слову «Fortinet». Вы можете найти ссылки на некоторые из обнаруженных нами документов, перечисленных в приложении. Причина, по которой этот список короче упомянутого, заключается в том, что несколько результатов поиска привели к одним и тем же документам. По мере дальнейшего изучения этого вопроса вы поймете, как преступникам удалось добиться таких результатов.

Более того, ситуация Fortinet не уникальна. Мы узнали, что если мы введем в Google имя любого крупного игрока на рынке кибербезопасности, то наткнемся на сотню или более вредоносных документов. Именно тогда мы поняли, что имеем дело с кампанией, включающей тысячи вредоносных документов, которые были вставлены во все документы Google.

Анализ вредоносных документов

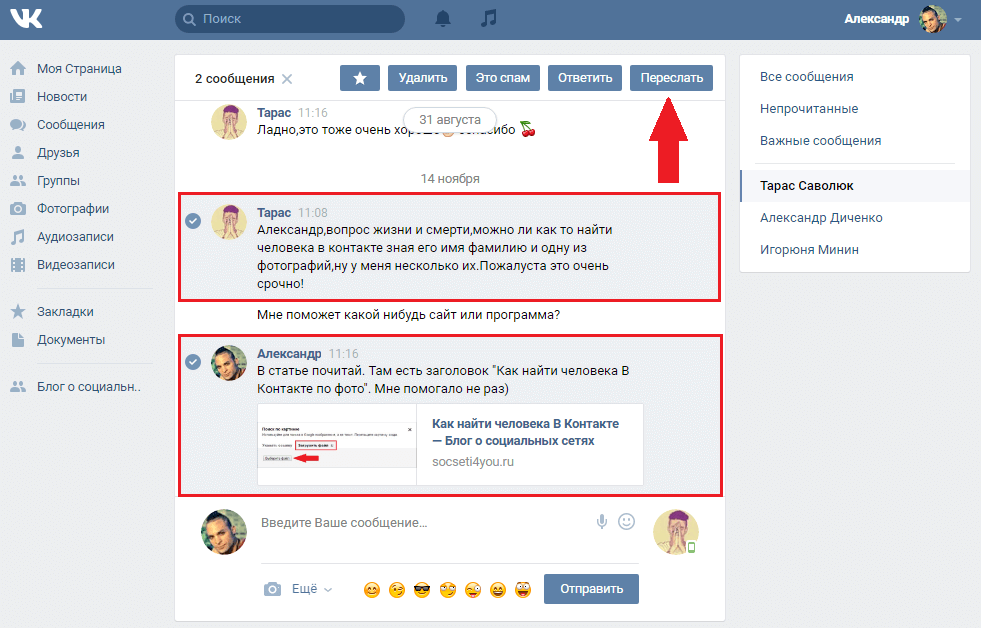

Мы проанализировали ряд этих вредоносных документов и пришли к выводу, что они были написаны на разных языках, хотя в основном на английском и русском. Несмотря на языковые различия, все эти документы имеют общую структуру. Есть большой заголовок, затем небольшой случайный снимок экрана, не обязательно связанный с заголовком, а затем гиперссылка, которая также написана крупным шрифтом. На рисунке ниже вы можете увидеть несколько примеров таких документов.

Рисунок 2: Несколько ссылок на вредоносные документы

Под гиперссылкой много пустого места, которое было специально вставлено, чтобы скрыть «мусорный текст», вставленный внизу документа. Тем не менее, этот «мусорный текст» служит для того, чтобы заманить поисковый робот Google для индексации документа с использованием множества различных ключевых слов, содержащихся в тексте. Это объясняет, почему так много результатов Google приводят к гораздо меньшему количеству фактических документов Google, потому что несколько ссылок ведут пользователя к одному и тому же документу.

Рисунок 3: Фрагмент «мусорного текста» в одном из вредоносных документов

Анализ вредоносных ссылок

Если жертва щелкает гиперссылку во вредоносном документе, происходит цепочка перенаправлений. Пункт назначения выбирается на основе поля user-agent запроса «GET», а также страны IP-адреса жертвы.

Цепочка перенаправления

В этом разделе мы анализируем цепочки перенаправления, генерируемые при переходе по гиперссылке документа с заголовком « Программное обеспечение для обхода веб-фильтрации Fortiguard скачать бесплатно ». Этот документ показан в верхнем левом углу рисунка 2. Эти результаты аналогичны ссылкам, найденным в любом из документов.

Во-первых, мы перечислим обзорную цепочку перенаправления для IP-адреса VPN в Сингапуре (наше местоположение) и User-Agent, соответствующего Google Chrome (наш браузер):

- hxxp://vbtrst[.]pro/dnew?k =Fortiguard+веб+фильтрация+обход+программное+бесплатно+скачать

- hxxp://sxkwor[.

]space/rtb/s/ APEN2FuhOAAA4dsBAFNHGQASAGmZEJMA

]space/rtb/s/ APEN2FuhOAAA4dsBAFNHGQASAGmZEJMA - hxxp://11fileupload-2[.]xyz/it…fA==

- hxxp://static.21.101.69.159.clients.your-server[.]de/file?f=ae…05&utm_source= APEN2FuhOAAA4dsBAFNHGQASAGmZEJMA &utm_medium=14497&utm_campaign=default

- hxxps://thimbleprojects[.]org/dedzsumkoi/528138/?method=blob&type=download&name=Rm9ydGlndWFyZF93ZWJfZmlsdGVyaW5nX2J5cGFzc19zb2Z0d2FyZV9mcmVlX2Rvd24ucmFy&v=

eyJ0cmFuc2FjdGlvbl9pZCI6IjU0ODAyMjI1NiIsInRva2VuIjoiOWM0MDVmOTIwYTdhYTI2ODE0MzdkMjRkZGRhNTM2YTUifQ%3D%3D - hxxps://4requests[.]org/findic.php?v= eyJ0cmFuc2FjdGlvbl9pZCI6IjU0ODAyMjI1NiIsInRva2VuIjoiOWM0MDVmOTIwYTdhYTI2ODE0MzdkMjRkZGRhNTM2YTUifQ==

6 «

6″

Далее давайте проанализируем необычные параметры, используемые в каждом из этих URL:

- hxxp://vbtrst[.]pro/dnew?k= Fortiguard+web+filtering+bypass+software+free+download

Назначение этого параметра первой ссылки очевидно — он просто повторяет заголовок документа.

- hxxp://sxkwor[.]space/rtb/s/ APEN2FuhOAAA4dsBAFNHGQASAGmZEJMA

Параметр второго URL-адреса представляет собой набор байтов в кодировке BASE64.

- Первые шесть байтов набора представляют собой отметку времени UNIX Epoch в порядке байтов с прямым порядком байтов, показанном зеленым цветом на рисунке ниже.

- Следующие два байта — это «номер utm_medium» в порядке байтов с прямым порядком байтов, показанные желтым цветом.

Мы покажем вам, как это поле используется позже в этом анализе. - Тринадцатый и четырнадцатый байты (начиная с 0), показанные красным цветом, представляют собой код страны в кодировке ASCII (на этот раз порядок байтов в обратном порядке). Когда мы попробовали разные IP-адреса, мы получили разные результаты для этого поля. Ниже показаны два разных случая для российских и сингапурских IP-адресов.

Рисунок 4: Расшифрованный параметр для сингапурского IP (слева) и российского IP (справа)

- hxxp://11fileupload-2[.

]xyz/ it…fA==

]xyz/ it…fA==

Следующий параметр — это еще одна строка в кодировке BASE64 с дополнительным уровнем шифрования. Мы сократили его здесь для компактности. - hxxp://static.21.101.69.159.clients.your-server[.]de/file?f=ae…05&utm_source= APEN2FuhOAAA4dsBAFNHGQASAGmZEJMA&utm_medium=14497&utm_campaign=default

Здесь мы видим тот же параметр в кодировке Base64, что и на шаге №2. Кроме того, число 14497 передается как значение параметра utm_medium. Число 14497 соответствует 0x38A1 в шестнадцатеричной системе счисления или 0xA1 0x38 в порядке следования байтов. Интересно, что это то же самое число, которое показано в желтом прямоугольнике на рисунке 4. - hxxps://thimbleprojects[.]org/ dedzsumkoi /528138/?…

method=blob&type=download&name=Rm9ydGlndWFyZF93ZWJfZmlsdGVyaW5nX2J5cGFzc19zb2Z0d2FyZV9mcmVlX2Rvd24ucmFy&v=

eyJ0cmFuc2FjdGlvbl9pZCI6IjU0ODAyMjI1NiIsInRva2VuIjoiOWM0MDVmOTIwYTdhYTI2ODE0MzdkMjRkZGRhNTM2YTUifQ%3D%3D

Для этого URL-адреса преступные кодеры злоупотребили онлайн-редактором кода Mozilla. Мы по-прежнему можем обнаружить осмысленные имена параметров, а также их значения в кодировке BASE64. Вот часть параметра URL после декодирования:

Мы по-прежнему можем обнаружить осмысленные имена параметров, а также их значения в кодировке BASE64. Вот часть параметра URL после декодирования:- method=blob&type=download&name=Fortiguard_web_filtering_bypass_software_free_down.rar&v={«transaction_id»:»548022256″,»token»:»9c405f920a7aa2681437d24ddda536a5″}

Как видите, на этот раз мы снова нашли имя нашего документа, но уже с помощью расширение .RAR.

На данный момент появление имени документа выглядит как маленький фокус. Как возможно, что у нас есть имя длиной не менее 54 байт, если на шаге №2 мы видим передачу параметра длиной всего 24 байта и не было поля Referrer, используемого для отслеживания ранее посещенных URL-адресов? Более того, как мы недавно выяснили, большая часть этих байтов связана с временной меткой или IP-адресом жертвы и поэтому не может быть связана с именем документа.

Одно из возможных объяснений состоит в том, что деятели, управляющие vbtrst[.]pro, и деятели, злоупотребляющие thimbleprojects. org, на самом деле являются одной и той же группой людей. Это позволило бы вести общую базу данных, в которой имена всех документов соответствуют определенным номерам. Используя эту логику, достаточно было бы просто передать всего несколько байтов информации (число в записи базы данных), чтобы восстановить полное имя исходного документа. Кроме того, вполне возможно, что поле utm_medium действительно используется именно для этой цели.

org, на самом деле являются одной и той же группой людей. Это позволило бы вести общую базу данных, в которой имена всех документов соответствуют определенным номерам. Используя эту логику, достаточно было бы просто передать всего несколько байтов информации (число в записи базы данных), чтобы восстановить полное имя исходного документа. Кроме того, вполне возможно, что поле utm_medium действительно используется именно для этой цели. - hxxps://4requests[.]org/findic.php?v= eyJ0cmFuc2FjdGlvbl9pZCI6IjU0ODAyMjI1NiIsInRva2VuIjoiOWM0MDVmOTIwYTdhYTI2ODE0MzdkMjRkZGRhNTM2YTUifQ ==»

Это тот же параметр, который использовался на предыдущем шаге (соответствует {«transaction_id»:»548022256″,»token»:»9c405f920a7aa2681437d24ddda536a5″})

Как вы могли догадаться, в результате цепочки перенаправлений был загружен следующий файл:

Fortiguard_web_filtering_bypass_software_free_down.rar

Внутри архива также находился вредоносный PE-файл, о котором мы поговорим в разделе Анализ образцов Windows .

Зависимость от поля User-Agent

Как упоминалось ранее, цепочка перенаправления сильно зависит от поля User-Agent жертвы (далее для краткости мы будем использовать аббревиатуру «UA»).

Internet Explorer

Когда мы использовали UA, соответствующий IE11, мы получили следующую цепочку используемых доменов:

Vbtrst[.]pro -> sxkwor[.]space -> 11fileupload-2[.]xyz -> static.21.101.69.159.clients.your-server[.]de

Да, эта цепочка выглядит очень похож на предыдущий, за исключением того, что он был укорочен. Здесь static.21.101.69.159.clients.your-server[.]de отдает вредоносные образцы без дополнительных «прыжков» на thimbleprojects.org и 4requests[.]org. Мы предполагаем, что эти дополнительные перенаправления используются для защиты static.21.101.69.159.clients.your-server[.]de из черного списка технологии Google Safe Browsing.

Мобильные устройства и Safari (Macintosh)

Когда мы использовали UA, соответствующие мобильным устройствам или MacOS, мы получили две новые цепочки перенаправлений. В конце каждой цепочки мы получали соответствующий файл .APK или .DMG. Эти файлы будут рассмотрены в отдельной главе данного исследования.

В конце каждой цепочки мы получали соответствующий файл .APK или .DMG. Эти файлы будут рассмотрены в отдельной главе данного исследования.

Анализ образцов Windows

Во время наших тестов с использованием различных IP-адресов и полей User-Agent мы получили дюжину различных образцов, все они нацелены на платформу Windows. В этом разделе мы обсудим уловки, используемые этими преступниками, чтобы избежать обнаружения поставщиками антивирусов.

Изменяемая внутренняя структура

Хотя все исследованные образцы имеют одинаковое поведение, они имеют множество различных, а иногда и противоречивых внутренних структур. Например, в одном из образцов поле FileDescription указано как « MODJO Internet Security». Интересно, что этот же образец также имеет манифест, в котором поле описания уже указано как « Installs Adobe Flash Player».

Рисунок 5: Противоречие полей описания

Чтобы еще больше усложнить ситуацию, в том же образце используется значок, очень похожий на логотип VK. com — популярной социальной сети в русскоязычных странах.

com — популярной социальной сети в русскоязычных странах.

Рисунок 6: Значок вредоносного образца (слева) и логотип социальной сети VK.com (справа)

Относительно имени « MODJO Internet Security» — мы заметили, что последняя буква время от времени меняется. Нам удалось найти образцы со следующими названиями:

MODJ O Интернет -безопасность

MODJ A Интернет Security

MODJ B Безопасность Интернета

Еще одна точка различия между выборками — .RS Security

. Разнообразие достигается за счет использования различных изображений .png , упакованных внутри. Количество и размер этих изображений значительно различаются от образца к образцу, хотя ни одно из этих изображений никогда не показывается жертве.

Рисунок 7: PNG-файлы, упакованные в разделы .RSRC двух разных образцов

Итак, почему образцы отличаются и несовместимы во многих отношениях? Мы не можем ответить на этот вопрос точно, но мы предполагаем, что все части образцов хаотично изменены, чтобы избежать вероятного обнаружения.

Анализ поведения

Хотя образцы имеют разную внутреннюю структуру, их поведение абсолютно одинаково. Связь между вредоносным образцом и его C2-сервером показана на рисунке ниже. Мы видим, что образец отправляет запрос POST на сервер C2. C2 также расположен на your-server.de хостинг, как один из узлов перенаправления, которые мы изучали ранее. Но узлы C2 и перенаправления используют разные IP-адреса.

Ключ, изображенный на рисунке:

Рисунок 8: Сетевые запросы вредоносного образца

Ключ, показанный на рисунке, был одинаковым для всех исследованных образцов Windows, хотя это может зависеть от исходного документа Google.

При получении ответа от сервера образец пытается загрузить и запустить веб-установщик легитимного стороннего приложения Менеджер загрузки GetGo. После успешного выполнения (или после нескольких неудачных попыток) образец удаляется.

Мы думаем, что целью преступников, разработавших это, было злоупотребление реферальными программами законных приложений. Когда задействована реферальная программа, обычно используется какое-то поле реферала, чтобы отличить одного реферала от другого. Однако в данном случае это не так: в запросе не используется поле перехода, а URL-адрес, к которому осуществляется доступ, ничем не отличается от URL-адреса, который пользователь получает из основного Страница Getgosoft .

Когда задействована реферальная программа, обычно используется какое-то поле реферала, чтобы отличить одного реферала от другого. Однако в данном случае это не так: в запросе не используется поле перехода, а URL-адрес, к которому осуществляется доступ, ничем не отличается от URL-адреса, который пользователь получает из основного Страница Getgosoft .

Отличительной особенностью этого запроса является используемое поле User-Agent:

User-Agent : Medunja Solodunnja 6.0.0

900 это позже.

Рисунок 9: Запрос, сгенерированный вредоносным образцом

Компиляция и подпись «на лету»

Еще одной отличительной особенностью этой вредоносной кампании является то, что образцы компилируются и подписываются «на лету». Мы сравнили поле TimeStamp внутри PE-заголовка сэмплов и фактическое время загрузки. Разница между ними не должна была превышать 5 минут. Более того, каждый образец подписан одной и той же действующей цифровой подписью на момент загрузки.

Более того, каждый образец подписан одной и той же действующей цифровой подписью на момент загрузки.

Мы проанализировали сертификаты, используемые для создания подписей, и все они были выпущены ЦС COMODO RSA Code Signing CA. Вот сертификаты, с которыми мы столкнулись в ходе нашего расследования:

00 ce fe 4e ae e4 c0 cf 51 e9 5b 30 cf 02 80 b7 94 RICK, SKY LIMITED

00 b1 ab f8 ab e0 ab 1f c2 36 ed be 9f fc 4f 66 cb UR-IN, LIMITED

00 9b ea 5b a5 5f 1b 91 61 c1 be 05 93 00 3b 3f a1 КОРПОРАЦИЯ «МИР» – ОГРАНИЧЕННАЯ

Мы не знаем, как эти преступники получили эти сертификаты. Однако названия организаций выглядят довольно странно: они содержат запятые и тире посередине строки. Мы не удивимся, если эти сертификаты не были украдены, а зарегистрированы преступниками с самого начала. Если это так, то возникают вопросы о том, какой процесс проверки в настоящее время используется удостоверяющими центрами, чтобы гарантировать, что запрашивающая сертификат является законной компанией.

Тайна Signing Time

Когда мы анализировали образцы этой вредоносной кампании, мы также обнаружили некоторые интересные результаты, полученные с помощью популярного инструмента Microsoft Sigcheck . По какой-то причине обсуждаемые в этой статье примеры утилит (до последней версии 2.7) сообщают текущее системное время вместо времени подписи.

Такие же странные результаты сообщил популярный сервис VirusTotal. Например, на картинке ниже видно, что последний анализ выборки был 2018-11-14 14:05:19.GMT, но согласно VT подписано 2018-11-14 15 :05:00 (на час раньше фактического времени GMT 😊)

Рис. 10. Результаты Sigcheck (слева) и VirusTotal (справа) для образца SHA256:b84d9c08fc35c3a160b4ee1f4061035a4bb9781e5f64e623ec988b8447b2c667

Лаборатории FortiGuard сообщили о найденных ошибках командам VirusTotal и Sysinternals. Марк Руссинович уже готовит новую версию Sigcheck. VirusTotal подтверждает, что они полагаются на анализ утилиты Sigcheck при обработке образцов в своей системе и в настоящее время ожидают новую версию Sigcheck.

Кто стоит за этими атаками?

Подытожим некоторые факты, которые мы обнаружили об этих злоумышленниках в ходе нашего анализа:

- Два самых популярных языка вредоносных документов: английский и русский . Если внимательно посмотреть на рисунок 3, то можно заметить использование русского языка во второй строке сверху.

- Имя проекта, использованное преступниками для злоупотребления thimbleprojects[.]org , — dedzsumkoi.

Дедзумкой — это транслитерация русского слова «Дед с сумкой». Это буквально переводится как: «Дедушка с мешком». - Преступники использовали логотип VK.com – популярной социальной сети в русскоязычных странах .

- Используемый злоумышленниками User-Agent: « Медуня Солодуня 6.0.0»

Медуня Солодуня является транслитерацией русских слов « Медуня-солодуня », которая является местной кондитерской, расположенной рядом с Львов Украина .

Рисунок 11: Местонахождение Медуня-солодуня недалеко от Львова, Украина

Подводя итоги, делаем вывод, что преступники, участвующие в этом проекте, свободно владеют русским языком и, возможно, знакомы с местной кондитерской, расположенной недалеко от Львова, Украина, что дает нам большую вероятность их местонахождения.

Когда мы проанализировали регистрационные данные доменов, используемых злоумышленниками, мы обнаружили, что почти все регистрационные данные доменов защищены такими службами, как WhoisGuard. Домен 4requests[.]org не является исключением — в настоящее время все его регистрационные данные скрыты. Но когда мы проверили историю whois для этого домена, то обнаружили, что изначально он был зарегистрирован на адрес … во Львове, Украина.

Рисунок 12: Запись истории Whois для 4requests[.]org

Мы не можем подтвердить, что предоставленные данные владельца регистрации не являются поддельными, но они хорошо согласуются с другими нашими выводами. Мы проверили другие домены, зарегистрированные под электронной почтой 9.0021 egonow999[@]gmail.com и нашел 321 из них. Большинство этих доменов были зарегистрированы недавно, и их имена не выглядят так, как будто они предназначены для какой-либо законной деятельности.

Мы проверили другие домены, зарегистрированные под электронной почтой 9.0021 egonow999[@]gmail.com и нашел 321 из них. Большинство этих доменов были зарегистрированы недавно, и их имена не выглядят так, как будто они предназначены для какой-либо законной деятельности.

Рисунок 13: Домены, зарегистрированные с адресом электронной почты egonow999[@]gmail.com

Заключение

Лаборатории FortiGuard Labs обнаружили масштабную вредоносную кампанию Google Docs, которая включает сотни вредоносных документов. Каждый вредоносный документ ведет к q цепочке редиректов на основе User-Agent и IP жертвы.

Мы проанализировали множество цепочек перенаправления, используемых внутри этой вредоносной сети, а также скачали несколько образцов. Мы пришли к выводу, что текущая цель этой сети — злоупотребление партнерскими программами других приложений. Однако эта цель может быть легко изменена в любой момент.

Кроме того, мы проанализировали детали атрибуции и получили некоторые идеи относительно того, кто может стоять за этими атаками или, по крайней мере, откуда эти атаки могут исходить.

Образцы Android и MacOS будут обсуждаться в следующих статьях. FortiGuard Labs продолжит отслеживать недавно зарегистрированные домены на предмет вредоносной активности.

Решение

FortiGuard Web Filter блокирует все обсуждаемые URL-адреса и домены как вредоносные.

Все обсуждаемые образцы обнаружены со следующим названием AV Signature:

W32/Kryptik.glkh! TR

Злоусовеченные запросы пользователя -агента блокируются следующим IPS. =FortiGuard Lion Team=-

IOC:

Сертификаты, используемые преступниками (все выпущены COMODO RSA Code Signing CA):

00 ce fe 4e ae e4 c0 cf 51 e9 5b 30 cf 02 80 b7 94 RICK, SKY LIMITED

00 b1 ab f8 ab e0 ab 1f c2 36 ed be 9f fc 4f 66 cb UR-IN, LIMITED

00 9b ea 5b a5 5f 1b 91 61 c1 be 05 93 00 3b 3f a1 КОРПОРАЦИЯ МИР – ОГРАНИЧЕННАЯ

Образцы:

05cfdf3f05a41a711991f819fcbc56b05172be9ea3d2c5750d5fd42e73eb1403 - W32/Kryptik.

GLKH!tr

0a0b7edd15995bb5cb59f3a10d5b24f1ca4e5091aff31200cee637fcddaf2316 - W32/Kryptik.GLKH!tr

19b8e784cd8306d55d8281675215f4343daa6cc50b72d7a449ee7fab7de5252c - W32/Kryptik.GLKH!tr

23f76599b06e8ac28fa9988006927d7dfb9084d58008c74c2e4107b90ab897ae - W32/Kryptik.GLKH!tr

26997775beef04f801088cb5e130b505f85359070ac033839840ec7213c - W32/Kryptik.GLKH!tr

28bbe2e3133bfbbd624272349d35f6eb216346e5a0301cf83d01f12fbab13e93 - W32/Kryptik.GLKH!tr

6a9395cca0dafd3ec3af0bcb6487c1fb335cb6fa31af0790ac1b482783c531d7 - W32/Kryptik.GLKH!tr

8c2cc4f8f88052d2efa7937a0d522c32488c07aeb2589659c2d504cf662b92d8 - W32/Kryptik.GLKH!tr

941db28ae4b053747546753f48578e89f1a865117893fd8deecac86d909685b7 - W32/Kryptik.GLKH!tr

94d58958a7347b3dad471efa13b8e9ecef175254f4e585d23b98b2dbb0beb04c - W32/Kryptik.GLKH!tr

ad8849ef085c91865c13c66a4a6178b1c59dad0cf01c1d57ef21051444c45f79 - W32/Kryptik.

GLKH!tr

b84d9c08fc35c3a160b4ee1f4061035a4bb9781e5f64e623ec988b8447b2c667 - W32/Kryptik.GLKH!tr

d8c5e17ae272728caf35bc7a9a45bbaa896da671af3b720683b7daa722696433 - W32/Kryptik.GLKH!tr

df73f03f85aa0e22801167f7399c2cc43e9403d167f51dc1dd4f5381110acd0b - W32/Kryptik.GLKH!tr

ee2b5f9229f897b960c50ae8a896990aa1ec54e4787f1312c771bfdf0214b850 - W32/Kryptik.GLKH!tr

URLS:

11fileUpload-2 [.] XYZ

4Requests [.] ORG

AddingMac [.] COM

Bigbinnd [.] Info

BO2RZX9XHF [.] Com

Celessfate-Staff-Staff-Staff [ Com

G64CFG9YI6KX [.] COM

GROTMR [.] Info

Gurtn [.] Mobi

letsweb [.] Info

Mtpint [.] Mobi

Prkrls [.] Info

Ptokp [.]

rplug[.]pro

rtrust[.]mobi

static[.]17[.]249[.]201[.]195[.]клиенты[.]ваш-сервер[.]de

static[.]21[.] 101[.]69[.]159[.]клиентов[.]ваш-сервер[. ]de

]de

sxkwor[.]space

thimbleprojects[.]org/dedzsumkoi/

vbtrst[.]info

vbtrst . ком/документ/д/179LQ5l6sfsD26tZJSdy-KDdGnFo2xEmbPCUV7F-F_Po

docs[.]google[.]com/document/d/190Ksr2Wv9i2QjJeElcE9VVzEje-ia5k0BQVl5jOx6vE

docs[.]google[.]com/document/d/1ablKrM6fncizaXjRNiy7Hh273FGN6Qh-97ejLNjLNoc

docs[.]google [.]com/document/d/1BcCNV9lrYY3VCKCP6aNPoXkvUbWkMHT2nOSvo0J1xaI

docs[.]google[.]com/document/d/1bY0rh0bTdvn1w_YNBfGyyOjf3CXczh3BshO2e4jyLYI

docs[.]google[.]com/document/d/1cSOWCQz9BnNBLBy3p9elvtVO8j9M6eh4_GSL8M8hmpI

docs[.] google[.]com/document/d/1d1qp4cSYo6dJiTg71chmK8pgtp3mcN1eszOECq-uLLs

документы [.] Google [.] Com/Document/D/1DNYWGM5TCL79V2NVUHKNLXKKSJIVAJPCNBZSUFUSVEO

DOCS [.] Google [.] DOCOM/D/1DPZCP4KPCCCCS-LQX1SXLQBVJVS8KBSINKS8KBSINKS8KBSINKS8 d/1DQX5_6t38AiByyWwRozVY1hRsEQ0VxVTFmi59Rf4tVk

docs[.]google[.]com/document/d/1eelW4H5sMw2tsvUKddRnAU9teLTysjD3hPx5Dr4dh3c

docs[. ]google[.]com/document/d/1EH7mA3IiNKlz7davbT_qbX375abjZmpFqOQQm3waI7o

]google[.]com/document/d/1EH7mA3IiNKlz7davbT_qbX375abjZmpFqOQQm3waI7o

docs[.]google[.]com/document /d/1f-K3aUjt58OdlH5AY4T8El6SARljQNoF5rhebcjhEP0

DOCS [.] Google [.] Com/Document/D/1GLQF2-XBQ9QQ-J06ZGUKZYC3JTESCU3DJJX-M0GZNYI

DOCS [.] Google [.] COM/D/1GO3VOTGPEC7JGN1QKIWQH_7HC7O1GZLIAM-8. .]com/document/d/1GuS41cKqL1xi0AUgHW93S90ZBoE7TxLWLjmcV6igj2c

docs[.]google[.]com/document/d/1hbeIiJemK0M27XoLgQMiRG5WeHp8kD19Eu401r6mnDE

docs[.]google[.]com/document/d/1hyw6Osx5dKcZPIeK0FtsuaiaGe1b3JiWyItRKPyScJg

docs[.]google [.]com/document/d/1IRnMq34rgmuTXGHMxx-zCzf_R7Oyv1HGRHtYWbBvYbc

DOCS [.] Google [.] Com/Document/D/1IVWMW3KHLFN-SIF_J4HAVBFO-TLLXHIIZVVTAIWLTUW

DOCS [.] Google [.] DOCOMPX7GNGYBX7GNGYBX. com/document/d/1JjTlBHBgMMV7UWE6gGS-0DiJxR4lZ25Y7BI72yWTNF4

docs[.]google[.]com/document/d/1LpTCbki4DKgeyVWooTxjeLoa_vmiRyoEsWwkGlKWxmY

docs[.]google[.]com/document/d/1mMn7M-rf9l7yWnm0rwlcQUVhge5Dkqyqg71sZ29ge-c

docs [. ]google[.]com/document/d/1mWVmMnRoznPas84up5xmOj6KFjtg1dfKMpbkxjeEd1o

]google[.]com/document/d/1mWVmMnRoznPas84up5xmOj6KFjtg1dfKMpbkxjeEd1o

DOCS [.] Google [.] Com/Document/D/1N4GRKUP-PZDNVQESFV2074XEQTEQ0NNG95GAHKHMYWI

DOCS [.] Google [.] COM/D/D/1NBRETYTFWPZF0GBBBAQCHRFCE8SD0QUPCCT8. d/1O5_sYBE1AgSw-12bYhHA4mtbhZDAG_OZtCVZRmD2xA8

docs[.]google[.]com/document/d/1oJ97BHW0Dtn8Ckh2ExYiIwq21ojgY8x2TKDr7wtFON8

docs[.]google[.]com/document/d/1OpfECPCt1GRv2AYq9nD_NXIqB6CsoUsx4ol024DHCSE

docs[.]google[.]com /документ/d/1p3rvvJ8E_A9FAHjdNLDiSzi9CB5XDR4R97EPIK_U9TO

DOCS [.] Google [.] Com/Document/D/1RVAJU149GP2X6PNZWDYYPEZZN_7LIUVUXK21THTYC

DOCS [.] Google [.] COM/DOUCOM/D/1RYLYTWUQIADC5GSGSG5GSGSG5GSGSG5GSG5GSGI. /1SG7ojLMmWPpF4XKXmHJkDqY16fBveB6ElOTtjnqwAHY

docs[.]google[.]com/document/d/1SM-PlruT6jQUwBkJmJAEOVem7Blkemw3XDOaQ2_vHlk

docs[.]google[.]com/document/d/1x3PGsJH9LbeumQA4uR5V4xqXY1ftPjEc7v92vY66_Qc

docs[.]google[.]com/ документ/d/1-xEX1azHPC27q6L6wH6ea2wArRcKRmmaodQEm2hlfuE

docs[. ]google[.]com/document/d/1z-UjNJqU3cmSpVvhJXPNpVCd3tvLFNeYvjlkbn0nFxk

]google[.]com/document/d/1z-UjNJqU3cmSpVvhJXPNpVCd3tvLFNeYvjlkbn0nFxk

Подпишитесь на нашу еженедельную сводку об угрозах FortiGuard. Знайте свои уязвимости — узнайте факты о безопасности вашей сети. Оценка Fortinet Cyber Threat Assessment может помочь вам лучше понять: безопасность и предотвращение угроз, продуктивность пользователей, а также использование и производительность сети.

Узнайте больше о FortiGuard Labs и портфолио FortiGuard Security Services.

NIN India — Национальная информационная сеть для получения последних новостей и обновлений —

NIN India — Национальная информационная сеть для получения последних новостей и обновлений

NINIndia.Org создан для предоставления последней информации обо всем, что происходит в Индии и мире. Мы освещаем различные темы, включая новости здравоохранения, технологии, политику, финансы, игры, развлечения, мировые новости и многое другое. Мы стремимся предоставлять последние обновления по актуальным темам, и эта информация бесплатна для потребления, но не для использования в качестве собственного контента. Отказ от ответственности : Некоторые из вас могут спутать NINIndia.org с официальным веб-сайтом Национального института питания. Мы не связаны ни с одним государственным органом. Официальный сайт Национального института питания: nin.res.in. Приемная Пригласительная карта Развлечения Даты экзаменов Игры Государственные схемы Новости здравоохранения Последние вакансии Чистая стоимость Вербовка Результаты Спорт Учебный план |

Получите список поступающих в DU PG на 2022 год и опубликованное расписание для первого списка заслуг из необходимых сведений, представленных здесь. Постдипломное образование имеет важное значение для кандидатов, которые получили степень бакалавра и теперь хотят двигаться вперед в своей карьере. Получение более высокого уровня образования поможет им … Читать дальше

Рубрики Поступление Оставить комментарий

Ознакомьтесь с уведомлением UPSSSC о вакансии Forest Guard 2022, датой и инструкциями по подаче онлайн-заявки на доступную должность здесь. Обязанность лесной охраны является более ответственной, так как включает в себя защиту флоры и фауны. Те, кто хочет устроиться на работу в качестве «Ван Дарога», могут подать заявку на вакансию лесной охраны UPSSSC 2022 … Читать далее

Категории Подбор персонала Оставить комментарий

Индийская организация космических исследований (ISRO) успешно провела экзамен URSC 3 ноября 2022 года. Претенденты, сдавшие экзамен, с нетерпением ждут своих результатов. Прочтите всю статью об отсечении ISRO URSC Result 2022, загрузите список заслуг в формате PDF и многое другое под крышей. ISRO URSC Result 2022 Спутник ISRO UR Rao… Подробнее

Категории Результаты Оставить комментарийСимптомы, причины, лечение вируса и меры предосторожности

оспы обезьян подробно обсуждаются здесь. 7 мая Агентство по безопасности здравоохранения Соединенного Королевства (UKHSA) подтвердило, что пациент только что прибыл в Соединенное Королевство после путешествия из Нигерии, где, как считается, вирус впервые появился. Человек из Англии, который … Читать далее

Рубрики Новости здоровья Оставить комментарий

Заполните форму клерка MP Cooperative Recruitment 2022 и проверьте последнюю дату в основных деталях, которые представлены в этой статье. Получение государственной работы в банковском секторе похоже на осуществление мечты для многих людей. Они стараются изо всех сил, чтобы сдать экзамен. Мы хотели бы уведомить … Подробнее

Рубрики Подбор персонала Оставить комментарий

Проверьте свой результат UP PET 2022, отрежьте и загрузите список заслуг @upsssc.gov.in. Более подробные сведения см. в этой статье. Предварительный тест на соответствие требованиям (PET) exdam ежегодно проводится UPSSC для набора подходящих кандидатов на различные должности групп B и C. Это экзамен государственного уровня, который обычно имеет умеренную сложность. В настоящее время претенденты … Читать дальше

Рубрики Результаты Оставить комментарий

Подать онлайн-заявку на участие в SBI CBO Recruitment 2022, загрузить PDF-уведомление и просмотреть дату экзамена из необходимых сведений, представленных в этой статье. Не забудьте проверить свое право на участие в программе SBI CBO Recruitment. SBI CBO Recruitment 2022 SBI ежегодно проводит различные экзамены для квалифицированных кандидатов для найма своих сотрудников. … Читать далее

Категории Вербовка Оставить комментарий

Получите загрузку APK обновления PUBG 2.2, дату выпуска, функции и ссылку из основных сведений, представленных в этой статье. Есть отличные новости для любителей PUBG, они могут скачать APK PUBG 2.2 Update отсюда. Обновление PUBG 2.2 Еще одна потрясающая новость от разработчиков PUBG! Игроки, которые испытывали … Читать дальше

Рубрики Игры Оставить комментарий

]space/rtb/s/ APEN2FuhOAAA4dsBAFNHGQASAGmZEJMA

]space/rtb/s/ APEN2FuhOAAA4dsBAFNHGQASAGmZEJMA

]xyz/ it…fA==

]xyz/ it…fA==  Мы по-прежнему можем обнаружить осмысленные имена параметров, а также их значения в кодировке BASE64. Вот часть параметра URL после декодирования:

Мы по-прежнему можем обнаружить осмысленные имена параметров, а также их значения в кодировке BASE64. Вот часть параметра URL после декодирования: org, на самом деле являются одной и той же группой людей. Это позволило бы вести общую базу данных, в которой имена всех документов соответствуют определенным номерам. Используя эту логику, достаточно было бы просто передать всего несколько байтов информации (число в записи базы данных), чтобы восстановить полное имя исходного документа. Кроме того, вполне возможно, что поле utm_medium действительно используется именно для этой цели.

org, на самом деле являются одной и той же группой людей. Это позволило бы вести общую базу данных, в которой имена всех документов соответствуют определенным номерам. Используя эту логику, достаточно было бы просто передать всего несколько байтов информации (число в записи базы данных), чтобы восстановить полное имя исходного документа. Кроме того, вполне возможно, что поле utm_medium действительно используется именно для этой цели.

GLKH!tr

GLKH!tr  GLKH!tr

GLKH!tr