Как незнакомцы могут взломать телефон в вашем кармане

Оригинал сверхурочной работы

/ Новости Си-Би-Эс

Как незнакомцы могут взломать ваш телефон

Как незнакомцы могут взломать ваш телефон 06:01 «В современном мире на самом деле есть только два типа компаний или два типа людей: те, кто был взломан и осознает это, и те, кто был взломан, но не взломан». Вот что эксперт по мобильной безопасности Джон Херинг рассказал корреспонденту программы 60 Minutes Шарин Альфонси об опасности взлома мобильных телефонов в эфире на этой неделе.

В то время как большинство людей беспокоятся о том, что их компьютеры могут быть взломаны, Геринг объясняет, что телефоны также уязвимы. Чтобы доказать свою точку зрения, Геринг собрал группу первоклассных хакеров в отеле Лас-Вегаса, где остановилась команда «60 минут». В видео выше, 60 Minutes Overtime исследует, что произошло.

Собранные Герингом хакеры, каждый из которых пытается выявить слабые места в безопасности, чтобы защитить общественность, были в Лас-Вегасе на конференции Defcon, которая ежегодно собирает около 20 000 хакеров для обмена секретами и информацией.

Продюсер программы «60 минут» Говард Розенберг попросил их поделиться своими трюками. «Мы работали над этой историей более двух лет, и в течение этого периода мы постоянно бросали вызов хакерам, чтобы вывести ее на новый уровень и продемонстрировать нам то, что они утверждали», — сказал он редактору 60 Minutes Overtime Энн Сильвио. «Они говорят: «Всё можно взломать». А мы продолжали говорить им: «Хорошо, докажите это».

И доказали, что они это сделали. Один хакер, Джон Оберхайде, показал 60 Minutes созданное им приложение, которое выглядит законным, но позволяет ему получить контроль над телефоном и высосать из него информацию. Он продемонстрировал Альфонси, как он может мгновенно получить ее контакты, последние покупки и текстовые сообщения. «Почти сверхъестественно видеть, насколько изобретательны эти люди, — говорит Розенберг.

Другой хакер, Адам Лори, использует радиочастотную идентификацию для взлома телефонов. «Так сработал этот взлом — ему не нужен был мой номер телефона», — объясняет Альфонси. «Все, что ему нужно было сделать, это физически прикоснуться к моему телефону». Он продемонстрировал это, прикоснувшись к ней в вестибюле ее отеля. Когда он это сделал, он использовал специальное ручное устройство, чтобы отправить учетные данные на ее телефон, чтобы он доверял его Bluetooth и фактически набирал номер Лори, позволяя ему прослушивать все, что обсуждалось в комнате, с помощью телефона Альфонси.

Если все это звучит жутко, есть способы защитить себя, объясняет Розенберг. Так называемый «Криптофон», разработанный немецкой компанией GSMK, позволяет пользователям вести зашифрованные разговоры. Он также предупреждает пользователя, когда кто-то пытается атаковать или взломать его или ее телефон.

«Некоторые государственные учреждения попытаются получить доступ к вашему телефону, если вы подойдете к ним слишком близко», — объясняет Альфонси. Чтобы продемонстрировать, Лес Голдсмит, генеральный директор ESD America, компании, специализирующейся на технологиях противодействия наблюдению, взял Альфонси на прогулку по пустыне возле охраняемого государственного объекта. Когда они проезжали мимо, на криптофоне появилась красная линия, указывающая на то, что ее конфиденциальность была нарушена.

Но криптофоны нереальны для обычных потребителей, говорит Розенберг. Каждый из них стоит около 3000 долларов, и обе стороны на линии должны использовать криптофоны для обеспечения безопасного разговора.

Так что же делать нам, людям с обычными телефонами? «Я бы сказал, что обычный человек не будет подвергаться атакам, которые мы показали вам сегодня», — говорит Геринг в программе «60 минут». «Но наша цель состояла в том, чтобы показать, что возможно. Чтобы люди действительно могли понять, если мы не решим вопросы безопасности, каким будет состояние мира».

Розенберг соглашается. «Мы вовсе не пытаемся напугать людей, — говорит он. «Мы пытаемся поднять сознание, и по мере того, как мир мигрирует на мобильные устройства, то, что хакеры называют поверхностью атаки, становится все больше, больше и больше».

Видео выше было опубликовано 17 апреля 2016 года и спродюсировано Энн Сильвио и Лизой Орландо. его отредактировали Лиза Орландо и Уилл Крокстон.

Кибербезопасность

Более Более- В:

- Смартфон

- Айфон

Впервые опубликовано 17 апреля 2016 г. / 18:33

© 2016 CBS Interactive Inc. Все права защищены.

Спасибо, что читаете CBS NEWS.

Создайте бесплатную учетную запись или войдите в систему

, чтобы получить доступ к дополнительным функциям.

Пожалуйста, введите адрес электронной почты, чтобы продолжить

Пожалуйста, введите действительный адрес электронной почты, чтобы продолжить

Как взломать чей-то сотовый телефон, чтобы украсть его фотографии « Смартфоны :: Гаджеты

- org/Person»> By Осас Обайза

Вы когда-нибудь задумывались, как все эти знаменитости продолжают распространять свои личные фотографии по всему Интернету? В то время как телефоны и компьютеры знаменитостей всегда уязвимы для атак, простые люди также должны быть осторожны. Независимо от того, насколько осторожными вы были, отправляя эти «откровенные» фотографии своему бывшему, приложив немного усилий и получив доступ к общедоступной информации, ваши фотографии тоже могут быть захвачены.

Облачное хранилище

Служба Apple iCloud предоставляет простой способ хранения и передачи фотографий и других мультимедийных данных на несколько устройств.

В то время как рекламный ролик иллюстрирует сообщество пользователей iPhone с рейтингом G, есть группа мам, не занимающихся футболом, которые используют свои iPhone с более «свободолюбивым» мышлением. При включенном фотопотоке (требуется OS X Lion или более поздняя версия, iOS 5 или более поздняя версия) снимки, сделанные на вашем iPhone, передаются непосредственно на ваш компьютер и/или планшет, сохраняя их в облаке.

Если вы считаете, что облако безопасно, просто спросите у репортера Gizmodo Мэта Хонана. Его учетная запись iCloud была взломана кем-то, кто связался со службой поддержки Apple и запросил сброс пароля, обойдя контрольные вопросы и используя доступную информацию об учетных записях Хонана в социальных сетях. Хакер удаленно стер все устройства Хонана и взломал аккаунт Gizmodo в Твиттере. К счастью для него, его фотографии не представляли интереса для хакера, но другим людям может не повезти.

К счастью для него, его фотографии не представляли интереса для хакера, но другим людям может не повезти.

Электронная почта

Электронная почта — одно из наиболее часто используемых приложений на мобильном устройстве человека. Хотя удаленно взломать чей-то телефон и получить доступ к его системным файлам и фотографиям чрезвычайно сложно, взломать учетную запись электронной почты гораздо проще. Хотя MMS обычно является методом выбора для тех, кто отправляет изображения по телефону, многие люди по-прежнему используют свои учетные записи электронной почты для обмена файлами.

Вот так несколько «интригующих» фотографий Скарлетт Йоханссон разошлись по всему Интернету в прошлом году. Хакер просто нашел ее адрес электронной почты, пробуя случайные итерации ее имени в сочетании с обычными почтовыми клиентами, такими как Gmail или Yahoo, а затем использовал помощник по забытому паролю. Ответив на секретные вопросы, используя общедоступную информацию и прошерстив Интернет, он получил доступ к ее электронной почте, в которой хранились некоторые из ее фотографий.

Как только хакер получает адрес электронной почты, информация, к которой он или она имеет доступ, многократно увеличивается. Многие люди предпочитают безбумажное выставление счетов для своих обязательств, включая счета за мобильный телефон. На этих счетах за сотовый телефон указан номер владельца счета, а также масса другой информации, такой как исходящие и входящие звонки. А если вы используете Gmail, вы можете отправлять текстовые сообщения прямо в почтовом клиенте, что еще больше упрощает общение с другими контактами.

Таким образом, хотя взлом электронной почты может и не привести вас непосредственно к изображениям, он может привести вас к различным источникам информации, которые приблизят вас к вашей цели, например к номеру мобильного телефона. Имея на руках номер мобильного телефона вашей цели, эти фотографии находятся в пределах досягаемости.

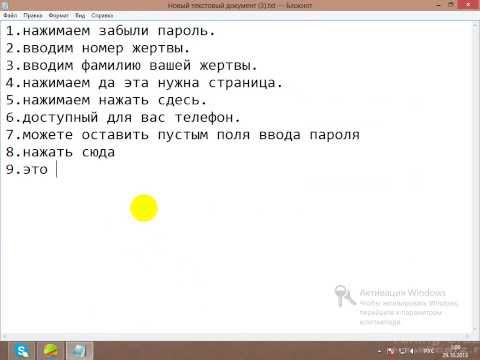

Оператор сотовой связи

Иногда провайдер сотовой связи является самым слабым местом защиты пользователя сотового телефона. И AT&T, и Verizon позволяют идентификатору пользователя быть номером беспроводной сети клиента. Если у вас есть номер телефона, вы можете использовать функцию «забыли пароль», чтобы запросить временный пароль, или даже полностью изменить пароль, введя 4-значный пин-код, который можно взломать методом грубой силы, или ответив на несколько вопросов безопасности.

И AT&T, и Verizon позволяют идентификатору пользователя быть номером беспроводной сети клиента. Если у вас есть номер телефона, вы можете использовать функцию «забыли пароль», чтобы запросить временный пароль, или даже полностью изменить пароль, введя 4-значный пин-код, который можно взломать методом грубой силы, или ответив на несколько вопросов безопасности.

Исследования показали, что большинство людей плохо выбирают PIN-коды, поэтому вам, возможно, даже не придется использовать грубую силу — просто попробуйте список наиболее распространенных, которые люди используют. Попав в учетную запись, вы получаете доступ ко всем данным об использовании и данным, которые телефон отправил или получил за последний расчетный период.

Спуфинг

Имея доступ к номерам, с которыми связывался сотовый телефон, и доступ к текстовым сообщениям, которые были отправлены с него, не так уж сложно подделать чей-то номер. Вместо того, чтобы пытаться украсть фотографии с телефона, вы можете обманом заставить их отправить их вам напрямую. Существует множество подделок сотовых телефонов и приложений для идентификации вызывающего абонента, которые вы можете использовать, чтобы ваш номер выглядел как чужой.

Существует множество подделок сотовых телефонов и приложений для идентификации вызывающего абонента, которые вы можете использовать, чтобы ваш номер выглядел как чужой.

Хотя ни один из этих методов не гарантируется, существует большая вероятность того, что один из них (или их комбинация) сработает, если только ваша цель не более подкована в вопросах безопасности, чем средний человек. Большинство из нас отдают больше информации, чем мы знаем в Интернете, и нужен только один человек, ориентированный на возможности, чтобы воспользоваться этим.

Если вы все-таки решите попробовать, просто помните: взлом чьей-то электронной почты или учетных записей мобильных телефонов не только находится в серой зоне морали, но и совершенно незаконен, поэтому действуйте осторожно.

Обеспечьте безопасность соединения без ежемесячного счета . Получите пожизненную подписку на VPN Unlimited для всех своих устройств, совершив разовую покупку в новом магазине гаджетов, и смотрите Hulu или Netflix без региональных ограничений, повышайте безопасность при просмотре в общедоступных сетях и многое другое.