Как взломать страницу Вконтакте

Если мы хотим попасть на собственную страницу во ВКонтакте, мы вводим логин и пароль. После ввода мы окажемся на своей странице. При вводе этого же логина и пароль на другом компьютере, мы также окажемся на своей странице. Поэтому, можно понять, что при взломе страницы нужно получить логин и пароль человека, чью страницу мы хотим взломать.

Содержание

- Взлом страницы во ВКонтакте

- Подбор пароля от страницы

- Кража логина или пароля фишинговым сайтом

- Взлом при помощи «трояна»

- Программы для взлома на телефон

- Остерегайтесь мошенников

Задача взлома – узнать логин и пароль пользователя. Это можно сделать несколькими способами.

Подбор пароля от страницы

Это самый легкий способ. Им может воспользоваться любой человек, который желает взломать страницу.

- Для того чтобы приступить к реализации задуманного, нужно выяснить логин пользователя. Чаще всего — это номер телефон, его легко найти.

- Узнав логин, человеку, который хочет взломать страницу, предстоит самая сложная задача – подобрать пароль. Это делается перебором вариантов (ручным или автоматическим).

- Зачастую пользователи не беспокоятся о защите своей страницы, создавая довольно простые пароли, которые могут содержать их личную информацию. Такую как: дату рождения, фамилию, имя домашнего питомца. Поэтому подобрать пароль методом банального ручного перебора не сложно.

- В автоматическом переборе, чтобы подобрать необходимое сочетание символов используют специальный софт. Существует большое количество программ, которые содержат часто используемые пароли. Благодаря их использованию, можно подобрать пароль от аккаунта автоматически, но данный процесс потребует терпения и длительного ожидания.

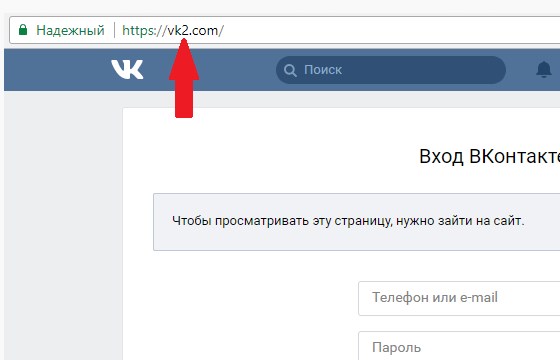

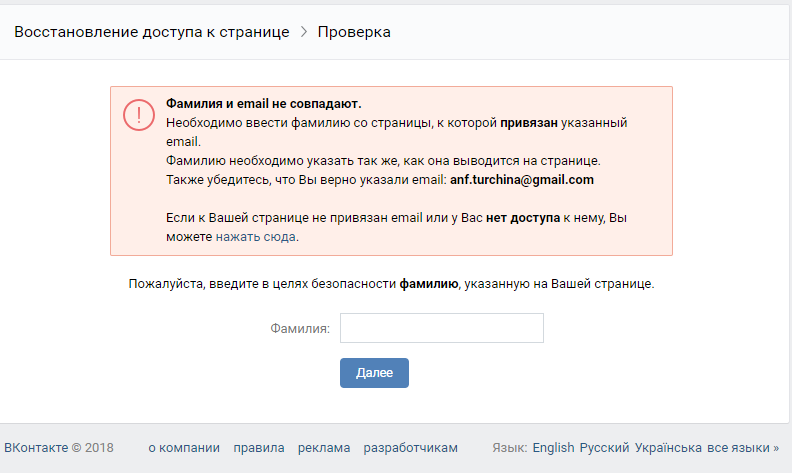

Кража логина или пароля фишинговым сайтом

В сети огромное количество популярных сайтов, которые используют автоматическое сохранение данных, введенных при авторизации пользователя. А фишинговый сайт – это фальшивая копия популярного сайта. Их использую так:

Их использую так:

- Пользователь заходит на фишинговый сайт ВКонтакте.

- Вводит свои данные для авторизации, то есть логин и пароль.

- Его данные пересылаются злоумышленникам.

Сложность данного способа заключается в том, что человека довольно трудно заманить на подобный сайт, поэтому большинство фишинговых сайтов используют вирус.

Ещё один способ заманить человека на фальшивый сайт – создание большого количества баннеров, содержащих гиперссылку, при нажатии на которую, пользователь попадает на фишинговый сайт.

! Чтобы вы сами не оказались в подобной ситуации, советуем использовать сильный антивирус, блокирующий подозрительные ссылки.

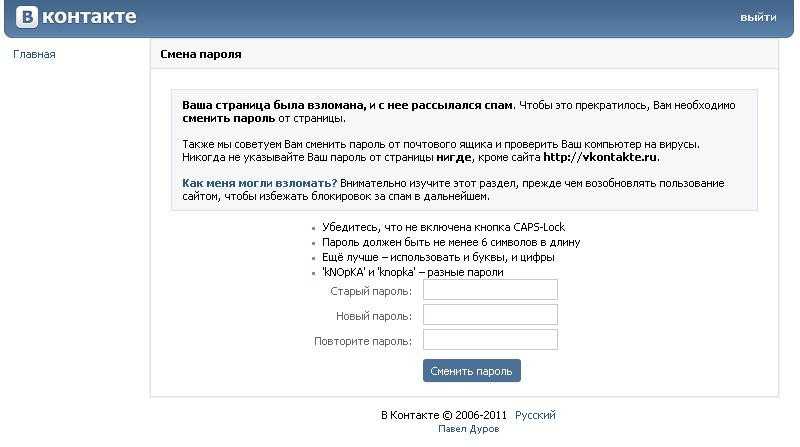

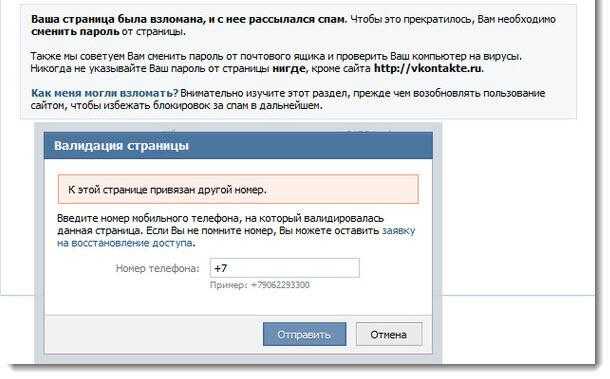

Взлом при помощи «трояна»

Данный вирус заражает устройство человека и крадёт его данные. «Троян» довольно трудно обнаружить, ведь он не проявляет слишком заметной активности, а просто копирует ваши данные на сервер злоумышленников, когда вы вводите логин и пароль для авторизации на сайте.

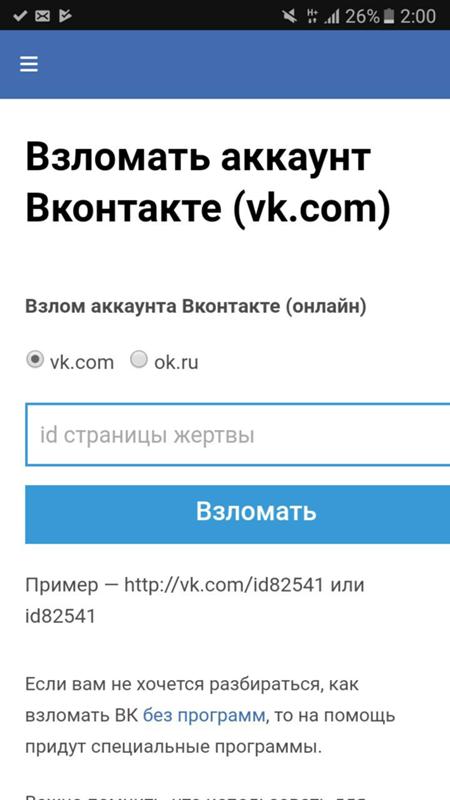

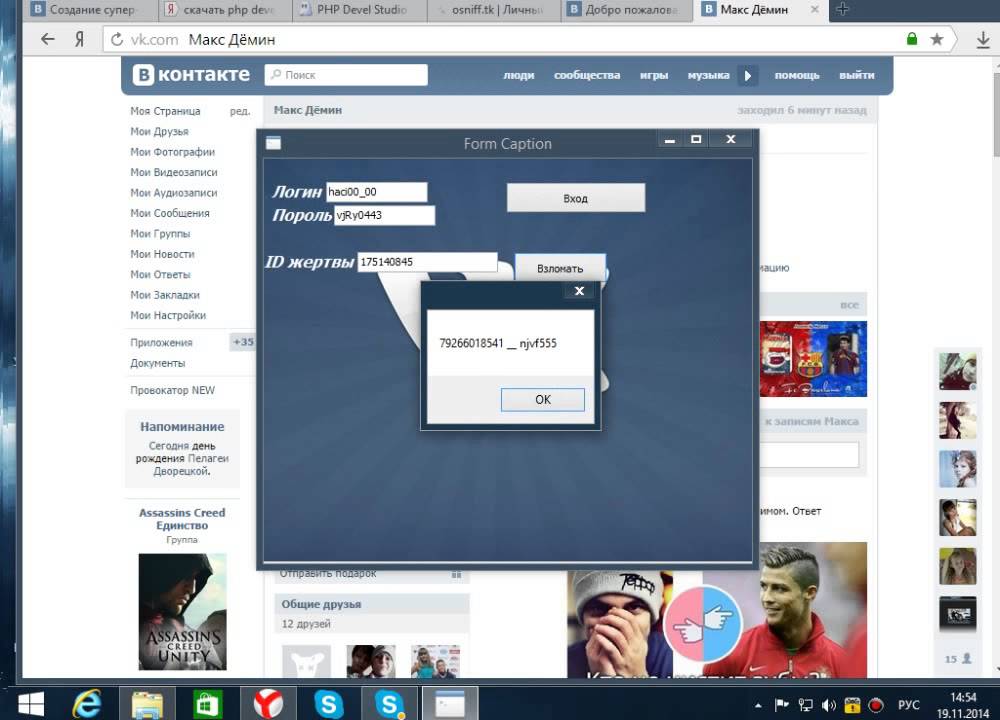

Программы для взлома на телефон

Сейчас можно обнаружить большое количество программ в App Store и Play Market, предназначенных для взлома страниц. Все, что потребуется человеку для взлома чужой страницы – это скачать одно из приложений на свой смартфон. После установки остаётся лишь следовать инструкциям. Обычно для выяснения данных другого человека, потребуется ввести в приложение id его страницы. Далее программа, начинает генерировать пароль к данному аккаунту. Получив пароль, взломщику потребуется только вести данные для получения доступа к странице.

Остерегайтесь мошенников

Чтобы спасти страницу от злоумышленников, следует соблюдать ряд простых правил, которые гарантирует вашу безопасность.

- Установите на компьютер лицензированный антивирус и периодически проверяйте своё устройство на наличие нежелательного ПО.

- Проверяйте свою ленту во ВКонтакте или другой социальной сети на наличие спама.

- Проверяйте свои сообщения на наличия спама.

- Придумайте достаточно сложный пароль, который не связан с вашей личной информацией и состоит из разных символов.

- Подключите двухфакторную аутентификацию, то есть авторизацию по SMS.

- Не скачивайте из интернета странные программы, требующие вход через ВКонтакте.

- Не переходите по подозрительным ссылкам.

- Будьте внимательными в общении с незнакомыми людьми, которые пишут вам сообщения.

- Подумайте, прежде чем перейти по подозрительной рекламе, которая оказалась в вашей ленте новостей.

редкий стоунтосс

Они сделали. Теперь молчи.

Педро Лус шепнул Чуррито: Не забудь взять ключи от машины. Они оставили чертовы файлы в машине.

Я же говорил вам, сказал Бад Шварц, что с этим покончено. У нас новая профессия. Он звучал не так уверенно, как ему бы хотелось. Где, черт возьми, Кингсбери?

Педро Лус шепнул Чуррито: Не забудь взять ключи от машины. Они оставили чертовы файлы в машине.

Они оставили чертовы файлы в машине.

Чуррито поднял портфель. Он явно был чем-то набит, возможно, тысяч пятьюдесятью наличными.

Я ему сказал пятьдесят. Бад Шварц никак не мог избавиться от дрожи в голосе. Пятьдесят тысяч, если он когда-нибудь появится.

Бад, мне это не нравится.

Дэнни Поуг присоединился к нему на бетонной скамейке. Так сколько же он собирается принести?

Педро Лус шепнул Чуррито: Не забудь взять ключи от машины. Они оставили чертовы файлы в машине.

Я ему сказал пятьдесят. Бад Шварц никак не мог избавиться от дрожи в голосе. Пятьдесят тысяч, если он когда-нибудь появится.

Мы отдаем их старику и больше никому.

Где файлы? — спросил Педро Лус.

Педро Лус шепнул Чуррито: Не забудь взять ключи от машины. Они оставили чертовы файлы в машине.

Что, если они не вмятину?

Где деньги?

Первое, что они заметили в Обезьяньей горе, была вонь, которую Чуррито сравнил с братской могилой. Затем последовал настойчивый шум самих существ, цепляющихся за проволочную сетку и протягивающих миниатюрные коричневые руки в надежде на еду. Чуррито закурил сигарету «Мальборо» и протянул ее резусу, который понюхал и швырнул ее обратно в него. Педро Луз не считал это смешным; он погружался в одно из своих заклинаний — с каждым ударом сердца тарелки разбивались о череп. Акт иррационального насилия был необходим, чтобы успокоить настроение. К счастью, обезьяны благополучно оказались по другую сторону проволочной сетки.

Педро Луз оглянулся через плечо, чтобы убедиться, что поблизости нет туристов. Тем же движением его правая рука небрежно потянулась за пояс брюк за кольтом. Прежде чем он успел добраться до него, что-то впилось ему в правое ухо. Это был другой пистолет. Грабитель с ружьем Педро Луз пришел в ярость.

Первое, что они заметили в Обезьяньей горе, была вонь, которую Чуррито сравнил с братской могилой. Затем последовал настойчивый шум самих существ, цепляющихся за проволочную сетку и протягивающих миниатюрные коричневые руки в надежде на еду. Чуррито закурил сигарету «Мальборо» и протянул ее резусу, который понюхал и швырнул ее обратно в него. Педро Луз не считал это смешным; он погружался в одно из своих заклинаний — с каждым ударом сердца тарелки разбивались о череп.

Где файлы? — спросил Педро Лус.

Действительно? Я прекрасно провожу время. Бад Шварц встал и подошел к двум незнакомцам. Где старик?

Чуррито поднял портфель. Он явно был чем-то набит, возможно, тысяч пятьюдесятью наличными.

Бад Шварц сказал: «Не двигайся. Слова вылетели. Дэнни Пог болезненно зевнул.

Бад Шварц сказал: «Не двигайся. Слова вылетели. Дэнни Пог болезненно зевнул.

Приготовься, сказал он Дэнни Погу.

Педро Луз оглянулся через плечо, чтобы убедиться, что поблизости нет туристов. Тем же движением его правая рука небрежно потянулась за пояс брюк за кольтом. Прежде чем он успел добраться до него, что-то впилось ему в правое ухо. Это был другой пистолет. Грабитель с ружьем Педро Луз пришел в ярость.

КАК ВЗЛОМАТЬ ПАРОЛЬ

- БЕЗОПАСНОСТЬ

- 1 октября 2021 г.

Взлом или взлом паролей развивался с годами, и случаи серьезных атак на основе учетных данных ежедневно попадали в заголовки заголовков. Почему? Киберпреступникам стало пугающе легко получить ваш пароль. Несколько громких атак в недавних новостях (SolarWinds, The US Pipeline… и т. д.) вызвали распоряжение Белого дома, призывающее к улучшению методов кибербезопасности на предприятии, с указанием решений безопасности многофакторной аутентификации и нулевого доверия.

Но насколько это просто? Для начала попробуйте поискать How to Hack a Password на YouTube .

Вот наш список 10 лучших методов взлома и взлома.

1. Фишинг

Одним из наиболее распространенных способов получения вашего пароля злоумышленником является его запрос! Фишинговые электронные письма выглядят так, как будто они исходят из законного источника, когда злоумышленник выдает себя за него, чтобы заставить вас ввести информацию, обычно ваши учетные данные. Подробнее о фишинге можно прочитать здесь.

2. Атака по словарю

Атака по словарю представляет собой более сложную атаку грубой силы, в которой используется технология автоматического ввода часто используемых паролей в компьютер до тех пор, пока что-то не сработает. Эти «словари» обычно содержат скомпрометированные пароли от предыдущих атак, а также общие комбинации. Этот метод распространен, потому что люди обычно используют легко запоминающиеся фразы в качестве паролей, а затем повторно используют их в нескольких учетных записях.

3. Атака по маске

Атаки по маске представляют собой более изощренное угадывание, обычно основанное на некотором знании жертвы. Злоумышленник настраивает «маску», чтобы пробовать только определенные типы паролей с известными ему символами и цифрами. Опять же, используя технологию угадывания, хакеры могут сократить время, необходимое для получения правильных учетных данных.

4. Атака Rainbow Table

Сохраненные пароли часто шифруются с помощью «хэша», что делает невозможным поиск оригинального пароля без хэша, который идет с ним. Хакеры могут обойти это с помощью общих каталогов, которые записывают пароли (обычно созданные в результате предыдущих взломов) с соответствующими хэшами. Этот метод использует хеш-алгоритмы, чтобы сократить время на поиск комбинации пароль-хэш и получение доступа к системам.

5. Вредоносное ПО

Кейлоггеры и экранные скребки — это примеры вредоносных программ, которые хакеры устанавливают в систему жертвы для кражи данных. Они используются для целенаправленного подбора паролей путем записи того, что вы вводите, создания снимков экрана или даже очистки системы жертвы от файлов паролей, таких как те, которые вы сохраняете в своем браузере. (Подробнее о том, почему вы не должны позволять браузеру сохранять пароли, читайте здесь.)

Они используются для целенаправленного подбора паролей путем записи того, что вы вводите, создания снимков экрана или даже очистки системы жертвы от файлов паролей, таких как те, которые вы сохраняете в своем браузере. (Подробнее о том, почему вы не должны позволять браузеру сохранять пароли, читайте здесь.)

6. Взлом в автономном режиме

Хотя можно подумать, что их пароли должны быть в безопасности, пока система не подключена к сети, большая часть работы хакера выполняется в автономном режиме. Хакеры знают, что системы обычно ограничивают количество догадок, прежде чем учетная запись будет заблокирована.

Во время взлома в автономном режиме пароли могут быть расшифрованы с помощью списка хэшей — обычно из предыдущей утечки данных. Это можно сделать только после того, как хакер уже получил доступ к незащищенному серверу или базе данных.

7. Паутина

Спайдеринг — это метод, который требует определенных знаний от человека или компании. Например, хакеры могут попытаться познакомиться с компанией, получив доступ к документации, такой как руководства, справочники или материалы, которые раскрывают такие вещи, как доступ к ресурсам или какие платформы и инструменты безопасности использует компания. Часто бывает так, что пароли каким-то образом связаны с бизнесом, что облегчает их угадывание хакерами — опять же, обычно используя автоматизированный процесс для поиска правильной строки символов для доступа.

Например, хакеры могут попытаться познакомиться с компанией, получив доступ к документации, такой как руководства, справочники или материалы, которые раскрывают такие вещи, как доступ к ресурсам или какие платформы и инструменты безопасности использует компания. Часто бывает так, что пароли каким-то образом связаны с бизнесом, что облегчает их угадывание хакерами — опять же, обычно используя автоматизированный процесс для поиска правильной строки символов для доступа.

8. Поддельный WAP

Возможно, одним из самых страшных и простых способов взлома является поддельный WAP, когда злоумышленник устанавливает беспроводной маршрутизатор с законно звучащим именем в общественном месте в надежде, что люди подключатся. к этому. Оттуда хакер может отслеживать соединения и получать доступ к информации пользователя или заставить пользователя загрузить вредоносное ПО на свое устройство.

9. Сетевые анализаторы

Сетевые анализаторы позволяют хакерам отслеживать и перехватывать данные, отправляемые по сети, и находить пароли в открытом виде внутри.

10. Угадай!

Пожалуй, самый распространенный метод взлома пароля — простое угадывание. Поскольку большинство пользователей будут использовать общую фразу, день рождения, имя домашнего животного и т. д. для входа в систему, хакеры часто имеют довольно хорошие шансы. Большая часть этой информации содержится в материалах о вашей компании, в ваших профилях в социальных сетях и т. д.

Простое решение? Не используйте их!

Чтобы узнать больше о том, как вы можете перейти на беспарольный доступ уже сегодня с решением TraitWare без пароля MFA + SSO для True Zero Trust Access™ для вашей компании, свяжитесь с нами, и мы покажем, как это сделать через несколько минут.

Мы понимаем, что люди должны иметь пароль для доступа. Вот почему мы сотрудничаем с Keeper Security. Если вам необходимо использовать пароль, используйте менеджер паролей, например Keeper. С TraitWare вы можете получить доступ к своему хранилищу Keeper Vault без пароля и безопасно хранить все свои учетные данные в одном месте.