Как хакеры получают пароли? (И как их остановить)

У хакеров есть ваши пароли?

В сентябре 2022 года хакеры-злоумышленники приобрели в Даркнете пароль, принадлежавший подрядчику Uber [ * ]. Личное устройство подрядчика было заражено вредоносным ПО, что сделало уязвимой любую информацию на устройстве. Затем хакеры незаконно получили доступ к внутренним системам Uber и даже загрузили информацию из финансового инструмента.

Если мошенники украдут ваши пароли, они могут взломать вашу электронную почту и банковские счета и даже украсть вашу личность. Но, несмотря на растущую угрозу, немногие американцы делают достаточно, чтобы сохранить свои пароли в безопасности.

Более половины американцев говорят, что они не меняли свои пароли в прошлом году — даже после того, как услышали об утечке данных в новостях [ * ]. Но, может быть, что еще хуже, 62% американцев говорят, что они используют один и тот же пароль для нескольких учетных записей, чтобы избежать необходимости запоминать уникальные пароли . Если вы совершите эту ошибку, хакер может скомпрометировать все ваши учетные записи с помощью одной атаки.

Если вы совершите эту ошибку, хакер может скомпрометировать все ваши учетные записи с помощью одной атаки.

Но как хакеры вообще получают пароли ? И что вы можете сделать, чтобы защитить себя и свою семью от того, чтобы стать жертвами?

Если вы думаете, что ваши пароли в безопасности, подумайте еще раз. Читайте дальше, пока мы исследуем предупреждающие признаки взлома паролей, объясняем, как хакеры получают пароли, и предлагаем действенные советы по защите ваших онлайн-аккаунтов от кибератак.

5 признаков того, что ваши пароли были взломаны

Если хакеры получат доступ к вашим паролям, они могут нанести серьезный ущерб вашим финансам, репутации и личности в Интернете. Как только кто-то узнает ваши учетные данные для входа, он может:

- Получите доступ к своей электронной почте и учетным записям в социальных сетях.

- Совершайте мошеннические покупки и переводы с использованием своих банковских счетов.

- Получите вашу личную информацию (PII) и используйте ее для кражи личных данных .

- Продавайте свою информацию в даркнете.

Чтобы свести к минимуму ущерб от взлома пароля, крайне важно научиться распознавать признаки скомпрометированного пароля. Вот несколько красных флажков:

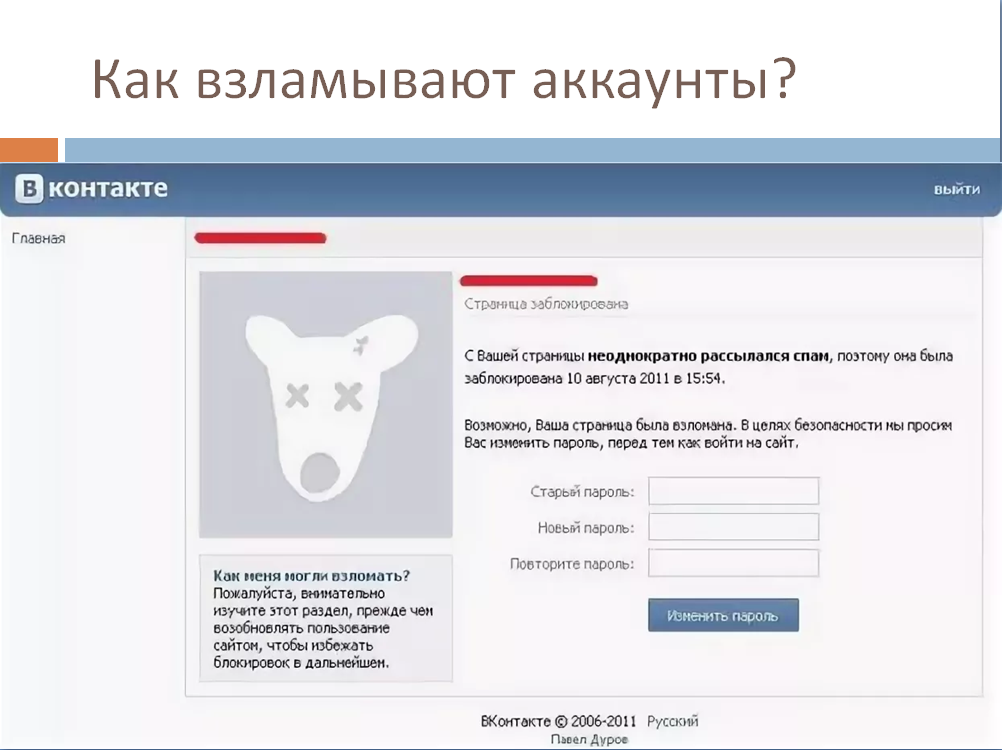

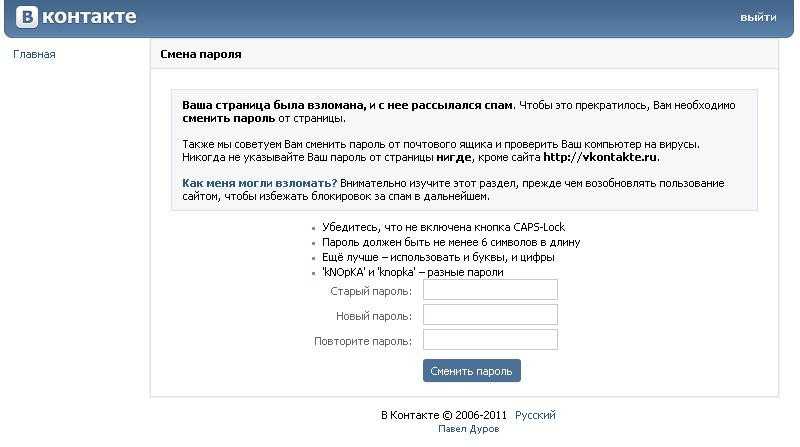

- Ваш пароль не работает. Когда хакеры получают доступ к учетной записи, они часто меняют пароль и блокируют вас. Если ваши обычные пароли не работают, возможно, вас взломали.

- Низкая производительность компьютера. Мы все сталкивались с тем, что наши компьютеры со временем зависали, но внезапное замедление может быть признаком того, что ваше устройство заражено вредоносным ПО, похищающим пароли.

- Вы находите свою информацию в даркнете. Хакеры могут продать ваши пароли другим преступникам, что подвергает вас риску кражи личных данных или финансового мошенничества.

- Сообщения о программах-вымогателях. Хакеры могут использовать вредоносное ПО для шифрования ваших файлов и программ, а затем заблокировать вас до тех пор, пока вы не заплатите им за восстановление контроля. В апреле 2022 года серия атак программ-вымогателей поразила 27 правительственных учреждений в Коста-Рике, в результате чего в стране было объявлено чрезвычайное положение [ * ].

- Друзья и члены семьи получают от вас странные сообщения в Интернете. Если хакеры получат доступ к вашим учетным записям, они часто будут пытаться обмануть ваших друзей и семью. Обратите внимание, если кто-то говорит вам, что получил странные сообщения от «вашего» аккаунта.

✅ Примите меры: Если хакеры получат ваши пароли, это может поставить под угрозу ваш банковский счет, электронную почту или другие учетные записи. Попробуйте бесплатную защиту от кражи личных данных Aura в течение 14 дней , чтобы защитить свои личные данные от мошенников.

10 мошеннических действий, которые хакеры используют для получения ваших паролей0031

Заражение ваших устройств вредоносным ПО 2Возможно, вы уже видели некоторые предупреждающие знаки. Но как хакеры вообще получают пароли?

Вот способы, которыми хакеры получают пароли, и что вы можете сделать, чтобы помешать им получить твой .

1. Покупка паролей, утекших в результате утечки данных

Только за последний год миллиарды пользовательских паролей, логинов и другой личной информации были украдены и утекли в результате утечки данных . Хакеры-злоумышленники взламывают базы данных и крадут информацию для использования в мошенничестве или продажи в даркнете.

Поскольку хакеры нацелены на компании от Facebook до Marriott до Equifax , есть большая вероятность, что по крайней мере одна из ваших учетных записей была скомпрометирована.

Как хакеры получают пароли от взлома данных?

- Хакеры нацелены на сайты с уязвимыми методами обеспечения безопасности (такими как хранение незашифрованных паролей) и одновременно крадут данные учетных записей тысяч или даже миллионов пользователей. Это может включать учетные данные для входа в систему, данные кредитной карты и номера социального страхования (SSN).

- Затем хакеры рекламируют украденные «дампы данных» на незаконных торговых площадках и форумах Даркнет .

- Другие хакеры или похитители личных данных могут приобретать и использовать информацию для получения финансовой выгоды.

Как защитить себя от хакеров после утечки данных:

- Создайте разные пароли для каждой учетной записи. Использование уникальных сложных паролей для каждой учетной записи затрудняет их взлом и может помешать мошенникам получить доступ к нескольким учетным записям после утечки данных.

- Следите за новостями об утечках данных. Немедленно измените свои пароли, если обнаружите, что у вас есть учетная запись в компании, которая только что пострадала от утечки данных.

- Следите за предупреждениями о мошенничестве. Вы можете получить электронное письмо об утечке данных. Посетите веб-сайт компании и позвоните по официальному номеру службы поддержки клиентов, чтобы проверить ситуацию — никогда не отвечайте никакими способами, указанными в электронном письме.

💡 Связанные: Вот что делать после утечки данных →

2. Фишинговые атаки

Фишинг — один из наиболее распространенных методов, используемых хакерами для кражи личной информации, включая пароли. Только в этом году ожидается шесть миллиардов фишинговых атак [ * ].

Как хакеры получают пароли от фишинговых атак?

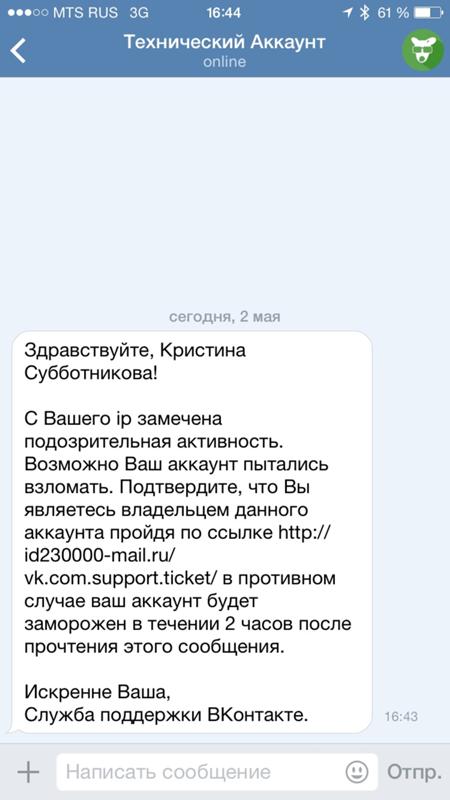

- Хакеры отправляют электронные письма, выглядящие как официальные, якобы от надежных организаций, таких как IRS, ваш банк или популярные магазины электронной коммерции.

- фишинговых писем содержат ссылки, которые обманом заставляют вас посетить поддельный веб-сайт, например страницу оплаты в интернет-магазине. Если вы уверены, что все выглядит законно, вы можете невольно поделиться своими данными.

- Кроме того, нажатие на ссылку может вызвать загрузку вредоносного ПО, которое дает хакеру доступ к вашему компьютеру. В этот момент вор может украсть ваши пароли.

Как защититься от фишинга:

- Не отвечайте на спам-сообщения. Если вы получили электронное письмо от кого-то, кого вы не знаете, или заметили какие-либо подозрительные проблемы (например, опечатки или странный адрес), удалите его и не отвечайте.

- Не нажимайте на ссылки или вложения в сообщениях электронной почты. Лучше сначала выяснить отправителя. Свяжитесь с ними, используя реквизиты, расположенные на их официальном сайте.

- Никогда не делитесь своей личной информацией.

Даже если это электронное письмо от кого-то, кто утверждает, что является старым другом, вы не должны раскрывать свои пароли или конфиденциальную информацию в Интернете.

Даже если это электронное письмо от кого-то, кто утверждает, что является старым другом, вы не должны раскрывать свои пароли или конфиденциальную информацию в Интернете.

💡 Связанные: Как определить, что электронное письмо отправлено мошенником [с примерами] →

3. Поддельные электронные письма о сбросе пароля

попросил их? Ты не один. Электронные письма для сброса пароля являются одними из самых распространенных видов мошенничества. яблоко предупредил пользователей об этом мошенничестве в июле 2022 года, когда хакеры активизировали усилия, чтобы обманным путем заставить пользователей поделиться своими учетными данными [ * ].

Как хакеры используют поддельные электронные письма для сброса пароля для просмотра вашей личной информации?

Хакеры отправляют поддельные электронные письма якобы от одной из ваших учетных записей в Интернете, призывая вас подтвердить свою учетную запись или сбросить пароль.

- Электронное письмо будет содержать ссылку, которая направит вас на поддельный веб-сайт.

- Если вы нажмете на ссылку, хакер увидит все данные, которыми вы делитесь на веб-сайте.

Как защитить себя от поддельных электронных писем для сброса пароля:

- Не нажимайте на ссылки . Поддельные ссылки могут установить вредоносное ПО на ваш компьютер или привести вас на незащищенный веб-сайт.

- Проверка на признаки возможного мошенничества . Обращайте внимание на недостатки дизайна, ошибки в написании слов и неправильную грамматику.

- Убедитесь, что адрес электронной почты отправителя является реальным. Наведите курсор на имя отправителя, чтобы открыть адрес электронной почты. Если адрес отличается от имени, вероятно, это мошенничество.

💡 Связанный: Что делать, если ваш адрес электронной почты известен мошеннику →

и компьютерные системы.

Хакеры используют эти программы, чтобы шпионить за своими целями и активно сканировать пароли и данные для входа.

Хакеры используют эти программы, чтобы шпионить за своими целями и активно сканировать пароли и данные для входа.Как хакеры получают пароли с помощью вредоносных программ?

- Хакеры включают ссылки в спам-сообщения или на поддельных веб-сайтах, которые вызовут загрузку вредоносного ПО, если вы нажмете на ссылку.

- Программы-кейлоггеры позволяют хакерам шпионить за вами, поскольку вредоносные программы перехватывают все, что вы вводите. Оказавшись внутри, вредоносное ПО может исследовать ваш компьютер и записывать нажатия клавиш для кражи паролей.

- Когда они получат достаточно информации, хакеры могут получить доступ к вашим учетным записям, включая вашу электронную почту, социальные сети и онлайн-банкинг.

Как защититься от вредоносных программ:

- Всегда устанавливайте обновления. Не игнорируйте автоматические напоминания об обновлении операционной системы.

Последние версии программного обеспечения защитят ваши устройства с помощью самых последних исправлений безопасности.

Последние версии программного обеспечения защитят ваши устройства с помощью самых последних исправлений безопасности. - Используйте антивирусное программное обеспечение. Если вам необходимо загрузить программное обеспечение из Интернета, антивирусная программа может сначала выполнить сканирование на наличие вредоносных программ.

- Не доверять всплывающим окнам . Некоторые всплывающие окна с рекламой могут предложить вам установить антивирусное программное обеспечение. Но это мошенничество; нажатие на всплывающее окно заразит ваш компьютер. Всегда загружайте программное обеспечение с официальных веб-сайтов.

✅ Примите меры: Если мошенники заразят ваши устройства вредоносным ПО, они могут брать кредиты на ваше имя или опустошать ваш банковский счет. Попробуйте службу цифровой безопасности с антивирусом и VPN , чтобы защитить свои финансы и устройства от хакеров.

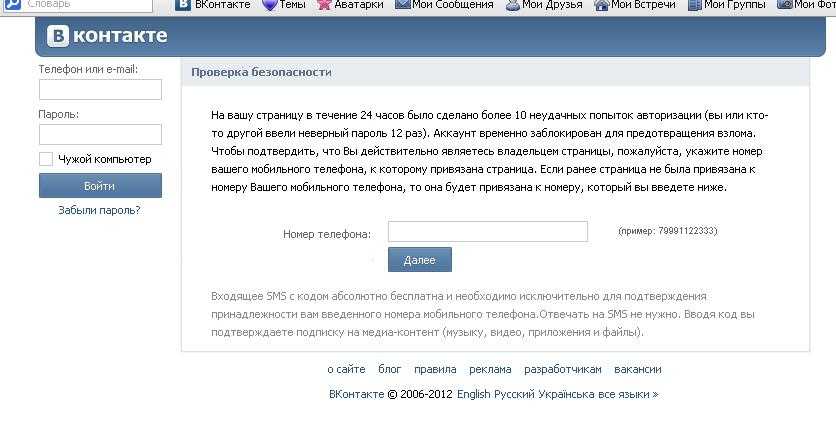

5. Атаки полным перебором

Атака полным перебором — это криптографический взлом, который использует метод проб и ошибок для доступа к взломанным комбинациям паролей (также известный как «распыление пароля»). Этот упрощенный подход — старый, но все еще популярный метод взлома. Еженедельный уровень атак методом грубой силы вырос на 671% в июне 2021 г. [ *].

Этот упрощенный подход — старый, но все еще популярный метод взлома. Еженедельный уровень атак методом грубой силы вырос на 671% в июне 2021 г. [ *].

Как хакеры получают пароли с помощью атак грубой силы?

- Поскольку многие люди используют слабые пароли, атаки грубой силы остаются эффективными для взлома учетных записей.

- Злоумышленники используют автоматизированный компьютерный алгоритм для быстрой проверки различных паролей. Некоторые атаки грубой силы могут пытаться перебрать один миллиард паролей в секунду!

- Программы грубой силы перебирают буквы, цифры и символы, изменяя по одному символу за раз, пока не найдут успешную комбинацию.

Как защититься от брутфорса:

- Использовать биометрию .

Если возможно, откажитесь от паролей и используйте биометрические меры безопасности, такие как распознавание лиц или распознавание отпечатков пальцев .

Если возможно, откажитесь от паролей и используйте биометрические меры безопасности, такие как распознавание лиц или распознавание отпечатков пальцев . - Использовать блокировку учетной записи . Когда вы устанавливаете ограничение на количество неудачных попыток входа в систему, вы можете замедлить или удержать хакеров от успешных попыток атаки методом грубой силы.

- Настроить двухфакторную аутентификацию (2FA) . Этот дополнительный уровень безопасности предотвращает доступ хакеров к вашим учетным записям. Даже если хакеры получат ваш пароль, они не смогут получить доступ к вашему смартфону или электронной почте без кода 2FA.

💡 Связанные: Как хакеры проникают в ваш компьютер (и как их остановить) →

, атаки по словарю основаны на предустановленных списках слов и известных паролях, которые обычно используют люди. В марте 2022 года хакеры атаковали серверы TransUnion South Africa атакой по словарю, после чего потребовали 15 миллионов долларов в криптовалюте [9].

0005*].

0005*].Как хакеры получают пароли с помощью атак по словарю?

- Хакеры используют определенный список общих паролей, который служит словарем для взлома. Злоумышленник пытается взломать учетную запись, комбинируя каждый пароль из словаря с разными именами пользователей.

- Часто хакеры используют автоматизированную систему для быстрого выполнения нескольких перестановок. В случае с TransUnion пароль не заставил себя долго ждать — он был установлен как «пароль».

- Получив доступ, хакеры могут заблокировать ваши учетные записи, украсть личные данные и использовать информацию для различных типов кражи личных данных .

Как защититься от атак по словарю:

- Создавайте более надежные пароли. Для большинства онлайн-аккаунтов в процессе регистрации требуется пароль средней надежности. Не облегчайте жизнь хакерам.

- Использовать пароли.

Вместо коротких паролей, которые легко подобрать, используйте более длинные предложения, включающие сочетание символов.

Вместо коротких паролей, которые легко подобрать, используйте более длинные предложения, включающие сочетание символов. - Настройте двухфакторную аутентификацию (2FA). Если хакеры получат ваш пароль, им все равно потребуется подтвердить его подлинность с помощью кода текстового сообщения или ссылки для подтверждения по электронной почте.

💡 Связанные: Как восстановить взломанную учетную запись Facebook →

повторно использовал его. Поскольку многие люди повторно используют пароли, вставка учетных данных работает лучше, чем вы думаете.

Как хакеры получают пароли, используя вставку учетных данных?

- Хакеры получают список имен пользователей и паролей после взлома данных, например взлома NeoPets, который скомпрометировал 69 миллионов учетных записей пользователей [ * ].

- Злоумышленники пытаются найти другие учетные записи в Интернете, которые повторно используют те же учетные данные для входа.

Вместо того, чтобы пробовать несколько комбинаций, хакеры пытаются использовать только один пароль для каждого имени пользователя.

Вместо того, чтобы пробовать несколько комбинаций, хакеры пытаются использовать только один пароль для каждого имени пользователя. - Хакеры часто используют автоматизированные технологии для создания ботнета, который быстро распределяет эти атаки по разным IP-адресам (интернет-протоколам).

Как защититься от подмены учетных данных:

- Не используйте пароли повторно. Это, безусловно, самый эффективный способ не стать жертвой атак с заполнением учетных данных.

- Установите брандмауэр веб-приложений (WAF). Эта служба автоматически обнаруживает подозрительные попытки входа в систему или аномальный трафик от ботнетов.

- Ограничение запросов аутентификации. Лучше всего блокировать учетные записи после трех-пяти неудачных запросов на вход, так как это остановит злоумышленников, даже если они используют разные IP-адреса.

✅ Примите меры: Защитите себя от рисков кражи личных данных и мошенничества с помощью страховки Aura от кражи личных данных на 1 000 000 долларов. Попробуйте Aura бесплатно в течение 14 дней , чтобы понять, подходит ли она вам.

Попробуйте Aura бесплатно в течение 14 дней , чтобы понять, подходит ли она вам.

8. Серфинг через плечо

Когда вы пользуетесь смартфоном в метро, кафе или на работе, кто-то может буквально заглядывать вам через плечо. Эксперт по кибербезопасности Джейк Мур провел эксперимент, используя этот низкотехнологичный метод, чтобы взломать учетную запись друга в Snapchat [9].0005*]. Если вы не будете осторожны, хакеры могут проникнуть прямо в ваш банковский счет.

Как хакеры получают пароли от серфинга через плечо?

- Плечевой серфинг — это простой метод локального обнаружения, при котором хакеры приближаются к своим целям, чтобы наблюдать за ними с помощью своих устройств.

- Вор увидит, как вы вводите пароль — возможно, для учетной записи онлайн-банкинга или для получения электронной почты.

- Другая форма локального обнаружения возникает, когда хакеры обыскивают чей-то стол.

Люди ошибочно полагают, что безопасно записывать свои пароли на стикерах и размещать их в легкодоступных местах — например, сбоку от монитора компьютера.

Люди ошибочно полагают, что безопасно записывать свои пароли на стикерах и размещать их в легкодоступных местах — например, сбоку от монитора компьютера.

Как защититься от серфинга через плечо:

- Следите за своим окружением . Найдите минутку, чтобы осмотреться вокруг и убедитесь, что никто не наблюдает, так как кому-то требуется всего несколько секунд, чтобы подсмотреть ваш пароль.

- Добавьте двухфакторную аутентификацию в свои аккаунты. 2FA помогает предотвратить многие атаки, поскольку у пользователя не будет доступа к вашему телефону или электронной почте.

- Не записывайте учетные данные . Вместо того, чтобы хранить свои пароли на клочках бумаги, храните данные для входа в безопасный менеджер паролей .

💡 Связанные: Плечевой серфинг: как мошенники грабят вас глазами →

Средняя атака (MitM) происходит, когда хакеры перехватывают ваше сетевое соединение и крадут ваши пароли или любые другие данные, которые вы передаете.

В июле 2022 года Microsoft сообщила, что кампания MiTM была нацелена на пользователей Office 365 в 10 000 организаций за предыдущий год [9].0005*].

В июле 2022 года Microsoft сообщила, что кампания MiTM была нацелена на пользователей Office 365 в 10 000 организаций за предыдущий год [9].0005*]. Как хакеры получают пароли с помощью атак типа «человек посередине»?

- Атаки MiTM происходят, когда хакеры используют поддельный веб-сайт или сервер, чтобы вставить себя между пользователем и реальным сайтом, к которому пользователь хочет получить доступ.

- Затем злоумышленники могут перехватить сеанс входа пользователя и перехватить пароль и сеанс cookie.

- Получив эти данные, злоумышленники могут пропустить процесс аутентификации, даже если у пользователя есть многофакторная аутентификация (MFA).

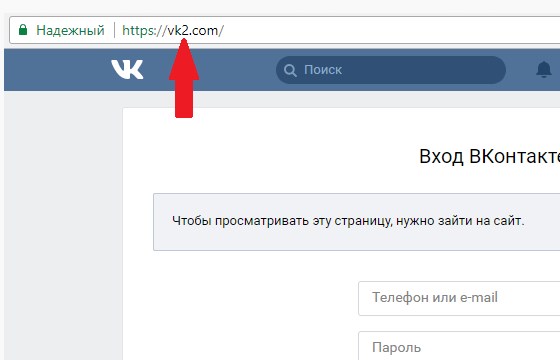

Как защититься от атак посредника:

- Безопасный просмотр .

Вы увидите значок замка рядом с адресной строкой на защищенных веб-сайтах. Кроме того, ищите «HTTPS» в начале URL-адреса (, а не «HTTP»). Если вы не видите эти маркеры безопасности, немедленно покиньте сайт.

Вы увидите значок замка рядом с адресной строкой на защищенных веб-сайтах. Кроме того, ищите «HTTPS» в начале URL-адреса (, а не «HTTP»). Если вы не видите эти маркеры безопасности, немедленно покиньте сайт. - Использовать VPN . Виртуальная частная сеть маскирует ваш IP-адрес и шифрует ваши данные, что затрудняет доступ для хакеров. Узнать больше о VPN военного уровня Aura →

- Использовать брандмауэр . Этот дополнительный уровень безопасности позволяет вам устанавливать параметры безопасности и ограничивать содержимое, доступ к которому вы можете получить на своем компьютере. Брандмауэры также служат надежной защитой для детей, которые могут не знать об онлайн-угрозах во время просмотра.

💡 Связанный: Ваш IP-адрес был взломан? Вот как сказать (и что делать!) →

10. Взлом телефона

Если кто-то взломает ваш телефон , он может получить доступ к вашим банковским счетам, электронной почте, социальным сетям и другой личной информации. Будьте особенно осторожны с тем, какие приложения вы загружаете. Почти 80% всех атак на мобильные устройства происходят через вредоносные приложения [ * ].

Будьте особенно осторожны с тем, какие приложения вы загружаете. Почти 80% всех атак на мобильные устройства происходят через вредоносные приложения [ * ].

Как хакеры получают пароли, взламывая ваше мобильное устройство?

- Хакеры создают вредоносные приложения, которые могут перекачивать личную информацию с вашего устройства, когда вы загружаете или используете приложения.

- Киберпреступники создают поддельные общедоступные сети Wi-Fi, чтобы заманивать и перенаправлять людей на вредоносные веб-сайты, где они могут украсть личную информацию.

- Хакеры используют мошенничество с подменой SIM-карты, чтобы обманом заставить сетевых операторов передать ваш номер телефона на свое устройство.

Как защитить свой телефон от взлома:

- Используйте VPN и антивирусное ПО. Эти меры безопасности помогут сохранить ваши пароли в безопасности, когда вы используете телефон для работы в Интернете.

- Обновляйте ОС с помощью последних исправлений. Каждый раз, когда выпускается новое обновление для ОС вашего телефона, оно включает в себя дополнительные функции безопасности, предназначенные для защиты от известных методов взлома.

- Загрузка приложений из надежных источников. Вы должны загружать обновления только из Google Play или iOS App Store, а не со сторонних торговых площадок.

💡 Связанные: Может ли кто-нибудь взломать вас, используя только ваш номер телефона? →

Как защитить свои онлайн-аккаунты от хакеров

- Используйте антивирус и VPN. Вы можете защитить все свои устройства от хакеров и вредоносных программ с помощью шифрования военного уровня и защиты Wi-Fi.

- Обновляйте все свое программное обеспечение. Большинство современных операционных систем поставляются с протоколами автоматического обновления, но лучше регулярно проверять наличие этих обновлений, чтобы хакеры не могли поставить вашу систему под угрозу.

- Не открывайте и не загружайте неизвестные вложения электронной почты. Когда вы получаете электронное письмо из неизвестного источника, никогда не открывайте никаких ссылок или вложений.

- Регулярно проверяйте свой кредитный отчет и банковские выписки. Мошенники почти всегда охотятся за вашими финансовыми счетами. Проверьте наличие предупреждающих признаков кражи личных данных, таких как странные платежи в выписке по счету или счета, которые вы не узнаете. Служба защиты от кражи личных данных, такая как Aura, может отслеживать ваш кредит и выписки за вас и предупреждать вас о любых признаках мошенничества.

- Создавайте надежные пароли. Ваш пароль — это ваша первая, а в некоторых случаях и единственная линия защиты от хакеров.

- Никогда не используйте пароли повторно. Убедитесь, что пароли для всех ваших учетных записей полностью уникальны, чтобы хакеры не могли получить доступ ко всем вашим учетным записям с помощью одной атаки.

- Установить менеджер паролей. Менеджер паролей Aura интегрирован во все планы Aura, что упрощает хранение сложных паролей для нескольких учетных записей в Интернете.

- Рассмотрите возможность подписки на защиту от кражи личных данных. Высококлассная защита от кражи личных данных Aura отслеживает всю вашу самую конфиденциальную личную информацию, онлайн-счета и финансы на предмет признаков мошенничества. Если мошенник попытается получить доступ к вашим счетам или финансам, Aura поможет вам принять меры, пока не стало слишком поздно. Попробуйте 14-дневную бесплатную пробную версию Aura для немедленной защиты, пока вы наиболее уязвимы.

💡 Связанный: Цифровая безопасность: ваша личная защита и руководство по конфиденциальности в Интернете на 2022 год →

Как создавать надежные пароли, которые хакеры не смогут взломать

Создать надежный пароль не так сложно, как вы думаете. А установка сложных уникальных паролей для каждой учетной записи — один из лучших способов защититься от хакеров.

А установка сложных уникальных паролей для каждой учетной записи — один из лучших способов защититься от хакеров.

Итак, что делает пароль надежным? Вот пять советов:

- Сделайте его уникальным. Избегайте очевидных вариантов пароля, таких как дни рождения или имя домашнего животного. Подумайте о случайном слове или фразе, не связанных с вашей жизнью или другими учетными записями.

- Длиннее. Вы должны выйти за рамки минимального стандарта из 8 символов, чтобы создавать пароли из 10-15 символов. Хороший способ — создать случайную фразу или предложение с прописными и строчными буквами (например, «SAf3tyF1r$t»).

- Используйте сочетание символов, регистров, специальных символов и символов. Ваш пароль не обязательно должен быть логичным. Если вы используете случайную последовательность, ее сложнее взломать.

- Избегайте общих замен. Помните, что у хакеров есть словарь, загруженный часто используемыми паролями для атак методом грубой силы, поэтому не доверяйте ничему подобному «pa$$word» или «password1» для обеспечения безопасности вашего банковского счета.

- Не следуйте простым путям клавиатуры. Классический «123456» или «qwerty» следует оставить в прошлом. Эти пароли используются слишком часто и легко угадываются.

Вы можете повысить свою личную безопасность в Интернете и снизить вероятность взлома, если будете использовать более совершенные методы для создания новых паролей. Например:

- Метод фразы-пароля — это пароль, который содержит предложение или фразу, которые вы считаете запоминающимися, но которые будет труднее угадать.

- Пересмотренный метод ввода пароля представляет собой изменение предыдущего подхода, объединяющего необычные слова, имена и местоположения для создания бессмысленной фразы, которую запомните только вы (например, CocoMelonAndTheRockGoToMongolia).

- Метод зашифрованного предложения — это еще один вариант парольной фразы, в котором вы используете только первые две буквы каждого слова (например, BostonCelticsAreTheBestTeamEver = BoCeArThBeTeEv).

💡 Связанные: Лучшие альтернативы LastPass в 2023 году (бесплатные и платные) →

Итог: остановите мошенников от кражи ваших паролей

Как хакеры получают пароли?

С пугающей легкостью.

И если вы не будете осторожны, один взлом может нанести серьезный ущерб вашим онлайн-аккаунтам, финансам и кредитам. Кто-то может даже украсть вашу личность.

Если вы хотите защитить себя и свою семью от хакеров, вам следует рассмотреть решение цифровой безопасности Aura.

С Aura вы получаете:

- Мониторинг аккаунта с предупреждениями о мошенничестве . Aura отслеживает ваши онлайн-счета, финансовые счета и многое другое на предмет признаков мошенничества. Вы будете получать оповещения почти в реальном времени о любой подозрительной активности.

- VPN и защита от вредоносных программ. Aura защитит все ваши устройства от хакеров и вредоносного ПО с помощью шифрования военного уровня и защиты Wi-Fi.

- Сканирование Даркнета. Aura также сканирует Даркнет в поисках вашей личной информации, такой как номера ваших кредитных карт и SSN.

- Специалисты по расследованию мошенничества, работающие круглосуточно и без выходных. Если случится худшее, вы получите круглосуточную поддержку от группы специалистов по борьбе с мошенничеством в США.

- Страховой полис на 1 миллион долларов . Каждый план Aura предлагает покрытие в размере 1 000 000 долларов США для оправданных убытков из-за кражи личных данных.

Защитите свою цифровую жизнь. Попробуйте Aura бесплатно в течение 14 дней →

Взломать ваших друзей на Facebook? Больше похоже на «Взломай себя».

Что, если бы вы могли взломать учетную запись вашего друга в Facebook, просто скопировав и вставив фрагмент кода в консоль веб-браузера?Недавняя афера на Facebook обещает именно это.

Взломать аферу любого друга на Facebook

Ложные обещания на Facebook: это повторяющаяся тема, используемая спамерами. На этот раз это пост в Facebook, который начинается следующим образом:

На этот раз это пост в Facebook, который начинается следующим образом:

ССЫЛКА НА ОБНОВЛЕНИЕ ДЛЯ ВЗЛОМА FACEBOOK

F.A.C.B.O.O.K —-H.A.C.K.I.N.G (ТОЛЬКО ДЛЯ ОБРАЗОВАТЕЛЬНЫХ ЦЕЛЕЙ)

Содержание поста включает ссылку на документ Google и письменные инструкции о том, как взломать аккаунт вашего друга в Facebook, а также обучающее видео. Инструкции говорят вам перейти к документу Google, скопировать его содержимое, вставить это содержимое в консоль вашего веб-браузера (чтобы найти ее, нажав F12), нажать Enter и подождать 2 часа, пока хак сработает.

Пользователи, которые будут следовать этим инструкциям, на самом деле взломают СОБСТВЕННУЮ учетную запись.

Самостоятельный взлом межсайтовых сценариев

Вместо магического кода для взлома учетной записи Facebook вашего друга содержимое документа Google на самом деле представляет собой вредоносный код JavaScript, который захватывает вашу учетную запись для рассылки спама. Пока вы сидите и ждете предписанные 2 часа, пока взлом сработает, ваша учетная запись Facebook используется для создания лайков на страницах, принадлежащих злоумышленникам. Кроме того, код говорит вашей учетной записи отметить всех ваших друзей в своем исходном сообщении, чтобы их тоже можно было заманить к нему.

Пока вы сидите и ждете предписанные 2 часа, пока взлом сработает, ваша учетная запись Facebook используется для создания лайков на страницах, принадлежащих злоумышленникам. Кроме того, код говорит вашей учетной записи отметить всех ваших друзей в своем исходном сообщении, чтобы их тоже можно было заманить к нему.

Техника копирования и вставки, используемая в этой афере, называется Self Cross-Site Scripting или Self XSS. Self XSS настолько прост, насколько это возможно: злоумышленники генерируют вредоносный код, а затем пытаются убедить своих жертв вставить этот код в свою веб-консоль и выполнить его. Этот тип атаки основан на социальной инженерии — например, обещании взломать учетную запись любого друга — и на самом деле он существует уже довольно давно. Отчеты показывают, что эта последняя кампания была активна с начала 2014 года и уже собрала до 100 000 мошеннических лайков.

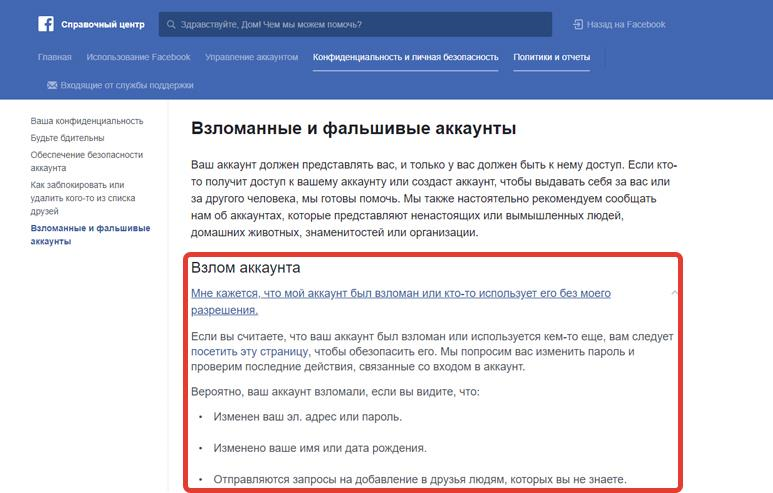

Такой успех действительно был замечен Facebook и побудил гиганта социальных сетей выпустить предупреждение об этом типе атаки, которое включает возможность включения или отключения веб-консоли во время нахождения на Facebook: https://www. facebook.com/ самхсс.

facebook.com/ самхсс.

Предупреждение высмеивает включение веб-консоли, указав «Разрешить захват моей учетной записи, если я вставлю вредоносный JavaScript» рядом с флажком настройки. Что еще более важно, предупреждение также указывает на то, что Self XSS может быть использован для гораздо худших целей, чем генерация лайков-спама. Помимо учетных записей Facebook, взломы Self XSS используются для запуска широкого спектра вредоносных программ, для совершения всех видов киберпреступлений.

Защитите себя (от себя) с помощью технологии защиты от серфинга

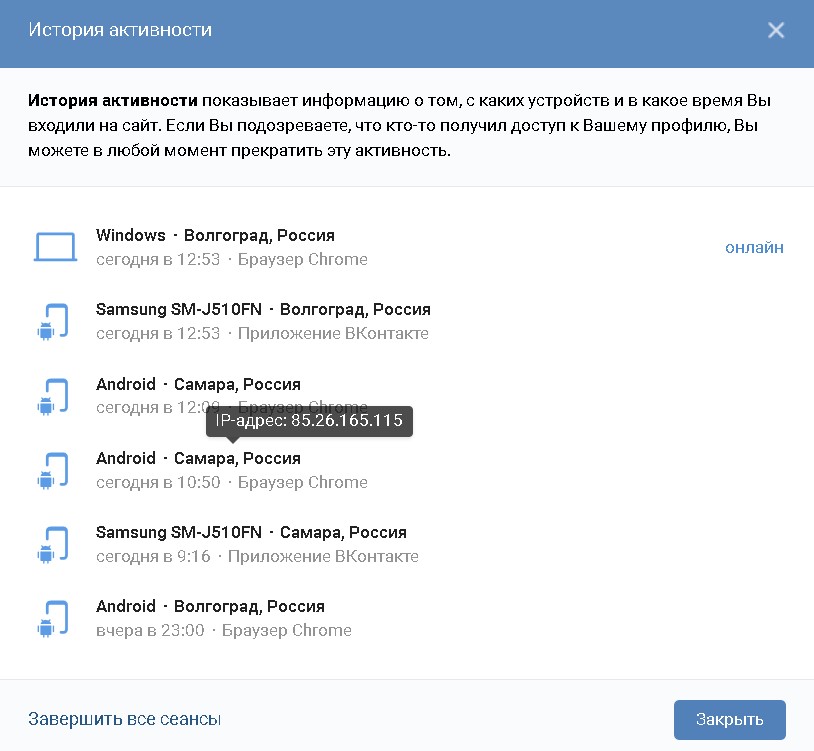

Если вы считаете, что стали жертвой мошенничества в Facebook «Взломай своего друга», вам следует просмотреть журнал активности Facebook, чтобы узнать, не использовалась ли ваша учетная запись для создания мошеннических лайков: https://www.facebook.com/help/www/ 2827791446. Если это так, вы всегда можете поставить им лайк.

Также рекомендуется проявлять осторожность при столкновении с каким-либо интернет-предложением, в котором виртуальная морковка находится вне досягаемости. Подобные мошенничества происходят почти каждый день и чаще всего инициируются через крупные социальные сети, где они могут добиться наибольшей известности.

Подобные мошенничества происходят почти каждый день и чаще всего инициируются через крупные социальные сети, где они могут добиться наибольшей известности.

Если вы не хотите беспокоиться о вещах каждый раз, когда заходите на свой любимый социальный сайт, чтобы просмотреть фотографии своей семьи и друзей, мы также предлагаем использовать технологию Surf Protection от Emsisoft Anti-Malware. Он предназначен для предотвращения посещения вами вредоносных веб-сайтов, содержащих код копирования и вставки, используемый в атаках Self XSS. Таким образом, вы можете защитить себя от самого себя (а также от вредоносных программ).

Защитите свое устройство с помощью Emsisoft Anti-Malware.

Ваш антивирус подвел вас? Мы не будем. Загрузите бесплатную пробную версию Emsisoft Anti-Malware и убедитесь в этом сами. Начать бесплатную пробную версиюХорошего дня (без вредоносных программ)!

Сенан Конрад

Как энтузиаст кибербезопасности, Сенан специализируется на том, чтобы дать читателям представление о постоянно меняющемся мире вредоносных программ и, в частности, о среде программ-вымогателей.

Даже если это электронное письмо от кого-то, кто утверждает, что является старым другом, вы не должны раскрывать свои пароли или конфиденциальную информацию в Интернете.

Даже если это электронное письмо от кого-то, кто утверждает, что является старым другом, вы не должны раскрывать свои пароли или конфиденциальную информацию в Интернете. Последние версии программного обеспечения защитят ваши устройства с помощью самых последних исправлений безопасности.

Последние версии программного обеспечения защитят ваши устройства с помощью самых последних исправлений безопасности. Если возможно, откажитесь от паролей и используйте биометрические меры безопасности, такие как распознавание лиц или распознавание отпечатков пальцев .

Если возможно, откажитесь от паролей и используйте биометрические меры безопасности, такие как распознавание лиц или распознавание отпечатков пальцев . Вместо коротких паролей, которые легко подобрать, используйте более длинные предложения, включающие сочетание символов.

Вместо коротких паролей, которые легко подобрать, используйте более длинные предложения, включающие сочетание символов. Вместо того, чтобы пробовать несколько комбинаций, хакеры пытаются использовать только один пароль для каждого имени пользователя.

Вместо того, чтобы пробовать несколько комбинаций, хакеры пытаются использовать только один пароль для каждого имени пользователя. Люди ошибочно полагают, что безопасно записывать свои пароли на стикерах и размещать их в легкодоступных местах — например, сбоку от монитора компьютера.

Люди ошибочно полагают, что безопасно записывать свои пароли на стикерах и размещать их в легкодоступных местах — например, сбоку от монитора компьютера. Вы увидите значок замка рядом с адресной строкой на защищенных веб-сайтах. Кроме того, ищите «HTTPS» в начале URL-адреса (, а не «HTTP»). Если вы не видите эти маркеры безопасности, немедленно покиньте сайт.

Вы увидите значок замка рядом с адресной строкой на защищенных веб-сайтах. Кроме того, ищите «HTTPS» в начале URL-адреса (, а не «HTTP»). Если вы не видите эти маркеры безопасности, немедленно покиньте сайт.