Как взломать аккаунт онлайн игры — BOLIOR

Лучшие способы взлома чужого аккаунта

Внимание! Предупреждаю с первых букв, данная статья показывает отсутствие безопасности в некоторых онлайн играх и безалаберность людей, а не инструкции и призывы. Всё что вы прочтете ниже является ознакомительной информацией и категорически запрещается применять её на практике. Спасибо за понимание. Начнем.

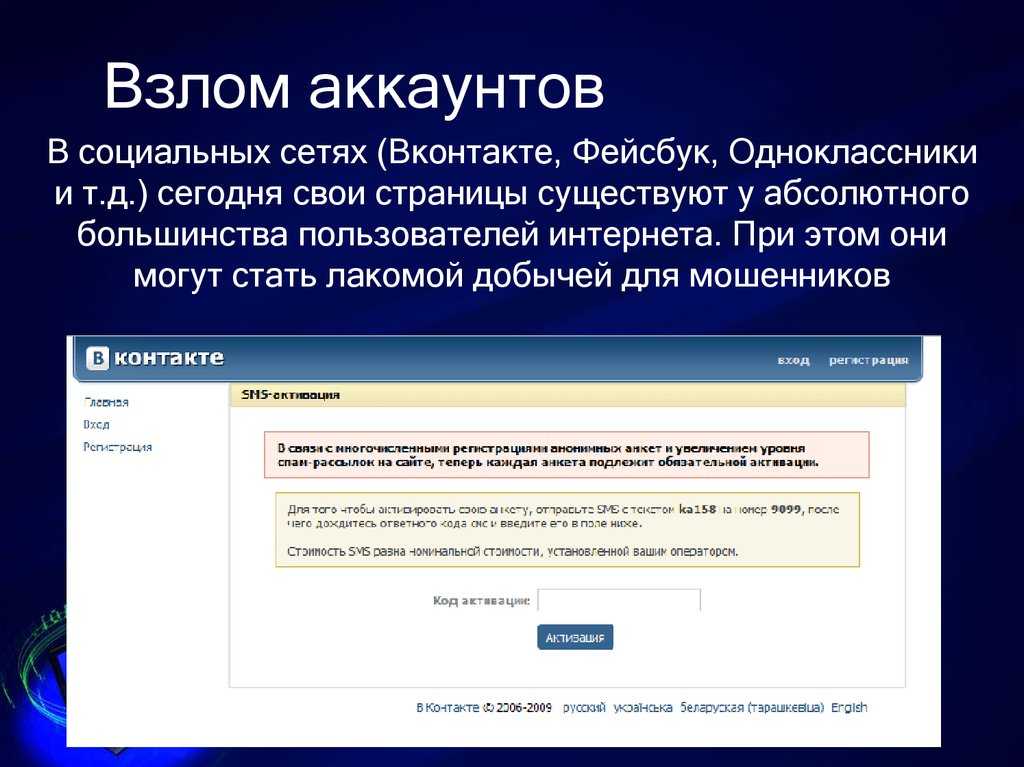

Вы наверное замечали ресурсы или форумы где пачками продают взломанные аккаунты? Да ну? Не? Вы что думали что один человек прокачал 20-30 аккаунтов, помазал жирным донатом и решил их продать? Есть конечно перекупы, но, обычно они работают с ликвидным и единичным товаром, где есть фулл доступ и нехилая наценка. Продав один аккаунт, перекуп обычно ищет другой, оставляя комиссию себе.

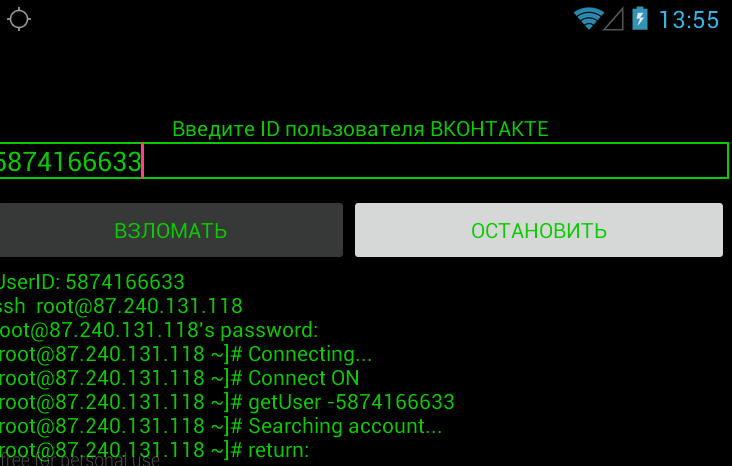

Взлом через брутфорс

«Лом» или «брут» имеет не полный набор авторизации и истории аккаунта. Часто это логин и пароль в игру, не более. Потому что пароль был подобран к логину, в ручную или программой — это не важно. Важно поскорее продать такой аккаунт и желательно поздно вечером в понедельник, либо ночью, когда хозяин аккаунта неактивен в игре. Деньги лучше брать вперед, либо по коду протекции после проверки аккаунта покупателем.

Важно поскорее продать такой аккаунт и желательно поздно вечером в понедельник, либо ночью, когда хозяин аккаунта неактивен в игре. Деньги лучше брать вперед, либо по коду протекции после проверки аккаунта покупателем.

Расписывать что такое брутфорс мы не будем, а объясним двумя словами. Это программы, которые подбирают пароль используя логин аккаунта и базу паролей.

Глупость игроков не имеет границ и такие пароли как 1q2w3e4r5t стоят в базе на первом месте из 100.000 других вариантов. Но есть и ручной способ подбора совмещаемый с хитростью или социальной инженерей.

Хитрость и ручной подбор пароля

Тактический и долгий процесс, который обязывает изучить владельца аккаунта от и до. Как говорилось в одном фильме — «Ты должен знать, что он ест, где спит, с кем… гуляет по вечерам». Чаще других взлому подвергаются компаньоны и товарищи по игре. Увлекаясь виртуальной дружбой люди порой сами доверяют свои ценности чужим.

Но мы скромные, нам достаточно логина от почты или игры, а пароль мы на лбу прочтем. Мало болванов? Я вас умоляю… Сплотившись в игре, можно плавно перейти в реал, вести переписку, изучать не игровую информацию о человеке.

Мало болванов? Я вас умоляю… Сплотившись в игре, можно плавно перейти в реал, вести переписку, изучать не игровую информацию о человеке.

Элементарная дата рождения, кличка пса, девичья фамилия или любимая еда обычно являются ключем. Психология людей большинства устроена просто, в паролях они пишут то, что им дорого, ценно, памятно, то что они любят.

Приведем пример: Человек помешанный на айфонах и внимании к себе с высокой вероятностью поставит пароль из вариации apple7052006 или iphoneXpetya06. Подросток у которого в голове пустота и соответствующая среда обитания, выберет пошлое, матерное, недавно узнавшее, слово или термин. Вобщем то что залетело и прикольно.

В конечном счете, опытный взломщик анализирует тону информации и тратит приличное время. Примерно как некрасивый мажор, на глупую красотку.

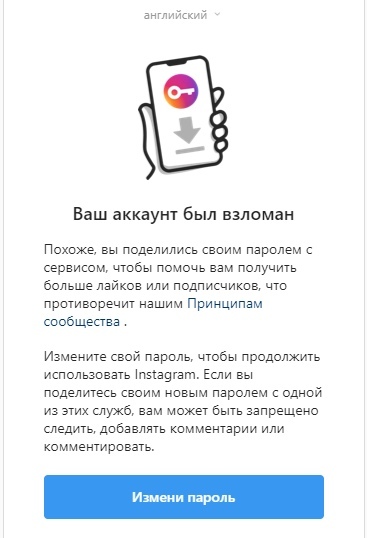

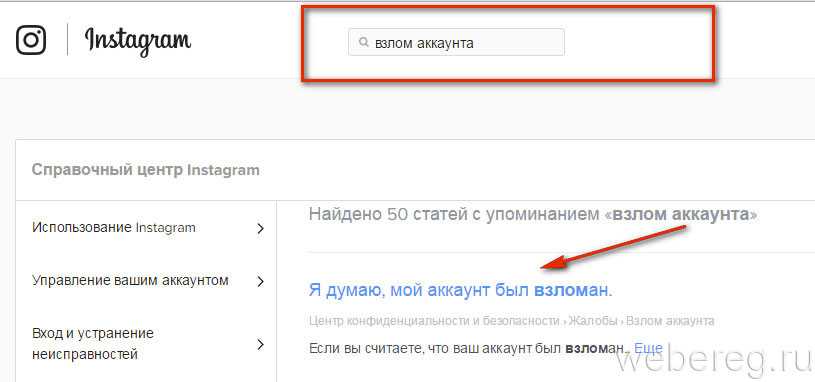

Кража учетной записи фишинговой программой

Здесь рыбалка поинтереснее. На блесну). Рыба чаще обращает внимание на привлекательную, солидную не сильно яркую приманку. Так и игроки, словно хищники, загнанные «донатерами-браконьерами» ищут варианты как бы самому разжиться в игре. Добавить монет побольше, либо подредактировать парамметры персонажа, чтобы выносить на раз. Качают разного рода программы-боты, которые собирают за них ресурсы в игре. Короче говоря пытаются натырить, а в итоге тырят у них. Как это происходит?

Так и игроки, словно хищники, загнанные «донатерами-браконьерами» ищут варианты как бы самому разжиться в игре. Добавить монет побольше, либо подредактировать парамметры персонажа, чтобы выносить на раз. Качают разного рода программы-боты, которые собирают за них ресурсы в игре. Короче говоря пытаются натырить, а в итоге тырят у них. Как это происходит?

Пример: Вася хочет скачать Бот HonorBuddy для сбора древесины в игре World of Wacraft. Ведь его друг успешно раскачал своего гнома до 80 лэвла, чем Вася хуже? Хуже своей невнимательностью и хитростью Пети взломщика, который создал подобие бота — один в один на первый взгляд. Вот только при запуске, бот запрашивает логин и пароль в игру, якобы для управления персонажем. Вася задумался на секунду и на всякий случай перечитал мануал прилагаемый к боту. И не моргнув глазом ввел данные от аккаунта.

Окошко исчезло и бот заработал. Логин и пароль улетели Пети взломщику на сервер в лог файл, где уже 43 таких наивных Васи. Ночь у Пети взломщика, будет бесоной, он будет «чекать» данные, проверять персов, делать описание и выкладывать на форум в стопку продаж.

Дальше по запросу покупателя, взломщик Петя предоставит доступ, перса разденут и обкрадут, Петя останется в плюсе, покупатель если успеет перепродать, тоже. Но если не успеет, то проснется Вася, напишет в саппорт и аккаунты связанные с раздеванием и конечным получателем вещей будут заблокированы. Классика жанра.

Взлом аккаунтов с полным доступом

Этот способ взлома подходит не для всех игр и дальше вы поймете почему. Пришло время рассказать про личный опыт взлома и продажи аккаунтов.

Моя игровая эпоха началась с игры Lineage 2. Это первая игра из которой я понял как устроены многие игры подобного жанра. Так же как и все я качал персонажа, искал обходные пути и хитрости. Но игра быстро надоела и я решил продать аккаунт. На форуме «Колакота» при продаже своего аккаунта я и познакомился с человеком, который продавал персонажей, валюту, предметы из разных онлайн игр.

Я сразу понял, все эти вещи не его и добром не нажиты. Пообщавшись с продавцом, я лишь убедился в этом. У меня загорелись глаза… На тот момент у меня был лишь один вопрос — как он это делает!? Как взломать аккаунт онлайн игры?

У меня загорелись глаза… На тот момент у меня был лишь один вопрос — как он это делает!? Как взломать аккаунт онлайн игры?

Первое что пришло мне в голову, найти хакеров и спросить. Но, хакеры уже давно все рассказали и начитавшись десяток форумов и сотни гайдов, я начал экспериментировать. Я научился отправлять письмо по email с подделкой любого адреса, будь то служба поддержки игры или соклановец из одного сообщества mail.ru

Mail.ru я бы посвятил стихи и песни за их повальное распространение информации о любом игроке онлайн игры и не только. Самый простой способ взлома аккаунта с почтой, это найти любую онлайн игру связанную с mail.ru, например Perfect World или Аллоды Онлайн, найти их официальное сообщество и выдергивать email адреса из браузерной строки всех участников. По сути это готовая база почтовых ящиков игроков. Далее составить список так на пару сотен email адресов и сохранить.

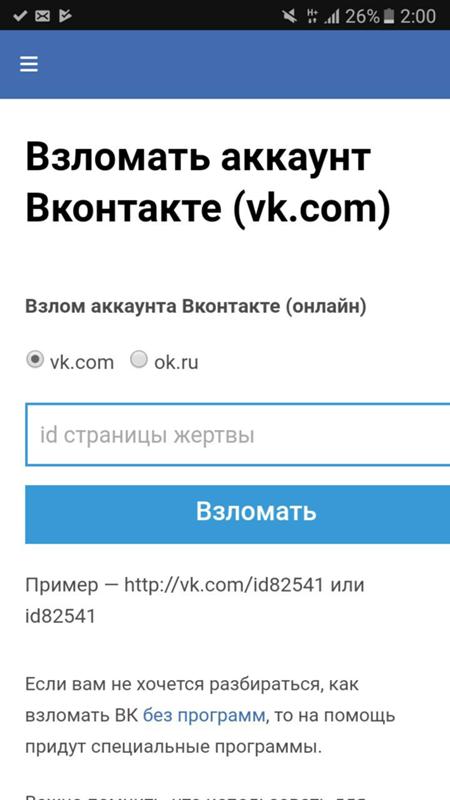

Следующее чему я научился это создавать фейк странички авторизации mail.ru. Они ничем не отличались, кроме адреса в браузерной строке. Обычно адреса были такими — mailru.b1.com , mailru.site.org и т. д. В то время фишинг работал на ура, люди мало были проинформированы данной угрозой. Но, раз людей ломают и сейчас, значит мало что изменилось.

Обычно адреса были такими — mailru.b1.com , mailru.site.org и т. д. В то время фишинг работал на ура, люди мало были проинформированы данной угрозой. Но, раз людей ломают и сейчас, значит мало что изменилось.

Ну а дальше все просто. Пишешь от администрации или друга жертвы поддельные письма с подставного почтового сервера и заставляешь перейти по ссылке. Мотиватором были открытки от маил.ру и люди думали что им прислали открытку. Переходили процентов 70, авторизовывались 30-40, правильные логины и пароли оставляли 15-25 процентов. Из которых лишь треть была с жирными донатными аккаунтами.

В то время популярными играми были Perfect World и Аллоды Онлайн. Каждую ночь я заходил на чужие почты, потом навещал персонажа в игре, делал описание и выставлял на форум. Пароли я разумеется не менял, только от входа в игру. Но для своей безопасности, я менял контрольный вопрос на почте, вернее ответ на него.

Найдя покупателя я предлагал сделку через протекцию Яндекс Денег, мне выслали деньги, я отправлял все данные, человек менял пароли от почты, от игры и посылал мне код протекции.

Разумеется, как уже отмечалось выше, такие аккаунты быстро возвращались владельцу.

Так со временем у меня появились постоянные покупатели «раздеть» персонажа. Понимая последствия, покупатели умудрялись перепродать вещи с ломаного перса за игровую валюту и даже реальные деньги. А заканчивалось всё негативными отзывами покупателей, баном на форумах, новыми попытками открыть тему с продажей и так по кругу, пока не нашел применение голове в более прибыльных и честных видах заработка.

Большой опыт взлома я получил от легендарного, даже мистического наставника. Однажды мне на форуме в лс написал один незнакомец. Разговорившись мы перешли в переписку по почте. Он дал мне свой адрес — [email protected] и научил взлому по настаящему. Вместе мы получали доступ к аккаунтам форумчан конкурентов и прикалывались стирая их многотонные топики с товаром и отзывами. Так я убирал конкурентов. Позже мистер «X» научил меня взлому сайтов, аккаунтов социальных сетей и показал другие виды доходов с помощью взлома. Разумеется, я платил ему процент от добычи. Но однажды связь с ним резко оборвалась. Он ушел так же тихо, как и пришел, оставив лишь опыт и знания.

Разумеется, я платил ему процент от добычи. Но однажды связь с ним резко оборвалась. Он ушел так же тихо, как и пришел, оставив лишь опыт и знания.

Но я отклонился от темы взлома онлайн игр. Как вы уже поняли, почта от аккаунта это основа основ. Можно и на официальных форумах засесть с фишинговой страничкой авторизации на форуме. Обычно разработчики не замарачиваются и авторизация на официальном форуме идет с почтой от аккаунта. И 90 % игроков везде пишут один и тот же пароль, что при входе на почту, что на форум. Это еще один секрет из моего опыта.

Чем хороши форумы, там многие пишут о своих серверах, уровнях, рангах, даже внутрення торговля донатными вещами. В таких местах хорошо работать под заказ, когда уже есть постоянные покупатели с определенного сервера и буржуйскими запросами.

Помимо форумов можно «работать в лоб». Писать напрямую владельцу аккаунта, знакомиться, обсуждать игру и достижения. Сейчас стало популярным шпионить за перепиской в мессенджерах. Когда хакеру удается взломать чужой ватсап или взломать телеграм он прлучает доступ к соклановцам и друзьям игрока. Манипуляции в диалогах, злоупотребление доверием целого клана — вершина игрового взломщика.

Манипуляции в диалогах, злоупотребление доверием целого клана — вершина игрового взломщика.

Как взломать WOT, Brawl Stars, Стим, Minecraft, Roblox

Имея знания можно взломать любую онлайн игру, в том числе и популярные World of Tanks, Brawl Stars, Роблокс, Steam, Майнкрафт.

Официальный форум WOT имеет единую авторизацию, а это значит взломать аккаунт труда не соствит. Brawl Stars мобильная игра и взламывается через фишинг бота. Роблокс аккаунт взламываем через поддельную фишинг страничку или бот фишинг. Steam легко взламывается веб-фишингом как и аккаунт в игре Майнкрафт.

что делать и как этого не допустить – Учительская газета

О цифровой безопасности в настоящее время говорится довольно много. Несмотря на это продолжаются взломы аккаунтов – в частности, на государственных сервисах. Рассказываем, что необходимо предпринять для безопасности персональных данных.

Фото: picjumbo.com, pexelsБезопасность персональных данных может оказаться под угрозой, если аккаунт на Госуслугах окажется взломанным.

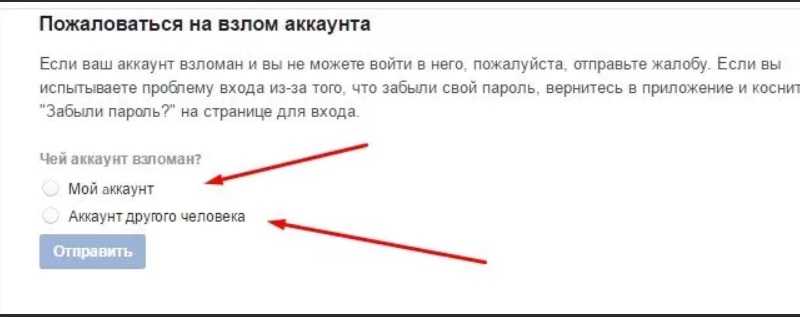

Что делать, если взломали аккаунт

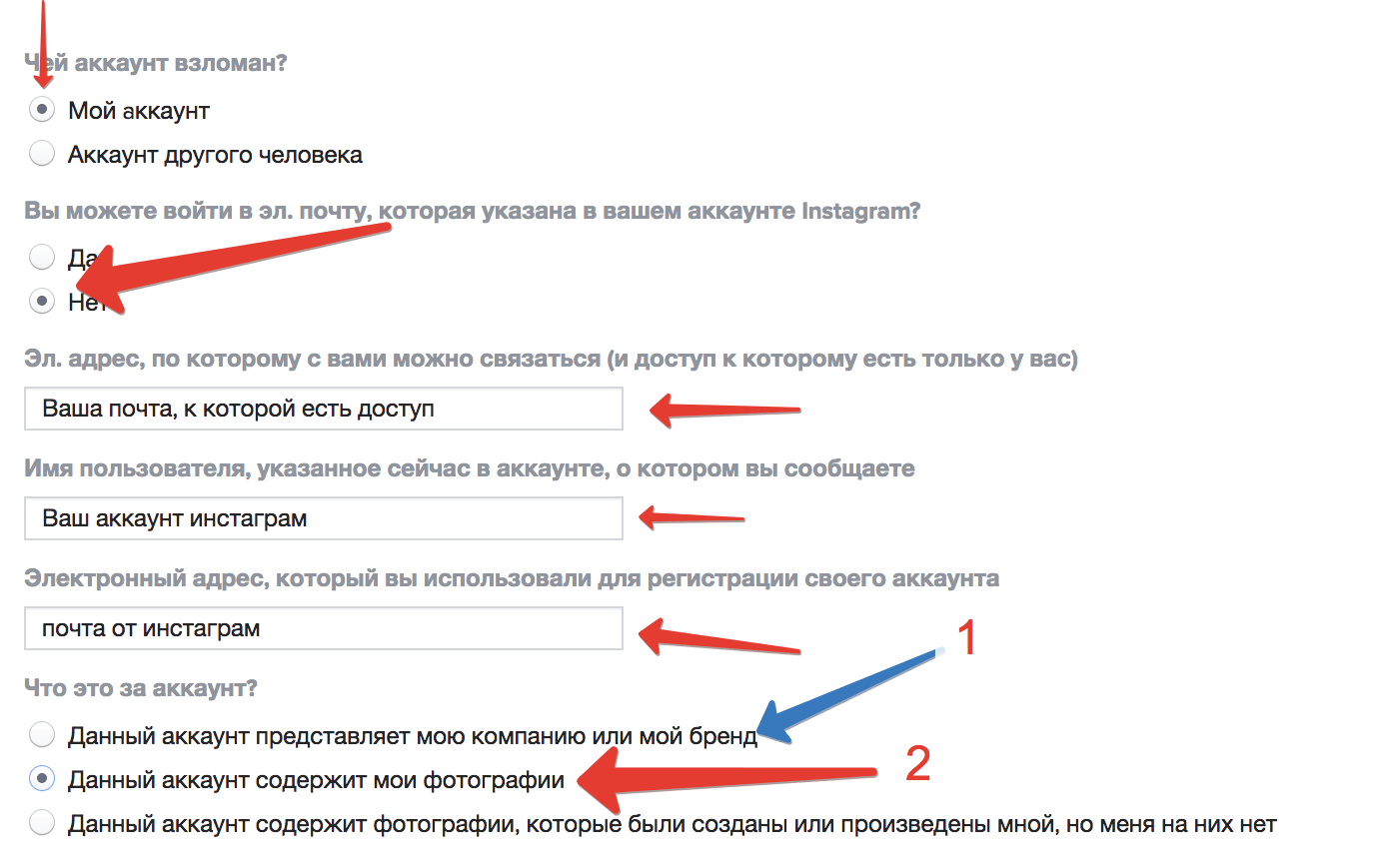

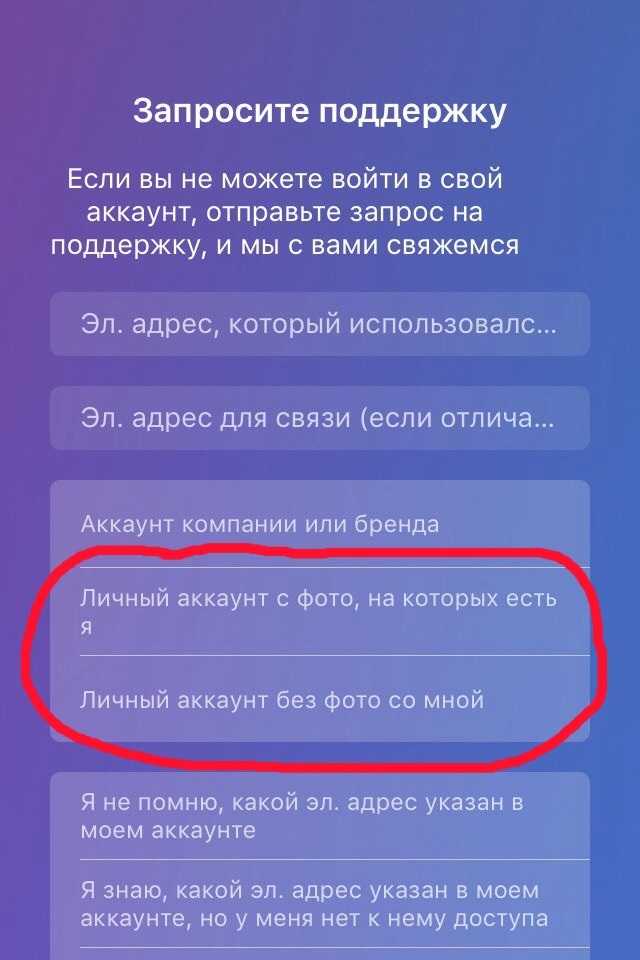

Сотрудники сервиса обращают внимание, что главным в случае взлома остается максимально быстрое восстановление доступа к учетной записи. После этого о взломе нужно заявить в полицию. Сервисом предлагаются следующие шаги.

Во-первых, необходимо восстановить доступ к учетной записи. Это несложно сделать онлайн через банк — если данные паспорта на Госуслугах совпадают с данными в банке. В этом случае нужно перейти на сайт или в приложение банка-партнера, повторить регистрацию – банки сверят личность по паспортным данным либо другим документам. Затем придет пароль для входа на госуслуги.

При несовпадении данных восстановить доступ возможно лишь очно в центре обслуживания. Для этого понадобятся паспорт и СНИЛС. Эти документы нужно предъявить сотруднику центра и сказать о намерении восстановить пароль от Госуслуг. После проверки документов сотрудник узнает ваш актуальный адрес электронной почты и телефон, затем пришлет одноразовый пароль. При первом входе в аккаунт нужно использовать данный пароль и СНИЛС как логин, затем – необходимо сменить пароль.

При первом входе в аккаунт нужно использовать данный пароль и СНИЛС как логин, затем – необходимо сменить пароль.

Во-вторых, нужно подключить вход по смс. Это делается для защиты учетной записи на госуслугах. При каждом входе код доступа будет приходить в смс. В-третьих, нужно определить, где использовалась учетная запись, пока она находилась в чужих руках. Для этого в личном кабинете надо через раздел «Безопасность» перейти на вкладку «Действия в системе». Если аккаунт был использован на Госуслугах, следует обратиться в службу поддержки. Если это произошло на стороннем ресурсе — в службу поддержки этого интернет-ресурса.

В-четвертых, нужно подать заявление в МВД, чтобы сообщить о взломе и обо всей известной информации – времени взлома или чужих контактных данных, указанных в профиле.

Как обезопасить аккаунт от взлома

Чтобы защитить свою учетную запись на Госуслугах, нужно использовать уникальную связку логина и пароля. Важно хранить данные для входа в безопасном месте и никому их не передавать. Хорошо использовать двухфакторную аутентификацию и подключить уведомления от Госуслуг на электронную почту. Также стоит добавить в личном кабинете контрольный вопрос — он запрашивается при восстановлении доступа.

Важно хранить данные для входа в безопасном месте и никому их не передавать. Хорошо использовать двухфакторную аутентификацию и подключить уведомления от Госуслуг на электронную почту. Также стоит добавить в личном кабинете контрольный вопрос — он запрашивается при восстановлении доступа.

Следует помнить, что лучше не заходить в личный кабинет со случайных гаджетов, из интернет-кафе либо других непроверенных мест. Важно использовать лишь лицензионное программное обеспечение, устанавливать все рекомендованные обновления безопасности. Важно также иметь последнюю версию лицензионного антивирусного ПО. Не стоит загружать программы и данные из непроверенных источников, а также посещать сомнительные сайты.

«Продвинутым» пользователям эксперты советуют регулярно контролировать журнал регистраций событий на портале госуслуг. Так можно быть уверенными, что посторонних входов в персональный аккаунт не было. Историю посещений можно увидеть через вкладку «Действия в системе», сообщает РБК.

Стоит также отключить на портале госуслуг возможность передавать личную информацию третьим лицам и делать это лишь по запросу самого пользователя – так никакая кредитная или микрофинансовая организация не сможет от его имени оформить кредит. Кроме того, обращайте внимание на написание названия сайта в адресной строке. Мошенники нередко используют фишинговые веб-ресурсы, когда вместо доменного имени «Госуслуги.ру» пользователь сможет попасть на портал с похожим адресом, например «Госуслуги123.ру» или аналогичным.

Как придумать надежный пароль

Насколько устойчив ваш пароль, сегодня помогают проверить различные онлайн-сервисы. Важно составить такой пароль, который, как рассчитывают эти сервисы, можно взломать через миллионы лет. Аферисты могут взломать пароль методами перебора, персонального взлома, социальной инженерии, фишинга. Программа для перебора и словарик из 10 тысяч самых популярных паролей позволяет открывать файлы пользователя. Это самый простой метод, который дает возможность взломать пароль почти в трети случаев.

Чтобы составить надежный пароль, можно взять за основу фразу из песни, каждое слово которой написать с прописной буквы (либо любого символа). Можно переставить слова в обратном порядке. Вместо пробелов можно вставлять цифры по количеству букв в предыдущем слове. Другой вариант: заменять в слове часть букв цифрами, менять местами последнюю и первую буквы. Полезно в середине слова использовать какой-то символ.

Как взломать учетные записи Facebook: 5 распространенных уязвимостей

Facebook — бесплатная и популярная социальная сеть, позволяющая пользователям легко общаться и обмениваться сообщениями со своими друзьями и членами семьи. Поскольку Facebook является популярной платформой социальных сетей, киберпреступники проявляют повышенный интерес к взлому учетных записей Facebook.

В этой статье мы поговорим о пяти распространенных уязвимостях и о том, что вы можете сделать, чтобы киберпреступники не взломали ваши учетные записи Facebook.

Facebook Hacks and Alenerailities:

- Слабые пароли

- Фишинговые электронные письма

- Человек в середине (MITM)

- Удаленные кейлоггеры

- Отказ от обслуживания (DOS)

1.

Слабые пароли

Слабые паролиХАККЕРЫ КОГДА БОЛЬШЕ ХАККЕТЕРЫ КОГДА БОЛЬШЕ ХАККЕРС. Учетные записи Facebook, угадывая или выполняя атаку грубой силы, если пароль прост и часто используется, например, псевдоним, номер телефона, имя партнера, имя домашнего животного, и это лишь некоторые из них. Как только хакер получит ваш пароль, он сможет делать с вашей учетной записью все, что захочет.

Как защититься от ненадежных паролей

Пользователи должны использовать надежный пароль, который сочетает в себе цифры, символы, пробелы, строчные и прописные буквы. Важно, чтобы пароль, который они создают для своей учетной записи Facebook, был уникальным, а не тем же паролем, который используется для других социальных сетей или учетных записей электронной почты.

Это уменьшит риск взлома вашей учетной записи. Обычный сайт для проверки безопасности ваших учетных записей — HaveIBeenPwned. Здесь вы можете увидеть, были ли ваши учетные данные опубликованы.

2.

Фишинговые электронные письма

Фишинговые электронные письма«Facebook никогда не запросит у вас пароль в электронном письме и не отправит вам пароль в виде вложения»

Фишинговые электронные письма — это простой способ для злоумышленников взломать аккаунты Facebook. Злоумышленник может создавать поддельные электронные письма, чтобы они выглядели так, как будто они были отправлены из Facebook. Вот несколько примеров того, как могут выглядеть электронные письма:

- Уведомления о запросах на добавление в друзья, сообщениях, событиях, фотографиях и видео

- Ложные заявления о том, что вы нарушили их Нормы сообщества

- Предупреждения о том, что с вашей учетной записью что-то случится, если вы не обновите ее или не предпримете определенных действий

- Заявления или предложения, которые кажутся слишком хорошими, чтобы быть правдой (например, выигрыш в лотерее Facebook)

Как защититься от Фишинговые атаки

Пользователи должны быть обучены и проинформированы о характеристиках фишинговых писем, чтобы следить за ними. Вот что вы можете сделать:

Вот что вы можете сделать:

- Не нажимайте на ссылки и не открывайте вложения из подозрительного электронного письма

- Не отвечайте на подозрительные электронные письма, особенно на те, которые запрашивают ваш пароль, номер социального страхования или информацию о кредитной карте

- Не вводите личную информацию во всплывающем окне (примечание: законные всплывающее окно)

- Следите за опечатками в содержании электронной почты

3. Человек посередине (MITM)

Атака «человек посередине» может произойти, когда пользователь неосознанно подключается к поддельному Wi-Fi соединение. Это еще одна техника, которую хакеры могут использовать для взлома учетных записей Facebook. В большинстве случаев вы не сможете определить, какой WiFi настоящий, а какой нет, потому что он является общедоступным и обычно приводит вас на страницу входа, где вас просят ввести адрес электронной почты и пароль перед предоставлением доступа в Интернет. Опять же, без вашего ведома злоумышленник записал эту информацию и может проверить эти учетные данные на других платформах социальных сетей.

Как защититься от атак типа «человек посередине»

Никогда не подключайте свое мобильное устройство или ноутбук к общедоступной сети Wi-Fi, поскольку они небезопасны и позволяют хакерам легко получить информацию. Если вы хотите подключиться к общедоступному Wi-Fi, я бы порекомендовал использовать с ним VPN, чтобы убедиться, что ваше соединение безопасно.

4. Удаленные кейлоггеры

Сначала хакеру необходимо получить доступ к вашему мобильному устройству или ноутбуку, чтобы установить программу для записи всего, что вы набираете на вашем устройстве. После установки все, что вводится (пароль, учетные данные для входа, банковская информация и т. д.), будет записано и может быть просмотрено хакером. Это скрытый метод взлома учетных записей Facebook злоумышленником. Например, если злоумышленник каким-то образом взломал ваш ноутбук и установил кейлоггер, то все, что вы наберете, будет записано для злоумышленника. Будут записаны не только ваши учетные данные Facebook, но и ваши банковские учетные данные, учетные записи электронной почты и любые другие учетные записи, которые у вас есть.

Как защититься от удаленных клавиатурных шпионов

- Не используйте сторонние приложения для клавиатуры

- Не открывайте вложения и не нажимайте ссылки в сообщении электронной почты, так как кейлоггер может быть встроен во вложение

- Установить антишпионское ПО приложения для обнаружения, отключения и помещения в карантин программных регистраторов клавиатуры (Norton)

5. Отказ в обслуживании (DoS)

Атака типа «отказ в обслуживании» — это злонамеренная попытка повлиять на доступность целевой системы, например веб-сайт или приложение законным конечным пользователям» (AWS). Злоумышленники обычно генерируют большое количество пакетов или запросов, чтобы перегрузить Facebook. При атаке такого типа у пользователей возникнут проблемы с доступом к Facebook, и они не смогут войти в систему.

Как защититься от атак типа «отказ в обслуживании»

- Мониторинг сети, чтобы знать, как выглядит обычный входящий трафик

- Внедрение брандмауэра веб-приложений может смягчить атаку как можно раньше

Заключительные мысли о взломах Facebook и способах их предотвращения

Это пять распространенных уязвимостей, которые хакеры используют для взлома Facebook, и способы защиты от каждой уязвимости. Определенно есть еще много способов и даже новых методов, которые еще не известны широкой публике, чтобы взломать учетные записи Facebook.

Определенно есть еще много способов и даже новых методов, которые еще не известны широкой публике, чтобы взломать учетные записи Facebook.

Хакеры всегда на шаг впереди в поиске новых технологий, которые поначалу невозможно предотвратить. Поэтому пользователи и организации (поскольку последняя уязвимость нацелена на организации) должны убедиться, что они делают все возможное, чтобы обеспечить безопасность своей учетной записи и сайта.

Посмотрите наш подкаст о крупных технологических компаниях.

Как взломать цифровую учетную запись за несколько простых шагов

Сеть блоггеров по безопасности

от Лиззи Клитеро, 6 декабря 2021 г.

Безопасность учетной записи сегодня должна быть одним из самых важных приоритетов для цифрового бизнеса. Независимо от того, являетесь ли вы в настоящее время частым объектом атак или нет, эти постоянные угрозы в конечном итоге влияют на каждый бизнес. Обеспечение защиты учетных записей пользователей имеет первостепенное значение. Невыполнение этого требования может повлиять на доход, пользовательский опыт, удержание клиентов и многое другое. Кроме того, это проблема всего предприятия; безопасность учетной записи затрагивает множество различных групп, включая службы по борьбе с мошенничеством, информационную безопасность, службу поддержки и продукт. Однако предприятия сталкиваются с большим количеством угроз безопасности учетных записей, чем когда-либо прежде. Атаки ATO растут как по частоте, так и по серьезности, и причина этого в том, что они, как правило, выгодны для злоумышленников. Злоумышленники, как и все остальные, встают каждый день и идут на работу, чтобы зарабатывать на жизнь. Они делают это не для развлечения. Они делают это, потому что это приносит им деньги. Вот почему предприятия должны быть на шаг впереди злоумышленников, изучая, какие тактики они используют для обхода защиты учетных записей и почему они успешны.

Обеспечение защиты учетных записей пользователей имеет первостепенное значение. Невыполнение этого требования может повлиять на доход, пользовательский опыт, удержание клиентов и многое другое. Кроме того, это проблема всего предприятия; безопасность учетной записи затрагивает множество различных групп, включая службы по борьбе с мошенничеством, информационную безопасность, службу поддержки и продукт. Однако предприятия сталкиваются с большим количеством угроз безопасности учетных записей, чем когда-либо прежде. Атаки ATO растут как по частоте, так и по серьезности, и причина этого в том, что они, как правило, выгодны для злоумышленников. Злоумышленники, как и все остальные, встают каждый день и идут на работу, чтобы зарабатывать на жизнь. Они делают это не для развлечения. Они делают это, потому что это приносит им деньги. Вот почему предприятия должны быть на шаг впереди злоумышленников, изучая, какие тактики они используют для обхода защиты учетных записей и почему они успешны.

Сейчас на долю ATO приходится около 5% всего цифрового трафика. Это потрясающе высокий показатель. Это означает, что ежедневно в любой момент происходят миллионы атак с захватом учетных записей.

Это потрясающе высокий показатель. Это означает, что ежедневно в любой момент происходят миллионы атак с захватом учетных записей.

Спонсорство доступно

Одной из причин этого является то, что ATO являются хорошей отправной точкой для предприимчивого человека, который хочет начать карьеру в мошенничестве. Годы массовых утечек данных упростили получение комбинированных списков имен пользователей и паролей. Инструменты для масштабных атак ATO легко доступны, и на YouTube даже есть учебные пособия по их запуску. Нет необходимости писать код или создавать собственную инфраструктуру.

Человек может начать просто, например, в играх — использовать ATO для получения ценных цифровых товаров и предметов, которыми владеют другие игроки. Или использовать баллы лояльности на туристическом веб-сайте. Позже они могут перейти к атаке на более ценные учетные записи, такие как банковские счета. Основы запуска атак практически одинаковы, независимо от того, на какую отрасль они нацелены.

В то время как предприятия ежегодно тратят миллионы на кибербезопасность, злоумышленники имеют доступ к обширной экосистеме, которая позволяет им проводить атаки относительно дешево.

Взлом учетной записи за несколько простых шаговТак как же злоумышленники, многие из которых практически не имеют технического опыта, успешно компрометируют учетные записи пользователей и обходят систему безопасности предприятия? Это не такой сложный процесс, как вы думаете.

Шаг 1. Купить ботов: Автоматизация — ключ к прибыльному запуску АТО-атак. Если злоумышленник может запустить достаточно масштабных атак, только небольшой процент должен быть успешным. Существует множество торговых площадок для ботов, где даже новичок может приобрести автоматизированные скрипты для проведения атак с захватом учетных записей. Шаг 2. Приобретение Combolists: Combo-списки — это известные имена пользователей и пароли для цифровых учетных записей, которые были утекли и продаются в разных местах. Из-за многолетних утечек данных эта информация широко доступна. Злоумышленники используют автоматизацию, чтобы пробовать разные комбинации этих имен пользователей и паролей, пока не найдут совпадения. Если им требуется больше вычислительной мощности для проведения массированных атак в масштабе, это также легко доступно. Они могут купить программное обеспечение SaaS, чтобы с легкостью загружать комбинированные списки и запускать масштабные атаки. Многие из них относятся к премиальным уровням, которые также включают поддержку клиентов. Шаг 3. IP-адреса прокси: IP-адреса прокси легко доступны, а корпоративные планы позволяют мошенникам покупать сотни тысяч по экономичной цене. Это жизненно важно, чтобы помочь злоумышленнику скрыть свою истинную личность и заставить ботов выглядеть как законный трафик. Это помогает им избежать обнаружения и проводить атаки незамеченными. Шаг 4: отключите MFA (при необходимости) Многие учетные записи защищены той или иной формой многофакторной аутентификации.

Из-за многолетних утечек данных эта информация широко доступна. Злоумышленники используют автоматизацию, чтобы пробовать разные комбинации этих имен пользователей и паролей, пока не найдут совпадения. Если им требуется больше вычислительной мощности для проведения массированных атак в масштабе, это также легко доступно. Они могут купить программное обеспечение SaaS, чтобы с легкостью загружать комбинированные списки и запускать масштабные атаки. Многие из них относятся к премиальным уровням, которые также включают поддержку клиентов. Шаг 3. IP-адреса прокси: IP-адреса прокси легко доступны, а корпоративные планы позволяют мошенникам покупать сотни тысяч по экономичной цене. Это жизненно важно, чтобы помочь злоумышленнику скрыть свою истинную личность и заставить ботов выглядеть как законный трафик. Это помогает им избежать обнаружения и проводить атаки незамеченными. Шаг 4: отключите MFA (при необходимости) Многие учетные записи защищены той или иной формой многофакторной аутентификации. Если это так, злоумышленнику требуется дополнительный шаг для компрометации учетной записи, и это то, что они очень хорошо умеют делать. Одним из способов является использование метода, известного как замена SIM-карты. Здесь мошенник связывается с оператором беспроводной связи, убеждает представителя колл-центра в том, что он является настоящим владельцем телефонного номера, и убеждает представителя колл-центра переключить SIM-карту, связанную с телефонным номером реального пользователя, на другую, находящуюся в их распоряжении. Мошенники также используют тактику фишинга или вишинга, чтобы обойти MFA. Например, они могут отправить поддельное, но очень похожее на настоящее электронное письмо пользователю, выдававшему себя за сотрудника их банка, и запросить информацию. Или это может привести их на поддельную страницу входа в систему, которая должна выглядеть как настоящая страница входа в банк. Шаг 5. Монетизация: После успешной компрометации учетной записи у злоумышленников есть множество способов монетизировать ее.

Если это так, злоумышленнику требуется дополнительный шаг для компрометации учетной записи, и это то, что они очень хорошо умеют делать. Одним из способов является использование метода, известного как замена SIM-карты. Здесь мошенник связывается с оператором беспроводной связи, убеждает представителя колл-центра в том, что он является настоящим владельцем телефонного номера, и убеждает представителя колл-центра переключить SIM-карту, связанную с телефонным номером реального пользователя, на другую, находящуюся в их распоряжении. Мошенники также используют тактику фишинга или вишинга, чтобы обойти MFA. Например, они могут отправить поддельное, но очень похожее на настоящее электронное письмо пользователю, выдававшему себя за сотрудника их банка, и запросить информацию. Или это может привести их на поддельную страницу входа в систему, которая должна выглядеть как настоящая страница входа в банк. Шаг 5. Монетизация: После успешной компрометации учетной записи у злоумышленников есть множество способов монетизировать ее. Они могут просто слить средства со счета, если это применимо. Они также могут перепродавать личную информацию другим злоумышленникам или использовать ее для отмывания денег. Часто способ монетизации меняется в зависимости от отрасли, на которую они нацелены. Как мошенники отслеживают и монетизируют атаки в разных отраслях Финансовые услуги/финтех

Они могут просто слить средства со счета, если это применимо. Они также могут перепродавать личную информацию другим злоумышленникам или использовать ее для отмывания денег. Часто способ монетизации меняется в зависимости от отрасли, на которую они нацелены. Как мошенники отслеживают и монетизируют атаки в разных отраслях Финансовые услуги/финтех Это, как правило, наиболее ценные учетные записи для мошенников, поскольку они не только могут напрямую выкачивать из них средства, но также содержат конфиденциальную информацию, такую как номера социального страхования, адреса и многое другое. Поскольку финансовые счета настолько ценны, они обычно хорошо защищены и имеют дополнительный уровень безопасности, такой как 2FA. Мошенники обходят это, используя такие тактики, как обмен SIM-картами (подробнее об этом позже). Они также используют фишинговые кампании; как правило, отправка электронных писем, которые выглядят так, как будто они из банка, с просьбой к получателю щелкнуть вредоносную ссылку и войти в свою учетную запись, чтобы подтвердить свою личность. Страница входа на самом деле является поддельной и вместо этого предоставляет мошеннику информацию об этом пользователе.

Страница входа на самом деле является поддельной и вместо этого предоставляет мошеннику информацию об этом пользователе.

Игровые счета, как правило, гораздо менее ценны, чем финансовые, но их гораздо легче взломать, так как они менее защищены. Мошенники проводят масштабные атаки с заполнением учетных данных, чтобы взломать эти учетные записи. Злоумышленники взламывают учетные записи, чтобы украсть цифровые товары и предметы для перепродажи другим игрокам на форумах серого рынка; это известно как торговля реальными деньгами. Они также используют эти скомпрометированные учетные записи для использования читов или взломов, чтобы получить преимущества в игре. Обычно, когда игровые платформы замечают это, они блокируют учетную запись-нарушитель, но мошенник может продолжать делать это снова и снова с новыми взломанными учетными записями.

Путешествия: На туристических сайтах мошенники обычно гонятся за баллами лояльности. Они могут посмотреть, есть ли в учетной записи сохраненный платежный механизм, и использовать его, но в основном они хотят использовать баллы лояльности для покупки отелей, авиабилетов, аренды автомобилей и круизов. Они могут бронировать их для личного использования, но чаще всего они делают это для перепродажи на сторонней платформе.

Они могут посмотреть, есть ли в учетной записи сохраненный платежный механизм, и использовать его, но в основном они хотят использовать баллы лояльности для покупки отелей, авиабилетов, аренды автомобилей и круизов. Они могут бронировать их для личного использования, но чаще всего они делают это для перепродажи на сторонней платформе.

Это интересная область, потому что в социальных сетях нет прямой долларовой стоимости. Они не содержат финансовую информацию или любую другую персональную информацию. Вместо этого мошенники используют эти учетные записи по другим причинам, например, для рассылки спама и фишинговых сообщений реальным пользователям на платформе, для распространения дезинформации или искусственного «лайка» других учетных записей, с которыми они могут быть связаны. В некоторых случаях мошенники также могут перепродавать ценные учетные записи, например учетные записи с несколькими символами или уникальными именами, поскольку они встречаются редко.

Поскольку на стриминговых аккаунтах нельзя заработать крупную сумму денег, здесь цель мошенников состоит в том, чтобы запустить атаки с заполнением учетных данных на стриминговые сервисы в масштабе, чтобы получить доступ к как можно большему количеству аккаунтов и перепродавать доступ другим. Таким образом, если человек платит 15 долларов в месяц, а его учетная запись взломана, мошенник может продать доступ к этой учетной записи любому количеству людей за единовременную плату в несколько долларов каждому.

Как по-настоящему и эффективно остановить АТО-атакиОстановить АТО-атаки может показаться неблагодарным занятием, учитывая инструменты, которыми располагают мошенники. Но есть один верный способ остановить эти атаки или, по крайней мере, предотвратить их нападение на ваш бизнес. И это устраняет экономический стимул для мошеннических атак.

Для этого вам нужно сосредоточиться на том, что нужно мошенникам, а не просто внедрять инструменты и технологии для их блокировки.

Разбалансировав соотношение времени и денег, которое мошенники тратят на атаки, по сравнению с тем, что они от них получают, в конечном итоге они перейдут к чему-то другому. Это самый эффективный способ остановить мошенничество.

*** Это синдицированный блог сети блоггеров по безопасности от Arkose Labs, автором которого является Лиззи Клитеро. Прочтите исходный пост по адресу: https://www.arkoselabs.com/blog/how-to-hack-digital-account-few-easy-steps/