«Думал, что это у каких-то других людей крадут»: как воруют деньги с банковских карт

Саша Золотова

завела отдельную карту для интернета

Профиль автора

У мошенников много приемов, чтобы запустить руку в наши виртуальные карманы.

Они используют краденые персональные данные, взламывают личные кабинеты на сайтах банков, привязывают карту к другому номеру телефона. К счастью, зачастую нам удается защитить свои деньги. Читатели Тинькофф Журнала рассказали, как столкнулись с кражей с банковских карт и чем это закончилось.

Это комментарии читателей из Сообщества. Собраны в один материал, бережно отредактированы и оформлены по стандартам редакции

История № 1

Когда привязали карту к чужому телефону Helen Golovataya

вовремя заметила взлом

Было дело — банковский сотрудник слил мои данные, решив, что будущая мамочка не побежит и не позвонит в банк, если вдруг что-то случится. А мне на телефон пришла смс, что мою карту перепривязали на другой номер телефона, просьба подтвердить эту операцию. Я сразу связалась с банком, отменила это, заблокировала вход с любого другого финансового номера. Выяснилось, что и правда был взлом. А этого сотрудника местного отделения после слива уволили. Правда, банк так и не признал, что это было в результате слива.

А мне на телефон пришла смс, что мою карту перепривязали на другой номер телефона, просьба подтвердить эту операцию. Я сразу связалась с банком, отменила это, заблокировала вход с любого другого финансового номера. Выяснилось, что и правда был взлом. А этого сотрудника местного отделения после слива уволили. Правда, банк так и не признал, что это было в результате слива.

Как воруют деньги с карт

История № 2

Когда украли кошелек и списали деньги с кредитной карты Татьяна Ануфриева

обратилась в полицию

31 декабря 2017 года вытащили кошелек, пока я говорила по телефону, и быстро сняли деньги с кредитной карты в магазине — подряд семь покупок до 1000 Р. В итоге 6578 Р с карты ушло.

По приходе домой карту заблокировала, но деньги ушли. Заявление в полиции 31 декабря у меня приняли, но на том все и закончилось. Еще пару раз ходила в полицию. В результате тишина. Так и не нашли вора.

История № 3

Когда попытались взломать личный кабинет на сайте банка Виктор Иванов

стал внимательнее

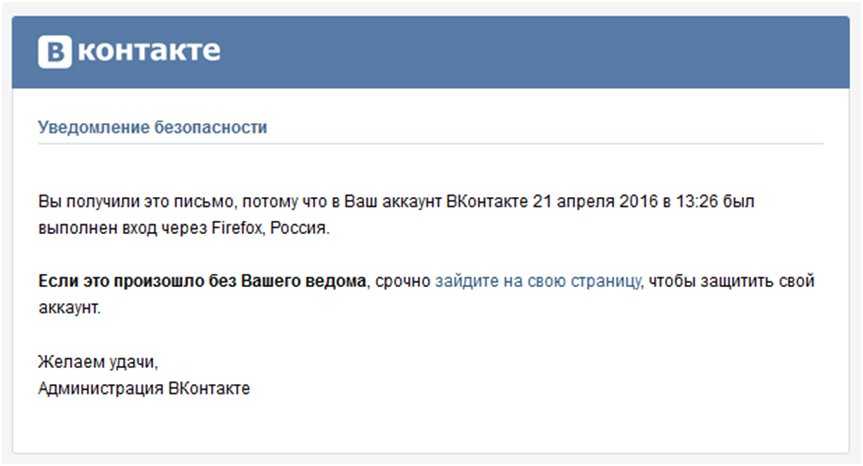

Всегда думал, что это у каких-то других людей крадут, меня не коснется. Пока совершенно неожиданно не пришло сообщение, что в мой личный кабинет в банке была совершена попытка входа, а я не заходил. Сразу же, как и рекомендовалось в смс, позвонил в банк и сообщил об этом — мне сбросили пароль и логин, все обошлось. После этого стал внимательнее относиться к безопасности.

Пока совершенно неожиданно не пришло сообщение, что в мой личный кабинет в банке была совершена попытка входа, а я не заходил. Сразу же, как и рекомендовалось в смс, позвонил в банк и сообщил об этом — мне сбросили пароль и логин, все обошлось. После этого стал внимательнее относиться к безопасности.

«Система безопасности банка сломалась, и нужно защитить деньги»: как выманивают коды из смс

История № 4

Когда украли паспортные данные и попытались взломать интернет-банк Артём Попов

теперь ставит двухфакторную аутентификацию

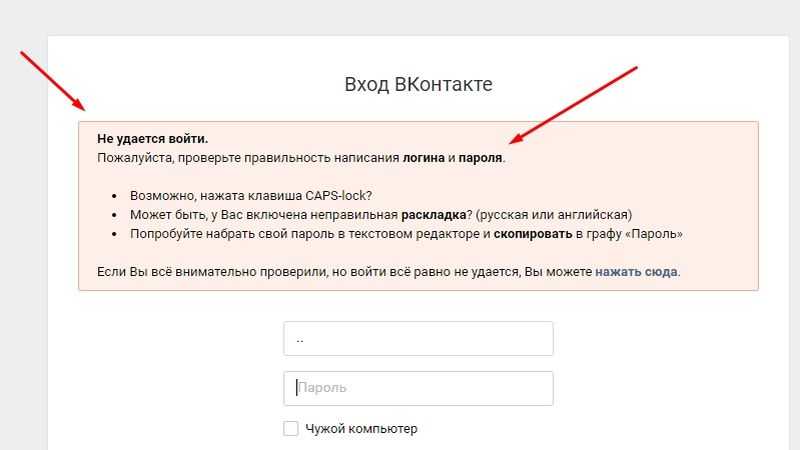

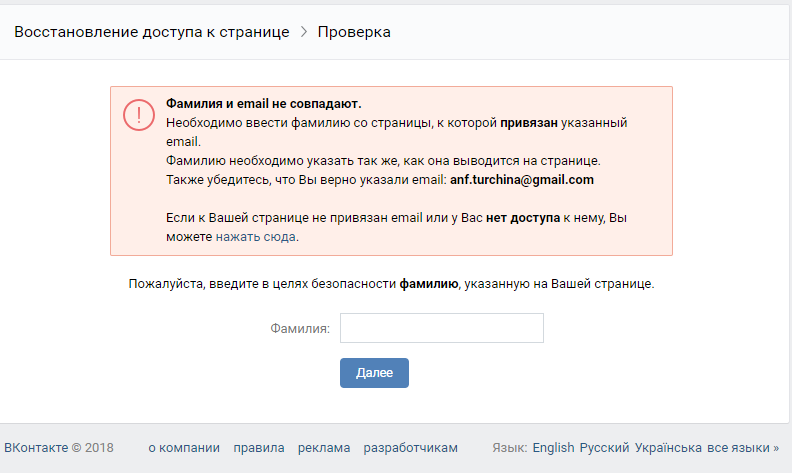

Недавно столкнулся с ситуацией — кто-то поменял кодовое слово и номер телефона звонком в банк. Но из банка никто не позвонил по старому телефону и не уточнил. В итоге случайно заметил это сам, когда по смс не пришел код доступа, так как был указан другой номер.

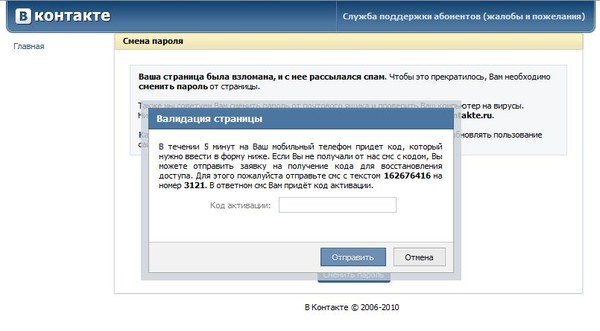

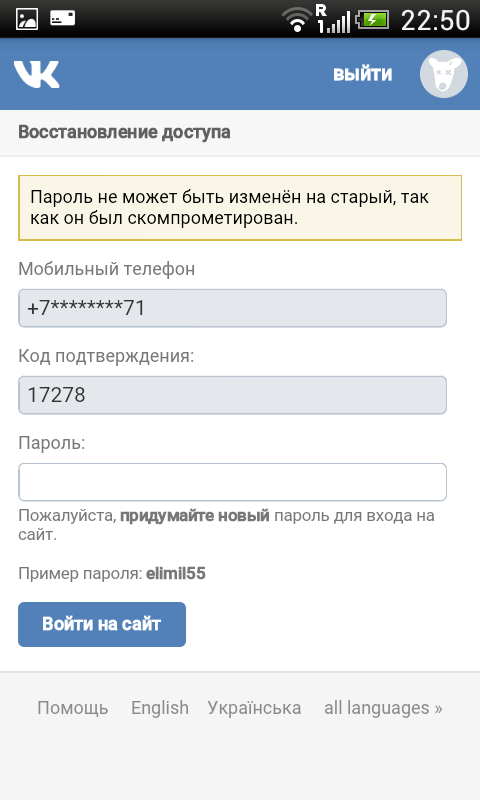

Интересно, что в этот же день звонили и моему сотовому оператору, заблокировав мою сим-карту, — якобы телефон был потерян. Всему этому предшествовал взлом профиля «Вконтакте», где я пересылал фото паспорта маме, вследствие чего паспортные данные попали к мошенникам. Теперь у меня абсолютно везде стоит двухфакторная аутентификация.

Теперь у меня абсолютно везде стоит двухфакторная аутентификация.

История № 5

Когда списали деньги под видом подписки на фильмы Бондарь Екатерина

не получила важное смс

Мошенники украли с карты 2000 Р — якобы за подписку на «Кинопоиск». Каждый месяц плачу за смс-оповещения, смс приходят через раз — именно когда сняли деньги, никаких оповещений не было! Говорят, страхуйте карту! А что, без страховки любой хакер может списать деньги с карты, нет никакой защиты?

История № 6

Когда узнали пароль от карты после покупки авиабилета Irina Tsybina

проиграла суд

Украли деньги с карты, и при этом банк ничего не сделал. Оплатила во Франкфурте авиабилет через интернет, иной возможности не было. Сайт реальный, билет действительный. Спустя три месяца, в субботу, я была на даче в Подмосковье. Приходит смс об оплате 1576 € (129 846 Р) через интернет в Германии, в Бремене, — ни разу не была там. В течение трех минут дозвонилась в банк, заблокировала карту, объяснила, что это не я, просила ничего не переводить. В понедельник написала претензию.

В понедельник написала претензию.

Дошло до суда. Выяснилось, что некая Дорис Робинсон в Бремене оплатила через интернет моими деньгами плазменный телевизор за 1576 € (129 846 Р). Доставили ей его во вторник, даже адрес в банке дали. При этом с этой карты в течение полугода проводились оплаты в размере не более 5—7 € (412—577 Р) в день, все позже было подтверждено банковскими аналитиками.

/victim/

У кого чаще всего воруют деньги с карт

В результате виновата я. Якобы дала третьему лицу CVC-код и номер карты. Деньги, естественно, не вернули. Чудеса банковские. С тех пор с тем банком на одно поле не хожу.

История № 7

Когда номера карты хватило для взлома интернет-банка Наталья Большакова

раскусила мошенников

Пытались украсть деньги на сайтах «Авито» и «Юла», когда мы выставляли на продажу вещи. Мошенники мониторят сразу. Звонили и предлагали сделку: типа товар понравился и покупают не глядя — особенно свадебное платье. Сразу прокололись. Решили им подыграть на их предложения.

Сразу прокололись. Решили им подыграть на их предложения.

Сказали, что пришлют курьера и заберут платье, но часть денег переведут сразу на карту, чтобы забомбить товар. Остальное передаст курьер при получении. Детский лепет, но дальше еще смешнее. Дома были две карты с почти истекшим сроком годности, около 100 Р на одной и 50 Р на другой. Продиктовала номер одной из них без трехзначного кода и надеялась, что ничего у них не получится.

/avito-delivery-fraud/

Как меня обманули на 15 000 Р с «Авито-доставкой»

Они через какое-то время перезванивают и, извиняясь, просят другую карту. Прежняя не понравилась тем, что там всего 50 Р, а деньги у них якобы корпоративные и они пересылают за товар только на карты с лимитом от 1000 Р. То же самое проделали со второй картой, но тоже без навара остались. Мы пригрозили им позвонить куда следует и заявить на мошеннические действия — они бросили трубку, и номер сразу стал недоступен.

Просто по номеру карты входят в личный кабинет клиента и внаглую могут снять деньги со счета.

История № 8

Когда пообещали финансовую защиту и украли все деньги Lola Ivanova

возмущена беззаконием

Думая, что это государственный сайт уполномоченного подразделения по финансовой защите граждан, попала в руки мошенников, которые сняли с карты все мои деньги и ничего в итоге не выплатили. Причем за услугу их юриста мне пришлось заплатить дважды, но самой услуги не получила. Пришлось блокировать карту, звонить в банк. Раньше такими мошенниками занимались госструктуры. Страшно жить в стране, где нет предела беззаконию.

История № 9

Когда попытались выманить номер карты, представившись сотрудником банка Фатима Унаджева

раскусила мошенников

Звонили под видом службы безопасности банка — типа я совершила покупку в интернет-магазине, но оплата не прошла, и они сами исправят ситуацию. Я действительно оплатила накануне покупку.

Дочка сразу позвонила в банк уточнить, они звонили или нет. Служба безопасности банка ответила, что не звонили.

История № 10

Когда украли телефон и быстро списали деньги Андрей Кривцов

не успел заблокировать карту

Украли телефон в переполненном общественном транспорте и за 26 минут, в течение которых я искал, с какого другого телефона позвонить в банк и заблокировать счет, успели списать деньги пятью разными суммами с интервалом в одну минуту. Самые крупные переводы были отклонены, но, даже несмотря на нетипичное поведение, банк не запросил кодовое слово на втором подозрительном транше.

Как воры в такой короткий промежуток времени получили доступ, обойдя систему запароленного доступа, банк не объяснил, сославшись на якобы введенный номер карты и смену пароля через смс-восстановление. При этом банк не признал, что смена пароля — это смена личных данных, после которой он был обязан запросить кодовое слово, известное только настоящему владельцу счета, а не тому, в чьих руках оказался телефон с логично связанной с ним симкой и банковской картой.

При этом банк не признал, что смена пароля — это смена личных данных, после которой он был обязан запросить кодовое слово, известное только настоящему владельцу счета, а не тому, в чьих руках оказался телефон с логично связанной с ним симкой и банковской картой.

/bezopasnost-uchebnik/

Курс: как защититься от мошенников

Теряли деньги из-за мошенников? Поделитесь историей и станьте героем следующего материала

Рассказать

Как взломать телефон? — Алукаре

от Нана

Зависть может легко овладеть вами, если вы думаете, что ваш супруг изменяет вам, ваш ребенок лжет вам и многое другое. В настоящее время взлом телефона вполне возможен. Единственное условие – у вас должен быть правильный инструмент.

Если используемые инструменты ненадежны, ваш телефон загрузит только приложение, которое может содержать вирусы.

Однако важно напомнить читателям, что взлом телефона является нарушением закона. Ведь по статье 226-15 Уголовного кодекса кража информации с телефона незаконна. Из-за этого важно дважды подумать, прежде чем переходить к взлому телефона.

Для тех, кто хочет продолжить или просто хочет получить больше информации, мы поговорим о двух лучших программах на рынке.

У вас есть две программы, которые могут взломать мобильный телефон:

См. Мшпи

См. Eyezy

Я позволю вам посмотреть, интересуют ли вас эти два программного обеспечения.

(Изображение человека, взламывающего телефон)Меню страницы

Mspy: лучшее программное обеспечение для взлома телефона Android или IOS.Mspy был создан в 2010 году лондонской технологической компанией. Изначально это был всего лишь мобильный инструмент мониторинга. С 2012 года приложение предлагало этим пользователям возможность переключаться на мониторинг компьютеров Windows и MAC, а также смартфонов. Благодаря надежности и функциональности инструмента Mspy был награжден в 2013 году TopTenReviews. В 2015 году приложение значительно выросло. Благодаря усовершенствованию он стал доступен более чем в 200 странах и имеет до 1,5 млн клиентов.

Благодаря надежности и функциональности инструмента Mspy был награжден в 2013 году TopTenReviews. В 2015 году приложение значительно выросло. Благодаря усовершенствованию он стал доступен более чем в 200 странах и имеет до 1,5 млн клиентов.

Mspy позволяет удаленно контролировать телефоны другого человека. По сути, вы сможете проверить сообщения вашей цели, социальные приложения, местоположение и даже журнал вызовов издалека. И это без ведома человека. Благодаря регулярным обновлениям приложения Mspy имеет новые возможности. Среди последних у вас также есть наблюдение за камерой и живой экран цели. Помимо Mspy, есть и другое программное обеспечение для мониторинга, такое как ThePhone360, KidsGuard Pro и многие другие. Тем не менее, мы советуем вам узнать о надежности приложения, прежде чем выбрать его.

Для нас Mspy остается выбором. Вы можете делать с ним все, что угодно, это наиболее полное программное обеспечение для взлома телефонов, оно разрабатывалось 10 лет, а команды улучшали шпионское ПО каждый день. Он работает на всех смартфонах и на всех мобильных номерах в +200 странах мира. Это программное обеспечение для удаленного шпионажа, конкуренты пока не могут его догнать. Вы можете доверить им взлом мобильного телефона вашей цели и шпионить за ним без ведома человека.

Он работает на всех смартфонах и на всех мобильных номерах в +200 странах мира. Это программное обеспечение для удаленного шпионажа, конкуренты пока не могут его догнать. Вы можете доверить им взлом мобильного телефона вашей цели и шпионить за ним без ведома человека.

Чтобы протестировать программное обеспечение и увидеть все возможности их программного обеспечения:

См. Мшпи (Изображение Mspy, изображение получено через Интернет)

Процедуры взлома с помощью Mspy

После выбора версии Mspy по вашему выбору вы можете приступить к взлому. Перед загрузкой необходимо убедиться, что выбранная вами версия совместима с вашим смартфоном. Если это так, все, что вам нужно сделать, это загрузить приложение. Следует отметить, что Mspy совместим с Android и iOS. Обычно Mspy попросит вас создать учетную запись и подписаться на подписку. Цена будет зависеть от выбранного вами режима: Бесплатная пробная версия (0 евро), стандартная (цена по запросу), профессиональная, корпоративная, премиум.

В результате вам останется только ввести координаты вашей цели (номер мобильного телефона). Затем вы найдете информацию о приборной панели, модель устройства, версию, пароль телефона и многое другое. Прокручивая, вы найдете то, что ищете, то есть сообщения и звонки. Изучая дальше, вы найдете другие функции. Следует отметить, что другое программное обеспечение для мониторинга работает точно так же.

Существует также следующий продукт, если вы не заинтересованы в Mspy, у вас также есть Eyezy:

См. Eyezy

Если вы хотите узнать больше о шпионском ПО Eyezy:

- https://www.alucare.fr/quel-est-le-prix-des-abonnements-eyezy/

Если у вас есть какие-либо вопросы, поле для комментариев находится внизу статьи. Для сведения, мы не перепродаем данные ваших сообщений.

5 лучших приложений для удаленного взлома чьего-либо телефона

В настоящее время больше людей хотят удаленно взломать чей-то телефон, чем тех, кто действительно может это сделать. Хотя это считается не простой процедурой, теперь это выполнимо. Другое дело, что вам не нужны сложные навыки программирования, чтобы овладеть этим искусством.

Хотя это считается не простой процедурой, теперь это выполнимо. Другое дело, что вам не нужны сложные навыки программирования, чтобы овладеть этим искусством.

Существует множество приложений, разработанных для удаленного взлома любого телефона. Хотя вы обязательно получите приложения, которые работают, но не работают, есть и хорошие.

Если вы умеете читать инструкции и следовать им, то в большинстве случаев вы пройдете процедуру взлома. Это означает возможность взломать телефон и получить доступ ко всем необходимым данным без него.

Здесь мы поговорим о пяти лучших приложениях, которые могут помочь вам взломать без ведома цели. Это ответ на вопрос, можно ли шпионить за телефоном, не имея его. Вы познакомитесь с ними и увидите, как они могут работать в ваших интересах.

mSpy , пожалуй, один из самых простых способов удаленного взлома мобильных телефонов. Вместо того, чтобы заставлять вас вводить свои учетные данные, mSpy использует более разумный подход. Установив приложение, просто зайдите в свою учетную запись mSpy. Там вы увидите очень крутую панель инструментов, которая показывает, что происходит на вашем телефоне. Просто щелкните раздел «Социальные сети» на левой панели, и вы сразу же увидите их разговоры, точно так же, как они отображаются в социальных сетях на своем телефоне.

Установив приложение, просто зайдите в свою учетную запись mSpy. Там вы увидите очень крутую панель инструментов, которая показывает, что происходит на вашем телефоне. Просто щелкните раздел «Социальные сети» на левой панели, и вы сразу же увидите их разговоры, точно так же, как они отображаются в социальных сетях на своем телефоне.

Вы найдете несколько вкладок, в том числе вкладку чата, на которой показаны все их сообщения, вкладку «Контакты», на которой показаны вы, все в их списке контактов, и вкладку «Телефон», на которой показано, кому они звонили (и кто им звонил).

Одним из лучших приложений, которое может помочь вам взломать множество телефонов, является решение для мониторинга Spyic. Миллионы людей в более чем 190 странах уже использовали его, чтобы помочь им взломать свои целевые интересы.

Он также получил признание в некоторых из самых известных новостных агентств. Некоторые из них включают Tech Radar, PC World, CNET и Forbes. Причина популярности заключается в том, как он работает для достижения процесса удаленного взлома.

Некоторые из них включают Tech Radar, PC World, CNET и Forbes. Причина популярности заключается в том, как он работает для достижения процесса удаленного взлома.

С помощью Spyic вы можете взломать все необходимые данные от цели без их ведома. Spyic работает в скрытом режиме (режим скрытности), что означает, что ваша цель никогда не узнает о ваших целях взлома.

Когда дело доходит до захваченных данных, вы можете видеть звонки, сообщения, обновления в социальных сетях, местоположение и многое другое. Для получения дополнительной информации о возможностях Spyic посетите демо-страницу на основном веб-сайте.

Как работает SpyicSpyic работает на платформах Android и iOS. Таким образом, помимо связанных телефонов, вы также можете использовать для взлома соответствующие планшеты. Лучшее в использовании этого приложения заключается в том, что оно не требует рутинга или джейлбрейка.

Таким образом, он безопасен в использовании, так как не содержит трюков, которые могут насторожить целевого пользователя. Если вы хотите взломать телефон Android, Spyic требует, чтобы вы установили его один раз на телефон, на который вы нацелились. После этого телефон вам больше не понадобится.

Если вы хотите взломать телефон Android, Spyic требует, чтобы вы установили его один раз на телефон, на который вы нацелились. После этого телефон вам больше не понадобится.

Одна вещь, которую вы должны убедиться, это то, что на Android установлена ОС версии 4.0 и выше.

Когда дело доходит до взлома iOS, Spyic не требует загрузки или установки. Если у вас есть данные iCloud для iPhone/iPad, это все, что вам нужно для начала. Для устройств Apple убедитесь, что на них установлена iOS версии 7.0 и выше.

После настройки, независимо от ОС телефона, результаты просматриваются удаленно. Чтобы сделать это возможным, вам понадобится учетная запись Spyic перед установкой. Это то, что вы будете использовать для просмотра полученной информации.

В вашей учетной записи будет размещена панель управления Spyic, которая удобна для пользователя и основана на веб-интерфейсе. Он также совместим со всеми браузерами, поэтому вы можете использовать любое устройство (от компьютеров до смартфонов) для просмотра результатов.

Теперь, когда вы знаете, на что способен Spyic, вот как взломать чей-то телефон, не имея его.

Как удаленно взломать чей-то телефон с помощью решения SpyicШаг 1: Перейдите на веб-сайт Spyic и зарегистрируйте учетную запись, указав свой адрес электронной почты и пароль. После этого выберите операционную систему целевого телефона, чтобы продолжить.

Шаг 2: Вы попадете на страницу с тарифными планами. Выберите тот, который соответствует вашим хакерским потребностям, и

совершите покупку. Затем вы получите подтверждение по электронной почте с данными для входа, квитанцией и инструкциями по настройке. Для Android вы также получите ссылку для скачивания.

Шаг 3: В Android используйте отправленную ссылку, чтобы загрузить и установить Spyic на телефон, который вы хотите взломать. Убедитесь, что вы активировали скрытый/невидимый режим, выбрав опцию «Скрыть приложение». Затем завершите установку и приготовьтесь к удаленному доступу к телефону.

Затем завершите установку и приготовьтесь к удаленному доступу к телефону.

Шаг 5: После повторного входа в свою учетную запись и ожидания синхронизации Spyic и Android/ICloud вы увидите панель управления. Он будет иметь все необходимые функции взлома в левом меню. Справа вы увидите краткую информацию о действиях телефона.

Чтобы увидеть, что Spyic получил удаленно, нажмите на каждый из элементов в меню. Просматривайте звонки, сообщения, местоположение, обновления в социальных сетях, историю просмотров и т. д.

Часть 2. Удаленный взлом чьего-либо телефона с помощью решения Cocospy Еще одно надежное приложение, от которого зависели миллионы пользователей, — решение для мониторинга Cocospy. С Cocospy,

, вы можете взломать каждый бит ценной информации с целевого телефона, не предупреждая пользователя.

Еще одним преимуществом Cocospy является то, что он позволяет удаленно получать результаты взлома. Это приложение может отображать сделанные или полученные звонки, отправленные и полученные сообщения, действия в социальных сетях и многое другое. Вы также можете использовать его для удаленного отслеживания местоположения цели.

Это приложение может отображать сделанные или полученные звонки, отправленные и полученные сообщения, действия в социальных сетях и многое другое. Вы также можете использовать его для удаленного отслеживания местоположения цели.

Как и Spyic, Cocospy также работает на устройствах Android и iOS без рута или джейлбрейка. Он также работает в скрытом режиме при получении данных для вас. Это характеристики, которые делают его надежным, безопасным и незаметным во время хакерской экспедиции.

В Android вам необходимо установить его один раз на целевой телефон, прежде чем получить к нему удаленный доступ. В iOS вам нужны только учетные данные iCloud, чтобы начать и продолжить взлом iPhone/iPad. После его настройки результаты взлома просматриваются удаленно через вашу установленную учетную запись.

В этой учетной записи будет размещена онлайн-панель Cocospy, которая работает со всеми браузерами. Всякий раз, когда вам нужно проверить обновления, вам просто нужно войти на онлайн-портал Cocospy.

Для получения дополнительной информации о Cocospy посетите веб-сайт и убедитесь, что вы проверили демонстрационную страницу.

Часть 3: AndroRATAndroRAT — это аббревиатура от Android RAT (инструменты удаленного администрирования). Это бесплатное приложение для взлома, которое существует уже довольно давно. Во время своего первоначального выпуска он был представлен как клиент-серверное приложение.

При этом AndroRAT позволяет удаленно управлять устройством Android и получать необходимую информацию. При его использовании он будет работать как служба после процесса загрузки. Это означает, что при запуске требуется минимальное взаимодействие.

При взломе вы можете запустить процесс, создав соединение с сервером через SMS или звонок. После связи с сервером вы можете использовать функции, которые будут получать данные с целевого Android.

Они включают в себя получение журнала вызовов, местоположения, контактов и сообщений среди других деталей. Это также может позволить вам контролировать

Это также может позволить вам контролировать

состояния Android, совершать удаленные телефонные звонки, удаленно отправлять сообщения и т. д.

Вы также можете использовать его для удаленной фотосъемки или открытия URL-адреса в браузере устройства по умолчанию.

Часть 4: NordVPNNordVPN — это поставщик услуг виртуальной частной сети, который поможет вам взломать телефоны Android и iOS. Во время хакерской задачи можно попасть на рутированное/взломанное устройство без защиты в общедоступном Wi-Fi.

Именно здесь вам понадобится NordVPN для перехвата паролей с целевых устройств.

Хотя этот метод кажется замечательным, он также делает вас уязвимым. В общедоступном Wi-Fi данные передаются во всех направлениях, и в воздухе бродят пакеты данных (и файлы cookie).

Хотя это и не буквально, но такие данные можно прослушать и получить доступ к тому, что вам нужно. Если вы знаете устройство Android или iOS в открытом доступе, это один из способов взломать его.

VPN подключает вас к удаленному серверу. После этого весь трафик направляется через этот сервер. Вот как вы

позволяет скрыть ваши данные во время процесса взлома.

Последнее приложение в нашем списке — приложение Shadow spy. Он незаметно работает как на устройствах Android, так и на iOS. Это означает, что он также прячется во время операции взлома. После того, как вы приобретете его, вы сможете попробовать его в течение следующих 36 часов, прежде чем платить.

Обновления получаются удаленно, что означает, что вам не нужны целевые телефоны после установки. Некоторые из функций, которые вы найдете здесь надежными, включают историю интернета, местоположение GPS и FB, а также взлом WhatsApp.

Они также обеспечивают круглосуточную поддержку клиентов в случае возникновения каких-либо проблем.

Заключение Если вы думали, что удаленный взлом телефонов невозможен, теперь у вас есть пять ответов для дачи показаний. Здесь мы рекомендуем Spyic выше остальных. Причина этого в том, что он безопасен в использовании, работает, пока скрыт, и вы удаленно получаете хакерские обновления в реальном времени.

Здесь мы рекомендуем Spyic выше остальных. Причина этого в том, что он безопасен в использовании, работает, пока скрыт, и вы удаленно получаете хакерские обновления в реальном времени.

Если у вас есть какие-либо вопросы относительно этого блога или любых других хакерских приложений, или вы ищете экзамен, посетите Exam-Labs.

Не забудьте заглянуть в наш магазин What Gadget Reviews, где теперь можно купить технику со скидкой!

Сообщение о преступлениях, связанных с компьютерами, Интернетом или интеллектуальной собственностью

Вы находитесь здесь

Главная » Уголовный отдел » Об Уголовном отделе » Отделы/отделы » Отдел компьютерных преступлений и интеллектуальной собственности (CCIPS)

О преступлении, связанном с Интернетом, как и о любом другом преступлении, следует сообщать в соответствующие правоохранительные органы на местном, государственном, федеральном или международном уровнях, в зависимости от масштаба преступления. Граждане, которым известно о федеральных преступлениях, должны сообщать о них в местные отделения федеральных правоохранительных органов.

Граждане, которым известно о федеральных преступлениях, должны сообщать о них в местные отделения федеральных правоохранительных органов.

Сообщение о взломе компьютеров, мошенничестве и других преступлениях, связанных с Интернетом

Основные федеральные правоохранительные органы, расследующие домашние преступления в Интернете, включают: Федеральное бюро расследований (ФБР), Секретная служба США, Иммиграционная и таможенная служба США (ICE), Почтовая инспекционная служба США и Бюро по алкоголю, табаку, огнестрельному оружию и взрывчатым веществам (ATF). Каждое из этих агентств имеет офисы, удобно расположенные в каждом штате, куда можно сообщать о преступлениях. Контактную информацию об этих местных отделениях можно найти в местных телефонных справочниках. Как правило, о федеральном преступлении можно сообщить в местное отделение соответствующего правоохранительного органа по телефону и обратившись к «дежурному агенту по рассмотрению жалоб»9. 0003

0003

Каждое правоохранительное агентство также имеет штаб-квартиру (HQ) в Вашингтоне, округ Колумбия, в которой есть агенты, специализирующиеся в определенных областях. Например, в штаб-квартирах ФБР и Секретной службы США есть специалисты по делам о компьютерных вторжениях (т. е. о компьютерных хакерах).

Для определения некоторых федеральных следственных правоохранительных органов, которые могут подходить для сообщения об определенных видах преступлений, обратитесь к следующей таблице:

| Вид преступления | Соответствующие федеральные следственные правоохранительные органы |

| Вторжение в компьютер (т. е. взлом) |

|

| Обмен паролями |

|

| Подделка денег |

|

| Детская порнография или эксплуатация |

|

| Вопросы эксплуатации детей и интернет-мошенничества, имеющие почтовую связь |

|

| Интернет-мошенничество и СПАМ |

|

| Домогательства в Интернете |

|

| Угрозы интернет-бомбы |

|

| Торговля взрывчатыми или зажигательными устройствами или огнестрельным оружием через Интернет |

|

Другие ресурсы для сообщения о киберпреступлениях

- Центр жалоб на интернет-преступления (IC3)

Миссия Центра жалоб на интернет-преступления состоит в том, чтобы предоставить общественности надежный и удобный механизм подачи сообщений в Федеральное бюро расследований о подозрениях в преступной деятельности с помощью Интернета, а также в создании эффективных альянсов с правоохранительными органами и отраслевыми партнерами.

Информация анализируется и распространяется в следственных и разведывательных целях для правоохранительных органов и для информирования общественности.

Информация анализируется и распространяется в следственных и разведывательных целях для правоохранительных органов и для информирования общественности.Центр жалоб на интернет-преступления

- Координационный центр национальной инфраструктуры Министерства внутренней безопасности: (202) 282-9201 (сообщать об инцидентах, связанных с вопросами национальной безопасности и инфраструктуры)

- Группа готовности к компьютерным чрезвычайным ситуациям США (CERT США) (онлайн-отчетность для технических специалистов)

Сообщение о преступлении в области интеллектуальной собственности

Сообщение о преступлении в области интеллектуальной собственности

| Тип преступления | Соответствующие федеральные следственные правоохранительные органы |

Авторское пиратство (например, программное обеспечение, фильмы, звукозаписи) |

|

Подделка товарных знаков |

|

Кража коммерческой тайны/Экономический шпионаж |

|

- Сообщение о преступлениях в области интеллектуальной собственности: руководство для жертв нарушений авторских прав, подделки товарных знаков и кражи коммерческой тайны (второе издание)

- Другие правительственные инициативы по борьбе с киберпреступностью

Национальный координационный центр по правам интеллектуальной собственности

В обязанности Координационного центра по ПИС входит:

- Координация внутренней и международной правоохранительной деятельности правительства США, связанной с вопросами ПИС.

Информация анализируется и распространяется в следственных и разведывательных целях для правоохранительных органов и для информирования общественности.

Информация анализируется и распространяется в следственных и разведывательных целях для правоохранительных органов и для информирования общественности.