Как грамотно взломать телефон: топ-7 приложений для взлома

Сегодня мы узнаем, как грамотно взломать телефон и познакомимся с приложениями, которые действительно осуществляют взлом телефона (звонки, переписка, фото). А также расскажем, как осуществить взлом через номер или через СМС без доступа к телефону.

Можно ли взломать телефон по номеру?

Как взломать телефон – один из самых популярных запросов в Гугле и Яндексе. Он идет наравне с такими запросами, как: «как взломать друга/подругу», «как взломать Instagram» и «как взломать WhatsApp». Другими словами, интерес к взлому чужих телефонов огромен и он не угасает. А раз есть спрос, то будут и предложения.

И еще… перед установкой Вы обязаны знать, что взлом телефона идет в разрез с законом и за эту деятельность могут привлечь не только к денежному штрафу, но и к тюремному сроку. Поэтому вся нижеописанная информация предоставлена исключительно в ознакомительной цели. Мы не одобряем установку подобных софтов с целью проникновения в частную жизнь. Мы Вас предупредили, а Вы уже думайте!

Мы не одобряем установку подобных софтов с целью проникновения в частную жизнь. Мы Вас предупредили, а Вы уже думайте!

Итак, представляем Вам 7 лучших приложений для взлома телефона, которые позволят видеть все, что делает человек на своем устройстве. Все программы разные и наделены разными функциями. Поэтому, прежде чем установить приложение, ознакомьтесь с его особенностями и решите для себя, какое именно Вам нужно и какое подойдет именно для Ваших запросов и конечных ожиданий.

.

1. Fing Scanner

Это бесплатное хакерское приложение. Позволяет осуществить взлом через номер телефона на расстоянии. Представляет собой очень быстрый сетевой сканер, который можно использовать для поиска телефона, подключенного к точке доступа Wi-Fi. Он моментально покажет его на карте, оценит угрозу сетевой безопасности и поможет устранить возможную проблему с сетью. Не нуждается в установке на целевой смартфон.

.

2. iKeymonitor

Позволит узнать, как взломать телефон на деньги. Почему именно на деньги? Да потому что в этом приложении встроен кейлоггер, который перехватит абсолютно все нажатия клавиш. Вы понимаете? Этот клавиатурный шпион перехватит логины и пароли от страничек, код банковских карт, цифры, внесенные на калькуляторе. Всё! Поэтому мы и говорим, что эта программа позволяет осуществить взлом телефона на деньги. Хотя, конечно, сами разработчики категорически не согласны с таким применением своей программы. И всегда предупреждают своих пользователей, что нужно соблюдать закон и использовать данный софт только в хороших целях.

Почему именно на деньги? Да потому что в этом приложении встроен кейлоггер, который перехватит абсолютно все нажатия клавиш. Вы понимаете? Этот клавиатурный шпион перехватит логины и пароли от страничек, код банковских карт, цифры, внесенные на калькуляторе. Всё! Поэтому мы и говорим, что эта программа позволяет осуществить взлом телефона на деньги. Хотя, конечно, сами разработчики категорически не согласны с таким применением своей программы. И всегда предупреждают своих пользователей, что нужно соблюдать закон и использовать данный софт только в хороших целях.

.

3. IP Webcam

Еще одно прекрасное шпионское приложение, позволяющее организовать взлом через номер телефона на базе Андроид. Но, оно совершенно не похоже на предыдущие два. Оно больше специализируется на шпионаже, так как дает возможность вести видеонаблюдение. Фишка – можно включать удаленно камеру телефона и в режиме онлайн видеть все, что происходит в радиусе этой камеры. Можно командой менять камеры. Например, включить сначала фронтальную, а потом переключиться на основную.

.

4. WardenCam

Идентичное предыдущему хакерскому приложению, которое также позволяет взломать камеру телефона, удаленно ее включать и вести скрытое видеонаблюдение с любой точки мира. Устанавливается и на телефон следящего и на телефон отслеживаемого. Еще одно обязательное условие – и обоих должен быть один и тот же Гугл аккаунт. Позиционирует себя как наблюдатель за домом, когда Вас нет и как родительский контроль за поведением ребенка. Благородно? Да. Ну и остановимся на этом.

.

5. Family Link

Совершенно другое, не похожее ни на одно из описанных выше шпионских приложений. Оно позволит осуществить взлом по номеру телефона ребенка. Не скрывается. Работает в открытую и является открытым слежением за членами семьи. Предоставит возможность отслеживать местоположение, получать историю браузера, смс-сообщения и детализацию звонков. Позволяет установить ограничения на использование смартфона ребенком.

.

6. Androrat

Суть данного хакерского приложения заключается в том, что это удаленный взлом через СМС. Т.е. Вам не нужно будет брать в руки телефон, а можно отослать СМС с ссылкой. Человек пройдет по этой ссылке и программы внедриться в систему Андроид. Позволит получить всю информацию об установленных на телефоне приложениях, определять координаты, видеть все контакты, записанные в телефонной книге, удаленно поставить телефон на виброзвонок, открыть браузер, отправить текстовое сообщение, использовать камеру и получать всю инфу про звонки.

Т.е. Вам не нужно будет брать в руки телефон, а можно отослать СМС с ссылкой. Человек пройдет по этой ссылке и программы внедриться в систему Андроид. Позволит получить всю информацию об установленных на телефоне приложениях, определять координаты, видеть все контакты, записанные в телефонной книге, удаленно поставить телефон на виброзвонок, открыть браузер, отправить текстовое сообщение, использовать камеру и получать всю инфу про звонки.

.

7. Reptilicus

Лучшее приложение для взлома телефона. Работает на базе Андроид. Устанавливается на целевой аппарат. Ведет тайное наблюдение и автоматически пересылает информацию. Имеет огромный функционал, в котором включены все вышеописанные функции других приложений. Единственное, не сможет включать камеру для онлайн наблюдения. Но позволит делать фотографии и с фронтальной и с основной камеры.

После взлома телефона Андроид Вам станут доступны:

- Координаты

- Маршрут

- Запись разговоров

- История звонков

- Переписка (более 10 соцсетей и мессенджеров)

- Голосовые сообщения

- Фотографии

- Контакты

- Установленные приложения

- Уведомления

- Все нажатия клавиш

- Скриншоты экрана

- Включение камеры для фотографирования

- Включение микрофона для записи

- И многое другое

Нужно 1 раз взять телефон в руки и установить туда приложение. На это уйдет примерно 15 минут. Скачать бесплатно можно здесь. Посмотреть руководство по установке можно здесь. Также на сайте есть видео-инструкция и онлайн-консультанты, которые всегда придут к вам на помощь, если у вас возникнут какие-либо вопросы.

На это уйдет примерно 15 минут. Скачать бесплатно можно здесь. Посмотреть руководство по установке можно здесь. Также на сайте есть видео-инструкция и онлайн-консультанты, которые всегда придут к вам на помощь, если у вас возникнут какие-либо вопросы.

.

Вопросы-ответы

1. Можно ли взломать телефон по номеру? – Да, можно. Для этого есть хакерские приложения, которые не нужно устанавливать на телефон, а можно переслать СМС-ку.

2. Как взломать человека по номеру телефона, если телефон Айфон? – Нужно установить шпионское приложение себе на телефон (например, Cocospy), и когда будете его подключать, то там нужно указать параметры iCloud — логин и пароль аккаунта iCloud владельца этого Айфона.

3. Как взломать телефон не зная номер? – Нужно взять в руки этот телефон и быстренько установить туда шпионское приложение (например, Reptilicus), и тогда Вам не нужно будет знать ни номера, ни логины, ни еще какой-либо информации этого телефона. Зато все, что делает человек на этом телефоне, станет Вам доступным сразу же после установки.

Зато все, что делает человек на этом телефоне, станет Вам доступным сразу же после установки.

4. Как незаметно взломать человека по номеру телефона? – Нужно после установки программы скрыть значок (иконку) с рабочего стола. А работает приложение тихо, в скрытом режиме, ничем себя не проявляя.

5. Как защитить свой телефон от взлома? – Нужно всегда знать, где Ваш телефон. Если его даете, то присутствуйте и наблюдайте, кто и что делает на Вашем телефоне. Периодически проходитесь антивирусом. Никогда не проходите по неизвестным ссылкам.

.

Заключение

Итак, как взломать номер телефона? Для этого есть совершенно разные программы с совершенно разным функционалом и совершенно разной инсталляцией (установкой). Но суть остается одной – взломать телефон не так сложно, как кажется. Тем более что сейчас существуют легальные, открытые для всех желающих шпионские программы, у которых простая установка. Но никогда не следует забывать, что взлом телефона – это противозаконное действо, за которое может последовать вполне реальное наказание.

На Ваши вопросы – ответят наши консультанты!

Как взломать чей-то телефон, не касаясь его в 2023 году

Вы хотите взломать чужие телефоны, но не можете найти работающее решение? Что ж, как и вы, многие неравнодушные люди хотели бы присматривать за своими друзьями и семьей. К счастью, обучение как взломать чей-то телефон, не касаясь его это довольно просто, если вы используете правильные инструменты. В этом посте я расскажу, как взломать телефон, не касаясь его, 6 различными способами.

>> Не пропустите:

- Как взломать чужой телефон по его номеру 2023 (100% работа!)

- Как взломать чей-то Instagram без его ведома в 2023 году

- Как удаленно взломать камеру чьего-то телефона в 2023 году

Содержание

Можно ли удаленно взломать чей-то телефон?Да, можно взломать чей-то телефон, не обращаясь к нему постоянно. Для этого вы можете просто установить приложение для отслеживания устройств на их телефоны. Это можно сделать, предварительно подключившись к телефону или удаленно. После установки трекер получит все важные данные устройства и загрузит их на свой сервер. Позже вы можете перейти на его веб-панель управления, чтобы отслеживать устройство, не касаясь его.

Это можно сделать, предварительно подключившись к телефону или удаленно. После установки трекер получит все важные данные устройства и загрузит их на свой сервер. Позже вы можете перейти на его веб-панель управления, чтобы отслеживать устройство, не касаясь его.

Использование приложения для отслеживания устройств было бы лучшим способом узнать, как взломать чей-то телефон, не имея его. Я предоставил руководство по двум из этих надежных трекеров устройств для устройств Android и iOS.

1.

mSpy: Лучшее приложение для взлома телефона для iPhoneЕсли у целевого пользователя есть iPhone, вы можете рассмотреть возможность использования mSpy взломать их устройство. С использованием mSpy чрезвычайно прост и удовлетворит все потребности в отслеживании устройств.

- Вы можете удаленно просматривать их текущее местоположение или получать доступ к их прошлой истории местоположений.

- Может шпионить за своими сообщениями, звонками, историей просмотров, контактами, заметками и другими сведениями об устройстве.

- Это также позволит вам следить за их социальными приложениями, такими как WhatsApp, Facebook, Instagram, Snapchat и другими.

- Некоторые другие расширенные функции включают обнаружение извлечения SIM-карты, кейлоггер, геозону и так далее.

- Он поддерживает скрытый режим и предлагает разные версии для взломанных и не взломанных устройств.

Учить как удаленно взломать чей-то телефон не касаясь его через mSpyПросто выполните следующие действия:

Шаг 1: Получить mSpy подписка

Для начала можно просто зайти на сайт mSpy и выберите iPhone в качестве целевого устройства. Вы можете выбрать, хотите ли вы выбрать взломанную или не взломанную версию инструмента.

Шаг 2: настроить mSpy трекер

Если вы выбрали версию без взлома, вам необходимо убедиться, что на их устройстве включена функция резервного копирования iCloud.

Как только это будет сделано, вы можете просто войти в свою учетную запись iCloud, введя правильные учетные данные.

Если устройство взломано или вы хотите его взломать, воспользуйтесь помощью Cydia для установки приложения.

Как только появится строка mSpy приложение установлено, войдите в свою учетную запись и предоставьте ему разрешение на удаленное отслеживание всего.

Шаг 3: Отслеживайте данные их телефонов.

Вот и все! Теперь вы можете просто зайти в онлайн-панель mSpy и просматривать все важные детали своего телефона. Все будет перечислено в разных категориях, чтобы вы могли незаметно взломать чужие телефоны.

проверка mspy

2.

Cocospy: Лучшее приложение для взлома телефонов на AndroidЕсли целевой пользователь владеет устройством Android, вы можете воспользоваться помощью Cocospy чтобы отследить это. Это одно из самых удобных и находчивых приложений для отслеживания, которое может отслеживать все ключевые показатели устройства.

- Без необходимости рутировать их телефоны, вы можете взломать все важные детали своего Android-устройства.

- Cocospy может отслеживать текущее местоположение своего телефона, а также может записывать историю своих прошлых местоположений.

- Он также может помочь вам отслеживать их контакты, журналы вызовов, заметки, историю просмотров, сообщения, установленные приложения и т. Д.

- Вы также можете взломать все их социальные приложения, такие как Facebook, Instagram, WhatsApp, WeChat, Snapchat и другие.

- Другие особенности Cocospy встроенный кейлоггер, стелс-режим, геозона и т. д.

Вы можете узнать, как взломать чей-то телефон, не прикасаясь к нему, используя Cocospy следующим образом:

Шаг 1: Создайте свой Cocospy учетной записи

Во-первых, вы можете просто зайти на официальный сайт Cocospy и создайте свою учетную запись. Вы можете ввести такие данные, как тип целевого устройства и некоторую информацию о пользователе.

Шаг 2: Установите Cocospy трекер на телефоне

После создания учетной записи вы можете получить доступ к телефону и перейти в «Настройки»> «Безопасность», чтобы включить установку приложения из неизвестных мест. Вы также можете перейти в настройки Google своего телефона и отключить функцию Play Protect.

Вы также можете перейти в настройки Google своего телефона и отключить функцию Play Protect.

Теперь вы можете просто перейти к Cocospy сайт на телефоне, чтобы скачать APK. Позже вы можете запустить загруженный APK и позволить вашему браузеру установить Cocospy трекер на устройстве.

Большой! После этого вы можете просто запустить приложение и предоставить Cocospy необходимые разрешения для отслеживания телефона. Если вы хотите, вы можете удалить значок приложения и позволить ему работать незаметно на их устройстве.

Шаг 3: начать отслеживать их Android-устройство

После завершения настройки вы можете перейти к Cocospy панель управления на любом устройстве. Здесь вы можете найти все важные детали своего устройства, перечисленные в различных разделах боковой панели, и можете незаметно взломать чужие телефоны.

проверка cocospy

Как взломать чей-то телефон удаленно бесплатноПомимо перечисленных выше методов, вы также можете научиться удаленно взломать чей-то телефон, применяя эти методы. Хотя их уровень успеха не так высок, как у трекеров устройств, вы все равно можете попробовать их.

Хотя их уровень успеха не так высок, как у трекеров устройств, вы все равно можете попробовать их.

- Отправлять спам-сообщения целевому пользователю

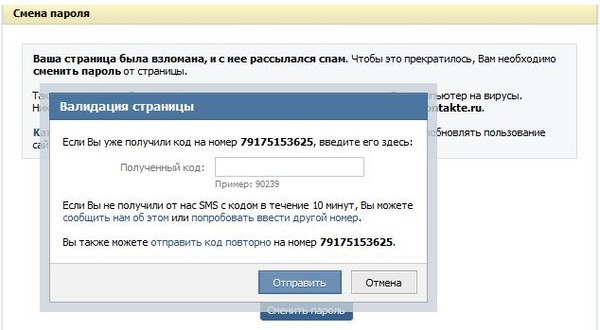

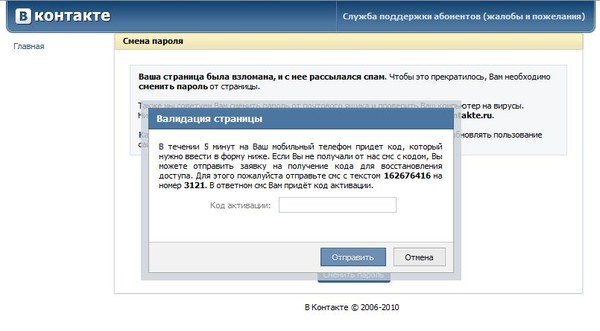

Если вы хотите, вы можете попытаться взломать чужие телефоны, отправив спам-сообщения целевому пользователю. Предположим, вы пытаетесь взломать их учетную запись Google и отправили им сообщение для восстановления.

Теперь вы можете отправить им сообщение с просьбой ответить на код восстановления. Получив их одноразовый код аутентификации, вы можете легко получить доступ к их учетной записи.

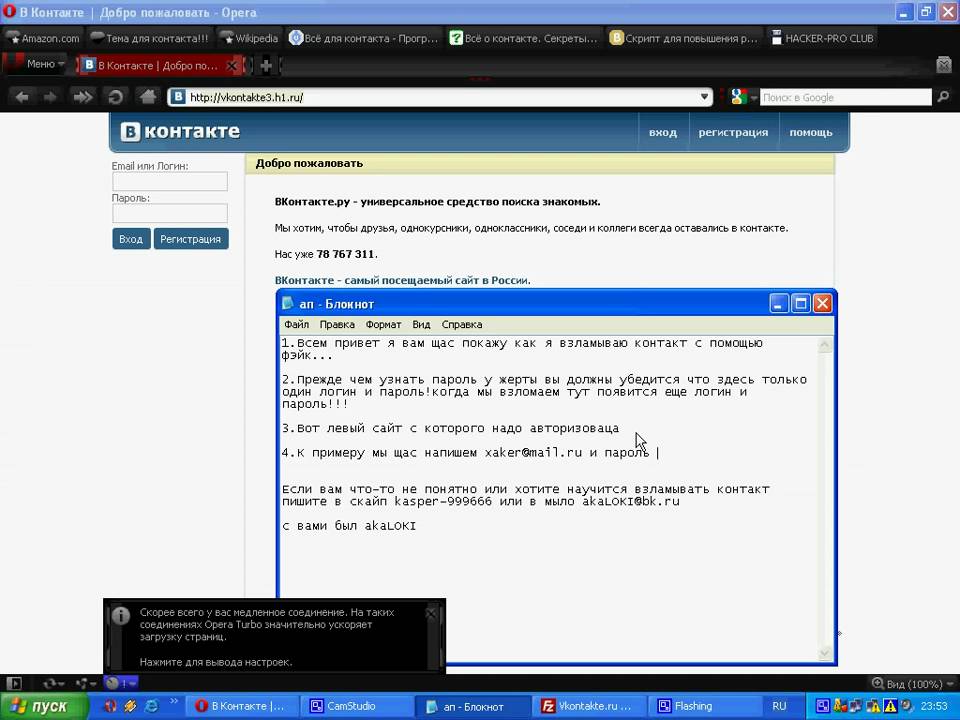

Кроме того, вы также можете создать фишинговую страницу и отправить ее URL-адрес целевому пользователю для доступа к его учетным данным.

- Сделайте полуночный рейд

Поскольку большинство людей оставляют свои телефоны без присмотра во время сна, вы также можете совершить полуночный рейд. Когда целевой пользователь спит, вы можете получить доступ к его телефону и разблокировать его с помощью его биометрических данных. Теперь вы можете установить любой трекер или получить доступ к информации об их устройстве.

Теперь вы можете установить любой трекер или получить доступ к информации об их устройстве.

Если вы хотите, вы можете удаленно установить трекер на их телефон, пока они спят. Таким образом, они даже не узнают, что вы скомпрометировали их телефон, когда они спали.

- Используйте IMSI Catcher (Stingray) для взлома устройства

Ловец IMSI, также известный как Stingray, будет действовать как вторая башня, которую вы можете установить рядом с целевым пользователем. Это автоматически перехватит все сетевые данные (например, звонки, сообщения и другие детали). Вы можете настроить инструмент перехвата и отправить код IMSI на устройство, чтобы связать его.

Хотя вы должны отметить, что технология IMSI не является легкодоступной для нас и часто предназначена для государственных учреждений или сетевых поставщиков. Кроме того, установка ската может оказаться довольно дорогостоящим и сложным в реализации.

- Свяжитесь с профессионалом

Если вы не можете научиться взломать чей-то телефон, не прикасаясь к нему самостоятельно, вы можете обратиться к профессиональному хакеру.

Предварительно просто проверьте онлайн-обзоры их услуг, чтобы убедиться, что они законны. Также убедитесь, что они помогут вам получить постоянный доступ к целевому устройству.

Часто задаваемые вопросы1.

Как вы можете проверить, не взломан ли ваш телефон?Есть несколько способов узнать, что ваше устройство взломано. Например, если батарея разряжается быстрее, а использование Интернета увеличилось, это может отражать ненормальное поведение вашего телефона. Если вы можете слушать echo пока вы разговариваете по телефону, это может означать, что вас записывают.

2.

Как убедиться, что ваше устройство не взломано?Всегда имейте доступ к своему телефону и держите устройство и приложения заблокированными. Кроме того, установите на свое устройство приложение для защиты от вредоносных программ и регулярно сканируйте его, чтобы удалить с него любой вредоносный объект.

3.

Как удалить приложение для взлома на вашем телефоне?Самый простой способ удалить трекер устройства — это установить антивирусное или вредоносное приложение, которое может сканировать его хранилище. При желании вы также можете выполнить сброс настроек телефона до заводских настроек. Это автоматически сотрет все сохраненные данные и установленные приложения на вашем устройстве, включая любой трекер.

ЗаключениеЯ уверен, что после прочтения этого поста вы сможете легко взламывать чужие телефоны. Как видите, самый простой способ узнать, как взломать чей-то телефон, не прикасаясь к нему, — это использовать приложение для отслеживания, например mSpy or Cocospy. Эти шпионские приложения чрезвычайно надежны и без проблем удовлетворят все ваши потребности в отслеживании устройств. Вы можете изучить их бесплатную демо-версию, чтобы лучше понять, как они работают, ничего не платя.

>> Узнайте больше сообщений о взлом телефона.

- Автор

- Последние посты

Echo

Я Echo, старший инженер. Я занимаюсь разработкой приложений уже 7 лет. Здесь в EchoSpy Я объективно рассмотрю приложения для слежения за телефоном во всех аспектах, чтобы помочь вам достичь вашей цели, не тратя деньги впустую.

Последние сообщения от Echo (посмотреть все)

Что делать, если ваша электронная почта взломана

Мошенники взламывают учетные записи электронной почты, чтобы отправлять фальшивые сообщения с доверенного адреса электронной почты в надежде заставить получателей действовать. Цель может состоять в том, чтобы заставить эти адреса электронной почты отправить деньги, передать личную информацию или перейти по ссылке, которая устанавливает вредоносное ПО, шпионское ПО или вирус на устройство.

Взлом электронной почты также может подвергнуть ваших коллег, друзей и членов семьи в вашем списке контактов электронной почты риску стать жертвами мошенничества. Узнайте, как учетные записи электронной почты могут быть взломаны и что делать, если ваша электронная почта взломана.

Электронная почта взломана из-за утечки данных

Утечка данных — это распространенный способ взлома учетной записи электронной почты. Если вы считаете, что находитесь в безопасности, просто ознакомьтесь с недавними заголовками о нарушениях, связанных со взломанными учетными записями электронной почты.

Например, производитель автомобилей General Motors пострадал от утечки данных в апреле 2022 года. Согласно журналу Security Magazine, хакеры получили имена клиентов GM, адреса электронной почты, физические адреса, информацию об учетной записи GM и многое другое.

Итак, что произойдет, если хакер получит ваш адрес электронной почты? Если киберпреступник получит доступ к вашему адресу электронной почты, не завладев также паролем вашей учетной записи электронной почты, маловероятно, что он сможет причинить большой ущерб. Но если они также получат ваш пароль, они могут причинить вам много боли.

Они могут рассылать мошеннические электронные письма всем из вашего списка контактов. И совсем не весело говорить своему боссу, что вы на самом деле не отправляли сообщение, призывающее его попробовать новейший диетический препарат, или объяснять своей тете, что нет, вы не застряли на Арубе и не нуждаетесь в немедленном переводе 1000 долларов.

И совсем не весело говорить своему боссу, что вы на самом деле не отправляли сообщение, призывающее его попробовать новейший диетический препарат, или объяснять своей тете, что нет, вы не застряли на Арубе и не нуждаетесь в немедленном переводе 1000 долларов.

Хакеры также могут использовать ваш адрес электронной почты и пароль, чтобы сбросить другие пароли и получить контроль над вашими учетными записями в социальных сетях. В худшем случае они могут заблокировать ваш доступ к вашим аккаунтам и публиковать все, что захотят, от имени «вы». Эти сообщения могут быть мошенническими сообщениями, содержащими вредоносные ссылки, или даже сообщениями, которые смущают вас или наносят вам личный ущерб.

Также возможно, что хакеры могут использовать вашу учетную запись электронной почты, чтобы получить доступ к информации о вашем банковском счете или кредитной карте, вывести средства со счета или увеличить расходы. Они могут даже использовать ваш адрес электронной почты и пароль для регистрации на сайтах и в онлайн-сервисах, взимая с вас ежемесячную плату.

Как видите, особенно важно, чтобы хакеры не получили доступ к вашей Gmail или другим учетным записям электронной почты.

Советы по защите учетной записи электронной почты

Вы никогда не знаете, когда хакер может атаковать вашу учетную запись электронной почты, но вы можете принять меры, чтобы защитить себя от киберпреступников, скомпрометировавших вашу электронную почту.

Во-первых, никогда не используйте один и тот же пароль для своей учетной записи электронной почты и других важных сайтов, которые вы посещаете. Если кто-то получит доступ к вашему паролю электронной почты, вы не хотите, чтобы этот человек использовал эту информацию для доступа к вашим банковским счетам, кредитным картам или медицинским счетам. Обязательно используйте уникальные пароли для каждого из этих ключевых сайтов.

И усложните взлом ваших паролей. Включайте в свои пароли буквы, заглавные буквы, цифры и символы. Никогда не используйте в пароле дату рождения, адрес, номер социального страхования или что-либо, что кто-то может угадать о вас.

Не нажимайте на ссылки в электронных письмах, если вы точно не знаете, кто отправил вам сообщение, и вы ожидаете, что этот человек отправит вам ссылку. Если вы не ожидаете ссылку от кого-то, кого вы знаете, не нажимайте на ссылки, даже если вы знаете отправителя. Эти мошеннические ссылки часто ведут на поддельные веб-сайты, которые выглядят так, будто ими управляет банк или поставщик кредитных карт, но они созданы мошенниками, чтобы выманить у вас вашу личную информацию.

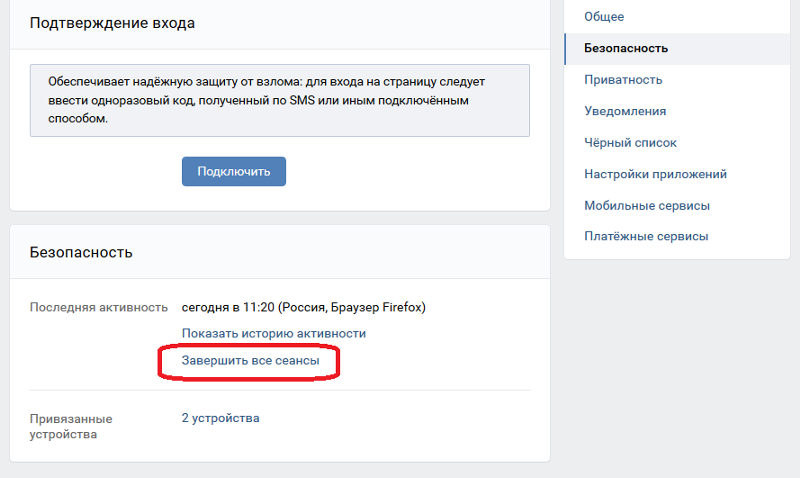

Включите двухфакторную аутентификацию. С помощью этой меры безопасности вы должны сначала войти на сайт со своим именем пользователя и паролем, например, на сайт вашего банка, ипотечного кредитора или поставщика кредитной карты, а затем дождаться кода, который обычно отправляется на ваш смартфон. Затем вы вводите этот код, чтобы получить доступ к сайту. Это добавляет дополнительный шаг к входу в аккаунт, но также обеспечивает дополнительный уровень защиты.

Как узнать, взломана ли ваша электронная почта

Вы можете получить срочное сообщение от друга или члена семьи, который получил от вас подозрительное электронное письмо. Они могут спросить , отправили ли вы электронное письмо. Или они могут просто отправить эти вызывающие панику слова: «Вас взломали».

Они могут спросить , отправили ли вы электронное письмо. Или они могут просто отправить эти вызывающие панику слова: «Вас взломали».

Но вы можете заметить признаки взломанной электронной почты до того, как друг сообщит вам об этом. Вот три признака того, что ваш аккаунт электронной почты, вероятно, был взломан.

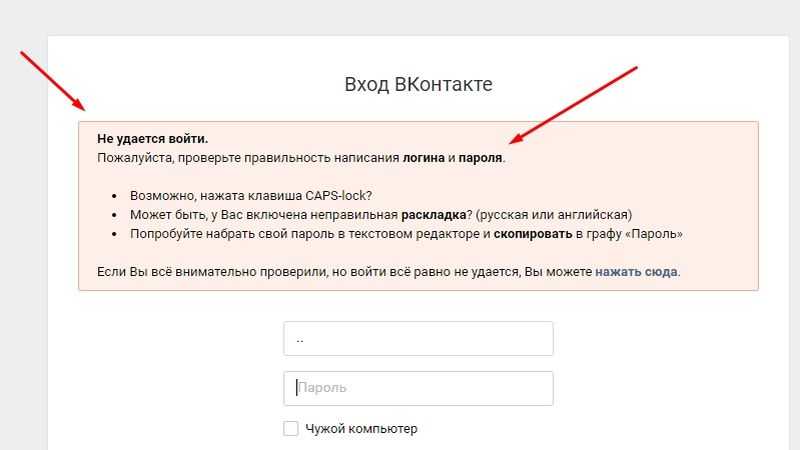

- Вы не можете войти в свою учетную запись электронной почты. При попытке войти в систему вы можете получить сообщение о том, что ваше имя пользователя или пароль неверны. В этом случае мошенник мог изменить ваш пароль электронной почты, что часто является одним из первых действий киберпреступников после того, как они получили контроль над вашей учетной записью электронной почты.

- Ваша папка отправленных сообщений выглядит странно . В папке отправленных сообщений могут содержаться мошеннические сообщения, которые вы не писали. Или папка может быть пустой, если вы никогда не удаляли отправленные сообщения.

- Ваши друзья говорят, что получают от вас спам .

Если вы получаете сообщения от своих контактов с вопросом, почему вы отправляете им спам, это, вероятно, указывает на то, что киберпреступник получил доступ к вашей учетной записи электронной почты и использует ее для отправки сообщений от вашего имени.

Если вы получаете сообщения от своих контактов с вопросом, почему вы отправляете им спам, это, вероятно, указывает на то, что киберпреступник получил доступ к вашей учетной записи электронной почты и использует ее для отправки сообщений от вашего имени. - В ваших учетных записях социальных сетей появляются странные сообщения . Если ваш последний пост или твит в Instagram рекламирует какой-то продукт, которым вы никогда не пользовались, хакер мог получить доступ как к вашей электронной почте, так и к аккаунтам в социальных сетях. Ваша учетная запись электронной почты может выступать в качестве шлюза для других учетных записей. Хакер может просто щелкнуть «забыли пароль» при входе в систему, и ссылка для сброса пароля будет отправлена прямо на ваш почтовый ящик, который теперь находится под их контролем.

- Ваш журнал IP-адресов выглядит подозрительно . Ваш IP-адрес – это тип цифрового адреса, который показывает, где вы находитесь, когда вы входите в Интернет.

Если вы чаще всего выходите в Интернет из дома или с работы, в записи ваших IP-адресов будут повторяться в основном одни и те же числа. Однако если в вашем журнале IP-адресов указано много разных IP-адресов, это может быть признаком того, что мошенник входит в вашу учетную запись электронной почты из разных мест.

Если вы чаще всего выходите в Интернет из дома или с работы, в записи ваших IP-адресов будут повторяться в основном одни и те же числа. Однако если в вашем журнале IP-адресов указано много разных IP-адресов, это может быть признаком того, что мошенник входит в вашу учетную запись электронной почты из разных мест.

У некоторых поставщиков услуг электронной почты есть инструменты, которые можно использовать для проверки вашего IP-адреса. Например, если вы используете Gmail, вы можете прокрутить страницу вниз и найти слово «подробности» в правом углу. Нажмите на нее, и вы увидите журнал IP-адресов, с которых был осуществлен доступ к вашему аккаунту.

Что делать, если ваша электронная почта взломана

Взломанная электронная почта может подвергнуть вас и ваши контакты электронной почты риску кражи личных данных и мошенничества с банковским счетом или кредитной картой. Если вы считаете, что ваша электронная почта была взломана, примите быстрые меры, чтобы свести к минимуму ущерб.

Вот четыре совета, что делать, если ваша электронная почта взломана, чтобы изгнать хакера и защитить себя в будущем.

1. Измените свои учетные данные.

Первый шаг: верните себе контроль над взломанной учетной записью электронной почты. Если хакер заблокировал вас, возможно, вам придется обратиться за помощью к поставщику услуг электронной почты. Вам, вероятно, придется предоставить массив информации, чтобы подтвердить свою личность и восстановить контроль над своей электронной почтой.

Если у вас все еще есть доступ к аккаунту, немедленно внесите следующие изменения:

- Получите новое имя пользователя и пароль . Выберите надежный пароль. Безопасные пароли или парольные фразы должны содержать не менее 12 символов, включая цифры, символы и сочетание заглавных и строчных букв. Используйте уникальный пароль для каждого аккаунта. Менеджеры паролей предлагают простой и безопасный способ создавать сложные пароли и отслеживать ваши учетные данные для входа.

- Изменить секретный вопрос . Хакер мог получить доступ к вашему аккаунту, угадав ответы на секретные вопросы. Они могут снова взломать ваш аккаунт, если вы не измените эти вопросы и ответы. Не выбирайте вопросы, ответы на которые легко угадать или найти в Интернете. Например, не выбирайте «Какое второе имя у вашей матери?» если ваша мама регулярно использует свое имя, отчество и фамилию в социальных сетях.

- Включить двухэтапную проверку . Эта дополнительная мера безопасности, также известная как многофакторная аутентификация, обычно требует, чтобы вы вводили свое имя пользователя и пароль вместе с временным кодом доступа, чтобы войти в аккаунт.

2. Предупредите свои контакты.

Сообщите коллегам, друзьям и родственникам из вашего списка контактов электронной почты, что ваша электронная почта была взломана. Предупредите их, чтобы они удаляли все подозрительные сообщения, которые приходят из вашего аккаунта. Также скажите им, чтобы они не открывали приложения, не переходили по ссылкам, не делились данными кредитной карты и не переводили деньги. Сообщать своим контактам, что вас взломали, может быть неловко, но предупреждение может уберечь их от мошенничества.

Сообщать своим контактам, что вас взломали, может быть неловко, но предупреждение может уберечь их от мошенничества.

3. Ищите признаки неисправности.

Хакеры могут внести изменения, чтобы снова получить доступ к вашей учетной записи или продолжить мошенничество после того, как вы вернули себе контроль над учетной записью. Чтобы предотвратить его, выполните следующие действия: ·

- Проверьте настройки . Хакеры, получившие доступ к аккаунту электронной почты, могут изменить настройки, чтобы еще больше поставить под угрозу вашу безопасность. Проверьте свою подпись электронной почты, чтобы убедиться, что она не содержит незнакомых ссылок. Убедитесь, что ваши электронные письма не пересылаются автоматически кому-то другому. И получите советы от поставщика услуг электронной почты о других способах повышения безопасности вашего аккаунта.

- Поиск неисправностей . Ищите признаки компьютерного вируса на своем компьютере, телефоне или планшете.

Эти признаки могут включать странные всплывающие окна, медлительность, проблемы с выключением или перезапуском, а также незнакомые приложения на вашем устройстве.

Эти признаки могут включать странные всплывающие окна, медлительность, проблемы с выключением или перезапуском, а также незнакомые приложения на вашем устройстве.

4. Защитите себя на будущее.

Наконец, вы можете принять несколько простых мер, чтобы снизить вероятность повторного взлома электронной почты в будущем. Вот что нужно сделать:

- Частое обновление . Убедитесь, что у вас установлены последние версии приложений, браузера, операционной системы и программного обеспечения. Новейшие версии часто содержат исправления для устранения недостатков безопасности, которыми могут воспользоваться хакеры. Вы также можете удалить любые приложения, которые вы не используете или которые не обновляются регулярно их разработчиками.

- Добавить защитное ПО . Приобретите программное обеспечение для обеспечения безопасности от надежной компании и установите его на все свои устройства. Если вы беспокоитесь о взломанных учетных записях электронной почты, рекомендуется рассмотреть надежное программное обеспечение для обеспечения безопасности, такое как Norton 360 с LifeLock Select, которое обеспечивает комплексную защиту ваших устройств, конфиденциальность в Интернете и личную информацию.

Если у вас уже есть защитное программное обеспечение, убедитесь, что у вас установлена последняя версия, и запустите его, чтобы проверить на наличие вредоносного, шпионского ПО и вирусов.

Если у вас уже есть защитное программное обеспечение, убедитесь, что у вас установлена последняя версия, и запустите его, чтобы проверить на наличие вредоносного, шпионского ПО и вирусов.

Теперь, когда вы знаете, что делать, если ваша электронная почта взломана, вы можете разработать план действий на случай, если вы когда-нибудь получите страшное сообщение «вас взломали» от друга. Это позволит вам быстрее восстановить свой аккаунт и душевное спокойствие.

Ваши доверенные друзья могут взломать вашу учетную запись Facebook

13 октября 2017 г. Мохит Кумар

Если вы получили сообщение от кого-либо из ваших друзей в Facebook с просьбой о срочной помощи для восстановления их учетной записи Facebook, так как они добавили вас в свои ‘ Trusted Contacts ‘— только не верьте слепо.

Исследователи обнаружили новую фишинговую аферу Facebook, которая может обманом заставить даже опытного технического пользователя стать жертвой мошенничества, помогая злоумышленнику получить доступ к вашей учетной записи Facebook.

Эта последняя афера в социальных сетях использует «Надежный контакт» — функцию восстановления учетной записи Facebook, которая отправляет секретные коды доступа нескольким вашим близким друзьям, чтобы помочь вам восстановить доступ к вашей учетной записи Facebook, если вы забудете свой пароль или потеряете его. доступ к вашей учетной записи.

Согласно предупреждению общественной безопасности, опубликованному AccessNow, атака инициирована уже скомпрометированной учетной записью одного из ваших друзей, который просит о срочной помощи, чтобы вернуться в свою учетную запись Facebook.

Злоумышленник объясняет, что вы указаны в качестве одного из его/ее доверенных контактов на Facebook, и просит вас проверить вашу электронную почту на наличие кода восстановления и поделиться им со злоумышленником (который прячется за личностью вашего друга).

Однако на самом деле полученный вами код не является ключом для разблокировки учетной записи вашего друга, а вместо этого злоумышленник инициировал запрос «Забыли пароль» для вашей учетной записи, пытаясь взломать вашу учетную запись Facebook.

Зная, что друг попал в беду, очевидно, кто-то, не задумываясь, поделится кодом.

«Новая атака нацелена на людей, использующих Facebook, и она основана на том, что вы не знаете о функции «Доверенные контакты» платформы», — предупреждает Access Now.

Вы должны знать, что функция доверенных контактов Facebook не работает так, как предполагает эта фишинговая атака. Чтобы понять, как работает эта функция, вы можете перейти к этому сообщению в Facebook.

ВЕБИНАР

Откройте для себя скрытые опасности сторонних приложений SaaS

Знаете ли вы о рисках, связанных с доступом сторонних приложений к приложениям SaaS вашей компании? Присоединяйтесь к нашему вебинару, чтобы узнать о типах предоставляемых разрешений и о том, как минимизировать риски.

ЗАБРОНИРОВАТЬ МЕСТО

В Access Now говорится: : «Пока мы видим большинство сообщений [стали жертвами этой новой фишинговой аферы в Facebook] от правозащитников и активистов с Ближнего Востока и Северной Африки».

Если вы получаете сообщения от своих контактов с вопросом, почему вы отправляете им спам, это, вероятно, указывает на то, что киберпреступник получил доступ к вашей учетной записи электронной почты и использует ее для отправки сообщений от вашего имени.

Если вы получаете сообщения от своих контактов с вопросом, почему вы отправляете им спам, это, вероятно, указывает на то, что киберпреступник получил доступ к вашей учетной записи электронной почты и использует ее для отправки сообщений от вашего имени. Если вы чаще всего выходите в Интернет из дома или с работы, в записи ваших IP-адресов будут повторяться в основном одни и те же числа. Однако если в вашем журнале IP-адресов указано много разных IP-адресов, это может быть признаком того, что мошенник входит в вашу учетную запись электронной почты из разных мест.

Если вы чаще всего выходите в Интернет из дома или с работы, в записи ваших IP-адресов будут повторяться в основном одни и те же числа. Однако если в вашем журнале IP-адресов указано много разных IP-адресов, это может быть признаком того, что мошенник входит в вашу учетную запись электронной почты из разных мест.

Эти признаки могут включать странные всплывающие окна, медлительность, проблемы с выключением или перезапуском, а также незнакомые приложения на вашем устройстве.

Эти признаки могут включать странные всплывающие окна, медлительность, проблемы с выключением или перезапуском, а также незнакомые приложения на вашем устройстве. Если у вас уже есть защитное программное обеспечение, убедитесь, что у вас установлена последняя версия, и запустите его, чтобы проверить на наличие вредоносного, шпионского ПО и вирусов.

Если у вас уже есть защитное программное обеспечение, убедитесь, что у вас установлена последняя версия, и запустите его, чтобы проверить на наличие вредоносного, шпионского ПО и вирусов.