Топ-5 способов как взломать Инстаграм с телефона 2020

Не знаете, как взломать пароль (страницу, профиль) от Инстаграм? Ищите надежный взлом акк Инстаграм, чтобы прочитать переписку и посмотреть фото? Надежные 5 способов взломать Инсту – это не так трудно, как Вы думаете!

Взлом Инстаграмма – это противозаконное действие, которое может лишить Вас приличной суммы денег в виде штрафа и даже наградить реальным сроком заключения. Поэтому, прежде чем что-то делать в этой сфере подумайте, оно Вам действительно так важно и нужно?

Топ-5 способов как взломать Инстаграм с телефона

Способ 1. Специализированное приложение

Мы начинаем с самого простого и реально осуществимого (которым могут воспользоваться все без исключения) способа взлома Инстаграмма – нужно взять всего на 10 (!) минут телефон и быстренько туда скачать бесплатно Reptilicus, установить и настроить. Это сделать достаточно легко. Все на русском языке. Предельно понятно. Если возникнут вопросы на сайте имеется руководство в картинках, видео-инструкция, а также онлайн-консультанты.

После установки приложения Вы сможете:

- не заходя на страницу прочитать переписку;

- не взламывая аккаунта увидеть фотографии;

- удаленно видеть местоположение человека, когда он находится в профиле;

- видеть фото, которые он сохранил на своем телефоне;

- видеть фото, которые ему прислали, а он потом удалил;

- видеть какие группы смотрит и что лайкает.

Все это станет доступно, когда Вы установите на телефон специальное приложение Reptilicus. Мы предлагаем не взлом акк Инстаграмм, а контроль – это возможность удаленно контролировать деятельность человека в этой социальной сети, не проникая на его страничку и не производя никаких незаконных действий, совмещенных с взломом.

А если простыми словами, то Вам не нужно будет взламывать профиль в Инстаграмме, Вы просто установите программу на телефон, а программа уже сама будет Вам пересылать всё, что делает человек на своем телефоне и в том числе на своей страничке в Инсте.

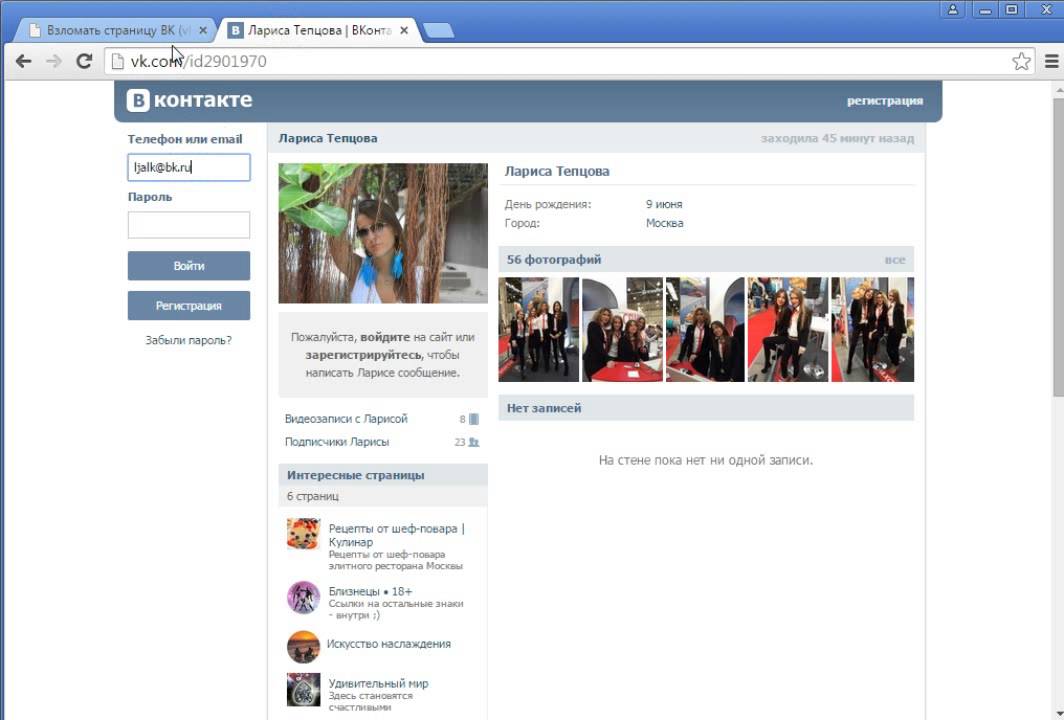

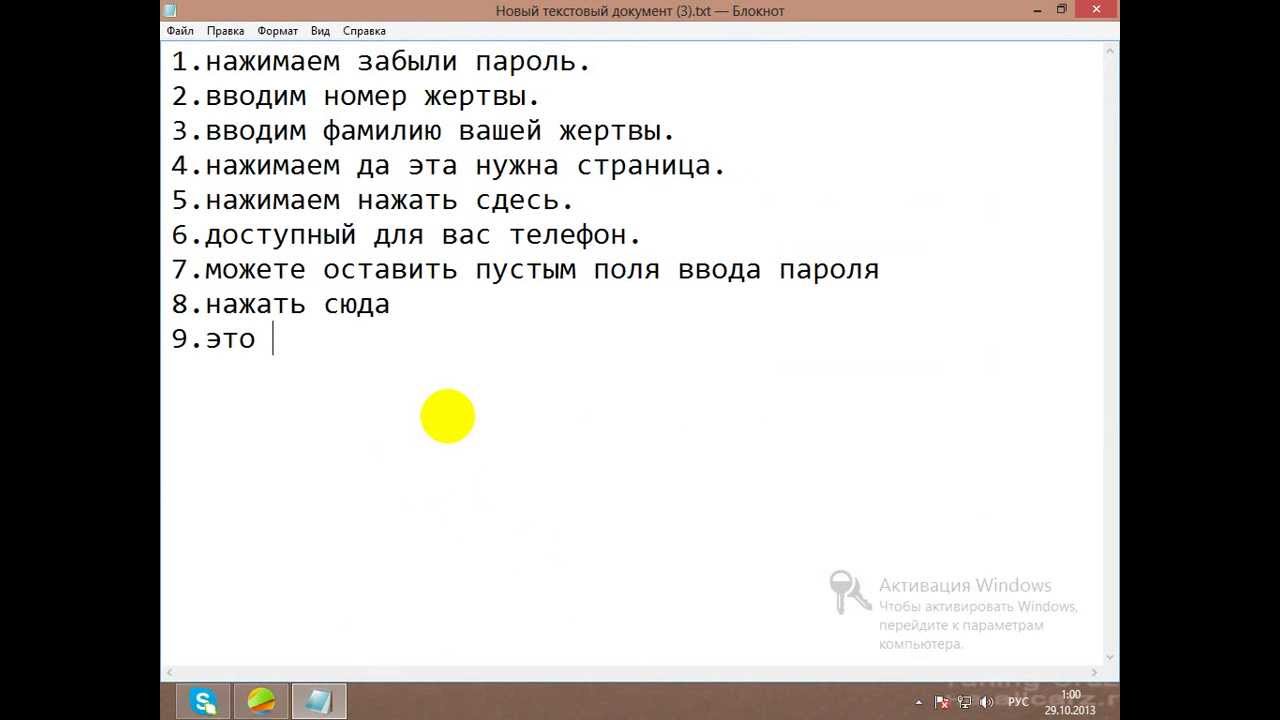

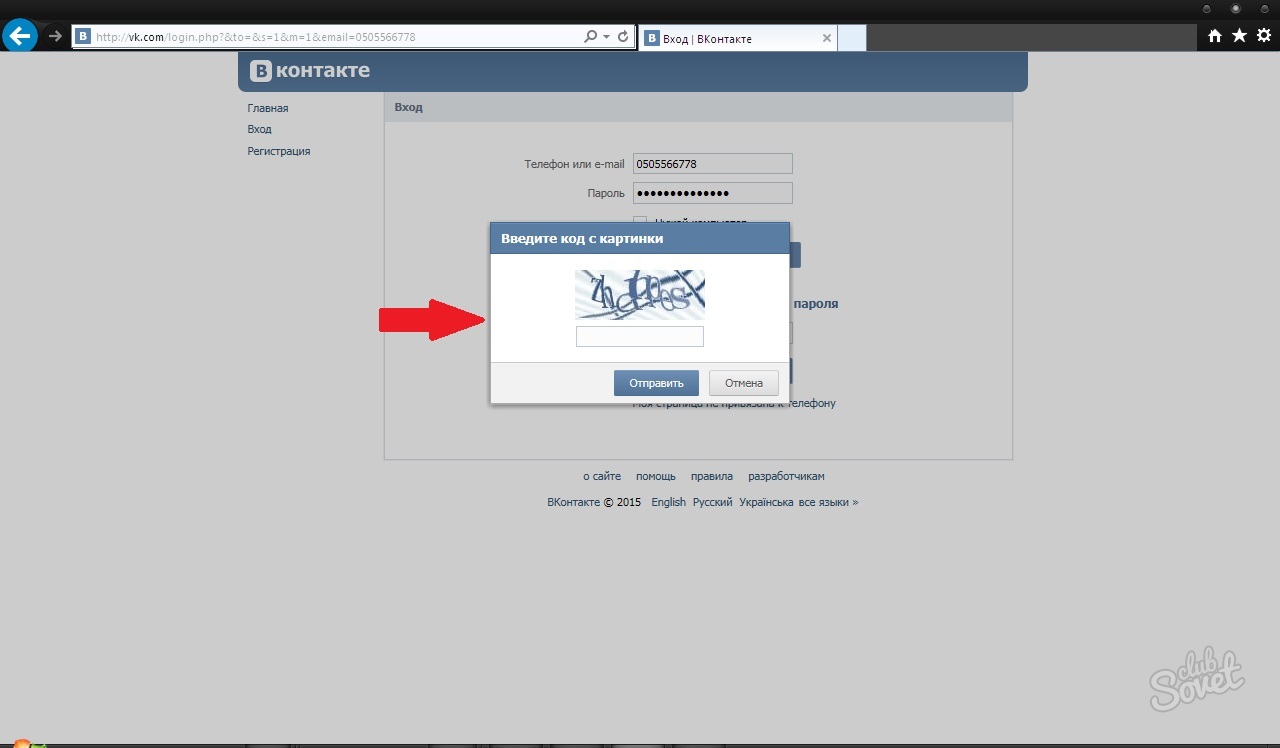

Способ 2. Функция «Забыл пароль»

Продолжаем свой обзор… это самый очевидный способ, который (не знаем по какой причине) люди самостоятельно не видят, хотя он лежит на поверхности. Да, представляете себе, взломать пароль Инстаграм, чтобы проникнуть на страничку, можно при помощи функции, которая позволяет восстановить забытый пароль. Здесь нужно знать только логин (никнейм) человека. Просто? Да! Почему Вы сами до этого не догадались? Мы не знаем! Итак, необходимо сделать следующие шаги:

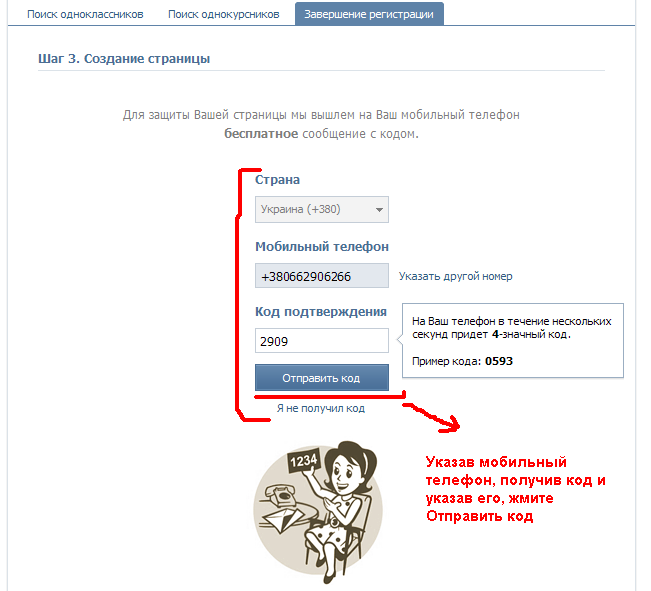

Шаг 1. Если у Вас есть своя страничка, тогда зайти в аккаунт – нажать на значок Instagram – откроется домашняя страница. Если нет, то просто заходите через поисковик.

Шаг 2. Нажать «Menu» — нажать «Add Account» – откроется стандартное меню для входа в аккаунт.

Шаг 3. Вписать имя (никнейм/логин) пользователя – нажать «Forgot Password» (Забыл пароль).

Шаг 4. Выбрать подтверждение через СМС – ввести свой номер телефона – дождаться СМС с ссылкой для смены пароля.

Шаг 5. Открыть СМС – в разделе Change Password нажать на смену пароля – сменить пароль.

Всё, теперь Вы знаете, как взломать пароль от Инстаграм! Благодарить не нужно.

Способ 3. Перехват нажатий клавиш

Наверно Вы все слышали о том, что существуют программы, которые могут сохранять нажатия клавиш на телефоне. И если Вы задумались над тем, как взломать акк в Инстаграме, то этот способ может позволить перехватить сообщения, набранные на телефоне при общении в Instagram.

Программа Reptilicus поможет Вам видеть буквально всё, что печатает на своем телефоне человек, переписка которого Вам так интересна.Также можно установить и любой другой кейлоггер, которых достаточно много в Интернете. Просто мы говорим о нашей программе, проверенной временем и пользователями. Вы сможете осуществить взлом странички Инстаграм простой установкой. Есть отзывы реальных пользователей (форуму более 7 лет).

Способ 4. Скрины чата

Скрины чата, скриншоты или мгновенные снимки экрана (называйте как хотите, смысл от этого никаким образом не изменится) – это реальная возможность обойтись без вероломного взлома Инсты. На скриншотах будет видна полностью вся переписка, со смайликами, со всеми действиями, которые производит человек на своем телефоне.

На скриншотах будет видна полностью вся переписка, со смайликами, со всеми действиями, которые производит человек на своем телефоне.

Скриншоты делаются автоматически и без Рут прав, также как и перехват клавиатуры. Они начнут приходить сразу же, как человек зайдет на страничку в Инсту. Для этого нужно в настройках программы поставить галочку, чтобы скриншоты начинали работать при входе в Instagram.

Если Вы хотите получать скрины круглосуточно, а не только при входе в Инсту, тогда никакие ограничения не ставьте. Настройки очень удобные – убедитесь, посмотрев в руководстве. Можно так сделать, а можно эдак. Как Вам нужно, так и настраивайте. Хотите каждые 10 секунд получать скрины, получайте, хотите только переписки, пожалуйста, получайте только переписки. Здесь выбор полностью за Вами.

Способ 5. Фишинг

Этот способ считается самым простым, но в то же время самым незаконным. Это грубое мошенничество. Поэтому мы не советуем Вам его использовать. НО так как мы предоставляем возможные способы, то фишинг поможет вам понять, как взломать Инстаграм через компьютер.

Данный способ заключается в том, что Вы создаете фишинговую (ложную, поддельную) страничку для входа в Инстаграм. Она на первый взгляд ничем не будет отличаться от стандартной. Там будет изменена одна лишь буква или добавлен какой-то незаметный для простого глаза символ. НО она будет ДРУГОЙ. Пользователь вводит туда свой логин и пароль и его перебрасывает на обычный Инстаграм. Поэтому он никогда не догадается, что был на этой поддельной страничке. Но… зато Вы получите его никнейм и пароль.

О том, как можно создать фишинговую страницу Вы можете прочитать в интернете. Мы не одобряем этот способ и просто привели его как реально работающий и существующий для тех людей, кому нужно знать, как взломать Инстаграмм друга, подруги, жены, мужа или своих детей через свой компьютер.

Заключение

Как взломать чужой Инстаграм? Есть разные способы. О них мы Вам и рассказали. Теперь очередь за Вами – выбирайте с умом. Мы конечно же советуем Вам воспользоваться нашим сервисом. Если возникнут трудности – на сайте всегда есть онлайн-консультанты, которые подробно объяснять и ответят на все Ваши вопросы. Конечно, лучше один раз установить приложение Reptilicus и вести круглосуточный контроль, чем использовать фишинг или постоянно пользоваться услугой «Забыли пароль».

Конечно, лучше один раз установить приложение Reptilicus и вести круглосуточный контроль, чем использовать фишинг или постоянно пользоваться услугой «Забыли пароль».Выбор в любом случае только за Вами! А мы можем только помочь!

На Ваши вопросы – ответят наши консультанты!

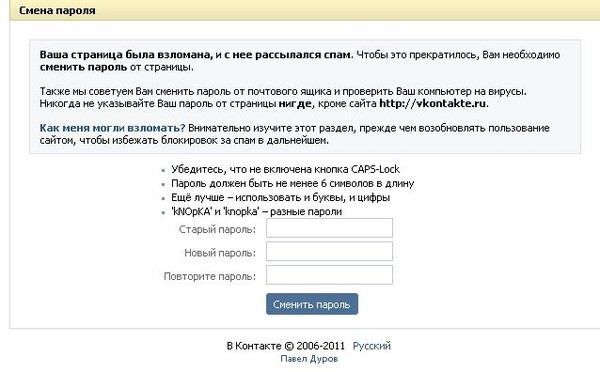

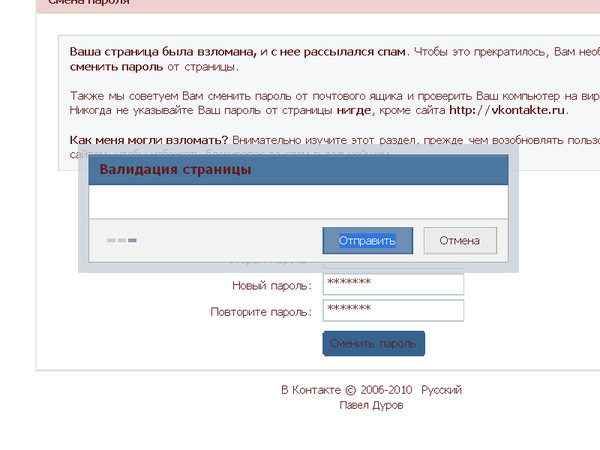

Что делать, если взломали страницу ВКонтакте

Что нужно сделать как можно быстрее?

Обычно страницу ВКонтакте взламывают не для того, чтобы добраться до личной информации, а просто для массовой рассылки нежелательной рекламы (спама), как будто ты сам это рассылаешь, или чтобы от твоего имени просить у твоих друзей дать денег в долг (например, перевести на карту). Поэтому, если твою страницу взломали и у тебя нет к ней доступа, следует сразу же:

- Любым способом предупредить друзей и знакомых, что страница взломана.

- Восстановить к ней доступ (сразу думай, где у тебя номер телефона, привязанный к странице — если его нет, то два варианта).

Не регистрируй новую страницу на тот же номер! Ты не сможешь восстановить доступ к старой, которую взломали (или это будет сложно).

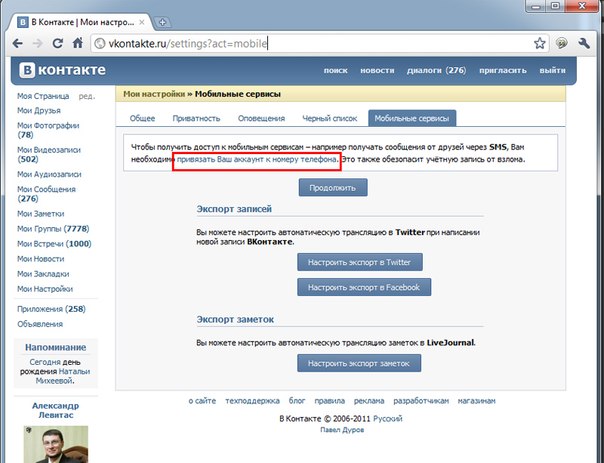

Если доступ к странице пока еще есть

Кто-то узнал пароль и сидит на твоей странице, но ты все еще можешь зайти на нее (доступ есть), либо происходят входы с посторонних устройств, из других городов или стран. Сделай следующее (лучше с компьютера, а не через мобильное приложение):

- Зайди в свои настройки безопасности и нажми Завершить все сеансы — будет написано «Все сеансы, кроме текущего, завершены».

- Поменяй пароль ВКонтакте как можно быстрее.

- Если страница не привязана к твоему действующему номеру телефона, то привяжи: Как изменить привязанный номер телефона ВКонтакте. Имея телефон, привязанный к странице, ты всегда сможешь восстановить доступ по СМС. Для большей безопасности есть смысл включить и подтверждение входа по СМС, но в этом случае страницу необходимо привязать и к электронной почте.

Если доступа к странице уже нет

Дальше разберемся, что делать, если войти на взломанную страницу ты уже не можешь (взломщик поменял пароль или номер телефона).

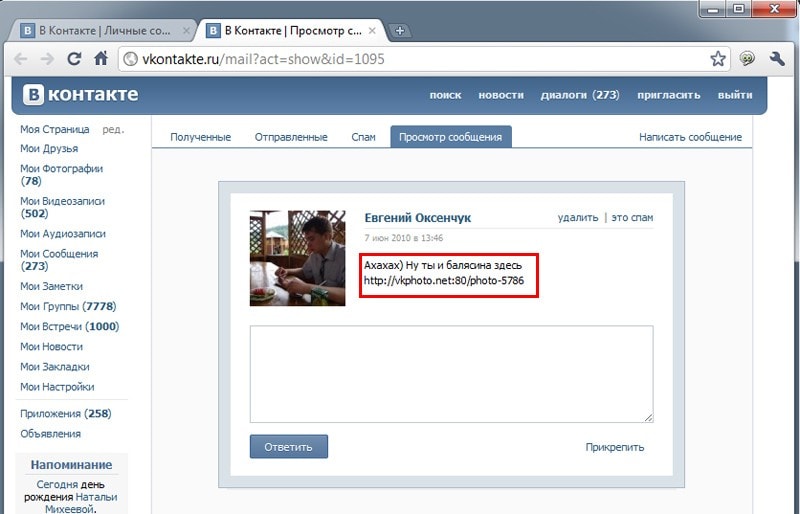

Если у тебя есть еще одна страница ВКонтакте, войди на нее и предупреди оттуда своих друзей, что другую твою страницу взломали. Напиши на своей стене или разошли им личные сообщения, чтобы они не попались на удочку мошенникам. От твоего имени злоумышленники могут просить их перевести деньги на карту, положить на мобильный и тому подобное.

Может быть, прямо сейчас злоумышленник переписывается с твоими друзьями, а они думают, что это ты:

Если есть группа, в которой состоят твои друзья, сделай там объявление о случившемся. А если ты уже никак не можешь попасть в ВК, попроси кого-нибудь из друзей или родственников предупредить остальных, что твоя страница взломана. Это важно. Иначе мошенники могут успеть их обмануть. И нужно добиться, чтобы страницу временно заблокировали — это делается через функцию «Пожаловаться».

Итак, сообщи друзьям примерно следующее, сам или через кого-нибудь (можно скопировать отсюда):

Друзья! Мою страницу взломали. Пока я не восстановлю доступ, злоумышленники могут писать вам от моего лица и просить деньги. Не поддавайтесь на эти уловки. Получив сообщение с такой просьбой, нажмите на него и на кнопку «Это спам», а затем зайдите на мою взломанную страницу и подайте жалобу через функцию «Пожаловаться». Инструкция: https://vhod.ru/vkontakte/kak/pozhalovatsya/ Спасибо!

Также попроси кого-нибудь, с кем у тебя много общих друзей, опубликовать у себя на стене .

Если у тебя есть другая страница ВК, воспользуйся ею, чтобы тоже пожаловаться на ту страницу, которая взломана.

Когда взломали страницу ВКонтакте, нужно как можно быстрее восстановить доступ к ней и поменять пароль, чтобы мошенники больше не могли пользоваться твоей страницей.

Как восстановить доступ к взломанной странице?

У нас есть инструкция, что конкретно нужно делать: Как восстановить доступ. Проще всего это сделать, если твоя страница была привязана к номеру телефона и этот номер сейчас при тебе.

Если привязанного номера уже нет, то у тебя всего лишь два варианта — Как восстановить доступ к ВК, если номера уже нет.

На будущее советуем узнать, как повысить свою безопасность ВКонтакте, чтобы подобного больше не произошло: Безопасность ВКонтакте.

Также всегда советуем входить в ВК через безопасную стартовую страницу Vhod.ru — это твой надежный друг и помощник:

Что делать, если взломали страницу и удалили фотографии?

Сначала восстанови доступ, как написано здесь, на этой странице выше (отмотай назад и прочитай).

Что делать, если взломали страницу и изменили имя, фамилию?

При восстановлении доступа по СМС нужно вводить ту фамилию, которая в данный момент на странице, а не ту, которая была.

После того, как восстановишь доступ, имя и фамилию можно поменять, для этого есть стандартная функция. Вот инструкция: Как изменить имя, фамилию ВКонтакте.

Если имя, фамилия не меняется после взлома, смотри варианты решения проблемы здесь: Что делать, если не меняется имя, фамилия ВКонтакте, отклоняют заявку?

Что делать, если взломали страницу и она заблокирована?

Во-первых, всегда внимательно читай всё, что написано на экране. Вообще всё читай подряд! Надо читать и пытаться понять. Только ты сам можешь себе помочь. Во-вторых, вот инструкция, как быть в этом случае: Заблокировали ВКонтакте.

Как меня взломали? Почему?

Если тебя взломали, значит, кто-то узнал твой логин и пароль. Взломать сайт ВКонтакте невозможно. На серверах ВКонтакте пароли даже не хранятся. Там хранятся только некие числа, результаты вычислений, по которым можно проверить, верный пароль или нет. А вот узнать, какой он был, по ним невозможно.

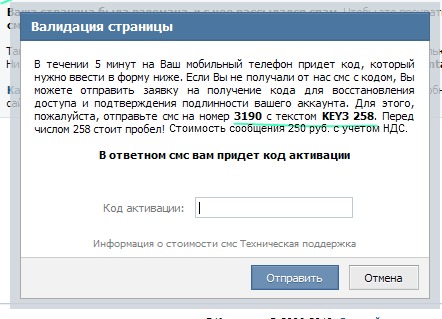

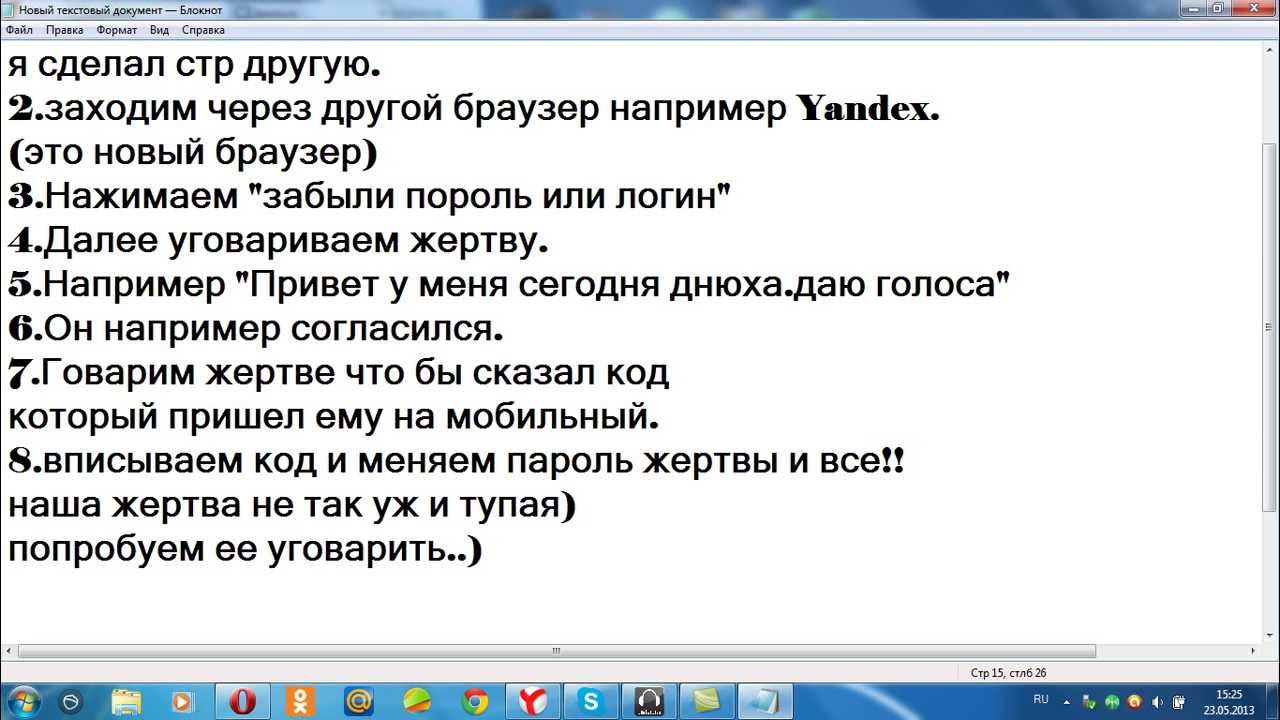

«Взлом» — это всегда означает, что ты профукал свой пароль. Чаще всего это вирус (о котором ты можешь и не подозревать) либо твоя беспечность — кто-то узнал код, пришедший на твой телефон и через него сделал сброс пароля, завладев таким образом твоей страницей. Подробнее здесь: Как меня взломали? Почему? Понятие о «взломе».

Поэтому отнесись серьезнее к безопасности своей страницы — только от тебя зависит, взломают ее или не взломают. Все рекомендации по безопасности собраны здесь: Безопасность ВКонтакте.

Смотри также

Как взломать страницу вконтакте – 4 лучших способа, защита своей страницы

Внимание! Информация в данной статье носит образовательный характер, и не содержит инструкций или призыва к действию.

Взломать страницу вконтакте достаточно сложно. С каждым годом социальная сеть все сильнее ужесточает алгоритмы проверки, и устраняет уязвимые места.

Тем не менее, получить доступ к чужой странице, хоть и сложно, но вполне реально. Но стоит знать, что такая деятельность уголовно наказуема.

Метод подбора

Самый просто способ, который не требует никаких знаний и сторонних приложений. Главное иметь хоть немного развитое логическое мышление. Чаще всего пользователи не обращают внимания на предупреждения ВК и задают простые пароли, чтобы их не забыть.

Чтобы попробовать подобрать пароль, необходимо знать некоторую информацию о пользователе, а именно:

электронный ящик и мобильный телефон для ввода логина. Без этих данный получить доступ к странице не получится.

Для взлома пароля необходимо знать:

- День рождения – чаще всего используется при задании пароля

- Номер мобильника жертвы – тоже встречается очень часто

- Номер мобильного телефона матери, отца, брата, сестры, в общем, любого близкого человека

- Фамилия матери до замужества

- Логин или Никнейм в играх – чаще всего геймеры используют один Ник везде

- Имя домашнего животного

Также достаточно часто встречаются цифры 123456 в разной их комбинации и комбинация

Стоит заметить, что существует топ паролей пользователей. Перечислим по порядку: 123456, 123123, 111111, 123456789, 12345678, qwerty, 1234567, 666666, , 123321.

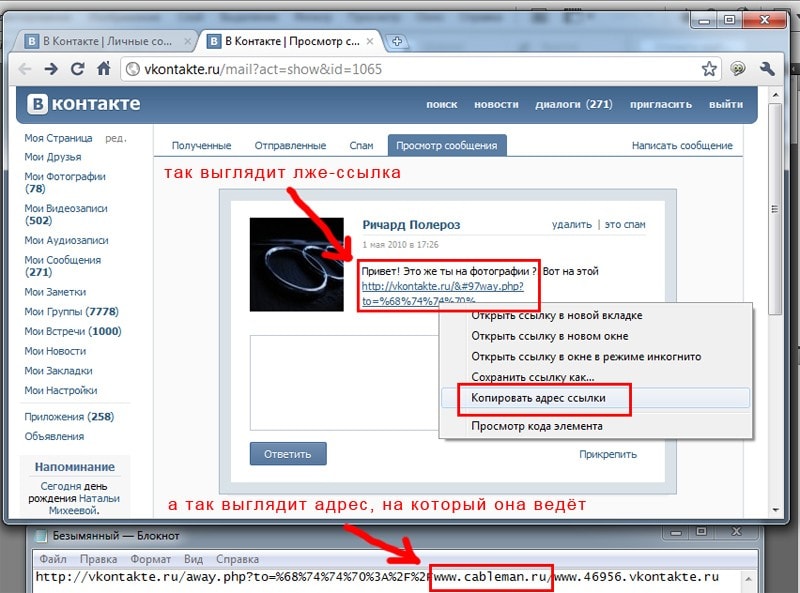

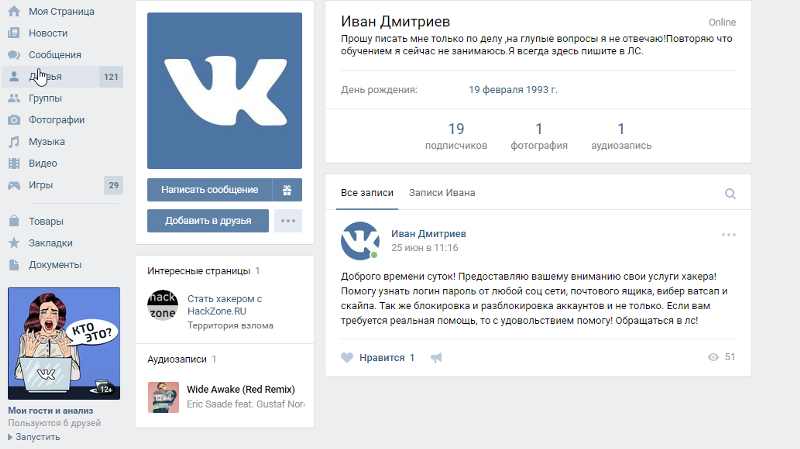

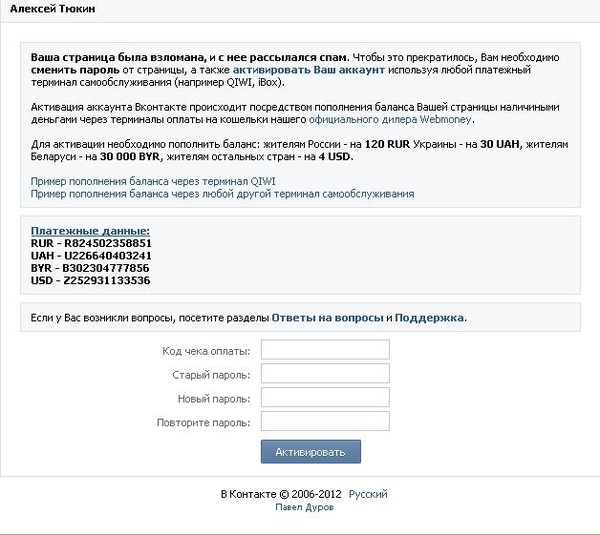

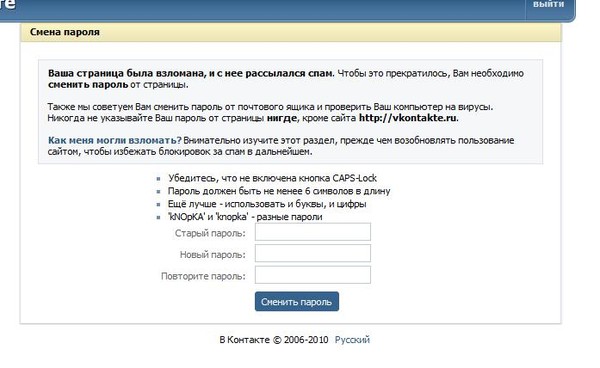

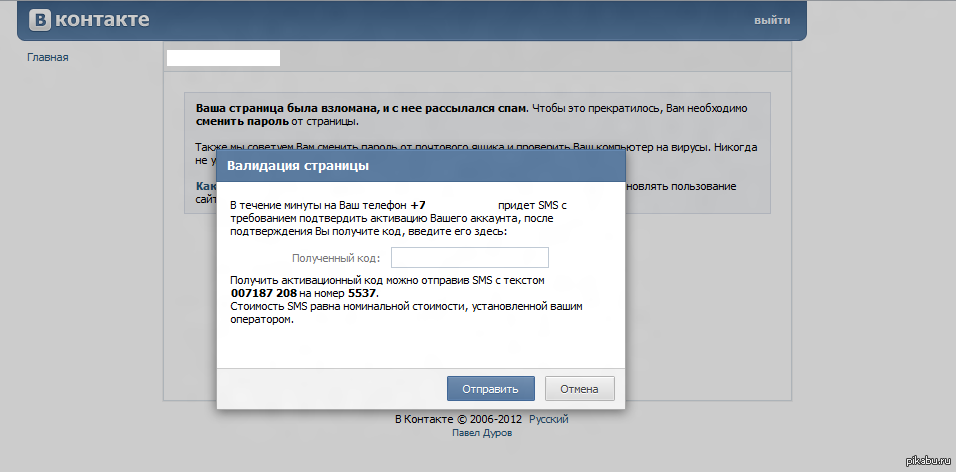

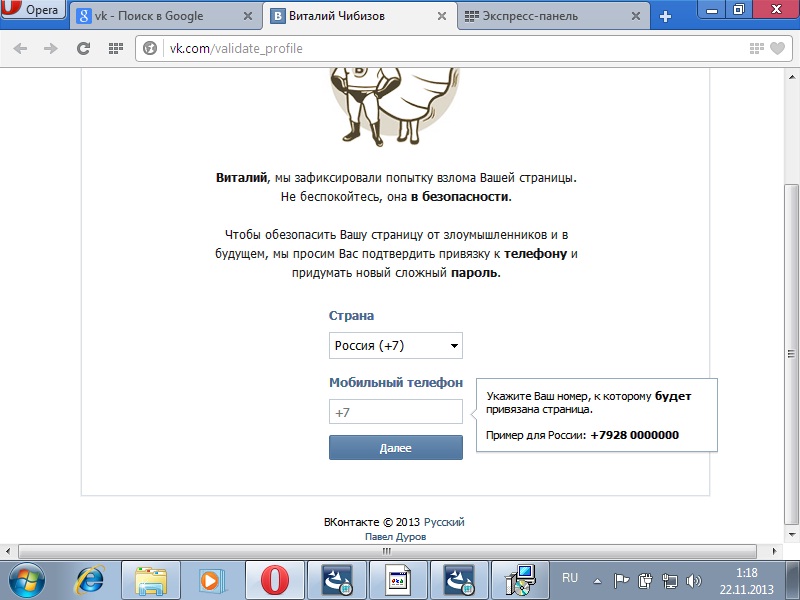

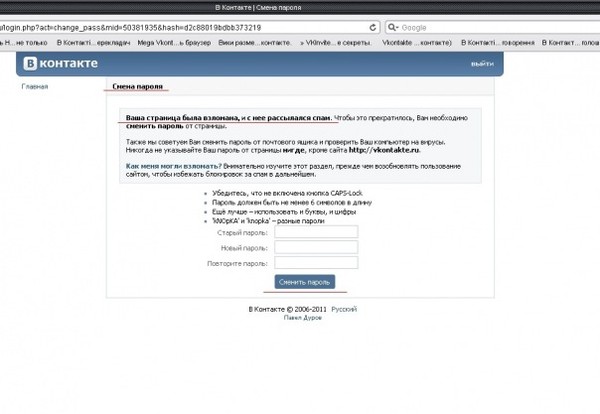

Фишинговые страницы

Получить доступ к странице человека можно используя фишинг. Фишинговый сайт – это копия ресурса, в нашем случае сайта вконтакте. Пользователь заходит на него, вводит свой логин и пароль, но вместо того, чтобы войти в аккаунт, его данный попадают злоумышленнику.

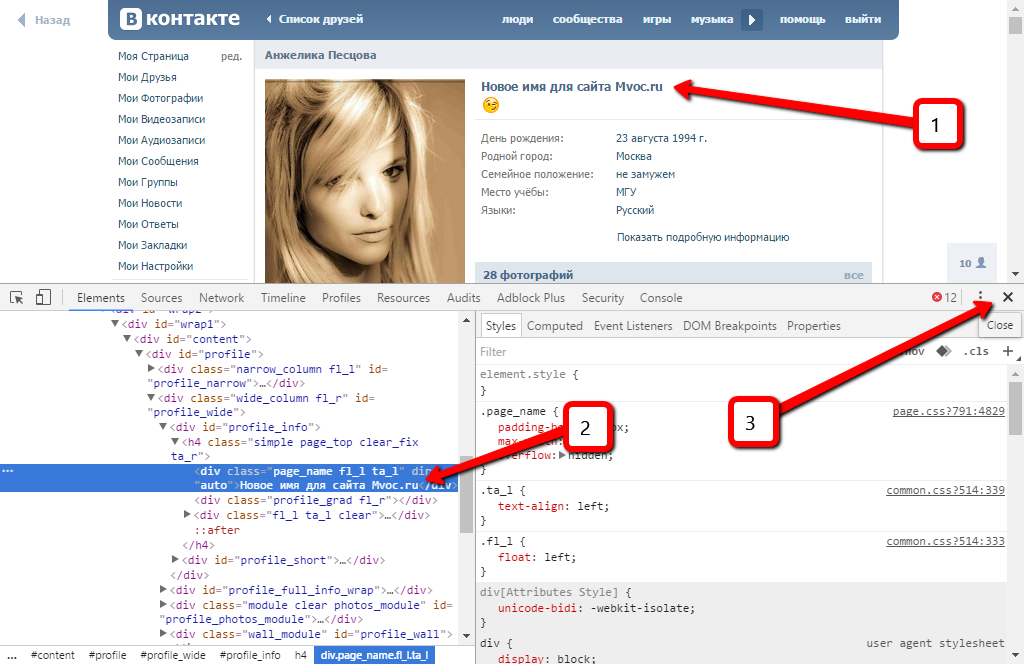

Отличить такой сайт достаточно просто. Адрес будет отличаться от исходного, как видно на скриншоте.

Если антивирус поддерживает проверку веб-серфинга, то он без проблем выявит такие ресурсы, а если нет, то нужно внимательно проверять адрес перед тем, как вводить свои данные.

Используем вирусы

Иногда для получения данных жертвы используются вирусы. Зачастую принцип работы у них ничем не отличается от фишинга, за исключением того, что эта программа либо сервис не маскируется, а сразу предлагает ввести логин и пароль.

Не следует вводить свои данные для входа вконтакт на сторонних ресурсах или в подозрительные программы, которые предлагают взломать страницу или предлагают услуги запрещенные администрацией ВК.

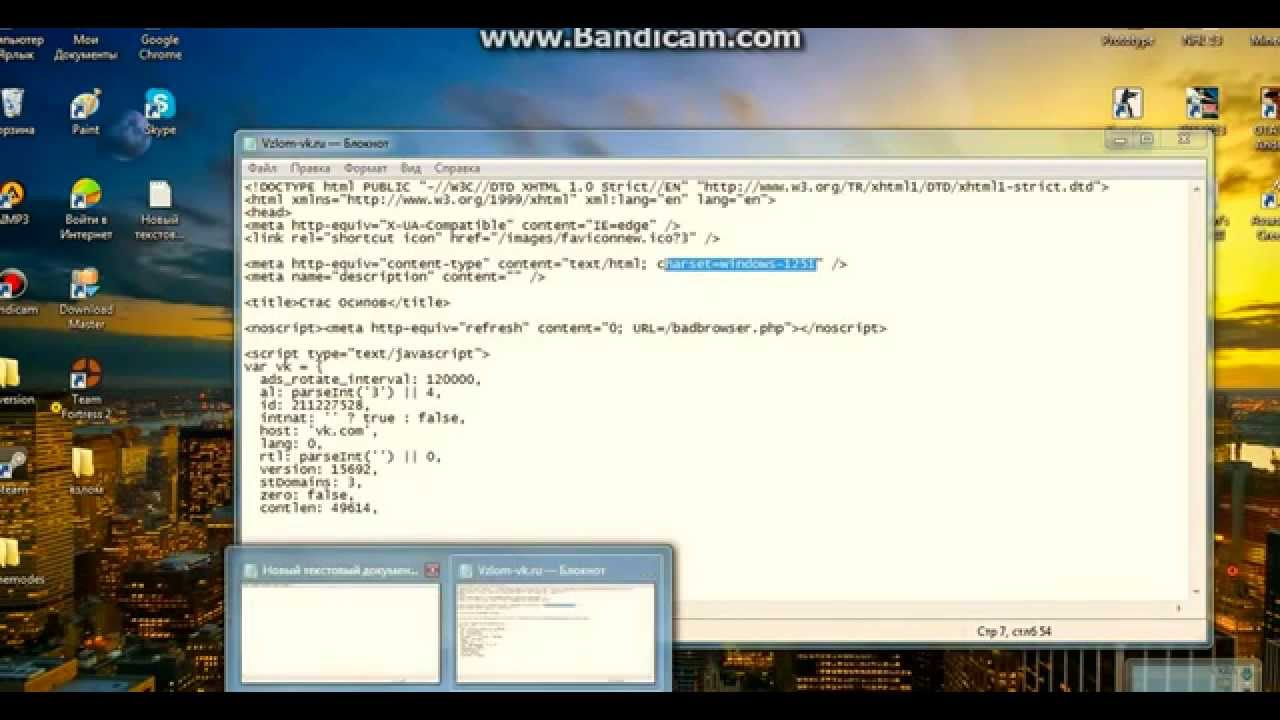

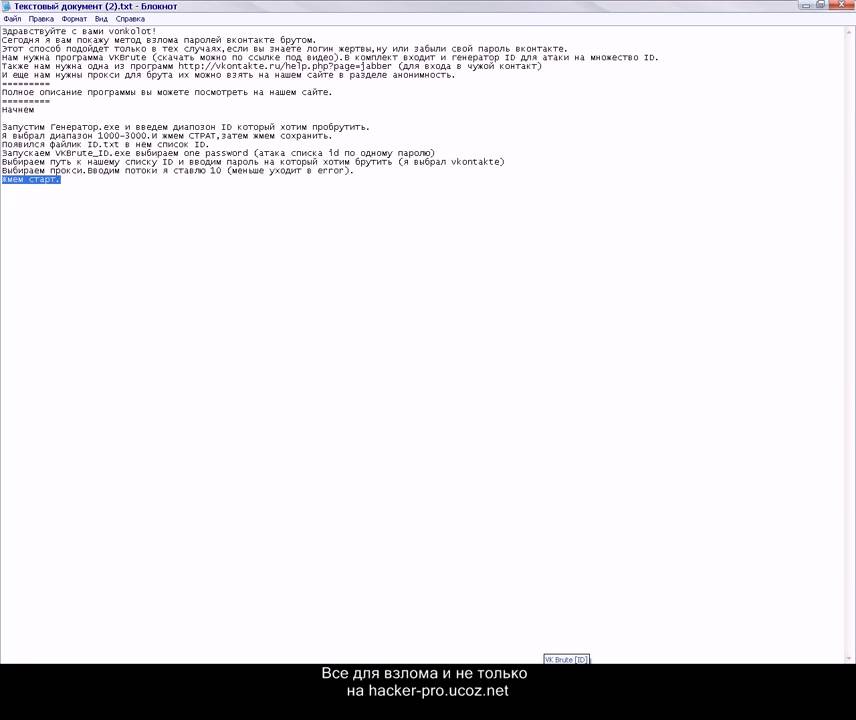

Метод подбора – брутфорс

Ранее актуальный, а сейчас практически не используемый метод. Способ прост – берется программа, которая методом перебора всех комбинаций пытается подобрать логин либо пароль к странице.

Процедура обычно очень долгая

Поэтому, чтобы не пасть жертвой злоумышленников, стоит прислушаться к советам администрации ВК и задать сложный пароль.

Другие способы взлома

Иногда на ПК устанавливается некая программа – клавиатурный шпион. Она не вредит компьютеру, но перехватывает все действия пользователя, которые он производит на клавиатуре.

Злоумышленник может похитить пароль из самого браузера, если использовалась функция сохранения.

Перехват пакетов, либо сниффинг – хакер не сможет получить данные авторизации, но может пользоваться страницей жертвы. Как только произведен выход со страницы, доступ теряет и злоумышленник.

Как только произведен выход со страницы, доступ теряет и злоумышленник.

Подобный сниффингу способ – кража сессии. Хакер также может управлять страницей до того момента, пока не был произведен выход из аккаунта.

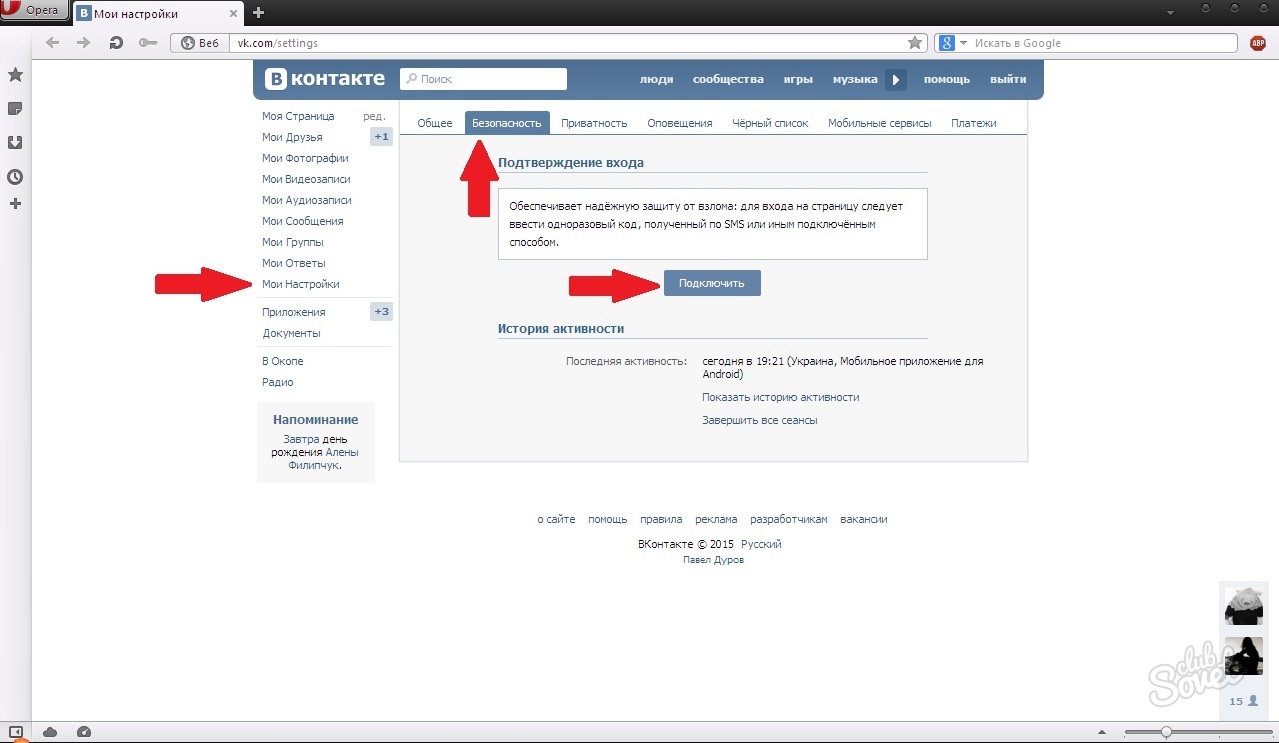

Как защитить страницу

Все рекомендации в той или иной степени затрагивались выше:

- Используйте двойную авторизацию. VK позволяет использовать одноразовый код при каждом входе на свою страницу, который приходит на телефонный номер указанный при регистрации.

- Следует использовать сложные пароли, состоящие минимум из 8 символов. В них должны использоваться заглавные и прописные буквы, цифры и специальные символы (к примеру: gH85Al*%)

- ПК должен быть защищен хорошим антивирусом и фаерволом, который будет блокировать все посторонние подключения к компьютеру.

- При каждом входе обращаем внимание на адрес сайта.

- Не нужно использовать сторонние сервисы и программы, которые предлагают запрещенные сайтом вконтакте услуги, тем более если они требуют ввода логина и пароля.

Читайте также:

Как взломать страницу Вконтакте — инструкция по взлому страницы в vk

Автор: QWNet

Категория: Соц. сети Создано: 23.09.2017 17:29 Обновлено: 04.05.2019 08:50 Опубликовано: 23.09.2017 17:29Приветствую тебя на страницах блога QWnet.ru! Сегодня мы с вами поговорим о том, как взломать чужую страницу Вконтакте.

Многие думают, что взломать чужую страницу Вконтакте стало невозможно, но на самом деле это далеко не так. Каждый день люди теряют доступы к своим страницам в социальных сетях. А всё почему? Верно! Страницы Вконтакте подвергаются взлому, и довольно успешно получение доступа к чужим аккаунтам у знающих людей выходит.

Уверен, что с вашей страницы хотя бы один раз, точно рассылали спам-сообщения вашим друзьям в ВК. Если это так, то к вашей странице получали доступ злоумышленники, и таким образом осуществляли рассылку спама от вашего имени.

Для чего я решил написать статью о взломе страницы Вконтакте? Ни в коем случае не для того, чтобы вас научить как взломывать ВК аккаунты пользователей социальных сетей. Нет!!!

Нет!!!

Идея статьи заключается в том, чтобы вам показать схему, по какой стратегии происходит взлом, и чтобы вы сделали выводы к тому, что не стоит все свои данные показывать на странице в ВК.

Давайте рассмотрим основные методы, к которым прибегают злоумышленники наиболее часто, с целью взлома чужого аккаунта в Вконтакте. Понимая подход злоумышленника, вы сможете обезопасить свой аккаунт от взлома в социальных сетях.

Что значит взломать страницу в ВКонтакте?

Взлом страницы Вконтакте – это означает тот факт, когда посторонние лица получили доступ к вашей странице, и могут зайти на неё в социальной сети vk.com без вашего ведома. Отсюда следует, что злоумышленник получил тем, или иным способом ваши данные (логин и пароль) для входа в аккаунт на вашу страницу Вконтакте.

Как взломать и зайти на чужую страницу Вконтакте?

Теперь мы подошли в вопросу, каким образом злоумышленники получают доступ в чужой странице в ВК. Самым первым делом, тот, кто хочет получить доступ к чужой странице, собирает всю полезную информацию что предоставлена вами же, на вашей странице в ВК.

Вы скорей всего знаете, что в качестве логина для входа на свою страницу в ВК, можно использовать номер телефона или почтовый адрес (email). Самое интересное, что данную информацию очень много пользователей социальной сети любят показывать всему интернету, на своей странице в социальной сети Вконтакте.

На самом деле, нужно просто скопировать телефон или email, и вот у вас фактически уже есть половина данных для входа на страницу. Останется всего один шаг – это подобрать пароль для входа в аккаунт социальной сети.

В классической ситуации с паролем, идет вход обычный метод подбора пароля путем перебора. Вы вводите вам уже известный логин, и дальше постепенно одну за одной, перебираете поочередно комбинации самых распространенных паролей, которые используют многие пользователи в социальных сетях по всей России.

В подборе пароля поможет взламываемая страница, к которой необходим доступ. В качестве пароля, многие пользователи социальных сетей вбивают цифры даты дня рождения, или цифры номера телефона. И эта информация также предоставлена у вас же на странице в свободном доступе.

И эта информация также предоставлена у вас же на странице в свободном доступе.

В итоге, чтобы получить доступ на страницу, необходимо просто набраться терпения, и пробовать подобрать обычным перебором верный пароль от страницы. Конечно, задача не самая простая, но не редко перебор популярных паролей срабатывает.

Какой могу дать вам совет? Не стоит заполнять весь профиль Вконтакте своими данными, тем самым выкладывая все личные данные на всеобщее обозрение в Интернете.

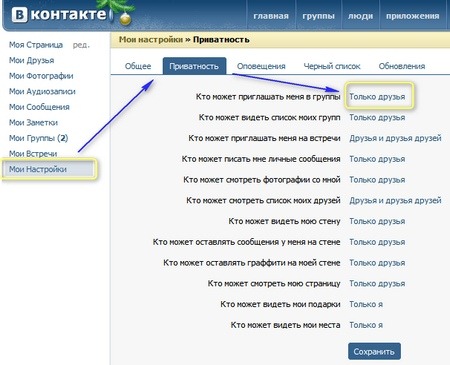

Если вы всё таки считаете, что выложить всю информацию вам прямо нужно, то по крайней мере, в настройках страницы поставьте галочку, чтобы вашу страницу видели только ваши друзья. Таким образом, вы свою информацию скроете от посторонних глаз в Интернете.

Скорей всего, вы выше изложенную информацию и так знаете. Но тем не менее, возможно какие-то моменты не учитываете или не учитывали.

Самый верный способ обезопасить свою страницу от взлома – это сделать двух этапную аутентификацию. Что это значит?

Вы можете в настройках привязать к своей странице свой сотовый номер телефона, и при входе на свою страницу в Вконтакте за счет ввода своего логина и пароля, система попросит вас ввести еще код из цифр из смс-сообщения, которое придёт вам на сотовый телефон.

При вводе смс-сообщения, вы будете перенаправлены на вашу страницу в ВК.

Двойная аутентификация – это самый надежный способ защиты вашей страницы Вконтакте от взлома!

Даже если злоумышленник каким либо образом узнает ваш логин и пароль, и введёт их у себя на компьютере, то следующим шагом необходимо будет ввести код из смс-сообщения, которое придет к вам на телефон. Как вы понимаете, тут у злоумышленника весь его процесс взлома успешно обламывается.

То есть, на этом этапе, весь процесс взлома чужой страницы Вконтакте у злоумышленника заканчивается, поскольку цифровой код что придет к вам на сотовый телефон в смс-сообщении, злоумышленник никак не сможет ввести.

Вы, увидев, что вам пришло смс-сообщение с социальной сети ВК, сможете сразу понять, что кто-то подобрал логин и пароль от вашей страницы. Соответственно, сможете сменить пароль на более надежный, при этом ваша страница не смотря на то, что кто-то подобрал логин и пароль к вашей странице, останется в безопасности только за счёт того, что вы сделали двух этапную аутентификацию при входе в соц. сеть Вконтакте.

сеть Вконтакте.

Также, хочется еще предупредить вас о том, что если вы ищете какую либо для вас нужную информацию в Интернете, то делайте это максимально осторожно. Не переходите по сомнительным ссылкам на сомнительные ресурсы. Вирусы можно подхватить только за счет того, что просто посетили сомнительный сайт, перешли по непонятный ссылке куда либо на подозрительный сайт.

На многих подозрительных сайтах происходит кража персональных данных, в том числе и тех данных, которые вы используете для входа в социальную сеть Вконтакте.

На этой ноте небольшую статью о взломе чужого аккаунта Вконтакте завершаю. Желаю вам хорошего настроения и будьте бдительны и осторожны на всемирных просторах Интернета.

Всего вам доброго, и до новых встреч на новых страницах блога QWnet.ru!

FAQ Мой сайт взломали

Взлом может стать одним из самых неприятных переживаний в вашем путешествии по сети. Однако, как и в большинстве случаев, прагматический подход может помочь вам сохранить рассудок. А также выходя за рамки проблем с минимальным влиянием.

А также выходя за рамки проблем с минимальным влиянием.

Взлом — это очень неоднозначный термин, который сам по себе не дает понимания того, что именно произошло. Чтобы получить необходимую помощь на форумах, убедитесь, что понимаете конкретные симптомы, которые заставляют вас думать, что вас взломали.Они также известны как индикаторы взлома (IoC).

Несколько IoC, которые являются явными индикаторами взлома, включают:

- Веб-сайт занесен в черный список Google, Bing и т. Д.

- Хост отключил ваш веб-сайт

- Веб-сайт помечен как распространяющий вредоносное ПО

- Читатели жалуются, что их настольные антивирусные программы отмечают ваш сайт

- Сообщили, что ваш веб-сайт используется для атаки на другие сайты

- Неавторизованное поведение уведомления (т.е.д., создание новых пользователей и т. д.…)

- Вы можете визуально увидеть, что ваш сайт был взломан, когда открываете его в браузере

Не все взломы созданы одинаково, поэтому при работе на форумах, пожалуйста, сохраните это разум. Если вы сможете лучше понять симптомы, команды будут лучше оснащены для оказания помощи.

Если вы сможете лучше понять симптомы, команды будут лучше оснащены для оказания помощи.

Ниже вы найдете серию шагов, которые помогут вам начать работу после взлома. Они не являются всеобъемлющими, поскольку было бы непрактично учитывать каждый сценарий, но они предназначены для того, чтобы помочь вам продумать процесс.

Наверх ↑

Сохраняйте спокойствие.

При решении проблемы безопасности как владелец веб-сайта вы, вероятно, испытываете чрезмерный стресс. Часто это самый уязвимый, из тех, что вы оказались в сети, и это противоречит тому, что все говорили вам: «Эй, WordPress — это просто !!»

Хорошая новость в том, что еще не все потеряно! Да, вы можете потерять немного денег. Да, вы можете получить удар по своему бренду. Да, ты поправишься.

Так что да, сделайте шаг назад и успокойтесь. Это позволит вам более эффективно контролировать ситуацию и восстановить свое присутствие в сети.

Документ.

Первым действенным шагом, который вы должны предпринять после компрометации, является документация. Найдите минутку, чтобы записать, что вы переживаете, и, если возможно, время. Несколько вещей, о которых следует помнить:

- Что вы видите, что заставляет вас думать, что вас взломали?

- Когда вы заметили эту проблему? Какой часовой пояс?

- Какие действия вы предприняли за последнее время? Был установлен новый плагин? Вы меняли тему? Изменить виджет?

Вы создаете базовый план для того, что распознается как отчет об инциденте.Планируете ли вы реагировать на инциденты самостоятельно или нанять профессиональную организацию, этот документ со временем окажется бесценным.

Рекомендую также уделить время аннотации деталей вашей хост-среды. Это потребуется в какой-то момент в процессе реагирования на инцидент.

Просканируйте свой веб-сайт.

При сканировании вашего веб-сайта у вас есть несколько различных способов сделать это: вы можете использовать внешние удаленные сканеры или сканеры уровня приложений. Каждый из них разработан, чтобы смотреть и сообщать о разных вещах. Ни одно решение не является лучшим подходом, но вместе вы значительно улучшите свои шансы.

Каждый из них разработан, чтобы смотреть и сообщать о разных вещах. Ни одно решение не является лучшим подходом, но вместе вы значительно улучшите свои шансы.

Сканеры на основе приложений (плагины):

Удаленные сканеры (краулеры):

В репозитории WP также есть ряд других связанных плагинов безопасности. Аннотированные выше существуют уже давно, и за каждым из них стоят сильные сообщества.

Просканируйте вашу локальную среду.

Помимо сканирования вашего веб-сайта, вы должны начать сканирование вашей локальной среды. Во многих случаях источник атаки / заражения начинается на вашем локальном компьютере (например, ноутбуке, настольном компьютере и т. Д.). Злоумышленники локально запускают троянов, которые позволяют им прослушивать информацию о доступе для входа к таким вещам, как FTP и / wp-admin, что позволяет им войти в систему как владелец сайта.

Убедитесь, что на вашем локальном компьютере запущено полное сканирование на наличие вирусов и вредоносных программ. Некоторые вирусы хорошо обнаруживают антивирусные программы и прячутся от них.Так что, может быть, попробуй другой. Этот совет распространяется как на машины с Windows, OS X и Linux.

Некоторые вирусы хорошо обнаруживают антивирусные программы и прячутся от них.Так что, может быть, попробуй другой. Этот совет распространяется как на машины с Windows, OS X и Linux.

Уточните у своего хостинг-провайдера.

Взлом мог затронуть не только ваш сайт, особенно если вы используете общий хостинг. Стоит проконсультироваться с вашим хостинг-провайдером, если они предпринимают какие-то шаги или должны. Ваш хостинг-провайдер также может подтвердить, является ли взлом фактическим взломом или, например, потерей обслуживания.

Одно из очень серьезных последствий взлома в наши дни — это занесение в черный список электронной почты.Кажется, это происходит все чаще и чаще. Поскольку веб-сайты используются для рассылки спама по электронной почте, органы «черного списка» электронной почты помечают IP-адреса веб-сайтов, и эти IP-адреса часто связаны с тем же сервером, который используется для электронной почты. Лучшее, что вы можете сделать, — это посмотреть на поставщиков услуг электронной почты, таких как Google Apps, когда дело касается потребностей вашего бизнеса.

Помните о черных списках веб-сайтов.

Проблемы с черным списком Google могут нанести ущерб вашему бренду. В настоящее время они вносят в черный список от 9 500 до 10 000 веб-сайтов в день.Это число растет с каждым днем. Существуют различные формы предупреждений, от больших всплывающих страниц, предупреждающих пользователей держаться подальше, до более тонких предупреждений, которые появляются на страницах результатов вашей поисковой системы (SERP).

Хотя Google является одним из наиболее известных, существует ряд других объектов черного списка, таких как Bing, Yahoo и широкий спектр приложений Desktop AntiVirus. Поймите, что ваши клиенты / посетители веб-сайта могут использовать любое количество инструментов, и любой из них может вызвать проблему.

Рекомендуется зарегистрировать свой сайт на различных онлайн-консолях для веб-мастеров, например:

Улучшите контроль доступа.

Вы часто будете слышать, как люди говорят об обновлении таких вещей, как пароли. Да, это очень важная часть, но это одна маленькая часть гораздо большей проблемы. Когда дело доходит до контроля доступа, нам нужно улучшить нашу общую позицию. Это означает использование сложных, длинных и уникальных паролей для начинающих. Лучшая рекомендация — использовать генератор паролей, подобный тем, что есть в таких приложениях, как 1Password и LastPass.

Да, это очень важная часть, но это одна маленькая часть гораздо большей проблемы. Когда дело доходит до контроля доступа, нам нужно улучшить нашу общую позицию. Это означает использование сложных, длинных и уникальных паролей для начинающих. Лучшая рекомендация — использовать генератор паролей, подобный тем, что есть в таких приложениях, как 1Password и LastPass.

Помните, что сюда входит изменение всех точек доступа. Когда мы говорим о точках доступа, мы имеем в виду такие вещи, как FTP / SFTP, WP-ADMIN, CPANEL (или любую другую панель администратора, которую вы используете на своем хосте) и MYSQL.

Это также выходит за рамки вашего пользователя и должно включать всех пользователей, имеющих доступ к среде.

Также рекомендуется рассмотреть возможность использования какой-либо формы двухфакторной / многофакторной системы аутентификации. В самой простой форме он вводит и требует второй формы аутентификации при входе в ваш экземпляр WordPress.

Некоторые из доступных плагинов, которые помогут вам в этом, включают:

Сбросить весь доступ.

После того, как вы обнаружите взлом, одним из первых шагов, которые вы захотите сделать, является блокировка вещей, чтобы вы могли минимизировать любые дополнительные изменения. В первую очередь следует начать с пользователей. Вы можете сделать это, принудительно сбросив глобальный пароль для всех пользователей, особенно для администраторов.

Вот плагин, который может помочь на этом этапе:

Вы также хотите удалить всех пользователей, которые могут активно входить в WordPress.Вы делаете это, обновляя секретные ключи в wp-config. Здесь вам нужно будет создать новый набор: генератор ключей WordPress. Возьмите эти значения, а затем замените значения в вашем файле wp-config.php новыми. Это заставит любого, кто все еще может войти в систему, выйти из системы.

Создать резервную копию.

Надеюсь, у вас есть резервная копия вашего веб-сайта, но если у вас ее нет, сейчас хорошее время для ее создания. Резервное копирование — это критически важный элемент продолжения вашей работы, и вы должны активно планировать его дальнейшие действия. Вы также должны спросить своего хоста, какова его политика в отношении резервного копирования. Если у вас есть резервная копия, вы сможете выполнить восстановление и сразу приступить к криминалистической работе.

Вы также должны спросить своего хоста, какова его политика в отношении резервного копирования. Если у вас есть резервная копия, вы сможете выполнить восстановление и сразу приступить к криминалистической работе.

Примечание: важно регулярно делать резервные копии своей базы данных и файлов. Если это когда-нибудь повторится.

В любом случае, прежде чем переходить к следующему этапу очистки, рекомендуется сделать еще один снимок среды. Даже если он заражен, в зависимости от типа взлома, воздействия могут вызвать множество проблем, а в случае катастрофического сбоя у вас будет хотя бы плохая копия для справки.

Найдите и удалите хак.

Это будет самая сложная часть всего процесса. Обнаружение и удаление взлома. Точные шаги, которые вы предпримете, будут зависеть от ряда факторов, включая, помимо прочего, описанные выше симптомы. Как вы подойдете к проблеме, будет зависеть от ваших технических навыков работы с веб-сайтами и веб-серверами.

Чтобы помочь в процессе, мы включили ряд различных ресурсов, которые должны помочь вам в этом процессе:

Может возникнуть соблазн все очистить и начать заново.В некоторых случаях это возможно, но во многих случаях это просто невозможно. Однако вы можете переустановить определенные элементы сайта, не обращая внимания на его ядро. Вы всегда должны быть уверены, что переустанавливаете ту же версию программного обеспечения, которую использует ваш веб-сайт, если вы выберете старую или более новую версию, вы, скорее всего, уничтожите свой сайт. При переустановке не используйте параметры переустановки в WP-ADMIN. Используйте приложение FTP / SFTP, чтобы перетащить версии.Это окажется намного более эффективным в долгосрочной перспективе, поскольку эти установщики часто перезаписывают только существующие файлы, а взломы часто вводят новые файлы … Вы можете безопасно заменить следующие каталоги:

Далее рекомендуется более внимательно обновлять и заменять файлы при перемещении по wp-content, поскольку он содержит файлы вашей темы и плагинов.

Единственный файл, который вы обязательно захотите посмотреть, — это ваш файл .htaccess. Это один из наиболее распространенных файлов, независимо от типа заражения, который чаще всего обновляется и используется для злонамеренных действий.Этот файл часто находится в корне папки установки, но также может быть встроен в несколько других каталогов той же установки.

Независимо от типа заражения, есть несколько распространенных файлов, за которыми следует следить в процессе исправления. В их числе:

- index.php

- header.php

- footer.php

- function.php

В случае изменения эти файлы обычно могут отрицательно повлиять на все запросы страниц, что делает их высокой мишенью для злоумышленников.

Используйте сообщество

Мы часто забываем, но мы являемся платформой, основанной на сообществе, это означает, что если у вас возникнут проблемы, кто-то из сообщества может помочь вам. Если вам не хватает денег или вы просто ищете руку помощи, вам стоит начать с форума WordPress.org Hacked or Malware.

Если вам не хватает денег или вы просто ищете руку помощи, вам стоит начать с форума WordPress.org Hacked or Malware.

Обновление!

После того, как вы очиститесь, вам следует обновить установку WordPress до последней версии программного обеспечения.Старые версии более подвержены взлому, чем новые.

Снова смени пароли!

Помните, вам необходимо изменить пароли для вашего сайта после , убедившись, что ваш сайт чист. Так что, если вы изменили их только после обнаружения взлома, измените их снова сейчас. Снова не забываем использовать сложные, длинные и уникальные пароли.

Вы можете рассмотреть возможность изменения учетной записи и пароля пользователя базы данных. Когда вы их изменили, не забудьте улучшить их до wp-config.php файл.

Криминалистика.

Криминалистика — это процесс понимания того, что произошло. Как проникли злоумышленники? Цель состоит в том, чтобы понять вектор атаки, который использовал злоумышленник, чтобы убедиться, что они не смогут злоупотребить им снова. Во многих случаях владельцам веб-сайтов очень сложно выполнить такой анализ из-за отсутствия технических знаний и / или доступных данных. Если у вас есть требуемые метаданные, существуют такие инструменты, как OSSEC и splunk, которые могут помочь вам синтезировать данные.

Во многих случаях владельцам веб-сайтов очень сложно выполнить такой анализ из-за отсутствия технических знаний и / или доступных данных. Если у вас есть требуемые метаданные, существуют такие инструменты, как OSSEC и splunk, которые могут помочь вам синтезировать данные.

Защитите свой сайт.

Теперь, когда вы успешно восстановили свой сайт, защитите его, реализовав некоторые (если не все) рекомендуемые меры безопасности.

Не могу войти в панель администратора WordPress

Бывают случаи, что злоумышленник захватывает вашу учетную запись администратора. Это не повод для паники, есть несколько разных вещей, которые вы можете сделать, чтобы восстановить контроль над своей учетной записью. Вы можете выполнить следующие действия, чтобы сбросить пароль

Инструменты, такие как phpMyAdmin и Adminer, часто доступны через вашего хостинг-провайдера.Они позволяют вам напрямую войти в свою базу данных, минуя экран администрирования и сбрасывая пользователя в таблице пользователей wp_users .

Если вы не хотите связываться с хэшами паролей или не можете это понять, просто обновите свой адрес электронной почты и вернитесь на экран входа в систему, нажмите «Забыли пароль» и дождитесь письма.

Используете контроль версий?

Если вы используете контроль версий, это может быть очень удобно, чтобы быстро определить, что изменилось, и вернуться к предыдущей версии веб-сайта.Из терминала или командной строки вы можете сравнить свои файлы с версиями, хранящимися в официальном репозитории WordPress.

$ svn diff.

Или сравните конкретный файл:

$ svn diff / path / to / filename

Наверх ↑

Как очистить взломанный сайт WordPress с помощью Wordfence

Если ваш сайт был взломан, Don’t Panic.

В этой статье описывается, как очистить ваш сайт, если он был взломан и заражен вредоносным кодом, бэкдорами, спамом, вредоносными программами или другими неприятностями. Эта статья была обновлена 27 августа 2019 г. и добавлены дополнительные ресурсы, помогающие избавиться от определенных типов инфекций. Эта статья написана Марком Маундером, основателем Wordfence. Я также являюсь аккредитованным исследователем безопасности, разработчиком WordPress, и я владею и управляю многими собственными веб-сайтами на WordPress, включая этот. Даже если вы не используете WordPress, в этой статье есть несколько инструментов, которые можно использовать, чтобы очистить свой сайт от инфекции.

Эта статья была обновлена 27 августа 2019 г. и добавлены дополнительные ресурсы, помогающие избавиться от определенных типов инфекций. Эта статья написана Марком Маундером, основателем Wordfence. Я также являюсь аккредитованным исследователем безопасности, разработчиком WordPress, и я владею и управляю многими собственными веб-сайтами на WordPress, включая этот. Даже если вы не используете WordPress, в этой статье есть несколько инструментов, которые можно использовать, чтобы очистить свой сайт от инфекции.

Если вы используете WordPress и вас взломали, вы можете использовать Wordfence для очистки большей части вредоносного кода с вашего сайта.Wordfence позволяет сравнивать ваши взломанные файлы с исходными файлами ядра WordPress, а также с исходными копиями тем и плагинов WordPress в репозитории. Wordfence позволяет увидеть, что изменилось, и дает вам возможность восстанавливать файлы одним щелчком мыши и выполнять другие действия.

Если вы подозреваете, что вас взломали, сначала убедитесь, что вы действительно были взломаны. Иногда администраторы сайтов в панике связываются с нами, думая, что их взломали, когда их сайт просто плохо себя ведет, происходит сбой обновления или возникает какая-то другая проблема.Иногда владельцы сайтов могут видеть спамерские комментарии и не могут отличить это от взлома.

Иногда администраторы сайтов в панике связываются с нами, думая, что их взломали, когда их сайт просто плохо себя ведет, происходит сбой обновления или возникает какая-то другая проблема.Иногда владельцы сайтов могут видеть спамерские комментарии и не могут отличить это от взлома.

Ваш сайт был взломан, если:

- Вы видите спам появляются в заголовке вашего сайта или сноске, который содержит рекламу для таких вещей, как порнография, наркотики, незаконных услуги и т.д. Часто это будет закачиваться в содержание страницы без какой-либо мысли для презентации, так что может показаться, как темный текст на темном фоне и не очень заметны для человеческого глаза (но поисковые системы могут это видеть).

- Вы выполняете поиск site: example.com (замените example.com своим сайтом) в Google и видите страницы или контент, которые вы не узнаете и выглядят вредоносными.

- Вы получаете сообщения от ваших пользователей о том, что они перенаправляются на вредоносный или рассылающий спам веб-сайт.

Обратите на них особое внимание, потому что многие взломы обнаруживают, что вы являетесь администратором сайта, и не покажут вам спам, а только покажут спам вашим посетителям или сканерам поисковых систем.

Обратите на них особое внимание, потому что многие взломы обнаруживают, что вы являетесь администратором сайта, и не покажут вам спам, а только покажут спам вашим посетителям или сканерам поисковых систем. - Вы получаете сообщение от вашего хостинг-провайдера о том, что ваш веб-сайт рассылает вредоносный или рассылающий спам.Например, если ваш хост сообщает, что он получает сообщения о спаме, содержащем ссылку на ваш веб-сайт, это может означать, что вас взломали. В этом случае хакеры рассылают откуда-то спам и используют ваш веб-сайт в качестве ссылки для перенаправления людей на принадлежащий им веб-сайт. Они делают это, потому что включение ссылки на ваш веб-сайт позволит избежать спам-фильтров, а добавление ссылки на их собственный веб-сайт попадет в спам-фильтры.

- Wordfence обнаруживает многие из этих и других проблем, о которых я здесь не упоминал, поэтому обращайте внимание на наши предупреждения и реагируйте соответственно.

Как только вы убедитесь, что вас взломали, немедленно создайте резервную копию своего сайта. Используйте FTP, систему резервного копирования вашего хостинг-провайдера или плагин резервного копирования, чтобы загрузить копию всего вашего веб-сайта. Причина, по которой вам нужно это сделать, заключается в том, что многие хостинг-провайдеры немедленно удаляют весь ваш сайт , если вы сообщаете, что он был взломан, или если они обнаруживают вредоносный контент. Звучит безумно, но в некоторых случаях это стандартная процедура для предотвращения заражения других систем в их сети.

Используйте FTP, систему резервного копирования вашего хостинг-провайдера или плагин резервного копирования, чтобы загрузить копию всего вашего веб-сайта. Причина, по которой вам нужно это сделать, заключается в том, что многие хостинг-провайдеры немедленно удаляют весь ваш сайт , если вы сообщаете, что он был взломан, или если они обнаруживают вредоносный контент. Звучит безумно, но в некоторых случаях это стандартная процедура для предотвращения заражения других систем в их сети.

Убедитесь, что вы также создали резервную копию базы данных вашего веб-сайта. Резервное копирование файлов и базы данных должно быть вашим первым приоритетом. Сделав это, вы можете смело переходить к следующему этапу очистки своего сайта, зная, что у вас есть хотя бы копия взломанного сайта и вы не потеряете все.

Вот правила дорожного движения при уборке вашего участка:

- Обычно вы можете удалить что угодно в каталоге wp-content / plugins /, и вы не потеряете данные и не сломаете свой сайт.

Причина в том, что это файлы плагинов, которые вы можете переустановить, а WordPress автоматически определит, удалили ли вы плагин, и отключит его. Просто убедитесь, что удалили целые каталоги в wp-content / plugins, а не только отдельные файлы. Например, если вы хотите удалить плагин Wordfence, вы должны удалить wp-content / plugins / wordfence и все в этом каталоге, включая сам каталог. Если вы удалите только несколько файлов из плагина, вы можете оставить свой сайт неработоспособным.

Причина в том, что это файлы плагинов, которые вы можете переустановить, а WordPress автоматически определит, удалили ли вы плагин, и отключит его. Просто убедитесь, что удалили целые каталоги в wp-content / plugins, а не только отдельные файлы. Например, если вы хотите удалить плагин Wordfence, вы должны удалить wp-content / plugins / wordfence и все в этом каталоге, включая сам каталог. Если вы удалите только несколько файлов из плагина, вы можете оставить свой сайт неработоспособным. - Обычно у вас есть только один каталог тем, который используется для вашего сайта, в каталоге wp-content / themes. Если вы знаете, что это за каталог, вы можете удалить все остальные каталоги тем. Будьте осторожны, если у вас есть «дочерняя тема». вы можете использовать два каталога в wp-content / themes.

- В каталоги wp-admin и wp-includes очень редко добавляются новые файлы. Поэтому, если вы обнаружите что-нибудь новое в этих каталогах, с большой вероятностью это вредоносный.

- Остерегайтесь старых установок WordPress и резервных копий. Мы часто видим зараженные сайты, когда кто-то говорит: «Но я постоянно обновлял свой сайт и установил плагин безопасности, так почему меня взломали?» Иногда случается, что вы или разработчик создаете резервную копию всех файлов вашего сайта в подкаталоге, например / old /, который доступен из Интернета. Эта резервная копия не поддерживается, и даже несмотря на то, что ваш основной сайт безопасен, хакер может проникнуть туда, заразить его и получить доступ к вашему основному сайту через установленный им бэкдор. Таким образом, никогда не оставляет старые установки WordPress лежащими рядом с , и если вас взломают, сначала проверьте их, потому что они, вероятно, полны вредоносных программ.

Если у вас есть SSH-доступ к вашему серверу, войдите в систему и выполните следующую команду, чтобы увидеть все файлы, которые были изменены за последние 2 дня. Обратите внимание, что точка указывает текущий каталог. Это приведет к тому, что приведенная ниже команда будет искать в текущем каталоге и во всех подкаталогах недавно измененные файлы. (Чтобы узнать, какой у вас текущий каталог в SSH, введите «pwd» без кавычек).

Это приведет к тому, что приведенная ниже команда будет искать в текущем каталоге и во всех подкаталогах недавно измененные файлы. (Чтобы узнать, какой у вас текущий каталог в SSH, введите «pwd» без кавычек).

найти. -mtime -2 -ls

Или вы можете указать конкретный каталог:

find / home / yourdirectory / yoursite / -mtime -2 -ls

Или вы можете изменить поиск, чтобы отображать файлы, измененные за последние 10 дней:

найти / home / yourdirectory / yoursite / -mtime -10 -ls

Мы предлагаем вам выполнить поиск, указанный выше, и постепенно увеличивать количество дней, пока вы не начнете видеть измененные файлы.Если вы сами ничего не меняли с момента взлома, скорее всего, вы увидите файлы, которые изменил хакер. Затем вы можете отредактировать их самостоятельно, чтобы очистить взлом. Это, безусловно, самый эффективный и простой способ узнать, какие файлы были заражены, и его используют все профессиональные службы очистки сайтов.

Еще один полезный инструмент в SSH — grep. Например, для поиска файлов, содержащих base64 (обычно используемый хакерами), вы можете выполнить следующую команду:

grep -ril base64 *

Это просто список имен файлов.Вы можете опустить опцию «l», чтобы увидеть фактическое содержимое файла, в котором встречается строка base64:

grep -ri base64 *

Имейте в виду, что «base64» также может встречаться в легитимном коде. Прежде чем что-либо удалять, убедитесь, что вы не удаляете файл, который используется темой или плагином на вашем сайте. Более точный поиск может выглядеть так:

grep --include = *. Php -rn. -e "base64_decode"

Эта команда рекурсивно ищет все файлы, которые заканчиваются на.php для строки «base64_decode» и печатает номер строки, чтобы вам было легче найти контекст, в котором находится строка.

Теперь, когда вы знаете, как использовать «grep», мы рекомендуем вам использовать grep в сочетании с «find». Что вам нужно сделать, так это найти файлы, которые были недавно изменены, посмотреть, что было изменено в файле, и если вы найдете обычную строку текста, например «здесь был плохой хакер», то вы можете просто выполнить grep во всех своих файлах для этого текста следующим образом:

Что вам нужно сделать, так это найти файлы, которые были недавно изменены, посмотреть, что было изменено в файле, и если вы найдете обычную строку текста, например «здесь был плохой хакер», то вы можете просто выполнить grep во всех своих файлах для этого текста следующим образом:

grep -irl «Здесь был плохой хакер» *

, и вы увидите все зараженные файлы, содержащие текст «плохой хакер был здесь».

Если вы очистите много зараженных сайтов, вы начнете замечать закономерности, в которых обычно находится вредоносный код. Одно из таких мест — каталог загрузок в установках WordPress. В приведенной ниже команде показано, как найти все файлы в каталоге загрузки, которые НЕ являются файлами изображений. Вывод сохраняется в файле журнала с именем «uploads-non-binary.log» в вашем текущем каталоге.

find public_html / wp-content / uploads / -type f -not -name "* .jpg" -not -name "* .png" -not -name "* .gif" -not -name "*.jpeg "> uploads-non-binary.log

Используя два простых инструмента командной строки «grep» и «find», вы можете очистить зараженный веб-сайт целиком. Как это просто! Бьюсь об заклад, вы уже готовы начать свой собственный бизнес по очистке сайтов.

Как это просто! Бьюсь об заклад, вы уже готовы начать свой собственный бизнес по очистке сайтов.

Теперь, когда в вашем арсенале есть несколько мощных инструментов и вы уже выполнили базовую очистку, давайте запустим Wordfence и проведем полное сканирование, чтобы очистить свой сайт. Этот шаг важен, потому что Wordfence выполняет очень продвинутый поиск инфекций.Например:

- Мы знаем, как должны выглядеть все основные файлы WordPress, темы с открытым исходным кодом и плагины с открытым исходным кодом, поэтому Wordfence может определить, заражен ли один из ваших исходных файлов , даже если это новая инфекция, которую никто никогда раньше не видел.

- Мы ищем сигнатуры заражений, используя сложные регулярные выражения, и наша база данных известных инфекций постоянно обновляется. Вы не можете сделать это с помощью простых инструментов командной строки unix или cPanel.

- Мы ищем URL-адреса вредоносных программ, используя список безопасного просмотра Google.

- Мы используем множество других источников данных, например SpamHaus, для обнаружения вредоносных программ и инфекций в вашей системе.

Как очистить взломанный сайт с помощью Wordfence:

- Обновите свой сайт до последней версии WordPress. Если вы используете версию WordPress до WordPress 5.x.x, то мы рекомендуем вам прочитать эту статью здесь перед обновлением до последней версии WordPress.

- Обновите все свои темы и плагины до новейших версий.

- Измените все пароли на сайте, особенно пароли администратора.

- Сделайте еще одну резервную копию и сохраните ее отдельно в резервной копии, которую мы рекомендовали вам сделать выше. Теперь у вас есть зараженный сайт, но на нем установлена последняя версия всего. Если вы что-нибудь сломаете во время очистки сайта с помощью Wordfence, вы можете вернуться к этой резервной копии, и вам не нужно будет повторять все шаги, описанные выше.

- Перейдите на страницу сканирования Wordfence.

Щелкните ссылку «Параметры и расписание сканирования». Включите опцию сканирования «Высокая чувствительность». Если сканирование занимает слишком много времени или не завершается, разверните раздел «Общие параметры». Отмените выбор параметров «Проверять файлы вне установленного вами WordPress» и «Проверять изображения, двоичные и другие файлы, как если бы они были исполняемыми». Сохраните изменения и попробуйте новое сканирование. - Когда появятся результаты, вы можете увидеть очень длинный список зараженных файлов. Не торопитесь и медленно просмотрите список.

- Изучите все подозрительные файлы и либо отредактируйте их вручную, чтобы очистить их, либо удалите файл. Помните, что вы не можете отменить удаления. Но если вы сделали резервную копию, которую мы рекомендовали выше, вы всегда можете восстановить файл, если удалите не то.

- Посмотрите на все измененные файлы ядра, темы и плагинов. Используйте параметр Wordfence, чтобы увидеть, что изменилось между исходным файлом и вашим файлом.

Если изменения выглядят вредоносными, воспользуйтесь функцией Wordfence для восстановления файла.

Если изменения выглядят вредоносными, воспользуйтесь функцией Wordfence для восстановления файла. - Медленно перемещайтесь по списку, пока он не станет пустым.

- Запустите еще одно сканирование и убедитесь, что ваш сайт чист.

- Если вам все еще нужна помощь, мы предлагаем коммерческую услугу по уборке сайта. Вы можете узнать больше, написав на genbiz @ wordfence.com с темой «Платная уборка сайта».

Отправьте его нам по адресу [email protected], и мы сообщим вам. Если ваш файл конфигурации WordPress wp-config.php заражен, не отправляйте нам копию этого файла, предварительно не удалив учетные данные для доступа к базе данных, а также уникальные ключи и соли аутентификации.

Если вы не получили ответа, возможно, ваша почтовая система или наша система отказались от сообщения, считая его вредоносным из-за вашего вложения.Поэтому, пожалуйста, отправьте нам сообщение без вложения, чтобы сообщить нам, что вы пытаетесь отправить нам что-то, и мы постараемся помочь в этом.

В Учебном центре Wordfence есть ряд статей, которые помогут вам. Вот список статей, которые помогут вам с определенными типами инфекций:

Вам необходимо удалить свой сайт из списка безопасного просмотра Google. Прочтите этот документ Google о том, как очистить свой сайт. Вот шаги:

- Первый вход в Инструменты Google для веб-мастеров.

- Добавьте свой сайт, если вы еще этого не сделали.

- Подтвердите свой сайт, следуя инструкциям Google.

- На главной странице Инструментов для веб-мастеров выберите свой сайт.

- Щелкните Состояние сайта , а затем щелкните Вредоносное ПО .

- Щелкните Запросить обзор .

Выход из списка безопасного просмотра Google — это большой шаг, но, возможно, вам еще предстоит поработать. Вам необходимо вести список всех антивирусных продуктов, которые говорят о заражении вашего сайта.Сюда могут входить такие продукты, как антивирус ESET, McAfee’s Site Advisor и другие. Посетите веб-сайты каждого производителя антивируса и найдите их инструкции по удалению вашего сайта из их списка опасных сайтов. Производители антивирусов часто называют это «белым списком», поэтому поиск в Google таких терминов, как «белый список», «удаление сайта», «ложное срабатывание» и название продукта обычно приводит вас к месту, откуда вы можете удалить свой сайт.

Посетите веб-сайты каждого производителя антивируса и найдите их инструкции по удалению вашего сайта из их списка опасных сайтов. Производители антивирусов часто называют это «белым списком», поэтому поиск в Google таких терминов, как «белый список», «удаление сайта», «ложное срабатывание» и название продукта обычно приводит вас к месту, откуда вы можете удалить свой сайт.

Перейдите по следующему URL-адресу и замените example.com адресом своего сайта.

http://www.google.com/safebrowsing/diagnostic?site=http://example.com/

Вы можете включить подкаталог, если он есть на вашем сайте. Открывающаяся страница очень проста, но содержит подробную информацию о текущем статусе вашего сайта, почему он внесен в список вредоносных программ или фишинга Google (список безопасного просмотра Google состоит из двух списков) и что делать дальше.

Поздравляю, если вам удалось очистить свой сайт. Теперь вам нужно убедиться, что его снова не взломают.Вот как:

- Установите Wordfence и регулярно просматривайте свой сайт WordPress.

- Убедитесь, что WordPress и все плагины и темы обновлены. Это самая важная вещь, которую вы можете сделать для защиты своего сайта.

- Убедитесь, что вы используете надежные пароли, которые сложно угадать.

- Избавьтесь от всех старых установок WordPress, лежащих на вашем сервере.

- Подпишитесь на нашу рассылку предупреждений о безопасности, чтобы получать уведомления о важных обновлениях безопасности, связанных с WordPress.

- Аутентифицируйте свой сайт в Wordfence Central, чтобы значительно упростить управление безопасностью вашего сайта.

Как взломать свои оценки на студенческом портале — Страница 2

ПРОФЕССИОНАЛЬНЫЙ ХАКЕРСКИЙ СЕРВИС (СОВЕТЫ ДЛЯ ПРОФЕССИОНАЛОВ ПО НАЙТИ ХАКЕРА ДЛЯ ИЗМЕНЕНИЯ ОЦЕНКИ)

Программное обеспечение Ultimate Grade было разработано профессиональной хакерской службой, которая предоставляет мощный инструмент для атак на веб-приложения и брандмауэр. Этот инструмент был разработан для генерации и перебора пароля администратора. Это отличный инструмент для взлома школьного веб-сайта и изменения оценок. Pro hacker service предоставляет услуги взлома, начиная от взлома электронной почты в Интернете, найма хакера для мобильного телефона, найма компьютерных хакеров.

Этот инструмент был разработан для генерации и перебора пароля администратора. Это отличный инструмент для взлома школьного веб-сайта и изменения оценок. Pro hacker service предоставляет услуги взлома, начиная от взлома электронной почты в Интернете, найма хакера для мобильного телефона, найма компьютерных хакеров.

Наймите хакера для профессиональных услуг по шифрованию ваших данных

При использовании программного обеспечения высшего класса есть возможность снова зашифровать ваши данные, и нарушение безопасности является большой проблемой при изменении школьной оценки.Это могло привести к исключению, испытательному сроку, приостановке, тюремному заключению и многому другому. В Интернете есть много статей, показывающих, как некоторые ученики использовали кейлоггеры, чтобы взломать учительский компьютер, чтобы изменить оценки. взламывать школьный веб-сайт с помощью кейлоггера, чтобы изменить свои оценки или весь класс и хвастаться этим, просто глупо. такую задачу делать не рекомендуется.

взламывать школьный веб-сайт с помощью кейлоггера, чтобы изменить свои оценки или весь класс и хвастаться этим, просто глупо. такую задачу делать не рекомендуется.

Чтобы продолжить публикацию, пожалуйста, удалите его или загрузите другое изображение. Ой! Это изображение не соответствует нашим правилам в отношении содержания.Чтобы продолжить публикацию, пожалуйста, удалите его или загрузите другое изображение.

Совершенный инструмент

Чтобы продолжить публикацию, пожалуйста, удалите его или загрузите другое изображение. Ой! Это изображение не соответствует нашим правилам в отношении содержания.Чтобы продолжить публикацию, пожалуйста, удалите его или загрузите другое изображение.

Совершенный инструмент Pro может взломать доску с менее сложными мерами, чтобы взломать студенческий портал университета. Когда вам нужно изменить оценки в транскрипте, вы должны учитывать множество факторов.

Когда вам нужно изменить оценки в транскрипте, вы должны учитывать множество факторов.

1. Зачем нужно менять свои оценки

2. Какой у вас средний балл

3. Насколько высоко вы хотите их повысить, чтобы не возникала подозрительная активность

4.На каком хостинге размещен ваш университетский сайт

5. Какие технические навыки вы приобрели, чтобы понять, как взаимодействовать брандмауэр и процессы базы данных

6. Какой услугой вы воспользовались для смены оценок

Список можно продолжать бесконечно. Лучше понять природу, почему вам нужно изменить свои оценки и как взломать свои оценки.

Лучше понять природу, почему вам нужно изменить свои оценки и как взломать свои оценки.

У нас доступны хакеры для найма и тестирования на проникновение

Свяжитесь с нами по

Prohackerservice. com

com

или отправьте нам письмо на номер

andrealake @ prohackerservice. com

лордверрайд.хакер @ gmail. com

WhatsApp нас на

+ 1 919 429 9496

Хотите связаться с нами анонимно? Используйте

Загрузите DUST или Wickr в Playstore или Apple store

ПЫЛЬ: HACKWIZARDS

WICKR ME: Hackwizards

Подробнее на

наймите хакера, чтобы он изменил ваши оценки, как взломать школьную систему, чтобы изменить оценки

как изменить оценки в транскрипте колледжа

.

Обратите на них особое внимание, потому что многие взломы обнаруживают, что вы являетесь администратором сайта, и не покажут вам спам, а только покажут спам вашим посетителям или сканерам поисковых систем.

Обратите на них особое внимание, потому что многие взломы обнаруживают, что вы являетесь администратором сайта, и не покажут вам спам, а только покажут спам вашим посетителям или сканерам поисковых систем. Причина в том, что это файлы плагинов, которые вы можете переустановить, а WordPress автоматически определит, удалили ли вы плагин, и отключит его. Просто убедитесь, что удалили целые каталоги в wp-content / plugins, а не только отдельные файлы. Например, если вы хотите удалить плагин Wordfence, вы должны удалить wp-content / plugins / wordfence и все в этом каталоге, включая сам каталог. Если вы удалите только несколько файлов из плагина, вы можете оставить свой сайт неработоспособным.

Причина в том, что это файлы плагинов, которые вы можете переустановить, а WordPress автоматически определит, удалили ли вы плагин, и отключит его. Просто убедитесь, что удалили целые каталоги в wp-content / plugins, а не только отдельные файлы. Например, если вы хотите удалить плагин Wordfence, вы должны удалить wp-content / plugins / wordfence и все в этом каталоге, включая сам каталог. Если вы удалите только несколько файлов из плагина, вы можете оставить свой сайт неработоспособным.

Если изменения выглядят вредоносными, воспользуйтесь функцией Wordfence для восстановления файла.

Если изменения выглядят вредоносными, воспользуйтесь функцией Wordfence для восстановления файла.