Двухфакторная аутентификация в MultiPassword

Двухфакторная аутентификация в MultiPassword

MultiPassword — менеджер паролей, который можно использовать не только для хранения данных авторизации с веб-сайтов, но и как двухфакторный аутентификатор. Программа позволяет генерировать одноразовые пароли для множества сайтов одновременно. Генерация осуществляется непосредственно в той же записи хранилища, где хранится логин и постоянный пароль от сайта.

Функция двухфакторной аутентификации предусмотрена во всех версиях MultiPassword — десктопной (программа для ПК), мобильной и браузерной (расширение для интернет-браузеров).

Принцип работы и преимущества двухфакторной аутентификации

Двухфакторная аутентификация (2FA) обеспечивает дополнительную защиту учетных записей на веб-сайтах. При активации для входа в личный кабинет придется использовать не только логин и пароль, но и код, сгенерированный аутентификатором. Этот код существует недолго — обычно около 30 секунд. По истечении этого времени он автоматически генерируется снова.

По истечении этого времени он автоматически генерируется снова.

Если обычный пароль еще можно как-то угадать, например, посимвольным перебором (рано или поздно он будет угадан, потому что никогда не меняется), то в случае с кодом 2FA это практически невозможно .

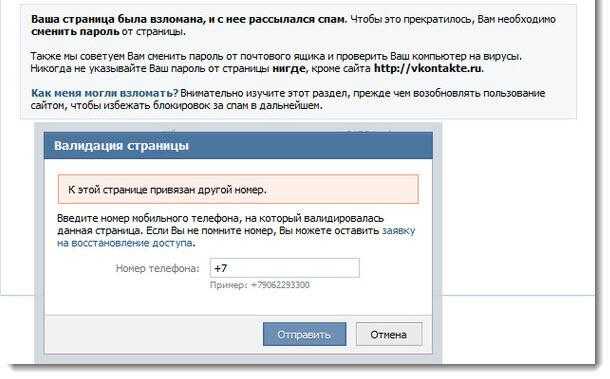

Сегодня киберпреступники не используют методы перебора паролей для взлома учетных записей на веб-сайтах. В основном взломы осуществляются с помощью «социальной инженерии» или с использованием фишинговых (фейковых) сайтов. Злоумышленники либо вынуждают жертву выдать логин и пароль, либо обманным путем заставляют вводить данные для авторизации на поддельном сайте.

Технология 2FA создана для защиты паролей от кражи, причем неважно, как именно это делается — через фишинговый сайт или путем получения доступа к компьютеру, на котором данные авторизации хранятся в текстовом файле на рабочем столе. Логин и пароль позволят им легко пройти первый уровень защиты, а вот обойти второй уровень не получится, т. к. для этого также потребуется дополнительно взломать аутентификатор 2FA. А если он хранится на мобильном устройстве, злоумышленникам придется получить к нему физический доступ.

А если он хранится на мобильном устройстве, злоумышленникам придется получить к нему физический доступ.

В отличие от Google Authenticator, мобильное приложение MultiPassword имеет собственную защиту от несанкционированного доступа. Если аутентификатор Google требует, чтобы вы вошли в систему только один раз (на устройствах Android), вам нужно будет вводить пароль каждый раз, когда вы запускаете мобильное приложение MultiPassword

Как использовать 2FA в MultiPassword?

Во всех версиях MultiPassword работа с 2FA осуществляется примерно одинаково. Вот инструкция по использованию этой технологии в программах для ПК, браузеров и смартфонов.

Использование двухфакторной аутентификации на компьютере и в браузере

Пользовательские интерфейсы расширения и настольной программы MultiPassword практически идентичны. Поэтому дальнейшая инструкция подходит для обеих версий приложения.

Первый шаг — активировать защиту 2FA для защищенной учетной записи, а затем привязать ее к аутентификатору MultiPassword. Рассмотрим процедуру на примере ВК.

Рассмотрим процедуру на примере ВК.

1. В программе/расширении MultiPassword необходимо создать новый пункт для хранения в нем данных авторизации от ВК (либо можно открыть существующий пункт, если он был создан ранее расширением). Заполните все поля (но вообще это необязательно).

2. Напротив «Дополнительного поля» нажмите кнопку с тремя вертикально расположенными точками, затем в выпадающем меню выберите пункт «Одноразовый пароль».

3. Ниже отобразится сформированное поле с надписью «Введите код 2FA». Пока здесь ничего не вводим.

4. Войдите в свой аккаунт ВК. Далее необходимо открыть страницу настроек аккаунта, перейти в «Безопасность » и нажмите на ссылку «Включить» рядом со строкой «Приложение для генерации кодов».0005

5. В открывшемся окне будут показаны «QR-код» и «Секретный ключ». Нам нужен второй, т.к. отсканировать QR с компьютера не получится. Копируем секретный ключ, но само окно не закрываем.

6. Затем снова откройте MultiPassword и вставьте секретный ключ, который вы только что скопировали, в дополнительное поле, которое вы создали ранее. Далее нажмите Сохранить.

7. Сразу после вставки ключа слева от дополнительного поля (отмечен на скриншоте выше) появится шестизначный код, рядом с которым можно увидеть таймер. Пока время не истекло, вам необходимо ввести этот код в поле «Код подтверждения» на странице настроек ВК, а затем нажать на кнопку «Подтвердить».

8. Если все прошло успешно, в левом нижнем углу страницы ВК появится сообщение об успешном добавлении заявки на генерацию кодов.

Теперь проверим 2FA от MultiPassword:

- Выйдем из личного кабинета ВК, чтобы попасть на страницу ввода логина и пароля. Введите авторизационные данные в соответствующие поля (или можете нажать на аватарку в блоке «Недавно заходили на сайт с этого компьютера», если это возможно).

- После ввода логина/пароля мы попадем не на личную страницу ВК, а на страницу ввода кода 2FA.

Вам нужно будет открыть MultiPassword, посмотреть сгенерированный шестизначный код и ввести его на странице входа в ВК.

Вам нужно будет открыть MultiPassword, посмотреть сгенерированный шестизначный код и ввести его на странице входа в ВК.

Использование 2FA MultiPassword на смартфоне

Процесс настройки двухфакторной аутентификации в мобильном приложении MultiPassword выглядит следующим образом:

1. Сразу отметим, что удобнее настраивать 2FA защиту через ПК .

2. Создайте новый элемент в хранилище паролей MultiPassword или отредактируйте существующий. Выберите элемент «Дополнительное поле».

3. В появившемся ниже блоке «Тип поля» выбрать вариант «Одноразовый пароль», в результате чего появится столбец — «Значение поля», а справа — иконка с изображение QR-кода.

4. Далее необходимо активировать 2FA защиту в настройках безопасности защищаемого аккаунта (в инструкции выше вы можете посмотреть как это сделать на примере ВК). На странице привязки к аккаунту приложения для генерации кодов будет отображаться QR-код и «Секретный ключ» (так он называется в ВК, но на других сайтах может называться как-то иначе).

5. Теперь в приложении MultiPassword коснитесь значка с изображением QR-кода напротив столбца «Значения полей» и наведите камеру смартфона на QR-код, который отображается на экране компьютера (предварительно необходимо предоставить доступ к приложению MultiPassword на камеру телефона). Вы также можете ввести в поле «Значения полей» ключ, указанный на странице ссылки приложения для генерации кодов. Если использовалась камера, в поле «Значение поля» отобразится ссылка — она нам не нужна, поэтому просто нажимаем кнопку «Сохранить» в правом верхнем углу (то же самое делаем и при вводе ключа вручную).

6. Вновь созданная или отредактированная запись откроется в MultiPassword. Под адресом сайта появится шестизначный код — его нужно ввести на странице настроек защиты 2FA до истечения времени (а если оно истекло, ввести тот, который будет сгенерирован заново), и подтвердить действие.

Это завершает привязку защищенной учетной записи к аутентификатору MultiPassword. Теперь при авторизации на сайте дополнительно потребуется ввести 6-значный код, который будет сгенерирован приложением MultiPassword (его можно найти в записи хранилища паролей, которую мы только что создали/отредактировали).

Теперь при авторизации на сайте дополнительно потребуется ввести 6-значный код, который будет сгенерирован приложением MultiPassword (его можно найти в записи хранилища паролей, которую мы только что создали/отредактировали).

10 советов по обеспечению безопасности в Интернете

Дэвид Аттард на

Недавно я написал статью под названием What the Hack , в которой я рассказал о волне хакерских атак, имевших место в то время. К сожалению, с тех пор мало что изменилось, и мы продолжаем слышать о все большем количестве утечек паролей, взломов, кражи личных данных и потери личной информации. Одна из утечек паролей, которая попала в заголовки, связана с потерей миллионов паролей Adobe.

На этой неделе платформы социальных сетей стали целью около двух миллионов учетных данных для входа в систему, в том числе Facebook, Yahoo, LinkedIn, Twitter, Google и vk.com. Охранная фирма Trustwave обнаружила множество учетных данных для входа в систему. Когда вы анализируете различные учетные данные, вас тревожит то, что значительное количество людей по-прежнему используют пароли, которые так легко угадать. Наиболее распространенные пароли:

Когда вы анализируете различные учетные данные, вас тревожит то, что значительное количество людей по-прежнему используют пароли, которые так легко угадать. Наиболее распространенные пароли:

- 123456

- 123456789

- 1234

- Пароль

- 12345

- 12345678

- Admin

- 123

- 1

- 1234567

Если вы администратор ИТ, у нас нет, чтобы использовать сильные пароли; но многие люди, которых вы знаете, вероятно, не беспокоятся о том, чтобы приложить некоторые усилия при выборе пароля, не говоря уже о рисках. Мы собрали несколько советов, которые НУЖНО и НЕТ, чтобы вы могли передать их семье, друзьям, коллегам и всем, кому, как вы знаете, это может понадобиться. Возможно, вам придется быть немного более настойчивым — подумайте о Шелдоне (из «Теории большого взрыва»).

- Никогда не используйте простой пароль, подобный приведенным выше, — это гарантия того, что в какой-то момент учетная запись будет скомпрометирована.

Не используйте в качестве пароля следующие : любые последовательности на клавиатуре (qwerty, qwertyuiop, asdfghjkl, poiuytrewq, zxcvbnm), ваше имя (или любое имя), вашу фамилию, дату рождения или что-либо еще, что легко читать или печатать. Не используйте словарные слова. Правило большого пальца: то, что легко запомнить вам, вероятно, легко угадать и другому!

Не используйте в качестве пароля следующие : любые последовательности на клавиатуре (qwerty, qwertyuiop, asdfghjkl, poiuytrewq, zxcvbnm), ваше имя (или любое имя), вашу фамилию, дату рождения или что-либо еще, что легко читать или печатать. Не используйте словарные слова. Правило большого пальца: то, что легко запомнить вам, вероятно, легко угадать и другому! - Используйте сложный пароль или кодовую фразу для наиболее часто используемых веб-сайтов и учетных данных офиса. Используйте фразу, которая имеет смысл только для вас, но больше ни для кого; используйте смешанный регистр, знаки препинания и символы и сделайте его длинным. Вы привыкнете к нему, если будете часто им пользоваться. Вот несколько примеров сложных паролей: Mycatisn0tgrumpy!, Mydogbump5intowall$, IS1ngwhenIc*ok, Iwillr3tireat40$$. Вы поняли суть. Эта инфографика может помочь вам создать надежный пароль http://lifehacker.com/5876541/use-this-infographic-to-pick-a-good-strong-password

- Выполните , проверьте сложность пароля с помощью средства проверки паролей: https://www.

microsoft.com/security/pc-security/password-checker.aspx

microsoft.com/security/pc-security/password-checker.aspx - Выполните , используйте отдельный пароль для каждого веб-сайта, который у вас есть. счет с. НЕ повторно использовать пароли. Когда вы повторно используете пароль, вы облегчаете хакеру, скомпрометировавшему один пароль, доступ ко ВСЕМ вашим учетным записям. Даже если вы используете сложную парольную фразу, такую как в пункте 2, не используйте ее повторно.

- Включите двухфакторную аутентификацию (2FA) всякий раз, когда она доступна: Google, Facebook, Twitter позволяют вам включить 2FA. Это сгенерирует токен с ограниченным сроком действия (обычно текстовое сообщение на вашем телефоне) или пароль, сгенерированный приложением, таким как Google Authenticator.

- Использовать ли диспетчер паролей для хранения ваших паролей, особенно тех, которые используются для веб-сайтов, которые вы редко посещаете.

- Не используйте менеджер паролей для паролей, в которых у вас есть конфиденциальная информация, такая как данные кредитной карты.

Ваш офисный логин и пароль, Paypal, Google, Facebook, Amazon и другие ваши конфиденциальные информационные учетные записи НЕ должны храниться в вашем менеджере паролей.

Ваш офисный логин и пароль, Paypal, Google, Facebook, Amazon и другие ваши конфиденциальные информационные учетные записи НЕ должны храниться в вашем менеджере паролей. - Не храните платежную информацию, такую как номера кредитных карт, в своей учетной записи электронной почты (для быстрого доступа).

- У защитите свои пароли от посторонних глаз; никогда никому не сообщайте свои пароли.

- Регулярно меняйте пароли конфиденциальных учетных записей веб-сайтов. Лучше перестраховаться, чем сожалеть.

Можете ли вы придумать, что еще можно добавить в этот список? Оставьте комментарий ниже и дайте нам знать!

Получите бесплатную 30-дневную пробную версию

Получите немедленные результаты. Определите, где вы уязвимы, с помощью первого сканирования в первый день 30-дневной пробной версии. Примите необходимые меры для устранения всех проблем.

Попробуйте бесплатно в течение 30 дней

Получите бесплатную 30-дневную пробную версию

Получите немедленные результаты.

Вам нужно будет открыть MultiPassword, посмотреть сгенерированный шестизначный код и ввести его на странице входа в ВК.

Вам нужно будет открыть MultiPassword, посмотреть сгенерированный шестизначный код и ввести его на странице входа в ВК. Не используйте в качестве пароля следующие : любые последовательности на клавиатуре (qwerty, qwertyuiop, asdfghjkl, poiuytrewq, zxcvbnm), ваше имя (или любое имя), вашу фамилию, дату рождения или что-либо еще, что легко читать или печатать. Не используйте словарные слова. Правило большого пальца: то, что легко запомнить вам, вероятно, легко угадать и другому!

Не используйте в качестве пароля следующие : любые последовательности на клавиатуре (qwerty, qwertyuiop, asdfghjkl, poiuytrewq, zxcvbnm), ваше имя (или любое имя), вашу фамилию, дату рождения или что-либо еще, что легко читать или печатать. Не используйте словарные слова. Правило большого пальца: то, что легко запомнить вам, вероятно, легко угадать и другому! microsoft.com/security/pc-security/password-checker.aspx

microsoft.com/security/pc-security/password-checker.aspx Ваш офисный логин и пароль, Paypal, Google, Facebook, Amazon и другие ваши конфиденциальные информационные учетные записи НЕ должны храниться в вашем менеджере паролей.

Ваш офисный логин и пароль, Paypal, Google, Facebook, Amazon и другие ваши конфиденциальные информационные учетные записи НЕ должны храниться в вашем менеджере паролей.