Как узнать, взломан ли ваш телефон (13 тревожных признаков)

Защищен ли ваш телефон от хакеров?

Хакеры, мошенники и преступники знают, что ваш телефон — это кладезь личных данных, который открывает доступ к вашим самым конфиденциальным учетным записям.

Телефонные хакеры создают поддельные или вредоносные приложения и используют поддельные установщики, опасные ссылки и похожие магазины приложений, чтобы попытаться заставить вас загрузить вредоносное ПО, которое дает им доступ к вашему телефону — и ко всему на нем.

В 2022 году специалисты по цифровой безопасности обнаружили около 200 000 троянских вирусов, замаскированных под легитимные мобильные банковские приложения [ *].

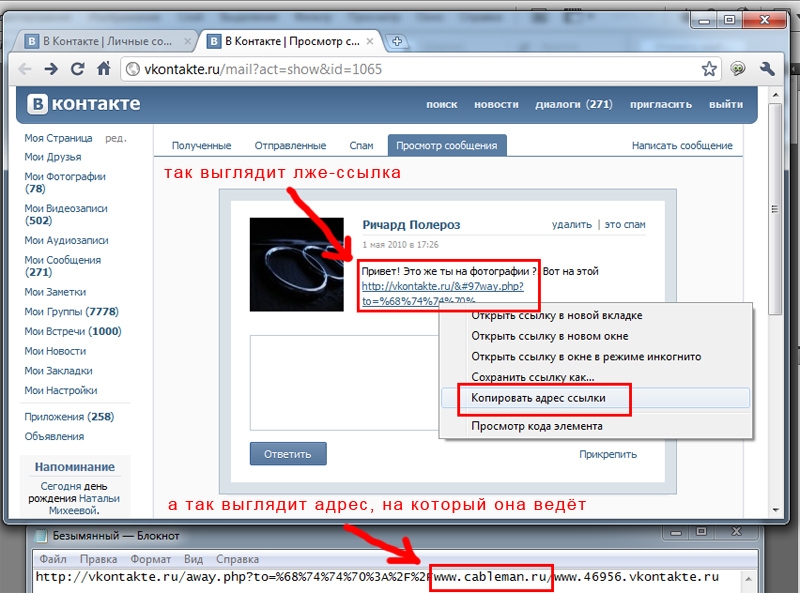

Но страшная правда заключается в том, что хакерам не всегда нужно использовать изощренные схемы мошенничества, чтобы взломать ваш телефон. Щелчок по вредоносным ссылкам на поддельных веб-сайтах, в объявлениях, электронных письмах или фишинговых сообщениях часто может привести к потере контроля над вашим мобильным устройством.

Если вы считаете, что ваш телефон взломали, действуйте быстро.

В этом руководстве мы объясним, как узнать, был ли взломан ваш телефон, что может произойти, если он будет взломан, и как защитить ваши устройства от мошенников и онлайн-угроз.

🛡 Получите отмеченную наградами цифровую безопасность. Универсальное цифровое решение для обеспечения безопасности Aura защитит вас от хакеров, мошенников и похитителей личных данных (и заняло первое место в рейтинге Forbes, Security.org и других). Попробуйте Aura бесплатно в течение 14 дней и защитите свою цифровую жизнь.

Как понять, что ваш телефон взломан: 13 предупредительных знаков

Взлом телефона происходит, когда злоумышленники, такие как хакеры, киберпреступники или даже лживые друзья, получают доступ к вашему телефону или данным вашего телефона без вашего разрешения.

Несмотря на то, что взлом телефона может быть трудно обнаружить, есть несколько явных признаков того, что ваше устройство было скомпрометировано:

- Аккумулятор вашего телефона разряжается быстрее, чем обычно.

Сокращение времени автономной работы — один из первых признаков того, что ваш телефон взломан. Вредоносные приложения , работающие в фоновом режиме, разряжают аккумулятор быстрее, чем обычно.

Сокращение времени автономной работы — один из первых признаков того, что ваш телефон взломан. Вредоносные приложения , работающие в фоновом режиме, разряжают аккумулятор быстрее, чем обычно. - В вашем счете указано превышение ожидаемого уровня использования данных. Взломанные устройства часто используют больше данных, чем вы обычно используете. Если вы начинаете получать предупреждения от своего оператора мобильной связи о высоком потреблении данных или если вы получаете счет на большую сумму, чем ожидалось, проверьте настройки своего устройства, чтобы узнать, какие приложения используют ваши данные.

- Ваше устройство ведет себя странно и работает медленно. Низкая производительность, необычные действия и сбои устройства — все это признаки взломанного телефона (например, приложения долго загружаются или переключаются).

- Аномально горячий телефон. Вредоносное ПО израсходует или нагрузит ресурсы вашего телефона.

Если ваш телефон теплый или даже горячий на ощупь, это может быть признаком того, что его взломали.

Если ваш телефон теплый или даже горячий на ощупь, это может быть признаком того, что его взломали. - Вы видите новые приложения на своем телефоне. Будьте особенно внимательны к неопознанным или подозрительным приложениям на рабочем столе. Некоторые вредоносные приложения будут устанавливать новые приложения, а хакер надеется, что вам все равно или вы их не заметите.

- Вам постоянно приходится выходить или закрывать определенные приложения. Если приложение открывается без вашего нажатия на него, это может быть частью хакерской атаки. Также будьте осторожны, если ваш мобильный браузер продолжает открывать вкладки или веб-сайты самостоятельно.

- Вы получаете странные уведомления и всплывающие окна. Обновления телефона иногда могут предупредить вас о взломе. Например, некоторые вредоносные приложения автоматически копируют данные в буфер обмена. Но недавнее обновление iOS предупредит вас, если приложение «просматривает» данные буфера обмена [ *].

Не игнорируйте эти сообщения.

Не игнорируйте эти сообщения. - Ваш Apple ID или учетная запись Google заблокированы. Хакеры часто быстро меняют ваши пароли и блокируют доступ к важным учетным записям. Если вы не можете получить доступ к своей учетной записи Apple или Google, это тревожный сигнал о том, что ваш телефон был взломан.

- Вы не можете войти в свои онлайн-аккаунты. Хакеры используют взломанный телефон, чтобы получить доступ к другим вашим учетным записям (известным как Мошенничество с захватом учетной записи ). Если ваши пароли не работают для вашей электронной почты, социальных сетей или других учетных записей, это может быть признаком того, что ваш телефон был взломан.

- Вы получили коды двухфакторной аутентификации, которые не запрашивали. Если вы начинаете получать коды двухфакторной аутентификации на свой телефон или электронную почту, это может быть признаком того, что хакер знает ваш пароль и пытается войти в одну из ваших учетных записей.

Не вводите код и немедленно измените пароль учетной записи.

Не вводите код и немедленно измените пароль учетной записи. - Загорится индикатор камеры или микрофона. Приложения для отслеживания и мониторинга будут использовать ваш микрофон или камеру в фоновом режиме. Если ваши индикаторы или значки загораются случайным образом, это может быть признаком взломанного телефона.

- Вы нашли странные фотографии и видео в своей галерее. Если хакеры взломают ваш телефон, они могут использовать его, чтобы шпионить за вами или снимать фото и видео без вашего ведома. Если вы продолжаете находить странные фотографии и видео в своей галерее (или в облачном сервисе резервного копирования, таком как iCloud или Google Photos), это может означать, что камера вашего телефона была взломана.

- Ваш номер телефона и другая информация были украдены в результате утечки данных. Хотя это не совсем признак того, что ваш телефон взломан, если ваша личная информация в даркнете , это означает, что вы можете стать легкой мишенью для хакеров.

Любой из этих предупреждающих знаков может указывать на то, что ваш телефон был взломан. Но как его взломали в первую очередь? И что вы можете сделать, чтобы удалить хакеров с вашего телефона и защитить его в будущем?

💡 Похожие: Меня взломали? Как распознать и восстановиться после взлома →

Как удалить хакера с вашего телефона

Если вы считаете, что ваше устройство взломано, начните с нескольких из следующих шагов, чтобы нейтрализовать злоумышленника и ограничить дальнейший ущерб:

- Удалите все нераспознанные или потребляющие ресурсы приложения: Удалите все, что вы не узнаете. Если вы не уверены в приложении, погуглите его или найдите его в магазине приложений, чтобы убедиться, что оно законно.

- Очистить историю посещенных страниц, кеш и загрузки. Вредоносное ПО может скрываться в тех областях вашего телефона, которые вы обычно не используете.

Очистка истории посещенных страниц и кеша, а также ваших загрузок может удалить вредоносное программное обеспечение, которое там прячется.

Очистка истории посещенных страниц и кеша, а также ваших загрузок может удалить вредоносное программное обеспечение, которое там прячется. - Загрузите программное обеспечение безопасности и запустите антивирусное сканирование, чтобы изолировать вредоносное ПО. Используйте антивирусное программное обеспечение, предлагаемое поставщиками цифровой безопасности, такими как Aura, для поиска и удаления любого вредоносного или шпионского ПО, заразившего ваш телефон.

- Удалите нераспознанные устройства из своего Apple ID или учетной записи Google. Мошенники, получившие доступ к вашим учетным записям Apple или Google, подключат их к своим устройствам для облегчения доступа. Проверьте наличие незнакомых устройств в своем журнале активности Google или списке устройств Apple ID и выйдите из них.

После того, как вы устраните как можно больше уязвимостей, перезагрузите устройство, чтобы устранить все оставшиеся взломы. Если вы восстанавливаете резервную копию (или только что купили новый телефон), убедитесь, что резервная копия была сделана до того, как ваше устройство было взломано.

После того, как вы устраните как можно больше уязвимостей, перезагрузите устройство, чтобы устранить все оставшиеся взломы. Если вы восстанавливаете резервную копию (или только что купили новый телефон), убедитесь, что резервная копия была сделана до того, как ваше устройство было взломано. Кроме того, менеджер паролей не будет автоматически вводить ваш пароль на фишинговых сайтах.

Кроме того, менеджер паролей не будет автоматически вводить ваш пароль на фишинговых сайтах.

⚡️ Быстро узнайте, подвержены ли вы риску взлома или мошенничества. Универсальное цифровое решение для обеспечения безопасности Aura может предупредить вас почти в режиме реального времени, если ваши данные или учетные записи были скомпрометированы — иногда до 250 раз быстрее, чем другие службы. Попробуйте Aura бесплатно в течение 14 дней и защитите свою цифровую жизнь.

Как взламывают телефоны? (и что делать)

- Загрузка вредоносных или зараженных приложений

- Всплывающие окна браузера, сообщающие о том, что ваше устройство заражено

- Фишинговые атаки, осуществляемые с помощью электронной почты, текстовых сообщений или телефонных звонков 33 Атаки на Wi-Fi

- Приложения со слишком большим количеством разрешений

- Мошенничество с проверочным кодом (мошенничество с двухфакторной аутентификацией)

- Замена SIM-карты

- Взлом зарядной станции (т.

е. «взлом сока»)

е. «взлом сока»)

Взлом телефона может быть изощренной аферой с участием таких вирусов, как AdWare, трояны и программы-вымогатели. Или это может быть так же просто, как нажать на неправильную ссылку. Вот как хакеры атакуют ваш телефон и что делать, чтобы защитить себя:

1. Загрузка вредоносных или зараженных приложений

Хакеры разрабатывают и продают бесплатные приложения, которые на самом деле являются замаскированными вредоносными приложениями. Например, пользователей могут обмануть приложения-фонарики, которые крадут данные о местоположении, или бесплатные игры, которые устанавливают программное обеспечение для майнинга криптовалюты в фоновом режиме.

Только в 2020 году в магазинах приложений было выявлено 45 000 вредоносных приложений [ * ], при этом 44% случаев мошенничества приходится на мобильные приложения [ * ].

В других случаях мошенники могут взломать или заразить законное приложение, чтобы заставить вас думать, что оно безопасно.

Эти вредоносные приложения захватывают ресурсы вашего устройства и могут даже сделать ваш телефон частью ботнета — группы зараженных устройств, используемых для проведения кибератак, таких как DDoS-атаки.

Не дай себя взломать! Как избежать загрузки вредоносных приложений:

Загружайте приложения только из официальных магазинов приложений, таких как Google Play Store или Apple App Store. Если кто-то попытается заставить вас загрузить приложение — даже приложение, которое вы узнаете — из внешнего источника, будьте осторожны. Приложения, которые меняют владельцев или разработчиков, также могут указывать на потенциальную проблему.

Вы также можете проверить заряд батареи и использование данных, чтобы найти приложения, которые потребляют вычислительную мощность вашего устройства.

Как проверить, какие приложения используют больше всего батареи на вашем телефоне (iOS) Зайдите в приложение Настройки и проверьте Аккумулятор и Использование данных , чтобы увидеть, есть ли какие-либо незнакомые приложения в верхней части данные и данные об использовании батареи.

✅ Защитите себя от наихудших последствий взлома телефона: Если ваш телефон взломан, это может поставить под угрозу ваш банк, электронную почту и другие учетные записи в Интернете. Попробуйте лучшую защиту от кражи личных данных от Aura бесплатно на 14 дней для защиты вашей личности от мошенников.

2. Всплывающие окна браузера, утверждающие, что ваше устройство заражено

Хакеры будут использовать ваш страх быть взломанными против вас, чтобы получить доступ к вашему телефону. В этих случаях мошенничества вы будете получать всплывающие окна браузера, в которых утверждается, что ваше устройство заражено вредоносным ПО и что вам нужно загрузить приложение, чтобы «исправить» его.

Эти приложения обычно перечислены как «сканирующие» или «очищающие». Но на самом деле они созданы для того, чтобы шпионить за вами и красть вашу конфиденциальную информацию.

В 2021 году хакеры взломали 120 рекламных серверов, в результате чего вредоносная реклама появилась на сотнях миллионов сайтов [ * ].

Мошенники также могут использовать AdWare, чтобы залить ваш экран нежелательными всплывающими окнами, надеясь, что вы нажмете на одно из них или позвоните по поддельному номеру технической поддержки.

Не дай себя взломать! Как избежать мошеннических всплывающих окон браузера:

Игнорируйте любые заявления о заражении вашего устройства. Веб-сайты и реклама не могут сканировать ваше устройство и не смогут сообщить вам, скачали ли вы вредоносное ПО.

Если вы сомневаетесь, спросите, откуда появляется реклама или всплывающее окно. Вредоносные всплывающие окна чаще всего встречаются на менее популярных веб-сайтах или сайтах, которые менее тщательно следят за размещаемой ими рекламой (например, на сайтах для взрослых). Антивирус

Aura может сканировать ваш ПК, Mac и устройства Android на наличие вредоносных программ, защищая вас от хакеров. Попробуйте Aura бесплатно в течение 14 дней и защитите свои устройства от хакеров.

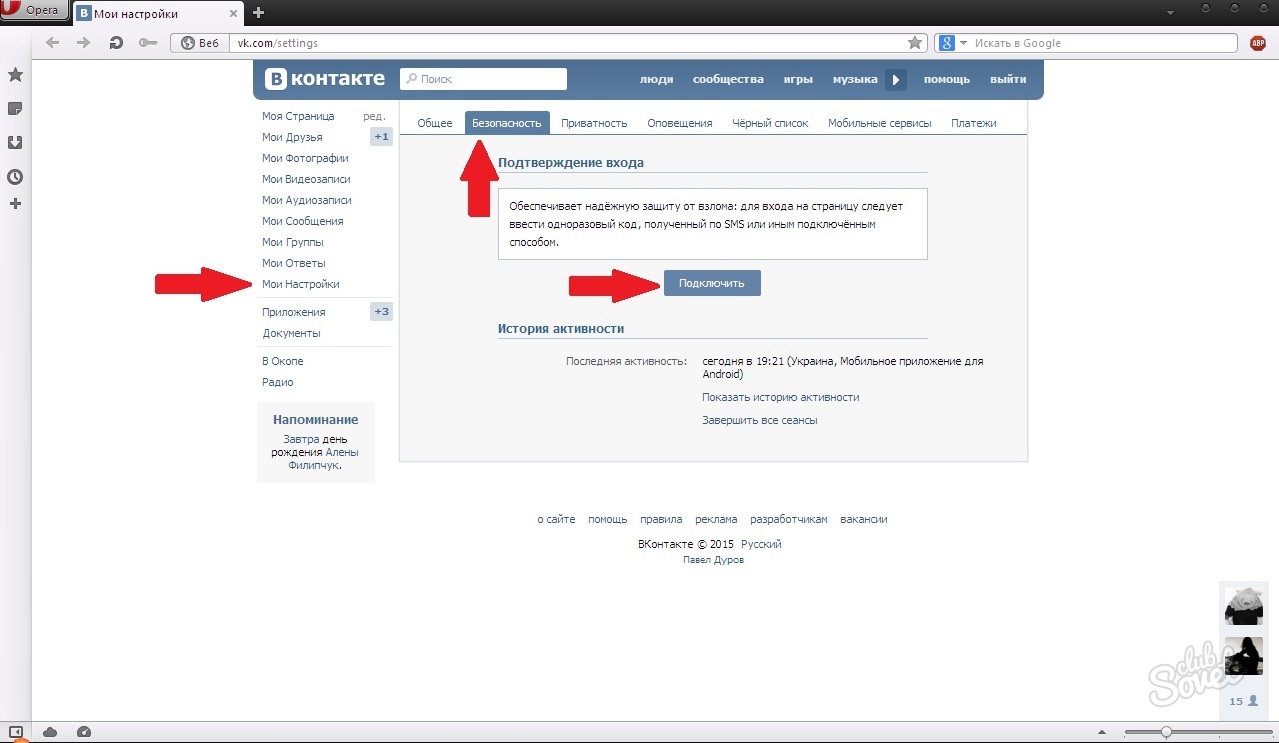

3. Фишинговые атаки, осуществляемые с помощью электронной почты, текстовых сообщений или телефонных звонков

Телефонные хакеры также могут использовать классические фишинговые атаки, чтобы заставить вас перейти по ссылкам, содержащим вредоносное ПО. Эти мошенничества могут происходить по электронной почте, поддельные текстовые сообщения , WhatsApp и другие службы обмена сообщениями или даже прямые сообщения в социальных сетях (DM).

Эти сообщения часто выглядят так, как будто они исходят от государственного учреждения или компании, которой вы доверяете (например, Amazon, Google или Apple). Но если вы нажмете на ссылку, они загрузят на ваш телефон шпионское или другое вредоносное ПО.

Пример поддельного текстового сообщения, содержащего фишинговую ссылку. Источник: команда Aura. Однако количество фишинговых сайтов для мобильных устройств увеличилось с менее чем 50% до более чем 75% всех фишинговых сайтов [9].0009*].Не дай себя взломать! Как избежать фишинговых атак:

Во-первых, никогда не переходите по ссылкам и не загружайте вложения из нежелательных электронных писем или сообщений. Если в сообщении утверждается, что оно исходит от знакомой вам компании, свяжитесь с ней напрямую.

Если в сообщении утверждается, что оно исходит от знакомой вам компании, свяжитесь с ней напрямую.

То же самое касается телефонных звонков. Если кто-то звонит вам и оставляет сообщение, не перезванивайте по указанному номеру. Вместо этого перезвоните им по официальному номеру телефона компании.

Если вы нажмете на ссылку, и она перенаправит вас на веб-сайт, который запрашивает ввод данных вашей учетной записи и пароля, проверьте наличие признаков мошенничества. Это может включать:

- Домен с ошибкой (например, «Walmrat» вместо «Walmart»)

- Неожиданный домен (например, «Airbnb-support.com» вместо «Airbnb.com»)

- «Небезопасный » URL-адрес (безопасный URL-адрес использует « HTTPS» вместо « HTTP» и будет включать символ замка в поле URL-адреса).

0010 →

4. Программное обеспечение для слежки и приложения для слежки

Приложения для слежки — это законные приложения, которые позволяют вам отслеживать чью-либо активность. Но хотя многие из этих приложений предназначены для родителей, которые хотят следить за своими детьми, они также могут использоваться жестокими или ревнивыми партнерами или хакерами, которые хотят отслеживать вашу активность.

Но хотя многие из этих приложений предназначены для родителей, которые хотят следить за своими детьми, они также могут использоваться жестокими или ревнивыми партнерами или хакерами, которые хотят отслеживать вашу активность.

Приложения Stalkerware остаются скрытыми на вашем телефоне или маскируются под другие приложения, что затрудняет их обнаружение и удаление.

Не дай себя взломать! Как избежать слежки за приложениями:

Хакеру нужен физический доступ к вашему телефону, чтобы установить шпионское ПО. Убедитесь, что вы знаете, кто имеет доступ к вашим устройствам, и всегда следите за странными или нераспознанными приложениями.

💡 Связанный: Бесплатная и платная VPN — в чем разница? →

5. Атаки на Wi-Fi

Общественные и даже домашние сети Wi-Fi, как известно, легко взломать . Хакеры могут использовать так называемую атаку «человек посередине» (MitM) для отслеживания и перехвата любых данных, которые вы отправляете, включая имена пользователей и пароли учетных записей.

Мошенники также могут взламывать устройства Bluetooth (например, умные колонки или другие устройства Интернета вещей). Избегайте сопряжения телефона с неизвестными устройствами Bluetooth или подключениями, так как они могут стать ловушкой для взлома.

Не дай себя взломать! Как избежать атак на Wi-Fi:

По возможности избегайте общедоступных сетей Wi-Fi и используйте вместо них мобильные точки доступа (которые труднее взломать).

Будьте столь же бдительны с кажущимися безопасными сетями Wi-Fi, такими как сети Starbucks или в аэропортах . ФБР выпустило предупреждение о киберпреступниках, использующих мошеннические сети Wi-Fi в аэропортах для кражи личных данных и финансовой информации [ * ]. (Это только одна из многих опасностей использования общедоступных и незащищенных сетей Wi-Fi .)

Совет для профессионалов: Используйте виртуальную частную сеть (VPN) для защиты своего устройства и сети от хакеров. VPN военного уровня Aura шифрует все ваши данные, чтобы хакеры не могли видеть, что вы делаете, и не могли украсть вашу личность.

VPN военного уровня Aura шифрует все ваши данные, чтобы хакеры не могли видеть, что вы делаете, и не могли украсть вашу личность.

6. Приложения со слишком большим количеством разрешений

Почти каждое приложение собирает данные во время работы или требует разрешений для работы (например, Instagram требуется доступ к вашей камере и микрофону для захвата фотографий и видео).

Однако некоторые приложения запрашивают слишком много разрешений или запрашивают доступ к несвязанным данным, чтобы продать их в Интернете брокерам данных (или украсть вашу личность). Хуже того, если хакеры взломают эти приложения, они получат доступ ко всему, что вы разрешили приложению видеть или делать на вашем телефоне.

Большинство мобильных устройств предупредят вас, если приложение запрашивает отслеживание вас или доступ к вашим данным и камереНе дайте себя взломать! Как не давать приложениям слишком много разрешений:

Ставьте под сомнение любые разрешения, которые приложение запрашивает у вас. Если он требует слишком многого — например, сбора данных о местоположении, включения микрофона, чтения экрана и включения камеры — удалите его.

Если он требует слишком многого — например, сбора данных о местоположении, включения микрофона, чтения экрана и включения камеры — удалите его.

Это также предупреждающий знак о том, что вы загрузили поддельное приложение, которое хакеры могут использовать для взлома вашего телефона.

💡 Связанный: Мошенничество с Apple Pay? Вот как вернуть свои деньги →

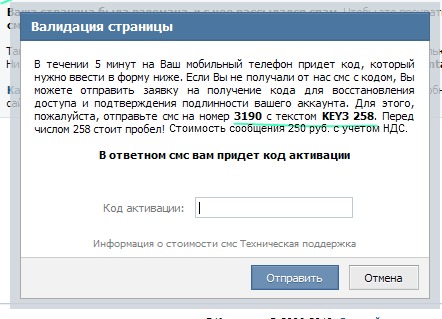

7. Мошенничество с кодом подтверждения (мошенничество с двухфакторной аутентификацией)

Коды двухфакторной аутентификации часто являются последней линией защиты от хакеров, пытающихся получить доступ к вашему телефону, учетным записям в социальных сетях или банку. Счета. Когда Google автоматически зарегистрировал учетные записи пользователей в 2FA, количество взломанных учетных записей сократилось на 50 % [ * ].

Если у преступников уже есть ваше имя пользователя и пароль, но вы включили двухфакторную аутентификацию для своих учетных записей, они попытаются выманить у вас этот код.

Мошенничество с 2FA часто является продолжением другого продолжающегося мошенничества, такого как мошенничество с романтическими отношениями , в котором кто-то, кого вы встречаете на сайте онлайн-знакомств, обманом заставляет вас отказаться от кода 2FA. Еще одним примером является фишинговая афера; кто-то, утверждающий, что он из IRS, запрашивает код, чтобы «подтвердить» вашу личность.

Не дай себя взломать! Как избежать мошенничества с кодом подтверждения:

Никому не сообщайте коды 2FA, даже если кто-то говорит вам, что ему нужна ваша помощь для доступа к одной из его учетных записей. Если кто-то попросит отправить код на ваш телефон, это мошенничество.

💡 Связанный: Что такое мошенничество с проверочным кодом Google Voice? →

8. Замена SIM-карты

Замена SIM-карты (также известная как «подмена SIM-карты») — один из самых страшных и распространенных способов взлома вашего телефона. В этой афере мошенники звонят вашему оператору мобильной связи, выдавая себя за вас. Затем они просят переключить ваш номер телефона на новую SIM-карту, которой они владеют.

В этой афере мошенники звонят вашему оператору мобильной связи, выдавая себя за вас. Затем они просят переключить ваш номер телефона на новую SIM-карту, которой они владеют.

После завершения обмена мошенники могут звонить с вашего номера, а также отправлять и получать ваши сообщения (включая коды 2FA, которые дают им доступ к вашим учетным записям).

Не дай себя взломать! Как избежать замены SIM-карты:

Заблокируйте SIM-карту у своего оператора мобильной связи. Для этого требуется PIN-код, чтобы переключить телефон на новую SIM-карту. Просто убедитесь, что ваш PIN-код нелегко угадать (например, день рождения или адрес). Вы также можете заблокировать SIM-карту на устройстве iOS .

💡 Связанный: Что мошенники могут сделать с вашей SIM-картой? →

9. Взлом зарядной станции (т. е. «взлом сока»)

Мошенники также научились использовать общедоступные зарядные станции, например, в аэропортах, для кражи данных или захвата ваших устройств. Когда вы подключаете свой телефон к скомпрометированному зарядному порту, он либо заражает ваше устройство вредоносным ПО, либо сама зарядная станция крадет ваши конфиденциальные данные.

Когда вы подключаете свой телефон к скомпрометированному зарядному порту, он либо заражает ваше устройство вредоносным ПО, либо сама зарядная станция крадет ваши конфиденциальные данные.

В апреле 2023 года ФБР выпустило предупреждение, запрещающее использовать общедоступные зарядные станции в аэропортах, гостиницах и торговых центрах [ * ], утверждая, что: и программное обеспечение для мониторинга на устройствах».

Не дай себя взломать! Как избежать мошенничества с получением сока:

Возьмите с собой собственное зарядное устройство, а не пользуйтесь общедоступными зарядными устройствами, поскольку они могут быть скомпрометированы.

💡 Похожие: Украденный телефон? Не паникуйте. Выполните следующие действия как можно скорее →

Что может сделать кто-то, если взломает ваш телефон?

Хакеры знают, что ваш телефон является единой точкой доступа к вашим самым важным данным и учетным записям. Когда злоумышленники взламывают ваш телефон, они могут совершать всевозможные мошенничества, в том числе:

Когда злоумышленники взламывают ваш телефон, они могут совершать всевозможные мошенничества, в том числе:

- Захват устройства: Иногда хакеры заинтересованы только в использовании вашего устройства, а не в доступе к вашим данным. Мошенники используют взломанные устройства для криптоджекинга (майнинг криптовалюты в фоновом режиме), рассылки рекламного спама или в качестве средства для проведения других кибератак .

- Утечка данных и раскрытие информации: Данные на вашем устройстве — пароли, PIN-коды, пароли и т. д. — являются ценной валютой для мошенников. Они могут использовать вашу информацию для украсть вашу личность или даже продать ее в даркнете другим хакерам.

- Доступ к конфиденциальным фотографиям для вымогательства: Мы часто храним конфиденциальные фотографии или информацию на наших мобильных телефонах.

Мошенники могут использовать их для вымогательства или выкладывать в сеть. (Это то, что произошло во время CelebGate , когда учетные записи iCloud крупных знаменитостей были взломаны.)

Мошенники могут использовать их для вымогательства или выкладывать в сеть. (Это то, что произошло во время CelebGate , когда учетные записи iCloud крупных знаменитостей были взломаны.) - Шпионаж и преследование: Бывший любовник или контролирующий член семьи может установить шпионское программное обеспечение на ваш телефон, чтобы следить за вами. Мошенничество со взломом телефонов такого рода может подвергнуть вас риску физического вреда.

- Взлом вашего рабочего места: Хакеры знают, что мы используем наши личные устройства для работы, поэтому они могут атаковать вас, чтобы получить доступ к данным и сетям вашей компании. Удаленные работники, пользующиеся мобильными телефонами, проводят 80 % своего времени за пределами сети своей компании, защищенной кибербезопасностью [ * ].

- Кража личных данных и финансовое мошенничество: На вашем телефоне более чем достаточно информации, чтобы мошенники могли украсть вашу личность или получить доступ к вашим финансовым счетам.

Получив доступ к вашему телефону, хакеры могут участвовать в мошенничество с кредитными картами или даже опустошение ваших банковских счетов.

Получив доступ к вашему телефону, хакеры могут участвовать в мошенничество с кредитными картами или даже опустошение ваших банковских счетов.

✅ Защитите себя от кражи личных данных: Каждый план Aura включает страховой полис на сумму 1 000 000 долларов США на случай убытков, связанных с кражей личных данных. Попробуйте Aura бесплатно в течение 14 дней , чтобы понять, подходит ли она вам.

Можно ли взломать iPhone?Вы можете подумать: «Но я использую устройство Apple. Их нельзя взломать, верно?

Несмотря на то, что телефоны и устройства Android являются обычными целями хакеров, устройства iOS также могут быть взломаны. Только в 2020 году в магазине приложений Apple было доступно более 1200 вредоносных приложений, и их скачивали более 9 раз.0142 300 миллионов раз в месяц [ * ].

Тем не менее, устройства Android по-прежнему более уязвимы для хакеров.

Согласно отчету, опубликованному Apple, на устройствах Android в 47 раз больше вредоносных программ, чем на iPhone [ * ].

Обновления безопасности и программного обеспечения не всегда попадают на устройства Android одновременно. Это означает, что на старых устройствах часто отсутствуют ключевые обновления для исправления известных уязвимостей. В магазине Google Play также полно вредоносных приложений: более 100 миллионов устройств стали жертвами вредоносных приложений, предназначенных для кражи ваших денег [ *].

💡 Похожие: Кто-нибудь может взломать мой iPhone? Как сказать и что делать →

Как защитить свой телефон от хакеров

Мы все согласны с тем, что лучше проявлять инициативу в отношении безопасности своего телефона, чем иметь дело со взломанным устройством. К счастью, для защиты телефона от хакеров не требуется много времени.

Сначала ознакомьтесь с признаками мошенничества или фишингового сайта. Большинство хакеров используют социальную инженерию , чтобы обмануть вас и заставить выдать данные своей учетной записи или пароли. Не отправляйте конфиденциальную информацию никому, кого вы не знаете лично, особенно если они обратятся к вам.

Большинство хакеров используют социальную инженерию , чтобы обмануть вас и заставить выдать данные своей учетной записи или пароли. Не отправляйте конфиденциальную информацию никому, кого вы не знаете лично, особенно если они обратятся к вам.

Далее, не подвергайте свой телефон рискованным или уязвимым ситуациям, например, загружайте приложения не из официального магазина приложений, пользуйтесь общедоступной сетью Wi-Fi или заряжайте телефон на общественных зарядных станциях. Кроме того, всегда знайте, где находится ваш телефон и кто имеет к нему доступ.

Наконец, сделайте свои устройства и учетные записи более безопасными. Вы можете использовать VPN при общедоступном просмотре, а также антивирусное программное обеспечение для защиты от вредоносных программ. Убедитесь, что ваши пароли сложные и уникальные, и включите двухфакторную или многофакторную аутентификацию (2FA/MFA) для дополнительной безопасности.

Для еще большей безопасности следуйте этим дополнительным советам по защите телефона от хакеров:

- Используйте блокировщик рекламы или мобильный браузер, ориентированный на конфиденциальность.

Браузеры конфиденциальности , такие как Firefox или Brave, имеют дополнительные функции конфиденциальности, которые ограничивают обмен данными и отслеживание, а также могут блокировать рекламное ПО.

Браузеры конфиденциальности , такие как Firefox или Brave, имеют дополнительные функции конфиденциальности, которые ограничивают обмен данными и отслеживание, а также могут блокировать рекламное ПО. - Попросите своего оператора мобильной связи «заморозить порт». Для этого требуется дополнительная аутентификация (например, PIN-код), прежде чем кто-либо сможет внести изменения в вашу учетную запись, включая замену SIM-карты.

- Включить биометрическую защиту (например, идентификатор отпечатка пальца ). Если кто-то украдет ваш телефон, взломать его будет намного сложнее, если у вас включен идентификатор отпечатка пальца или распознавания лица.

- Регулярно проверяйте свой кредитный отчет и банковские выписки. Мошенники почти всегда охотятся за вашими финансовыми счетами. Проверьте наличие предупреждающих признаков кражи личных данных, таких как странные платежи в выписке по счету или счета, которые вы не узнаете.

Служба защиты от кражи личных данных, такая как Aura может отслеживать ваш кредит и отчеты для вас и предупреждать вас о любых признаках мошенничества.

Служба защиты от кражи личных данных, такая как Aura может отслеживать ваш кредит и отчеты для вас и предупреждать вас о любых признаках мошенничества. - Поддерживайте регулярные обновления вашего устройства. Резервные копии могут избавить вас от огромных хлопот, если ваш телефон взломан или заражен вредоносным ПО.

- Используйте приложение для проверки подлинности вместо SMS для 2FA. Если вы получаете коды двухфакторной аутентификации по SMS и хакеры получают доступ к вашему телефону, они могут обойти вашу систему безопасности. Вместо этого используйте приложение для аутентификации , которое требует более строгих мер безопасности, таких как биометрическая идентификация.

- Настроить автообновление. Это гарантирует, что вы не используете устаревшую операционную систему и не используете приложения, которые могут быть уязвимы для хакеров.

Для дополнительной защиты подпишитесь на комплексное решение Aura для цифровой и мобильной безопасности.

Приложение безопасности Aura защищает ваши устройства и сети от хакеров, отслеживает ваши финансовые и конфиденциальные счета на наличие признаков мошенничества и почти в режиме реального времени предупреждает вас о любых компрометациях.

И если случится худшее, каждый клиент Aura застрахован Страховой полис на сумму 1 000 000 долларов США на случай убытков, связанных с кражей личных данных.

Защитите свой смартфон от хакеров. Попробуйте Aura 14 дней бесплатно .Больше бесплатных сайтов для взлома Facebook, появившихся в сети

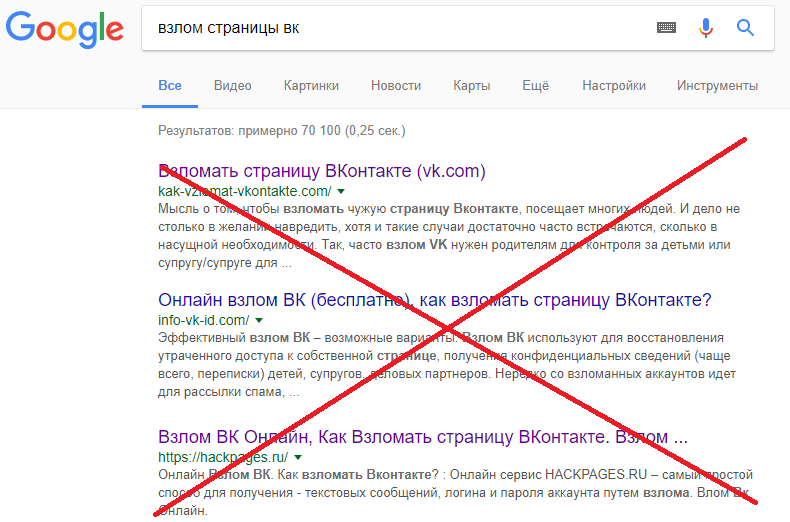

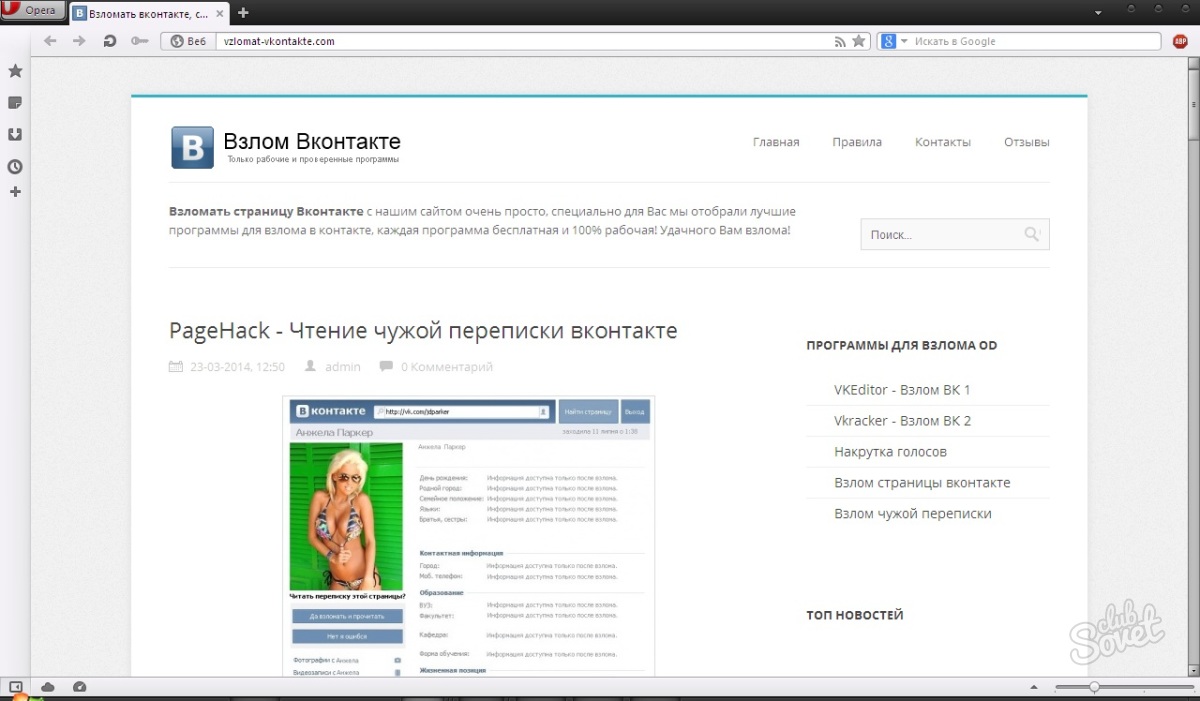

Четыре месяца назад я разоблачил «хакерский» сервис Facebook под названием FBSniffing и то, что он на самом деле не «взламывает», а вместо этого подключает пользователей к мобильной службе, которую они никогда не попросил о.

В этом посте я расскажу еще о двух сайтах, предлагающих хакерские услуги для пользователей Facebook. Сайты:

Сайты:

- fbwand(dot)com

- hackfbaccountlive (точка) ком

нажмите, чтобы увеличить

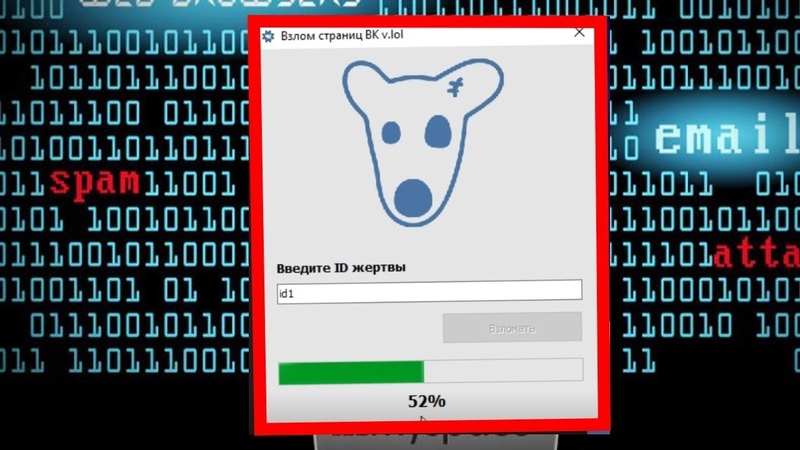

fbwand — веб-сайт, созданный в течение первых четырех месяцев 2014 года. Он утверждает, что является инструментом, с помощью которого можно войти в Facebook за три простых шага.

FBWand использует новейшие бреши в безопасности Facebook, так что вы можете зайти в профиль своих неверных мужей [sic], надоедливых начальников [sic] или любых других лиц [sic] на Facebook и читать сообщения, загружать фотографии или делать все, что вам нравится. FBWand очень прост в использовании. Пароль не меняется в процессе взлома, поэтому пользователь ничего не заметит. Кроме того, метод, который мы используем, не обнаруживается Facebook и, вероятно, не будет исправлен в ближайшее время [так в оригинале].

Чтобы получить доступ к электронной почте и паролю ваших жертв [так в оригинале], вам необходимо будет получить от нас код авторизации, пригласив друзей на FBWand.

Страница по умолчанию разделена на три части: верхняя содержит интерфейс, в котором пользователи могут ввести псевдоним Facebook человека, к которому хочет проникнуть злоумышленник, средняя содержит список основных функций предполагаемого хакерского инструмента с отзывами пользователей, а нижняя содержит раздел часто задаваемых вопросов, в котором упоминаются коды активации, «20 секунд» — заявленный период времени, в течение которого сайт может взломать учетную запись Facebook, — и правило, запрещающее злоумышленникам предоставлять выдуманную информацию при заполнении вопросов опроса.

Тем не менее, в его ToS мы видим, что он внезапно удваивается, утверждая, что домен в настоящее время является просто инструментом, имитирующим взлом учетной записи Facebook.

нажмите, чтобы увеличить

К счастью, на данный момент fbwand больше не в сети.

hackfbaccountlive(dot)comнажмите, чтобы увеличить

В настоящее время мы являемся сайтом №1 в Интернете, предоставляющим эту услугу бесплатно и с удивительной скоростью и успехом.Не верить нам? Посмотрите, сколько лайков и репостов у нас есть на Facebook и в других социальных сетях, и мы занимаем первое место в Google.

Вы можете задаться вопросом, почему люди взламывают учетные записи Facebook? [sic] Ответ прост. Существуют разные причины, почему кто-то может захотеть взломать учетную запись другого человека [так в оригинале] в Facebook. Родители могут захотеть увидеть, что их дети делают в Интернете, чтобы следить за ними. Парень или девушка могут захотеть посмотреть, что их коллега делает за их спиной. Муж хотел бы проверить, верна ли его жена или наоборот. Сегодня в мире Интернета социальные сети стали одной из самых популярных вещей для людей всех возрастов. Многие люди делятся своими самыми сокровенными и темными секретами, интересами, увлечениями, симпатиями и антипатиями со своими друзьями. И это причина, по которой люди хотят получить доступ к чужим [так в оригинале] учетным записям, чтобы знать о них все.

Мы предоставляем вам лучший хакер Facebook, доступный в Интернете, абсолютно бесплатно.Теперь вы можете взломать пароль Facebook кого угодно. Больше не нужно тратить время на загрузку взломщика паролей Facebook или любых других инструментов взлома паролей Facebook, доступных в Интернете. Большинство этих инструментов являются поддельными и содержат вирус. Вот почему мы предлагаем вам эту 100% безопасную услугу по взлому любого пользователя Facebook прямо из панели взлома сайта. Без плагина или абсолютно без загрузки необходимый. Начать сейчас!

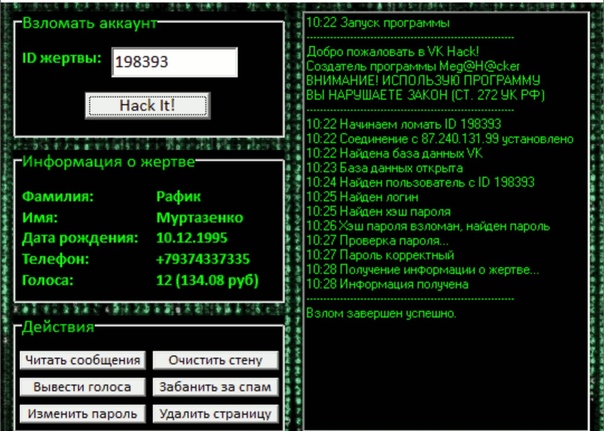

Если вы думаете, что все это звучит чересчур, вероятно, так оно и есть.

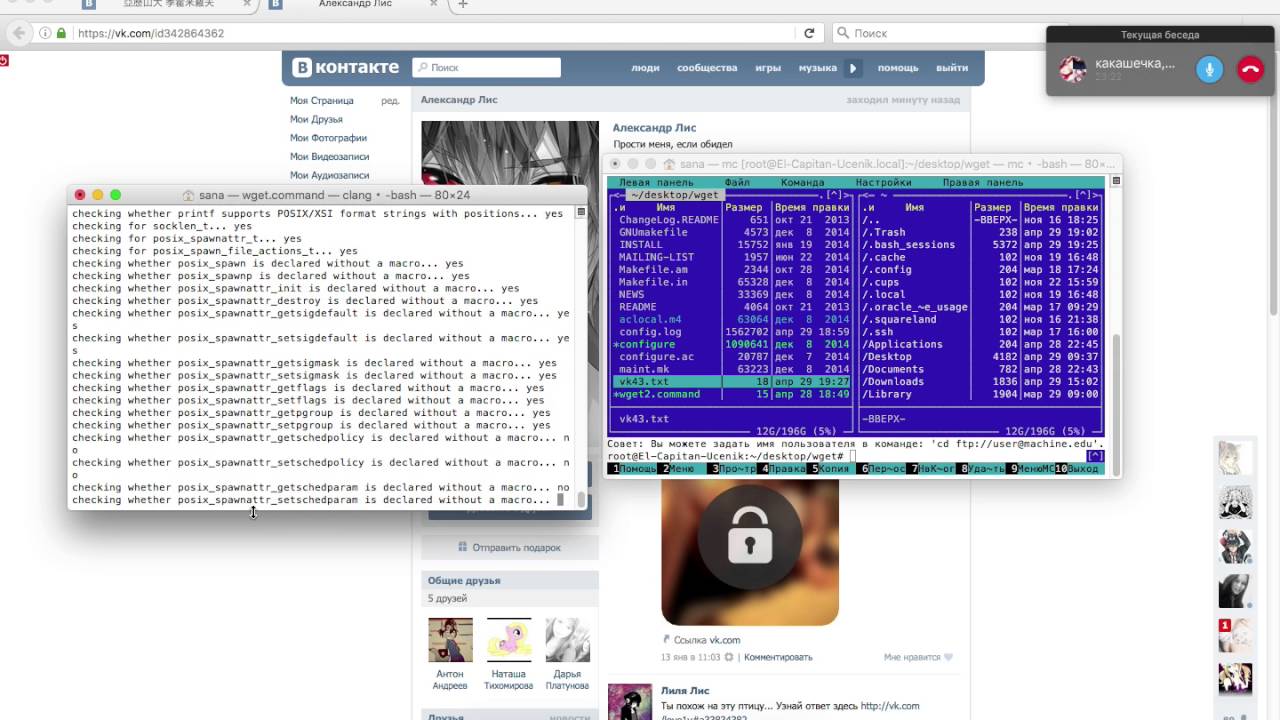

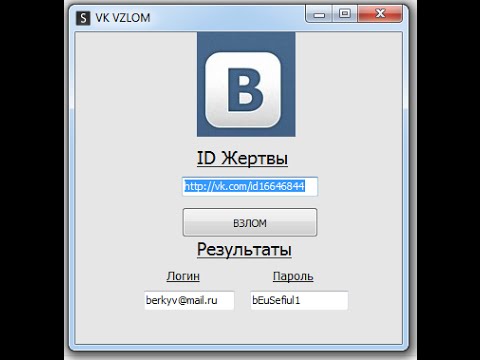

Этот домен был создан в те же сроки, что и fbwand . Нажатие кнопки «Нажмите здесь, чтобы начать взлом» ведет на страницу, где пользователи предположительно могут ввести ссылку на профиль Facebook учетной записи, которую они хотят взломать. Отсюда также можно получить доступ к разделу «Панель участников», где любой зарегистрированный пользователь может ввести свое имя пользователя и соответствующий пароль для доступа к результатам предполагаемого взлома.

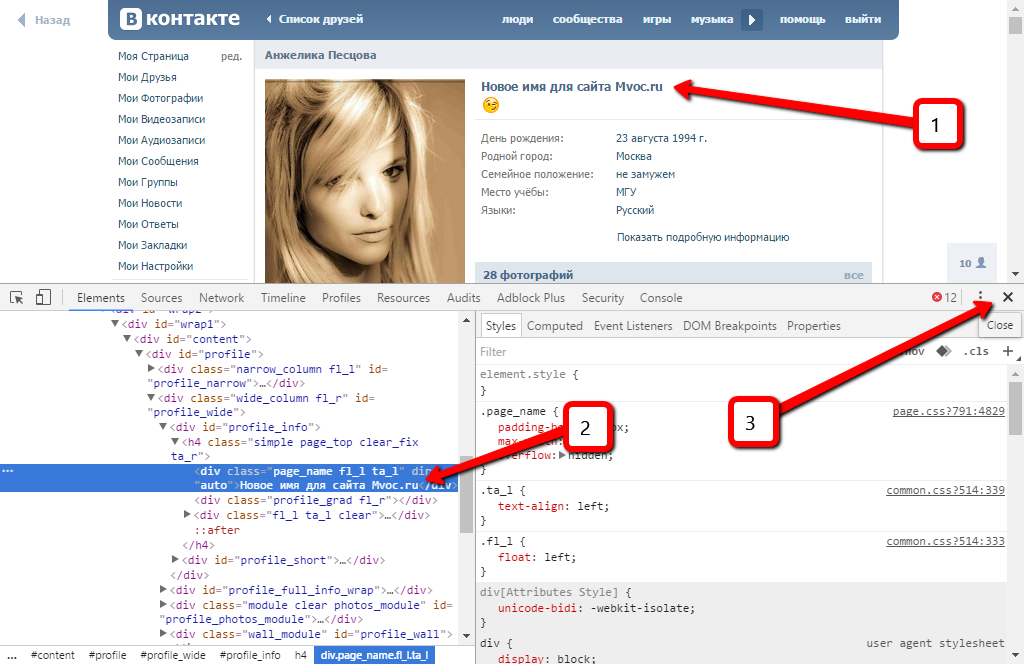

Сначала нужно ввести URL-адрес профиля учетной записи пользователя Facebook (цели), которую он хочет взломать. Затем сайт заставляет его/ее поверить в то, что фактически происходит взлом, во-первых, извлекая и отображая на странице определенную информацию из Facebook Graph Search, такую как идентификатор пользователя, имя пользователя и увеличенную версию фотографии профиля; и, во-вторых, предоставляя злоумышленнику ход выполнения каждой попытки взлома. Ниже приведены скриншоты этих попыток, начиная с предполагаемого получения идентификатора электронной почты цели:

После успешного «взлома» сайт сообщает злоумышленнику, что он создал для него учетную запись на веб-сайт, дополненный сгенерированным именем пользователя и паролем, и что они должны войти в свои учетные записи, чтобы получить данные учетной записи Facebook цели. Как раз тогда, когда это кажется слишком простым, злоумышленник видит это при входе в систему:

Как раз тогда, когда это кажется слишком простым, злоумышленник видит это при входе в систему:

нажмите, чтобы увеличить

Ему или ей предлагается разблокировать детали двумя способами. Один из них — поделиться сгенерированной реферальной ссылкой в своих социальных сетях (в частности, Facebook и/или Twitter), чтобы 15 посетителей перешли по ней. Ниже приведен скриншот твита, который злоумышленнику рекомендуется использовать для обмена:

нажмите, чтобы увеличить

Быстрый поиск в Твиттере показывает эти живые твиты:

нажмите, чтобы увеличить

Во-вторых, пройти опрос, нажав кнопку, которая ведет на сайт под названием «Быстрая загрузка файлов».

Пользователи также перенаправляются на сайт commentpiraterfacebook(dot)org на французском языке, когда они посещают hackfbaccount(dot)com и жить в стране, которая говорит на этом языке.

Сокращение времени автономной работы — один из первых признаков того, что ваш телефон взломан. Вредоносные приложения , работающие в фоновом режиме, разряжают аккумулятор быстрее, чем обычно.

Сокращение времени автономной работы — один из первых признаков того, что ваш телефон взломан. Вредоносные приложения , работающие в фоновом режиме, разряжают аккумулятор быстрее, чем обычно. Если ваш телефон теплый или даже горячий на ощупь, это может быть признаком того, что его взломали.

Если ваш телефон теплый или даже горячий на ощупь, это может быть признаком того, что его взломали. Не игнорируйте эти сообщения.

Не игнорируйте эти сообщения. Не вводите код и немедленно измените пароль учетной записи.

Не вводите код и немедленно измените пароль учетной записи.

Очистка истории посещенных страниц и кеша, а также ваших загрузок может удалить вредоносное программное обеспечение, которое там прячется.

Очистка истории посещенных страниц и кеша, а также ваших загрузок может удалить вредоносное программное обеспечение, которое там прячется. е. «взлом сока»)

е. «взлом сока»)

Мошенники могут использовать их для вымогательства или выкладывать в сеть. (Это то, что произошло во время CelebGate , когда учетные записи iCloud крупных знаменитостей были взломаны.)

Мошенники могут использовать их для вымогательства или выкладывать в сеть. (Это то, что произошло во время CelebGate , когда учетные записи iCloud крупных знаменитостей были взломаны.) Получив доступ к вашему телефону, хакеры могут участвовать в мошенничество с кредитными картами или даже опустошение ваших банковских счетов.

Получив доступ к вашему телефону, хакеры могут участвовать в мошенничество с кредитными картами или даже опустошение ваших банковских счетов. Браузеры конфиденциальности , такие как Firefox или Brave, имеют дополнительные функции конфиденциальности, которые ограничивают обмен данными и отслеживание, а также могут блокировать рекламное ПО.

Браузеры конфиденциальности , такие как Firefox или Brave, имеют дополнительные функции конфиденциальности, которые ограничивают обмен данными и отслеживание, а также могут блокировать рекламное ПО. Служба защиты от кражи личных данных, такая как Aura может отслеживать ваш кредит и отчеты для вас и предупреждать вас о любых признаках мошенничества.

Служба защиты от кражи личных данных, такая как Aura может отслеживать ваш кредит и отчеты для вас и предупреждать вас о любых признаках мошенничества.

Теперь вы можете взломать пароль Facebook кого угодно. Больше не нужно тратить время на загрузку взломщика паролей Facebook или любых других инструментов взлома паролей Facebook, доступных в Интернете. Большинство этих инструментов являются поддельными и содержат вирус. Вот почему мы предлагаем вам эту 100% безопасную услугу по взлому любого пользователя Facebook прямо из панели взлома сайта. Без плагина или абсолютно без загрузки

необходимый. Начать сейчас!

Теперь вы можете взломать пароль Facebook кого угодно. Больше не нужно тратить время на загрузку взломщика паролей Facebook или любых других инструментов взлома паролей Facebook, доступных в Интернете. Большинство этих инструментов являются поддельными и содержат вирус. Вот почему мы предлагаем вам эту 100% безопасную услугу по взлому любого пользователя Facebook прямо из панели взлома сайта. Без плагина или абсолютно без загрузки

необходимый. Начать сейчас!