Обнаружена новая схема взлома аккаунтов пользователей «ВКонтакте»

Продолжение сюжета от

Новости

Новости

Наталья Дмитриева

Редактор новостей

Наталья Дмитриева

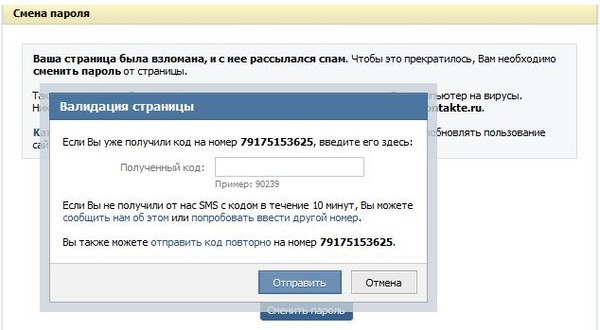

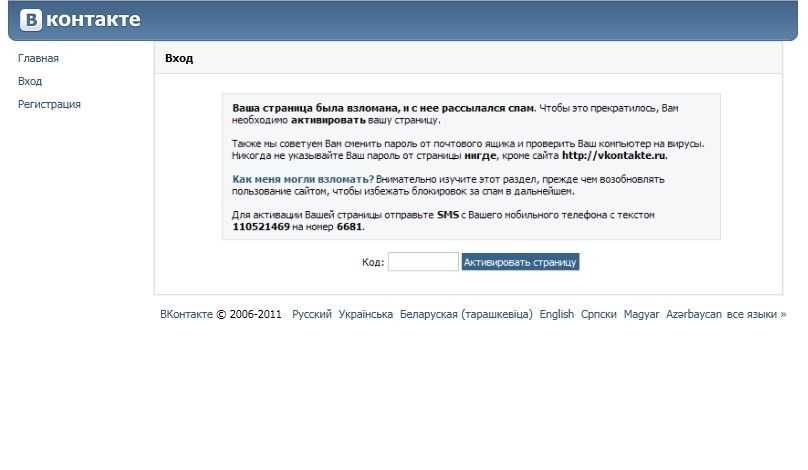

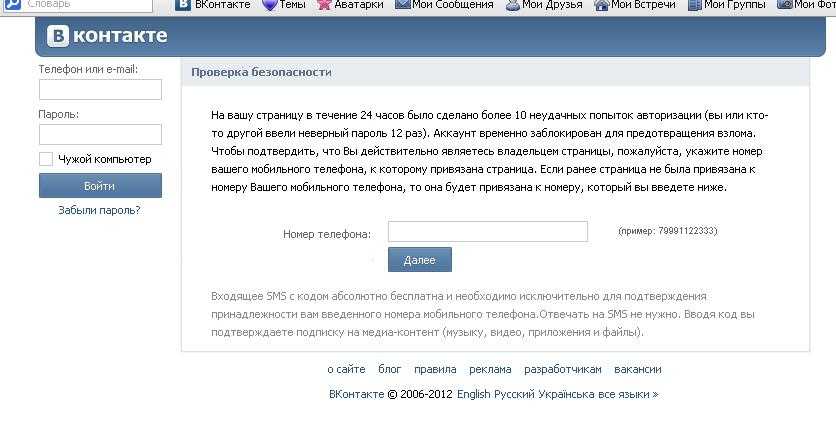

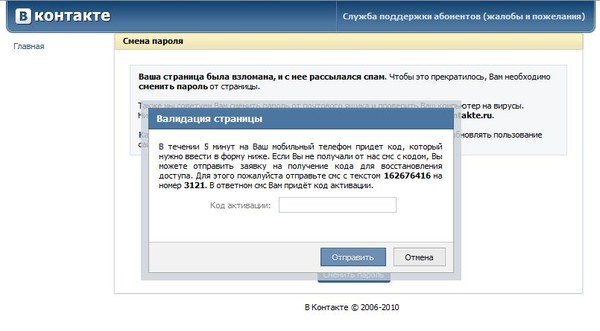

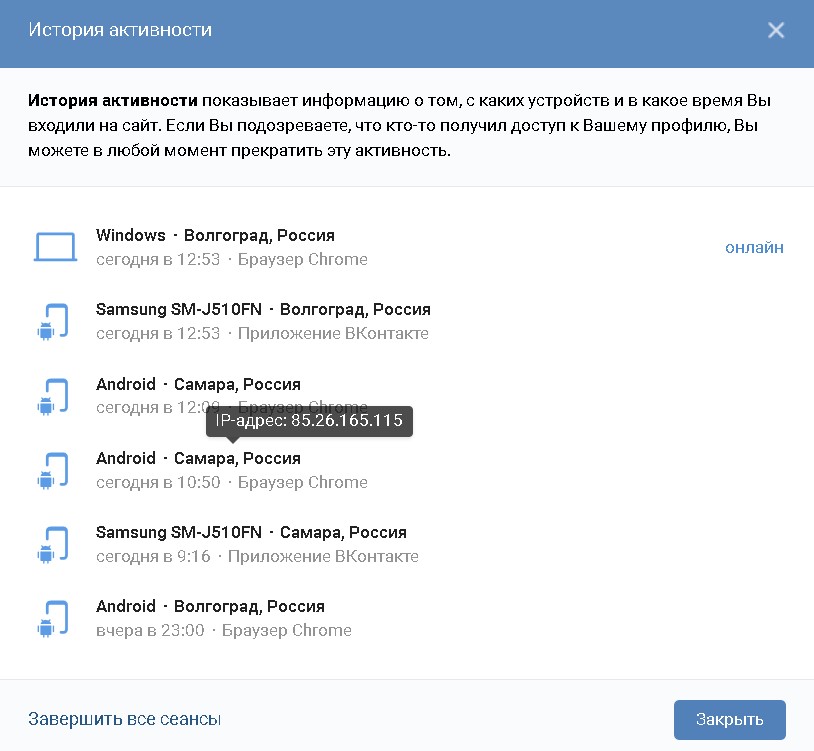

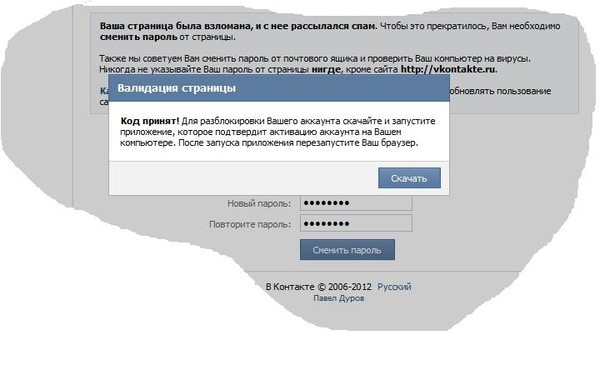

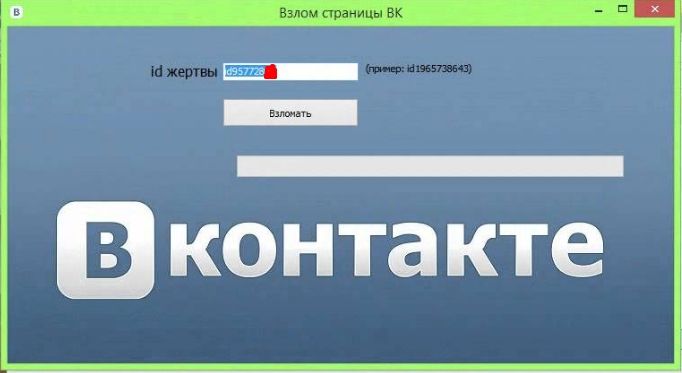

Зафиксирована фишинговая кибератака на аккаунты пользователей соцсети «ВКонтакте». Об этом сообщили «РИА Новости» со ссылкой на Роскачество.

Наталья Дмитриева

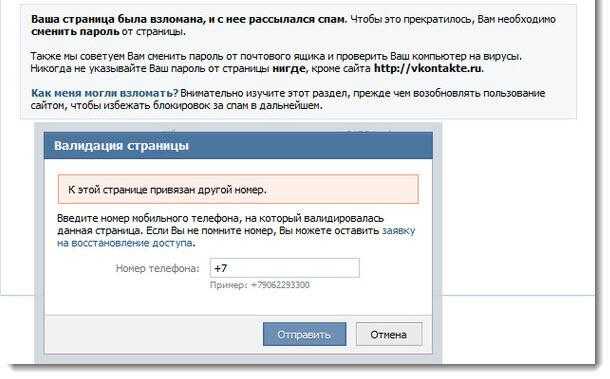

Пользователю приходит сообщение: «Архив на все ваши переписки будет создан через 24 часа и отправлен на почту XXX».

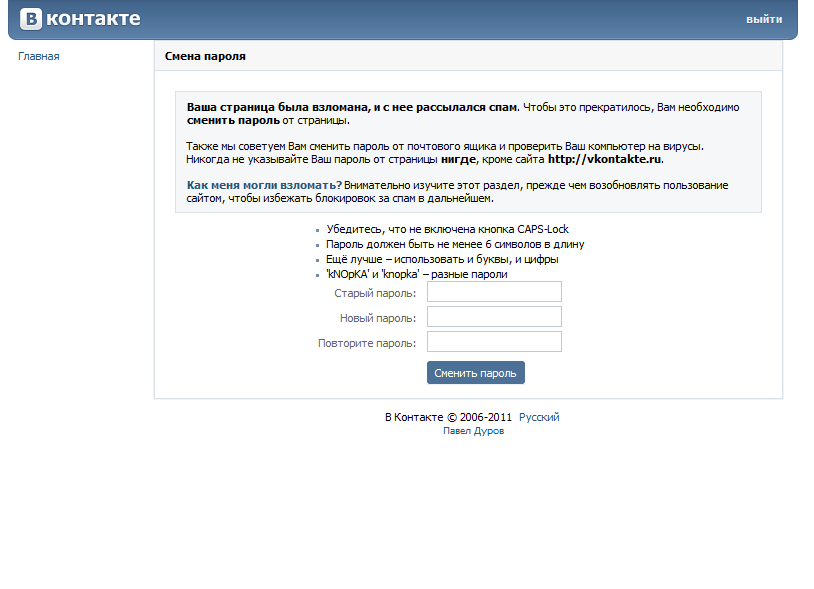

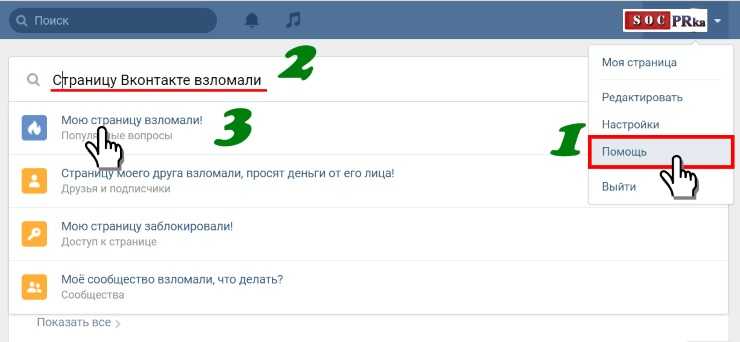

Для отмены архивирования предлагается войти в свой профиль и изменить пароль по ссылке. Эта ссылка и является фишинговой, ведет каждый раз на разные сайты, которые по дизайну максимально идентичны соцсети. Так, например, одна из ссылок вела на сайт vkarchives.com. Сейчас сайт удален, переход по ссылке был заблокирован агентами безопасности «ВКонтакте».

«Атака нацелена на похищение пароля пользователя с целью дальнейшего взлома профиля в соцсети и использования его для мошенничества и рассылки спама», — уточняют специалисты Центр цифровой экспертизы Роскачества.

Пользователям напомнили, что скачать персональный архив с данными профиля в «ВКонтакте» можно только после подтверждения с привязанного к аккаунту устройства, открыть с другого профиля уникальную ссылку для скачивания невозможно.

Фото: Michael Vi / Shutterstock

- Кибербезопасность

- Как защититься от мошенников

- Интернет

- Россия

- ВКонтакте

- Мир

Нашли опечатку? Выделите текст и нажмите Ctrl + Enter

Материалы по теме

- 1 Информационная безопасность предприятия: угрозы и средства защиты

- 2 Как гарантированно защитить свой Telegram-аккаунт от «угона» с помощью NFT

- 3 Потребительский экстремизм: как компании бороться с ним, чтобы сохранить репутацию и нервы сотрудников

- 4 Мошенники в Telegram: топ-5 способов обмана

- 5 6 рекомендаций, как защититься от нелегальных цифровых активов

ВОЗМОЖНОСТИ

07 марта 2023

ChatGPT Hackathon

07 марта 2023

Tumar. One

One

08 марта 2023

Digital Camp

Все ВОЗМОЖНОСТИ

Аналитика

Нейросеть ChatGPT: новый бесплатный чат-бот с искусственным интеллектом

Истории

6 фактов о Мире Мурати, техническом директоре OpenAI

Лонгриды

Кому в России с ChatGPT хорошо

Истории

Подборка: 10 самых популярных ИИ-генераторов изображений

Списки и рейтинги

Самые интересные нейросети: топ-14 сервисов для раскрашивания изображений, генерации текста и не только

Как защитить себя

Мобильные телефоны, несомненно, являются одним из самых распространенных устройств на планете. Они с нами везде, от продуктового магазина до классной комнаты.

Они с нами везде, от продуктового магазина до классной комнаты.

Но что, если мы скажем вам, что вы можете взломать чей-то мобильный телефон, просто зная его номер?

Ну, мы бы не преувеличивали – на самом деле, это легко сделать. И что еще хуже, нет реальных мер безопасности для защиты информации пользователей.

Во-первых, давайте узнаем, как взломать мобильный телефон, используя только их номер.

Что хакеры могут сделать с вашим номером телефона?Хакеры могут использовать номер вашего мобильного телефона для доступа к вашей учетной записи, отслеживания вашего местоположения и многого другого. Хакеры также могут украсть вашу информацию или распространить вредоносное ПО через текстовые сообщения и звонки.

Вот пять способов, которыми хакеры могут использовать номер вашего мобильного телефона:

Доступ к вашей учетной записи:

Хакеры могут использовать ваш номер мобильного телефона для доступа к вашей учетной записи, если вы предоставили его им или если им был предоставлен доступ к это кем-то другим. Это может включать вход в ваш онлайн-банкинг, электронную почту или учетные записи социальных сетей.

Это может включать вход в ваш онлайн-банкинг, электронную почту или учетные записи социальных сетей.

Отслеживание вашего местоположения:

Хакеры могут отслеживать местонахождение людей, используя номера их мобильных телефонов, отслеживая их данные GPS или отправляя нежелательные текстовые сообщения с функциями отслеживания местоположения. Эта информация может быть использована для отслеживания человека, которому принадлежит номер, или для выявления потенциальных жертв мошенничества или мошенничества.

Украсть вашу информацию:

Хакеры могут украсть вашу личную информацию, такую как банковские пароли и номера кредитных карт, получив доступ к вашей учетной записи через взломанное мобильное устройство. Они также могут украсть списки контактов и другие конфиденциальные данные, хранящиеся на устройствах, используя украденные номера мобильных телефонов.

Распространение вредоносных программ:

Злоумышленники могут использовать текстовые сообщения и звонки для распространения вредоносных программ (включая вирусы и шпионское ПО) среди ничего не подозревающих пользователей. Эта атака особенно распространена в странах, где правоохранительные органы слабы, а преступные группировки имеют больший доступ к технологическим ресурсам.

Эта атака особенно распространена в странах, где правоохранительные органы слабы, а преступные группировки имеют больший доступ к технологическим ресурсам.

Атака на ваше устройство:

Злоумышленники могут атаковать ваше устройство (взломав его или установив вредоносное ПО), чтобы украсть вашу личную информацию или получить доступ к конфиденциальным данным. Это может произойти, даже если у вас нет мобильного телефона, что позволяет хакерам легко украсть вашу личность и финансовую информацию.

Как взломать телефон, используя только их номерБольшинство людей думают, что взлом мобильного телефона предполагает взлом устройства и кражу конфиденциальной информации. Тем не менее, это не всегда так. Часто можно взломать чей-то мобильный телефон без номера.

Это можно сделать несколькими способами. Один из способов — использовать взломанный телефон в качестве удаленной точки доступа. Это означает, что вы можете получить доступ к устройству из любой точки мира, используя взломанный телефон в качестве удаленной точки доступа.

Другой способ — использовать шпионское программное обеспечение для отслеживания того, какая информация используется на сотовом телефоне. Шпионское программное обеспечение также позволит вам увидеть, кто разговаривает по телефону, что он говорит и где находится.

Как происходит взлом телефона AndroidМожно взломать чей-то сотовый телефон. Один из способов — взломать их пароль. Когда хакер пробует все возможные пароли, пока не найдет правильный, другой способ — использовать вирус на своем телефоне.

Вирус обманывает телефон, заставляя его делать то, что от него хочет хакер, например, предоставляя ему доступ к своей информации или отправляя спам-сообщения. Последний способ — украсть их телефон. Это означает завладение им без разрешения, либо путем проникновения в их дом, взятия его, либо кражи у них, когда они им не пользуются.

Как удаленно взломать камеру чьего-либо телефона Удаленно взломать камеру мобильного телефона можно, используя уязвимости в операционной системе или программном обеспечении устройства. Получив доступ, хакер может взять под контроль камеру и делать снимки или снимать видео без ведома жертвы.

Получив доступ, хакер может взять под контроль камеру и делать снимки или снимать видео без ведома жертвы.

Эта атака часто осуществляется с использованием вредоносного программного обеспечения, загружаемого на телефон жертвы через электронную почту, социальные сети или другие онлайн-источники. Взлом iPhone возможен. Если вы хотите знать, как взломать iPhone, вот подробная информация о , как удаленно взломать iPhone .

Некоторые устройства более уязвимы для этого типа атак, чем другие. Старые модели часто имеют меньше функций безопасности и с большей вероятностью могут быть заражены вредоносными программами, которые могут разрешить удаленный доступ к камере. Смартфоны и другие мобильные устройства с современными операционными системами обычно намного сложнее взломать, но они все же могут содержать уязвимости, которые можно использовать.

Типы взломов и атак на смартфоны Существует несколько типов взломов и атак на смартфоны. Вот некоторые из наиболее распространенных:

Вот некоторые из наиболее распространенных:

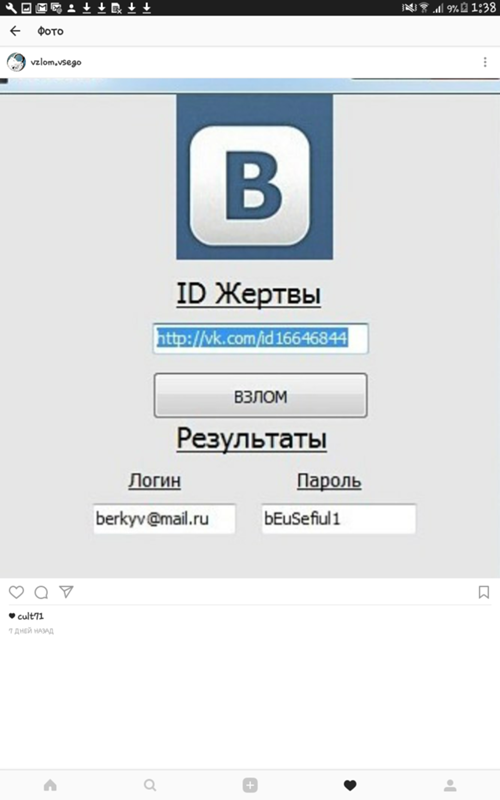

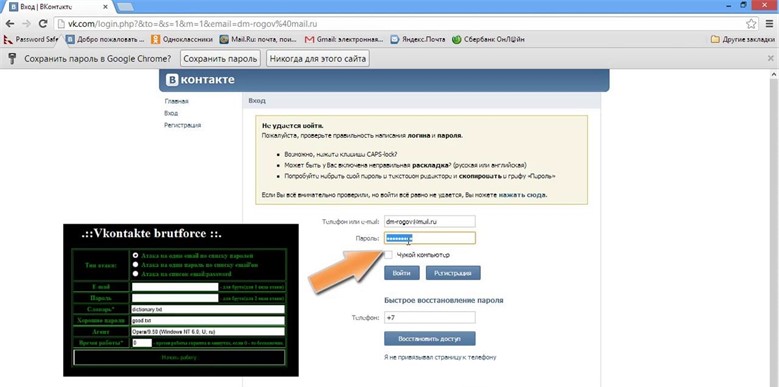

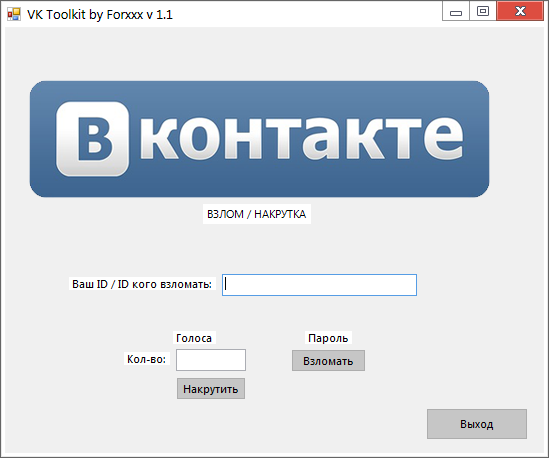

Программное обеспечение для взлома

Программное обеспечение для взлома позволяет вам получить доступ к личной информации, фотографиям и сообщениям с чьего-либо мобильного телефона. Это программное обеспечение доступно за плату в Интернете или в некоторых магазинах. Существует множество различных хакерских инструментов, поэтому решить, какой из них выбрать, может быть сложно. Некоторые из наиболее распространенных хакерских инструментов включают в себя инструменты для отслеживания устройств, утилиты для удаления шпионского ПО и программы для взлома паролей.

Фишинговые атаки

Есть несколько вещей, которые вы можете сделать, чтобы защитить себя от взлома мобильного телефона:

● Никогда никому не сообщайте свой номер мобильного телефона.

● Убедитесь, что ваши пароли надежные и уникальные.

● Не отвечайте на нежелательные звонки и электронные письма.

Если кто-то попытается взломать ваш мобильный телефон, вы можете защитить себя несколькими способами:

● Немедленно сообщите об этом своему оператору сотовой связи.

● Включите функции безопасности на своих мобильных устройствах, например двухфакторную аутентификацию или защиту паролем.

Взлом Bluetooth

С помощью взлома Bluetooth хакер может получить контроль над любым устройством с поддержкой Bluetooth в пределах досягаемости, будь то телефон, ноутбук или даже духовка. Сюда входят устройства, которые даже не подключены к Интернету!

Например, если у вас есть чей-то номер мобильного телефона, вы можете взломать его устройство и получить доступ к его контактам, сообщениям и фотографиям.

Вы также можете использовать взлом Bluetooth, чтобы отслеживать чье-либо местоположение или подслушивать их разговоры. Взлом Bluetooth — это мощный инструмент, к которому нельзя относиться легкомысленно; убедитесь, что вы понимаете риски, прежде чем пытаться это сделать.

Замена SIM-карты

Замена SIM-карты мобильного телефона может дать вам полный доступ к телефону, включая его контакты, сообщения и фотографии. Это простой и относительно безопасный способ взломать чей-то мобильный телефон.

Это простой и относительно безопасный способ взломать чей-то мобильный телефон.

Чтобы заменить SIM-карту мобильного телефона, извлеките существующую карту и вставьте новую. Включите телефон и дождитесь окончания загрузки новой карты. После завершения загрузки телефона откройте настройки телефона и перейдите к SIM-карте.

В разделе «Тип карты» выберите «Другое». В разделе «Страна/провинция» выберите правильную страну или провинцию для новой карты. Выберите «Активировать» и введите номер новой SIM-карты в соответствующее поле. Нажмите «Сохранить», чтобы завершить настройку новой карты.

Как найти телефон хакера?Вы можете найти хакера в онлайн-поиске. Вы также можете найти хакеров на различных торговых площадках, таких как Fiverr, Upwork, Freelancer и т. д.

Советы по предотвращению взлома вашего телефона 1. Не сообщайте личную информацию, такую как ваше имя, дата рождения и адрес электронной почты.

2. Используйте только безопасные способы связи, такие как текстовые сообщения или безопасный сайт.

3. Помните, с кем вы разговариваете, и не делитесь личной информацией без предварительной проверки личности человека.

4. Не загружайте подозрительные вложения или файлы из неизвестных источников.

Оставайтесь в безопасности в дороге с помощью VPN

Сети VPN помогают защитить ваши данные, когда вы в пути. Шифруя ваш трафик, VPN может затруднить взлом вашего устройства посторонними лицами и кражу вашей информации.

Кроме того, подключившись к VPN-серверу в другой стране, вы можете избежать слежки со стороны правительства или других организаций. Хотя использование VPN не является на 100% надежным, это эффективный способ оставаться в безопасности при использовании ваших устройств в Интернете.

Используйте всестороннее программное обеспечение безопасности на своем телефоне.

Использование комплексного программного обеспечения для обеспечения безопасности на вашем телефоне может помочь защитить себя и других от нескольких потенциальных киберугроз. Используя различные инструменты безопасности, вы можете помочь защитить свою личную информацию, учетные записи в Интернете и устройство от несанкционированного доступа.

Используя различные инструменты безопасности, вы можете помочь защитить свою личную информацию, учетные записи в Интернете и устройство от несанкционированного доступа.

Некоторые из самых популярных мобильных приложений безопасности включают:

- iOS App Store:

- iCloud: защищает ваши фотографии, видео, контакты, календари, заметки и другое содержимое в облаке.

- Find My iPhone: помогает найти любой потерянный или украденный iPhone.

- Security Center: предоставляет расширенные функции безопасности, такие как обход блокировки экрана и защита от удаления приложений.

- Средство проверки безопасности Facebook: проверяет наличие подозрительной активности в учетных записях Facebook, связанных с вашим устройством.

- Проверка безопасности Google: проверьте наличие вредоносных веб-сайтов и загрузок в Google Chrome.

Используйте менеджер паролей

Если вы хотите взломать чей-то мобильный телефон, вам нужен только его номер. Несколько доступных менеджеров паролей могут помочь защитить ваши пароли и другую важную информацию на вашем мобильном телефоне. Эти программы также могут автоматически заполнять учетные данные для входа на многие популярные веб-сайты, поэтому вам не нужно их запоминать.

Несколько доступных менеджеров паролей могут помочь защитить ваши пароли и другую важную информацию на вашем мобильном телефоне. Эти программы также могут автоматически заполнять учетные данные для входа на многие популярные веб-сайты, поэтому вам не нужно их запоминать.

Следите за своим телефоном.

С помощью нужных инструментов любой, у кого есть ваш номер телефона, может взломать ваше устройство и украсть вашу личную информацию, фотографии и файлы. Не спускать глаз с телефона — один из лучших способов защитить себя от взлома форм.

Во избежание взлома:

1. Установите на телефон последние исправления безопасности и обновления программного обеспечения.

2. Используйте пароль или PIN-код для защиты функций безопасности вашего устройства.

3. Не оставляйте телефон без присмотра в общественных местах или на виду у посторонних.

4. Всегда сохраняйте резервную копию важных файлов и информации на случай кражи или взлома вашего телефона.

Держитесь подальше от сторонних магазинов приложений

Если вы хотите взломать чей-то мобильный телефон, вам не следует использовать сторонние магазины приложений. Эти магазины содержат вредоносное ПО, которое может заразить ваше устройство и украсть ваши данные. Вместо этого используйте официальные магазины приложений производителя вашего устройства или Google Play Store.

Заключение

Все мы знаем, как важно обеспечить безопасность нашей личной информации, в том числе номеров мобильных телефонов. К сожалению, не все так серьезно относятся к безопасности своей информации, как мы.

В этой статье я показал вам, как легко взломать чей-то мобильный телефон, используя только его номер. Поэтому, если вы хотите быть в безопасности, просто избегайте ошибок и принимайте меры предосторожности, о которых я упоминал.

Что хакеры могут сделать с вашим номером телефона?

Что хакеры могут сделать с вашим номером телефона?

Около 60% кибератак в мире начинаются с мобильных устройств [ * ]. И легко понять, почему.

И легко понять, почему.

Ваш номер телефона является легкой точкой доступа для мошенников и похитителей личных данных. Как только они узнают ваш номер, они могут использовать его для отправки вам фишинговых сообщений, обманом заставить вас установить вредоносное и шпионское ПО или использовать социальная инженерия атакует , чтобы заставить вас передать вашу личную информацию (PII).

И как только они получат доступ к вашей PII, им не потребуется много времени, чтобы получить доступ к вашим финансовым (и другим конфиденциальным) счетам.

Давайте рассмотрим, как хакеры могут украсть ваш номер телефона, что они могут с ним сделать и как вы можете защитить свой номер мобильного телефона и личную информацию от похитителей личных данных.

Как кто-то может взломать ваш номер телефона?

Если ваш номер попадет в чужие руки, вы можете стать жертвой телефонных мошенников, финансовое мошенничество и кража личных данных.

К сожалению, найти чей-то номер очень просто.

Утечка данных — один из самых распространенных способов, с помощью которых мошенники получают доступ к вашему номеру телефона. Но есть много других способов, которыми они могут украсть ваши цифры.

Сайты «Поиск людей», такие как WhoEasy, собирают и продают ваши личные данные телемаркетологам и хакерам.

Даже если вы с осторожностью относитесь к тому, чем вы делитесь в Интернете , не всегда есть возможность защитить свой номер от злоумышленников. Вот пять распространенных способов, которыми вор может попытаться найти ваш номер телефона:

- Социальные сети. Многие платформы социальных сетей позволяют (или даже требуют) от пользователей указывать свои номера телефонов. Хотя это может помочь с безопасностью платформы, это создает потенциальную угрозу безопасности для защиты вашей личности.

Размещение вашего номера на веб-сайтах и в социальных сетях позволяет преступникам легко связаться с вами и инициировать мошеннические схемы. Вот еще несколько советов о том, как улучшить свой конфиденциальность в социальных сетях .

Размещение вашего номера на веб-сайтах и в социальных сетях позволяет преступникам легко связаться с вами и инициировать мошеннические схемы. Вот еще несколько советов о том, как улучшить свой конфиденциальность в социальных сетях . - Фишинг. Преступники обманывают ничего не подозревающих жертв, отправляя электронные письма или текстовые сообщения, выдавая себя за законные организации. Как только мошенники завоюют ваше доверие, они могут направить вас на веб-сайт для получения личной информации, например вашего номера телефона. Только в первом квартале 2021 года исследователи обнаружили более 611 000 фишинговых сайтов [*].

- Темная паутина. Под общедоступным разделом Интернета находится Даркнет . Среди прочего, именно здесь преступники покупают и обменивают личную информацию, которая часто украдена во время утечки данных. Телефонные номера были четвертой по распространенности частью личной информации, утекшей в результате утечки данных в 2021 году [ * ].

- Серфинг через плечо. Мошенники также могут подслушать и украсть ваш номер телефона, когда вы находитесь в общественных местах. В более сложной версии аферы с серфингом через плечо хакеры взломать общедоступный Wi-Fi и перехватить любую информацию, которую вы отправляете на веб-сайт.

- Украденная почта. Злоумышленники могут рыться в вашем мусоре в поисках конфиденциальной информации. Обязательно уничтожьте все документы, содержащие ваш номер телефона и другую личную информацию.

Что хакеры могут сделать с вашим номером?

В прошлом хакер не мог нанести большой финансовый ущерб, используя только ваш личный номер телефона.

Однако сегодня наши мобильные устройства служат не только адресным книгам. Мы храним огромное количество личной информации на наших смартфонах, включая фотографии, электронные письма и пароли к учетным записям.

Как только хакеры получат ваш номер, они могут использовать его для получения доступа к вашим наиболее важным и ценным данным, таким как:

- Учетные записи электронной почты и списки контактов

- Финансовые активы и банковские счета

- Текущий и предыдущий домашний адрес

- Социальные сети и другие онлайн-ресурсы Пароли учетных записей

- Дата рождения и номер социального страхования (SSN)

- Имена и контактная информация ваших друзей и родственников

- IP-адреса (как для телефона, так и для компьютера)

- Фото и видео деликатного характера, которые могут быть использованы для шантажа (т. е. «сексуальное вымогательство»)

- персональные данные и цифровой след . Это делает их главной мишенью для мошенников, которые хотят украсть вашу личность .

📚 Связанные: Как хакеры проникают в ваш компьютер (и как их остановить) →

В лучших 8 способах хакеры используют ваш номер телефона против вас

- Переосмысление ваших сообщений

- Уровень вашей личной информации

- Sim Swaps .

Шантаж с использованием ваших конфиденциальных данных

Шантаж с использованием ваших конфиденциальных данных - Подмена идентификационных номеров вызывающего абонента

- Преследование вашей семьи

- Хакеры связываются с вашим оператором мобильной связи, выдавая себя за вас.

Они используют вашу украденную личную информацию для прохождения проверок безопасности.

Они используют вашу украденную личную информацию для прохождения проверок безопасности. - Они просят компанию перенаправить ваши телефонные звонки и сообщения на их номер. После завершения перенаправления мошенник может перехватить все сообщения, предназначенные для вас.

- Что еще хуже, они могут войти в ваши учетные записи в Интернете, выбрав «забыли пароль», а затем использовать ссылку для сброса пароля, отправленную на их телефон, чтобы завладеть вашими учетными записями.

- В другом варианте этой аферы мошенники сообщат вам о предмете, который вы продаете, и попросят вас «подтвердить» свою личность, отправив им код. Но то, что приходит, на самом деле является проверочным кодом, который позволит мошеннику завладеть вашим номером телефона.

- Мошенники находят ваш номер телефона в социальных сетях или с помощью службы обратного поиска, такой как Whitepages.

- Затем они ищут ваш номер в Интернете, чтобы найти другую связанную с ним информацию. Это может включать другие онлайн-аккаунты, ваш адрес, дату рождения и многое другое.

- Они используют эту информацию для кражи вашей личности или для разработки атак социальной инженерии, на которые вы, вероятно, попадетесь.

- Мошенник звонит в вашу телефонную компанию и выдает себя за вас, чтобы попросить компанию «перенести» ваш номер телефона.

- Компания переключает ваш номер телефона на SIM-карту хакера.

- Имея контроль над вашим номером телефона, хакер может не только получать сообщения от вашего имени, но также отправлять сообщения, звонить и получать доступ к вашим учетным записям.

- Злоумышленники отправляют вредоносные SMS, тексты или сообщения на Telegram и WhatsApp , которые утверждают, что принадлежат уважаемым компаниям.

- Сообщения содержат номера телефонов или ссылки на фишинговые веб-сайты. Если вы воспользуетесь одним из них, хакер попытается получить вашу личную информацию.

- Мошенничество с альтернативными текстовыми сообщениями включает поддельные ссылки, которые инициируют загрузку вредоносного ПО. Если вы нажмете на ссылку, ваш телефон загрузит шпионское ПО, которое позволит хакерам читать ваши сообщения и получать доступ к вашим онлайн-аккаунтам.

- Хакер использует ваш номер телефона для сбора и публикации вашей конфиденциальной информации в социальных сетях или на других общедоступных сайтах.

- Доксинг может произойти в Даркнете, где хакеры сливают тысячи (или даже миллионы) личных данных людей после утечки данных.

- Как только хакеры получат вашу информацию, они могут использовать ее, чтобы преследовать вас, украсть вашу личность или получить доступ к вашим учетным записям в Интернете.

- Мошенники вводят ваш номер телефона на сайт поиска людей (например, Fast People Search), чтобы раскрыть личную информацию о вас.

- Или, если у них есть доступ к вашему номеру, они могут получить доступ к вашим учетным записям iCloud и другим службам хранения изображений. (Так произошло CelebGate — когда в сеть просочились конфиденциальные фотографии знаменитостей.)

- Как только мошенники находят конфиденциальную информацию, они шантажируют вас за деньги.

- Невозможно знать, доведут ли они до конца свой блеф или нет. Но если вы не заплатите, мошенник может раскрыть ваши личные данные в Интернете или продать их в даркнете.

- Вам звонят из известной и уважаемой коммерческой или государственной организации, например, из IRS. Вы отвечаете на звонок и невольно занимаетесь разговор с мошенником .

- Мошенник выдает себя за официального представителя и сообщает вам о чрезвычайной ситуации. Например, они могут сказать, что у вас есть неоплаченный налоговый счет или вам нужно «подтвердить» свой SSN, чтобы защитить его от мошенников.

- Мошенник попытается убедить вас поделиться личной информацией или произвести оплату кредитной картой по телефону.

- Хакеры захватывают ваш номер, как правило, путем замены SIM-карты или захвата учетной записи.

- Затем они отправляют сообщения члену семьи (например, уязвимой бабушке), утверждая, что им нужна финансовая помощь, чтобы выйти из чрезвычайной ситуации. Например, они могут сказать, что получили травму или находятся в тюрьме, и им нужны деньги на оплату больничных или залог.

- Желая помочь вам (и опасаясь за вашу безопасность), член вашей семьи может перевести деньги, не зная, что деньги отправляются мошеннику.

- Обратитесь к своему оператору мобильной связи. Сообщите своему оператору мобильной связи, что ваши учетные записи были взломаны. Запросите второй пароль для входа в учетную запись, чтобы никто не мог получить незаконный доступ.

- Расскажите всем.

Сообщите своим друзьям и близким, что ваш номер взломан мошенниками.

Сообщите своим друзьям и близким, что ваш номер взломан мошенниками. - Обновите информацию о двухфакторной аутентификации. Измените все учетные записи, которые используют ваш номер телефона для двухфакторной аутентификации. Еще лучше использовать приложение для аутентификации, такое как Authy. Эти инструменты объединяют пароли и биометрические данные для защиты ваших учетных записей.

- Регулярно проверяйте свой кредитный отчет и банковские выписки. Мошенники почти всегда охотятся за вашими финансовыми счетами. Проверьте наличие предупреждающих признаков кражи личных данных, таких как странные платежи в выписке по счету или счета, которые вы не узнаете. Служба защиты от кражи личных данных, такая как Aura, может отслеживать ваш кредит и отчеты для вас и предупреждать вас о любых признаках мошенничества.

- Пусть ваш круг будет небольшим. Пока не давайте свой номер телефона новым людям.

Ограничьте потенциальный целевой пул мошенников.

Ограничьте потенциальный целевой пул мошенников. - Измените контрольные вопросы. Немедленно измените свои контрольные вопросы в Google, Facebook и любых других учетных записях в Интернете, если они также были скомпрометированы.

- Свяжитесь с властями. Если ваша личность была украдена в результате телефонного мошенничества, отправьте официальный отчет в Федеральную торговую комиссию (FTC) на сайте IdentityTheft.gov. Если у вас есть какая-либо информация, которая может привести к аресту, вы также захотите подать заявление в полицию по номеру 9.0014 с местными правоохранительными органами.

- Следуйте контрольному списку жертв мошенничества . Примите меры для защиты своих учетных записей и сведения к минимуму ущерба от мошенничества.

- Рассмотрите возможность подписки на защиту от кражи личных данных. Aura сочетает в себе первоклассную защиту от кражи личных данных с круглосуточным кредитным мониторингом, инструментами цифровой безопасности, такими как антивирус и VPN, и страховкой на 1 000 000 долларов США от допустимых убытков из-за кражи личных данных. Попробуйте Ауру 14-дневная бесплатная пробная версия для немедленной защиты, пока вы наиболее уязвимы.

Получив ваш номер телефона, преступники могут действовать в диапазоне схемы кражи личных данных .

Вот описание восьми способов, которыми хакеры могут использовать ваш номер телефона, чтобы украсть вашу личную информацию и нанести финансовый ущерб.

1. Перенаправление ваших сообщений и звонков

У операторов мобильной связи есть функции безопасности, чтобы мошенники не могли внести изменения в вашу учетную запись. Однако, к сожалению, хакеры нашли способы перенаправить ваш номер.

Вот как это происходит:

В новостях: В марте 2021 года Vice провел эксперимент с хакером, чтобы продемонстрировать, как легко перенаправить номер телефона [ * ]. Через несколько минут хакер смог получить контроль над номером репортера. Затем хакер перенаправил все звонки и сообщения и получил доступ к аккаунтам репортера в Bumble, WhatsApp и Postmates.

Затем хакер перенаправил все звонки и сообщения и получил доступ к аккаунтам репортера в Bumble, WhatsApp и Postmates.

📚 Связанные: Как узнать, взломан ли ваш телефон (и что делать) →

2. Кража вашей личной информации

Поскольку большинство из нас редко меняет свои номера телефонов, эти номера становятся тесно связанными с другой нашей личной информацией. Это означает, что если у мошенников есть доступ к вашему номеру телефона, они могут узнать о вас всевозможную другую информацию (и использовать ее для кражи вашей личности).

Вот как это происходит:

✅ Примите меры: Если мошенники получат ваши конфиденциальные личные данные, они могут взять кредит на ваше имя или опустошить ваш банковский счет. Попробуйте службу защиты от кражи личных данных , чтобы контролировать ваши финансы и предупреждать вас о мошенничестве.

3. Замена SIM-карты

Замена SIM-карты — или захват SIM-карты — происходит, когда мошенники используют функцию «переноса» вашего оператора мобильной связи, чтобы получить доступ к вашему номеру телефона. Перенос — это функция безопасности, которая защищает ваши данные при смене оператора мобильной связи. Но мошенники могут использовать систему, чтобы завладеть вашим номером под новой SIM-картой .

Вот как это происходит:

В новостях: Генеральный директор Twitter Джек Дорси стал жертвой мошенничества с подменой SIM-карты в 2019 году [ * ], когда хакеры использовали его номер телефона, чтобы завладеть его учетной записью в Twitter. С тех пор проблема разрослась. ФБР сообщило о 1611 жалобах в 2021 году, жертвы которых потеряли в общей сложности 68 миллионов долларов до 9 человек.0013 Мошенничество с подменой SIM-карты [ * ].

📚 Связанные: Действительно ли стоит защита от кражи личных данных? →

4. Мошенничество с помощью текстовых сообщений и шпионское ПО

Мошенничество с поддельными текстовыми сообщениями (также известное как smishing) становится все более распространенным методом, который хакеры используют, чтобы обманным путем заставить людей поделиться конфиденциальной информацией или загрузить вредоносное ПО на свои устройства.

Вот как это происходит:

5. Доксинг, ведущий к домогательствам и мошенничеству

Доксинг относится к злонамеренному акту раскрытия чьей-либо частной информации в Интернете для общественности. Этот термин происходит из хакерской культуры 1990-х годов, когда соперничающие хакеры «сбрасывали документы», чтобы раскрыть чью-то настоящую личность.

Сегодня доксинг может привести к преследованию, мошенничеству и другим нарушениям конфиденциальности.

Вот как это происходит:

📚 Связанные: Как быстро определить мошенника по телефону →

6.

Шантаж с использованием ваших конфиденциальных данных

Шантаж с использованием ваших конфиденциальных данныхНекоторые мошенники используют ваш номер телефона для шантажа. Если они получат доступ к конфиденциальной информации, такой как фотографии и видео, они могут пригрозить опубликовать ее, если вы не заплатите выкуп.

Вот как это происходит:

📚 Связанный: Что такое мошенничество с проверочным кодом Google Voice? →

7. Подмена идентификационных номеров вызывающего абонента

Подмена — это мошенничество, при котором хакеры изменяют идентификатор вызывающего абонента, отображаемый на телефоне получателя, так, чтобы он выглядел как принадлежащий авторитетной организации. Вот как мошенник может позвонить вам, если ваш идентификатор вызывающего абонента будет читать «IRS» или «FBI».

Вот как это происходит:

В новостях: Федеральный сберегательный банк США предупредил клиентов о мошенничестве после того, как пару из Феникса обманом заставили перевести с их счета около 2000 долларов [ *]. Эд и Синди Эванс считали, что текстовые сообщения, которые они получили, были от банка. На самом деле мошенник быстро забрал их деньги и заблокировал их счета.

✅ Примите меры: Защитите себя от рисков кражи личных данных и мошенничества с помощью страховки Aura от кражи личных данных на 1 000 000 долларов. Попробуйте Aura бесплатно в течение 14 дней , чтобы понять, подходит ли она вам.

8. Охота на вашу семью

Иногда хакеры не преследуют вас, когда у них есть ваш номер телефона, а вместо этого нацеливаются на ваших близких. В этих случаях мошенники используют ваш номер, чтобы заставить членов семьи и друзей раскрыть личную информацию или отправить деньги.

Вот как это происходит:

только со своим номером телефона. Но с помощью нескольких шагов вы можете обезопасить свой номер от мошенников.

Вот несколько способов затруднить взлом вашего номера телефона киберпреступникам:

Всегда используйте двухфакторную или многофакторную аутентификацию (2FA/MFA)

Двухфакторная аутентификация (2FA) — это мера кибербезопасности, которая защищает доступ к вашим учетным записям. Вы можете связаться с отделом обслуживания клиентов вашего оператора мобильной связи и попросить их установить дополнительный пароль для вашей учетной записи. Таким образом, только вы можете внести изменения или перенести свой номер телефона.

Вы можете связаться с отделом обслуживания клиентов вашего оператора мобильной связи и попросить их установить дополнительный пароль для вашей учетной записи. Таким образом, только вы можете внести изменения или перенести свой номер телефона.

📚 Связанные: Как удалить вашу личную информацию из Интернета →

Блокировка SIM-карты

Блокировка SIM-карты может помочь предотвратить подмену SIM-карты мошенниками. Для блокировки требуется дополнительный PIN-код, чтобы кто-либо мог внести изменения или использовать ваш номер.

Чтобы настроить PIN-код на SIM-карте, обратитесь к своему оператору связи или установите его непосредственно на iPhone и других устройствах iOS .

Совет для профессионалов: Менеджер паролей может помочь защитить ваши устройства от подмены SIM-карты и других телефонных мошенничеств. Хотя хакеры могут получить доступ к вашему номеру телефона, чтобы обойти 2FA, менеджер паролей позволяет вам легко использовать уникальные и надежные пароли, которые хакеры не могут обойти.

Избегайте переходов по ссылкам от неизвестных отправителей

Когда вы получаете текстовые сообщения или электронные письма от неизвестных отправителей, не поддавайтесь искушению переходить по любым ссылкам. Если вы получили сообщение о пропущенной доставке или нашли сообщение, ожидающее вас в онлайн-аккаунте, войдите в сервис напрямую, а не по предоставленной ссылке.

Всегда исследуйте отправителей, чтобы убедиться, что они заслуживают доверия и имеют достоверную проверку.

💡 Связанный: Можно ли взломать iPhone? Как сказать и что делать →

Не обращайте внимания на мошенничество с одним звонком

Мошенники хотят, чтобы вы позвонили. Один из способов, которым они научились это делать, — звонить вам с поддельного номера и сразу же вешать трубку. Если это случится с вами, не позволяйте любопытству взять над вами верх. Не перезванивайте; вместо этого заблокируйте номер.

📚 Связанные: Что такое вишинг? Не поддавайтесь на эти 15 распространенных телефонных мошенничеств →

Никогда не перезванивайте на номер из нежелательного сообщения

Если вы получили странное текстовое сообщение с просьбой перезвонить по номеру телефона, игнорируйте его. Это почти всегда мошенничество с текстовыми сообщениями , когда мошенники хотят дозвониться до вас по телефону и обманом заставить вас раскрыть личную информацию.

Пример смишного текста, призванного заставить вас перезвонить мошеннику.Получить мониторинг мошенничества

Кредит Ауры и мониторинг мошенничества проверяет ваши банковские счета, кредитные карты и кредитные отчеты на предмет подозрительной активности. Если мошенники получат доступ к вашему банковскому счету через ваш телефон, Aura быстро сообщит вам об этом, чтобы вы могли закрыть их.

Держите телефон в безопасности в общественных местах

Самый простой способ для мошенника украсть ваш номер телефона — это получить физический доступ к вашему телефону.

Когда преступники украли мой телефон , пока я был в отпуске, они смогли получить доступ ко всем моим учетным записям, заблокировать мою электронную почту и украсть десятки тысяч долларов. Всегда держите телефон в поле зрения и настройте биометрические меры безопасности, такие как отпечаток пальца ID для защиты телефона в случае кражи.

📚 Связанные: 10 мошенничеств с Airbnb, которые испортят вам следующий отпуск →

Установите антивирусное программное обеспечение

Вы можете использовать антивирусные программы как на мобильных, так и на компьютерных устройствах. Программы кибербезопасности блокируют вредоносный код или вредоносные программы, что затрудняет доступ хакеров к вашим данным или кражу вашего номера телефона.

Перепроверьте веб-сайты

Убедитесь, что посещаемые вами веб-сайты являются реальными. Хакеры будут создавать поддельные веб-сайты, изменяя одну букву или число в URL-адресе веб-страницы (например, «Walmrat» вместо «Walmart»).

Эти сайты могут выглядеть так же, как поставщики услуг, такие как ваш банк, что может заставить вас поделиться своим номером телефона и другой конфиденциальной информацией.

Уничтожайте старые документы

Никогда не выбрасывайте ничего, что содержит идентифицирующую информацию, например, ваш номер телефона. Обязательно уничтожьте или сожгите файлы, чтобы данные нельзя было восстановить.

Ваш номер телефона был взломан? Сделай это сейчас

Возможно, уже слишком поздно, и вы знаете, что у кого-то есть ваш номер телефона, и он пытается вас обмануть.

Вот что нужно делать, если вы считаете, что хакер получил доступ к вашему номеру телефона:

💡 Связанные: Как восстановить взломанную учетную запись Facebook →

Итог: защитите свой номер телефона от мошенников

Хакерам все равно, используете ли вы iPhone или телефон Android. Все, что им нужно, это ваш номер телефона, чтобы украсть вашу личность, деньги и многое другое.

По мере того, как хакеры становятся все более изощренными, вы должны принимать превентивные меры, чтобы защитить свои устройства, финансы и личные данные.

Размещение вашего номера на веб-сайтах и в социальных сетях позволяет преступникам легко связаться с вами и инициировать мошеннические схемы. Вот еще несколько советов о том, как улучшить свой конфиденциальность в социальных сетях .

Размещение вашего номера на веб-сайтах и в социальных сетях позволяет преступникам легко связаться с вами и инициировать мошеннические схемы. Вот еще несколько советов о том, как улучшить свой конфиденциальность в социальных сетях .

Шантаж с использованием ваших конфиденциальных данных

Шантаж с использованием ваших конфиденциальных данных Они используют вашу украденную личную информацию для прохождения проверок безопасности.

Они используют вашу украденную личную информацию для прохождения проверок безопасности.

Сообщите своим друзьям и близким, что ваш номер взломан мошенниками.

Сообщите своим друзьям и близким, что ваш номер взломан мошенниками. Ограничьте потенциальный целевой пул мошенников.

Ограничьте потенциальный целевой пул мошенников.