Как защитить телефон и аккаунт от взлома: инструкция РБК Трендов

По последним данным, скандальное видео Артема Дзюбы утекло в сеть, потому что телефон футболиста взломали. Рассказываем, как защитить устройство, соцсети и мессенджеры, даже если ничего компрометирующего там нет

На нашем телефоне или в чатах часто содержатся личные сведения, которые злоумышленники могут использовать в своих целях. Например, номера карт, доступы к онлайн-банкам, домашний адрес или рабочая переписка. Со смартфоном в руках легко получить логины и пароли к приложениям, ведь их зачастую высылают по СМС. А еще мошенники могут узнать о ваших пожилых родственниках и обмануть их, используя всю известную информацию. Вот как всего этого избежать.

- Как защитить свой телефон

- Как защитить аккаунт в Instagram

- Как защитить аккаунт в Facebook

- Как защитить WhatsApp

- Как защитить Telegram

Как защитить свой телефон

1. Используйте сложный пароль. Его можно установить вместо четырех- или шестизначного PIN-кода для разблокировки.

Его можно установить вместо четырех- или шестизначного PIN-кода для разблокировки.

На iPhone: зайдите в «Настройки» → «Touch ID и код-пароль» → «Запрос пароля: сразу»; «Сменить пароль» → «Произвольный код (буквы + цифры)».

Чтобы усилить защиту, включите сброс всех данных после десяти неудачных попыток.

На Android: «Настройки» → «Безопасность» → «Блокировка экрана», выберите «Пароль» в качестве способа блокировки экрана и установите пароль из букв и цифр. Затем «Настройки» → «Безопасность», уберите галочку «Показывать пароли».

2. Отключите уведомления на заблокированном экране. Это помешает злоумышленникам видеть письма и сообщения — включая коды для подтверждения платежей.

На iPhone: «Настройки» → «Пароль» («Touch ID и пароль») → раздел «Доступ с блокировкой экрана» и «Настройки» → «Уведомления» → «Показ миниатюр» → «Без блокировки».

На Android: «Настройки» → «Приложения», выберите приложение и уберите галочку «Показать уведомления».

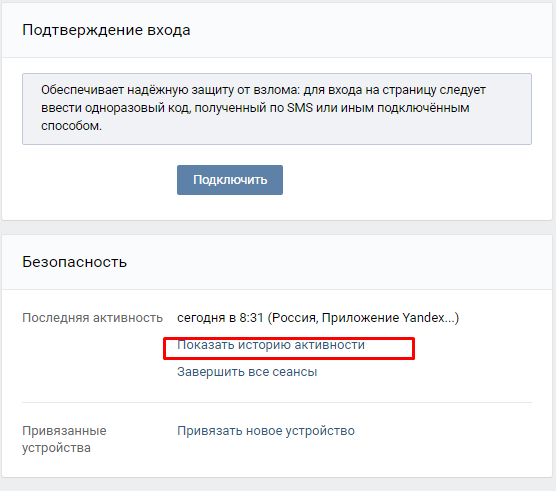

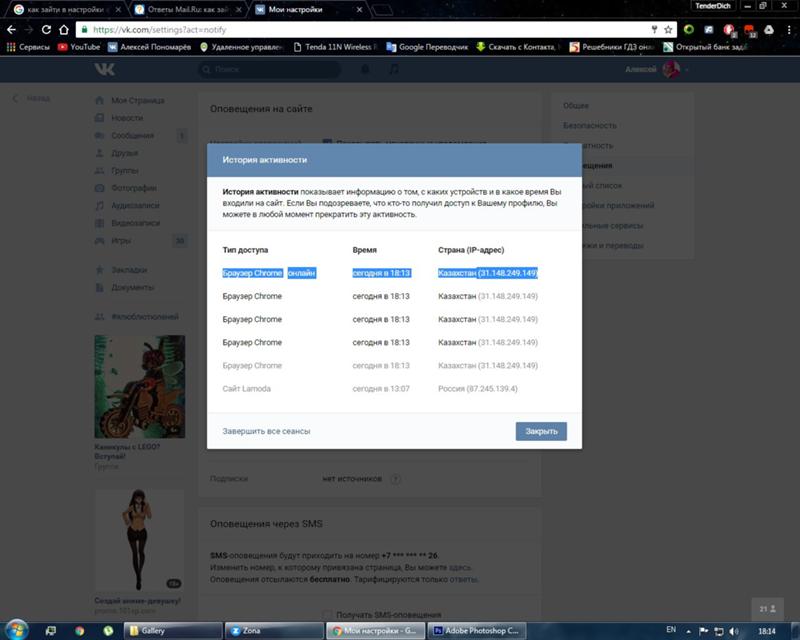

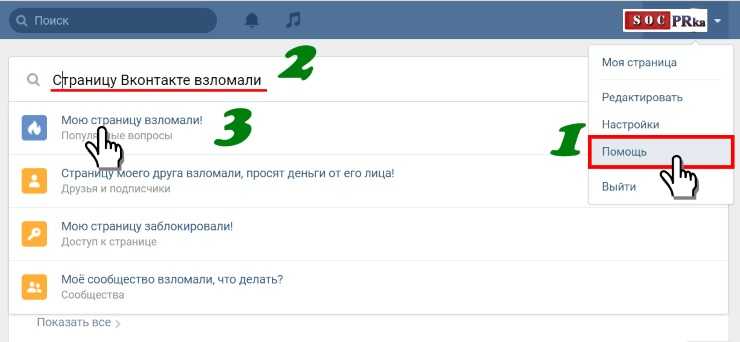

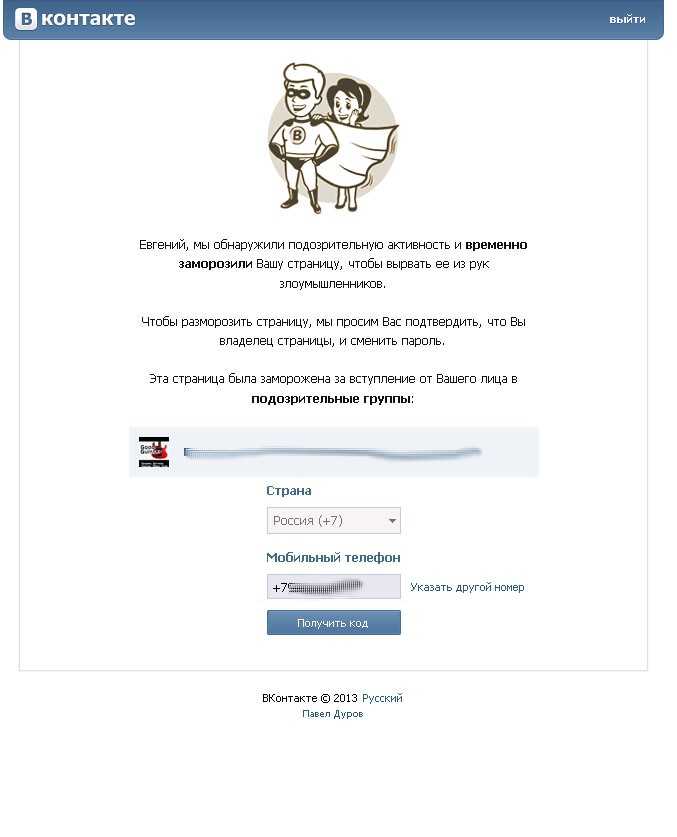

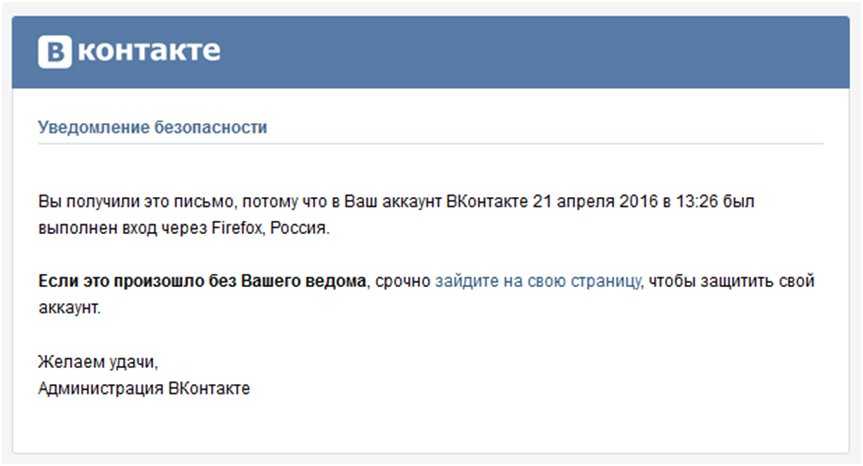

3. Включите двухфакторную проверку на телефоне и компьютере. При двухфакторной авторизации, помимо пароля, вы подтверждаете вход при помощи SMS-кода, который отправляется на подключенное вами устройство. Так у посторонних не будет доступа к вашему аккаунту.

На iPhone: Сайт Apple ID → «Двухфакторная идентификация» → «Вкл» Затем: «Безопасность» → «Проверенные номера телефонов» → «Изменить» → «Добавить номер телефона с возможностью приема текстовых сообщений».

На Android: Зайдите на Google Account и следуйте инструкциям на сайте.

4. Выключите автоматическую синхронизацию данных. Именно из-за нее часто попадают в сеть интимные фото знаменитостей: хакеры взламывают их облачные хранилища с других устройств.

На iPhone: «Настройки» → «Apple ID, iCloud, медиаматериалы» (или просто нажмите на свое имя и фамилию в самом верху) → «iCloud» → «iCloud Drive» и «Фото» — Выкл.

На Android: «Настройки Google» → «Мое местоположение» — нажмите Выкл. для «Отправка геоданных» и «История местоположений». «Поиск и подсказки» — отключите Google Now. «Google Фото» → «Настройки» → «Автозагрузка» — отключите автоматическую отправку фото на серверы Google.

для «Отправка геоданных» и «История местоположений». «Поиск и подсказки» — отключите Google Now. «Google Фото» → «Настройки» → «Автозагрузка» — отключите автоматическую отправку фото на серверы Google.

5. Уберите автоматическое подключение к Wi-Fi. По умолчанию телефон автоматически подключается к знакомым Wi-Fi-сетям. Однако публичные сети часто слабо защищены, и их легко взломать. Так мошенники получат доступ ко всем данным на вашем смартфоне.

На iPhone: «Настройки» → «Wi-Fi» → Выбрать публичную сеть (например, ту, к которой вы подключались в метро или кафе) → «Забыть эту сеть», а также «Автоподключение» и «Автодоступ» — Выкл. Затем возвращаемся к списку сетей и нажимаем «Спросить» рядом с «Запрос на подключение» и «Автодоступ к точке».

На Android: «Настройки» → «Wi-Fi», зажмите нужную сеть, в появившемся меню удалите ее. В разделе «Расширенные настройки» уберите галочку «Всегда искать сети».

6. Запретите приложениям доступ к фотографиям / SMS / контактам. Многие приложения получают доступ к локации, фото, соцсетям, интернет-трафику. Этим могут воспользоваться мошенники.

Многие приложения получают доступ к локации, фото, соцсетям, интернет-трафику. Этим могут воспользоваться мошенники.

На iPhone: «Настройки» → «Конфиденциальность»: «Геолокация», «Отслеживание» и во всех приложениях проставьте Выкл.

На Android: «Настройки Google» → «Подключенные приложения» — отключите все лишние.

Что еще можно сделать на iPhone:

1. Отключите автозаполнение паролей. Так посторонние не смогут войти в приложения и сервисы, которыми вы часто пользуетесь. «Настройки» → «Пароли» → «Автозаполнение паролей» — Выкл.

2. Отключите cookies и автозаполнение в браузерах. Это история браузера, в которой хранятся все сайты, которые вы посещали, а также логины, пароли и настройки на них.

Для Safari: «Настройки» → «Safari» → «Конфиденциальность и безопасность» → «Без перекрестного отслеживания» и «Блокировка всех cookie» — Вкл. А также «Автозаполнение» — убедитесь, что везде стоит Выкл. : хранение данных, контактов, кредитных карт.

: хранение данных, контактов, кредитных карт.

Для других браузеров — посмотрите в настройках.

Что еще можно сделать на Android:

1. Скачивайте приложения только в Google Play Store и «Яндекс.Store». В отличие от iOS, Android — открытая ОС, и любое подозрительное ПО может занести вирус, украсть ваши данные или накачать гигабайты рекламы из интернета. У официального магазина есть функция Google Play Защита: она ежедневно сканирует 50 млрд приложений на более чем 2 млрд устройств, чтобы защитить их от вирусов и злоумышленников.

«Настройки» → «Безопасность», уберите галочку «Неизвестные источники» и поставьте галочку «Проверять приложения».

Там же, в «Настройках», убедитесь, что «Play Защита» активна.

2. Зашифруйте ваши данные. Это поможет обезопасить их, даже если телефон попадет в чужие руки. Для этого нужно задать пароль вместо PIN-кода и вводить его при каждом включении телефона.

«Настройки» → «Безопасность» → «Зашифровать телефон». Также поставьте галочку «Шифровать SD-карту».

Также поставьте галочку «Шифровать SD-карту».

Вы можете использовать свой телефон на Android для двухфакторной идентификации через компьютер или ноутбук. Это позволит связать ваш телефон с компьютером через Bluetooth, чтобы предотвратить посещение фишинговых сайтов. Для настройки нужен компьютер с ОС Windows 10, macOS или Chrome OS. Добавьте учетную запись Google на свой телефон, выбрав «Настройки»→ «Учетные записи»→ «Добавить учетную запись» → «Google».

Затем на вашем компьютере откройте браузер Google Chrome.

Зайдите на страничку «Безопасность» в Chrome и нажмите «Двухэтапная аутентификация».

Выберите «Добавить электронный ключ», а затем — свой телефон. Теперь вы сможете заходить в Gmail, Google Cloud и другие сервисы Google, используя свой телефон в качестве дополнительного способа проверки.

Как защитить аккаунт в Instagram

1. Настройте двухфакторную авторизацию.

Перейдите в «Настройки» → «Безопасность» → «Двухфакторная аутентификация» и выберите способ защиты: через специальное приложение или по SMS. Теперь при каждом входе в аккаунты вам будут приходить дополнительные коды для проверки.

Теперь при каждом входе в аккаунты вам будут приходить дополнительные коды для проверки.

2. Запретите сторонним приложениям доступ к аккаунту.

«Настройки» → «Безопасность» → «Приложения и сайты». Отключите все ненужные приложения.

3. Не забывайте удалять доступы у бывших сотрудников.

Если вы используете Instagram по работе, убедитесь, что ни у кого из бывших сотрудников не сохранилось доступа к аккаунту.

Зайдите в приложение и откройте свою бизнес-страницу. «Настройки» → «Роли на странице» → «Существующие роли на странице»: удалите всех, кто уже не работает с вами.

4. Проверяйте, кто заходил в ваш аккаунт.

«Настройки» → «Безопасность» → «Входы в аккаунт». Если увидите в списке подозрительные локации, поменяйте пароль — возможно, вашим аккаунтом пользуется кто-то еще.

5. Закройте профиль.

Если это не рабочий аккаунт, и вы не зарабатываете рекламой в блоге, лучше сделать профиль закрытым. Это, как минимум, защитит от спамеров.

Это, как минимум, защитит от спамеров.

«Настройки» → «Конфиденциальность» → «Закрытый аккаунт».

6. Скройте ваш сетевой статус.

Так никто не узнает, когда вы онлайн.

«Настройки» → «Конфиденциальность» → «Сетевой статус».

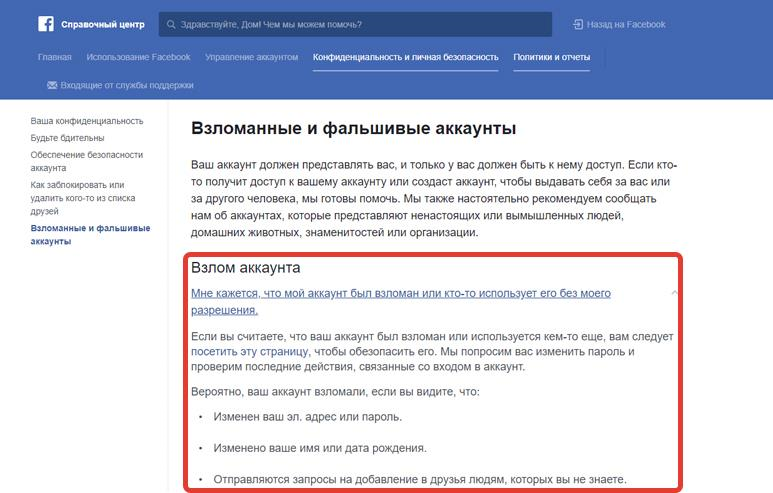

Как защитить аккаунт в Facebook

1. Удалите личную информацию.

В Facebook могут быть видны ваш возраст, места работы и проживания, семейный статус, сведения о родственниках и даже все места, в которых вы побывали. Если вы не хотите, чтобы эту информацию использовали сторонние компании и сервисы, лучше удалить ее со страницы.

На компьютере/ноутбуке:

«Информация» → выберите нужный раздел и сведения → «Удалить».

В мобильном приложении:

«Посмотреть раздел информация» → выберите нужный раздел и сведения → нажмите карандаш, а затем крестик.

2. Выключите распознавание лиц.

Facebook умеет распознавать лица, чтобы отмечать вас на фото. Вы можете запретить это.

Вы можете запретить это.

На компьютере/ноутбуке:

В правом верхнем углу — треугольник, «Настройки и конфиденциальность» → «Быстрые настройки конфиденциальности» → «Управление распознаванием лиц» → выберите «Нет».

В мобильном приложении:

Нажмите на три линии в правом нижнем углу (так называемое меню «бургер»), дальше — аналогично.

3. Ограничьте доступ приложений к вашим данным.

Когда вы авторизуетесь с помощью Facebook в других сервисах, они получают доступ к данным вашего аккаунта: фото, локации, предпочтения. Не забывайте удалять доступ, когда вы уже вошли в приложение. Пользователи iPhone и MacBook могут выбрать «Вход через Apple» для авторизации.

На компьютере/ноутбуке:

«Настройки и конфиденциальность» → «Быстрые настройки конфиденциальности» → «Конфиденциальность» → «Дополнительные настройки конфиденциальности» → «Приложения и сайты» → поставьте галочки напротив приложений и нажмите «Удалить».

В мобильном приложении:

«Настройки и конфиденциальность» → «Быстрые настройки конфиденциальности» → «Конфиденциальность» → «Проверка основных настроек конфиденциальности» →

«Ваши настройки данных на Facebook» → «Приложения и сайты» → далее аналогично.

4. Ограничьте доступ к вашим постам и личным данным.

Если вы делитесь на странице личной информацией, лучше скрыть это от посторонних. Профили в соцсетях все чаще просматривают HR-специалисты перед собеседованием и службы безопасности — перед тем, как взять вас на работу.

На компьютере/ноутбуке:

«Настройки и конфиденциальность» → «Быстрые настройки конфиденциальности» → «Дополнительный настройки конфиденциальности» → «Ваши действия» → «Кто сможет видеть ваши будущие публикации?» → «Изменить» → выберите «Только друзья». Там же можно выбрать «Ограничить доступ к старым публикациям» для друзей.

В мобильном приложении: аналогично.

Как защитить WhatsApp

И WhatsApp, и Instagram принадлежат все тому же Facebook. Это значит, во-первых, что принципы обмена данными и защиты аккаунтов у них схожи. А во-вторых — что все ваши переписки и личные данные из чатов и аккаунтов Facebook может использовать в своих целях.

1. Не сообщайте никому шестизначный код для верификации.

Это код, который приходит вам в SMS для подтверждения входа в WhatsApp на компьютере или ноутбуке. Этим часто пользуются мошенники, которые могут отправлять сообщения любому пользователю из групповых чатов.

2. Включите двухфакторную аутентификацию.

«Настройки» → «Учетная запись» → «Двухшаговая проверка»→ «Включить». Придумайте PIN-код и укажите адрес электронной почты, чтобы можно было восстановить или поменять его.

3. Скройте сетевой статус, фото и геолокацию.

«Настройки» → «Учетная запись» → «Конфиденциальность» → выберите вместо «Был (а)» «Мои контакты» или «Никто», то же проделайте с «Фото», ниже — «Геолокацией» и другими данными.

4. Архивируйте чаты, в которых делитесь личными данными.

Для этого потяните в списке чатов нужный влево и выберите «Архивировать». Он по-прежнему будет доступен в архиве, но посторонние не узнают о нем, если получат доступ к вашему телефону.

5. Выключите резервное копирование сообщений

Это позволит защитить вашу переписку, если кто-то получит доступ к аккаунту Apple или Google на другом устройстве.

Для iPhone: «Настройки» → iCloud → WhatsApp — выберите «Выключено». Теперь в самом мессенджере: «Настройки» → «Чаты» → «Резервная копия» → «Автоматически» → «Выключено».

Как защитить Telegram

1. Включите двухфакторную аутентификацию и код-пароль.

«Настройки» → «Конфиденциальность» → «Облачный пароль» → «Установить пароль». Затем вернитесь и выберите «Код-пароль и Touch ID».

2. Не переходите по подозрительным ссылкам и не сообщайте личные данные в чатах.

Даже если это кто-то знакомый. Если вам пишут якобы администраторы Telegram, у профиля должна стоять голубая галочка верификации.

Если вам пишут якобы администраторы Telegram, у профиля должна стоять голубая галочка верификации.

3. Отправляйте личные данные и пароли только в приватных чатах.

Выберите нужный контакт, нажмите. Затем нажмите на профиль, выберите «Еще» → «Начать секретный чат».

4. Не забывайте разлогиниться на компьютере или ноутбуке.

Каждый раз, когда вы заканчиваете работать за личным или, тем более, рабочим компьютером, выходите из своего аккаунта в Telegram. Помните, что любой может получить к нему доступ.

5. Настройте автоудаление данных.

Если вы давно не заходите в Telegram, можно настроить автоматическое удаление всех данных через определенное время. «Настройки» → «Конфиденциальность» → «Если не захожу» → выберите нужный период.

Запомните главные правила

- Используйте сложные пароли: с буквами, числами и спецсимволами. Они должны быть индивидуальными для каждого устройства, приложения и сервиса.

- Не пользуйтесь публичными Wi-Fi-сетями. Они плохо защищены, и злоумышленники легко могут получить доступ ко всем вашим данным.

- Не открывайте подозрительные ссылки — даже от знакомых. Это могут быть фишинговые ссылки или вирусы от мошенников, которые взломали аккаунт вашего близкого или коллеги.

- Не делитесь своими паролями и учетными записями. Личные или корпоративные аккаунты могут содержать конфиденциальную информацию. Даже если ваш близкий никому не сообщит об этом, его устройством или аккаунтом могут завладеть мошенники, и тогда ваши данные тоже окажутся под угрозой.

- Не позволяйте посторонним пользоваться вашим телефоном или ноутбуком.

- Используйте двухфакторную аутентификацию на всех устройствах. Для этого удобнее и надежнее пользоваться специальными приложениями.

- По возможности, закрывайте профили в соцсетях. Если вы не используете соцсети для работы, лучше сделать профиль закрытым. Так всю информацию и посты в нем смогут видеть только те, кого вы добавили в друзья.

Подписывайтесь также на Telegram-канал РБК Тренды и будьте в курсе актуальных тенденций и прогнозов о будущем технологий, эко-номики, образования и инноваций.

Как взломать чужой телефон, не прикасаясь к нему в 2023 году

Хотите узнать, как взломать чужой телефон, не прикасаясь к нему в 2022 году? Тогда вы пришли по адресу. Если вы чувствуете, что вас отвергает ваш парень или девушка, или вы беспокоитесь о том, чем занимаются ваши дети в Интернете, вы можете зайти в их телефон Android со своего мобильного устройства или компьютера, чтобы убедиться, что они в безопасности. Никто не может следить за ними постоянно, но существует шпионское программное обеспечение, которое может помочь вам тонко контролировать активность телефона Android, при этом они не должны знать об этом. Давайте рассмотрим, как взломать чей-то телефон в 2022 году.

Давайте рассмотрим, как взломать чей-то телефон в 2022 году.

Оглавление данной статьи:

- 1 Основные выводы

- 2 Как взломать чужой телефон, не прикасаясь к нему (с помощью программного обеспечения)

- 3 Как взломать чужой телефон, не прикасаясь к нему в 2022 году: простые шаги

- 3.1 Шаг №1

- 3.2 Шаг №2

- 3.3 Шаг №3

- 3.4 Шаг №4

- 3.5 Шаг №5

- 4 Как использовать Google Maps для отслеживания устройства Android

- 4.1 Шаг №1

- 4.2 Шаг №2

- 4.3 Шаг №3

- 4.4 Шаг №4

- 4.5 Шаг №5

- 5 Как предотвратить вредоносное слежение за мобильным телефоном

- 5.1 Шаг №1: Установите пароль телефона

- 5.2 Шаг №2: Используйте аутентичное приложение для покупок

- 5.3 Шаг №3: Выключите автоматическое подключение к Wi-Fi

- 5.4 Шаг №4: Выключите Bluetooth

- 5.5 Шаг #5: Восстановление заводских настроек телефона

- 5.6 Шаг №6: Регулярно очищайте свой интернет-браузер

- 6 Часто задаваемые вопросы

- 7 Заключительные размышления

Основные выводы

- eyeZy — это лучший способ взломать чей-то телефон, не прикасаясь к нему, потому что с его помощью можно отслеживать множество различных аспектов целевого телефона, включая местоположение GPS и сообщения в социальных сетях.

- Рекомендуется держаться подальше от случайных приложений, которые вы можете найти в поиске Google, потому что они, скорее всего, попытаются украсть вашу личную информацию.

- Используйте программу мониторинга телефона только из этических соображений, иначе у вас могут возникнуть проблемы с законом.

Как взломать чужой телефон, не прикасаясь к нему (с помощью программного обеспечения)

Лучший способ взломать чей-то телефон, не прикасаясь к нему, — это использовать программное обеспечение для отслеживания телефона, поэтому вам не придется разбираться, как взломать устройство Android с компьютера. Такое программное обеспечение не только способно отслеживать местоположение целевого устройства, но и следить за тем, что человек делает на целевом устройстве. Вы можете отслеживать множество различных типов данных на целевом устройстве, включая сообщения, местоположение GPS, контакты и учетные записи социальных сетей, таких как WhatsApp и Facebook. Владелец устройства не будет знать, что вы это делаете, поскольку приложение будет невидимым на целевом телефоне. Мы считаем, что лучшей программой для мониторинга телефонов, позволяющей взломать чей-то телефон Android, не прикасаясь к нему, является eyeZy. eyeZy — лучшая, потому что у нее одни из самых передовых функций в отрасли, и вы можете увидеть их в действии, прежде чем подписываться на что-либо. Они хотят, чтобы вы могли быть в курсе того, что происходит с целевым устройством, и они хотят, чтобы вы могли использовать для этого самое передовое программное обеспечение в отрасли. Благодаря всем их широким возможностям, вам больше никогда не придется использовать другое приложение для мониторинга телефонов, а если в какой-то момент возникнет сбой в работе технологии, вы сможете сразу же обратиться в службу поддержки клиентов через систему чата.

Мы считаем, что лучшей программой для мониторинга телефонов, позволяющей взломать чей-то телефон Android, не прикасаясь к нему, является eyeZy. eyeZy — лучшая, потому что у нее одни из самых передовых функций в отрасли, и вы можете увидеть их в действии, прежде чем подписываться на что-либо. Они хотят, чтобы вы могли быть в курсе того, что происходит с целевым устройством, и они хотят, чтобы вы могли использовать для этого самое передовое программное обеспечение в отрасли. Благодаря всем их широким возможностям, вам больше никогда не придется использовать другое приложение для мониторинга телефонов, а если в какой-то момент возникнет сбой в работе технологии, вы сможете сразу же обратиться в службу поддержки клиентов через систему чата.

Как взломать чужой телефон, не прикасаясь к нему в 2022 году: простые шаги

Шаг №1

Первое, что вам нужно будет сделать, это зарегистрироваться в системе. Вы можете использовать свой адрес электронной почты для создания учетной записи в eyeZy. Затем мы рекомендуем вам записать пароль и имя пользователя, чтобы не забыть их.

Затем мы рекомендуем вам записать пароль и имя пользователя, чтобы не забыть их.

Шаг №2

После этого вы можете завершить процесс настройки. Используя учетную запись, которую вы только что зарегистрировали, вы можете ввести информацию о целевом телефоне, выбрать значок Android, а затем выбрать «далее».

Шаг №3

Затем вы захотите установить приложение на целевое устройство. Чтобы сделать это, вам понадобится физический доступ к целевому устройству. На устройстве перейдите в настройки и разрешите неизвестные источники. Затем установите и загрузите программу шпионского мониторинга на целевой телефон.

Шаг №4

После завершения установки вы можете войти в свою панель управления через учетную запись в eyeZy, что позволит приложению одновременно проникнуть на целевой телефон, а затем выбрать «начать мониторинг». Приложение для мониторинга останется невидимым на целевом устройстве.

Шаг №5

Откройте веб-браузер телефона, войдите в свою учетную запись и получите доступ к приборной панели. Немного поиграйте с функциями, пока не получите то, что вам нужно, и тогда вы сможете получать информацию с целевого устройства в режиме реального времени.

Немного поиграйте с функциями, пока не получите то, что вам нужно, и тогда вы сможете получать информацию с целевого устройства в режиме реального времени.

Как использовать Google Maps для отслеживания устройства Android

Если вы ищете другой способ взломать чей-то телефон Android, не прикасаясь к нему, вы можете попытаться отследить устройство Android, используя Google Maps. Единственным недостатком такого подхода является то, что вы сможете увидеть только местоположение устройства. Если у устройства включен GPS, то вы сможете отследить его местоположение с помощью Google Maps. Вам понадобится стабильное сетевое соединение, а также необходимо связать целевой телефон с учетной записью Google. Вам нужно будет разрешить вход в систему, а также отчет о местоположении.

Шаг №1

На целевом устройстве найдите настройки, а затем выберите «службы определения местоположения». Убедитесь, что эта функция включена.

Шаг №2

Откройте Google Maps и выберите значок меню, который вы увидите в верхней части экрана слева.

Шаг №3

Появится окно, в котором вам будет предложено поделиться своим местоположением в режиме реального времени. Выберите «один час» или «до закрытия», а затем выберите «выбрать человека». Контактному лицу будет сообщено о местонахождении телефона. Выберите имя в списке.

Шаг №4

Если аккаунт Google не был подключен, то вы можете выбрать свой номер и в появившемся окне выбрать кнопку с надписью «поделиться через подключение», чтобы можно было поделиться им.

Шаг №5

Таким образом, вы сможете отслеживать местоположение устройства, на которое вы нацелились, с помощью мобильного телефона, и у вас не возникнет никаких проблем.

Как предотвратить вредоносное слежение за мобильным телефоном

Если вам кажется, что вы постоянно получаете странные сообщения в социальных сетях или даже по электронной почте, то это должно быть тревожным сигналом, что вас могут взломать или кто-то шпионит за вашим мобильным телефоном. Вообще говоря, подобные программы должны быть установлены на устройство физически. Если ваши настройки недавно были изменены, а вы их не меняли, это может означать, что кто-то пытался взломать ваш телефон. На устройстве Android есть настройки, позволяющие устанавливать и загружать приложения не только из магазина Google. В магазине Google есть программа под названием «root checker», которая может проверить статус root на устройстве. Вы можете нажать на «разрешить просмотр из неизвестных источников» в настройках телефона, но это не гарантирует, что программа появится в списке. Что касается iOS-устройств, то в целом их трудно заразить вредоносным ПО, но если появилось приложение под названием Cydia, это может означать, что вы столкнулись с проблемой, если только вы не загрузили это ПО самостоятельно. Давайте рассмотрим ряд вещей, которые вы можете сделать, чтобы предотвратить вредоносную слежку за вашим мобильным телефоном, что станет хорошим дополнением при попытке взломать чей-то телефон Android, не прикасаясь к нему.

Если ваши настройки недавно были изменены, а вы их не меняли, это может означать, что кто-то пытался взломать ваш телефон. На устройстве Android есть настройки, позволяющие устанавливать и загружать приложения не только из магазина Google. В магазине Google есть программа под названием «root checker», которая может проверить статус root на устройстве. Вы можете нажать на «разрешить просмотр из неизвестных источников» в настройках телефона, но это не гарантирует, что программа появится в списке. Что касается iOS-устройств, то в целом их трудно заразить вредоносным ПО, но если появилось приложение под названием Cydia, это может означать, что вы столкнулись с проблемой, если только вы не загрузили это ПО самостоятельно. Давайте рассмотрим ряд вещей, которые вы можете сделать, чтобы предотвратить вредоносную слежку за вашим мобильным телефоном, что станет хорошим дополнением при попытке взломать чей-то телефон Android, не прикасаясь к нему.

Шаг №1: Установите пароль телефона

Возможно, вы относитесь к той группе друзей, которые не особо заботятся о том, чтобы установить пароль для своего телефона. Однако мы считаем, что если вы хотите избежать взлома своего мобильного телефона, то вам обязательно стоит подумать о пароле. Возможно, в прошлом вам помогал четырехзначный код, но сейчас вы, возможно, захотите расширить его и использовать шестизначный код, чтобы иметь возможность войти в свой телефон. Это обеспечит дополнительный уровень безопасности.

Однако мы считаем, что если вы хотите избежать взлома своего мобильного телефона, то вам обязательно стоит подумать о пароле. Возможно, в прошлом вам помогал четырехзначный код, но сейчас вы, возможно, захотите расширить его и использовать шестизначный код, чтобы иметь возможность войти в свой телефон. Это обеспечит дополнительный уровень безопасности.

Шаг №2: Используйте аутентичное приложение для покупок

В наши дни возможность покупать приложения и загружать их в Интернете заключается в том, что вы можете делать это из любого места. Именно поэтому очень важно, чтобы при покупке и загрузке приложения на телефон вы убедились, что делаете это из настоящего торгового приложения. В противном случае вы можете раскрыть конфиденциальные данные своего телефона.

Шаг №3: Выключите автоматическое подключение к Wi-Fi

Если вы хотите избежать подключения к ненадежному Wi-Fi, отключите настройку, которая автоматически подключает вас к Wi-Fi, когда вы находитесь рядом с ним. В противном случае киберпреступники могут легко проникнуть в ваш телефон, поскольку большинство общественных Wi-Fi не имеют достаточной безопасности.

В противном случае киберпреступники могут легко проникнуть в ваш телефон, поскольку большинство общественных Wi-Fi не имеют достаточной безопасности.

Шаг №4: Выключите Bluetooth

Еще один способ, с помощью которого хакеры могут легко проникнуть в ваш мобильный телефон, — это Bluetooth. Если вы не используете Bluetooth прямо сейчас, то очень важно не отключать его, иначе это действительно легкий путь для киберпреступников.

Шаг #5: Восстановление заводских настроек телефона

Если вы планируете в будущем продать свой мобильный телефон, то перед тем, как отдать его, обязательно восстановите заводские настройки. В противном случае человек, который купит ваш телефон, сможет проникнуть в вашу личную информацию или даже взломать ваш новый телефон с помощью информации, которую он найдет на вашем старом телефоне.

Шаг №6: Регулярно очищайте свой интернет-браузер

Когда вы выходите в Интернет с мобильного телефона, вы оставляете за собой след из конфиденциальных данных. Если вы недавно открывали электронное письмо, совершали покупки в Интернете или даже недавно входили в свой банк через Интернет, вам необходимо избавиться от своей истории, иначе другим будет очень просто проникнуть в ваши личные данные.

Если вы недавно открывали электронное письмо, совершали покупки в Интернете или даже недавно входили в свой банк через Интернет, вам необходимо избавиться от своей истории, иначе другим будет очень просто проникнуть в ваши личные данные.

Часто задаваемые вопросы

Могу ли я узнать, как взломать чей-то телефон, не прикасаясь к нему? Лучший способ взломать чей-то телефон, не прикасаясь к нему, — это использовать программы слежения, такие как eyeZy. Они обладают всеми необходимыми функциями для того, чтобы вы могли следить за своим парнем или девушкой, или вашим ребенком в Интернете так, чтобы они даже не знали, что вы это делаете.

Этично ли изучать, как взломать чей-то телефон? Если вы знаете человека, которому принадлежит целевое устройство, которое вы пытаетесь контролировать, и вы не пытаетесь контролировать его телефон по злому умыслу, то в этом нет ничего плохого. Однако этические нормы вступают в игру, когда вы думаете о том, чтобы сделать это с незнакомым человеком. Это киберпреступная деятельность, и делать ее не рекомендуется.

Это киберпреступная деятельность, и делать ее не рекомендуется.

Могу ли я использовать любое приложение для мобильного мониторинга? Мы настоятельно рекомендуем, если вы хотите сохранить свою личную информацию в безопасности, использовать приложение для мониторинга телефона, о котором мы говорили выше. Почему? Потому что в этой отрасли существует масса приложений для мониторинга, которым нельзя доверять, которые либо не соответствуют требованиям безопасности, либо сами пытаются получить вашу личную информацию.

Заключительные размышления

Возможность взломать чей-то телефон, не прикасаясь к нему, — не малый подвиг, поэтому полезно иметь в рукаве приложения для мониторинга телефона, такие как eyeZy, на которые можно положиться. Мы также настоятельно рекомендуем вам защитить свой собственный мобильный телефон от вредоносных действий, чтобы вы могли сохранить свою личную информацию в безопасности и быть в курсе того, что кто-то пытается проникнуть в ваше устройство. В наше время трудно понять, кому доверять в Интернете, поэтому принятие дополнительных мер предосторожности является действительно разумным решением. Теперь, когда вы знаете, как взломать чужой телефон, не прикасаясь к нему в 2022 году, просто убедитесь, что вы делаете это из этических соображений.

В наше время трудно понять, кому доверять в Интернете, поэтому принятие дополнительных мер предосторожности является действительно разумным решением. Теперь, когда вы знаете, как взломать чужой телефон, не прикасаясь к нему в 2022 году, просто убедитесь, что вы делаете это из этических соображений.

Просмотров: 459

различных способов использования вашего адреса электронной почты хакерами

Обычный человек мало что знает о том, как хакеры действуют в сети. Подобно взломщикам сейфов, которые каким-то образом находят способы проникнуть в самые надежные сейфы, хакеры проникают в компьютеры и сети, словно по волшебству.

Конечно, это не магия. Если бы большинство людей знали, как легко хакерам проникнуть в их учетные записи электронной почты и нанести ущерб, они, вероятно, установили бы более надежные пароли, регулярно меняли бы свои пароли и использовали программное обеспечение для шифрования электронной почты.

По крайней мере, вы должны понимать, какой ущерб наносится хакеру, который получает доступ к вашей электронной почте. Вот лишь несколько способов, которыми киберпреступники могут использовать ваш адрес электронной почты.

Вот лишь несколько способов, которыми киберпреступники могут использовать ваш адрес электронной почты.

Мошенничество с вашим списком контактов

С этого начинают большинство хакеров. Когда они получают доступ к вашей учетной записи электронной почты, они также получают доступ к вашему цифровому списку контактов. Если вы когда-либо получали странное электронное письмо от друга с просьбой перейти по ссылке или отправить деньги, скорее всего, аккаунт взломан. Цель ссылки — заразить ваш компьютер, иначе деньги пойдут хакеру.

Массовое мошенничество с электронной почтой

Как только хакеры закончат работу с вашими контактами, они, скорее всего, перейдут к более крупным мошенничествам с электронной почтой. Они делают это, используя ваш адрес электронной почты, чтобы рассылать массовые рассылки спискам неизвестных получателей. Фишинговые атаки пытаются заставить получателей щелкнуть спам-ссылку, загрузить вредоносный файл или отправить информацию или деньги, что является обычным явлением. Хакеры редко используют отслеживаемые адреса электронной почты. Почему они должны, когда они могут использовать адрес, который ведет к вам?

Хакеры редко используют отслеживаемые адреса электронной почты. Почему они должны, когда они могут использовать адрес, который ведет к вам?

Проникновение в устройства и программы

С надежной защитой паролем, безопасной службой электронной почты и здравым смыслом, например, не переходить по спам-ссылкам и не загружать опасные файлы. Это дает возможность избежать взлома вашей электронной почты. Однако в случае взлома, скорее всего, даже уровни шифрования HIPAA не смогут помешать хакерам проникнуть в ваш компьютер, программы, подключенные мобильные устройства, ваше облако и даже учетные записи онлайн-покупок.

Большинство людей кладут все яйца в одну корзину. Если хакеры получат доступ к вашей электронной почте, они могут получить доступ к любому количеству других устройств и учетных записей. Они могут использовать вашу электронную почту, чтобы сбросить пароли других учетных записей, получить доступ к кредитной информации или даже удалить учетные записи, например профили в социальных сетях.

Разрушение вашей онлайн-репутации

С надежной защитой паролем, безопасной службой электронной почты и здравым смыслом, например, не переходить по спам-ссылкам и не загружать опасные файлы. Это дает возможность избежать взлома вашей электронной почты. Однако в случае взлома, скорее всего, даже уровни шифрования HIPAA не смогут помешать хакерам проникнуть в ваш компьютер, программы, подключенные мобильные устройства, ваше облако и даже учетные записи онлайн-покупок.

Большинство людей кладут все яйца в одну корзину. Если хакеры получат доступ к вашей электронной почте, они могут получить доступ к любому количеству других устройств и учетных записей. Они могут использовать вашу электронную почту, чтобы сбросить пароли других учетных записей, получить доступ к кредитной информации или даже удалить учетные записи, например профили в социальных сетях.

Поделись этим:

Может ли кто-нибудь взломать мой телефон с моего номера?

Обновлено:

Многие люди считают, что телефон можно взломать, просто зная его номер, а это означает, что все ваши личные данные доступны хакерам без необходимости прикасаться к вашему устройству.

Страшно подумать, что если кто-то захочет взломать ваш мобильный телефон, ему понадобится только ваш номер. Вам простительно думать, что это реальная угроза вашей мобильной безопасности. Но так ли это на самом деле или это всего лишь миф? В этом блоге мы изучаем факты и обсуждаем, что возможно, а что нет, когда речь идет о взломе телефона.

Думаете, ваш телефон взломан?

Быстро и легко запустите проверку своего мобильного телефона на наличие шпионских программ уже сегодня с помощью одного из наших отмеченных наградами приложений.

Правда ли, что кто-то может взломать ваш телефон, используя только ваш номер?

Все просто — нет. Но вам простительно думать, что это так. Если вы когда-либо выполняли поиск в Интернете, чтобы узнать, может ли кто-то взломать ваше мобильное устройство, используя только ваш номер телефона, вы, возможно, наткнулись на несколько статей и сообщений в блогах, в которых утверждалось, что это возможно.

Однако большинство результатов поиска по этому запросу используют обсуждение для продвижения и продажи шпионского программного обеспечения, которое на самом деле требует физического доступа к устройству жертвы. Этот тип программного обеспечения также обычно называют «программным обеспечением для мониторинга», но на самом деле это просто тонкая завеса для того, что широко известно как шпионское ПО.

Давайте рассмотрим пример из поиска по ключевому слову « можно ли взломать чей-то номер сотового телефона? »

В начале этой статьи утверждают, что взломать телефон просто, имея только его номер. Однако по мере чтения становится ясно, что целью статьи является продвижение шпионского программного инструмента, который на самом деле не работает, просто зная чей-то номер мобильного телефона.

Если вы внимательно посмотрите на любую статью, в которой утверждается, что сотовый телефон можно взломать, просто зная его номер, вы обнаружите, что все они имеют одну общую черту: реклама шпионского инструмента, для установки которого требуется больше, чем просто номер. например, физический доступ к устройству или данные для входа в iCloud.

например, физический доступ к устройству или данные для входа в iCloud.

Хотя эти шпионские инструменты, безусловно, могут причинить огромный вред и, по сути, украсть всю конфиденциальную информацию на вашем устройстве, к счастью, утверждение о том, что их можно установить с помощью всего лишь номера, является ложным.

Что хакер может сделать с моим номером телефона?

Тем не менее, есть несколько способов, которыми хакер может использовать ваш номер телефона для получения доступа к вашему устройству в рамках более крупной атаки:

- «Фишинг» для личных данных. Хакеры часто отправляют поддельные текстовые сообщения своим целям, чтобы получить информацию об имени пользователя и пароле (это называется фишингом). Текст обычно содержит вредоносную ссылку на поддельный веб-сайт, который будет выглядеть почти так же, как и легитимная версия. Поддельная версия запишет все введенные данные и отправит их хакеру.

- Отправка ссылок вредоносным приложениям.

Одним из способов взлома устройств хакерами является отправка ссылок на вредоносные приложения с помощью текстовых сообщений. Хакер может выдавать себя за законную компанию, предоставляющую, казалось бы, подлинное приложение (типичными примерами являются фоторедакторы и фитнес-трекеры). Цель состоит в том, чтобы заставить вас установить приложение на ваше устройство, что позволит хакеру получить доступ к вашим данным без вашего ведома.

Одним из способов взлома устройств хакерами является отправка ссылок на вредоносные приложения с помощью текстовых сообщений. Хакер может выдавать себя за законную компанию, предоставляющую, казалось бы, подлинное приложение (типичными примерами являются фоторедакторы и фитнес-трекеры). Цель состоит в том, чтобы заставить вас установить приложение на ваше устройство, что позволит хакеру получить доступ к вашим данным без вашего ведома. - Двухфакторная аутентификация. Это когда компания подтвердит вашу личность, отправив вам SMS-код для ввода при входе в личный кабинет. Хакер может получить этот код, если у него установлено шпионское ПО, и он получит доступ к рассматриваемой учетной записи.

- Отправка текстовых сообщений с вашего номера. Если злоумышленник знает номер вашего мобильного телефона и хочет устроить хаос, он может легко отправить сообщение, выдавая себя за вас. Существует множество дешевых онлайн-сервисов, которые позволяют кому-то отправить текстовое сообщение с любого выбранного номера.

Все, что им нужно знать, это номер отправителя.

Все, что им нужно знать, это номер отправителя. - Определение вашего оператора и страны, в которой вы сейчас находитесь. Есть некоторые платные онлайн-сервисы, где вы можете ввести номер телефона, и он скажет вам оператора (например, Verizon) и страну, в которой в данный момент находится мобильное устройство. Это может предоставить некоторую ограниченную, но часто полезную информацию потенциальному хакеру.

Важно повторить, что кто-то не может просто ввести ваш номер в какой-либо вредоносной программе и нажать «Взломать». Обычно вас уговаривают добровольно раскрыть личную информацию или загружают на телефон вредоносное приложение.

Нужно проверить телефон на взлом?

Отмеченные наградами инструменты Certo для обнаружения шпионских программ для iPhone и Android пользуются доверием миллионов людей во всем мире.

Реальные способы взлома вашего телефона

Хотя кто-то не может взломать ваш телефон, используя только ваш номер, есть и другие методы, которые они могут использовать. Ниже мы перечислили распространенные типы взлома, а также способы, как легко защитить себя.

Ниже мы перечислили распространенные типы взлома, а также способы, как легко защитить себя.

Взлом iOS

Обычно хакерам сложнее проникнуть в устройства Apple, чем в устройства Android. Это связано с более жесткими мерами безопасности Apple. Однако есть несколько способов, которыми хакеры могут украсть данные с вашего устройства iOS.

Во-первых, они могут скомпрометировать вашу учетную запись iCloud без физического доступа к вашему устройству. Если хакер сможет взломать вашу учетную запись, он сможет получить доступ к любым данным, которые вы синхронизировали с вашего iPhone. Это могут быть контакты, история чатов и сообщений, фотографии и многое другое.

Во-вторых, на iOS-устройство можно установить шпионское ПО, но для этого хакеру необходимо завладеть устройством на несколько минут, чтобы обойти защиту Apple. Если им это удастся, они получат доступ ко всему на вашем устройстве, смогут отслеживать ваше местоположение и, возможно, даже смогут следить за вами через микрофон и камеры.

Лучший способ защитить себя от установки шпионского ПО на ваш iPhone — это регулярно сканировать устройство. К сожалению, приложения для iPhone не могут этого сделать, поскольку они не могут получить доступ к областям устройства, где обычно прячутся шпионские программы. Но вы можете легко запустить полную проверку своего iPhone, если у вас есть доступ к компьютеру.

Certo AntiSpy позволяет чрезвычайно легко проверить ваше устройство на наличие установленных шпионских программ. Это ведущее в отрасли программное обеспечение является лучшей защитой от шпионских программ для мобильных устройств Apple.

Взлом Android

Android-устройства могут предложить больше возможностей для хакеров, так как их система гораздо более открыта для контроля со стороны пользователя. Это означает, что хакеру легче найти способы использовать эту систему.

На сегодняшний день наиболее распространенным способом взлома телефона Android является использование шпионского ПО. Это программное обеспечение можно приобрести всего за 30 долларов, и его можно легко установить непосредственно на устройство практически без необходимости «взлома».

Это программное обеспечение можно приобрести всего за 30 долларов, и его можно легко установить непосредственно на устройство практически без необходимости «взлома».

Также можно скрыть эту шпионскую программу от жертвы, чтобы вы могли пользоваться своим мобильным телефоном как обычно, совершенно не подозревая о том, что кто-то удаленно следит за вашими действиями, крадет ваши данные и, возможно, даже наблюдает за вами через камеры устройства.

В отличие от устройств Apple, существует несколько доступных приложений для Android, которые могут выполнять полную проверку устройства на наличие шпионских программ. Мы рекомендуем Certo Mobile Security, которую можно бесплатно загрузить из магазина Google Play.

Приложение позволит вам проверить, установлено ли на вашем устройстве шпионское ПО, одним касанием. Любое шпионское ПО, установленное на устройстве, может быть легко удалено.

Резюме

Надеюсь, это помогло убедить вас в том, что кто-то не может взломать ваш телефон, используя только ваш номер.

Одним из способов взлома устройств хакерами является отправка ссылок на вредоносные приложения с помощью текстовых сообщений. Хакер может выдавать себя за законную компанию, предоставляющую, казалось бы, подлинное приложение (типичными примерами являются фоторедакторы и фитнес-трекеры). Цель состоит в том, чтобы заставить вас установить приложение на ваше устройство, что позволит хакеру получить доступ к вашим данным без вашего ведома.

Одним из способов взлома устройств хакерами является отправка ссылок на вредоносные приложения с помощью текстовых сообщений. Хакер может выдавать себя за законную компанию, предоставляющую, казалось бы, подлинное приложение (типичными примерами являются фоторедакторы и фитнес-трекеры). Цель состоит в том, чтобы заставить вас установить приложение на ваше устройство, что позволит хакеру получить доступ к вашим данным без вашего ведома. Все, что им нужно знать, это номер отправителя.

Все, что им нужно знать, это номер отправителя.