Телефонные шалости: хакерский подход к IP-телефонии

Содержание статьи

Еще не так давно сервис

Clickatel,

позволяющий отправлять SMS с любого номера, казался настоящей находкой.

Побаловались — и надоело. Пора сделать следующей шаг и разобраться, как с

произвольного номера можно… позвонить и поговорить с человеком. А заодно

посмотреть, как возможно перехватить голосовой трафик, подобрать пароль для

аккаунта у SIP-провайдера и просто умело использовать замечательную технологию

VoIP.

Где взять дешевую связь?

Реализаций технологии, которая в целом называется Voice over IP (передача

голоса по IP), существует очень много. Взять хотя бы всем известный Skype.

Создатели разработали свой собственный протокол для передачи данных, позволяющий

обмениваться данными тем абонентам, между которыми прямое соединение установить

невозможно из-за файрволов и маршрутизаторов. К слову, перед тем как продать

eBay сам Skype Никлас Зеннстрём и Янус Фриис запатентовали фирменную пиринговую

вернуть свое детище назад. Впрочем, речь не об этом. Вопрос — так кто же

предоставляю самую дешевую связь посредствам VoIP? Ответить просто — никто.

Выбирать решение нужно исходя из своих потребностей и направлений для

звонков. Тот же Skype, в общем-то, предоставляет вполне вменяемые тарифы, а за

небольшую абонентскую плату готов вообще предложить безлимитные звонки (сразу

оговорюсь, что российское направление под эти условия не попадает). С другой

стороны, ты сразу становишь заложником оригинального клиента, а это значит, что

ты не сможешь привязать Skypе-аккаунт к аппаратным железкам. Чтобы не быть

связанным по рукам и ногам, многие отдают предпочтение технологии SIP (Session

Initiation Protocol) и AIX (Inter-Asterisk eXchange), которую использует

огромное количество провайдеров. Поскольку стандарты открытые, то и вариантов

использования море, включая многочисленные программные реализации, так и

которой фактически нет достойных конкурентов является программа X-Lite (http://www.counterpath.com).

Операторов, предоставляющий услуги с использованием этих технологий настолько

много, что приводить обзор или банально сравнение было бы просто глупо. Вместо

этого упомяну одну интересную компанию, а именно Betamax. Это один из крупнейших

провайдеров VoIP связи в Европе, который, однако, не работает напрямую с

частными лицами, но зато предоставляет свои мощности и технологии для работы

многочисленных ресселеров. Фишка в том, что у каждого из таких ресселеров есть

определенная целевая аудитория, для которого каждый из них подгоняет свои

тарифы. Если с одного сервисов звонки в ту же Турцию платные, то есть все шансы

найти оператора, который предоставляет их бесплатно. Кстати, такой действительно

есть – www.12voip.com.

котором автоматически собираются и группируются тарифы всех реселлеров. Держи

его в секрете:

http://backsla.sh/betamax. Если поискать, то практически для всех

европейский стран возможно найти оператора, который предлагает звонки по этому

направлению вообще бесплатно. Увы, в Россию бесплатные звонки доступны только в

направлении Питера и Москвы.

Еще один интересный момент. Каждый из Betamax-сервисов предоставляет

замечательную услугу — Direct Call, позволяющую обоим собеседникам обходиться

одним только телефоном безо всякой гарнитуры. Итак, смысл в следующем. В одно из

предложенных текстовых полей ты вводишь свой телефон, в другое — телефон своего

собеседника, тут же нажимая кнопку «Соединить». Не пройдет и пары секунд, как

раздастся телефонный звонок. Один на связи! Теперь сервис позвонит твоему

собеседнику. Как только тот возьмет трубку, между вами будет установлена прямая

«абонент не отвечает») ты в реальном времени можешь посмотреть на сайте (если,

конечно, для звонка используешь именно его).

Как пробрутить SIP-аккаунт

Практика показывает, что в Сети существует огромное количество неправильно

настроенных PBX (private branch exchange) или, по-русски говоря, офисных АТС, а

также просто SIP-аккаунтов со слабыми паролями. Для демонстрации этого поднимем

программную реализацию АТС на базе проекта Asterisk PBX (www.asterisk.org)

и проверим его на стойкость с помощью специального набора утилита SIPVicious (sipvicious.org),

написанных на Python’е. Для того чтобы долго не заморачиваться с установкой

Linux’а и дальнейшей настройкой АТС, мы взяли за основу проект Trixbox (www.trixbox.org),

в котором большинство сервисов уже толково настроены, а тебе остается лишь

ввести несколько настроек вручную через удобный веб-интерфейс. На офсайте есть

VMware Player (www.vmware.com/products/player/).

После запуска необходимо установить несколько так называемых extensions —

внутренних номеров: 100, 101 и 123. Для первого установим простой числовой

пароль, поле пароля для второго оставим пустым, а для третьего номера укажем

какое-нибудь простое слово, которое есть в любом словаре для брута: secret.

Опять же повторюсь: все эти действия мы провернули, чтобы создать площадку для

экспериментов. Для того чтобы найти уязвимые акки используется утилиты из пакета

SIPVicious: каждая из них работает в консоли и может запускать как под виндой,

так и туксом.

Для этого сначала просканируем заданную подсеть (скажем, это будет

192.168.1.1/24), чтобы найти BPX:

[you@box sipvicious]$ ./svmap 192.168.1.1/24

| SIP Device | User Agent

|

---------------------------------------------

| 192.168.1.103:5060 | Asterisk PBX

|

[you@box sipvicious]$

Таким образом, мы нашли нашу АТС-ку. Далее необходимо провести ее анализ и

отыскать extention’ы:

[you@box sipvicious]$ ./svwar.py 192.168.1.103

| Extension | Authentication |

------------------------------

| 123 | reqauth

|

| 100 | reqauth

|

| 101 | noauth

|

[you@box sipvicious]$

И хотя результат для нас вряд ли можно назвать неожиданным, мы видим, что

номер 101 не требует авторизации. А для 100 и 123 требуется ввести пароль.

Попробуем подобрать его для 100, используя подбор по числовым значениям (а они

используются более чем часто):

[you@box sipvicious]$ ./svcrack.py 192.168.1.103 -u 100

| Extension | Password |

------------------------

| 100 | 100 |

Пароль подобран! Теперь попробуем взломать пасс для аккаунта 123, используя

[you@box sipvicious]$ ./svcrack.py 192.168.1.103 -u 123 -d

dictionary.txt

| Extension | Password |

------------------------

| 123 | secret |

Пассы найдены: осталось подставить найденные логин-пароль в свой SIP клиент и

проверить их в действии.

Конечно, вероятность успешного брутфорса на отдельно взятый аккаунт невелика.

Но среди сотен extention’ов всегда найдется хотя бы один со слабым паролем.

Более того, подход «обнаружить bpx, найти extention, подобрать пароль» является

одной из самых простых на VoIP. В ближайших номерах мы вернемся к этому вопросу

более детально.

Как подделать номер?

Возможность звонить по дешевым тарифам — это уже само по себе хорошо. Только

вот вместо твоего номера у абонента отображается либо «номер скрыт», либо

непонятный номер VoIP-шлюза, обратные звонки на который ни к чему хорошему не

приведут. Намного веселее, если бы в качестве CallerID можно было указать номер

времена и, по правде говоря, не такие уж и давние, фокус с подделкой Caller ID

можно было провернуть, используя лояльность в настройках SIP-операторов. Правда

для этого приходилось серьезно попыхтеть, чтобы среди огромного количества

SIP-провайдеров найти тех, которые своими политиками жестко не фиксировали поле

CallerID, позволяя установить в него произвольное значение. Повторить фокус

сейчас, увы, не удалось, поэтому мы решили искать другие варианты.

Подставить в поле CallerID номер своего сотового телефона позволяются

большинство операторов, но требуют при этом пройти процедуру проверки. На

заявленный тобой номер отправляется SMS-сообщение со специальным кодом

верификации, который нужно ввести на сайте оператора. Примерно такую процедуру

мы ожидали увидеть и для использования приемиум-услуги от sipnet, благодаря

которой можно было «дать возможность абонентам видеть Ваш номер». Как и

подставлять его номер при исходящих звонках. Достаточно выбрать в личном

кабинете «Премиум услуги -> АОН -> SMS заказ звонка», где есть кнопка

«Зарегистрировать сотовый телефон». Но далее видим, что для регистрации

(внимание!) требуется всего лишь отправить со своего номера SMS, содержащее код,

полученный на сайте. Причем само SMS бесплатное и отправляется на обычный

федеральный номер. Понимаешь, к чему мы ведем? Ведь все, думаю, пользовались

отправкой смс с подменой номера отправителя? Некоторые сервисы предоставляют эту

услугу бесплатно, но добавляют в сообщение свою информацию, например, рекламу.

Нам же нужно, чтобы в смс ничего не было, кроме кода. Идеально подходит для

этого сервис от Yakoon.com.

Скачиваем с их сайта специальное клиент-приложение и регистрируемся.

На указанное при регистрации мыло придет код активации, который позволит нам

бесплатных смс, причем в качестве отправителя можно указать даже латинские

символы. Ну разве ж можно этим не воспользоваться? Создаем новое смс — его текст

и номер мы уже получили на сайте sipnet, осталось только указать номер

отправителя. В качестве номера можно указать любой номер телефона, например,

123456789. После того, как сообщение будет доставлено, в премиум услуге АОН

появится номер, с которого мы отправили смс. И то, ради чего мы этого делали:

этот номер можно будет подставить при звонках. Проще простого!

Имей ввиду, что когда номер регистрируется в сипнет, то на него приходит смс:

«Ваш номер зарегистрирован в sipnet». Кстати говоря, для удобства регистрации

новых номеров можно набросать небольшой скрипт, который сам будет запрашивать

номер верификации и через API Yakoon’а отправлять SMS для подтверждения номера.

Как прослушать Skype и SIP?

Перехват данных VoIP отличается от традиционного снифинга, имея свои нюансы,

хотя в общем перехват данных осуществляется по той же самой схеме. Нюанс

заключается в том, что прослушивание голосового трафика требуется перехвата

пакетов установления связи и ассоциированного медийного потока. Сигнальные

сообщения используют другой сетевой протокол (UDP или TCP) и порт, отличный от

самой передачи данных. В тоже самое время едиа поток обычно передается через UDP

с использованием RTP (Real Time Protocol). К счастью, задачи по перехвату RTP

пакетов и их декодирования, а также анализ сессии может автоматически

выполняться продвинутыми сниферами. Наш любимый Wireshark (www.wireshark.org)

имеет соответствующий пункт «Statistics -> VoIP Calls». Получив список VoIP

звонков, можно изучить, как происходил обмен данными на графической диаграмме,

или банально прослушать голосовые данные. Возможность для записи VoIP трафика

есть также у другой известной утилиты Cain and Abel (www.oxid.it),

а также UCSniff (http://ucsniff.sourceforge.net/).

Последний умеет перехватывать трафик и видеоконференций. Конечно, все это

действительно только в том случае, если трафик передается в незащищенном виде. В

качестве противодействия снифера можно использовать TLS (Transport Layer

Security) для криптования SIP сигналов и RTP (Secure Real Time Protocol) для

защиты голоса, но в большинстве случаев голос передается в открытом виде.

В плане защищенности намного более выигрышнее смотрится Skype, который в

обязательном порядке криптует все передаваемые данные. Ни одного решения для

перехвата и дешифрования трафика в публичном доступе не существуют. Многие

специалисты по ИБ заявляют, что их нет даже у спецслужб. И все-таки… отловить

разговоры по Skype все-таки можно, но только если получить доступ к системе

звонящего. Буквально за неделю до сдачи номера в печать швейцарский разработчик

программного обеспечения Рубен Уттереггер опубликовал исходники трояна,

перехватывающего разговоры по Skype. Троян принимает команды со специального

сервера и отправляет на него аудио файлы. Самая главная изюминка малвари

заключается в модели Skype-Tap, которая перехватывает API-вызовы Skype’а,

находит среди прочего PCM аудио данные, и преобразовывает их в MP3, после его

шлет на сервер-хранилище в зашифрованном виде. Подробнее прочитать, а также

посмотреть сорцы ты можешь на сайте разработчика:

www.megapanzer.com.

Как завести бесплатный номер за границей

Одна из интереснейших услуг Skype’а с давних времен была опция SkypeIn,

позволяющая завести номер в США и принимать звонки, используя клиент Skype.

Правда, за использование взималась абонентская плата. И вот теперь обзавестись

своим собственным номером в других странах появилась можно совершенно бесплатно.

Groovy Tel (www.groovytel.com)

предоставляет бесплатный номер в Штатах. Каждый звонок на этот номер будет

переадресован одной из систем, в которой реализовано голосовое общение: Google

Talk, MSN Messenger, Yahoo Messenger, Free World Dialup или Gizmo. Правда, для

регистрации тебе придется иметь профиль в социальной сети Facebook и

обзавестись, как минимум, 20 друзьями. 🙂 При регистрации позволяют выбрать

номер из 3 предложенных, но кнопка «Обновить» позволяет очень быстро отыскать

наиболее достойный вариант. Я тестировал систему с GTalk: все отлично работает,

а при поступлении звонка даже отображается номер абонента. Другой сервис

JetNumber пригодится если номер нужен всего на несколько дней — срок триального

периода, в ходе которого услугой можно пользоваться бесплатно. Для проверки

можно взять номерочек в Аргентине, Франции, Мексике, Соединенном Королевстве,

США.

Конечно, здорово, что Groovy Tel переадресуют звонки на IM-клиент, но было бы

еще лучше если в качестве точки назначения можно было указать любого SIP/IAX-оператора.

Такую услугу, и опять же бесплатно предоставляет IPKall (www.ipkall.com).

Поддержка открытых протоколов, позволяет не только использовать софтварные

решения, но и аппаратные девайсы. Ничего не стоит перенаправлять звонки на

SIP-аккаунт (купленный в том же

sipnet.ru), который привязан к VoIP-шлюзу. Такой адаптер позволяет

подключить самый обычный телефон, а с IPKall’а на него можно принимать звонки со

своего бесплатного номера в Штатах. Правда, у сервиса нет мгновенной регистрации

и после составления заявки придется немного подождать.

Мини-атс из точки доступа!

Для того чтобы поднять офисную АТС вовсе необязательно приобретать

дорогостоящий девайс. Если ты внимательно читал наш раздел SYN/ACK, то вероятно

уже разобрался с тем, как поднять программное решение на базе

Asterisk (www.asterisk.org).

Правда в этом случае нам все равно понадобится компьютер с поднятыми никсами

(хотя бы под виртуальной машиной), можно поступить еще хитрее. Если у тебя дома

есть точка доступа или другой управляемое сетевое устройство, то поднять сервер

Asterisk можно попробовать на

нем. На моем Asus Wl500gP, о котором я уже не раз писал, после установки

прошивки от Oleg’а, установка осуществляется всего двумя командами:

ipkg uninstall asterisk

ipkg install asterisk14

reboot

Далее остается лишь добавить нескольких пользователей и привязать их к

extention’ам (внутренним номерам), воспользовавшись мануалом для начинающих:

http://www.en.voipforo.com/asterisk/asterisk-first-steps.php. После этого

остается установить на разных машинах SIP-клиенты, прописать сервер и учетки.

WWW

Отличная подборка софта по VoIP:

http://www.voipsa.org/Resources/tools.php

Список провайдеров, предоставляющих прямые телефонные номера в разных

странах:

http://www.voip-info.org/wiki/view/DID+Service+Providers

WARNING

Некоторые владельцы хотспотов намеренно блокируют протокол SIP, чтобы клиенты

не использовали IP-телефонию.

Вся информация представлена исключительно в ознакомительных целях. В случае

использования ее в незаконных целях редакция ответственности не несет.

xakep.ru

Телефонное мошенничество с подменой номера: pavel_kosenko — LiveJournal

Здравствуйте.Меня зовут Павел Косенко. Номер моего мобильного телефона не является секретом: +79262361111.

Если вы не знаете меня лично и получили звонок или СМС с этого номера, вы стали жертвой телефонного мошенничества. Если вы знаете меня лично, и получили странный звонок или СМС с этого номера, скорее всего вы также стали жертвой мошенничества.

Я никогда не делаю никаких заказов с телефона, и тем более с этого номера. Для того, чтобы заказать какую-либо услугу или товар, я использую исключительно онлайн-сайты и iOS-приложения компаний.

Я почти никогда никому не звоню с обычного телефона, и почти никогда не звоню с этого номера. Если мне нужно связаться с незнакомым мне человеком, я использую Telegram или Facebook Messenger.

1. Как можно позвонить с моего номера без моего ведома?

2. Что это значит?

3. Почему бы не обратиться к оператору связи?

4. Можно ли определить реальный номер, с которого идет звонок?

5. Чем это может быть опасно лично для вас?

6. Каковы цели телефонных мошенников?

7. Кто за этим стоит?

8. Откуда я обо всем этом узнал?

9. Почему я не блокирую или не меняю свой номер?

10. Как связаться со мной?

11. Как обезопасить себя?

12. Что делать, если вы стали жертвой мошенничества?

13. Как помочь другим?

1. Как можно позвонить с моего номера без моего ведома?

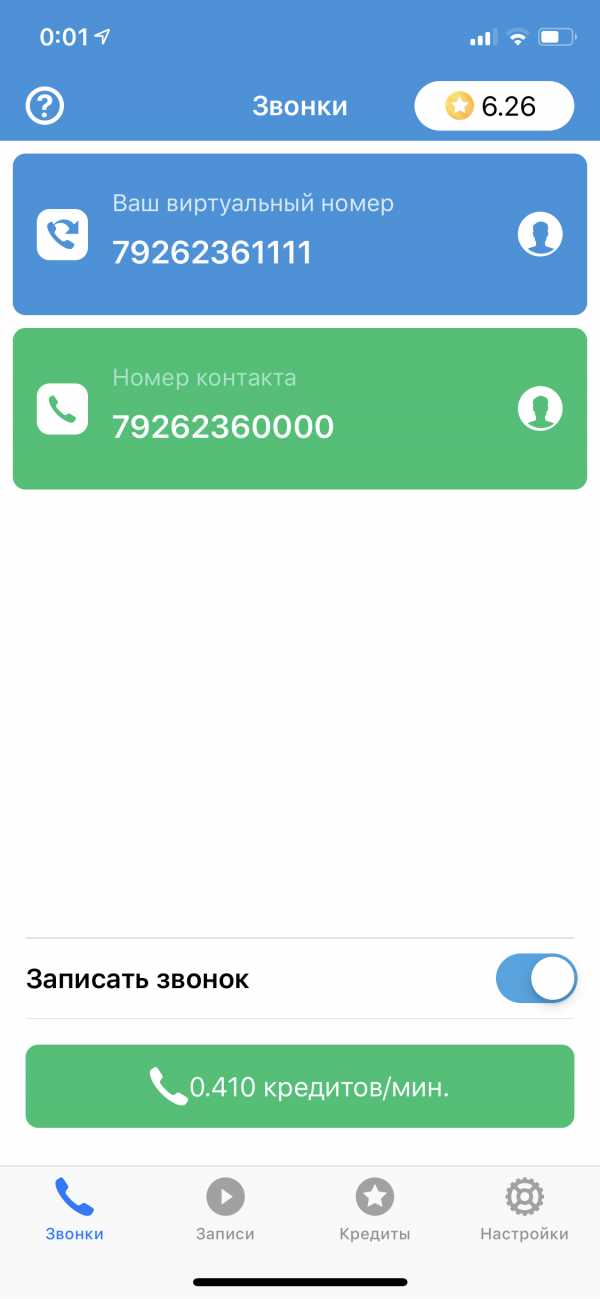

Довольно легко. Существует масса приложений и компьютерных программ, которые позволяют это сделать. Техническое описание можно найти, например, здесь. Если вам нужно больше конкретики, наберите в Гугле как звонить с подменой номера, узнаете много интересного об этом несложном процессе. Конкретное приложение для iPhone, которое попробовал я сам — ChangeNumber (первое попавшееся мне в App Store), выглядит так, действительно позволяет звонить с любого номера на любой (я проверил):

Подобных приложений великое множество, для всех возможных операционных систем и устройств.

2. Что это значит?

Это значит, что любой человек может совершить любой звонок с подделкой исходящего номера. Например, с вашего номера могут позвонить вашим близким и сообщить, что вы находитесь в тяжелом состоянии и срочно нужны деньги на операцию. С вашего номера могут позвонить похоронному агенту и вызвать его к вашей маме. С вашего номера могут звонить вашим недругам и угрожать их жизни. С вашего номера могут звонить в полицию и сообщить о заложении бомбы. С вашего номера могут делать заказы в интернет-магазинах, службах доставки еды на дом, такси и т.д.

3. Почему бы не обратиться к оператору связи?

Проще объяснить на примере. Если с телефона «МТС» совершается звонок на телефон «Билайн», который определяется как телефон «Мегафон», последний оператор ничего не знает о таком звонке. В детализации исходящих вызовов такого звонка также не будет. Конечно, вы можете обратиться к оператору, но его логи (а также детализация звонков по вашему аккаунту) будут чисты.

4. Можно ли определить реальный номер, с которого идет звонок?

Это могут сделать специальные органы. По заявлению со стороны абонента, получившего мошеннический звонок.

5. Чем это может быть опасно лично для вас?

1. Любые звонки, которые вы получаете, могут быть мошенническими. Даже если звонящий определяется как ваш папа, муж, сын, сестра или близкий друг.

2. Если вы (ваша компания) оказываете услуги или продаете товары, вам могут звонить фиктивные покупатели и заказчики.

3. С вашего номера могут звонить любым другим людям и компаниям, представляясь вами, и действовать от вашего имени.

6. Каковы цели телефонных мошенников?

Цели у телефонных мошенников могут быть разные. Как правило, конкретными атаками и прессингом занимаются не те люди, которых вы заинтересовали, а их исполнители. Их называют по-разному: хакерами, кибер-преступниками, «киберами» и т.п. Стоят такие атаки недешево, поэтому если они на вас ведутся, у заказчика есть конкретная цель. Это может быть месть (личная обида, ссора с любовницей, ссора в интернете и т.п.), вербовка (в секту), шантаж, вымогательство и т.д., а также сразу несколько целей сразу. Если цель мошенников деньги, то чаще всего схема стара как мир, нова лишь её техническая реализация:

1) Вас выбирают в качестве жертвы.

2) С вашего номера начинают совершать фиктивные звонки, делать фиктивные заказы, угрожать другим людям.

3) На вас обрушивается шквал звонков от тех, кому вы якобы звонили. С утра до вечера вам домой доставляют заказы, которых вы не делали, к вашему подъезду одна за одной подъезжают машины такси, которых вы не заказывали. Вам приносят венки похоронные агентства и т.д. Промежуточная цель этого этапа — психологическая дестабилизация жертвы.

4) Параллельно начинают вскрывать ваши аккаунты в соцсетях, почтовые ящики, размещать от вашего имени ложную информацию, порочащую ваше имя и т.д.

5) Ваши родные и близкие начинают получать звонки (если их номера удалось узнать мошенникам), письма, сообщения в соцсетях. Суть всех таких сообщений сводится к следующему:

1. Ваш близкий человек попал в очень серьезную ситуацию, настоящую беду.

2. Я знаю этих людей, они не отстанут никогда.

3. Ему никто не сможет помочь, ни полиция, никакие другие люди.

4. Самое ужасное, что он втянул в эту беду и вас, вашу семью.

5. Вы все станете нищими, у вас отнимут бизнесы, квартиры, машины, дачи.

6. Вы сами и ваши дети попадете в психушку, здоровье будет подорвано навсегда, скорее всего кто-то из вас не выдержит этого и умрет.

7. Единственное спасение — пасть на колени и просить о пощаде.

8. Я просто хочу предупредеить вас, подпись — ваш доброжелатель.

Промежуточная цель этого этапа — продолжение психологической дестабилизации жертвы.

6) В интернете начинают размещать разоблачающие статьи о вас как о мошеннике и преступнике. Истории о том, как вы насиловали чью-то несовершеннолетнюю дочь, ваши фиктивные долговые расписки, предлагать непристойные и/или даже противозаконные услуги от вашего имени с вашим номером телефона и т.д.

Промежуточная цель этого этапа — продолжение психологической дестабилизации жертвы.

7) Ваш подъезд разрисовывают непристояностями с вашим именем, в подъезде и районе вешают непристойные объявления от вашего имени или о вашем розыке и т.д.

Промежуточная цель этого этапа — продолжение психологической дестабилизации жертвы.

8) Когда жертва полностью подавлена и находится на грани нервного срыва, ей предлагают свободу в обмен на умоления о пощаде (публичные опровержения и т.п.) и/или круглую сумму. В особо тяжелых случаях — вплоть до оформления дарственной на квартиры, машины, дачи, переоформления бизнеса и т.д.

9) Не факт, что за этим последует свобода. Сломленную жертву, которая является заложником ситуации, можно использовать самым разнообразными способами в своих целях, в том числе сектанских.

Итак, резюме схемы:

— запугать

— сломить

— отнять

— возможно, поработить

7. Кто за этим стоит?

Подобным мошенничеством могут заниматься разные люди и организации. Один из известных мошенников нашего времени — Мальцев (Нудельман) Олег Викторович, 17.04.1975 г.р., проживающий в Одессе и Палермо. За почти 10 лет деятельности его секта обрасла определенными людскими, псевдо-юридическими и финансовыми ресурсами, которые позволяют выступать в роли заказчиков масштабных атак на жертв и при этом уходить от ответственности. Известны случаи нападок секты Мальцева на людей в России, Украине, Франции и других странах.

Информации о Мальцеве в сети много, вот здесь можно посмотреть сборный файл с основной: секта, организации, сообщества, подельники, жертвы, расследования:

Олег Мальцев — секта, тамплиер, мошенник. Досье

https://docs.google.com/document/d/1TxJ12dzwJ4DQGHCTPq081s5PMoA3Pf3ldppgzfxuXZY/edit?fbclid=IwAR1GcMyGpevDNz3sGibHzQAfJtqiaXADgZFIWWMwkxQdU9fpgH9hg0bSpZg

8. Откуда я обо всем этом узнал?

Некоторое время назад один из клиентов моей компании оставил нелицеприятный комментарий под публикацией одной из многочисленных групп секты мошенников на Facebook. После чего он подвергся нападкам со стороны вдалельцев этой группы (Олега Мальцева и его подельников). Сначала они угрожали ему, затем переключились на людей в списке его друзей, постепенно наращивая масштабы мошеннической атаки.

Я получил от людей Мальцева сообщение со сканом якобы расписки о том, что жертва должна денег, а я являюсь её поручителем. После того, как я проигнорировал это сообщение, нападкам начал подвергаться я сам, затем моя компания, семья и друзья. Кроме меня, масштабным мошенническим атакам подвергаются и другие люди из списка друзей нашего клиента.

9. Почему я не блокирую или не меняю свой номер?

1. Это не помешает мошенникам звонить с подменой номера на мой. То есть даже если мой номер будет полностью отключен и деактивирован, люди все равно могут получать звонки якобы с него.

2. Как вы наверняка, заметили, мой номер слишком красив для того, чтобы быть основным. Я владею им более 15 лет и изначально использовал для деловых целей. Так как я публичная личность, этот номер некоторое время служил официальным способом связи со мной.

По мере развития технологий телефонная связь перестала быть актуальной не только для меня, но и почти для всех моих контактов. Этот номер я уже много лет использую как дополнительный, почти только для LTE/3G трафика, иногда для входящих СМС от онлайн-сервисов.

Номер настроен особым образом на обработку входящих звонков, поэтому мошенники не причиняют мне беспокойства. Хотя сама ситуация в целом и доставляет некоторые неприятности.

10. Как связаться со мной?

Все, кому нужно связаться со мной, знают как это сделать. У меня есть другой телефон и множество других способов сделать это. Если вы не знаете, как связаться со мной, значит вам это не нужно.

11. Как обезопасить себя?

Самое главное — мошенники могут имитировать (подделывать) исходящий номер, но не могут принять звонок на этот номер. Поэтому при получении любых подозрительных звонков и SMS-сообщений проверяйте их подлинность обратным звонком, в этом случае вы попадете к истинному владельцу номера. Если владелец не отвечает или звонок сбрасывается, вероятно, он отключил телефон в связи с мошенническими атаками на его номер и/или от имени его номера.

Если ваша компания оказывает услуги или продает товары, обязательно проверяйте любые телефонные заказы обратным звонком, прежде, чем приступить к исполнению заказов. А еще лучше, принимайте заказы исключительно через собственный онлайн-магазин, который требует проверки телефона подтверждающим СМС-кодом. В противном случае виноваты в том, что ваши якобы клиенты не приняли якобы заказанные услуги и товары, будете только вы сами, и больше никто.

12. Что делать, если вы стали жертвой мошенничества?

По логике — обращаться в полицию. При этом надо понимать, что до начала непосредственного вымогательства действия кибер-мошенников сложно идентифицировать как состав преступления, т.к. они используют многоходовые схемы с поддельными номерами и фейковыми аккаунтами. Для очистки совести написать заявление в полицию, конечно, можно и на ранних этапах атаки на вас, но не стоит рассчитывать на то, что дело будет раскрыто — это маловероятно (хоть и не исключено полностью).

На ранних этапах имеет смысл в первую очередь приложить усилия для обеспечения максимальной информационной безопасности и защиты всех своих аккаунтов во всех соцсетях, почтах, Apple ID, банковских аккаунтов и т.д. Смените везде пароли, установите двухуровневую авторизацию, где это возможно. Если будете менять номер телефона, не забудьте сначала перенастроить все СМС-сервисы. Если есть возможность, зарегистрируйте новый телефон на чужое имя. Если в публичном доступе указаны ваши адреса и телефоны, постарайтесь отовсюду их убрать. Будьте готовы к тому, что ваши аккаунты начнут вскрывать и внимательно относитесь к каждому письму и каждой СМС-ке. Не заходите Вконтакте, потому что через него можно узнать ваш физический IP-адрес. Минимизируйте свое присутствие в соцсетях. Удалите аккаунты в соцсетях, которыми вы не пользуетесь. Переименуйте домашний wi-fi, если в названии сети используется ваше имя или фамилия. Не переписывайтесь ни с кем через СМС. Для защищенных сообщений используйте только Telegram. Временно удалите аккаунты своих несовершеннолетних детей и/или разрушьте связь своих аккаунтов с вашими мужьями, женами, детьми.

Сделайте всё для того, чтобы о вас можно было как можно меньше узнать через интернет, и чтобы через вас как можно труднее было выйти на ваших близких. Это не защитит вас на 100%, но усложнит задачу кибер-преступникам, а значит сделает ее выполнение более дорогостоящей для заказчика.

Если вы начали получать реальные угрозы, за вами установлена слежка (например, вам прислали фотографию, как вы выходите из подъезда своего дома), вас начали шантажировать или вымогать деньги, постарайтесь максимально зафиксировать эти факты. Делайте скриншоты всех переписок, записывайте все телефонные разговоры. Эти материалы будут необходимы для эффективной подачи заявления в полицию.

13. Как помочь другим?

Вы можете помочь тем людям, которые уже стали жертвами телефонного мошенничества, а также снизить вероятность мошенничества в вашу сторону, если поможете распространить эту информацию. Предупредите своих знакомых и близких. Чем большую огласку получит этот (относительно новый) способ мошенничества, тем лучше общество будет подготовлено к атакам и тем быстрее освободится от их угрозы по мере того, как виновные будут привлекаться к ответственности.

P.S. Разные форматы моего номера для поисковиков. Это поможет тем, кто подвергся мошенничеству с использованием моего номера и пробивает его в интернете: 89262361111, +7(926)236-1111, +7(926)236-11-11.

pavel-kosenko.livejournal.com

Поддельное СМС » Подделывайте номера и СМС на телефоне и мобильном

Поддельные СМС-сообщения анонимно на любой номер телефона

Поддельные СМС » Получите возможность изменять тот текст, который кто-то видит на своем мобильном телефоне при получении текстового сообщения от вас » Подделывайте мобильные номера. Он или она никогда не узнает, что это были вы! Выбирайте любой номер или имя отправителя, которое придет вам на ум, для отправки поддельных текстовых сообщений. Ваш оппонент подумает, что вы кто-то другой. Это анонимно и работает на любом мобильном телефоне по всему миру!

Наша цель

Мы хотим обратить ваше внимание на жалобы на текстовые сообщения. Как часто это уже происходило, текст становился причиной проблем, споров, расставаний и разводов?

Поддельные СМС

Мы предлагаем возможность онлайн-отправки текстовых сообщений (СМС) с самостоятельным созданием номеров или имен отправителей. Поддельное сообщение выглядит так же, как сообщение указанного вами отправителя. Разыгрывайте своих друзей, отправляя поддельные СМС. Они никогда не узнают, что это были вы.

Зачем?

Мы хотим показать, насколько легко можно отправлять поддельные текстовые сообщений с поддельного мобильного номера. Все выглядит так, как будто сообщение было создано самим отправителем. Будьте осторожны, если поддельное текстовое сообщение может стать поводом для ссор и драк. Всегда может существовать третья сторона, использующая поддельный номер!

Как подделать СМС?

Для того чтобы подделать СМС, вам нужны коды. Просто приобретите их на нашем сайте. Введите действительный адрес электронной почты и пароль. Поддельное

ru.fakemysms.com