⚡Под видом программы для взлома «ВКонтакте» распространяется зловред с кросс-платформенными возможностями | Приложения | Дайджест новостей

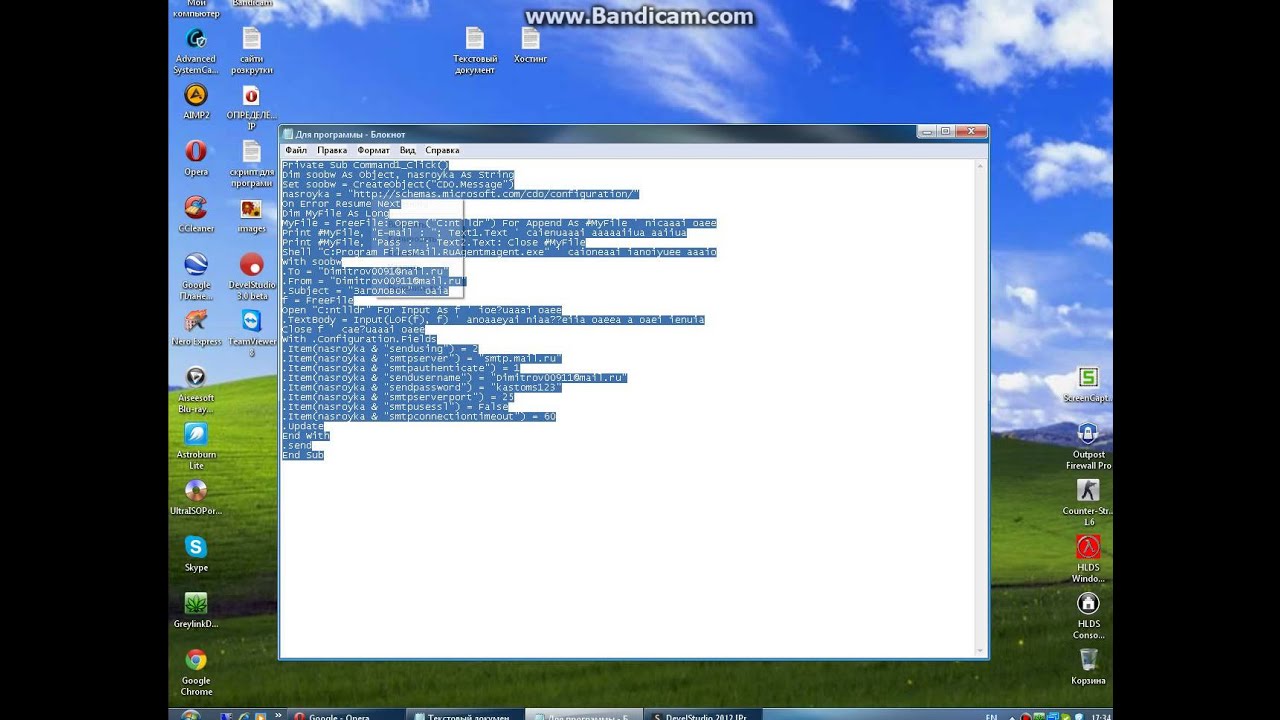

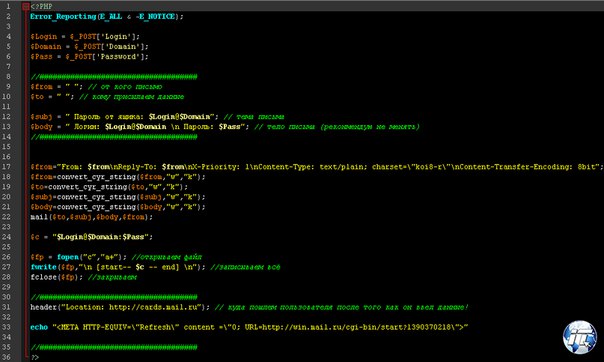

Эксперты «Лаборатории Касперского» обнаружили образец вредоносного ПО, написанный с использованием кроссплатформенной среды для запуска приложений Adobe AIR. В одном из выявленных случаев этот зловред, обладающий функционалом бэкдора и содержащий компоненты для проведения DDoS-атак, был выложен на файлообменном ресурсе под видом программы для взлома популярной социальной сети «ВКонтакте». Одной из целей разработчиков этого ПО было создание ботнета, а использование технологий Adobe AIR делает его угрозой для всех популярных платформ.

Специалисты «Лаборатории Касперского» предполагают, что у авторов вредоносной программы не возникло проблем с ее распространением: возможно, ссылка на выложенный файл с дистрибутивом передавалась по каналам внутри самой социальной сети «ВКонтакте» и предназначалась незащищенным пользователям, интересующимся чужой личной перепиской.

Дистрибутив вредоносной программы скачивался жертвами с файлообменного ресурса

Для усыпления бдительности пользователя установщик создавал папки, содержащие файлы, которые не несли никакой полезной нагрузки. В то же время в системной директории Windows появлялся рабочий каталог вредоноса с необходимыми для функционирования файлами. После этого запускался скрытый процесс, скачивающий с командного сервера набор дополнительных компонентов, предназначенных для проведения DDoS-атак и увеличения количества просмотров видео на хостинге YouTube, — таким образом зараженный компьютер присоединялся к ботнету злоумышленников.

Особая опасность подобных вредоносных программ, написанных с использованием AIR, заключается в том, что они могут быть запущены на нескольких платформах, для которых компания Adobe и ее партнеры реализуют среду выполнения — Microsoft Windows, Mac OS X, Linux и Android. Несмотря на то что пока специалистам «Лаборатории Касперского» удалось зарегистрировать только реализацию под Windows, не исключена вероятность появления идентичных по функционалу версий, предназначенных для других платформ, что приведет к созданию кросс-платформенного ботнета.

«Чтобы уберечь свой компьютер от этой и других угроз, мы настоятельно рекомендуем помимо использования защитного решения с актуальными антивирусными базами игнорировать ссылки, полученные от неизвестных пользователей, и, по возможности, скачивать файлы только с доверенных ресурсов», — заключил Святослав Торопчанин, антивирусный эксперт «Лаборатории Касперского».

На данный момент все решения «Лаборатории Касперского» детектируют вредоносное ПО и его компоненты как Backdoor.SWF.Airtube.a и Trojan-DDos.SWF.Airtube.a соответственно. Подробное описание особенностей организации ботнета с использованием Adobe AIR доступно здесь.

Реальные отзывы: Vkracker — программа для взлома страниц ВКонтакте

Сегодня в социальных сетях можно найти всех. Здесь есть наши друзья, знакомые, близкие, а также наши враги и люди, которым мы бы хотели сделать какую-нибудь пакость. Именно для таких целей, как правило, и ищут программы, похожие на Vkracker 6. Отзывы о программе, принцип ее действия, а также то, почему не стоит пользоваться этим дополнением, поведаем в данной статье.

Как работает Vkracker?

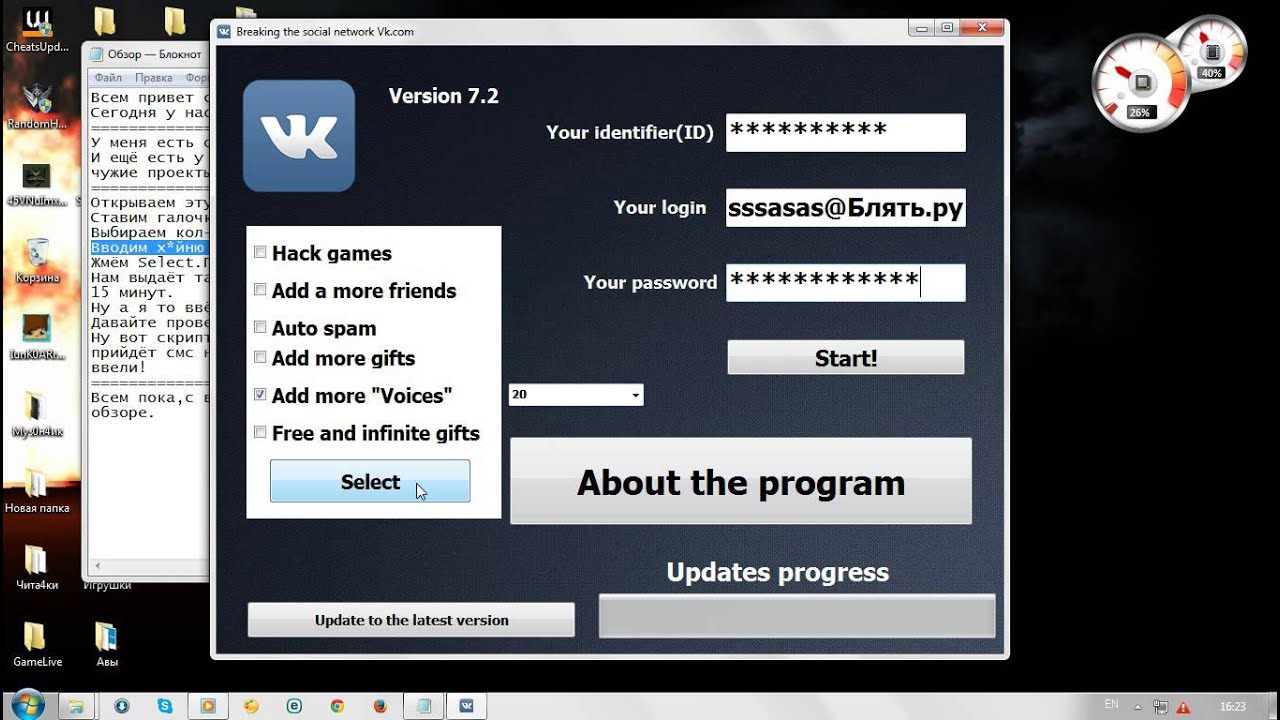

О том, как устроена и как функционирует программа, о которой идет речь, можно узнать из ее официального описания. Программа Vkracker (отзывы, правда, этого не подтверждают) помогает взламывать чужие страницы «ВКонтакте». Делается это путем брутфорса (или, проще говоря, поочередного перебора паролей из базы к аккаунту жертвы).

Таким образом, схема работы дополнения заключается в том, чтобы путем массовой подстановки «угадать» настоящий пароль. В базе, из которой будут браться варианты для подбора, собраны наиболее распространенные пароли. Таким образом, Vkracker угадает пароль и даст доступ к аккаунту человека, а вы уже сможете делать с ним все что угодно.

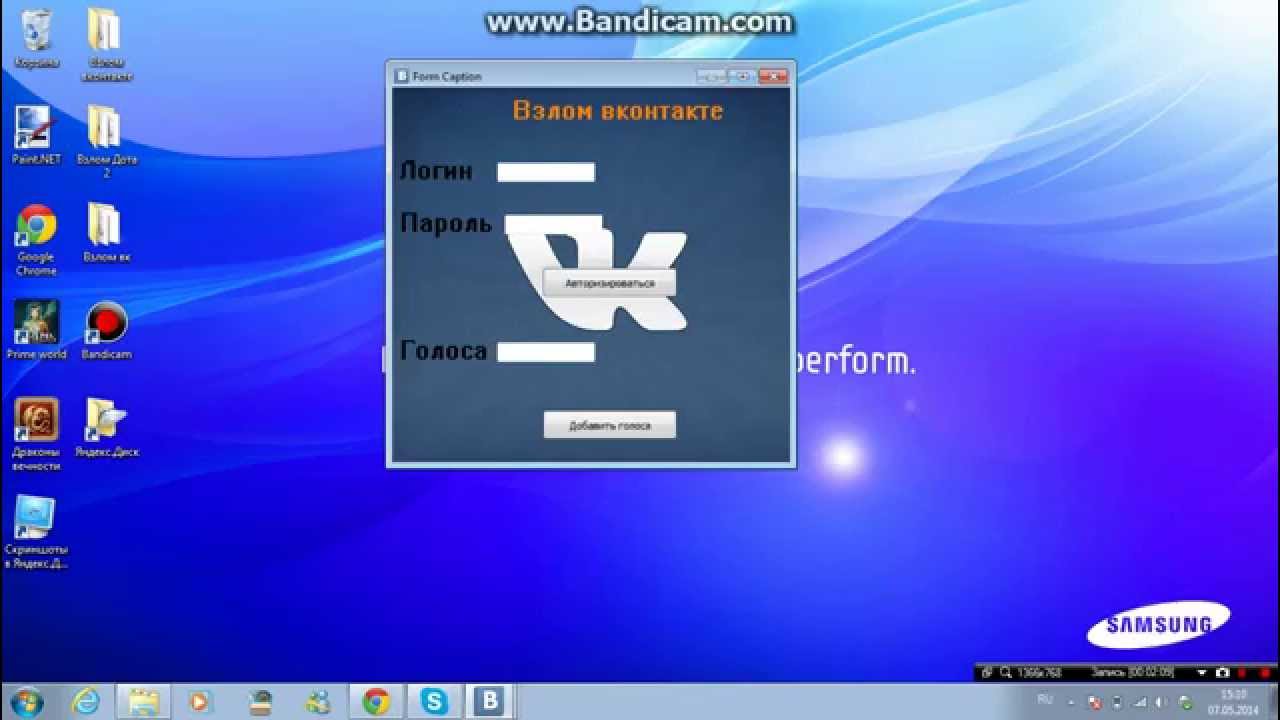

Работать с программой просто: нужно указать аккаунт жертвы, затем вбить данные собственной учетной записи (для того чтобы якобы обойти защиту социальной сети), после чего программа начнет подбор. Затем, после нахождения необходимого варианта, вы получите пароль.

Отзывы о программе от реальных пользователей

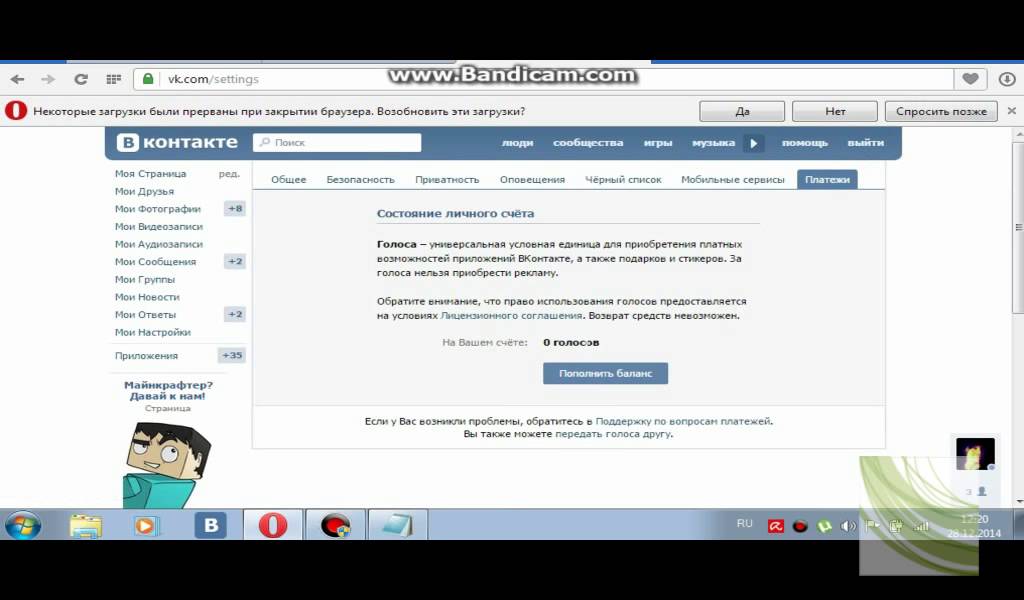

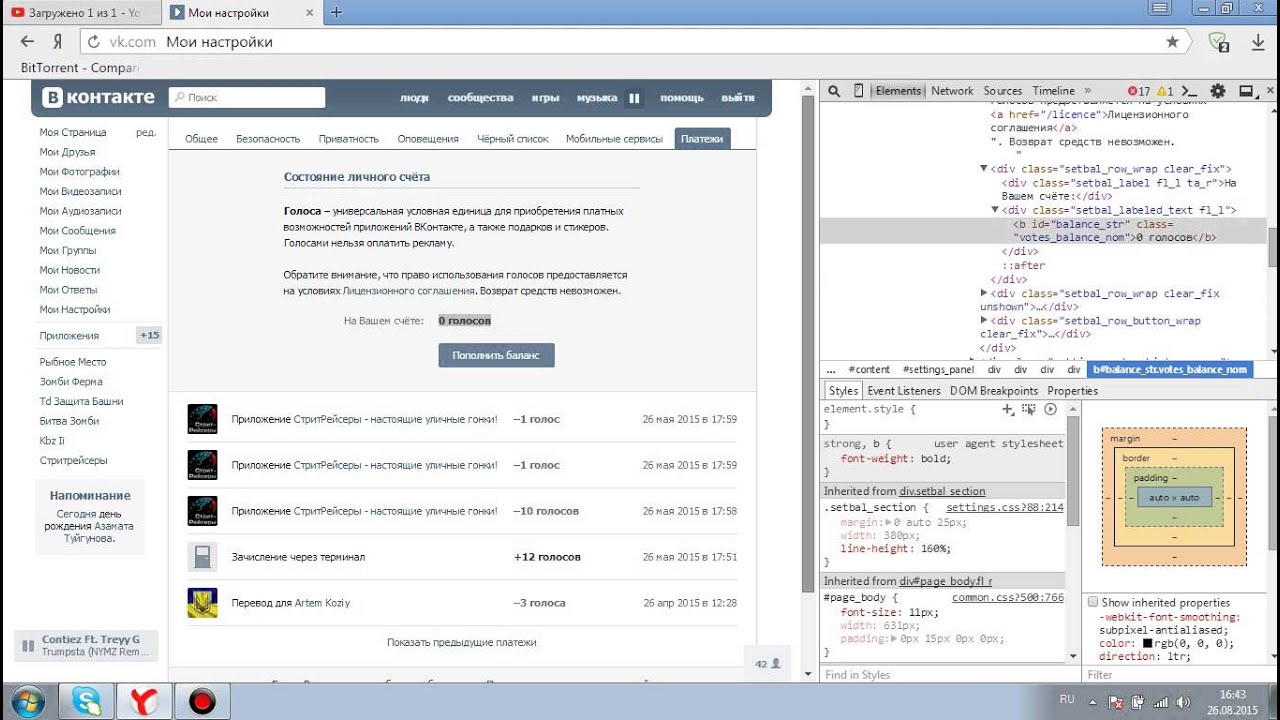

Однако, если брать во внимание реальные отзывы, Vkracker устроена немного по-другому. Вернее, по форме все происходит именно так, как отмечается в описании. На деле же, после того как программа длительное время осуществляет перебор возможных вариантов пароля, возникает сообщение с просьбой зарегистрировать вашу версию Vkracker (точнее, купить «лицензию» путем отправки смс-сообщения). После того как сообщение отправляется, а деньги списываются со счета отправителя, никаких действий программа не производит.

Вернее, по форме все происходит именно так, как отмечается в описании. На деле же, после того как программа длительное время осуществляет перебор возможных вариантов пароля, возникает сообщение с просьбой зарегистрировать вашу версию Vkracker (точнее, купить «лицензию» путем отправки смс-сообщения). После того как сообщение отправляется, а деньги списываются со счета отправителя, никаких действий программа не производит.

Другие пользователи, установившие программу, отмечают еще то, что их аккаунт через определенное время засыпается рекламой, различным спамом и «левыми» приложения. Как утверждают другие отзывы, Vkracker является тому виной.

Что происходит на самом деле?

Чтобы разобраться, откуда у разработчиков программы появляется доступ к аккаунту человека, который ее установил, следует более внимательно рассмотреть процедуру работы с приложением.

Итак, начинается все с того, что вы устанавливаете программу для подбора паролей к аккаунтам «ВКонтакте» на свой компьютер. Имя этого приложения — Vkracker neo. Отзывы свидетельствуют, что на данном этапе ничего удивительного не происходит — в программе нет вирусов, ведет она себя дружелюбно по отношению к операционной системе вашего компьютера. Все самое интересное начинается гораздо позже.

Имя этого приложения — Vkracker neo. Отзывы свидетельствуют, что на данном этапе ничего удивительного не происходит — в программе нет вирусов, ведет она себя дружелюбно по отношению к операционной системе вашего компьютера. Все самое интересное начинается гораздо позже.

После того как вы вбиваете номер страницы «жертвы» (чей аккаунт мы собираемся взламывать), программа просит доступ к вашему профилю, якобы для обхода капчи (защиты) системы. На самом же деле это простой способ выманивания данных пользователей. В дальнейшем с помощью этой информации будет взломана не чья-нибудь, а ваша страница.

Вторым способом обмана является просьба отправить смс. Не секрет, что это сообщение является платным, а за его отправку будет списана определенная сумма средств. Таким образом, происходит двойной «развод» человека, который хотел взломать чью-то страничку. Как утверждают отзывы, Vkracker — это хороший инструмент для восстановления справедливости! Мол, не старайся насолить кому-то, иначе попадешься сам.

Почему взломать ВК таким способом невозможно?

Итак, мы выяснили, что приложение Vkracker не является работоспособным, оно просто выманивает деньги и данные от вашего аккаунта. Теперь второй вопрос: «Может ли быть такое, что какая-нибудь другая программа действительно может подобрать пароль? Реально ли взломать чью-нибудь страницу таким способом?»

Ответ однозначен: нет. Безусловно, получить доступ к чужой странице можно при помощи, например, фишинга (выманивания данных у пользователя). Правда, организовать это гораздо сложнее — простым скачиванием одной программки здесь не обойтись.

Кроме того, следует отметить, подтверждая негативные отзывы, Vkracker не может взломать страницу перебором из-за сильной защиты, которая стоит на сайте «ВКонтакте». Так, пользователю дается всего несколько попыток на то, чтобы он ввел пароль, после чего включается временная блокировка. Таким образом, перебрать тысячи разных паролей не удастся.

переписки ВКонтакте, Instagram, Одноклассники, Facebook

Вы хотите читать переписку без рут прав? Вы хотите знать что делается на подконтрольном телефоне в течении всего дня?

Еще совсем недавно программы для взлома без рут прав на Андроид социальных сетей не существовало. Для того, чтобы читать переписку в ВКонтакте, Instagram, Одноклассники и Facebook нужно было рутовать телефон и предоставлять рут права при установке приложения. К сожалению, не все Андроиды можно рутовать.

Для того, чтобы читать переписку в ВКонтакте, Instagram, Одноклассники и Facebook нужно было рутовать телефон и предоставлять рут права при установке приложения. К сожалению, не все Андроиды можно рутовать.

Однако прогресс не стоит на месте, и программисты Reptilicus нашли решение этой довольно деликатной, но очень востребованной функции – осуществлять на Андроид взлом без рута социальных сетей.

Реально ли осуществить взлом без рут прав на Андроид?

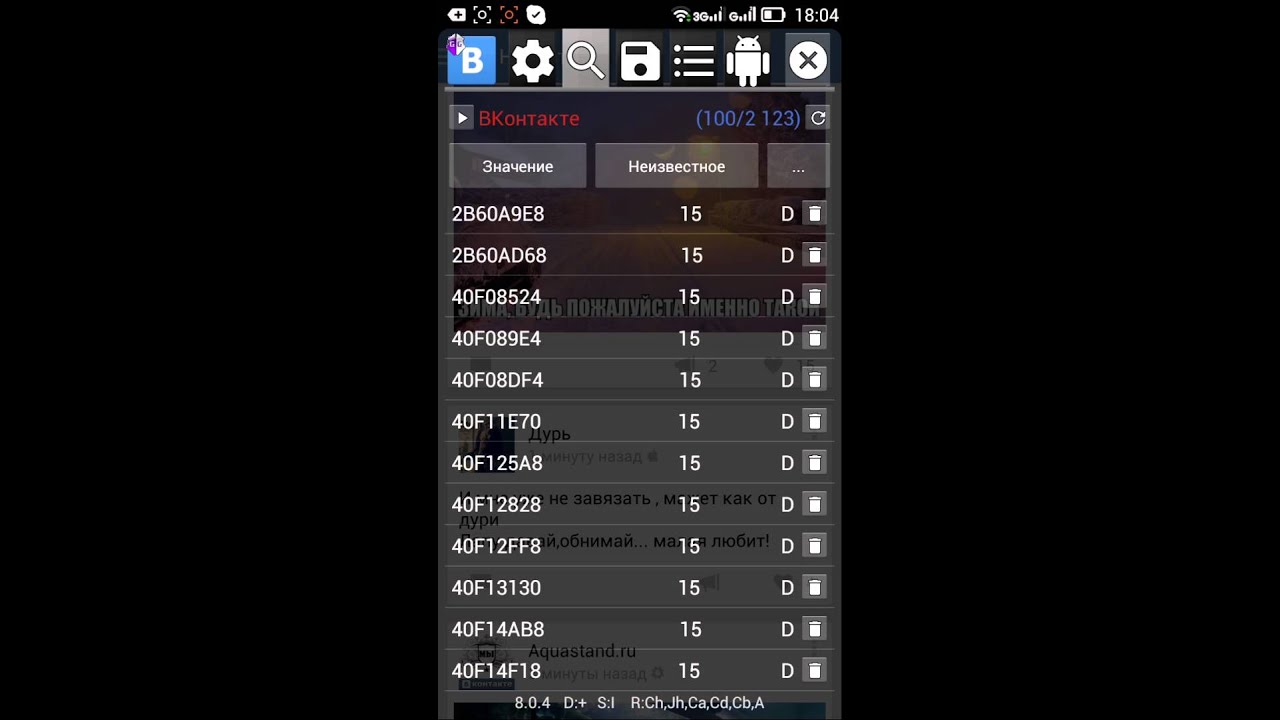

Да, теперь можно вести перехват входящих сообщений из шторки подконтрольного телефона. Шторка – это вот когда Вы пальцем спускаете вниз и читаете поступившие уведомления на телефоне – вот с этой шторки все входящие уведомления будут перехватываться без рут прав и передаваться к вам в личный кабинет.

Личный кабинет у вас откроется, как только Вы зарегистрируйтесь на нашем сайте. Регистрация бесплатная, легкая и никаких подтверждений об регистрации никуда не приходит.

Заходить в личный кабинет можно через сайт Reptilicus с компьютера, ноутбука или любого телефона. Можно на свой личный Андроид установить мобильную версию кабинета (клиент) и уже оттуда смотреть входящие переписки с социальных сетей.

С каких социальных сетей будут перехватываться сообщения?

На сегодняшний день приложение Reptilicus позволяет осуществлять:

• взлом без рут прав ВКонтакте;

• взлом без рут прав Instagram;

• взлом без рут прав Одноклассников;

• взлом без рут прав Facebook.

Хотим еще раз обратить Ваше внимание на то, что нашей проги для взлома без рут прав будут доступны только входящие сообщения, которые попадают на шторку подконтрольного телефона. Для того, чтобы читать полностью всю переписку, необходимо будет рутовать подконтрольный телефон и предоставить рут права при установке нашего приложения Reptilicus.

Также без рут прав будет доступны:

• списки и запись телефонных звонков;

• запись окружения;

• чтение смс-сообщений;

• определение местоположения;

• на Андрод 6+ делать удаленно фото с камеры;

• просматривать внутренние папки телефона;

Более подробно о работе нашего приложения можно узнать у онлайн консультанта на нашем сайте.

Где можно скачать программу для взлома без рут прав?

Для того, что осуществить взлом без рут прав с Андроид, Вам необходимо установить наше приложение Reptilicus на это устройство – это может быть, как смартфон, так и планшет на базе Андроид.

Скачать взлом без рут прав бесплатно и без регистрации можно на главной странице нашего сайте. Вы увидите кнопку СКАЧАТЬ (зеленого цвета) – нажимаете на нее и там внизу страницы найдете ссылку для скачивания – нажмете на ссылку, Вас перекинет на хранилище, откуда Вы ее и скачаете.

Вы увидите кнопку СКАЧАТЬ (зеленого цвета) – нажимаете на нее и там внизу страницы найдете ссылку для скачивания – нажмете на ссылку, Вас перекинет на хранилище, откуда Вы ее и скачаете.

Проги для взлома без рут прав устанавливаются на Андроид вручную, удаленная установка возможна только если на подконтрольном 4 версия Андроида.

Очень подробно о том, как можно установить и скачать приложение для взлома без рут прав написано в статье «Как правильно установить Reptilicus».

Существуют ли другие программы для взлома на Андроид без рут?

Да, конечно, в Интернете можно найти и другие программы для взлома без рут прав, но они обладают весьма скудным функционалом. Вы можете в этом убедится самостоятельно, найти в Гугле или Яндексе приложения для взлома без рут и ознакомится с их возможностями.

Хотим Вас предупредить, перед тем как скачать программы для взлома для Андроид без рут, необходимо удалить установленные ранее, так как установка двух и более аналогичных софтов на один смартфон может повлечь за собой серьезный конфликт между ними. Поэтому, перед тем как Вы захотите скачать взлом без рут прав, удалите предыдущий, очистите кеш телефона, кеш браузера и кеш плей Маркета и только потом устанавливайте другое.

Поэтому, перед тем как Вы захотите скачать взлом без рут прав, удалите предыдущий, очистите кеш телефона, кеш браузера и кеш плей Маркета и только потом устанавливайте другое.

Взлом ВК Брутфорсом…. Доброго времени суток, дорогие… | by Bofffin Dark

Доброго времени суток, дорогие читатели! Данная статья создана, для людей, которые, возможно возомнили себя хакерами, и готовы вестись на различного рода уловки и программы, по быстрому взлому ВК в Clearnet! Сегодня, оценим возможность такого исхода на коленках. И так начнем! Заранее делаю оговорку, что речь идет о классическом «переборе» без всяких алгоритмов PBKDF2, без разбора хэширования sha , т.к. на бытовом уровне это неподъемная задача.

В сети гуляют множество программ «для взлома ВК перебором (брутом)»

Какую выбрать? Какая поможет (без вреда мне же)? Отвечу, никакая!Каждый аккаунт ВК требует персонального подхода и шаблонные проги из сети -это всё лажа, развод, фуфло.

Сейчас сами поймете почему. Мат.часть кратко.

Мат.часть кратко.

Минимальная длина пароля ВК — 6 символов.

Пароль обязательно должен содержать:

цифры (0–9–10 вариантов),

буквы (a-z — 26 в латинице),

заглавные буквы (A-Z — тоже 26)

Итого на каждый символ — 10+26+26=62 (!) варианта, поэтому количество комбинаций для:

6-и символьного пароля — 56 800 235 584 (56,8 миллиардов)

7-и символьного пароля — 3 521 614 606 208 (3,5 триллионов)

8-и символьного пароля — 218 340 105 584 896 (218 триллионов)

9-и символьного пароля –13 537 086 546 263 600 (ХЗ как это называется)

Длину пароля мы не знаем, поэтому брутить придется диапазон хотя бы из 6–8 символов

Итого: 6+7+8 символов = 221 918 520 426 688 (222 триллиона) вариантов

Допустим у вас достаточно хороший комп, но возникает вопрос — сколько запросов к серверу ВК он сможет сделать?

Какая скорость перебора у домашнего компа?

Подсчитаем. Для этого откроем командную строку (Пуск — стандартные-Командная строка или запустим процесс cmd. exe)

exe)

Вбиваем команду ping vk.com, получаем ответ сервера

Время пинга — это время за которое сигнал идет от нашей машины до сервака и обратно

В одной секунде 1000 миллисекунд (мс), поэтому

Скорость брута с вашей машины (запросов/сек) будет = 1000/время ответа в моём случае 1000/99мс = 10,1 запроса (пароля) в секунду

Сколько же времени займет перебор паролей для ВК?

Напомню, что мы перебираем 221 918 520 426 688 (222 триллиона) вариантов пароля.

Поэтому, чтоб узнать сколько мы будем взламывать пароль ВК перебором делим количество на скорость, т.е.

221918520426688 пароля / 10,1 пароля в секунду = 21972130735315,64сек = 366202178921 мин = 6103369648 часов = 254307068 дней = 696731 лет

Вывод: реальная программа для взлома ВК могла бы подобрать пароль перебором за 696 тысячи лет.

Вопрос: А как же видео на ютюбе, в которых чудо-проги брутят страницу ВК за несколько минут/часов?

Отвечаю: Это развод созданный с целью заражения вашего компа для кражи ваших же данных. Не больше — не меньше.

Не больше — не меньше.

Можно значительно ускорить процесс перебора!

Для этого нужно:

1. Повысить вычислительную мощность. Например, заразить 1.000.000 чужих компов и со всех одновременно брутить ВК (аж смешно)

2. Укоротить брут-словарь до, например, пары тыщ.(по принципу социальной инженерии)

Как сделать брут-словарь?

1. Ручками в программе блокнот (notepad.exe)

2. Прогой «генератор брута»

Этот брут — словарь наполняем реальными вариантами.

Реальные — это такие, которые хоть как-то связано с взламываемым человеком:

— телефоны (его, его родственников, друзей)

Пример — номера с +7с, 8кой, без 8ки — попадается редко

— даты рождения (его, его родственников, близких)

Пример — (одной и той же даты) 010118, 01012018, 20180101, 180101 — попадается часто

— Имена любимых, близких

Пример — SashaMaria, MariaIvanova, SaNoMaIv — попадается средне

Название сайта (или фамилия) на другой раскладке

Пример, если набрать слово «vkontakte» на русской раскладке, то получится — «млщтефлеу» — такая схема ну очень часто попадается на всех сайтах.

— лоховской список паролей для брута (список самых распространенных паролей в сети — ссылка в конце статьи)

Долго ли писать словарь? Ну, не очень — полчаса за глаза хватит. А кто сказал что будет легко?))

Допустим у нас есть созданный брут словарь и рабочая прога для подбора пароля ВК (либо ручной ввод по словарю).

Возникает одна важная проблема — система защиты сервера.

Собственно помеха её заключается в том, что при слишком частых запросах сервер тупо блокирует (временно) ваш IP. Кроме того, если вы работаете с ВК через стандартную форму ввода (HTML\FORM), то после 3 ей неудачной попытки ВК будет просить ввести капчу.

В старой версии ВК можно было просто перейти на мобильную версию — m.vk.com, теперь же мобильной версии как таковой нет — в 2016 году сделали единый адаптивный дизайн.

ВК требует ввод капчи после 3 неудачной попытки (перезагрузка F5 не помогает), а как он узнает что это именно вы делаете несколько попыток входа?

— по IP

— по кукам (cookies), кэшу и JavaScript

Значит, нам не реже чем через 3 запроса нужно менять IP и чистить куки.

С куками, кэшем и JavaScript нет проблем — их можно просто отключить в настройках браузера.

IP можно менять установив прогу по смене IP — в этом нет ничего мудреного, в сети их полно (Гугл в помощь)

Можно пользоваться браузером TOR

Но почти полностью сводит на нет все попытки перебора ГЕОлокация.

Сервер ВК запоминает откуда (географически) был произведен последний вход.

И если ваш IP из другого населенного пункта, то (возможно) будет выскакивать надпись:

“Вы пытаетесь зайти под именем Ивана Иванова из необычного места.”

Чтобы подтвердить, что Вы действительно являетесь владельцем страницы, пожалуйста, укажите все недостающие цифры номера телефона, к которому привязана страница.

Важно! На сервере ВК стоит скрипт отслеживающий частоту отправки пакетов, т.е. если вы будете долбить со скоростью N раз/сек — вас автоматически отправят в бан лист по IP.

Также ВК использует ГЕОслежение.

Без динамического IP брутить не стоит и пытаться, может помочь VPN.

Лично я считаю перебор паролей ВК делом малоперспективным!

На этом думаю можно и закончить! Не обманывайте и не обманывайтесь, дорогие друзья!

Программы для сайта ВКонтакте! »’Vkontakte Optimizer»’ — это скрипт (адд-он), позволяющий дополнять интерфейс популярного сайта vkontakte.ru полезными и удобными функциями. Как установить скрипт? +17 обоев для Вашего рабочего стола, в стиле Underground! 2.  63Мб 63Мб Программа (2 шт.) Для размещения фото, вместо графити! Лучше отправить хорошо нарисованную картинку, чем карявое граффити… Советую… 1.74 Мб »’Агент В контакте»’ — это программа для удобного получения и отправки сообщений на сайте vkontakte.ru Загрузи и установи Агент Вконтакте, чтобы: Обмениваться сообщениями с друзьями, получая звуковые сигналы о новых сообщениях Получать уведомления о новых надписях на своей стене и обновлениях твоих друзей Видеть, когда твои друзья появляются онлайн на сайте и когда покидают сайт Использовать статус «Невидимки” (никто из друзей не узнает, что ты онлайн) 1.58 Мб »’Getter»’ — Программа строит карту друзей и выводит статистику: количество друзей и друзей друзей самые дружелюбные друзья друзья, с которыми больше всего общих популярные среди ваших друзей группы самые популярные интересы 3.  70 Мб 70 Мб»’VKLife версия 1.7.1»’ — универсальная программа для скачивания музыки, видео, приложений с сайта ВКонтакте.РУ, YouTube.com и Mail.RU + Бонус — заставки для рабочего стола! 2.23 Мб »’Orbit Downloader & Grabber++»’ — Благодаря этому сочетанию в одной программе Вы сможете скачивать фаилы в 1.5 раза быстрее, да и в добавок просто наводя мышкой на интересующий видео или флеш ролик — СКАЧАТЬ его!Даже если это невозможно просто так — ЭТО ВОЗМОЖНО! и ПРОСТО ТАК! ОДНИМ ЩЕЛЧКОМ! 2.03 Мб »’IceIM»’ — Первый достойный проект для этого портала. поддержка многих функций. Остальное будет добавляться по мере предложений наших пользователей. Основные возможности — Отправка/Прием сообщений друзьям вконтакте — Просмотр инфо друга — Поддержка аватаров друзей — Визуальные оповещения о новых событиях (друзья, фото, группы, встречи, видео) — Быстрый выход на узловые страницы сайта (мои настройки, фото, видео, друзья, заметки, группы, новости) — История сообщений — Звуковые оповещения — Множество скинов (можно настроить внешний вид на ваш вкус) — Статус на сайте — Трансляция названия треков Winamp в статус на сайте — Группы в Контакт Листе — Надежное шифрование сохраненного пароля 3.  68 Мб 68 Мб»’Tray»’ — Программка висит в трее в виде значка, периодически проверяет наличие новых сообщений на сайте vkontakte.ru и информирует о новых сообщениях мигающей иконкой. При щелчке на иконку в браузере открывается страница сообщений! 5.19 Мб Остальное »’Vkontakte VKMusic 1.42»’ — »’Vkontakte Widget Opera 0.2.2»’ — ВИДЖЕТ для Opera »’Vkontakte Music Script»’ — Скрипт для GreaseMonkey или браузера Opera. »’Vkontakte Toolbar InternetExplorer 0.1»’ — ТУЛБАР для Internet Explorer.»’Vkontakte Video Grabber For Opera»’ — ВИДЖЕТ для Opera. »’Vkontakte Video Script»’ — Скрипт для скачивания видео со vkontakte.ru »’Vkontakte vkClient»’ — Программа для »’Vkontakte VKStatus 1.0»’ — программа для 3.18 Мб |

Простой способ взлома пароля от Одноклассников и Вконтакте, используем клавиатурный шпион

Кто из нас не хотел бы узнать чужой пароль от электронной почты или страницы в социальных сетях, таких как «Одноклассники», «ВКонтакте», «Мой Мир» и другие? Данное руководство подскажет вам самый простой, бесплатный, а главное безопасный способ сделать это не рискуя заразить компьютер вирусами, троянами-вымогателями и прочими гадостями. Его легкость вас просто поразит, тем более что инструмент для этого нам дарит Великий и Ужасный Яндекс.

Его легкость вас просто поразит, тем более что инструмент для этого нам дарит Великий и Ужасный Яндекс.

Программа для просмотра паролей во ВКонтакте и Одноклассниках

А понадобится нам всего лишь одна небольшая программка под названием «Punto Switcher». Подойдет версия с номером 2.9.5 находится здесь. распространяется бесплатно. Скачиваем и устанавливаем. В процессе установки данной софтины проблем возникнуть у вас не должно, т.к. все просто и на русском.

Именно старые версии Punto Switcher годятся для использования в качестве клавиатурного шпиона. В новых версиях Яндекс выпилил эту фичу.

Вообще, основная функция программы — это переключение раскладки клавиатуры в случае неправильно набранного слова, и его автозамена например, вместо: www мы набираем ццц и т.п. Она сама переключит язык на английский и исправит уже набранные символы. Побочным элементом Punto Switcher явлется функция ведения дневника, а именно, все нажатия на клавиатуре и все элементы попадающие в буфер обмена сохраняются в специально логе, который в последствии можно посмотреть.

По сути, в умелых руках Punto Switcher превращается в клавиатурного шпиона (keylogger) основной прелестью которого является то, что на него никак не реагируют антивирусы. Программу можно настроить таким образом, что она будет вести себя тихо, не подавая никаких признаков жизни и лишь грамотно делать свое дело, старательно записывая все в лог, который мы позже можем посмотреть.

Что может сделать клавиатурный шпион?

Фантазия безгранична, он умеет перехватывать пароли, набранные тексты, буфер обмена и т.п. Например, что вы сможете узнать с помощью Punto Switcher:

- узнать чужой логин и пароль Вконтакте (взлом страницы ВК)

- узнать чужой логин и пароль в Одноклассниках (взлом страницы в одноклассниках

- узнать чужой пароль от почты (взлом почты)

- видеть саму переписку, которая велась от его имени (даже если она была впоследствии удалена)

Процесс настройки клавиатурного шпиона

Итак, после установки программы на компьютер переходим к самому интересному — его настройке.

Важное замечание

Программа должна быть установлена в той учетной записи на компьютере, за которой планируется проводить слежку, например, у вас есть две учетки: Саша и Маша. Маша хочет проследить за тем, какую переписку и с кем, в ее отсутствие, ведет Саша. Значит ей нужно залогиниться под Сашей и уже там установить нашего шпиона. При внимательном изучении данного материала весь процесс займет не более 10 минут.

Программа установилась на наш компьютер. В ходе установки следует проигнорировать такие «приятные» бонусы как «Яндекс-бар» и возможность назначения Яндекса поиском по умолчанию.

В трее около часов кликаем на значок программы «RU» на синем фоне и нажимаем на нем правой кнопкой мыши.

Снимаем галки «Автопереключение» и «Звуковые эффекты». Совершенно незачем выдавать его присутствие. После чего заходим в настройки:

Окно настроек нашего кейлоггера:

Делаем все как указано на рисунке, далее переходим во вкладку «Дополнительные» и обязательно снимите галочку «Показывать всплывающие подсказки»

Устанавливаем все как на рисунке, далее открываем раздел «Звуки»

Здесь нажимаем кнопку «Выключить все», либо снимаем галки со всех звуков. Переходим в раздел «Дневник»

Переходим в раздел «Дневник»

В настройках дневника делаем все также как указано на рисунке. Я бы также рекомендовал на всякий случай установить пароль на просмотр дневника. А то мало ли что…

Все, программа настроена.

Последний штрих:

- из главного меню удаляем папку «Яндекс» с ярлыками программы, чтобы пациент не знал, что наш клавиатурный шпион установлен на его компьютере.

- ждем пару дней или часов, когда пациент посидит в Интернете и зайдет на свои сайты.

Просмотр паролей Вконтакте или в Одноклассниках

Миссия завершена. Прошел день или два, ваш супруг, супруга, парень, девушка или ребенок поработали за компьютером и, как вам кажется, посетили те сайты, доступ к которым вам интересен.

Лезем по следующему адресу: C:\Program Files\Punto Switcher (C:\Program Files (x86)\Punto Switcher если Windows 64 разрядная), где кликаем ярлык dview.exe, вводим пароль, который создавали ранее и смотрим что писала наша жертва.

Вот собственно и все.

Программа умеет сохранять ВСЕ символы, которые были введены с клавиатуры компьютера. Кроме того, она сохраняет и содержимое буфера обмена. Это полезно, в случае, если пароль хранится не в памяти, а в каком-нибудь скрытом текстовом файле на компьютере. Все данные сортируются по дням в хронологическом порядке.

Возможно посмотреть не только пароли, но и всю переписку, которая велась от имени пользователя.

Прежде чем применять все вышеуказанное на практике, потренируйтесь на своей учетной записи, т.к. «спалившись» за шпионскими играми вы нанесете вред своей репутации в глазах того, за кем следите, тем более, если следите без достаточных на то оснований.

Важное замечание, по поводу ВКонтакте и почты Gmail

Вход на чужую страницу ВК (или почтовый аккаунт Gmail) может быть защищен двухфакторной авторизацией. Т.е. когда кто-то вводит его имя и пароль на сайте, то на мобильный телефон сразу же приходит СМС с одноразовым кодом. В этом случае, без доступа к телефону попасть в такой профиль невозможно. Но, как правило, 99% пользователей пренебрегают этой защитой.

Оставляйте свои комментарии, делитесь мнением о программе, удалось ли вам узнать чужой пароль от Вконтакте или в Одноклассниках?

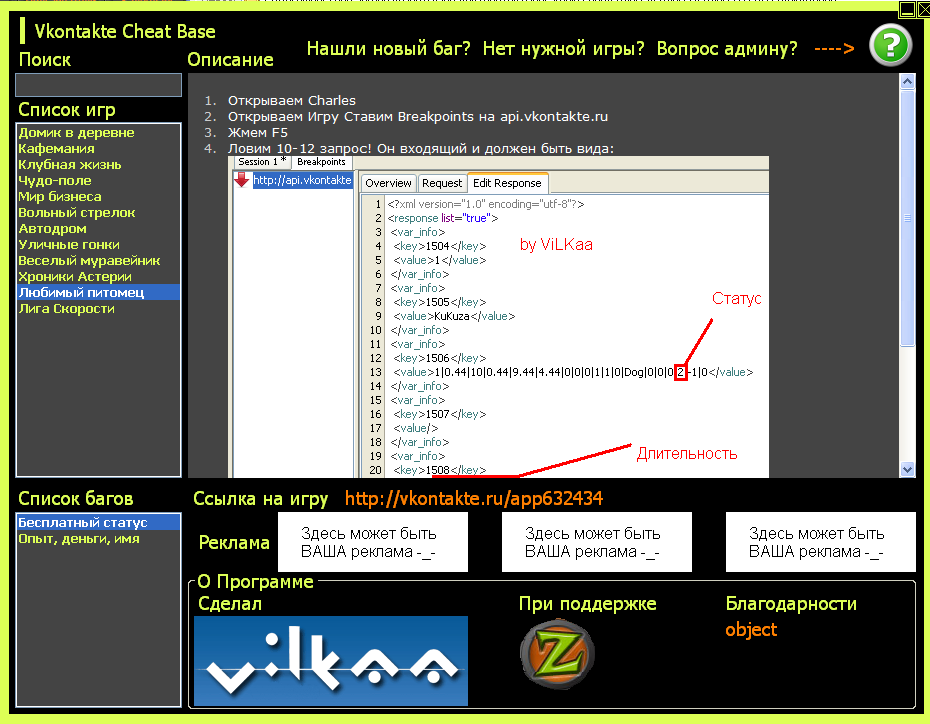

Cifralom- программа для взлома вконтакте — HACKED PROGRAMS — Каталог файлов

Cifrolom (Цифролом) – самая популярная программа для взлома вконтакте. Программа предназначена для взлома социальной сети vk.com. Подробно о том что может наш софт можно прочитать на странице «О программе», вот наши преимущества:

На сегодняшний день взлом паролей от страниц вконтакте стал не только достаточно популярным, но и весьма актуальным. Поиск компрометирующих данных, поиск данных доступа к платежным систем, личная переписка, важные контакты и клиенты всё это хранится на чужой странице вконтакте. Очень часто многие люди прибегают к услугам профессионалов , заказать взлом страницы вконтакте без предоплаты не составит сегодня никакого труда, однако совсем недавно была разработана практически революционнаяпрограмма для взлома вконтакте под названием Cifolom. Произносить пустые слова о преимуществах этой программы не имеет никакого смысла, лучше всего будет просто попробовать её в деле.

Взлом Вконтакте

В наше время существует несколько проверенных и эффективных методов, предназначенных для взлома паролей. Наш софт для взлома вконтакте использует все популярные уязвимости для быстрой и эффективной работы, мы готовы ознакомить Вас с основными методами взлома.Если Вы не любите читать, и следуете поговорке «лучше один раз увидеть чем 100 раз услышать»

, то посмотрите наше видео о том «Как взломать вконтакте».

Методы Взлома паролей

Первый метод – взлом по словарю. Используется обыкновенный словарь, в котором человек перебирает любые слова, которые могли бы стать действительно паролем. Такая система довольно неэффективна и способна подобрать только пароли, состоящие из простых комбинаций вроде «qwerty» , «12345» или подобные ему.Взломать пароль подобным методом довольно сложно, но всё же реально т.к. около 30% пользоватлей используют простые пароли.

Взлом пароля вконтакте методом перебора стандартных паролей несколько похож на метод взлома паролей в словаре, но в данном случае программа проверяет и варианты, не содержащиеся в словаре, такие как комбинации zzz10 или какие-либо другие. Такой способ не слишком быстрый, но в итоге желаемый пароль действительно может быть получен.

Атака с использованием радужной таблицы представляет собой определенный список, содержащий в себе уже предварительно вычисленные хэши. Таблица содержит в себе различные комбинации паролей, что позволяет более быстро осуществлять взлом вконтакте. Если объяснить чуть более подробнее то радужная таблица — специальный вариант таблиц поиска, использующий механизм разумного компромисса между временем поиска по таблице и занимаемой памятью. Радужные таблицы используются для вскрытия паролей, преобразованных при помощи сложнообратимой хеш-функции (к примеру MD5), а также для атак на симметричные шифры на основе известного открытого текста.

Фишинг – достаточно эффективный метод взлома, который подразумевает рассылку определенных сообщений, которые заводят человека на поддельный сайт который похож на Вконтакте.ру или даже визуально полностью скопирован с оригинала. Человек вводит данные от аккаунта вконтакте, которые попадают к злоумышленнику, а потом отправляется на реальный сайт Вконтакте.ру (vk.com) , а взломщик к тому моменту уже знает данные для доступа к чужой странице и может использовать их как угодно. Такой метод достаточно опасен для взломщика, потому что его, таким образом, можно будет легко найти и наказать.

Выводы:

Бесплатная программа взлома вконтакте Cifrolom включает в себя все методы взлома которые были перечислены выше и использует их для решения различных задач, скачать программу для взлома вконтакте CifroLom может каждый человек, Cifrolom Pro позволяет безопасно и анонимно взломать пользователя вконтакте за несколько минут. Если вы решили вы искали бесплатную программу для взлома паролей то лучше нашего софта просто ничего нет.

Чтобы скачать Cifrolom

введите проверочный код

Если не получается скачать файл или Вы обнаружили другую проблему, обратитесь в нашу службу технической поддержки.

Программа вознаграждений за безопасность Google Play — Безопасность приложений — Google

Программа вознаграждения за безопасность Google Play (GPSRP) — это программа вознаграждения за уязвимости, предлагаемая Google Play в сотрудничестве с разработчиками некоторых популярных приложений для Android. Это признает вклад исследователей в области безопасности, которые вкладывают свое время и усилия в помогая сделать приложения в Google Play более безопасными.

Целью программы является выявление и устранение уязвимостей в приложениях в Google Play, и обеспечьте безопасность пользователей Android, разработчиков и экосистемы Google Play.

Если вы разработчик приложений и хотите узнать больше о работе напрямую с внешние исследователи безопасности, пожалуйста подать заявку на присоединение к GPSRP.

API уведомлений о воздействии и связанные приложения

GPSRP временно представляет API уведомления о воздействии и любые приложения (как первые, так и третье лицо) в Google Play, используя API уведомлений о воздействии, а также любые правительственные приложения в Google Play, связанные с отслеживанием контактов.Если вы обнаружите уязвимость в приложении такого рода отправьте сведения об уязвимости непосредственно в GPSRP. Примечание что перечисленные ниже неквалифицированные проблемы, по усмотрению группы, могут по-прежнему соответствовать требованиям для приложений в эта временная сфера.

Хакерская «Шпаргалка»

GPSRP фокусируется на выявлении уязвимостей в популярных приложениях Android в Google Play. (т. е. со 100 миллионами или более установками и любыми приложениями, указанными в списке).Пожалуйста, ознакомьтесь с правилами и критерии вознаграждения ниже для более подробной информации.

Раскрытие информации

Разработчику: Если у организации есть собственные общественные средства получение отчетов об уязвимостях (адрес электронной почты security @ и связанное с этим раскрытие политики, публичного раскрытия уязвимостей или программы вознаграждения за ошибки), всегда отправляйте уязвимость для них в первую очередь.После устранения уязвимости (или если прошло 30 дней без ответа), вы можете представить Подробная информация об уязвимости GPSRP.

К GPSRP: Если у организации нет очевидных общедоступных средств получения отчеты об уязвимостях и приложение имеет 100 миллионов или более установок, вы можете попытаться сообщить о проблеме разработчику приложения, представление уязвимость непосредственно к GPSRP.

Пожалуйста, ознакомьтесь с условиями перед отправкой отчета. Google не дает никаких гарантий в условия нашей способности успешно сообщить о проблеме разработчику затронутого приложения. Если проблема соответствует критериям, перечисленным в этой политике, она может быть приемлемой. за вознаграждение.

Дубликаты

«Дубликат» относится к случаям отправки отчета об уязвимости, который очень похож или точно так же, как в ранее представленном отчете.

- При возникновении дубликатов присуждается только первый полученный отчет (при условии, что его можно полностью воспроизвести).

- Очень похожие проблемы в одном или нескольких приложениях одного и того же разработчика могут рассматриваться как дубликаты первого отправленного отчета (например, уязвимость с единственной основной причиной присутствует в нескольких видах деятельности).

SDK и уязвимости библиотеки

- Если вы обнаружили уязвимость в SDK или библиотеке, используемой разработчиком приложения (но не разработан разработчиком приложения), отправьте его непосредственно разработчику затронутый SDK или библиотеку.Если это невозможно, и вы отправляете отчет об уязвимом приложение из-за SDK или библиотеки, которую они используют, обратите внимание, что SDK и библиотека уязвимости получат только разовую выплату в 2 раза превышающую обычную сумму вознаграждения (например, Проблема в 3 тыс. Долларов будет стоить 6 тыс. Долларов), чтобы отразить дополнительное влияние этих типов ошибок.

- Если получено несколько отчетов об одном и том же SDK или уязвимости библиотеки, даже через разные приложения, они будут считаться дубликатами самого раннего отчета, который должен был быть отправлен с той же основной причиной.

- SDK или библиотека должны использоваться несколькими организациями. Код, общий для всех несколько приложений от одной и той же родительской организации не будут иметь права на использование SDK / библиотеки. бонус.

Правила программы

- Если вы подаете заявку на получение бонуса за исправленную проблему, о которой вы сообщили в приложение разработчик, только проблемы, которые были исправлены в течение 90 дней с момента отправки отчета в GPSRP будет квалифицироваться.

- Отчеты должны содержать информацию, запрошенную в форме подачи. Отчеты не содержащие необходимую информацию и не отвечающие критериям этой программы, не будут иметь право на вознаграждение.

- При возникновении дубликатов присуждается только первый полученный отчет (при условии, что его можно полностью воспроизвести). Пожалуйста, просмотрите шпаргалку для хакеров, чтобы узнать больше о том, как дубликаты обрабатываются.

- Мы стремимся быть справедливыми; любые решения о вознаграждении в рамках Google Play Security Reward Программа в конечном итоге на усмотрение Google. Разработчики приложений не могут контролировать Программа вознаграждений за безопасность Google Play.

- Любые уязвимости, обнаруженные в сторонних приложениях, должны быть отправлены в Google VRP и подпадают под Google VRP правила программы.

- Сотрудники организаций, разрабатывающих приложения, не имеют права на получение вознаграждения за уязвимости в приложениях, разработанных их организацией.

Критерии вознаграждения

Награды основаны на влиянии и возможности использования. В следующей таблице представлены обычные награды выбираются за наиболее распространенные классы ошибок.

| Категория | 1) Удаленное / без взаимодействия с пользователем | 2) Пользователь должен перейти по ссылке, уязвимое приложение должно быть уже установлено | 3) Пользователь должен установить вредоносное приложение, или приложение жертвы настроено не по умолчанию. | 4) Злоумышленник должен находиться в той же сети (например,грамм. MiTM) |

|---|---|---|---|---|

| Выполнение произвольного кода | 20 000 долл. США | 10 000 долл. США | 4 000 долл. США | 1000 долларов США |

| Кража конфиденциальных данных | 5 000 долл. США | 3 000 долл. США | 1000 долларов США | 500 долларов США |

В следующих разделах более подробно описаны вышеупомянутые воздействия.

Выполнение произвольного кода (ACE)

Чтобы пройти квалификацию, ACE должен позволить злоумышленнику запускать собственный код ARM по своему выбору. на устройстве пользователя без ведома или разрешения пользователя, в том же процессе, что и затронутый app (обход изолированной программной среды ОС не требуется).

Примеры могут включать:

- Злоумышленник получает полный контроль, то есть код может быть загружен из сети и казнен

- Перезапись файла.so файл с вредоносным файлом .so, который запускается приложением жертвы

- Выполнение кода Java для вызова exec и, таким образом, запуска произвольного собственного кода ARM

Выполнение произвольного JavaScript не подходит. Обманом заставить пользователя установить приложение и выполнение кода в этом приложении само по себе не соответствует требованиям.

Кража конфиденциальных данных

В эту категорию воздействия входят уязвимости, которые приводят к несанкционированному доступу к конфиденциальным данные из приложения на устройстве Android.

В рамках этой программы конфиденциальные данные классифицируются как:

- Данные, которые приводят к несанкционированному доступу к учетной записи пользователя (например, учетные данные для входа, токены аутентификации, которые могут выполнять чувствительные действия по изменению состояния, которые приводят к нетривиальному ущербу для жертвы).

- Конфиденциальные данные, создаваемые пользователями: информация из списка контактов, фотографии (если они не публикуются по умолчанию), содержимое сообщений пользователя (электронная почта, мгновенные сообщения, текстовые сообщения), журналы вызовов / SMS, история веб-поиска (возможность профилировать или перечислять определенные пользователя на основе его истории веб-поиска) или закладок браузера.

- Информация, которая связана или может быть связана с физическим лицом, например, медицинские, образовательные, финансовые или платежные данные, а также информация о занятости.

Сама по себе информация о местонахождении не подходит (если только она не сочетается со способностью однозначно идентифицировать человека).

Доступ к неконфиденциальным внутренним файлам другого приложения не допускается.

Примеры уязвимостей, которые приводят к такому воздействию, включают, но не ограничиваются:

- Небезопасно хранящиеся файлы данных, содержащие конфиденциальные данные, доступные другим приложениям.

- Конфиденциальные данные, отправляемые по незащищенным сетевым соединениям, которые могут быть перехвачены

- Небезопасно спроектированные внутренние компоненты приложения, такие как поставщики контента или действия, которые могут быть манипулируют, чтобы раскрыть конфиденциальные данные

Для получения дополнительной информации о классах уязвимостей см. Этот PDF.

Неквалифицированные вопросы

- Некоторые распространенные уязвимости с низким уровнем риска, которые можно легко использовать, не будут квалифицированы за награды. Может быть найдено несколько таких проблем здесь.

- Атаки, требующие физического доступа к устройствам, включая физическую близость для Bluetooth.

- Атаки, требующие доступа к службам доступности.

- Уничтожение конфиденциальных данных.

- Обманом заставить пользователя установить вредоносное приложение без READ_EXTERNAL_STORAGE или WRITE_EXTERNAL_STORAGE, которые злоупотребляют приложением-жертвой для получения этих разрешений.

- Намерение или перенаправление URL-адресов, ведущее к фишингу.

- Проблемы на стороне сервера.

- Приложения, хранящие медиафайлы во внешнем хранилище, доступном другим приложениям на устройство.

Известные проблемы

Проблемы, уже известные Google (и находящиеся в процессе устранения / исправлено), которые можно использовать для обнаружения аналогичных уязвимостей в разных несколько приложений в Google Play Store будут опубликованы в известных список вопросов. Такие уязвимости не считаются достаточно серьезными, чтобы гарантируют вознаграждение по умолчанию от Google Play (при этом актуально разработчик должен исправить), но может претендовать на меньшее вознаграждение (перечислено ниже).

| Категория проблемы | Вознаграждение |

|---|---|

Кража конфиденциальных данных через:

| 500 долларов США |

| Ввод злонамеренного URL-адреса, приводящий к утечке информации о сеансе через WebView. Например. передача вредоносного URL-адреса приложению, в результате чего пользователь переходит к веб-сайт, контролируемый злоумышленником, где приложение автоматически добавляет файлы cookie или параметры значения, содержащие информацию о сеансе для запросов.(действует с 15 декабря 2019 г.) | 500 долларов США |

Сфера

Только приложения, разработанные Google участвующими разработчиками (в списке ниже), или со 100 миллионами или более установками. Только уязвимости, которые работают на Android Устройства 6.0 (с самыми последними исправлениями) и выше будут соответствовать требованиям.

Для приложений Android, разработанных Google: пожалуйста, сообщайте об уязвимостях через Уязвимость Google Программа вознаграждений или, в частности, для Chrome, Программа вознаграждений Chrome .Вы можете подать заявку на вознаграждение здесь после того, как уязвимость будет устранена.

1-го уровня

У программ уровня 1 среднее время первого ответа составляет менее 1 дня, а время решения меньше или равно 1 месяцу.

| Организация / Разработчик | Имя (а) пакета | Отправьте информацию об уязвимостях в: |

|---|---|---|

| Грамматика | com.grammarly.android.keyboard | https://hackerone.com/grammarly |

| Instacart — Клиент | com.instacart.client | https://hackerone.com/instacart |

| Instacart — Покупатель | com.instacart.shopper | https: // hackerone.com / instacart |

| JNJ Mobile | com.jnj.mocospace.android | https://hackerone.com/jnj_mobile |

| Линия | jp.naver.line.android | https://hackerone.com/line |

| MagicLab | com.bumble.app | https://hackerone.com/bumble |

| Mail.ru | ru.mail.cloud, ru.mail.auth.totp, ru.mail.mailapp, com.my.mail, ru.mail.calendar | https://hackerone.com/mailru |

| MobiSystems | com.mobisystems.msdict.встроенный …, com.mobisystems.fileman, com.mobisystems.office | https://hackerone.com/mobisystems_ltd |

| PicsArt | com.picsart.studio | https://hackerone.com/picsart |

| Showmax | com.showmax.app | https: // техн.showmax.com/security/ |

| Spotify | com.spotify.music, com.spotify.tv.android, com.spotify.s4a | https://hackerone.com/spotify |

| Shopify | com.shopify.pos, com.shopify.mobile, com.shopify.pos.customerview | https: // hackerone.com / shopify |

| Воистину | com.verily.daybreak.nightlight, com.google.android.apps.baselinestudy, com.verily.myalo.scaleit | https://www.google.com/about/appsecurity/reward-program/ |

| VK.com (ООО «В контакте») | com.vkontakte.android, com.vk.admin, com.vk.quiz | https://hackerone.com/vkcom |

| Zomato | com.application.zomato, com.application.zomato.ordering | https://hackerone.com/zomato |

2 уровень

Программы уровня 2 имеют среднее время первого ответа менее или равное 1 дню, и / или время сортировки меньше или равно 5 дней и / или время разрешения меньше или равно до 3 месяцев.

Уровень 3

Программы уровня 3 либо не соответствуют критериям для уровня 2 или выше, либо публично не отображать показатели времени до первого ответа, времени до сортировки или времени до разрешения.

| Организация / Разработчик | Имя (а) пакета | Отправьте информацию об уязвимостях в: |

|---|---|---|

| ООО «8бит Солюшнз» | com.x8bit.bitwarden | [email protected] |

| Алибаба | com.alibaba.aliexpresshd | https://security.alibaba.com/en/ |

| Айопоп | com.ayopop | [email protected] |

| Coinbase | com.coinbase.android, org.toshi, com.coinbase.pro | https://hackerone.com/coinbase |

| delight.im | im.delight.letters | https://hackerone.com/delight_im |

| com.facebook.katana, com.facebook.orca, com.instagram.android | https://www.facebook.com/whitehat/report/ | |

| IRCCloud | com.irccloud.android | https://hackerone.com/irccloud |

| Kingsoft Office | cn.wps.moffice_eng | wps_security @ kingsoft.ком |

| Языковые капли | com.languagedrops.drops.international, com.languagedrops.drops.scrips.learn.write.alphabet.letters.characters.language.japanese.korean.chinese | [email protected] |

| Ок.Ru | ru.ok.android, ru.ok.messages, ru.хорошо жить | https://hackerone.com/ok |

| Опера | com.opera.browser, com.opera.mini.native, com.opera.touch, com.opera.app.news, com.opera.app.newslite | https://security.opera.com/report-security-issue/ |

| Quvideo Inc | com.quvideo.xiaoying, com.quvideo.slideplus | [email protected] |

| Smule | com.smule.singandroid. * | [email protected] |

| Telegram Messenger LLP | org.telegram.messenger | безопасность @ телеграмма.org |

| ТИК Так | com.ss.android.ugc.trill, com.zhiliaoapp.musical | https://support.tiktok.com/en/privacy-safety/reportsecurityvulnerabilities-default |

| Трут | com.tinder | https://www.gotinder.com/security |

| VHX | Телевизор.vhx. * | https://hackerone.com/vhx |

| VLC | org.videolan.vlc | https://www.videolan.org/security/ |

| ООО Яндекс | ru.yandex.disk, ru.yandex.taxi, ru.yandex.metro, ru.yandex.music, ru.yandex.mail, RU.yandex.weatherplugin, ru.yandex.searchplugin, ru.yandex.yandexmaps, ru.yandex.market, com.yandex.browser, ru.yandex.yandexnavi | https://yandex.com/bugbounty/report/ |

| YY Inc | com.yy.hiyo | [email protected] |

Юридические вопросы

Мы не можем выдавать вознаграждения лицам, включенным в санкционные списки США или находящимся в страны, подпадающие под санкции США.Вы несете ответственность за любые налоговые последствия в зависимости от ваша страна проживания и гражданства. Могут быть дополнительные ограничения на ваш возможность входа в зависимости от вашего местного законодательства. Это не соревнование, а скорее экспериментальная и дискреционная программа вознаграждений. Вы должны понимать, что мы можем отменить программа в любое время, и решение о том, выплачивать ли вознаграждение или нет, должно быть полностью на наше усмотрение. Конечно, ваше тестирование не должно нарушать какие-либо законы, нарушать или поставить под угрозу любые данные, которые вам не принадлежат.Чтобы избежать потенциальных конфликтов интересов, мы будем не предоставлять вознаграждения людям, работающим в Google или компаниях-партнерах Google, которые разрабатывают код. для устройств, охватываемых этой программой.

Для Finders, которые участвуют в определенных программах конкретных клиентов, в той степени, в которой описанных в правилах программы, Google может передавать контактную информацию об этих хакерах. Средства поиска (имя, название компании (если применимо) и адрес электронной почты) с разработчиками приложений для проверки хакер был первым докладчиком о проблеме, и чтобы разработчики приложений могли свяжитесь с этими Finders, чтобы позволить им взаимодействовать напрямую.Для любого требования вознаграждения на фиксированной уязвимости, Google свяжется с разработчиком уязвимого приложения, чтобы подтвердить вашу претензию и определить, имеет ли отчет право на вознаграждение в зависимости от текущей уязвимости критерии. Если у разработчика приложения есть частная программа, попросите разработчика приложения разрешение перед подачей заявки на вознаграждение здесь.

Спасибо за помощь в повышении безопасности экосистемы Google Play!

35 инструментов взлома роста для маркетологов, которые не используют код

Growth hacking — один из самых обсуждаемых терминов в мире стартапов и маркетинга.Некоторые видят в этом революционный способ формирования и ускорения роста стартапов, в то время как другие считают это модным словом для обозначения маркетинга. Раньше я попадал в последний лагерь, но руководство Нила Пателя по взлому роста помогло мне увидеть, чем работа хакера роста отличается от работы традиционного маркетолога.

Вот как Патель определяет рост хакерства:

Хакеры роста, используя свои знания о продуктах и их распространении, находят изобретательные, основанные на технологиях возможности для роста, которые иногда выходят за рамки того, что ожидается или советуют.

Чем это отличается от маркетинга? В то время как традиционные маркетологи имеют широкий круг задач, начиная от создания маркетинговой команды до определения общей маркетинговой стратегии, хакеры роста сосредотачиваются на одном и только на одном: росте. Но это не значит, что маркетологи не могут быть великими хакерами роста.

Некоторые говорят, что роль хакеров роста делает маркетологов нерелевантными для стартапов, потому что им требуются технические навыки, которых нет у традиционных маркетологов — чувство, которое заставляет людей гудеть о необходимости стать техническим маркетологом.

Но маркетологи, которые не умеют программировать, вполне готовы взять на себя роль, ориентированную на рост, при условии, что у них технический склад ума; другими словами, они должны обладать глубоким пониманием технологий — как люди взаимодействуют с ними, последних разработок и тенденций, как различные инструменты и платформы интегрируются друг с другом и какие данные важны для принятия разумных решений.

Эти хакеры роста, скорее всего, захотят, чтобы в их команду был программист, но им это не обязательно.

К счастью, есть много новых инструментов, которые позволяют технически подкованным маркетологам меньше зависеть от разработчиков при проведении комплексного анализа, связывании независимых инструментов между собой или создании и тестировании целевых страниц. Шон Эллис, придумавший термин «хакер роста» в 2010 году, рассказал о нескольких инструментах, которые уравнивают правила игры, позволяя маркетологам выполнять работу инженера, не будучи самим собой. Его статья вдохновила меня копнуть глубже и найти больше отличных инструментов, которые люди, не занимающиеся программированием, могут использовать для роста своей компании.

Итак, вот он: ваш эпический список инструментов для маркетологов с техническим складом ума, но ограниченным набором навыков программирования.

Сбор трафика

1. Colibri.io

Colibri показывает, где ваши клиенты взаимодействуют в Интернете, чтобы вы могли участвовать в соответствующих беседах.

Основные преимущества:

- Диверсифицируйте свой трафик и улучшайте SEO, участвуя в правильных обсуждениях в Интернете

- Интегрируется с Google Analytics

Стоимость: 14-дневная бесплатная пробная версия, затем планы от 95 долларов США в месяц

2.Оплата с помощью твита

Pay With A Tweet позволяет предоставить людям доступ к вашему контенту или продукту после того, как они написали в Твиттере или опубликовали об этом. Это отличный способ стать вирусным на ранних этапах запуска продукта или убедиться, что ваш контент или продукт со временем распространятся по сети.

Основные преимущества:

- Пригласите людей заплатить публикацией в основных социальных сетях, включая Facebook, LinkedIn, Google+, Xing и Vkontakte

- Измерение трафика, кликов, продаж и геоданных

- Настройка под ваш бренд / веб-сайт

Цены: Базовый бесплатный план, затем платные планы от 19 долларов США.99 / мес

3. Нажмите, чтобы написать твит

Click to Tweet — это бесплатный и простой способ продвигать и рекламировать свой бизнес или продукт в Twitter. Я использовал это при недавнем запуске продукта, попросив новых пользователей поделиться продуктом в Twitter, и получил потрясающие результаты.

Основные преимущества:

- Аналитика показывает, сколько раз была нажата ваша ссылка Click to Tweet, а затем сколько раз была нажата ссылка в вашем заранее написанном твите на

- Супер прост в настройке и может использоваться где угодно (целевые страницы, электронные письма, веб-сайты, сообщения в социальных сетях и т. Д.))

Цена: Бесплатно

4. Шустрый

Nimble — это инструмент управления отношениями, который объединяет все ваши контакты, электронную почту, социальные сигналы, действия и последующие действия отовсюду, где вы работаете, чтобы вы могли максимизировать отношения для развития вашего бизнеса.

Основные преимущества:

- Беспрепятственное управление тысячами контактов по нескольким каналам

- Получайте уведомления о значимых событиях, таких как дни рождения и смена места работы

- Узнайте, кто о вас говорит, чтобы вы могли связаться с вами в нужное время.

Стоимость: 14-дневная бесплатная пробная версия, затем планы от 15 долларов США в месяц

5.MixRank

MixRank поможет вам найти новых клиентов, сосредоточив внимание на потенциальных клиентах и источниках трафика с помощью аналитики в реальном времени из своей базы данных цифровой рекламы.

Основные преимущества:

- Найдите тысячи новых источников трафика и сосредоточьтесь на местах размещения, которые с наибольшей вероятностью приведут вашу целевую аудиторию

- Следите за сплит-тестами конкурентов и выясняйте, какие креативы, рекламные тексты и целевые страницы наиболее эффективны.

- Определите рекламодателей, которые делают ставки против вас, и извлеките уроки из их успешных кампаний.

Ценообразование: цены не указаны на их сайте

6.Выделить и поделиться

Highlight and Share увеличивает ваш трафик, упрощая обмен. С помощью этого плагина WordPress посетители вашего веб-сайта или блога могут легко выделить любую часть вашего контента и сразу же поделиться ею в Twitter, Facebook, LinkedIn и других социальных сетях.

Основные преимущества:

- Выделить и поделиться позволяет пользователям обмениваться контентом на вашем сайте / блоге, чтобы новые посетители сразу видели его

- Простая, 47-секундная настройка

Цена: Бесплатно

Привлечение потенциальных клиентов и клиентов

7.Привет бар

Hello Bar — это восхитительно простой инструмент, который позволяет вам вставить кнопку с призывом к действию в горизонтальную полосу вверху вашего сайта. Вы создаете панель и CTA для достижения одной из трех целей: привлечь трафик, собрать электронные письма или направить посетителей на ваши каналы в социальных сетях.

Основные преимущества:

- Отслеживайте количество кликов, получаемых каждой панелью заголовка

- Укажите, на каких страницах должна / не должна отображаться ваша панель приветствия, и запрограммируйте ее так, чтобы она отображалась только в определенные дни.

- Настройте цвет панели заголовка и кнопки, чтобы они соответствовали дизайну вашего сайта

Цена: Бесплатно

8.BounceX

Bounce Exchange помогает превратить покинувших сайт посетителей в клиентов, приглашая их совершить конверсию прямо перед тем, как они покинут ваш сайт.

Основные преимущества:

- Технология Exit-Intent позволяет собирать информацию от посетителей, которые собираются покинуть ваш сайт (и, возможно, никогда не вернутся).

- A / B тестируйте свои призывы к действию

- 10 секунд установка

Цены: самый низкий план предлагает индивидуальные цены в зависимости от количества посетителей, тогда планы начинаются с 3 долларов.9K / месяц

9. Сессионная камера

SessionCam позволяет вам просматривать записи посетителей вашего веб-сайта (в том числе с мобильных устройств), чтобы вы могли определить проблемные области и повысить конверсию.

Основные преимущества:

- Помимо записей сеанса, получите доступ к тепловым картам, чтобы получить дополнительную информацию о поведении пользователей на вашем сайте.

- Создайте воронку конверсии для оценки перехода между страницами формы

- Простая интеграция SessionCam с другими сторонними решениями, такими как Google Analytics, Campaign Monitor, CheetahMail и Olark

Цены: базовый бесплатный план, затем цены на платные планы по запросу

10.Амплитуда

Amplitude дает вам глубокие знания о клиентах, связывая все ваши данные с реальными людьми.

Основные преимущества:

- Определите, кто находится на каждом этапе вашей воронки, чтобы вы могли связаться с ними более значимым образом.

- Понять, как поведение клиентов меняется с течением времени, с когортами

- Супер простой процесс настройки

Цена: Бесплатно для бутстраперов

11. CrazyEgg

CrazyEgg показывает, как посетители ведут себя на вашем веб-сайте: где они нажимают, где перестают читать или смотреть, как отдельные сегменты трафика ведут себя по-разному и многое другое.

Основные преимущества:

- Ответьте на ваши основные вопросы о том, как пользователи ведут себя на вашем сайте, не выполняя десятки A / B-тестов

- Знайте, какие сообщения сделать заметными (а от каких нужно подправить или вообще избавиться)

- Супер простота установки

Стоимость: 30-дневная бесплатная пробная версия, затем планы от 9 долларов США в месяц

12. Totango

Totango дает вам возможность побудить посетителей и пользователей веб-сайта испытать ваш продукт таким образом, чтобы это повлияло на конверсию.

Основные преимущества:

- Определите перспективных клиентов, отделив «истинных оценщиков» от среднего бесплатного пользователя

- Получайте информацию, необходимую для умных последующих звонков или электронных писем

- Отправлять сотрудникам отдела продаж ежедневные электронные письма со статусом текущих испытаний

Цены: Бесплатная пробная версия, затем тарифные планы доступны по запросу

13. Unbounce

Unbounce — это конструктор целевых страниц для маркетологов, который позволяет затем создавать, публиковать и A / B-тестировать целевые страницы без I.T. Unbounce дает маркетологам возможность действовать независимо от технических команд, повышая их эффективность и способность увеличивать продажи.

Основные преимущества:

- Создавайте целевые страницы с высокой конверсией, не имея дела с информационными технологиями. узкие места

- Интерфейс перетаскивания упрощает настройку целевых страниц

- Создать форму без технических знаний или HTML

Цены: 30-дневная бесплатная пробная версия, затем планы от 49 долларов США в месяц

14.Optimizely

Optimizely помогает вам увеличить вовлеченность, взаимодействие и конверсию на вашем веб-сайте, упростив A / B-тестирование.

Основные преимущества:

- Проведите а / б и многовариантное тестирование на своем сайте, не меняя код самостоятельно

- Уметь реализовать все идеи по оптимизации вашего веб-сайта за считанные минуты

- Отслеживайте ключевые показатели, которые говорят о том, как происходят эти изменения.

Цены: 30-дневная бесплатная пробная версия, затем планы от 17 долларов в месяц

15.VWO (визуальный оптимизатор веб-сайтов)

Как и Optimizely, Visual Website Optimizer упрощает A / B-тестирование и позволяет разработчикам, не занимающимся программированием, запускать тесты на своих сайтах.

Основные преимущества:

- Установите цели конверсии для каждого теста A / B, чтобы вы точно знали, какая версия дает желаемые результаты

- Поддерживает а / б и многомерное тестирование

- Используйте тестирование разделенных URL-адресов для тестирования различных версий ваших целевых страниц

Цены: 30-дневная бесплатная пробная версия, затем планы от 49 долларов США в месяц

16.Clicktale

Clicktale — это инструмент анализа клиентского опыта, ориентированный на оптимизацию веб-сайтов, анализ конверсии и исследование удобства использования. Люди используют ClickTale, чтобы анализировать эффективность своих онлайн-форм, поддерживать интерес посетителей к содержимому страницы и проводить посетителей через процесс конверсии.

Их слоган гласит: «Создано маркетологами для маркетологов».

Основные преимущества:

- Наблюдайте за воспроизведением сеанса для отдельных пользователей на любом устройстве, используйте технологию теплового отображения, чтобы улучшить качество обслуживания клиентов и повысить коэффициент конверсии с помощью аналитики форм

- Совокупность сеансов просмотра сотен тысяч посетителей или увеличение отдельного посетителя

- Простая установка (просто скопируйте и вставьте код javascript на свой сайт)

Цены: базовый план бесплатный, затем премиум планы, адаптированные к потребностям каждой компании

17.MonsterInsights

Получайте самые актуальные и полезные данные из своей учетной записи Google Analytics на простой, легко настраиваемой панели инструментов.

Основные преимущества:

- Отчеты создаются автоматически и доступны внутри WordPress

- Работает на всех устройствах

Цена: 99,50 $ / год

18. Zapier

Zapier — отличный пример инструмента, который позволяет практически любому человеку выполнять работу, которая традиционно требует разработчиков.Он позволяет подключать используемые веб-приложения, упрощая автоматизацию утомительных задач.

Например, вы можете использовать Zapier для создания нового потенциального клиента Salesforce каждый раз, когда кто-то заполняет форму на вашем веб-сайте, или вы можете использовать его для автоматического добавления посетителей Eventbrite в MailChimp.

Основные преимущества:

- Обычно работа поручается разработчикам за считанные минуты

- Возможность подключения 300+ приложений

Цены: бесплатный план, а затем платные планы, начиная с 15 долларов в месяц (в зависимости от того, сколько «запов» вы хотите создать и как часто вы хотите, чтобы они запускались)

19.Гумроад

Gumroad помогает малым предприятиям и авторам, в том числе независимым писателям, дизайнерам, разработчикам игр, музыкантам, художникам и всем остальным, продавать свои продукты в Интернете без необходимости создавать полноценный интернет-магазин.

Основные преимущества:

- С легкостью продавайте товары в виде файлов различных типов, таких как HTML, iBook, PDF и MP4.

- Создавайте обложки для ваших продуктов, чтобы улучшить их внешний вид

- Подключите Gumroad к социальным аккаунтам, включая SoundCloud

Цены: без платы за хостинг или установку, но они берут комиссию 5% плюс 25 центов за транзакцию

Маркетинговые исследования и отзывы пользователей

20.Qualaroo

Qualaroo позволяет вам опрашивать посетителей вашего сайта, чтобы понять, что они ищут и почему предпринимают определенные действия на вашем сайте.

Основные преимущества:

- Qualaroo раскрывает , почему , а не только что и как –– Выявление скрытых возражений, определение ценных функций и повышение коэффициента конверсии посетителей сайта в потенциальных клиентов

- Опрос посетителей настольных или мобильных устройств

Стоимость: 14-дневная бесплатная пробная версия, затем планы от 63 долларов в месяц

21.Потребительский баромотер

Consumer Barometer дает компаниям, занимающимся электронной коммерцией, информацию об онлайн-потребителях, необходимую им для принятия более обоснованных бизнес-решений.

Основные преимущества:

- Регистрация не требуется. Просто зайдите на сайт и нажмите

- Дружественный, привлекательный пользовательский интерфейс с данными, которые можно применить сразу

Цена: Бесплатно

22. Типовая форма

Typeform очеловечивает онлайн-опросы с помощью красивого, увлекательного и интерактивного способа задавать вопросы и отвечать на них.

Основные преимущества:

- Пользовательский интерфейс, благодаря которому ваши вопросы будут выглядеть великолепно везде

- Сделайте ваши вопросы подходящими для вашей личности и сделайте их послов бренда

- Получайте ценные сведения с помощью интегрированных инструментов анализа и выявляйте скрытые тенденции и закономерности

Стоимость: бесплатный план, затем профессиональный за 25 долларов в месяц

23. Crowdsignal

Crowdsignal позволяет создавать опросы и опросы, чтобы вы могли получать отзывы клиентов или проводить исследования рынка.

Основные преимущества:

- Соберите ответы на своем веб-сайте, по электронной почте или на мобильном телефоне

- Мощные возможности отчетности и фильтрации

- Широкие возможности настройки

Цены: Базовый бесплатный план, а затем платные планы от 200 долларов в год

24. Оларк

Olark — это приложение для чата, которое позволяет вам общаться с посетителями сайта. Он сообщит вам, кто находится на вашем сайте, включая местоположение, что они смотрят на вашем сайте, где они были и время на сайте, чтобы вы могли общаться с ними более значимым образом.

Основные преимущества:

- Целевой чат позволяет устанавливать правила для взаимодействия только с клиентами, которые переходят на определенную страницу или выполняют определенное поведение.

- Интегрируется с основными CRM, включая Salesforce, Zendesk, Desk.com и Highrise, так что вы можете отслеживать переписку со всеми своими лидами и клиентами

- Идеально сочетается с вашим дизайном с функциями настройки

Цены: 14-дневная бесплатная пробная версия, затем платные планы от 15 долларов в месяц

Электронный маркетинг

25.ListBuilder

ListBuilder — это бесплатный способ сбора адресов электронной почты посетителей вашего сайта. Он был создан компанией Sumo Ноя Кагена (Ной был первым директором по маркетингу в Mint и ведет отличный маркетинговый блог).

Основные преимущества:

- Работает на настольных и мобильных устройствах

- «Интеллектуальный всплывающий режим» предлагает гостям ввести свой адрес электронной почты, как только вы полностью привлечете их внимание

- Интегрируется с другими почтовыми службами, такими как Aweber и Mailchimp

Цена: бесплатно

26.Vero

Vero помогает отправлять электронные письма в зависимости от поведения людей на вашем веб-сайте. Например, вы можете отправить электронное письмо через несколько часов или дней после того, как кто-то оставит свою корзину. Его ценностная опора — «Персонализируйте и тестируйте все свои кампании без ИТ», поэтому он действительно создан для хакера роста, который не занимается программированием.

Основные преимущества:

- Отправляйте электронные письма с точным таргетингом с сегментами, основанными на прошлом поведении вашего собеседника.

- A / B проверьте электронную почту

- Создание автоматизированных кампаний электронной почты, инициируемых пользователями

Цены: Бесплатная 14-дневная пробная версия, а затем планы от 99 долларов США в месяц

27.Mailchimp

Mailchimp был одним из самых популярных инструментов электронного маркетинга в течение многих лет, особенно для компаний, которые только начинают создавать списки. Недавно Mailchimp интегрировал более продвинутые функции, которые делают его долгожданным дополнением к набору инструментов Growth Hacker.

Основные преимущества:

- Отправлять целевые электронные письма на основе активности веб-сайта

- Получите рекомендации по оптимальному времени отправки на основе прошлых писем

- Сегментируйте списки рассылки

28.AWeber

AWeber — это продвинутый инструмент электронного маркетинга, который используют более 120 тысяч малых предприятий, блоггеров и предпринимателей по всему миру.

Основные преимущества:

- Более 600 шаблонов, которые ускорят процесс создания электронного письма

- Отправить последовательность автоответчиков новым подпискам

- Доступ к ключевым показателям эффективности электронной почты

Стоимость: пробная версия 1 доллар США, затем платные планы от 19 долларов США в месяц

29. SendGrid

SendGrid — крупнейшая в мире инфраструктура электронной почты в качестве поставщика услуг, рассылающая электронные письма более чем 150 тысячам компаний.

Основные преимущества:

- Высокая масштабируемость: без проблем отправляйте сотни или миллиарды писем в месяц

- Эффективная аналитика электронной почты в реальном времени

- Максимизирует доставляемость электронной почты, чтобы читалось больше ваших писем.

Цены: планы от 9,95 долларов США в месяц

30. Sendwithus

Маркетологииспользуют Sendwithus для управления и отслеживания доходов и взаимодействия с электронной почтой.

Основные преимущества:

- Управляйте и обновляйте транзакционные электронные письма (электронные письма, созданные вашим приложением и отправленные пользователям) без привлечения дизайнеров или разработчиков

- A / B тестируйте транзакционные электронные письма

- Создание капельных email-кампаний

Цена: бесплатный хакерский план, затем планы начинаются с 79 долларов в месяц

31.Customer.io

Customer.io позволяет отправлять целевые сообщения посетителям веб-сайта или пользователям мобильных приложений в зависимости от того, что они делают (и не делают).

Основные преимущества:

- Предлагает гибкую сегментацию, исчерпывающую отчетность и возможности A / B-тестирования.

- Используйте инициируемое событием электронное письмо для отправки квитанции об оплате или другого транзакционного электронного письма.

- Отслеживайте конверсии, вызванные вашими сообщениями

Цены: бесплатный базовый план, затем платные планы от 50 долларов в месяц

32.Klaviyo

Klaviyo подключается к данным ваших клиентов, чтобы отправлять персонализированные, автоматизированные и эффективные информационные бюллетени и целевые электронные письма.

Основные преимущества:

- Выйдите за рамки открытия и щелчка, чтобы увидеть, как электронные письма преобразуются в действия и покупки — автоматически, без специального кода.

- Создавайте инициируемые почтовые кампании с персонализированным контентом и умными правилами, чтобы определять, кто и что получает.

- Создавайте рассылки по электронной почте с помощью нашего редактора перетаскивания и простых в использовании инструментов управления списками

Цены: базовый бесплатный план, затем платные планы от 25 долларов в месяц

Входящий маркетинг и автоматизация маркетинга

33.Инфузионсофт

Единственное универсальное программное обеспечение для автоматизации продаж и маркетинга, созданное специально для малого бизнеса.

Основные преимущества:

- Оставайтесь на связи и отслеживайте автоматически с помощью электронной почты и социального маркетинга

- Получайте уведомления, когда потенциальные клиенты готовы совершить покупку, с помощью системы оценки потенциальных клиентов

- Организуйте всех клиентов и потенциальных клиентов с помощью CRM (Управление взаимоотношениями с клиентами)

Цены: Цены не указаны на сайте, но отзывы говорят, что планы начинаются от 199 долларов.00 / мес

34. HubSpot

HubSpot — это программное обеспечение для входящего маркетинга, которое помогает вашему бизнесу преуспеть во входящем маркетинге и связывать его с реальными бизнес-результатами. HubSpot объединяет всю вашу маркетинговую воронку, от привлечения посетителей до закрытия клиентов.

Основные преимущества:

- Управляйте своими блогами, социальными сетями, целевыми страницами, электронным маркетингом, маркетинговой аналитикой и многим другим в одном месте

- Получите доступ к огромной библиотеке первоклассных ресурсов по входящему маркетингу

- Отличная поддержка клиентов

Цены: базовый план начинается с 200 долларов в месяц

35.Marketo

Marketo предлагает набор инструментов, которые охватывают автоматизацию маркетинга, электронную почту, управление кампаниями и аналитику.

Основные преимущества:

- Быстро запускайте целевые кампании по своим маркетинговым каналам, чтобы получать больший доход с меньшими ручными усилиями

- Создавайте автоматизированные кампании, которые создают долгосрочные личные отношения с потребителями по всем каналам.

- Упрощает маркетинговое планирование, обеспечивает координацию работы команды и дает руководителям маркетинга видение всего, что делает маркетинг

Цены: цены варьируются в зависимости от четырех основных продуктов Marketo

Вот и все — 35 инструментов, которые можно использовать для стимулирования роста вашего бизнеса.Надеюсь, эти категории помогут вам отточить инструменты, которые помогут быстрее удовлетворить потребности вашей компании. Хотите узнать об отличных маркетинговых инструментах, которые рекомендует Нил Патель? Тогда посмотрите это видео:

Я уверен, что упустил несколько отличных инструментов, которые позволяют маркетологам сосредоточиться на росте. Какие твои любимые? Дайте нам знать в комментариях ниже.

Об авторе: Хлоя Мейсон Грей специализируется на стратегиях цифрового маркетинга для стартапов.Обязательно передайте ей привет в Твиттере.

Узнайте, как мое агентство может привлечь огромное количество трафика на ваш веб-сайт

- SEO — разблокируйте огромное количество SEO-трафика. Смотрите реальные результаты.

- Контент-маркетинг — наша команда создает эпический контент, которым будут делиться, получать ссылки и привлекать трафик.

- Paid Media — эффективные платные стратегии с четким ROI.

Заказать звонок

Ежедневный брифинг CyberWire 2.21,19

Кибератаки, угрозы и уязвимости

Войска НАТО попали в ловушку и приманку в социальных сетях, что выявило серьезные уязвимости (Military Times) Войска предоставили всевозможные тревожные данные для фальшивых учетных записей, созданных НАТО, пока Facebook не закрыл некоторые из них вниз.

Европейские кибератаки сигнализируют о дальнейшем вмешательстве России в выборы: Microsoft (Washington Examiner) Недавние кибератаки, обнаруженные Microsoft, подтверждают опасения Европы о том, что Россия, которую уже обвиняют во вмешательстве в дела США.С. Президентские выборы и кампания Brexit агрессивно нацелены на парламентские выборы этой весной.

SNTP осудил кибератаку на несколько венесуэльских новостных порталов (Infosurhoy) Организация по свободе выражения мнения сообщила, что в результате атак веб-сайты СМИ были отключены, что предотвратило распространение контента.

Toyota Australia подверглась кибератаке (NewsComAu) Сотрудникам Toyota Australia было приказано выключить свои компьютеры после того, как автомобильная марка №1 в стране подверглась кибератаке.

Хакеры «перебирают» файлы пациентов в кардиологической клинике Мельбурна кибератака (Guardian) Федеральные агентства, расследующие нарушение, по сообщениям, требовали выкупа

Трудно обнаруживаемая вредоносная программа для кражи учетных данных заразила 1200 и все еще продолжается (Ars Technica) Подход Separ к работе вне дома позволяет обойтись без многих поставщиков защиты от вредоносных программ.

Новая волна Separ Info-Stealer заражает организации с помощью методов атак «живущих на земле» (Deep Instinct) Наша исследовательская группа составила список самых интересных историй о кибербезопасности за последнюю неделю.

Рюк, Изучение человеческих связей (блоги McAfee) В сотрудничестве с Биллом Сигелом и Алексом Холдтманом из Coveware. В начале 2019 года McAfee ATR опубликовала статью, описывающую, как атака

The NoRelationship обходит безопасность вложений электронной почты Office 365 (Avanan). Удалив внешние ссылки из файла взаимосвязей document.xml.rels в документах Word, хакеры обошли парсеры ссылок с помощью URL-адреса, которые были заведомо вредоносными.

Фирмы Password Manager взрывают «утечки паролей» (Threatpost) 1Password, Dashlane, KeePass и LastPass преуменьшают значение того, что, по мнению исследователей, является недостатком в том, как утилиты управляют памятью.

Формджекинг превосходит программы-вымогатели и криптоджекинг как главную угрозу 2018 года (BleepingComputer) Обзорный отчет за новый год от Symantec показывает, что формджекинг, сопровождаемый атаками на цепочки поставок, был самой быстрорастущей угрозой в 2018 году при жизни вне земли (LotL) Атаки получили большое распространение со стороны злоумышленников, например, с использованием сценариев PowerShell, которые значительно увеличились на 1000%.

Забудьте о фишинге и программах-вымогателях. Формджекинг — новый излюбленный хакер кибер-мошенников (Fortune). Поскольку старые хакеры показывают убывающую отдачу, хакеры обращаются к более изощренным и прибыльным атакам.

Исследователь: Хакеру несложно опрокинуть корабль в море (Threatpost) Согласно анализу Pen Test Partners, опрокинуть корабль в результате кибератаки — дело относительно низкое.

Потопление корабля и сокрытие улик (Партнеры по тесту на проникновение) Наша предыдущая работа над манипуляциями с Регистратором данных рейса заставила нас задуматься о том, как злоумышленник или организация могут вызвать гибель корабля

Вирусная атака! Хакеры запускают червя в социальных сетях после того, как отчет об ошибке игнорируется (Naked Security). Можно ли запустить добросовестное доказательство концепции, которая, как вы знаете, будет широко распространена, чтобы привлечь внимание людей к недостатку, или вам следует молчать?