Подборка лучших Android-приложений для взлома и тестирования безопасности

В наше время множество вопросов можно решить несколькими движениями пальца. Во многом это достигается за счет хранения огромного количества личной информации на наших портативных устройствах, поэтому стоит опасаться приложений, при помощи которых злоумышленники могут получить доступ к личным данным.

Цель этой статьи — не продвижение этих приложений, а предупреждение об их существовании. Многие пользователи Android не знают о них, потому что большинство из них нельзя найти в Google Play, но их с легкостью можно найти на просторах Интернета.

Zanti

Zanti — скандально известное приложение, которое было создано компанией Zimperium. Оно было задумано для оценки защищённости Wi-Fi сетей, но многие используют его в корыстных целях. Благодаря Zanti можно контролировать смартфоны, которые подключены к той же сети Wi-Fi что и атакующий телефон. Например, можно подшутить над друзьями, перенаправляя их на определенные URL, выставляя заставку на основной экран и т. п.

п.

Droidsqli

Многие слышали про SQL-инъекции, которые часто применяются в атаках на веб-приложения. Droidsqli позволяет использовать SQL-инъекции прямо через ваш Android-смартфон. Это единственная программа в своем роде.

Dsploit

Dsploit — мощный инструмент для проверки уязвимости сетей. При помощи него можно детально просканировать всю сеть и подключенные к ней устройства. Это приложение предоставляет злоумышленникам такие функции, как: подбор логина или пароля, слежка, обрыв связи и другие.

WPA WPS Tester

Это приложение было создано для проверки Wi-Fi сетей на наличие уязвимостей, а сейчас используется для их взлома. При запуске оно показывает уязвимые Wi-Fi соединения, к которым вы можете применить подбор PIN-кода WPS, а затем получить пароль от Wi-Fi сети.

Network Mapper

Network Mapper предоставляет вам информацию о том, кто подключен к сети, и кто пытается подключиться. Оно используется специалистами сетевой безопасности для проверки сетей на различного рода уязвимости.

Приложение может просканировать всю сеть целиком, включая порты, сетевые протоколы, и пользователей, подключенных к сети. После этого вы получите достаточно информации о своей сети, необходимой для нахождения и исправления уязвимостей.

AndroRAT

Первый инструмент удаленного администрирования для Android, который позволяет контролировать другие устройства через удаленное соединение с ними. Многие пользователи нелегально используют AndroRAT для доступа к чужим компьютерам и смартфонам в корыстных целях. Взлом основывается на операциях между клиентом и сервером.

Исходный код AndroRAT доступен на GitHub.

APK Inspector

APK Inspector позволяет получить исходный код абсолютно любого приложения, изменить его и получить доступ к полному функционалу нужного вам приложения. Для его использования необходимы права root-пользователя.

Wi-Fi Kill

Данное приложение позволяет отключать нежелательных пользователей от любой сети Wi-Fi.

Wi-Fi Inspector

Хотите знать, кто присоединился в вашей сети без разрешения? Wi-Fi Inspector позволяет получить информацию о всех устройствах, подключенных к вашей Wi-Fi сети, попутно снабжая вас IP-адресом, Mac-адресом, именем устройства и данными о производителе.

Shark For Root

Shark For Root используется для сетевого мониторинга и открытия дампа. Приложение основано на tcpdump.

DroidSheep

Отличное приложение для тех, кто только открыл для себя потрясающий мир взлома личных данных. DroidSheep позволяет перехватывать сессии социальных сетей при помощи обычного смартфона. Но будьте осторожны, ведь вашу сессию тоже могут перехватить.

Hackode

Приложение, необходимое тестировщикам, системным администраторам и профессионалам в области компьютерной безопасности для выполнения различных задач: разведки, сканирования исполняемых файлов и других задач.

DroidBox

DroidBox способен выполнять динамический анализ Android-приложений. Приложение предоставляет следующую информацию:

- утечка информации через сеть, файлы или СМС;

- обход разрешений;

- криптографические операции, выполненные через Android API;

- отправленные СМС и выполненные звонки.

SSHDroid

SSHDroid позволяет создавать SSH-сервер для своего Android-устройства. Оно также позволяет позволяет выполнять некоторые терминальные команды и редактировать файлы.

Оно также позволяет позволяет выполнять некоторые терминальные команды и редактировать файлы.

inSSIDer

Полезный инструмент, показывающий ошибки конфигурации, конфликты каналов Wi-Fi сетей, которые приводят к ухудшению зоны покрытия точки доступа. Одним из плюсов inSSIDer можно назвать отображение сетей, не транслирующих SSID — отображаемое имя сети.

Помимо этого, приложение в удобной форме показывает мощность сигнала сетей Wi-Fi в зоне покрытия антенны смартфона.

Перевод статьи «Top 15 Best Android Hacking Apps for Smartphones in 2017»

Реклама на Tproger: найдем для вас разработчиков нужного стека и уровня.

Подробнее

Реклама на tproger.ru

Загрузка

Популярные программы для взлома аккаунта в ОК

В русскоязычном сегменте интернета одной из самых популярных социальных сетей считается Одноклассники. Посещаемость сайта составляет более 71 млн посетителей в месяц. По данным опроса ВЦИОМ (Всероссийского центра изучения общественного мнения) учетной записью на портале почти ежедневно пользуются более 19% российских интернет-пользователей.

Существует ли быстрый способ взлома Одноклассники?

Взломать Одноклассники

Приложения-шпионы по праву считаются наиболее распространенными инструментами для мониторинга чужой активности в социальной сети. Они устанавливаются на ПК, ноутбук, смартфон или планшет, с которого пользователь заходит на свою страницу в ОК, и собирает информацию обо всех действиях на сайте. Такие программы обычно не «попадают в зону видимости» антивирусов, но их активность легко можно заметить, просмотрев запущенные на устройстве процессы.

То есть если вы захотите узнать, что делает в социальной сети опытный пользователь, то, скорее всего, недолго сможете мониторить его активность. Человек заметит стороннее приложение и быстро его удалит. А если при этом он еще и сможет сопоставить их появление с вашими действиями, то больше никогда не подпустит вас к своей технике.

Программы-шпионы для взлома ОК

Но все же стоит подробнее рассмотреть самое популярное шпионское ПО:

- Actual Spy — клавиатурный шпион, который фиксирует все нажатия клавиш, сохраняет данные из буфера обмена, а также записывает время открытия и закрытия приложений, переходов на сайты и печати документов на принтере.

- Activity Monitor — инструмент для удаленного мониторинга, позволяющий в реальном времени отслеживать активность пользователей. Чаще используется в коммерческих целях (для слежки за сотрудниками), но может применять и как метод контроля за детьми или родственниками.

- SpyAgent — еще один популярный кейлоггер с богатым функционалом и понятным интерфейсом. Помимо основных функций, он умеет записывать звук с микрофона и захватывать видео с веб-камеры. К сожалению, сохранять пароли от учетных записей приложение не может.

Аналогичных программ существуют десятки, и все они имеют свои особенности. Здесь каждый выбирает наиболее функциональный и удобный для себя вариант.

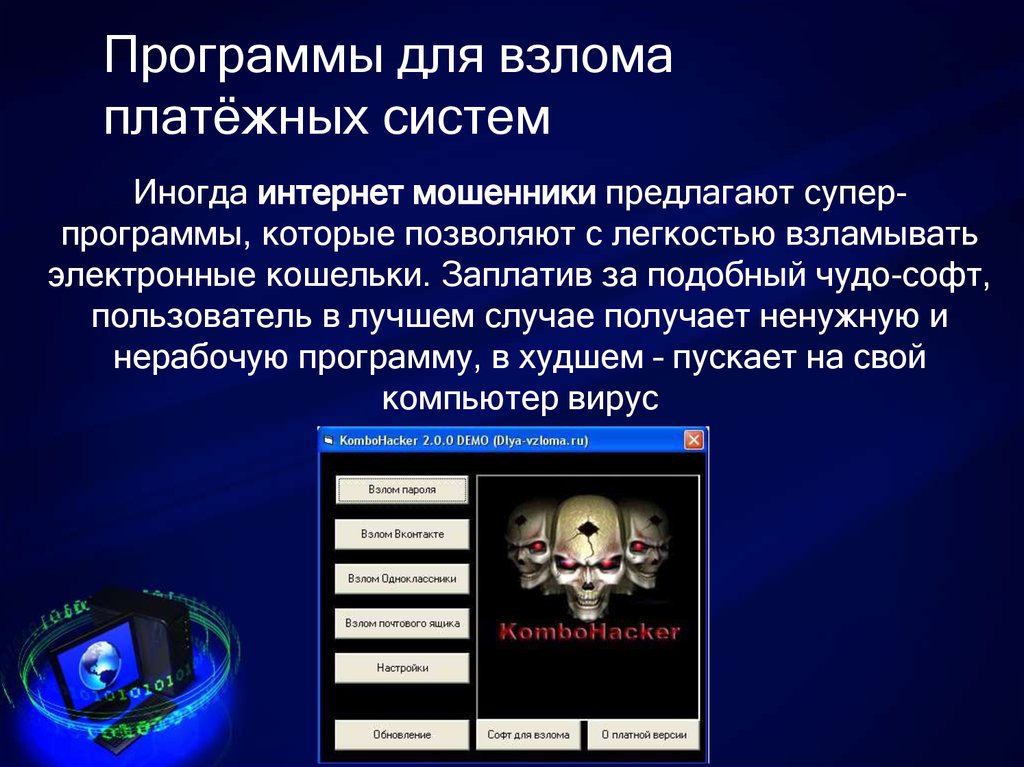

Но при скачивании подобно ПО помните, что приложения с нужным набором функций не могут быть бесплатными. То есть, вам сперва придется заплатить за них деньги, и лишь потом вы сможете проверить их работоспособность. К сожалению, в большинстве случаев вас будет ждать разочарование: в лучшем случае вы получите неработающую или малоэффективную программу, в худшем — вирус или генератор рекламы на своем компьютере.

Быстрый взлом Одноклассники: подбор паролей

Еще один известный метод получения пароля от чужого аккаунта — это его подбор. И если сделать это вручную практически нереально, то при использовании специального программного обеспечения взломать целевую страницу можно за несколько часов.

Подбор паролей как способ онлайн-взлома Одноклассники

Одна из таких программ, направленная исключительно на онлайн-взлом сайта Одноклассники, — OkWaster. Для запуска ПО нужно ввести ID целевой страницы и нажать кнопку «Найти». Примерно так же работает OdnoMaster и другие подобные утилиты.

Но у всех них есть один существенный риск — вы никогда не знаете, что именно скачиваете на свой компьютер. Возможно, это правда работающий «взломщик», но тогда он будет стоить довольно больших денег и вряд ли находится в свободном доступе (распространяться он будет, скорее всего, только в DarkNet). Более вероятно, что вместо обещанного ПО, вы установите себе какой-нибудь вирус или клавиатурный шпион, но который будет следить уже за вами.

Способы онлайн-взлома страниц в Одноклассники

Если вы уже искали, как взломать страницу на сайте Одноклассники, то гарантировано находили массу предложений, как сделать это онлайн. Те, кто интересовался вопросом более углубленно, видели, что на большинстве сайтов предлагают сперва перевести деньги, а потом ожидать пароль от аккаунта или пакет данных с историей активности пользователя. Среди этого разнообразия гарантировано есть работающие методы, но самые безопасные из них — это те, где вы сперва получаете результат, а потом платите за него.

Простой способ взлома целевой страницы в Одноклассниках

VzlomOK относится именно к таким способам взлома. Программа в реальном времени собирает всю информацию о действиях пользователя в социальной сети, формирует единый архив данных и предоставляет ссылку на его скачивание. Только после получения архива пользователь оплачивает работу ПО. То есть, если взлом аккаунта будет неуспешным, вы не потеряете свои средства и сможете легко повторить попытку позже.

10 лучших этичных хакерских инструментов в 2023 году | лидеры в области этического взлома

10 лучших инструментов этичного взлома в 2023 году | лидеры в области этичного взлома | EdurekaAWS Global Infrastructure

Cyber Security

Темы, охватываемые

- Курс сертификации кибербезопасности (30 блогов)

См. Больше

Аналитик edureka со знанием Ethereum, кибербезопасности и криптографии! Аналитик-исследователь в edureka со знанием Ethereum, кибербезопасности и криптографии!

2 / 5 Блог от Руководства по инструментам

Стать сертифицированным специалистом

Инструменты для этичного хакинга

Автоматизация оставила свой отпечаток в каждой сфере этического хакерства. С появлением различных инструментов индустрия этического хакинга преобразилась. Инструменты этичного взлома помогают в сборе информации, создании бэкдоров и полезной нагрузки, взломе паролей и множестве других действий. В этой статье мы обсудим 10 лучших этичных хакерских инструментов до 2021 года:

В этой статье мы обсудим 10 лучших этичных хакерских инструментов до 2021 года:

- Acunetix

- Nmap

- Metasploit

- Wireshark

- Nikto

- John the Ripper

- Kismet

- SQLninja

- Wapiti

- Canvas

Ethical Hacking Tutorial For Beginners | Курс этического взлома | Обучение этичному взлому | Edureka

Этот учебник Edureka по этичному взлому для начинающих поможет вам изучить всесторонние концепции этического взлома

Acunetix Acunetix — это автоматизированный инструмент для тестирования безопасности веб-приложений и этического взлома. Он используется для аудита ваших веб-приложений путем проверки таких уязвимостей, как SQL Injection, межсайтовый скриптинг и другие уязвимости, которые можно использовать. Как правило, Acunetix сканирует любой веб-сайт или веб-приложение, доступное через веб-браузер и использующее протокол HTTP/HTTPS.

Как правило, Acunetix сканирует любой веб-сайт или веб-приложение, доступное через веб-браузер и использующее протокол HTTP/HTTPS.

Acunetix предлагает надежное и уникальное решение для анализа готовых и пользовательских веб-приложений, в том числе тех, которые используют веб-приложения JavaScript, AJAX и Web 2.0. У Acunetix есть продвинутый поисковый робот, который может найти практически любой файл. Это важно, поскольку то, что не найдено, не может быть проверено.

Nmap, сокращение от Network Mapper , представляет собой разведывательный инструмент, который широко используется этическими хакерами для сбора информации о целевой системе. Эта информация является ключом к принятию решения о последующих шагах для атаки на целевую систему. Nmap является кроссплатформенным и работает на Mac, Linux и Windows. Он приобрел огромную популярность в хакерском сообществе благодаря простоте использования и мощным возможностям поиска и сканирования.

С помощью Nmap вы можете:

- Аудиторское устройство безопасность

- Обнаружение открытых портов на удаленных хостах

- Картование сети и перечисление

- Найти уязвимости в любой сети

- Запуск Massive DNS и Subdomains

44.plesplo-anditit-antiit- 44.plesplo-anditit-alsplo-anditit- Supported platforms include: Wireshark – это бесплатное программное обеспечение с открытым исходным кодом, позволяющее анализировать сетевой трафик в режиме реального времени. Благодаря своей технологии прослушивания Wireshark широко известен своей способностью обнаруживать проблемы безопасности в любой сети, а также своей эффективностью в решении общих сетевых проблем. При прослушивании сети вы можете перехватывать и читать результаты в удобном для человека формате, что упрощает выявление потенциальных проблем (например, низкая задержка), угроз и уязвимостей. Основные функции: Wireshark поддерживает до 2000 различных сетевых протоколов и доступен во всех основных операционных системах, включая: Nikto — еще один фаворит, известный как часть дистрибутива Kali Linux. Другие популярные дистрибутивы Linux, такие как Fedora, уже поставляются с Nikto, доступным в их программных репозиториях. Этот инструмент безопасности используется для сканирования веб-серверов и выполнения различных типов тестов на указанном удаленном хосте. Его понятный и простой интерфейс командной строки позволяет очень легко запускать любые тесты на уязвимости против вашей цели. Основные функции Nikto:  Платформа включает в себя набор инструментов безопасности, которые можно использовать для:

Платформа включает в себя набор инструментов безопасности, которые можно использовать для:

Wireshark  монитор, Cisco Secure IDS IPlog и т. д.

монитор, Cisco Secure IDS IPlog и т. д.

Nikto  Это также один из лучших инструментов безопасности, доступных для проверки надежности пароля в вашей операционной системе или для удаленного аудита. Этот взломщик паролей может автоматически определять тип шифрования, используемый практически в любом пароле, и соответственно изменять алгоритм проверки пароля, что делает его одним из самых интеллектуальных инструментов для взлома паролей.

Это также один из лучших инструментов безопасности, доступных для проверки надежности пароля в вашей операционной системе или для удаленного аудита. Этот взломщик паролей может автоматически определять тип шифрования, используемый практически в любом пароле, и соответственно изменять алгоритм проверки пароля, что делает его одним из самых интеллектуальных инструментов для взлома паролей.

Этот этический хакерский инструмент использует технологию грубой силы для расшифровки паролей и алгоритмов, таких как:

- DES, MD5, Blowfish

- Kerberos AFS

- Hash LM (Lan Manager), система, используемая в Windows NT/2000/XP/ 2003

- MD4, LDAP, MySQL (с использованием сторонних модулей)

Еще одним преимуществом является то, что JTR имеет открытый исходный код, мультиплатформенный и полностью доступен для Mac, Linux, Windows и Android.

Kismet — один из наиболее часто используемых этических хакерских инструментов. Он работает как сетевой детектор, анализатор пакетов и система обнаружения вторжений для беспроводных локальных сетей 802.11. Kismet будет работать с любой беспроводной картой, которая поддерживает режим необработанного мониторинга и может анализировать трафик 802.11a, 802.11b, 802.11g и 802.11n. Программа работает под Linux, FreeBSD, NetBSD, OpenBSD и Mac OS X. Клиент также может работать в Microsoft Windows.

Он работает как сетевой детектор, анализатор пакетов и система обнаружения вторжений для беспроводных локальных сетей 802.11. Kismet будет работать с любой беспроводной картой, которая поддерживает режим необработанного мониторинга и может анализировать трафик 802.11a, 802.11b, 802.11g и 802.11n. Программа работает под Linux, FreeBSD, NetBSD, OpenBSD и Mac OS X. Клиент также может работать в Microsoft Windows.

SQLNinja — еще один сканер уязвимостей SQL, входящий в состав дистрибутива Kali Linux. Этот этический хакерский инструмент предназначен для обнаружения и использования веб-приложений, которые используют MS SQL Server в качестве внутреннего сервера базы данных. С помощью SQLNInja вы можете:

- Схема тестовой базы данных

- Удаленная база данных отпечатков пальцев

- Атака полным перебором со списком слов

- Прямая оболочка и обратная оболочка

SQLNinja доступен в нескольких дистрибутивах Unix, где установлен интерпретатор Perl, включая:

4 900 Linux Wapiti – это бесплатный сканер уязвимостей с открытым исходным кодом, работающий из командной строки и написанный на Python. Хотя это не самый популярный инструмент этического взлома в этой области, он хорошо справляется с поиском недостатков безопасности во многих веб-приложениях. Использование Wapiti может помочь вам обнаружить дыры в безопасности, в том числе:

Хотя это не самый популярный инструмент этического взлома в этой области, он хорошо справляется с поиском недостатков безопасности во многих веб-приложениях. Использование Wapiti может помочь вам обнаружить дыры в безопасности, в том числе:

- xss атаки

- инъекции кв. эксплойты для тестирования удаленных сетей. CANVAS компании Immunity предоставляет

- сотни эксплойтов

- автоматизированную систему эксплойтов

- комплексную надежную платформу разработки эксплойтов для тестировщиков на проникновение и специалистов по безопасности по всему миру

Основные функции Canvas:

- Делает скриншоты удаленных систем

- Загружает пароли

- Изменяет файлы внутри системы

- Повышает привилегии для получения доступа администратора вы используете его платформу для написания новых эксплойтов или используете его знаменитый генератор шелл-кода. Он также включает альтернативу nmap под названием scanrand, которая особенно полезна для сканирования портов в средних и крупных сетях.

Запишитесь на курс этического взлома, чтобы узнать больше об инструменте этического взлома.

Запишитесь на курс этического взлома, чтобы узнать больше об инструменте этического взлома.Поддерживаемые платформы включают:

- Linux

- MacOSX

- Windows

Это подводит нас к концу этого «10 лучших инструментов этичного взлома». Дополнительную информацию о кибербезопасности можно найти в других моих блогах. Если вы хотите изучить кибербезопасность и построить яркую карьеру в этой области, ознакомьтесь с нашим сертификационным курсом по кибербезопасности , который включает обучение в режиме реального времени под руководством инструктора и реальный опыт работы в проектах. Этот тренинг поможет вам глубже понять кибербезопасность и достичь мастерства в этом вопросе.

Вы также можете ознакомиться с недавно запущенным курсом CompTIA Security+ Certification Training , который является первым в своем роде официальным партнерским соглашением между Edureka и CompTIA Security+. Он предлагает вам возможность получить глобальную сертификацию, посвященную основным навыкам кибербезопасности, которые необходимы для администраторов безопасности и сетевых администраторов.

Есть к нам вопрос? Упомяните об этом в разделе комментариев в блоге «10 лучших инструментов этичного хакерства», и мы свяжемся с вами или присоединимся к нашему тренингу по кибербезопасности в Брисбене сегодня.

Предстоящие курсы по кибербезопасности

Актуальные курсы по кибербезопасности

ЗАРЕГИСТРИРОВАТЬСЯ НА БЕСПЛАТНЫЙ ВЕБИНАР

Многолетний опыт*Студент0-2 Годы2-5 Годы5-10 Лет10+ Лет

Регистрация0 Ed2 Спасибо за регистрацию 900 Сообщество Meetup для более чем 100 бесплатных вебинаров каждый месяц ПРИСОЕДИНЯЙТЕСЬ К ГРУППЕ MEETUPПодпишитесь на нашу рассылку новостей и получайте персональные рекомендации.

Уже есть учетная запись? .

«PMP®», «PMI®», «PMI-ACP®» и «PMBOK®» являются зарегистрированными товарными знаками Project Management Institute, Inc. MongoDB®, Mongo и логотип в виде листа являются зарегистрированными товарными знаками MongoDB, Inc.

Этичные хакерские инструменты и программное обеспечение

Этичные хакерские инструменты позволяют белым хакерам лучше защищать Интернет.

И с более чем 47 000 пользователей Burp Suite является мировым программным обеспечением для взлома веб-приложений. Но как он стал таким знаменитым хакерским программным обеспечением? И если вы еще не использовали его, почему мы считаем, что вам следует воспользоваться бесплатной пробной версией Burp Suite Professional?

И с более чем 47 000 пользователей Burp Suite является мировым программным обеспечением для взлома веб-приложений. Но как он стал таким знаменитым хакерским программным обеспечением? И если вы еще не использовали его, почему мы считаем, что вам следует воспользоваться бесплатной пробной версией Burp Suite Professional?Типы этического хакерского инструментария

В качестве общего термина этический хакерство охватывает ряд тонко различающихся действий. Однако в глубине души все операторы в этой сфере пытаются улучшить онлайн-мир, сделав его более безопасным. Этический взлом включает (но не ограничивается) тестирование на проникновение, поиск ошибок, Red Teaming и исследования в области кибербезопасности.

Поскольку этический взлом охватывает множество различных областей, никогда не может быть одного «лучшего инструмента». Аппаратному взломщику требуются совсем другие решения, чем пентестеру, пытающемуся проникнуть в корпоративную сеть издалека, и так далее. Burp Suite Professional — это доминирующий в мире набор инструментов для взлома веб-приложений.

Программное обеспечение для взлома веб-приложений, которое делает все возможное

Burp Suite Pro состоит из нескольких компонентов, каждый из которых по-своему полезен для этичных хакеров. На приведенной ниже диаграмме показано, как пересекаются некоторые из основных компонентов Burp Suite, и вы также можете увидеть, как они вписываются в ручные и автоматизированные рабочие процессы:

Рабочий процесс этического взлома Burp Suite

Burp Suite иногда называют «швейцарским армейским ножом этичного хакера». «. Это прозвище не было получено без веской причины. Большинство людей поражены его гибкостью в качестве хакерского инструмента, когда они используют его в первый раз. Burp Suite Pro упрощает задачу — от самого детального ручного тестирования до автоматического сканирования целых веб-приложений.

Взлом с помощью Burp Suite Pro почти всегда начинается с Burp Proxy. Этот HTTP-прокси «человек посередине» (MitM) — это то, с чего началось хакерское программное обеспечение Burp Suite, и он до сих пор лежит в основе нашего набора инструментов.

После перехвата прокси интересные элементы могут быть отправлены в другие области Burp Suite для дальнейшего тестирования — и все это в одном окне.

После перехвата прокси интересные элементы могут быть отправлены в другие области Burp Suite для дальнейшего тестирования — и все это в одном окне.Как вы, вероятно, можете себе представить, это дает этическим хакерам мощную основу для динамического тестирования безопасности приложений (DAST). Burp Suite Pro предлагает целый набор мощных инструментов для взлома, пентестинга и вознаграждения за ошибки. Мы стремимся сделать его наиболее оптимизированным, удобным и универсальным решением в своем роде.

Хакерские инструменты Burp Suite Professional по типам

Давайте рассмотрим некоторые этические хакерские инструменты Burp Suite по отдельности. Обратите внимание, что это лишь некоторые из наиболее популярных функций Burp:

Инструменты прокси

Как мы упоминали ранее, Burp Proxy лежит в основе Burp Suite. Благодаря самоподписанному сертификату CA Burp Suite позволяет просматривать ваши собственные HTTP-запросы и ответы, даже если они зашифрованы (HTTPS).

Это бесценно, учитывая, что большая часть Интернета сейчас использует стандарт HTTPS.

Это бесценно, учитывая, что большая часть Интернета сейчас использует стандарт HTTPS.Помимо простого просмотра трафика HTTP(S), Burp Proxy также позволяет вам его редактировать. Однако будут случаи, когда это редактирование будет включать ручные пробы и ошибки. Это может быть трудоемким процессом. Burp Repeater упрощает эти ситуации, позволяя вам «повторять» разные итерации запроса, пока вы не найдете тот, который работает.

Инструменты разведки

Вы не можете взломать что-то, если не знаете, что оно существует, поэтому разведка является ключевым фактором для этичных хакеров. Вполне может быть содержимое, попадающее в область вашего тестирования, которое не всегда доступно или является динамическим. Burp Suite включает в себя инструменты для решения этих проблем.

Функция обнаружения содержимого использует различные методы для поиска скрытого содержимого и функций. Затем эти элементы добавляются на карту сайта. Используемые методы включают методы грубой силы, но также могут включать экстраполяцию предыдущих предположений.

Burp Scanner (ниже) особенно полезен при работе с динамически генерируемым контентом.

Burp Scanner (ниже) особенно полезен при работе с динамически генерируемым контентом.Автоматизированные инструменты сканирования

Burp Suite позволяет осуществлять исключительно точный ручной взлом, но одной из его мощных функций является сканер уязвимостей. Burp Scanner сначала использует расширенную логику сканирования для анализа веб-приложения. Когда это будет завершено, наше настраиваемое сканирование может затем бросить книгу в вашу цель — включая ваши собственные пользовательские процедуры, если вы хотите.

PortSwigger Research гарантирует, что Burp Suite останется в авангарде автоматизированного тестирования. Burp Collaborator — тому пример. Это был первый инструмент внеполосного тестирования безопасности приложений (OAST), полностью интегрированный с автоматическим сканером уязвимостей. Это упрощает OAST, открывая большое количество скрытых поверхностей для атак.

Инструменты грубой силы

Иногда необходимо использовать грубую силу для взлома защиты веб-приложения.

Burp Intruder разработан специально для таких случаев. Intruder позволяет вам установить «позиции» в HTTP-запросе, куда вы хотите вставить полезную нагрузку. Затем он циклически перебирает комбинации значений, регистрируя ответ целевого приложения в каждом случае.

Burp Intruder разработан специально для таких случаев. Intruder позволяет вам установить «позиции» в HTTP-запросе, куда вы хотите вставить полезную нагрузку. Затем он циклически перебирает комбинации значений, регистрируя ответ целевого приложения в каждом случае.Одной из сильных сторон Burp Suite Pro является его расширяемость (см. ниже), а одним из самых популярных бесплатных расширений является Turbo Intruder. Сконфигурированный с использованием Python, Turbo Intruder немного сложнее своего стандартного собрата, но и намного быстрее. Разработанный для обеспечения равномерного использования памяти, Turbo Intruder может надежно работать в течение нескольких дней, если это необходимо.

Безграничные возможности расширения

Инструменты этичного взлома могут сильно различаться в зависимости от их конкретной цели. Самая большая сила Burp Suite — его гибкость, но невозможно создать инструмент, который может делать все. Вот почему PortSwigger представил устаревший API-интерфейс Burp Extender и более новый API-интерфейс Montoya (поддерживаемый от Берп Люкс 2022.

9.5). Эти API позволяют вам писать собственные расширения Burp и размещать их в нашем бесплатном магазине BApp Store. Некоторые BApps достигли почти обязательного статуса в сообществе пользователей Burp.

9.5). Эти API позволяют вам писать собственные расширения Burp и размещать их в нашем бесплатном магазине BApp Store. Некоторые BApps достигли почти обязательного статуса в сообществе пользователей Burp.Расширения BApp, такие как Backslash-Powered Scanner и Param Miner, могут сделать вашу жизнь этичного хакера намного проще. Они позволяют быстро находить различные ошибки, в том числе внедрение шаблонов на стороне сервера (SSTI) и подверженность отравлению веб-кэша (соответственно).

Почему мы считаем Burp Suite лучшим программным обеспечением для этического взлома?

Это правда, мы бы так сказали. Но статистика не врет. С более чем 50 000 пользователей в более чем 140 странах Burp Suite Pro является наиболее широко используемым набором инструментов для всех, кто интересуется взломом веб-приложений.

Это произошло не случайно. Нашей целью всегда было сделать Burp Suite самым гибким, самым расширяемым и самым мощным программным обеспечением для взлома на рынке.

Запишитесь на курс этического взлома, чтобы узнать больше об инструменте этического взлома.

Запишитесь на курс этического взлома, чтобы узнать больше об инструменте этического взлома.

И с более чем 47 000 пользователей Burp Suite является мировым программным обеспечением для взлома веб-приложений. Но как он стал таким знаменитым хакерским программным обеспечением? И если вы еще не использовали его, почему мы считаем, что вам следует воспользоваться бесплатной пробной версией Burp Suite Professional?

И с более чем 47 000 пользователей Burp Suite является мировым программным обеспечением для взлома веб-приложений. Но как он стал таким знаменитым хакерским программным обеспечением? И если вы еще не использовали его, почему мы считаем, что вам следует воспользоваться бесплатной пробной версией Burp Suite Professional?

После перехвата прокси интересные элементы могут быть отправлены в другие области Burp Suite для дальнейшего тестирования — и все это в одном окне.

После перехвата прокси интересные элементы могут быть отправлены в другие области Burp Suite для дальнейшего тестирования — и все это в одном окне. Это бесценно, учитывая, что большая часть Интернета сейчас использует стандарт HTTPS.

Это бесценно, учитывая, что большая часть Интернета сейчас использует стандарт HTTPS. Burp Scanner (ниже) особенно полезен при работе с динамически генерируемым контентом.

Burp Scanner (ниже) особенно полезен при работе с динамически генерируемым контентом. Burp Intruder разработан специально для таких случаев. Intruder позволяет вам установить «позиции» в HTTP-запросе, куда вы хотите вставить полезную нагрузку. Затем он циклически перебирает комбинации значений, регистрируя ответ целевого приложения в каждом случае.

Burp Intruder разработан специально для таких случаев. Intruder позволяет вам установить «позиции» в HTTP-запросе, куда вы хотите вставить полезную нагрузку. Затем он циклически перебирает комбинации значений, регистрируя ответ целевого приложения в каждом случае. 9.5). Эти API позволяют вам писать собственные расширения Burp и размещать их в нашем бесплатном магазине BApp Store. Некоторые BApps достигли почти обязательного статуса в сообществе пользователей Burp.

9.5). Эти API позволяют вам писать собственные расширения Burp и размещать их в нашем бесплатном магазине BApp Store. Некоторые BApps достигли почти обязательного статуса в сообществе пользователей Burp.