Как взломать аккаунт Youtube? — Алукаре

от Нана

Соммер

В век технологий ваша информация для входа в систему очень востребована многими хакерами. Знаете ли вы, почему хакеры ищут ваши пароли? Чтобы получить доступ к своим учетным записям пользователей, а затем продать их на черном рынке по привлекательной цене. Кроме того, учетные записи YouTube представляют большую ценность для хакеров и их клиентов. Чтобы вы могли защитить свой аккаунт, действуйте быстро, чтобы не опоздать.

Вы уже можете посмотреть это приложение, которое позволяет вам видеть, что делают ваши близкие в режиме реального времени:

Шпионить с помощью Mspy

Можно ли взломать аккаунт Youtube?

Действительно, взломать аккаунт на Youtube можно. Хакеры могут получить доступ к вашим данным для входа.

Как взломать аккаунт YouTube с помощью Mspy

Как хакеры взламывают ваш аккаунт?

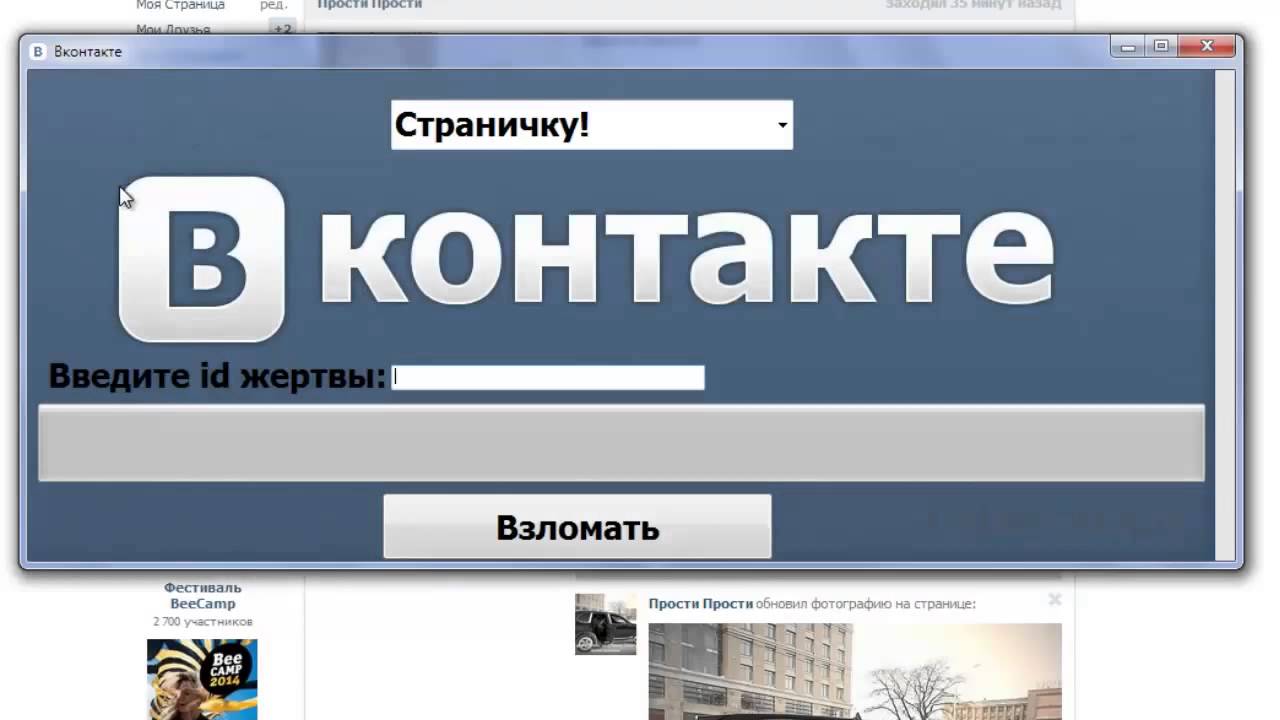

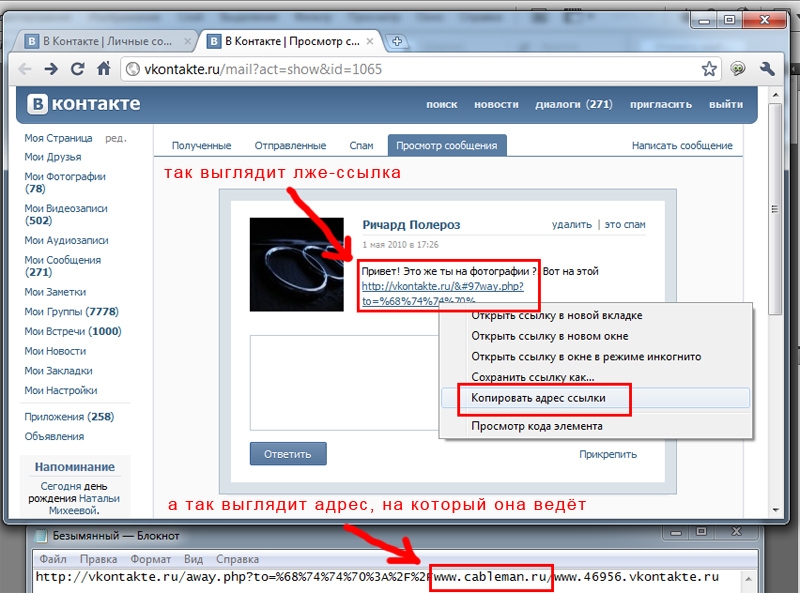

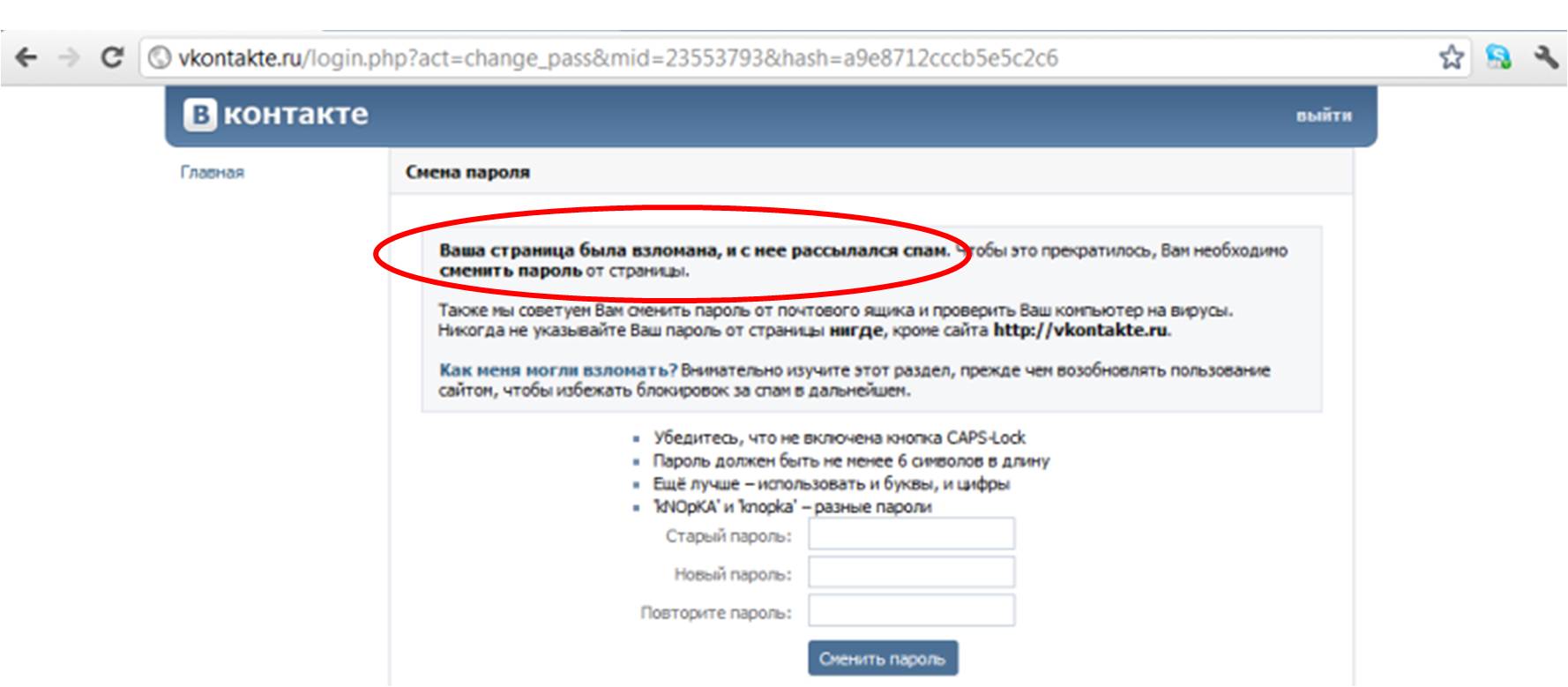

Киберпреступники часто используют фишинговые электронные письма, чтобы получить доступ к вашей учетной записи. Они воздействуют на вирусы в вашей учетной записи, используя зомби-компьютеры, а также последовательные волны зомби-атак. Последние рассылают вредоносное ПО, встроенное в электронные письма. Это электронное письмо предназначено для сбора вашей регистрационной информации на Youtube. Тогда вы будете обречены. Кроме того, хакеры могут вставлять ссылки на другие вредоносные программы, особенно в комментарии, которые они оставляют к вашему контенту.

Есть также другое программное обеспечение, которое может взломать учетную запись Youtube, кейлоггеры. Последний записывает ваши нажатия клавиш и впоследствии крадет ваше имя пользователя и пароль.

Как взломать аккаунт YouTube с помощью Mspy

Почему каналы Youtube подвержены пиратству?

Ютуб-аккаунты с большим количеством подписчиков наиболее подвержены взлому. На самом деле, чем больше количество подписчиков, тем больше аккаунт подвергается взлому. Кстати, аккаунты с большим количеством подписчиков монетизируются. Поэтому пираты хотят получить в свои руки отличный источник дохода. Они также могут продать ваш аккаунт Youtube в злых целях. Более того, после Google Youtube является вторым по популярности веб-сайтом в Интернете после Google. Каждый месяц он привлекает миллиарды пользователей.

Тем не менее, Youtube — хорошо защищенный сайт. Несмотря на это, вы должны защищать свой канал от всех форм пиратства.

Инструмент, который позволяет вам контролировать учетную запись Youtube:

Для родителей, пар или близких людей, и вы хотите иметь возможность отслеживать и следить за учетной записью Youtube и всем, что делает ваш ребенок, супруг(а), парень или кто-то другой

На данный момент есть только один инструмент, который я советую вам протестировать

Шпионить с помощью Mspy

Это инструмент, который идеально подходит для просмотра чьих-то сообщений без их ведома, так что попробуйте!

Для тех, кто потерял свой аккаунт и хочет его восстановить, вы должны знать, что инструмент чуть выше позволяет делать все удаленно на вашем телефоне, поэтому даже для себя я рекомендую вам установить его на свой телефон (у меня самого он есть в на случай, если кто-то украдет мой телефон или мой аккаунт на Youtube!)

Еще одна страница на нашем сайте в помощь вам в ваших социальных сетях:

- Как взломать/взломать аккаунт TikTok?

- Как взломать/взломать аккаунт в Instagram?

- Как взломать/взломать аккаунт Facebook?

- Как взломать/взломать аккаунт Telegram?

- Как взломать/взломать аккаунт WhatsApp?

- Как взломать/взломать аккаунт в Твиттере?

- Как взломать/взломать аккаунт Messenger?

- Как взломать/взломать аккаунт Onlyfan?

- Как взломать/взломать аккаунт SnapChat?

- Как взломать/взломать аккаунт Youtube?

- Как взломать/взломать аккаунт Pinterest?

- Как взломать/взломать аккаунт Line?

Рубрики НОВОСТИ, Руководство

Телефон Лиз Трасс могли взломать связанные с Россией агенты, узнали СМИ

Подпишитесь на нашу рассылку ”Контекст”: она поможет вам разобраться в событиях.

Автор фото, Getty Images

Подпись к фото,25 сентября 2019 года. Лиз Трасс говорит по телефону по пути в парламент

Правительство Британии столкнулось с требованиями расследовать утверждения о том, что телефон бывшего премьер-министра Лиз Трасс был взломан, когда она занимала пост министра иностранных дел, а информация об этом не была предана огласке. То, что ее личный телефон взломали, утверждает британский таблоид Mail on Sunday. Издание пишет, что за предполагаемый взлом несут ответственность люди, подозреваемые в работе на Россию.

По версии издания, за границу могли попасть личные сообщения Трасс с официальным лицам за рубежом, в том числе о войне на Украине.

Предполагаемый взлом был обнаружен во время летней кампании за лидерство в Консервативной партии, в которой участвовала и победила Трасс, утверждает газета.

- Лиз Трасс уходит в отставку с должности премьер-министра Великобритании

- Британия в кризисе.

Как Лиз Трасс удалось сломать систему за неделю

Как Лиз Трасс удалось сломать систему за неделю - Лиз Трасс официально стала премьером Британии и выступила с первой речью

Правительство заявило, что у него есть надежная защита от киберугроз, передает политический корреспондент Би-би-си Джонатан Блэйк.

Представитель правительства подчеркнул, что «не комментирует меры безопасности отдельных лиц».

По утверждению Mail on Sunday, подробности, касающиеся взлом, были скрыты Борисом Джонсоном, который в тот момент продолжал исполнять обязанности премьера, и секретарем кабинета министров Саймоном Кейсом.

Газета также сообщила, что личные сообщения, которыми обменивались Трасс и Квази Квартенг, ее близкий друг, которого она назначила канцлером казначейства, когда стала премьер-министром, также были раскрыты, когда произошел предполагаемый взлом.

Непонятно, как произошел взлом, но оппозиционные партии уже ухватились за эту тему, отмечает политический корреспондент Би-би-си.

Теневой министр внутренних дел Иветт Купер назвала сообщения о взломе телефона бывшего премьера чрезвычайно важным вопросом национальной безопасности, поскольку речь идет о возможной атаке со стороны враждебного государства. Она выразила надежду, что британская разведка и службы безопасности серьезно воспримут этот вопрос.

Mail on Sunday утверждает, что за предполагаемый взлом несут ответственность агенты, подозреваемые в работе на Россию, ссылаясь при этом на неназванные источники. Би-би-си не смогла это проверить.

Автор фото, UK Government

Подпись к фото,Mail on Sunday утверждает, что при взломе был получен доступ к личным сообщениям

Представитель либерал-демократов Лейла Моран выразила озабоченность в связи с тем, что предполагаемый взлом не был обнародован ранее.

«Нам нужно срочное независимое расследование, чтобы раскрыть правду», — заявила она.

«Если выяснится, что эта информация была скрыта от общественности, чтобы защитить лидерство Лиз Трасс [в партийной гонке], это было бы непростительно», — добавила Моран.

Правительство отказалось комментировать какие-либо детали, о которых сообщило издание Mail on Sunday.

Советы по безопасности видеозвонков

С появлением Covid-19 многие действия, которые ранее проводились лично, переместились в онлайн. От домашнего обучения детей до крупномасштабной работы на дому и поддержания связи с друзьями и семьей, мы все больше полагаемся на Интернет, чтобы оставаться на связи, и эта тенденция, похоже, сохранится.

Видеоконференции играют центральную роль в этом. В апреле 2020 года Zoom объявила, что у нее 300 миллионов участников ежедневных собраний по сравнению с 10 миллионами ежедневных участников в декабре 2019 года.— тридцатикратное увеличение всего за четыре месяца. Пандемия привела к тому, что приложение Zoom стало одним из самых загружаемых приложений за последние месяцы. Студенты, преподаватели, члены семьи, предприятия и общественные группы всех размеров используют видеоконференции для выполнения задач и мероприятий, как и такие известные пользователи, как Алан Гринспен, бывший председатель Федеральной резервной системы США, и Борис Джонсон, премьер-министр Великобритании. . Но насколько безопасны услуги видеочата и что вы можете сделать, чтобы обезопасить себя?

. Но насколько безопасны услуги видеочата и что вы можете сделать, чтобы обезопасить себя?

Здесь мы рассмотрим ключевые проблемы, связанные с безопасностью видеоконференций, и то, что вы можете сделать для обеспечения безопасности видеозвонков.

Насколько безопасны онлайн-видеозвонки и конференц-звонки?

Правительство США считает тенденцию к удаленной работе вопросом национальной безопасности, учитывая возможность взлома. Агентство национальной безопасности недавно опубликовало оценку 13 самых популярных инструментов видеочата.

Вот некоторые критерии оценки:

- Использует ли служба сквозное шифрование, которое ограничивает возможность других шпионить или подслушивать вызов?

- Использует ли он многофакторную аутентификацию, вариант, который надежно блокирует учетные записи пользователей?

- Основана ли технология на общедоступном коде с открытым исходным кодом, который считается более безопасным, чем непостижимое проприетарное программное обеспечение?

- Передает ли инструмент данные третьим сторонам или аффилированным лицам?

- Могут ли пользователи безопасно удалять данные из службы и ее репозиториев по мере необходимости (как на стороне клиента, так и на стороне сервера)?

Вы можете прочитать полный отчет здесь, но, по сути, АНБ приходит к выводу, что каждый сервис видеочата имеет как минимум один недостаток безопасности.

- Google G Suite и Microsoft Teams не имеют сквозного шифрования и не используют открытый исходный код.

- Cisco WebEx, Zoom, Slack и Skype для бизнеса имеют неоптимальные политики удаления данных.

- GoToMeeting не поддерживает многофакторную аутентификацию.

АНБ поставило самые высокие оценки Facebook WhatsApp, Signal (чей код использует WhatsApp) и чат-приложению Wickr. Хотя отчет АНБ не является окончательным, он представляет собой полезный обзор критических проблем, связанных с безопасностью видеоконференций, и подчеркивает, что ни один из продуктов, представленных в настоящее время на рынке, не отвечает всем требованиям, когда речь идет об обеспечении безопасности.

Общие вопросы безопасности онлайн-видео

Общие вопросы безопасности видеоконференций включают:

Существует ли сквозное шифрование?

То есть зашифрованная видеоконференция, которая защищает общение, так что его могут видеть только участвующие пользователи и никто между ними, даже само приложение. Чтобы узнать больше о шифровании данных и о том, как оно работает, прочитайте нашу статью «Что такое шифрование данных».

Чтобы узнать больше о шифровании данных и о том, как оно работает, прочитайте нашу статью «Что такое шифрование данных».

Могут ли видеозвонки перехватываться и записываться третьим лицом?

Могут ли другие лица следить за вызовом и потенциально записывать его? Кто может присоединиться к вашим звонкам и как они могут войти? Поскольку школы переходят на Zoom для онлайн-классов, нарушения конфиденциальности могут вызывать опасения по поводу защиты детей. Доступ к собраниям Zoom можно получить с помощью короткого числового URL-адреса, который может быть легко сгенерирован и угадан хакерами.

Как используются данные вашей учетной записи?

В какой степени соблюдаются принципы обеспечения конфиденциальности, такие как Общее положение о защите данных в Европе или Калифорнийский закон о конфиденциальности потребителей. Насколько прозрачны приложения со своими пользователями в отношении того, какие данные собираются и какие третьи лица могут получить доступ к этим данным?

Где на вашем компьютере или телефоне хранятся данные, связанные с вашим видеоприложением?

Это особенно актуально, если вы имеете дело с конфиденциальной информацией и документами.

Например:

- В Skype фотографии, которые вы получаете, сохраняются на вашем устройстве, если вы не измените это. (Чтобы настроить параметр, перейдите в раздел «Сообщения» в настройках на Android или iOS.)

- Если вы загрузите журнал чата, сопровождающий видеозвонок в Zoom, он также будет включать все частные чаты один на один между участниками звонка. Это может быть проблемой при рабочих звонках, когда у вас может быть личный разговор, который вы не хотите, чтобы кто-то еще видел.

Предусмотрены ли меры наблюдения в приложении?

Например, Zoom подвергается критике за функцию «отслеживания внимания», которая позволяет организаторам видеть, щелкает ли пользователь за пределами окна Zoom в течение 30 секунд или более. Эта функция может позволить работодателям проверить, действительно ли сотрудники настроены на рабочую встречу или действительно ли студенты смотрят презентацию в классе удаленно.

Существует ли вероятность непреднамеренной загрузки вредоносного ПО, которое может привести к взлому?

Например, могут ли пользователи неосознанно загружать приложения, которые получают доступ к камере и микрофону? Приложение/вредоносное ПО может передавать личную информацию хакеру, который затем ее сливает.

В частности, в Zoom: в прошлом сообщалось о нескольких уязвимостях системы безопасности Zoom. Например, в 2019 году выяснилось, что Zoom установил скрытый веб-сервер на пользовательских устройствах, который мог позволить пользователю быть добавленным к вызову без его разрешения. Другая ошибка позволила хакерам захватить Mac пользователя Zoom, в том числе подключиться к веб-камере и взломать микрофон. В ответ Zoom усердно работал над решением проблем безопасности и регулярно публикует обновления в своем блоге компании.

Примеры взломов онлайн-видео

Один из самых обсуждаемых примеров перехвата видео в последнее время — это «взрывы в режиме Zoom». Это когда хакеры заходят в чаты, выкрикивая расистские высказывания или угрожая насилием. Термин «взрыв в режиме Zoom» является производным из приложения Zoom, аналогичные инциденты также имели место на других платформах для видеоконференций, включая WebEx и Skype. 30 марта 2020 г. ФБР объявило, что расследует участившиеся случаи захвата видео.

На таких форумах, как Reddit или Discord, были скоординированные попытки сорвать сеансы Zoom. В Твиттере различные учетные записи рекламировали пароли для видеоконференций, к которым можно было присоединиться без разрешения. В некоторых учебных заведениях некоторые студенты продвигали захват видео как способ нарушить онлайн-классы.

Скомпрометированные сеансы Zoom — когда незваные пользователи появляются, чтобы захватить встречу, говоря непристойные, расистские или антисемитские вещи, что приводит к закрытию сеанса организатором — затем хакеры распространяют их на платформах обмена видео, таких как TikTok и YouTube.

В прошлом простой поиск в Google URL-адресов, содержащих «Zoom.us», мог вызывать конференции, не защищенные паролем, что позволяло хакерам легко присоединиться к ним без приглашения.

В то время как перехваченные собрания мешают участникам и вызывают беспокойство, потенциально более серьезную угрозу представляют злоумышленники, которые прячутся на собраниях, не раскрывая своего присутствия, что представляет серьезную угрозу как для корпоративной безопасности, так и для личной конфиденциальности.

Forbes недавно сообщил о хакере, который продал более 500 000 украденных учетных данных Zoom, включая URL-адреса личных встреч и ключи хоста Zoom. Большая часть этих учетных данных, вероятно, была повторно использованными паролями, которые хакеры получили откуда-то еще.

В ответ Zoom заявил, что:

« Мы уже наняли несколько разведывательных фирм, чтобы найти эти дампы паролей и инструменты, используемые для их создания, а также фирму, которая закрыла тысячи веб-сайтов, пытающихся обмануть пользователей. загрузка вредоносного ПО или отказ от своих учетных данных. Мы продолжаем расследование, блокируем ли учетные записи, которые, как мы обнаружили, были скомпрометированы, просим пользователей сменить свои пароли на более безопасные и рассматриваем возможность внедрения дополнительных технологических решений, чтобы поддержать наши усилия ».

Как защитить свои звонки в Zoom

Хотя Skype широко известен и существует уже некоторое время, и люди привыкли использовать FaceTime для видеозвонков своим друзьям, приложение для видеоконференций, которое стало самым популярным со времен Covid-19 Кризис начался в Zoom.

Быстрый рост числа пользователей усилил критику в связи с тем, что Zoom не воспринимает всерьез опасения пользователей относительно безопасности видеоконференций. Zoom не вызывает беспокойства — как считали ранее некоторые пользователи — сквозного шифрования. Zoom выпустила руководства по блокировке совещаний в сообщениях блога и видео, но это по-прежнему возлагает на пользователей бремя самозащиты.

Семь советов, которые помогут вам защитить свои вызовы Zoom

- Заблокируйте конференц-зал, используя пароли и требуя аутентификации. Таким образом, на вызове будут только нужные вам люди. Удалите нежелательных или нарушающих порядок участников.

- Демонстрация экрана блокировки. Таким образом, только нужные вам люди смогут делиться своим экраном.

- Будьте осторожны при переходе по ссылкам и открытии отправленных вам документов . Через другой канал связи убедитесь, что отправитель действительно отправил вам ссылку или документ.

- Будьте осторожны с тем, что вы показываете на заднем плане . Например, уберите из кадра любые личные вещи или фотографии ваших детей, если вы не хотите, чтобы их видели. Zoom также предлагает возможность изменить фон позади вас. (Другие приложения для совещаний, например Skype, позволяют размыть все, что находится позади вас.)

- Будьте внимательны к тому, что происходит на вашем экране, прежде чем использовать функцию демонстрации экрана . Например, любые другие вкладки или частные окна чата, которые могут быть открыты, или любые документы, которые могут отображать конфиденциальную финансовую или личную информацию. Будьте осторожны, чтобы случайно не показать почтовое отправление с вашим адресом или случайное крупное изображение вашего удостоверения личности, кредитной карты или чего-либо еще, что вы не хотите, чтобы незнакомец увидел.

- Проверьте настройки. Некоторые параметры безопасности не включены по умолчанию.

Zoom имеет разные настройки для настольных компьютеров и мобильных устройств — настройки для настольных компьютеров более подробные и предлагают больше контроля, чем версия для мобильных телефонов. Например, у хостов больше инструментов управления, а пользователи могут управлять заблокированными учетными записями только на компьютере.

Zoom имеет разные настройки для настольных компьютеров и мобильных устройств — настройки для настольных компьютеров более подробные и предлагают больше контроля, чем версия для мобильных телефонов. Например, у хостов больше инструментов управления, а пользователи могут управлять заблокированными учетными записями только на компьютере. - Следите за новостями об обновлениях приложений. Обновление позволит вам лучше понять различные доступные функции конфиденциальности и безопасности.

Как защитить ваши видеочаты от хакеров

Особенности защиты каждого видеочата зависят от платформы, поэтому важно ознакомиться с деталями выбранной вами платформы. Тем не менее, многие общие принципы одинаковы, независимо от того, какое приложение для видеочата вы используете.

Вот несколько важных советов по безопасности онлайн-видеочата:

Следите за тем, чем вы делитесь

Будьте бдительны в отношении того, чем вы делитесь в Интернете, включая то, что вы говорите или делаете во время видеозвонков. Из-за риска того, что посторонние получат запись звонка или явятся без предупреждения, будьте осторожны с тем, что вы раскрываете. Храните личную информацию при себе, за исключением случаев крайней необходимости.

Из-за риска того, что посторонние получат запись звонка или явятся без предупреждения, будьте осторожны с тем, что вы раскрываете. Храните личную информацию при себе, за исключением случаев крайней необходимости.

Будьте осторожны с теми, с кем вы делитесь ссылкой-приглашением.

Не публикуйте ее в общедоступных сообщениях в социальных сетях, групповых электронных письмах, онлайн-профилях или где-либо еще, кто может ее увидеть. Пригласите участников из программного обеспечения для конференций и скажите им, чтобы они не делились ссылкой.

Настройте оповещения при переадресации совещаний

Настройте оповещения, чтобы вы знали, когда приглашения на совещание пересылаются другим пользователям по электронной почте. Таким образом, вы можете проверить, являются ли дополнительные приглашенные законными, и запросить пересылку приглашения, если это не так. При необходимости запланируйте новую встречу с новыми данными для входа.

Выберите надежный пароль

Большинство приложений для видеовызовов позволяют защитить звонки паролем. Выберите надежный пароль, а не тот, который легко угадать. Используйте надежные и разные пароли для разных приложений и сервисов.

Выберите надежный пароль, а не тот, который легко угадать. Используйте надежные и разные пароли для разных приложений и сервисов.

Выберите сквозное шифрование в инструментах для видеоконференций

Это гарантирует, что никто другой не сможет получить доступ к вашим сообщениям. К ведущим видеоприложениям со сквозным шифрованием относятся:

- Google Duo

- FaceTime от Apple

- Cisco WebEx

- Перейти на встречу

- Сигнал

Обновляйте программное обеспечение

Регулярно обновляйте приложения. Когда обнаруживаются уязвимости в системе безопасности и эксплойты в области конфиденциальности, они обычно проявляются в старых, устаревших версиях приложений. Обновления часто включают исправления ошибок и исправления безопасности, которые устраняют проблемы и уязвимости. Постоянное обновление приложения для видеоконференций — один из лучших способов защититься от хакеров (когда компания выпускает патч для исправления уязвимости в системе безопасности, он применяется через обновление). Это мера предосторожности, которую вы должны применять ко всем, а не только к видеочатам и приложениям для видеоконференций. Поддерживать обновления ваших приложений и устройств на всех основных платформах просто. В большинстве случаев вам не нужно ничего делать, кроме подтверждения обновлений. Дважды проверьте, что участники встречи используют самую последнюю доступную версию.

Это мера предосторожности, которую вы должны применять ко всем, а не только к видеочатам и приложениям для видеоконференций. Поддерживать обновления ваших приложений и устройств на всех основных платформах просто. В большинстве случаев вам не нужно ничего делать, кроме подтверждения обновлений. Дважды проверьте, что участники встречи используют самую последнюю доступную версию.

Блокировка собраний после присоединения всех участников

Однако, если действительный участник выбывает, обязательно разблокируйте собрание, чтобы позволить ему вернуться, а затем повторно заблокируйте его после возвращения.

Использовать функции комнаты ожидания в программном обеспечении для видеоконференций

Такие функции помещают участников в отдельную виртуальную комнату перед встречей и позволяют организатору допускать только тех людей, которые должны находиться в комнате. Председатель или организатор конференции должны контролировать вход. Пригласите каждого участника выступить в начале вызова, чтобы идентифицировать всех неизвестных участников.

Знайте правила

Перед тем, как использовать любое программное обеспечение для работы с видео, стоит ознакомиться с его тонкостями, так что изучите его. Потратьте время, чтобы просмотреть все настройки, проверить свой профиль пользователя и все остальное, к чему вы можете получить доступ, чтобы узнать, нужно ли что-то изменить. Если вас что-то смущает, и вы не знаете, что делать, сделайте заметку и просмотрите ее позже, чтобы узнать, не нужно ли вам предпринять какие-либо действия.

Включить дополнительные функции конфиденциальности

Всегда стоит самостоятельно просмотреть настройки видеочата, чтобы узнать, есть ли дополнительные функции конфиденциальности, которые вы можете включить.

Например:

- В Skype, , вы можете выбрать, смогут ли другие пользователи найти вас по номеру телефона или адресу электронной почты.

- В FaceTime вы можете контролировать, смогут ли другие люди найти вас по номеру телефона или адресу электронной почты.

Если вы не хотите, чтобы с вами связались давно потерянные школьные друзья или дальние родственники, отключение этой опции может помочь.

Если вы не хотите, чтобы с вами связались давно потерянные школьные друзья или дальние родственники, отключение этой опции может помочь. - В Google Duo есть функция «Тук-тук», которая показывает ваш видеопоток контактам, когда вы звоните им до того, как они возьмут трубку. Если вас это не устраивает, коснитесь трех точек в правом верхнем углу основного интерфейса приложения Duo, затем «Настройки» и «Тук-тук», чтобы отключить его.

Всегда загружайте приложения из официального App Store

Узнайте, как определить поддельные приложения. Проверяйте рейтинги и отзывы пользователей и остерегайтесь приложений с неавторизованных веб-сайтов.

Общайтесь только с теми, кого вы действительно знаете

Убедитесь, что человек, с которым вы проводите видеоконференцию, заслуживает доверия, прежде чем делиться с ним чем-то личным. Не принимайте запросы в чате или звонки от не друзей. Не отвечайте на звонки от неизвестных абонентов.

Настройка многофакторной аутентификации

Это усложняет доступ хакеров к устройствам человека или онлайн-аккаунтам. Это связано с тем, что теперь уже недостаточно знать только пароль жертвы: ей потребуется дополнительный PIN-код.

Это связано с тем, что теперь уже недостаточно знать только пароль жертвы: ей потребуется дополнительный PIN-код.

Когда вы не разговариваете по телефону, убедитесь, что приложение не запущено.

Компании будут шпионить за вами, когда смогут, поэтому не позволяйте им, если можете помочь. Накрывайте веб-камеру, когда она не используется, и убедитесь, что вы полностью закрыли приложение/программу после завершения ее использования.

Запретить запись собрания

Запретить запись собрания всем участникам, кроме председателя или организатора, или настроить оповещения, чтобы определить, кто из участников начал запись.

Отключите все, что дает приложению слишком много разрешений

Например, все, что может разрешить сторонний обмен информацией, и все, что утверждает, что улучшает ваш опыт, предоставляя рекламодателям или партнерам доступ к вашим данным. Отключите настройки, позволяющие незнакомцам находить вас, добавлять вас в друзья, присоединяться к вашей группе или комнате или отправлять вам сообщения. Отключите чью-либо возможность записывать вас. Используйте пароли на все.

Отключите чью-либо возможность записывать вас. Используйте пароли на все.

Не используйте видео во время разговора, если в этом нет необходимости.

Выключение веб-камеры и прослушивание через аудио предотвращает возможные попытки узнать о вас больше через фоновые объекты. Только аудио также экономит пропускную способность сети при подключении к Интернету, улучшая общее качество звука и изображения на собрании.

Если вы делаете большие звонки, рассмотрите возможность использования веб-трансляции вместо возможностей видеовстречи

Веб-трансляция — это конференция или презентация, которая проводится в Интернете. Участники могут посмотреть презентацию и задать вопросы спикеру или привлечь других делегатов. Веб-трансляции дают контроль только организатору и выбранным докладчикам и могут помочь вам лучше контролировать большие собрания.

Будьте осторожны при использовании общедоступных сетей Wi-Fi

Те же функции, которые делают бесплатные точки доступа Wi-Fi привлекательными для потребителей, делают их желанными и для хакеров; а именно, что для установления сетевого соединения не требуется аутентификация. Это дает хакеру возможность получить беспрепятственный доступ к незащищенным устройствам в той же сети. Соблюдайте меры предосторожности при их использовании.

Это дает хакеру возможность получить беспрепятственный доступ к незащищенным устройствам в той же сети. Соблюдайте меры предосторожности при их использовании.

Не давайте свой телефон никому, кроме тех, кому вы доверяете

Кто-то, имеющий физический доступ к вашему телефону, может легко установить хакерские приложения и создать проблемы.

Помните: хакеры и киберпреступники авантюристичны. Таким образом, более широкое использование видеоконференций означает, что они стали мишенью. По мере развития технологии видеозвонков основным игрокам необходимо будет поддерживать свои усилия для обеспечения безопасности пользователей.

Вы можете оставаться в безопасности, используя антивирусную защиту «Лаборатории Касперского», которая защищает вас от вирусов на вашем ПК и устройствах Android, защищает и хранит ваши пароли и личные документы, а также шифрует данные, которые вы отправляете и получаете в Интернете с помощью VPN.

Статьи по теме:

- Что такое шпионское ПО? Шифрование iPhone

- Все о фишинге и предотвращении: что вам нужно знать

- Что такое конфиденциальность данных?

Может ли кто-нибудь взломать мой iPhone? Как сказать и что делать

Действительно ли iPhone можно взломать?

Когда iPhone Бена Хаббарда был взломан, на карту были поставлены жизни людей. Как репортер, освещающий Ближний Восток для The New York Times В телефоне Хаббарда были контактные данные, заметки и другая конфиденциальная информация о защищенных источниках, что делало его телефон главной мишенью для хакеров, спонсируемых государством [ * ].

Как репортер, освещающий Ближний Восток для The New York Times В телефоне Хаббарда были контактные данные, заметки и другая конфиденциальная информация о защищенных источниках, что делало его телефон главной мишенью для хакеров, спонсируемых государством [ * ].

Возможно, вы не находитесь в поле зрения политических хакерских групп, но ваш iPhone по-прежнему содержит информацию, которая может поставить под угрозу вашу личность или финансы. И, несмотря на шумиху, взлом iPhone возможен.

Некоторые исследования даже утверждают, что [ * ]:

«Вероятность взлома iPhone в 232 раза выше, чем Nokia».

С учетом этой растущей угрозы (и новых видов оружия в распоряжении злоумышленников) у вас может возникнуть вопрос: «Может ли кто-нибудь взломать мой iPhone?»

В этом руководстве мы рассмотрим самые серьезные угрозы взлома iPhone, как определить, был ли взломан ваш телефон , и что делать, чтобы защитить как ваш телефон, так и вашу личность.

🛡 Получите удостоенную наград цифровую безопасность: 9Комплексное цифровое решение безопасности 0107 Aura помогает защитить вас от хакеров, мошенников и похитителей личных данных. Попробуйте Aura бесплатно в течение 14 дней и защитите себя от онлайн-угроз.

Как кто-то может взломать ваш iPhone? 9 самых больших рисков для вашей безопасности

- Кто-то имеет прямой доступ к вашему iPhone

- Вредоносное ПО и другие вирусы, скрытые в законных приложениях

- Проблемы безопасности iPhone с джейлбрейком

- Взлом календаря iPhone

- Шпионаж и заражение вредоносным ПО через взломанные сети Wi-Fi

- Эксплойты ошибок нулевого дня

- Спонсируемые государством хакеры

- Приложения которые устанавливают профили конфигурации

Хотя операционные системы iPhone более безопасны, чем телефоны Android, ни один смартфон не застрахован от кибератак . В конечном счете, хакеры могут проникнуть в любую сетевую цифровую технологию — вопрос только в том, как и когда.

В конечном счете, хакеры могут проникнуть в любую сетевую цифровую технологию — вопрос только в том, как и когда.

Вот девять распространенных способов взлома вашего iPhone:

1. Кто-то имеет прямой доступ к вашему iPhone

Получив физический доступ к вашему iPhone, хакеры могут установить шпионское ПО (также известное как «сталкерское ПО») на устройство. Это программное обеспечение позволяет им видеть все на вашем телефоне, включая вашу геолокацию и личные данные.

💡 Похожие: Украденный телефон? Не паникуйте. Вот что нужно делать →

2. Вредоносное ПО и другие вирусы, скрытые в законных приложениях

Кибер-злоумышленники встраивают вредоносное ПО в код законных приложений, чтобы заставить вас установить файлы, которые потенциально могут получить доступ, повредить или украсть информацию на вашем устройстве. В октябре 2022 года Meta предупредила пользователей iPhone после того, как 47 приложений были удалены из Apple App Store из-за скрытого вредоносного ПО [ * ].

3. Проблемы безопасности iPhone с джейлбрейком

Взлом iPhone — это процесс повышения привилегий, предназначенный для снятия программных ограничений Apple. Большинство людей делают это, чтобы загружать любые приложения или программное обеспечение и настраивать свои iPhone по своему усмотрению.

Но взломанные устройства уязвимы для киберугроз . В декабре 2021 года киберпреступник взломал iPhone девяти сотрудников Госдепартамента США. Власти сообщают, что хакер взломал все телефоны с помощью сложной шпионской программы Pegasus [*].

💡 Связанные: Как определить (и избежать) фишинговых писем Apple →

4. Взломы приглашений в календарь iPhone

Вы можете заметить незнакомые встречи, появляющиеся в вашем календаре. Если вы нажмете на эти подозрительные уведомления, вы будете перенаправлены на веб-сайт с кодом проверки. Если вы попадетесь на это phishing scam , вскоре вы можете быть завалены спамом, текстовыми сообщениями и загрузками вредоносных программ.

5. Шпионаж и заражение вредоносным ПО через взломанные сети Wi-Fi

Доступ к вашему банковскому счету или электронной почте через общедоступную сеть Wi-Fi всегда сопряжен с риском, поскольку хакеры могут легко взломать незащищенные сети. Будь то международный аэропорт или местное кафе, хакеры могут перехватывать личную информацию, когда вы просматриваете сайты и совершаете покупки в Интернете, а также красть такие данные, как ваши учетные данные для входа или информацию о кредитной карте. 9 →

злоумышленники обнаруживают раньше, чем поставщик. Без существующего исправления — то есть «нулевого дня» для решения проблемы — любые эксплойты нулевого дня с большой вероятностью будут успешными.

В декабре 2022 года Techcrunch подтвердил, что недавнее обновление программного обеспечения Apple для iPhone успешно устранило уязвимость системы безопасности нулевого дня, которую хакеры активно использовали ранее в этом году [ *].

7. Взломанные Apple ID

Ваш Apple ID — это ворота к множеству конфиденциальной личной информации. Злоумышленники могут использовать ваш идентификатор, чтобы следить за вашей активностью. Они могут завладеть вашей учетной записью электронной почты, проникнуть в вашу учетную запись iCloud, просмотреть ваши фотографии и видео и даже получить доступ к вашему местоположению GPS в режиме реального времени, если у вас включен «Найти мой iPhone» .

💡 Связанный: Ваш Apple ID был взломан? Как сказать (и что сделать) →

8. Спонсируемые государством хакеры

Когда киберпреступники имеют поддержку и огромные ресурсы национального государства, они могут проводить изощренные кибератаки. Например, вирус Pegasus может предоставить хакерам полный доступ к камере, микрофону, данным и истории связи вашего смартфона, даже если вы ничего не нажимаете.

Израильская компания, занимающаяся киберразведкой, NSO Group создала эту сложную шпионскую программу, чтобы помочь правительственным учреждениям отслеживать террористов. Но спонсируемые государством хакеры использовали Pegasus для слежки за высокопоставленными лицами, такими как политики и журналисты.

В июле 2022 года Apple запустила функцию режима блокировки для защиты высокопоставленных целей, таких как политики и активисты, от хакеров, спонсируемых государством [ * ].

9. Приложения, устанавливающие профили конфигурации

Системные администраторы используют профили конфигурации для удаленного управления настройками Wi-Fi, электронной почтой и кодами доступа. Хотя эта функция управления мобильными устройствами (MDM) является стандартной практикой в школах и на рабочих местах, хакеры могут обманом заставить пользователей iPhone установить поддельные профили, открывая хакерам черный ход для доступа к устройству жертвы.

✅ Примите меры: Если ваш iPhone был взломан, ваш банковский счет, данные кредитной карты и личность могут оказаться под угрозой. Попробуйте отмеченное наградами комплексное решение для цифровой безопасности Aura бесплатно в течение 14 дней и защитите себя от хакеров, мошенников и похитителей личных данных.

Попробуйте отмеченное наградами комплексное решение для цифровой безопасности Aura бесплатно в течение 14 дней и защитите себя от хакеров, мошенников и похитителей личных данных.

Как определить, что ваш iPhone был взломан

Знать, как кто-то может взломать ваш iPhone, — это полдела. Понимание последствий после того, как это уже произошло имеет решающее значение. Если вы заметите предупреждающие знаки заранее, вы сможете остановить хакеров, пока не стало слишком поздно.

Вот восемь признаков того, что кто-то взломал ваш iPhone:

- Ваш телефон нагревается сильнее обычного или быстро разряжается. iPhone перегревается, когда процессы работают в фоновом режиме. Если вы заметили, что ваша батарея разряжается быстрее, чем обычно, копните глубже, чтобы выяснить, почему.

- Вы видите нераспознанные приложения на главном экране. Не игнорируйте незнакомые приложения, которые вы не помните, устанавливали.

Лучше исследовать и удалить все подозрительное.

Лучше исследовать и удалить все подозрительное. - Ваш Apple ID заблокирован. Явный красный флаг — это получение уведомления о том, что ваш Apple ID использовался для входа на новом устройстве или если в ваш Apple ID или пароль были внесены изменения.

- Загораются индикаторы камеры или микрофона. Оранжевый индикатор означает, что приложение использует микрофон, а зеленый индикатор означает, что приложение использует камеру.

- Ваши друзья и родственники говорят, что получают от вас «странные сообщения». Некоторые вредоносные программы распространяются путем автоматической отправки подозрительных ссылок всем в вашем списке контактов. Если люди спрашивают вас о сообщениях со спамом, которые они получили с вашего номера, или если вы замечаете странные сообщения в своей папке «Отправленные», рассмотрите эти красные флажки.

- Производительность вашего iPhone упала. Поскольку хакеры используют вредоносное ПО для сканирования вашего iPhone на наличие конфиденциальных данных, всплеск вычислительной мощности делает ваш телефон медленным. Если вы обнаружите, что загрузка веб-страниц, воспроизведение видео или открытие приложений занимает больше времени, проблема может быть более коварной, чем нестабильное подключение к Интернету.

- Вы видите несанкционированные покупки, сделанные с помощью вашего Apple ID или привязанной кредитной карты. Не игнорируйте незнакомые платежи в выписках по кредитной карте или уведомлениях от Apple Pay. Воры могут проверить небольшие покупки, прежде чем как можно быстрее опустошить ваш счет с помощью более крупных мошеннических транзакций.

- Высокое использование данных. Скрытое программное обеспечение не только разряжает вашу батарею или вычислительную мощность — оно может сожрать ваш месячный лимит данных.

Удивительно высокие счета никогда не следует игнорировать, поскольку хакеры могут использовать ваш iPhone без вашего ведома.

Удивительно высокие счета никогда не следует игнорировать, поскольку хакеры могут использовать ваш iPhone без вашего ведома.

💡 Связанные: Как узнать, взломан ли ваш телефон (10 тревожных признаков) | Аура →

Думаете, ваш iPhone взломали? Сделайте это прямо сейчас!

Как только вы поймете, что ваш iPhone или Apple ID могли быть скомпрометированы, вы должны действовать быстро, чтобы защитить себя от дальнейшего ущерба.

Вот 12 мер безопасности, которые необходимо предпринять, если вы считаете, что кто-то взломал ваш iPhone:

1. Удалите все неопознанные приложения

Сначала найдите в телефоне приложения, которые вы не помните, загружали.

- Перейдите в « Настройки » > « Приложения ».

- Просмотрите список, прокрутив страницу до конца. Некоторые вредоносные приложения прячутся внутри папок.

- Если вы обнаружите какие-либо незнакомые или нежелательные приложения, нажмите на них и выберите « Удалить ».

2. Запустите антивирусное сканирование

Антивирусное сканирование поможет вам выявить любое оставшееся вредоносное программное обеспечение и оценить любые проблемы на вашем iPhone. Благодаря регулярным проверкам вы можете быстро обнаруживать и изолировать угрозы, чтобы держать хакеров в страхе.

3. Обновите свой пароль Apple ID

Если вы считаете, что хакеры знают ваши учетные данные для входа, вы должны немедленно изменить их, чтобы предотвратить дальнейшие проблемы. Вы можете уменьшить вероятность будущих атак, если создадите более надежный пароль Apple ID.

Вот несколько советов по созданию более надежного пароля:

- Убедитесь, что ваш пароль содержит не менее 10 символов.

- Используйте сочетание прописных и строчных букв.

- Используйте хотя бы одну цифру или символ.

- Убедитесь, что вы используете уникальные пароли для всех своих учетных записей.

Также включите двухфакторную аутентификацию (2FA), чтобы защитить процесс входа в систему; это затруднит получение ваших паролей хакерами и получите доступ к своему iPhone.

4. Удалите неопознанные устройства

Если вы не узнаете какое-либо устройство, имеющее доступ к вашей учетной записи Apple, немедленно удалите его. Удаление старых устройств, таких как ваш старый iPhone или iPad, также является хорошей практикой, поскольку это уменьшает поверхность атаки.

Вот что нужно сделать:

- Войдите в систему appleid.apple.com и выберите « Устройства ».

- Нажмите на любое имя устройства, чтобы просмотреть информацию о нем, например модель, серийный номер, версию ОС и т. д., а также узнать, является ли это доверенным устройством, которое вы можете использовать для получения кодов подтверждения Apple ID.

- Выберите « Удалить из учетной записи », затем просмотрите и подтвердите сообщение с подтверждением, чтобы удалить устройство из списка.

Имейте в виду, что любое устройство, которое вы удалите, больше не сможет отображать коды подтверждения, если вы включите двухфакторную аутентификацию для своего Apple ID. Устройство не появится в списке, пока вы снова не войдете в систему.

💡 Связанный: Можно ли взломать Bluetooth? Советы по безопасности Bluetooth на 2023 год →

5. Сообщите о взломе напрямую в Apple

Если хакеры взломают ваш iCloud или Apple ID, вы можете напрямую связаться с Apple и сообщить о мошенничестве.

Уведомить Apple можно тремя способами:

- Отправить подозрительные электронные письма на адрес [email protected] .

- Позвоните в Apple по телефону 800-275-2273 с защищенного устройства.

- Посетите магазин Apple лично, чтобы поговорить с представителем службы поддержки.

Apple никогда не будет звонить вам по какой-либо причине, даже для того, чтобы уведомить вас о подозрительной активности на вашем iPhone, если только вы сначала не запросите звонок. Любой нежелательный контакт от кого-то, утверждающего, что он из Apple, скорее всего, является мошенничеством.

Любой нежелательный контакт от кого-то, утверждающего, что он из Apple, скорее всего, является мошенничеством.

6. Удалите профили конфигурации

Если вы подозреваете, что хакер мог получить доступ к вашему устройству, проверьте список профилей конфигурации и удалите все подозрительные.

Вот что нужно сделать:

- Подключите iPhone к Mac с помощью Apple Configurator с помощью USB-кабеля, входящего в комплект поставки устройства.

- Если вы впервые подключаете iPhone к этому Mac, вам необходимо подтвердить, что вы можете « доверять этому компьютеру », когда появится подсказка.

- Если iPhone заблокирован, разблокируйте его.

- Перетащите профиль конфигурации на выбранные устройства или Blueprints .

- Выберите профили, которые вы хотите удалить. Затем выберите « Действия » > « Удалить » > « Профили ».

- Подтвердите, что хотите удалить профиль конфигурации, нажав « Удалить ».

7. Отменить все привязанные кредитные карты

Воры могут использовать Apple Pay для совершения мошеннических покупок с вашей учетной записи. Если ваш iPhone был взломан, вам следует немедленно связаться с вашим банком.

Что делать:

- Объясните, что ваше устройство было скомпрометировано и с вашей учетной записью могут быть совершены мошеннические действия.

- Попросите банк или компанию, выпустившую кредитную карту, аннулировать карты и выдать новые на доверенный адрес .

- Просмотрите свои отчеты и отметьте все подозрительные действия.

- Сообщите банку о любых спорных транзакциях и попросите отменить платежи.

💡 Связанные: Мошенничество с помощью Apple Pay? Вот как вернуть свои деньги →

8. Заморозить ваш кредит

Если похититель личных данных получит доступ к вашей личной информации (PII) на вашем iPhone, вы можете стать жертвой различных видов финансового мошенничества . Например, воры могут:

Например, воры могут:

- Подать заявку на кредит на ваше имя.

- Открытие новых кредитных счетов на ваше имя.

- Запросите замену кредитной карты и измените свой адрес, чтобы они (а не вы) получили новую карту.

Размещение замораживания кредита во всех трех основных кредитных бюро — Exerian, Equifax и TransUnion — может помочь предотвратить открытие мошенниками новых счетов в вашем кредитном деле. Чтобы заморозить свой кредит, вам необходимо связаться с каждым кредитным бюро индивидуально:

- Equifax: Заморозить кредит онлайн или позвоните по телефону 1-800-349-9960.

- Experian: Заблокируйте кредит онлайн по номеру или позвоните по телефону 1-888-397-3742.

- TransUnion: Заблокируйте кредит онлайн по номеру или позвоните по телефону 1-888-909-8872.

9. Проверьте настройки разрешений ваших приложений

Управляя разрешениями приложений, вы можете восстановить контроль над тем, какая личная информация о вас передается в Интернете.

Что делать:

- Перейти к “ Настройки », а затем « Конфиденциальность » на вашем iPhone.

- Просмотрите каждую категорию в списке, чтобы узнать, какие приложения могут получить доступ к вашим данным. Например, вы можете делиться личными данными через отслеживание местоположения, Bluetooth, контакты, фотографии и микрофон.

- Решите, предоставлять или отзывать разрешения по своему усмотрению.

💡 Связанный: Безопасен ли Wi-Fi в аэропорту? Как обеспечить безопасность в путешествии →

10. Очистите историю браузера и кэш

Ваш iPhone хранит данные кеша — контент с веб-сайтов — на основе истории вашего браузера. В следующий раз, когда вы посетите тот же сайт, кэш-память поможет сайту загружаться быстрее, экономя ваше время.

Однако данные кэша могут замедлить работу вашего iPhone или даже скрыть вирусы и вредоносные программы. Регулярно очищайте его, чтобы ваш iPhone был в безопасности и работал с максимальной производительностью.

Регулярно очищайте его, чтобы ваш iPhone был в безопасности и работал с максимальной производительностью.

Вот что нужно сделать:

- Откройте приложение « Настройки ».

- Прокрутите вниз и нажмите Safari.

- Снова прокрутите вниз и перейдите к « Очистить историю », а затем к « Данные веб-сайта ».

- Нажмите « Очистить историю и данные » для подтверждения.

11. Подайте официальную жалобу на кражу личных данных в Федеральную торговую комиссию

Если вы стали жертвой кражи личных данных после взлома вашего iPhone, вы должны уведомить об этом Федеральную торговую комиссию (FTC).

Перейдите по адресу IdentityTheft.gov и следуйте инструкциям, чтобы подать отчет. FTC предоставит план восстановления и официальную запись, которую вы можете показать компаниям, чтобы доказать, что ваша личность была украдена.

Для подачи отчета вам потребуются следующие данные:

- Ваше полное официальное имя

- Дата рождения

- Номер социального страхования (SSN)

- Номер водительского удостоверения

- Текущий адрес (и как долго вы жил там)

- Номер телефона

- Адрес электронной почты

💡 Связанный: Меня взломали? Как восстановиться после взлома →

12. Восстановление заводских настроек iPhone

В худшем случае вам, возможно, придется полностью стереть iPhone и восстановить исходные настройки на вашем устройстве. Восстановление заводских настроек стирает информацию и настройки и устанавливает последнюю версию iOS.

Это крайняя мера; но если ничего не помогает, это лучший способ вывести хакера из вашего iPhone.

Сначала подготовьте свое устройство:

- Убедитесь, что ваш Mac или ПК обновлены.

Если вы используете iTunes, убедитесь, что у вас установлена последняя версия 9.0107 .

Если вы используете iTunes, убедитесь, что у вас установлена последняя версия 9.0107 . - Если вы хотите сначала сохранить информацию на своем iPhone, сделайте резервную копию .

- Перейдите в « Настройки » > « [ваше имя] » > « Найти », нажмите « Найти iPhone », а затем переключите настройку на « Выкл. ».

- Если на вашем Mac установлена macOS Catalina или более поздней версии, откройте приложение Finder. Если вы используете ПК или Mac с macOS Mojave или более ранней версии, откройте iTunes.

- Подключите iPhone к компьютеру.

- Если в сообщении запрашивается пароль вашего устройства или предлагается « доверять этому компьютеру », следуйте инструкциям на экране. Вы можете получить помощь от Apple , если забудете пароль .

- Выберите свое устройство, когда оно появится на вашем компьютере. Следуйте инструкциям Apple , если ваш iPhone не отвечает или ваше устройство не отображается на вашем компьютере .

- Выберите « Восстановить iPhone ». Если вы вошли в « Find My », вы должны выйти из системы перед выполнением этого шага.

- Выберите « Восстановить » еще раз для подтверждения. Ваш компьютер сотрет данные iPhone и установит последнюю версию программного обеспечения iOS.

- После восстановления заводских настроек iPhone автоматически перезагружается. Теперь вы можете настроить его как новый — без хакеров!

✅ Примите меры: Защитите себя от наихудших последствий кражи личных данных и взлома с помощью страхового полиса Aura на сумму 1 000 000 долларов США на случай убытков, связанных с кражей личных данных. Попробуйте Ауру бесплатно на 14 дней .

9 способов защитить свой iPhone от взлома

Ваш Apple ID — это ворота к вашим данным, файлам и другим связанным учетным записям, что делает его главной целью для киберпреступников. Упреждающие действия помогут обезопасить ваш Apple ID и данные от угроз взлома.

Вот девять способов защитить свой iPhone:

- Как можно скорее установите iOS и обновления программного обеспечения. Обновления программного обеспечения часто содержат исправления безопасности, которые могут защитить ваш iPhone от возникающие угрозы кибербезопасности . Если вы не уверены, установлены ли на вашем iPhone последние обновления, проверьте, перейдя к «Настройки» > «Общие» > «Обновление ПО».

- Обновите пароль телефона и автоматическую блокировку. Установите сложный пароль — не выбирайте очевидный код, например «123456», который кто-то может угадать. Кроме того, настройте параметр автоматической блокировки на 30 секунд, чтобы снизить риск того, что кто-то получит доступ к вашему телефону вскоре после того, как вы его положите. Перейти к «Настройки» > «Экран и яркость» > «Автоблокировка».

- Настройте многофакторную аутентификацию (MFA) для своего Apple ID. Этот дополнительный уровень безопасности означает, что хакеры не могут войти в ваши службы Apple без вашего ведома. Им также потребуется доступ к одному из ваших устройств Apple для доступа к службам. Чтобы включить эту функцию, перейдите по адресу «Настройки» > «[Ваше имя]» > «Пароль и безопасность» > «Двухфакторная аутентификация».

- Используйте виртуальную частную сеть (VPN) в общедоступных сетях Wi-Fi. Использование VPN — один из лучших способов защитить вашу конфиденциальность в Интернете. Все планы Aura включают в себя встроенный VPN с шифрованием военного уровня, чтобы скрыть ваши действия в Интернете от хакеров.

- Не делайте джейлбрейк телефона и не загружайте сторонние приложения.

Когда вы делаете джейлбрейк своего iPhone, вы удаляете некоторые из наиболее важных функций безопасности Apple. Это не стоит того, чтобы рисковать, так как одна атака вредоносного ПО может раскрыть ваши данные и сделать вас уязвимыми для финансового ущерба и кражи личных данных.

Когда вы делаете джейлбрейк своего iPhone, вы удаляете некоторые из наиболее важных функций безопасности Apple. Это не стоит того, чтобы рисковать, так как одна атака вредоносного ПО может раскрыть ваши данные и сделать вас уязвимыми для финансового ущерба и кражи личных данных. - Игнорируйте и удаляйте все подозрительные текстовые сообщения, электронные письма или приглашения из календаря. Фишинговые электронные письма a nd СМС-сообщения или сообщения WhatsApp являются одними из наиболее распространенных видов мошенничества. Ваш iPhone может быть взломан, если вы ответите, позвоните по номеру или нажмете на любую вредоносную ссылку.

- Включите приложение «Найти iPhone». Эта функция позволяет отслеживать ваш телефон с помощью любого устройства с установленным приложением « Find My» . Вы также можете использовать это приложение для удаленного удаления ваших личных данных после кражи или потери телефона.

Чтобы включить функцию «Найти мой», перейдите к «Настройки» > «[Ваше имя]» > «Найти мой», , затем включите кнопку «Найти iPhone» .

Чтобы включить функцию «Найти мой», перейдите к «Настройки» > «[Ваше имя]» > «Найти мой», , затем включите кнопку «Найти iPhone» .

- Отключайте Bluetooth, когда вы его не используете. Больше шансов, что ваше устройство будет скомпрометировано в общедоступной сети. Пользователи смартфонов, которые оставляют свои Bluetooth включенными в людных общественных местах, могут невольно подвергнуть свои устройства хакерам.

- Рассмотрим режим самоуничтожения. Этот параметр настраивает ваш iPhone на удаление всех данных после 10 неудачных попыток ввода пароля. Просто регулярно выполняйте резервное копирование, так как этот режим может иметь неприятные последствия, если ваши дети завладеют вашим телефоном!

💡 Связанный: Бесплатная и платная VPN — в чем разница? →

Итог: защитите свой iPhone от хакеров

Хакеры могут использовать вредоносное ПО или передовые методы программирования для использования уязвимостей iOS и получения удаленного доступа к вашему устройству. Другие могут использовать тактику социальной инженерии, например, , разбивая , чтобы заставить вас раскрыть свои учетные данные для входа.

Другие могут использовать тактику социальной инженерии, например, , разбивая , чтобы заставить вас раскрыть свои учетные данные для входа.

Как только хакеры получат доступ к вашим конфиденциальным личным данным, вы можете стать жертвой кражи личных данных или финансового мошенничества. Зная признаки спам-текстов и избегание переходов по ссылкам помогут. Но появление эксплойтов с нулевым кликом представляет собой новую угрозу, которую сложнее предотвратить.

Лучший способ обезопасить себя — подписаться на комплексное решение цифровой безопасности.

С Aura вы получаете доступ к набору комплексных инструментов онлайн-защиты, включая:

- Антивирусное программное обеспечение , которое защищает ваши устройства от вредоносных программ, программ-шпионов и программ-вымогателей, даже когда вы и члены вашей семьи загружаете приложения или просматривать онлайн.

- Виртуальная частная сеть (VPN) с шифрованием военного уровня, позволяющая скрыть ваши действия в Интернете от хакеров.

Как Лиз Трасс удалось сломать систему за неделю

Как Лиз Трасс удалось сломать систему за неделю

Zoom имеет разные настройки для настольных компьютеров и мобильных устройств — настройки для настольных компьютеров более подробные и предлагают больше контроля, чем версия для мобильных телефонов. Например, у хостов больше инструментов управления, а пользователи могут управлять заблокированными учетными записями только на компьютере.

Zoom имеет разные настройки для настольных компьютеров и мобильных устройств — настройки для настольных компьютеров более подробные и предлагают больше контроля, чем версия для мобильных телефонов. Например, у хостов больше инструментов управления, а пользователи могут управлять заблокированными учетными записями только на компьютере. Если вы не хотите, чтобы с вами связались давно потерянные школьные друзья или дальние родственники, отключение этой опции может помочь.

Если вы не хотите, чтобы с вами связались давно потерянные школьные друзья или дальние родственники, отключение этой опции может помочь. Лучше исследовать и удалить все подозрительное.

Лучше исследовать и удалить все подозрительное.

Удивительно высокие счета никогда не следует игнорировать, поскольку хакеры могут использовать ваш iPhone без вашего ведома.

Удивительно высокие счета никогда не следует игнорировать, поскольку хакеры могут использовать ваш iPhone без вашего ведома.

Если вы используете iTunes, убедитесь, что у вас установлена последняя версия 9.0107 .

Если вы используете iTunes, убедитесь, что у вас установлена последняя версия 9.0107 .

Когда вы делаете джейлбрейк своего iPhone, вы удаляете некоторые из наиболее важных функций безопасности Apple. Это не стоит того, чтобы рисковать, так как одна атака вредоносного ПО может раскрыть ваши данные и сделать вас уязвимыми для финансового ущерба и кражи личных данных.

Когда вы делаете джейлбрейк своего iPhone, вы удаляете некоторые из наиболее важных функций безопасности Apple. Это не стоит того, чтобы рисковать, так как одна атака вредоносного ПО может раскрыть ваши данные и сделать вас уязвимыми для финансового ущерба и кражи личных данных. Чтобы включить функцию «Найти мой», перейдите к «Настройки» > «[Ваше имя]» > «Найти мой», , затем включите кнопку «Найти iPhone» .

Чтобы включить функцию «Найти мой», перейдите к «Настройки» > «[Ваше имя]» > «Найти мой», , затем включите кнопку «Найти iPhone» .