Что такое Азиломарские принципы и зачем они искусственному интеллекту

Зачем машинам знать, что такое хорошо и что такое плохо? Как «воспитывать» искусственный интеллект и помогают ли в этом своды правил, например Азиломарские принципы?

Что такое Азиломарские принципы

Азиломарские принципы — это 23 рекомендации, которых важно придерживаться в работе с искусственным интеллектом, чтобы использовать его исключительно в позитивном ключе. В 2017 году в Калифорнии прошла конференция Beneficial AI 2017, посвященная безопасному применению искусственного интеллекта для пользы человечества. В ней приняли участие ученые и эксперты в области IT, ИИ-технологий, робототехники и права. Результатом конференции как раз и стали Азиломарские принципы. [1]

Принципы охватывают различные аспекты, например безопасность, исследовательскую этику, равенство, прозрачность. Несмотря на то что документ не имеет юридической силы, он может выступать как этическое руководство для тех, кто участвует в исследованиях и разработке ИИ-технологий.

Азиломарские принципы подписали более 5700 человек, среди которых бизнесмен Илон Маск, физик-теоретик Стивен Хокинг, профессор Калифорнийского университета Стюарт Рассел, сооснователь и главный научный сотрудник OpenAI Илья Суцкевер, основатель DeepMind (позже компанию приобрела Google) Демис Хассабис.

Почему Азиломарские принципы необходимы

Искусственный интеллект обладает огромным потенциалом как для улучшения нашей жизни, так и для создания проблем или усугубления уже существующих. Одна из них — социальная дискриминация. Например, было обнаружено, что система распознавания лиц Rekognition предвзято относится к людям с темной кожей [2]. Алгоритм найма Amazon проявлял дискриминацию по отношению к кандидатам-женщинам [3], а у алгоритма вынесения приговора могут быть расовые предрассудки в отношении темнокожих обвиняемых [4]. Такие кейсы возникают из-за того, что массивы данных, на которых обучаются нейросети, содержат предвзятую информацию (bias), и алгоритмы начинают ее воспроизводить. Азиломарские принципы призваны минимизировать воздействие такой информации.

Азиломарские принципы призваны минимизировать воздействие такой информации.

Кроме этого, нерегулируемое развитие ИИ может лишать людей работы и негативно влиять на экономику регионов. Поскольку роботы и нейросети все лучше и лучше справляются со сложными задачами, есть риск того, что со временем они могут вытеснить реальных сотрудников с их рабочих мест. Это приведет к безработице и экономическому спаду. Принципы диктуют, что любая ИИ-технология должна разрабатываться таким образом, чтобы не просто не отнимать работу, а приносить пользу всем членам общества.

Согласно Азиломарским принципам, ИИ-разработки должны быть прозрачными и подотчетными, так как именно это укрепляет доверие людей к новым технологиям. ИИ-системы часто считают «черными ящиками» — речь идет о сложности понимания и контроля над решениями и действиями, которые производят системы и алгоритмы ИИ. Это порождает скептицизм в отношении искусственного интеллекта, особенно в таких важных областях, как здравоохранение и уголовное правосудие. Системы ИИ должны быть спроектированы таким образом, чтобы суть их работы была ясна каждому. Людям нужно понимать, как принимаются решения, какие в проекте задействованы разработчики и кто несет ответственность за действия искусственного интеллекта.

Системы ИИ должны быть спроектированы таким образом, чтобы суть их работы была ясна каждому. Людям нужно понимать, как принимаются решения, какие в проекте задействованы разработчики и кто несет ответственность за действия искусственного интеллекта.

Ключевые принципы

- Польза. ИИ-разработки должны нести пользу и благо для всех людей и окружающей среды.

- Безопасность. Системы ИИ должны проектироваться и эксплуатироваться так, чтобы свести к минимуму риск непреднамеренного причинения вреда людям.

- Прозрачность. Проектирование, разработка и развертывание систем ИИ должны быть прозрачными; системы ИИ должны объяснять людям свои решения и действия.

- Конфиденциальность. ИИ-технологии должны сохранять безопасность личных данных, а пользователи должны иметь возможность контролировать, какие из их личных данных ИИ-технологии могут использовать для своей работы.

- Справедливость.

В ИИ-разработках не должны допускаться случаи дискриминации.

В ИИ-разработках не должны допускаться случаи дискриминации. - Человеческий контроль.

- Общая выгода. ИИ должен приносить пользу обществу в целом, а не только небольшим группам людей или отдельным организациям.

- Ответственность. Люди, отвечающие за разработку и развертывание систем ИИ, должны нести ответственность за их влияние на общество.

- Отсутствие гонки ИИ-вооружений. Необходимо избегать противостояния государств ради достижения превосходства в сфере летального автономного оружия и других военных ИИ-систем.

В то же время ученый Техсин Зия, который руководит исследованиями в области ИИ в Университете Комсатс (Исламабад, Пакистан), отмечает и слабые места документа. Во-первых, принципы носят лишь рекомендательный характер, а значит, никто не обязан их соблюдать.

Какие еще были попытки сделать область ИИ этичной

Общественный интерес к теме гуманности и этичности ИИ возник 1960-е годы, всего через несколько лет после того, как появилось само понятие «искусственный интеллект». Первыми, кто поставил и попытался решить вопрос морали в сфере ИИ, стали писатели-фантасты. Они рассуждали о том, нужны ли роботам свои «заповеди» и нравственные принципы — так возникло целое течение под названием «робоэтика».

В романе Карела Чапека «R.U.R.» (1920), где впервые и был предложен термин «робот», существовала Лига гуманности. По ее законам роботы не должны подвергаться бесчеловечному обращению.

Затем в литературных произведениях Айзека Азимова появились «три закона робототехники» плюс «нулевой закон», очень похожие по духу на Азиломарские принципы [6]:

0..png) Робот не может причинить вред человечеству или своим бездействием допустить, чтобы человечеству был причинен вред.

Робот не может причинить вред человечеству или своим бездействием допустить, чтобы человечеству был причинен вред.

1. Робот не может причинить вред отдельному человеку или своим бездействием допустить, чтобы человеку был причинен вред.

2. Робот должен повиноваться всем приказам, которые дает человек, кроме тех случаев, когда эти приказы противоречат первому закону.

3. Робот должен заботиться о своей безопасности в той мере, в которой это не противоречит первому или второму законам.

К теме этичности ИИ вернулись в начале 2000-х годов, когда роботы стали появляться на предприятиях, улицах городов, в домах людей. В 2004 году в итальянском городе Сан-Ремо (Италия) прошел Первый международный симпозиум по робоэтике, а в 2017 году Европарламент принял Европейскую хартию робототехники. [7] Дискуссии о робоэтике вновь обострились из-за массового появления боевых автономных роботов и дронов, а также появления сексоботов.

Новый расцвет нейросетей и моделей глубокого обучения сделал вопрос этики ИИ еще более острым для крупнейших IT-компаний. В 2016 году Microsoft опубликовала «10 законов для искусственного интеллекта» [8]; собственные правила этики ИИ сформулировала и IBM [9]. Свои своды этических норм в области искусственного интеллекта есть у нескольких десятков крупных IT-компаний в мире.

В 2016 году Microsoft опубликовала «10 законов для искусственного интеллекта» [8]; собственные правила этики ИИ сформулировала и IBM [9]. Свои своды этических норм в области искусственного интеллекта есть у нескольких десятков крупных IT-компаний в мире.

В 2021 году в Москве прошел первый международный форум «Этика искусственного интеллекта: начало доверия». По его итогам был принят российский Кодекс этики в сфере ИИ [10]. Его подписали более 100 российских организаций. В его основе, как и в основе Азиломарских принципов, лежат непричинение вреда, прозрачность, осознание ответственности за действия ИИ и человекоориентированность. Кодекс также носит рекомендательный характер.

Практическое применение этических принципов

Все больше государственных организаций, коммерческих компаний и НКО стараются внедрять в работу подход ethics by design, согласно которому решать потенциальные этические дилеммы нужно еще на стадии проектирования и создания систем искусственного интеллекта. Такой подход требует дополнительных компетенций от разработчиков.

Такой подход требует дополнительных компетенций от разработчиков.

Еще один подход — AI Localism. Его суть заключается в том, чтобы отталкиваться не от решения глобальных моральных дилемм в теории, а собирать лучшие кейсы реальной работы с этическими вопросами в отдельных странах, городах и компаниях.

Еще один вариант применения этических принципов — собирать обратную связь от самих пользователей, людей, которым ИИ нанесли ущерб, дискриминируемых групп, а также исследователей и некоммерческих организаций, а не только от разработчиков, экспертов и регуляторных органов. Тогда этические нормы будут максимально точными и полезными для целевой аудитории.

Как узнать соседский пароль Wi-Fi: варианты действий

Порой владельцы Wi-Fi-устройств сталкиваются с желанием подключиться к беспроводной сети соседей. Причины тому разные — от праздного любопытства до не совсем честных намерений. Однако редкая беспроводная точка доступа не закрыта паролем, не зная которого подключиться к ней не получится. Каким образом можно узнать пароль Wi-Fi соседа, мы расскажем в этой статье.

Каким образом можно узнать пароль Wi-Fi соседа, мы расскажем в этой статье.

В современных беспроводных сетях для защиты от взлома существует множество типов безопасности и шифрования

Теоретические основы

Начнём с разбора того, как работает Wi-Fi и какие виды шифрование данных существуют. Информация передаётся «по воздуху», а это означает, что получить содержимое передаваемых данных несложно, поскольку для прослушивания эфира никаких преград нет, а подключённое к беспроводной сети устройство постоянно обменивается различными данными с точкой доступа. Для нас важно, что в этих данных и содержится заветный пароль доступа, но трафик соседа передаётся в зашифрованном виде. Получается, нужно перехватывать данные, передаваемые в эфир, и каким-то образом их анализировать для вычленения нужных сведений.

Несколько слов о защите. На сегодня используются три типа шифрования: WEP, WPA, WPA2. Первым появился WEP, он же и наиболее слабый. Взлом сети с этим типом шифрования — дело нескольких минут даже для дилетанта. Увы, многие об этом знают и не используют его в жизни. Дальнейшее развитие технологий защиты передаваемых данных привело к появлению протоколов WPA и его преемника WPA2, который на сегодня де-факто является стандартом защиты беспроводных сетей, поскольку действительно хорошо защищает трафик Wi-Fi-сетей.

Увы, многие об этом знают и не используют его в жизни. Дальнейшее развитие технологий защиты передаваемых данных привело к появлению протоколов WPA и его преемника WPA2, который на сегодня де-факто является стандартом защиты беспроводных сетей, поскольку действительно хорошо защищает трафик Wi-Fi-сетей.

Допустим, соседи используют WEP. Сколь бы сложным ни был установленный пароль, узнать его можно очень быстро, поскольку все передаваемые данные соседей содержат небольшую его часть, и в этом типе шифрования используется простой алгоритм с короткими ключами. Всё совсем иначе с WPA и WPA2. Данные кодируются с помощью серьёзных алгоритмов с длинным ключом, а «просчитать» пароль, как в случае с WEP, невозможно, можно увидеть только его «отпечаток» — хеш. И вот тут присутствует один интересный момент. Соответствие хешу узнаётся методом перебора. Поэтому, если используется длинный сложный пароль, содержащий и цифры, и буквы в различном регистре, то дело пустое — на такой перебор в домашних условиях уйдут годы. Если же пароль представляет собой простую комбинацию типа «12345678», есть шансы на успех.

И вот тут присутствует один интересный момент. Соответствие хешу узнаётся методом перебора. Поэтому, если используется длинный сложный пароль, содержащий и цифры, и буквы в различном регистре, то дело пустое — на такой перебор в домашних условиях уйдут годы. Если же пароль представляет собой простую комбинацию типа «12345678», есть шансы на успех.

Взлом wi-fi пароля путем его подбора

Нельзя забывать ещё об одном способе, не зависящем от используемого шифрования — методе прямого перебора (брутфорс). Программа пытается подключиться к Wi-Fi-сети соседа, перебирая по очереди пароли из заранее ей предложенного словаря. Найдено совпадение — подключились, нет — перебираем дальше. Способ очень медленный, поскольку присутствует значительный интервал между «вводами» паролей, но для попыток узнать слабый пароль может пригодиться.

Дополнительная лазейка для взломщика — уязвимость протокола WPS, который был создан для автоматизации настройки. Пользователь только вводит восьмизначный пин-код, указанный на роутере, а оборудование уже самостоятельно «договаривается» о том, как им вместе работать. Неплохая затея, но в начальной реализации были значительные огрехи, прикрытые производителями в новых версиях прошивок для роутеров.

Пользователь только вводит восьмизначный пин-код, указанный на роутере, а оборудование уже самостоятельно «договаривается» о том, как им вместе работать. Неплохая затея, но в начальной реализации были значительные огрехи, прикрытые производителями в новых версиях прошивок для роутеров.

Есть ли смысл?

В остатке имеем:

- WEP — взламывается быстро вне зависимости от сложности пароля. Если менеджер беспроводных сетей указывает на использование этого шифрования, будьте уверены в успехе.

- WPA/WPA2 — узнать пароль можно только методом перебора при наличии хеш пароля (WPA Handshake).

- Брутфорс — аналогично предыдущему пункту относительно сложности пароля, но перебор будет происходить значительно медленнее.

- Уязвимости WPS используйте, если попадётся старый роутер со старой прошивкой.

В большинстве вариантов шансы узнать пароль соседей к их сети стремятся к нулю. В иных случаях можно попробовать подобрать ключ доступа от чужого Wi-Fi, но многое зависит от везения. Только вам принимать решение о целесообразности затрат времени и сил.

Только вам принимать решение о целесообразности затрат времени и сил.

Программный арсенал

Если вы всё-таки решились попробовать, перечислим некоторые распространённые программы для этих целей. Пользователи смартфонов с Android часто используют Wi-Fi Hacker Ultimate, Reaver, WIBR+. С защитой WPA/WPA2 никакая программа для смартфона точно не справится, а вот для остальных вариантов они будут весьма полезны. Для брутфорса вполне подойдёт Wi-Fi Crack. Реально работающих программ, предназначенных для перехвата и анализа трафика, под эту систему нет и вряд ли появятся. Полная и проверенная подборка всех необходимых средств собрана в одном Linux Live-CD дистрибутиве, который называется Kali Linux. Он не требует установки, загружается как с компакт-диска, так и с флешки. Эта сборка была разработана для тестирования на проникновения и предоставляет обширный арсенал по взлому беспроводных сетей, рассчитана на продвинутого пользователя.

Послесловие

Мы не ставили целью расписать пошаговую инструкцию к конкретной программе, поскольку каждая из них достойна отдельной статьи, но постарались обобщить сведения о возможности и целесообразности попыток узнать пароль Wi-Fi соседа, оставив выбор метода и средств за вами.

Как разрешить кому-то другому пользоваться вашим компьютером, не предоставляя им доступ ко всем вашим материалам

Если вы позволите кому-то использовать ваш компьютер, они могут получить доступ к вашим сохраненным паролям, прочитать вашу электронную почту, получить доступ ко всем вашим файлам и т. д. Вместо того, чтобы заглядывать им через плечо, просто используйте функцию гостевой учетной записи вашей операционной системы .

Гостевые учетные записи есть во всех настольных операционных системах — от Windows и Mac до Ubuntu, Chrome OS и других дистрибутивов Linux. Учетная запись гостя не включена по умолчанию в Windows, поэтому вам нужно изо всех сил ее использовать.

Зачем использовать гостевые учетные записи

Мы рассмотрели, почему рекомендуется использовать отдельные учетные записи пользователей Windows, и использование гостевой учетной записи идеально по той же причине. Нет необходимости создавать специальную учетную запись пользователя для временных гостевых пользователей. Встроенная гостевая учетная запись дает вашему другу ограниченный доступ, позволяя вам оставить его наедине со своим компьютером и позволить ему просматривать веб-страницы, не предоставляя ему доступ ко всем вашим паролям, личным документам, электронной почте, учетным записям социальных сетей, истории браузера и всему остальному. иначе вы делаете на своем компьютере.

Нет необходимости создавать специальную учетную запись пользователя для временных гостевых пользователей. Встроенная гостевая учетная запись дает вашему другу ограниченный доступ, позволяя вам оставить его наедине со своим компьютером и позволить ему просматривать веб-страницы, не предоставляя ему доступ ко всем вашим паролям, личным документам, электронной почте, учетным записям социальных сетей, истории браузера и всему остальному. иначе вы делаете на своем компьютере.

Гостевые учетные записи не могут устанавливать программное обеспечение, настраивать аппаратные устройства, изменять системные настройки или даже создавать пароль, который применяется к гостевой учетной записи. Гостевые учетные записи могут выключить ваш компьютер — это примерно столько вреда, сколько они могут сделать.

Учетная запись гостя позволяет пользователям просматривать веб-страницы и использовать типичные приложения, поэтому это отличный способ предоставить кому-то еще доступ к вашему компьютеру, не чувствуя себя обязанным оглядываться через плечо. Даже тот, кому вы доверяете, может не получить злонамеренный доступ к вашим личным данным — он может открыть ваш браузер, зайти в Gmail, чтобы проверить свою электронную почту, и увидеть ваш почтовый ящик, если вы уже вошли в систему. Тогда им придется выйти из системы и войти в свою учетную запись. учетную запись, и вам придется снова войти в свои учетные записи, когда они будут сделаны. Избегайте этой головной боли, используя гостевую учетную запись.

Даже тот, кому вы доверяете, может не получить злонамеренный доступ к вашим личным данным — он может открыть ваш браузер, зайти в Gmail, чтобы проверить свою электронную почту, и увидеть ваш почтовый ящик, если вы уже вошли в систему. Тогда им придется выйти из системы и войти в свою учетную запись. учетную запись, и вам придется снова войти в свои учетные записи, когда они будут сделаны. Избегайте этой головной боли, используя гостевую учетную запись.

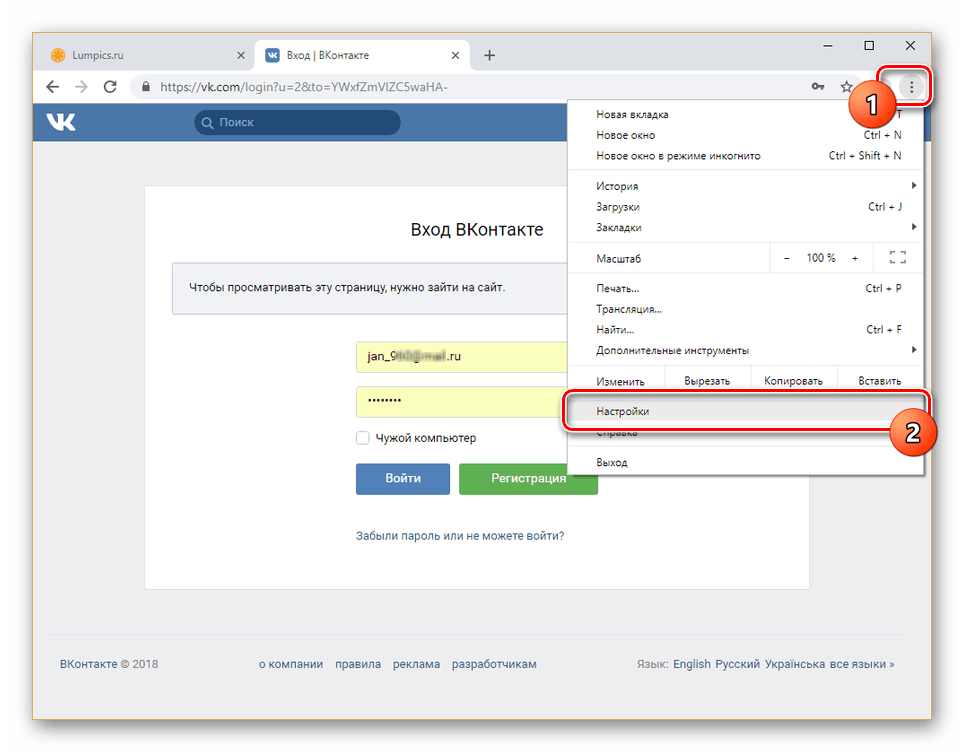

Включение гостевой учетной записи в Windows 7 и 8 отличается от Windows 10. В Windows 7 и 8 вы можете довольно легко включить гостевую учетную запись. На рабочем столе щелкните меню «Пуск» и начните вводить «учетные записи пользователей». Нажмите «Учетные записи пользователей» в результатах поиска. В этом окне меню нажмите «Управление другой учетной записью».

Нажмите « Гость ». Если функция гостевой учетной записи отключена, нажмите «Включить».

Windows 10, к сожалению, немного скрывает эту функцию… отчасти потому, что Microsoft хочет, чтобы вы немного позаботились о безопасности данных, а отчасти потому, что они хотят, чтобы все использовали официальные учетные записи пользователей Microsoft. Для включения гостевой (или учетной записи «Посетитель») требуется доступ администратора и небольшая работа с командной строкой.

После включения гостевой учетной записи она будет отображаться как отдельная учетная запись пользователя в левом нижнем углу экрана входа в систему. Любой может войти в систему в качестве гостевой учетной записи после загрузки компьютера или доступа к нему, когда он заблокирован.

Вы можете выйти из своей текущей учетной записи пользователя или использовать функцию смены пользователя, чтобы оставаться в системе, оставляя ваши программы открытыми и вашу учетную запись заблокированной, позволяя гостю использовать ваш компьютер.

По завершении они могут выйти из гостевой учетной записи. Обратите внимание, что их история просмотров, зарегистрированные веб-сайты и любые другие файлы или данные, которые они оставили лежать без дела, останутся доступными для будущих пользователей вашей гостевой учетной записи. Гостевые пользователи должны выходить из любых веб-сайтов, к которым они обращались, или просто использовать функцию приватного просмотра браузера внутри гостевой учетной записи.

Обратите внимание, что их история просмотров, зарегистрированные веб-сайты и любые другие файлы или данные, которые они оставили лежать без дела, останутся доступными для будущих пользователей вашей гостевой учетной записи. Гостевые пользователи должны выходить из любых веб-сайтов, к которым они обращались, или просто использовать функцию приватного просмотра браузера внутри гостевой учетной записи.

Если вас беспокоит, к каким файлам может получить доступ гостевой пользователь, не стесняйтесь войти в систему как гость и покопаться. По умолчанию файлы не должны быть доступны, пока они хранятся в папках вашей пользовательской папки в C:\Users\NAME, но файлы, хранящиеся в других местах, таких как раздел D:\, могут быть доступны. Вы можете заблокировать любые папки, к которым вы не хотите, чтобы гости имели доступ, с помощью диалогового окна свойств безопасности.

При желании вы также можете переименовать свою гостевую учетную запись Windows.

Включение учетной записи гостя в macOS На Mac вы можете войти в систему в качестве гостя, выбрав учетную запись гостя на экране входа. Если эта опция недоступна, вам придется включить ее.

Если эта опция недоступна, вам придется включить ее.

На рабочем столе щелкните значок «Системные настройки» в доке (тот, что с шестеренкой). Нажмите « Пользователи и группы». ”

Щелкните значок замка в левом нижнем углу, затем введите пароль администратора для доступа к расширенным функциям.

Нажмите « Guest User », затем установите флажок рядом с « Разрешить гостям входить на этот компьютер ». Не нажимайте «Разрешить гостевым пользователям подключаться к общим папкам», если вы не хотите предоставить им доступ к своим личным файлам.

Выйти. Теперь у вас будет гостевая учетная запись пользователя, доступная без пароля. Как только ваш гость выйдет из системы, все его данные будут удалены (в отличие от Windows).

Использование гостевой учетной записи в Ubuntu В Ubuntu гостевая учетная запись включена по умолчанию. Вы можете выбрать пользователя «Гость» на экране входа в систему, чтобы войти в систему как гостевая учетная запись. Как и в macOS, все их данные будут стерты, когда они закончат работу и выйдут из гостевой учетной записи.

Как и в macOS, все их данные будут стерты, когда они закончат работу и выйдут из гостевой учетной записи.

Chromebook от Google также поддерживает гостевой режим. Как и в macOS и Linux, все данные гостевого пользователя будут автоматически удалены, когда гостевой пользователь выйдет из системы.

Считаете ли вы эту информацию полезной? Ставьте лайки, делитесь и подписывайтесь, чтобы узнать больше.Как использовать LogMeIn для удаленного доступа к другому компьютеру : HelloTech How

Искать Содержимое LogMeIn — это программа, которая позволяет вам управлять другим компьютером из любой точки мира. С помощью этого инструмента вы можете легко получить доступ ко всем важным файлам на рабочем компьютере, когда вы дома или в отпуске. Он также используется техническими специалистами, чтобы помочь вам удаленно устранять проблемы с вашим компьютером. Вот как установить и использовать LogMeIn для доступа к другому компьютеру.

Вот как установить и использовать LogMeIn для доступа к другому компьютеру.

Как установить LogMeIn на свой компьютер

Чтобы установить LogMeIn на

ваш компьютер, перейдите на веб-сайт LogMeIn и нажмите

Примечание. LogMeIn работает на компьютерах под управлением Windows 7 или новее, Windows Server 2008R2 или новее и macOS Sierra или новее. Он не поддерживает Linux, Chromebook или Windows RT.

- Перейдите на веб-сайт LogMeIn. Вы можете найти этот веб-сайт, перейдя по адресу www.logmein.com.

- Затем нажмите Начать бесплатно . Вы увидите это в правом верхнем углу окна браузера рядом с Войти . Если у вас уже есть учетная запись, вы можете войти вместо нее.

- Введите адрес электронной почты и придумайте пароль.

- Затем выберите Pro и нажмите Начать 14-дневную бесплатную пробную версию .

- Далее нажмите Загрузить и установить программное обеспечение .

- При появлении запроса выберите, куда вы хотите загрузить установщик.

- Откройте папку, в которую вы поместили загруженный установщик. Если вы не выбрали место, проверьте папку «Загрузки» или рабочий стол.

- Запустите программу установки. Это можно сделать, дважды щелкнув загруженный файл.

- Затем следуйте инструкциям на экране, чтобы установить LogMeIn. После завершения установки откроется окно клиента LogMeIn и панель управления LogMeIn.

Примечание. Если вы используете Mac, вам придется следовать дополнительным инструкциям на экране, чтобы разрешить LogMeIn доступ к вашему компьютеру в Системных настройках.

- Затем нажмите кнопку «Войти в систему» в окне клиента . Это меньшее окно слева.

- Наконец, введите имя пользователя и пароль для входа.

Для доступа к другому компьютер удаленно, LogMeIn должен быть запущен на вашем компьютере, а на другом компьютере вы хотите контролировать. Вот как вы можете установить LogMeIn на другой компьютер или попросите кого-нибудь установить его на свой компьютер удаленно:

Как установить LogMeIn на другой компьютер

Чтобы установить LogMeIn на другой компьютер, откройте приложение LogMeIn Client и нажмите Добавить компьютер . Затем нажмите Скопировать в буфер обмена и отправьте ссылку по электронной почте. Другой пользователь нужно будет щелкнуть ссылку и следовать инструкциям на экране.

- Откройте приложение LogMeIn Client на своем компьютере и войдите в систему. Убедитесь, что вы открываете приложение LogMeIn Client, а не приложение панели управления LogMeIn.

- Затем нажмите Добавить компьютер . Вы увидите это внизу окна.

- Далее нажмите Копировать в буфер обмена.

- Затем вставьте ссылку в электронное письмо и отправьте ее пользователю, к которому вы хотите получить удаленный доступ. Вы также можете вставить ссылку в текстовое сообщение или любым другим способом, которым хотите поделиться с другим пользователем.

Примечание. Чтобы вставить ссылку на компьютер с Windows, одновременно нажмите клавиши Ctrl + V на клавиатуре. Если вы используете Mac, одновременно нажмите клавиши

- Откройте ссылку на другом компьютере.

Если вы отправили ссылку по электронной почте, другой пользователь должен будет открыть электронное письмо с другого компьютера и щелкнуть ссылки. Это откроет новую вкладку браузера.

Если вы отправили ссылку по электронной почте, другой пользователь должен будет открыть электронное письмо с другого компьютера и щелкнуть ссылки. Это откроет новую вкладку браузера. - Отметьте поле рядом с Я получил эту ссылку из надежного источника .

- Затем нажмите Продолжить . Появится экран с инструкциями по загрузке и установке LogMeIn.

- Далее нажмите Загрузить сейчас .

- При появлении запроса выберите место для загрузки программы установки.

- Откройте папку со скачанным установщиком и запустите его.

- После завершения установки войдите или зарегистрируйтесь в окне клиента.

Теперь, когда у вас есть

Приложение LogMeIn установлено на обоих компьютерах, вы можете получить доступ и управлять другим

компьютер удаленно. Вот как:

Вот как:

Как использовать LogMeIn для управления другим компьютером

Чтобы управлять другим компьютер с LogMeIn, откройте приложение LogMeIn Client и выберите компьютер, который вы хотите получить доступ. Затем щелкните значок компьютера и войдите, используя другой имя пользователя и пароль компьютера.

Примечание. Прежде чем вы сможете управлять другим компьютером, убедитесь, что на обоих компьютерах установлен и запущен LogMeIn.

- Откройте клиентское приложение LogMeIn и войдите в систему.

- Затем щелкните другой компьютер, к которому вы хотите получить доступ. Вы увидите это только в том случае, если другой компьютер принял ваше приглашение и щелкнул ссылку, отправленную им на предыдущих шагах.

- Затем щелкните значок компьютера. Этот значок выглядит как монитор компьютера с указателем мыши. Он расположен слева от значков дома и папок.

- Затем введите учетные данные для входа на компьютер, к которому вы хотите получить доступ.

Вам нужно будет ввести имя пользователя и пароль компьютера, которым вы собираетесь управлять, а не того, который вы используете в данный момент. Это имя пользователя и пароль, которые используются для входа в компьютер при его запуске.

Вам нужно будет ввести имя пользователя и пароль компьютера, которым вы собираетесь управлять, а не того, который вы используете в данный момент. Это имя пользователя и пароль, которые используются для входа в компьютер при его запуске.

Вы увидите окно с экраном другого компьютера. Как только вы щелкнете внутри этого окна, вы будете управлять указателем на другом компьютере с помощью мыши. Кроме того, любые клавиши, которые вы нажмете на клавиатуре, будут напечатаны на другом компьютере. Если вы хотите управлять своим компьютером, просто переместите мышь за пределы окна LogMeIn и щелкните в любом месте. Это приведет к тому, что окно LogMeIn станет черно-белым.

Вы также можете получить доступ к другому компьютеру, используя веб-сайт LogMeIn и выбрав Компьютеры > Добавить компьютер . Затем нажмите Создать ссылку и вставьте ссылку в электронное письмо и отправьте ее другому пользователю.

Если вам нужен кто-то еще

для управления вашим компьютером, например, профессиональный техник из HelloTech, это

также легко поделиться с ними своим рабочим столом.

Как использовать LogMeIn, чтобы позволить кому-то управлять вашим компьютером

Позволить кому-то другому управляйте своим компьютером с помощью LogMeIn, откройте приложение панели управления LogMeIn и перейдите до Общий доступ к рабочему столу .

- Откройте приложение панели управления LogMeIn на своем компьютере.

- Затем нажмите Общий доступ к рабочему столу. Вы можете найти это на левой боковой панели приложения.

- Далее нажмите Отправить приглашение…. Вы можете ввести название приглашения или оставить его как есть. Вы также можете установить ограничение по времени, в течение которого гость должен принять приглашение.

- Выберите, как долго другой пользователь может управлять вашим компьютером, и нажмите Далее .

- Затем выберите способ приглашения и нажмите Далее .

Вы можете выбрать Отправить электронное письмо от моего имени , чтобы позволить LogMeIn отправить электронное письмо для вашего гостя, или Я сам отправлю приглашение , чтобы позволить LogMeIn создать ссылку, которую вы можете отправить своему гостю самостоятельно.

Вы можете выбрать Отправить электронное письмо от моего имени , чтобы позволить LogMeIn отправить электронное письмо для вашего гостя, или Я сам отправлю приглашение , чтобы позволить LogMeIn создать ссылку, которую вы можете отправить своему гостю самостоятельно.Если вы выберете Отправить электронное письмо от моего имени вам нужно будет ввести адрес электронной почты гостевого пользователя. Затем нажмите Далее и Готово в следующем окне.

Если вы выберете Я отправлю приглашение сам , вы можете нажать Скопировать ссылку в буфер обмена и затем вставить ссылку в электронное письмо. Кроме того, вы можете нажать Использовать в новом сообщении с помощью моего почтового клиента , чтобы открыть свою электронную почту и отправить предварительно написанное сообщение. Затем нажмите Готово .

- Подождите, пока другой пользователь откроет отправленную вами ссылку.

Они будут перенаправлены на страницу, которая позволит им получить доступ к вашему компьютеру. Затем им нужно будет нажать Продолжить и загрузить приложение LogMeIn Client или открыть приложение и войти в систему.

Они будут перенаправлены на страницу, которая позволит им получить доступ к вашему компьютеру. Затем им нужно будет нажать Продолжить и загрузить приложение LogMeIn Client или открыть приложение и войти в систему. - Нажмите Да , когда появится всплывающее окно. У вас будет 30 секунд, чтобы разрешить гостю доступ к вашему компьютеру.

- Наконец, нажмите Да в следующем всплывающем окне. У вас будет 60 секунд, чтобы позволить гостю управлять вашим компьютером или только просматривать ваш экран.

Если вы больше не хотите, чтобы гость мог видеть ваш компьютер или управлять им, просто нажмите Пауза или Отключить в верхнем левом углу экрана.

Если у вас по-прежнему возникают проблемы с компьютером, вы всегда можете удаленно связаться с техническим специалистом HelloTech. Просто зайдите на страницу поддержки удаленных компьютеров HelloTech, и удаленный технический специалист поможет вам решить вашу проблему круглосуточно и без выходных.

В ИИ-разработках не должны допускаться случаи дискриминации.

В ИИ-разработках не должны допускаться случаи дискриминации.

Если вы отправили ссылку по электронной почте, другой пользователь должен будет открыть электронное письмо с другого компьютера и щелкнуть ссылки. Это откроет новую вкладку браузера.

Если вы отправили ссылку по электронной почте, другой пользователь должен будет открыть электронное письмо с другого компьютера и щелкнуть ссылки. Это откроет новую вкладку браузера. Вам нужно будет ввести имя пользователя и пароль компьютера, которым вы собираетесь управлять, а не того, который вы используете в данный момент. Это имя пользователя и пароль, которые используются для входа в компьютер при его запуске.

Вам нужно будет ввести имя пользователя и пароль компьютера, которым вы собираетесь управлять, а не того, который вы используете в данный момент. Это имя пользователя и пароль, которые используются для входа в компьютер при его запуске. Вы можете выбрать Отправить электронное письмо от моего имени , чтобы позволить LogMeIn отправить электронное письмо для вашего гостя, или Я сам отправлю приглашение , чтобы позволить LogMeIn создать ссылку, которую вы можете отправить своему гостю самостоятельно.

Вы можете выбрать Отправить электронное письмо от моего имени , чтобы позволить LogMeIn отправить электронное письмо для вашего гостя, или Я сам отправлю приглашение , чтобы позволить LogMeIn создать ссылку, которую вы можете отправить своему гостю самостоятельно. Они будут перенаправлены на страницу, которая позволит им получить доступ к вашему компьютеру. Затем им нужно будет нажать Продолжить и загрузить приложение LogMeIn Client или открыть приложение и войти в систему.

Они будут перенаправлены на страницу, которая позволит им получить доступ к вашему компьютеру. Затем им нужно будет нажать Продолжить и загрузить приложение LogMeIn Client или открыть приложение и войти в систему.