В последнее время в онлайн-подполье появлялся поток учетных данных пользователей из таких сервисов, как LinkedIn (LNKD) и MySpace, но в каждом из этих случаев данные, по-видимому, поступали из-за взлома систем поставщика услуг — контрольным признаком является то, что пароли были (плохо) зашифрованы.

Эти нарушения становятся достоянием общественности через теневой сайт под названием LeakedSource, который позволяет людям видеть, были ли их учетные данные включены в определенные наборы данных утечки. LeakedSource снова является каналом для этого последнего транша данных, но его владельцы считают, что учетные данные Twitter были украдены из браузеров пользователей. Twitter также непреклонен в том, что сам он не был взломан.

Получить техническое описание, Информационный бюллетень Fortune .

«Мы уверены, что эти имена пользователей и учетные данные не были получены в результате утечки данных Twitter — наши системы не были взломаны», — говорится в заявлении Twitter. «На самом деле, мы работаем над тем, чтобы защитить учетные записи, сверяя наши данные с теми, которые были переданы в результате недавних других утечек паролей».

В сообщении в блоге LeakedSource говорится, что набор данных включал пароли от людей, которые зарегистрировались в Twitter еще в 2014 году, но пароли хранились в «открытом тексте» без попыток их шифрования. Будучи крупной известной веб-компанией, Twitter не так легкомысленно относится к данным своих клиентов.

Как написал в Твиттере офицер по информационной безопасности Майкл Коутс:

Мы надежно храним все пароли с помощью bcrypt. Мы работаем с @leakedsource, чтобы получить эту информацию и принять дополнительные меры для защиты пользователей.— Майкл Коутс ஃ (@_mwc) 9 июня 2016 г.

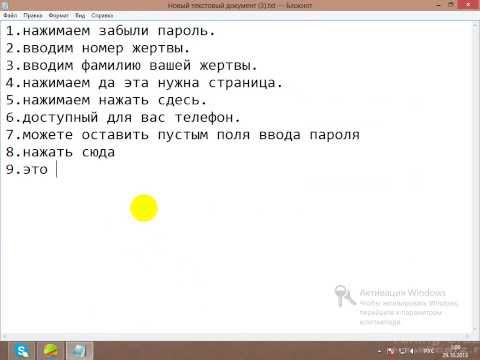

Более того, LeakedSource сообщил, что многие пароли в наборе данных были указаны как «пустые», именно так браузеры ссылаются на пароль пользователя, когда пользователь не хочет хранить свой пароль вместе с учетными данными для входа.

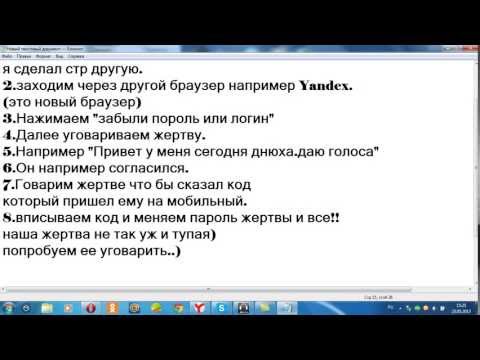

Короче говоря, согласно теории LeakedSource, тот, кто украл эти данные, очевидно, украл их из браузеров пользователей. Скорее всего, это было сделано с помощью вредоносного ПО, и, похоже, оно непропорционально нацелено на россиян — наиболее распространенным доменом адресов электронной почты в списке является «mail.ru», а пять других российских почтовых провайдеров также фигурируют в топ-109.0003

Если это так, воры, вероятно, украли не только учетные данные Twitter.

Чтобы узнать больше о кибербезопасности, посмотрите наше видео.

«Эти учетные данные… настоящие и действительные. Из 15 опрошенных пользователей все 15 подтвердили свои пароли», — пишет LeakedSource. «Объяснение этому заключается в том, что десятки миллионов людей были заражены вредоносным ПО, и вредоносное ПО отправляло каждое сохраненное имя пользователя и пароль из браузеров, таких как Chrome и Firefox, обратно хакерам со всех веб-сайтов, включая Twitter».

«Объяснение этому заключается в том, что десятки миллионов людей были заражены вредоносным ПО, и вредоносное ПО отправляло каждое сохраненное имя пользователя и пароль из браузеров, таких как Chrome и Firefox, обратно хакерам со всех веб-сайтов, включая Twitter».

Россия также была в центре внимания последней крупной утечки украденных данных, которая обнаружилась на LeakedSource несколько дней назад — на этот раз целью была ВКонтакте, крупнейшая социальная сеть страны.

Если учетная запись LeakedSource проверена и вы стали жертвой, вероятно, лучше избавиться от этой вредоносной программы, а не просто изменить пароль. Когда кто-то таким образом получает доступ к компьютеру, он может использовать его для кражи информации и распространения вредоносного ПО среди других людей.

@Asher_Wolf Если вы столкнулись с этим конкретным взломом, скорее всего, весь ваш компьютер был скомпрометирован, а это означает, что у вас будут большие проблемы

— Leaked Source (@LeakedSource) 9 июня 2016 г.

Согласно ZDNet, хакер, предоставивший LeakedSource данные Twitter (а также данные MySpace и VK), теперь пытается продать их за 10 биткойнов (около 5800 долларов США). ).

Похоже, что LeakedSource регулярно объявляет о крупных утечках в то время, когда люди появляются на подпольных рынках, пытаясь продать соответствующие данные. Время не связано с самими утечками, поскольку они происходили в течение многих лет, хотя сейчас все данные всплывают. LeakedSource утверждает, что «не занимается, не поощряет и не оправдывает» взлом.

Почему исследователи обучают ИИ на играх?

Послушайте эту историю |

В последнее время мы видели, как агенты ИИ, такие как CICERO и DeepNash, берутся за такие игры, как Diplomacy и Stratego соответственно. Почему крупные технологические компании, такие как Meta и DeepMind, выбрали эти старые стратегические игры для проверки своих возможностей ИИ?

Существует множество причин, по которым исследователи используют игры для обучения ИИ. Игры обычно строятся на основе методологии, основанной на правилах, для которой довольно легко кодировать. Однако секретный соус кроется в открытом характере игр. То же самое, что побуждает людей играть в игры и создавать собственный опыт, делает их лучшим местом для обучения алгоритмов ИИ.

Игры обычно строятся на основе методологии, основанной на правилах, для которой довольно легко кодировать. Однако секретный соус кроется в открытом характере игр. То же самое, что побуждает людей играть в игры и создавать собственный опыт, делает их лучшим местом для обучения алгоритмов ИИ.

Исследователи стремятся создать модель, используя правила игры, а затем дать ей возможность научиться решать различные задачи в реальной игре. Это не только улучшает работу агента, но и предоставляет ему больше информации для дальнейшего улучшения своих задач. Например, если модель обучается с помощью обучения с подкреплением, она также может улучшать себя в зависимости от задач, которые она выполняет в игре.

Все эти и многие другие причины делают видеоигры идеальным тренировочным испытанием для игр. Однако у этого метода есть и свои недостатки.

Генерация обучающих данных Прежде всего, сбор данных и создание набора данных без предвзятости — это одна из самых недооцененных частей создания новой модели ИИ. Однако многие модели сегодня по-прежнему работают с предвзятостью из-за определенных выводов, сделанных на основе набора данных. ИИ, обученный в смоделированной среде, такой как игра, менее подвержен таким проблемам.

Однако многие модели сегодня по-прежнему работают с предвзятостью из-за определенных выводов, сделанных на основе набора данных. ИИ, обученный в смоделированной среде, такой как игра, менее подвержен таким проблемам.

Процесс сбора данных можно полностью пропустить при обучении агента в смоделированной среде. Нам нужно только взглянуть на подход DeepMind к обучению своих алгоритмов, когда нейронные сети проходят через сотни часов моделирования, чтобы тренироваться против самих себя. В процессе, известном как многоагентное обучение с подкреплением, AlphaStar смогла превзойти 99,8% игроков-людей в игре Starcraft II. Эти стратегические алгоритмы решения проблем могут обрабатывать решения и извлекать информацию из реальных военных противостояний, помогая людям принимать важные решения.

Этот подход, позволяющий алгоритму играть в игру самому, смог избавить исследователей от тяжелой работы по сбору данных о том, как игра на самом деле ведется в реальном мире. Распространяя этот подход на более реалистичные игры, такие как Grand Theft Auto V, исследователи могут собирать данные о том, как выглядят дороги, как могут функционировать транспортные средства, а также о решениях, которые агент ИИ будет принимать в аналогичной реальной ситуации. Его можно использовать в качестве набора данных для агента, отвечающего за управление беспилотным автомобилем, что снижает потребность в сборе высококачественных данных с реальных дорог и трафика.

Его можно использовать в качестве набора данных для агента, отвечающего за управление беспилотным автомобилем, что снижает потребность в сборе высококачественных данных с реальных дорог и трафика.

При обучении агента моделированию реального мира также выявляются проблемы, которые необходимо решить с помощью модели. CICERO, модель, которая научилась играть в стратегическую игру «Дипломатия», должна была сочетать принципы стратегического мышления с мощной моделью обработки естественного языка для решения сложных проблем, представленных в игре. Используя этот подход, эту модель можно развернуть в реальном мире, чтобы она функционировала в качестве дипломатического помощника при взаимодействии между людьми.

Открытые песочницы Во-вторых, у игр есть скелет, основанный на правилах, который позволяет нейронным сетям адаптироваться к различным сценариям. Четкие правила — лучший друг разработчика, поскольку они четко разграничивают различные игровые механики.

Это позволяет программистам создавать четкие и лаконичные алгоритмы, направленные на решение проблем, которые правила создают в игре. Однако когда правила становятся менее конкретными, а игровой процесс приобретает более абстрактный оттенок, агенты ИИ начинают терпеть неудачу. Ярким примером этого является ИИ DeepMind, обученный играть в 57 игр Atari, который постоянно терпел неудачу в игре Pitfall из-за своего подхода проб и ошибок.

Человеку, играющему в игру, легко включиться в логическое мышление и применить принципы, усвоенные им из правил игры, для решения задач, представленных в игре. Совсем другая история с ИИ, так как они либо должны быть закодированы таким образом, чтобы они активно учились на предыдущих знаниях, либо использовать подход проб и ошибок, чтобы победить в игре с помощью грубой силы.

Идеальная игра предлагает открытую среду, выходящую за рамки правил, для поддержки различных задач, целей и способов решения этих проблем. Эти среды могут создавать уникальные проблемы для исследователей ИИ.

Открытая природа Minecraft делает эту задачу невероятно сложной, поскольку игра не только бесконечна по размеру, но и по возможностям. Хотя правила четко установлены, возможности игрока безграничны. Решение задач в Minecraft закладывает основу для будущих агентов ИИ, которые могут взаимодействовать с людьми и четко понимать, что они имеют в виду под своими подсказками, даже если это открытое утверждение.

Игры функционируют как миры, в которые мы не можем попасть, но которые мы переживаем. Для агентов ИИ они представляют собой идеальную тренировочную площадку и один из краеугольных камней будущих исследований ИИ. Изучение ситуаций, близких к реальным, может быть именно тем, что нужно агентам, чтобы преодолеть разрыв между текущим узким ИИ и будущим обобщенным ИИ.