В Архангельске взломали «Красный Крест», мошенники «ВКонтакте», опасные ссылки во «ВКонтакте» — 15 декабря 2021

Все новостиВ центре Архангельска отключили электричество

Россиянам пригрозили арестом за въезд в ЕС на своих авто: новости СВО за 3 июля

Часть Архангельска осталась без горячей воды: когда ее подключат

В соседнем регионе будут штрафовать за плевки на улице: что об этом думаете вы — опрос

137 дней в океане: в Атлантике нашли дрейфующего на лодке человека — кадры спасения

А у вас шалят? Только человек с железными нервами найдет кролика на этой картинке за 10 секунд

На конференции «Вызовы-2030» обсудили роль бизнеса в устойчивом развитии регионов России

Раньше казался нормальным: что про подозреваемого в изнасиловании думают соседи с Левого берега

Северянина, которого подозревают в изнасиловании, арестовали

Дороги Архангельской области признали худшими в России

Режиссер фильма «Экипаж» Александр Митта попал в реанимацию

В полиции рассказали, зачем оцепили тротуар на Воскресенской

В Архангельске из окна выпал двухлетний ребенок

Врачи рассказали, почему брокколи и яйца спасают от переедания

В России увеличат МРОТ — как вырастут зарплаты и пособия

В Сети опубликовали кадры с задержанным подозреваемым в изнасиловании

«Вызвали для потерпевшей скорую помощь»: сотрудники Росгвардии рассказали, как задерживали насильника

Шойгу впервые прокомментировал вооруженный мятеж ЧВК «Вагнер»

Потерпевшей всего 15 лет: новые подробности об изнасиловании на Московском проспекте

Опубликован календарь игр «Водника» на первом этапе розыгрыша Кубка России по хоккею с мячом

Мокрые, в целлофане, но счастливые! Яркие фото с большого и эпичного концерта на Красной пристани

Следственный комитет объявил о проверке после жеста о помощи от ребенка в эфире программы Первого канала

На Крымском мосту — многокилометровые пробки из-за туристов. Когда это закончится?

Когда это закончится?

Манит нас Оман! Пять фактов о малоизвестном для россиян направлении, которое обречено на популярность

«Свидетели услышали крики»: на Московском проспекте на северянку напал насильник

Крановщица, упавшая с высоты на стройке в Новодвинске, умерла в больнице

Депутата из Котласа обвиняют в дискредитации армии: его дело передали в суд

ФСБ сообщила о попытке покушения на главу Крыма

Эти 10 фраз и картинок все запомнили неправильно. И вы тоже?

Очнулся — жены нет, в квартире притон. История северянина, который три года был без сознания

Автобусы из Архангельска в аэропорт Васьково будут ходить по новому расписанию

«Содержат раздел, в котором раскрыты причины начала СВО»: что школьники будут изучать в новых учебниках истории. Отвечает Минпросвещения

Проснулся в реальности, где у него ничего нет: северянин пришел в себя после трех лет без сознания

Будет ли новая волна мобилизации из-за ухода ЧВК «Вагнер»? Отвечает Картаполов

Это что-то новенькое: у 29. RU сменился дизайн

RU сменился дизайн

За два года дошел до Верховного суда: как мужчина заставил управляющую компанию снизить тариф на содержание жилья

Жители Архангельска предположили, что возле оцепленных домов на Воскресенской нашли снаряды

В ЧВК «Вагнер» заявили о приостановке набора наемников

В Архангельске полиция перекрыла проход к двум жилым зданиям

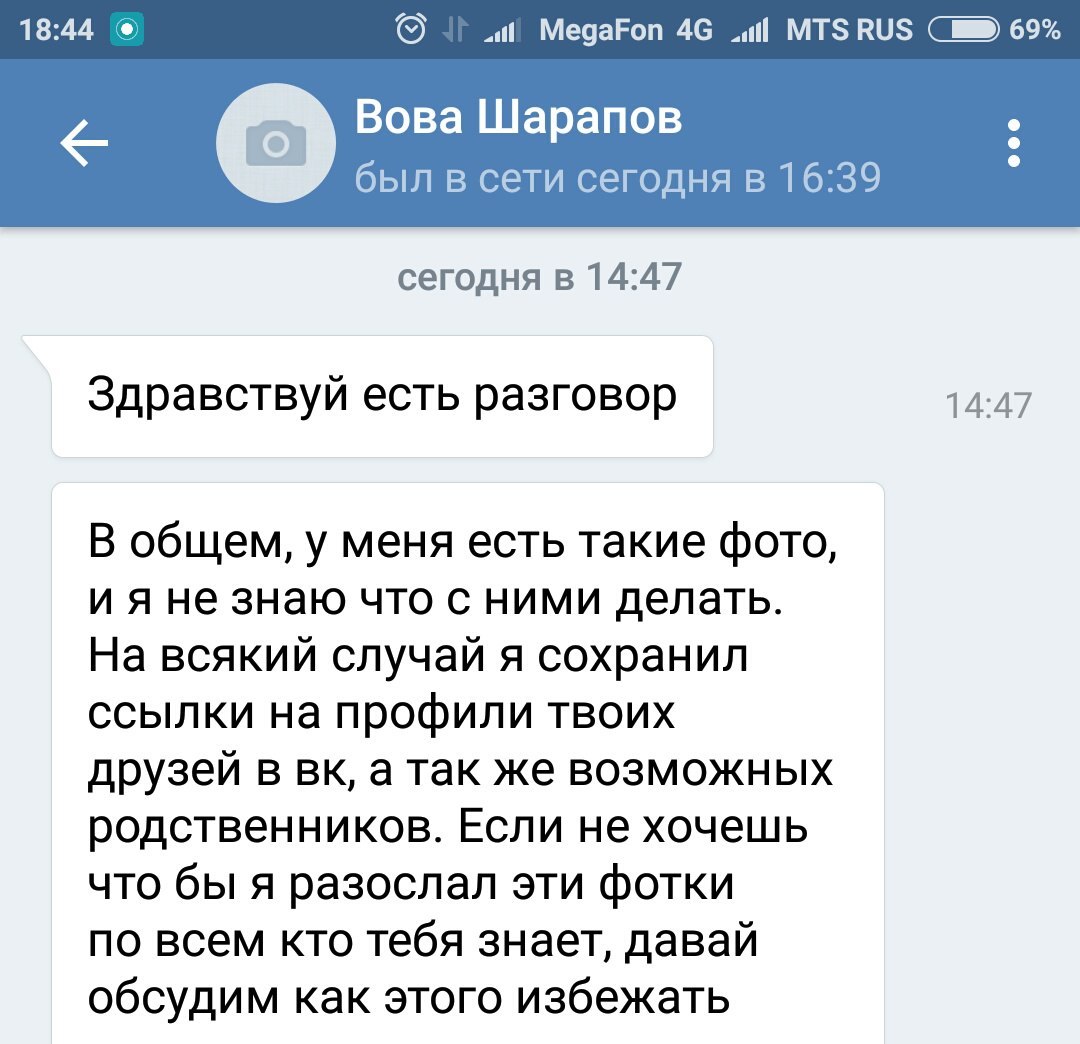

Все новостиЕсли вы получаете предупреждение, еще не факт, что оно само вам не навредит

Скриншот: Сергей Яковлев

Поделиться

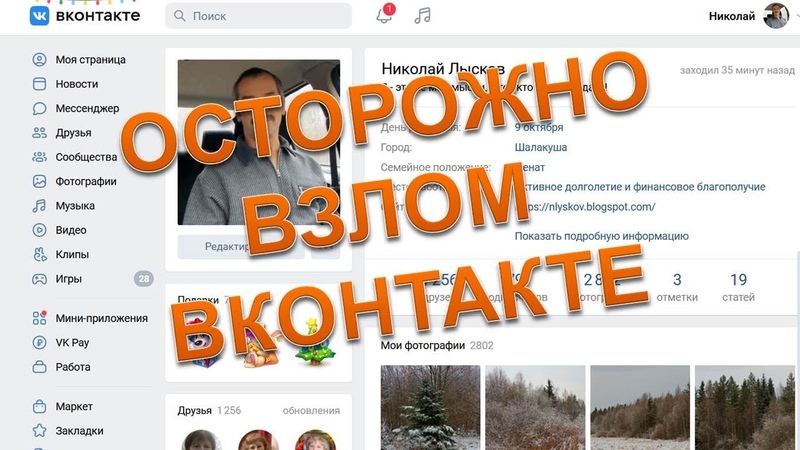

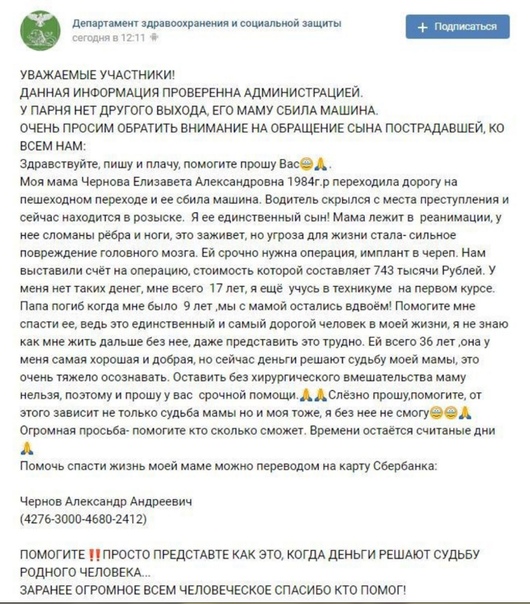

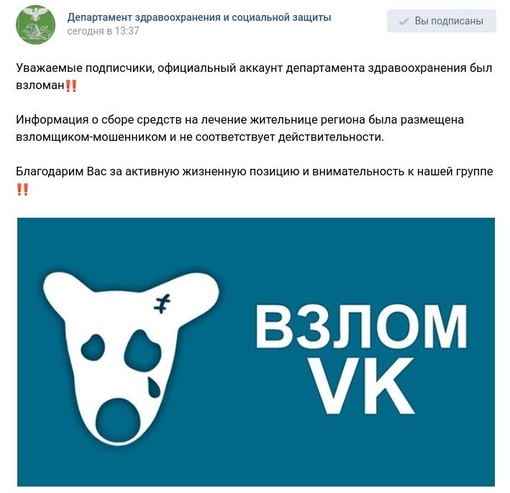

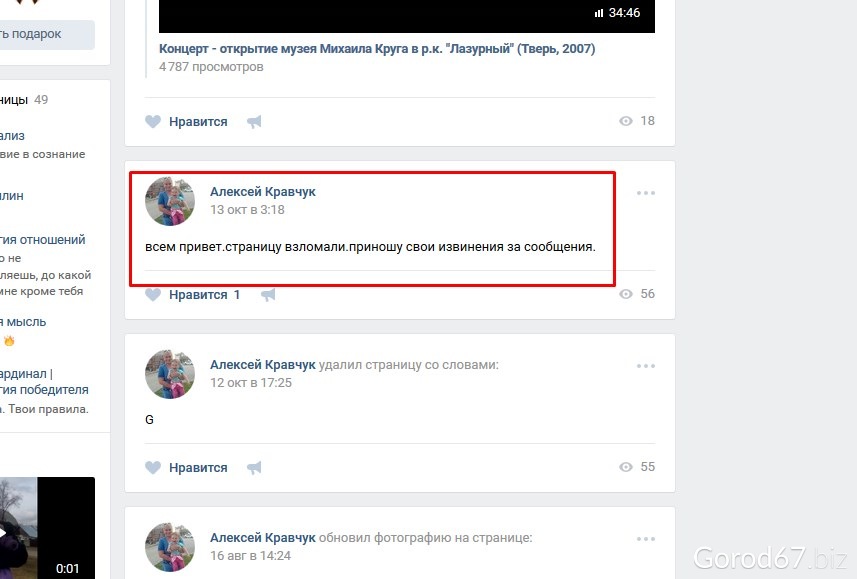

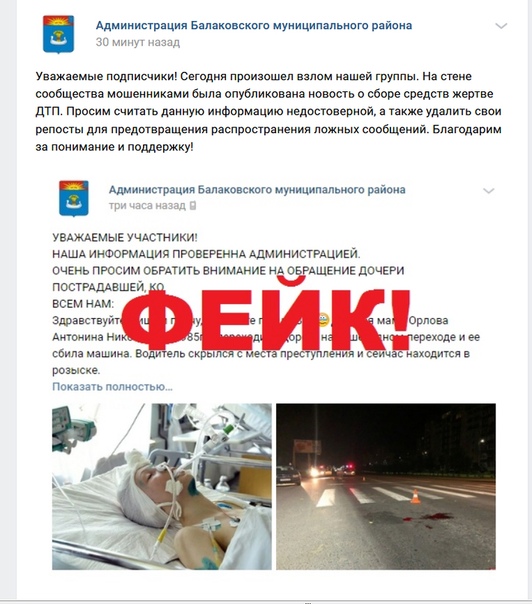

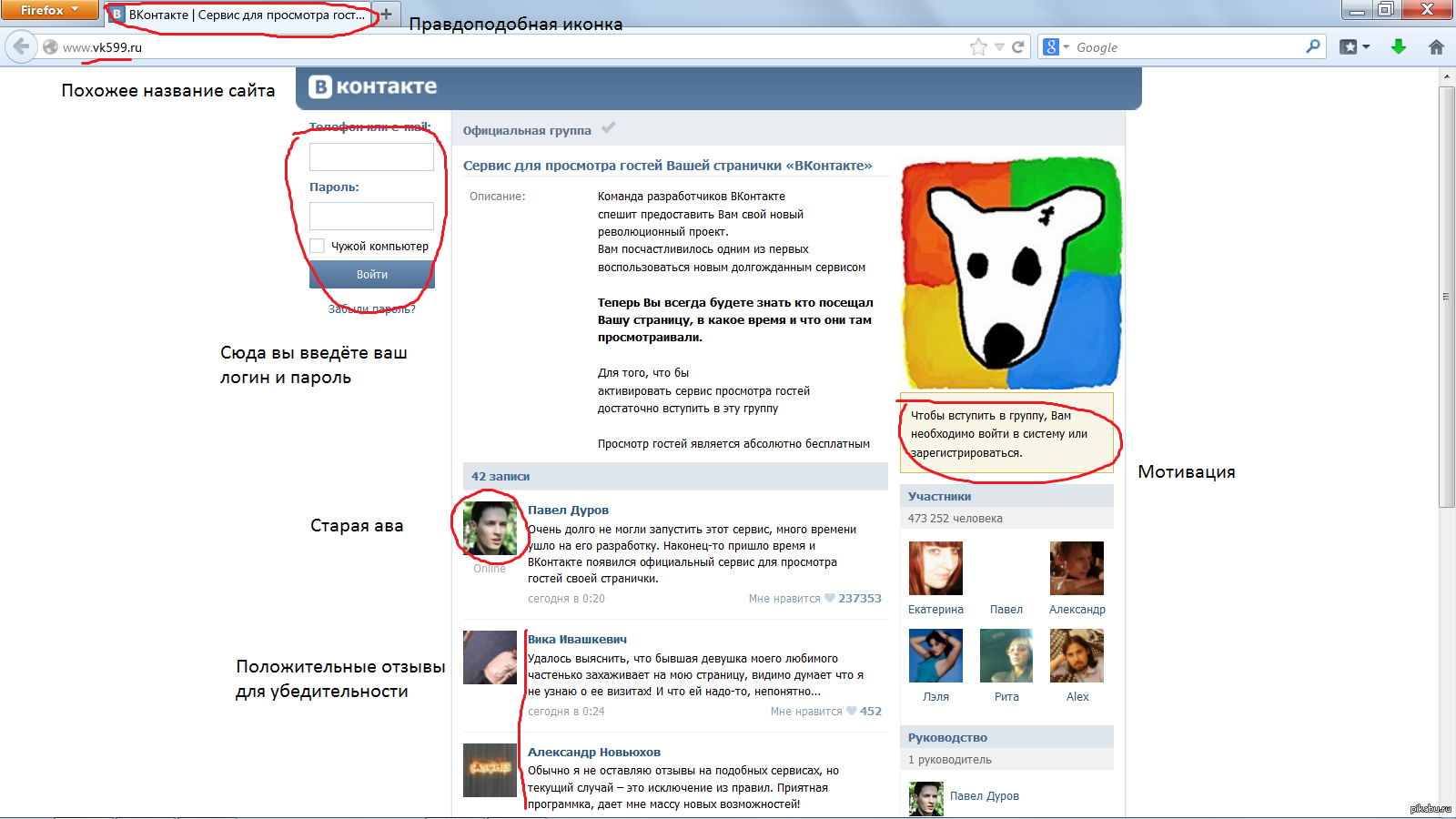

Группу архангельского «Красного Креста» во «ВКонтакте» взломали. Мошенники удалили все записи и превратили сообщество в копию страницы администрации социальной сети. Сейчас там больше трех с половиной тысяч подписчиков. Среди них — пенсионеры. Участникам группы пришли опасные сообщения от мошенников.

Так выглядит группа «Красного Креста» после взлома

org/Person»>Скриншот: «ВКонтакте»Поделиться

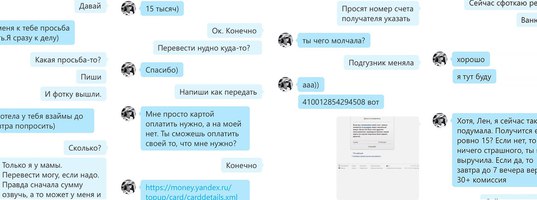

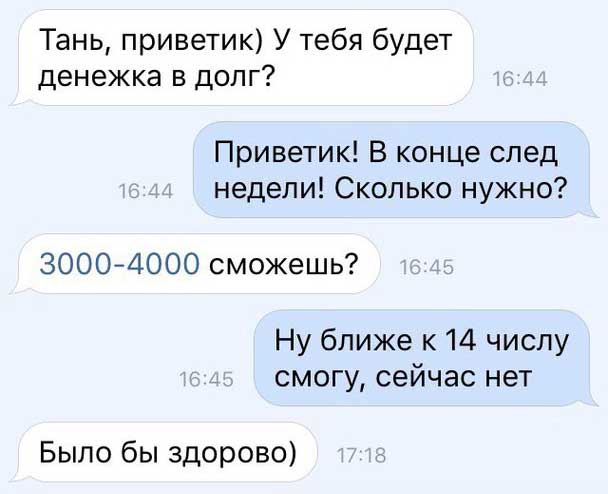

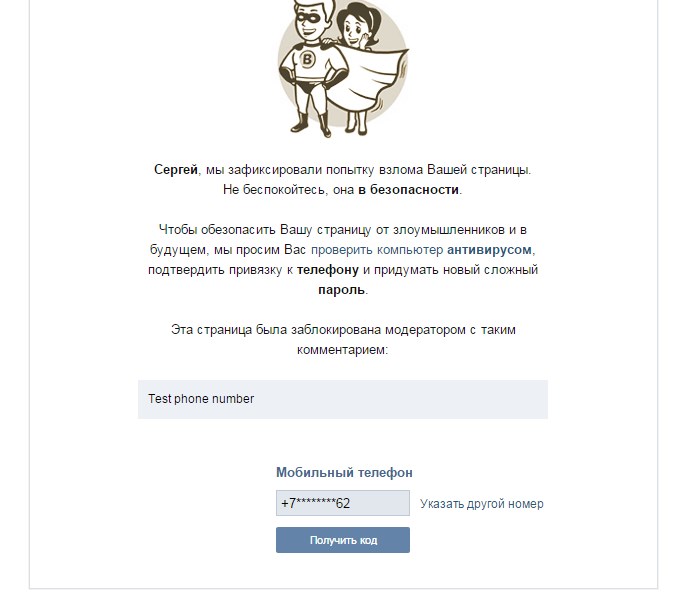

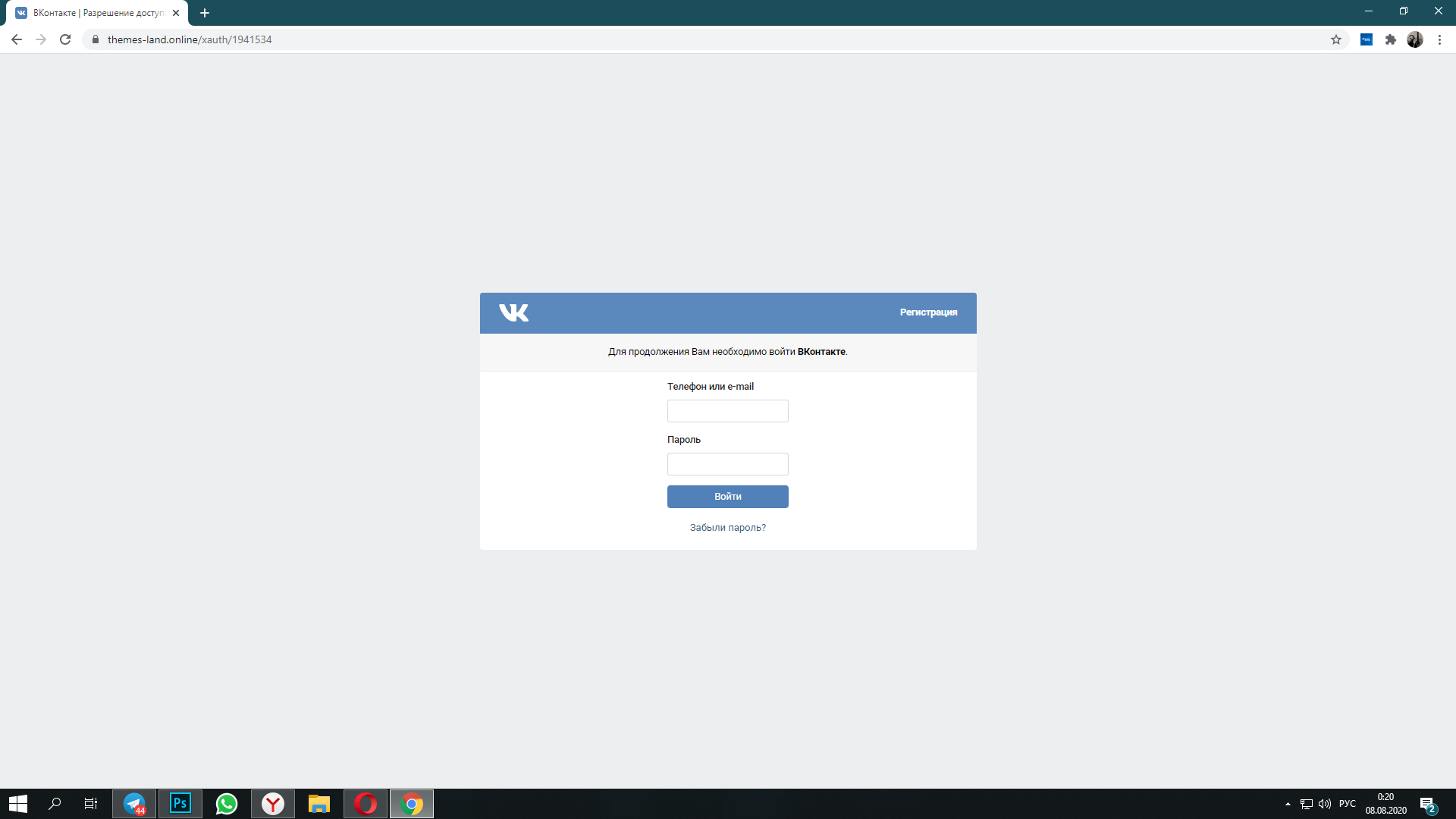

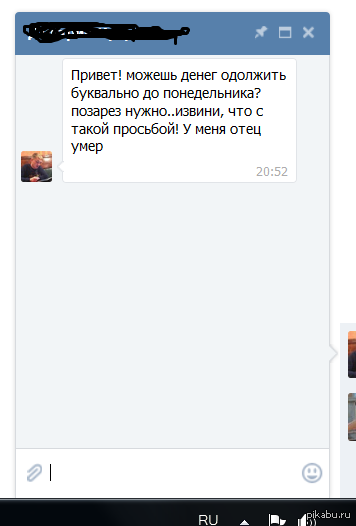

Злоумышленники отправляли подписчикам группы сообщения о попытке взлома. Пользователей просят перейти по ссылке и поменять пароль. Страницу грозят заблокировать.

Такое сообщение пришло подписчику группы архангельского «Красного Креста»

Скриншот: «ВКонтакте»

Поделиться

В случае перехода по ссылке и изменения личных данных мошенники получают доступ к странице и личной информации пользователя.

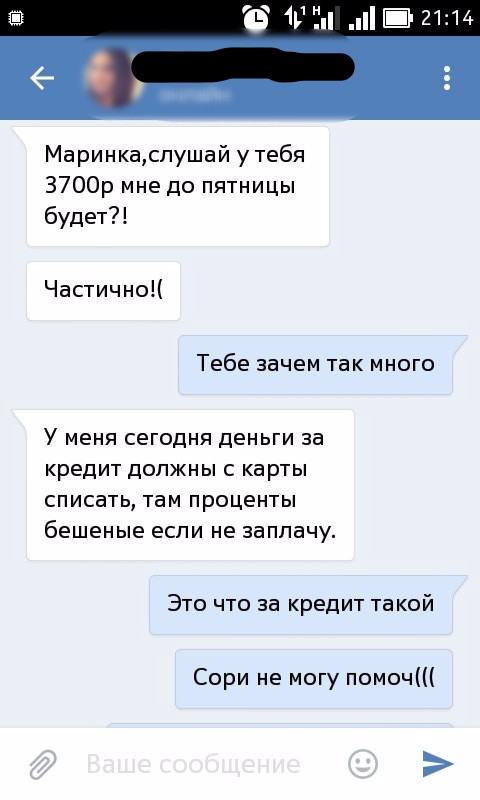

Похожее по смыслу оповещение может отправить и настоящая администрация «ВКонтакте». Отличить официальных представителей соцсети можно по галочке рядом с фотографией.

Так выглядит сообщение от настоящей администрации «ВКонтакте»

Фото: «ВКонтакте»

Поделиться

Это одна из самых популярных сегодня схем мошенничества. Администрация «ВКонтакте» никогда не просит переходить по ссылкам на сторонние сайты.

UPD: на данный момент сообщество заблокировано, но схема довольно распространенная и может коснуться любых других групп во «ВКонтакте».

Антон Данилов

Корреспондент

МошенникиVKВКонтактеКрасный КрестВзлом

- ЛАЙК5

- СМЕХ0

- УДИВЛЕНИЕ0

- ГНЕВ0

- ПЕЧАЛЬ0

Увидели опечатку? Выделите фрагмент и нажмите Ctrl+Enter

КОММЕНТАРИИ6

Читать все комментарии

Гость

Войти

Проголосуй за меня, пожалуйста! Как в Ватсапе и Телеграме крадут аккаунты и деньги

Взломать Телеграм — непростая задача. Считается, что мошенники придумывают новые оригинальные способы подловить пользователей, чтобы угнать аккаунт, но на деле все эти методы стары как мир. Помните, не так давно стало известно про фишинговую ссылку под видом бесплатной подписки на Телеграм Премиум? Честное слово, ведь было уже такое и не раз! А на днях появилась новость, что мошенники научились взламывать аккаунты в Телеграм с помощью просьба пройти по ссылке и проголосовать. Ну как тут отказать? Объясняем, как распознать подвох и почему нельзя открывать сомнительные ссылки.

Ну как тут отказать? Объясняем, как распознать подвох и почему нельзя открывать сомнительные ссылки.

Перед Новым годом в Ватсапе и Телеграме активизировались мошенники. Рассказываем, как распознать подвох

❗ ПОДПИСЫВАЙТЕСЬ НА НАШ КАНАЛ В ДЗЕНЕ - БУДЕТ ИНТЕРЕСНО

Проголосуй за меня — взлом в Телеграме

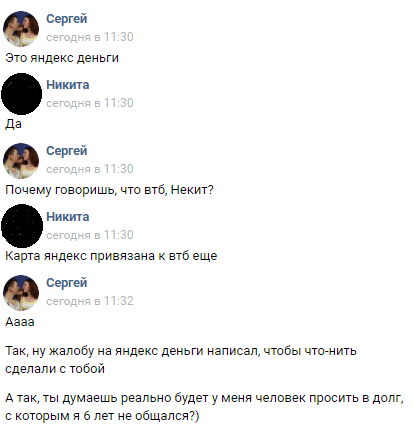

Некоторые способы взлома аккаунтов в Телеграме выглядят довольно топорно: в самом деле, если не знаешь, что это за источник или приложение, то и переходить по ссылке не будешь. В этом случае, внимательные пользователи сразу замечают подвох или попросту пропускают подозрительное сообщение.

Схема с разводом в Телеграме немного изменилась, но распознать подвох легко

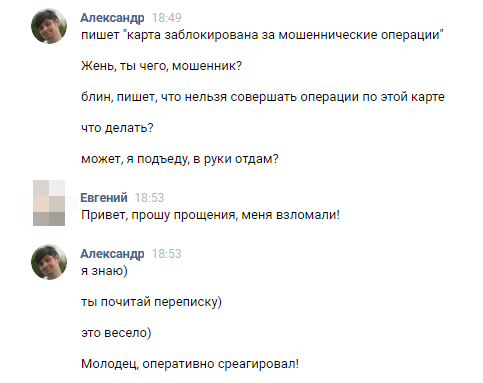

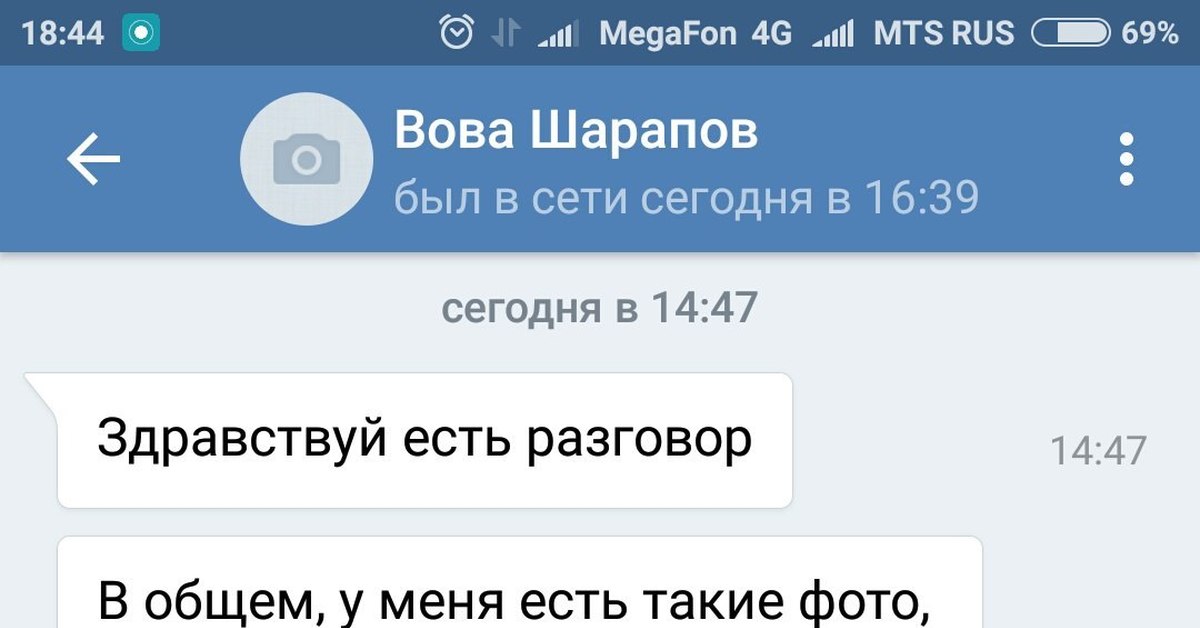

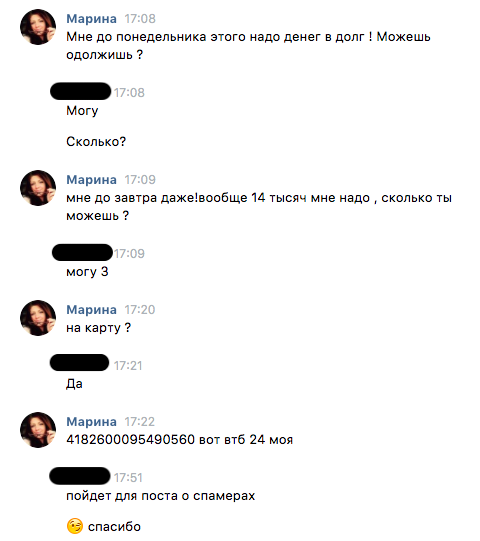

А как быть, если от кого-то из контактов приходит сообщение с просьбой проголосовать? Согласитесь, волей-неволей открываешь ссылку: вряд ли кто-то из тех, с кем знаком лично, будет подставлять тебя. Но такие сообщения лучше обходить стороной. Дело в том, что ссылку отправляет вовсе не человек, а его взломанный аккаунт: согласно данным «Лаборатории Касперского», пользователи стали получать сообщения от знакомых контактов с предложением поучаствовать в опросе.

Дело в том, что ссылку отправляет вовсе не человек, а его взломанный аккаунт: согласно данным «Лаборатории Касперского», пользователи стали получать сообщения от знакомых контактов с предложением поучаствовать в опросе.

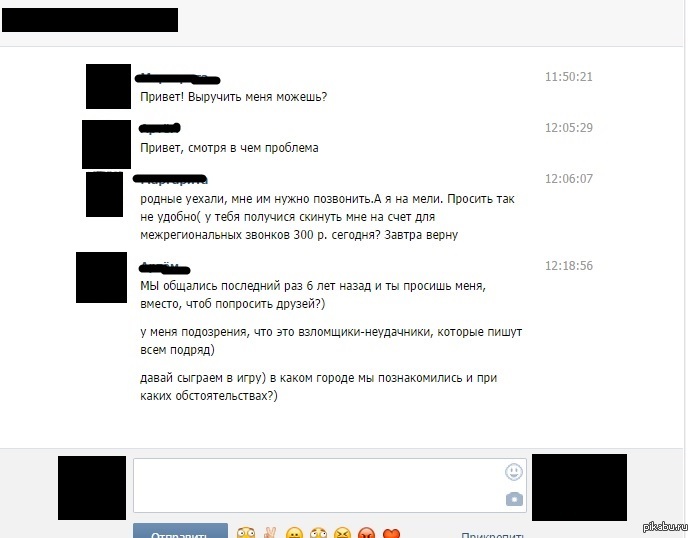

Наверняка вы сталкивались с похожим способом развода еще во ВКонтакте

Предлоги могут быть разными, например, чтобы поддержать ребенка в каком-нибудь конкурсе или самого пользователя, который даже не знает, что его взломали. Текст и сама ссылка отправляются отдельно, чтобы выглядело реалистичнее — сегодня многие пишут одну мысль в несколько сообщений.

Кстати, ссылка на голосование специально сокращена: в URL может может содержаться «goo», что волей-неволей ассоциируется с Google и притупляет бдительность. Однако к компании это не имеет никакого отношения — это всего лишь сторонний сервис для сокращения ссылок.

4 классных фишки Freeform в iOS 16.2, которые вы должны попробовать

После перехода по ссылке для голосования появляется страница аутентификации, на которой нужно ввести номер телефона, чтобы получить код — якобы для подтверждения уникальности. После ввода доступ к аккаунту попадает к мошенникам, и они продолжают рассылать сообщения от вашего имени. Защититься от взлома в Телеграме можно с помощью облачного пароля: мошенникам нужно будет ввести еще и его, что довольно сложно.

После ввода доступ к аккаунту попадает к мошенникам, и они продолжают рассылать сообщения от вашего имени. Защититься от взлома в Телеграме можно с помощью облачного пароля: мошенникам нужно будет ввести еще и его, что довольно сложно.

- Зайдите в Телеграм и выберите Настройки.

- Нажмите «Конфиденциальность», затем «Облачный пароль».

- Придумайте комбинацию символов и добавьте подсказку, чтобы не забыть пароль.

- Теперь при входе в Телеграм на другом устройстве нужно будет вводить и проверочный код, и пароль от аккаунта.

Так что, если вас просят проголосовать в Телеграм, переспросите отправителя, что это за ссылка, а лучше — просто проигнорируйте и не переходите по ней.

Стоит ли покупать iPhone XS Max сейчас? За эти деньги — точно да

Розыгрыш в Ватсапе — правда или нет

Мошенники способны адаптировать свои схемы под любую ситуацию. Так, в преддверии Нового года в Ватсапе появился розыгрыш алкоголя — якобы от крупных продуктовых ритейлеров. Для участия нужно ответить на несколько вопросов, поделиться ссылкой на этот опрос и ввести данные для доставки в случае выигрыша, в том числе, банковской карты.

Для участия нужно ответить на несколько вопросов, поделиться ссылкой на этот опрос и ввести данные для доставки в случае выигрыша, в том числе, банковской карты.

Развод в честь Нового года в WhatsApp. Будьте осторожны и предупредите близких!

Выглядит страничка довольно симпатично — ни о каком топорном дизайне речи не идет, поэтому повестись на развод действительно можно. Но смущает то, что нужно переслать сообщение с розыгрышем в Ватсапе — попахивает спамом времен ICQ, не говоря уже о предоставлении данных карты. По идее, списание 1 рубля со счета происходит только в случае использования промо-периодов подписок на сервисы, но раз в конкурсе речь о бесплатном призе, то и карта не нужна.

- Естественно, никакого розыгрыша нет: в России онлайн-продажа алкоголя запрещена, поэтому ни одна торговая сеть этого вам предлагать не станет, тем более, в мессенджере. Так что, розыгрыш в Ватсапе — неправда.

- Даже если вы собираетесь открыть ссылку с розыгрышем, то делайте это в приватном окне браузера.

- Ни в коем случае не вводите данные карты абы где: для этого должна открыться платежная страница банка.

- Доверять пересланным сообщениям в Ватсапе не стоит: все актуальные акции, предложения и скидки можно найти в приложениях ритейлеров, на их сайтах или в Едадиле. Именно последнюю программу я рекомендую установить всем, чтобы оставаться в курсе различных скидок.

ПОДПИСЫВАЙТЕСЬ НА НАШ ЧАТ В ТЕЛЕГРАМЕ ПРЯМО СЕЙЧАС

Так что, будьте начеку сами и не забудьте предупредить близких об этих способах мошенничества. Естественно, что они не новы: мошенники использовали эти способы и раньше, но сейчас они сопряжены не только с утратой аккаунта, но еще и данных банковских карт.

TelegramБезопасность AppleСоветы по работе с AppleТекущие тенденции и методы фишинга и мошенничества в 2022 году

Существует два основных вида интернет-мошенничества, направленных на кражу данных и денег пользователей: фишинг и мошенничество. Фишеры в первую очередь стремятся получить конфиденциальную информацию от жертв, такую как учетные данные или данные банковской карты, в то время как мошенники используют социальную инженерию, чтобы убедить жертвы перевести деньги по собственному желанию.

История мошенничества и фишинга

Термин «фишинг» был придуман еще в 1996 года, когда киберпреступники атаковали пользователей крупнейшего на тот момент интернет-провайдера America Online (AOL). Выдавая себя за сотрудников AOL, мошенники отправляли сообщения, в которых просили пользователей подтвердить свои учетные записи или запрашивали реквизиты для оплаты. Этот метод фишинга личных данных используется и сегодня, потому что, к сожалению, продолжает давать результаты.

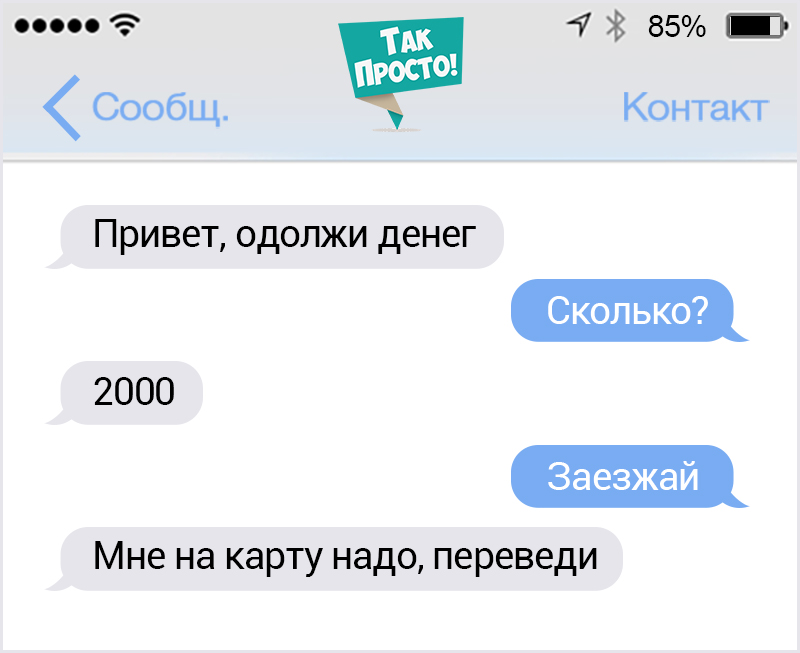

Также в 1990-х годах появились первые онлайн-мошенничества. Когда банки начали развертывать интернет-банкинг, мошенники рассылали пользователям текстовые сообщения якобы от родственников с настоятельной просьбой перевести деньги на реквизиты, указанные в сообщении.

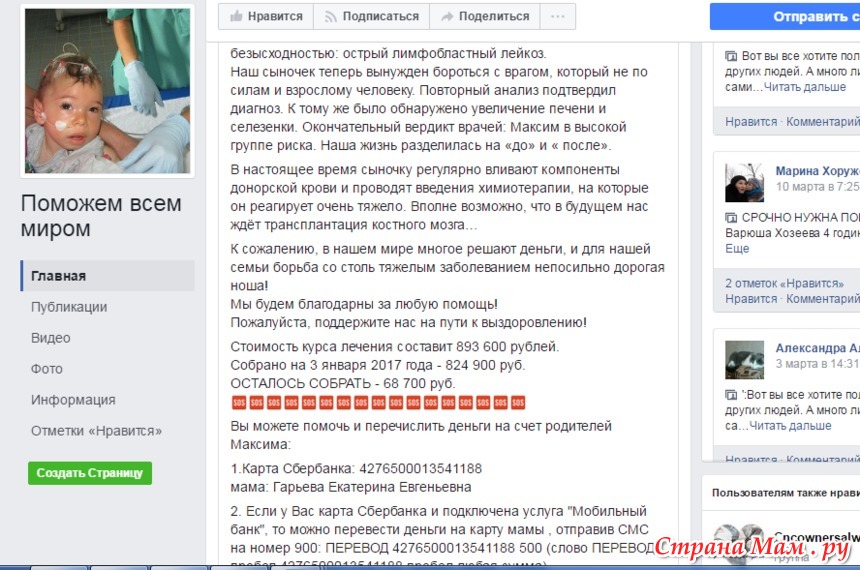

К началу 2000-х годов благотворительность стала распространенной темой мошенничества: например, после сильного землетрясения и цунами в Индийском океане в 2004 году пользователи получали сообщения от поддельных благотворительных организаций с просьбами о пожертвованиях. Примерно в то же время фишеры начали атаковать системы онлайн-платежей и интернет-банки. Поскольку учетные записи пользователей в те времена были защищены только паролем, злоумышленникам было достаточно выманить эту информацию, чтобы получить доступ к деньгам жертв. Для этого они рассылали электронные письма от имени таких компаний, как PayPal, с просьбой перейти на поддельный сайт с корпоративным логотипом и ввести свои учетные данные. Чтобы их сайты выглядели более правдоподобно, киберпреступники зарегистрировали несколько доменов, очень похожих на оригинал, отличающихся всего двумя-тремя буквами. Невнимательный пользователь легко может принять подделку за настоящий сайт банка или платежной системы. Кроме того, мошенники часто использовали личную информацию с собственных страниц жертв в социальных сетях, чтобы сделать свои атаки более целенаправленными и, следовательно, более успешными.

Примерно в то же время фишеры начали атаковать системы онлайн-платежей и интернет-банки. Поскольку учетные записи пользователей в те времена были защищены только паролем, злоумышленникам было достаточно выманить эту информацию, чтобы получить доступ к деньгам жертв. Для этого они рассылали электронные письма от имени таких компаний, как PayPal, с просьбой перейти на поддельный сайт с корпоративным логотипом и ввести свои учетные данные. Чтобы их сайты выглядели более правдоподобно, киберпреступники зарегистрировали несколько доменов, очень похожих на оригинал, отличающихся всего двумя-тремя буквами. Невнимательный пользователь легко может принять подделку за настоящий сайт банка или платежной системы. Кроме того, мошенники часто использовали личную информацию с собственных страниц жертв в социальных сетях, чтобы сделать свои атаки более целенаправленными и, следовательно, более успешными.

С течением времени онлайн-мошенничество становилось все более изощренным и убедительным. Киберпреступники научились успешно имитировать официальные сайты брендов, делая их практически неотличимыми от оригинала, и находить новые способы обращения к жертвам. Появились сервисы, специализирующиеся на создании фейкового контента, и тогда фишинг действительно пошел в гору. Теперь под удар попали не только личные данные и финансы рядовых пользователей, но и политики и крупный бизнес.

Появились сервисы, специализирующиеся на создании фейкового контента, и тогда фишинг действительно пошел в гору. Теперь под удар попали не только личные данные и финансы рядовых пользователей, но и политики и крупный бизнес.

В этом отчете рассматриваются основные тенденции, методы и приемы фишинга, актуальные в 2022 году.

Фишинг и мошенничество: современные виды мошенничества

Фишинг:

Фишеры могут подбирать учетные данные в абсолютно любых онлайн-сервисах: банках, социальных сетях , правительственные порталы, интернет-магазины, почтовые службы, компании по доставке и т. д. Но чаще всего в зоне риска находятся клиенты топовых брендов, потому что люди используют и доверяют им больше, чем более мелким брендам, что повышает вероятность успешной атаки.

Для извлечения заветной информации киберпреступники пытаются убедить жертв, что они входят в систему на реальном сайте соответствующей компании или сервиса или что они делятся своими учетными данными с сотрудником компании. Часто поддельные сайты внешне ничем не отличаются от оригинала, и даже опытный пользователь может быть обманут. Фишеры умело копируют верстку и дизайн официальных сайтов, добавляя на свои страницы дополнительные детали, такие как поддержка в чате (обычно неактивном) и ссылки на реальные сервисы для внушения доверия.

Часто поддельные сайты внешне ничем не отличаются от оригинала, и даже опытный пользователь может быть обманут. Фишеры умело копируют верстку и дизайн официальных сайтов, добавляя на свои страницы дополнительные детали, такие как поддержка в чате (обычно неактивном) и ссылки на реальные сервисы для внушения доверия.

Фишинговый сайт с поддержкой чата

В последнее время, наряду с онлайн-фишингом, набирает обороты вишинг (голосовой фишинг). Мошенники либо звонят жертвам напрямую, либо используют различные уловки, чтобы заставить их сделать звонок, после чего пытаются получить их личные данные и деньги по телефону.

Ложное сообщение о проблемах с Windows, в связи с чем жертва должна позвонить мошенникам

Также актуален целевой или целевой фишинг , который, как следует из названия, нацелен на конкретного человека или организацию. Целевые фишинговые электронные письма и сайты гораздо более персонализированы, чем массовые рассылки, поэтому их очень трудно отличить от настоящих.

Целевые фишинговые электронные письма и сайты гораздо более персонализированы, чем массовые рассылки, поэтому их очень трудно отличить от настоящих.

Мошенничество

В то время как фишеры нацелены как на бизнес, так и на обычных интернет-пользователей, мошенники охотятся в основном на последних. Большинство мошенников работают, предлагая жертве простой способ заработать кучу денег или шанс выиграть ценный приз или получить что-то бесплатно или с огромной скидкой. Основная цель этого типа угроз — сбор денег, но мошенники также могут собирать личные данные жертвы для последующей продажи или использования в других схемах.

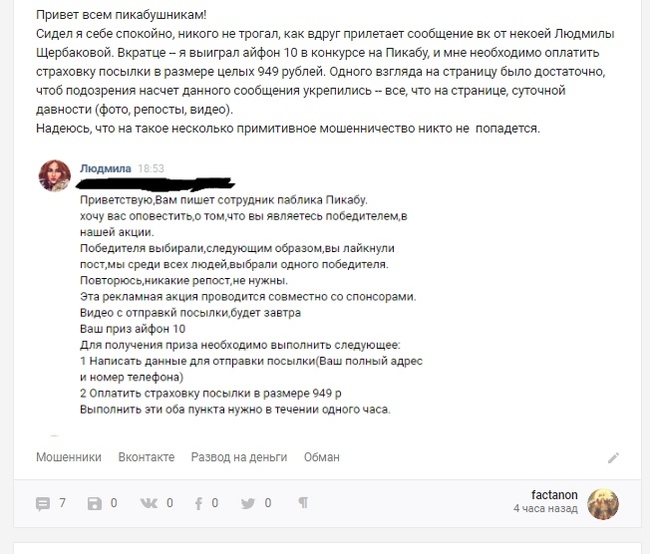

На скриншоте ниже, например, жертве сообщают, что она выиграла смартфон, и просят заплатить небольшую плату за его доставку, а также указывают адрес электронной почты, дату рождения, пол, номер телефона, и домашний адрес.

Форма для сбора персональных данных для отправки фиктивного приза

В большинстве случаев мошенники запрашивают эти данные, чтобы убедить жертву в том, что приз действительно будет отправлен, а не хранят их. Однако некоторые мошенники могут сохранять всю информацию, введенную на своих сайтах, с целью последующей рассылки вредоносных электронных писем якобы от жертв с использованием их имен и адресов.

Однако некоторые мошенники могут сохранять всю информацию, введенную на своих сайтах, с целью последующей рассылки вредоносных электронных писем якобы от жертв с использованием их имен и адресов.

Помимо обещаний легких денег и ценных призов, мошенники активно заманивают пользователей на несуществующие сайты знакомств. Например, они могут отправить приглашение в чат с другими пользователями вместе со ссылкой на мошеннический сайт и привлекательными фотографиями. Оказавшись на поддельном сайте, пользователю говорят, что он может получить премиальный доступ к платформе знакомств практически бесплатно, но срок действия предложения истекает сегодня. Им просто нужно зарегистрироваться и заплатить небольшую плату.

Предложение активировать премиум-аккаунт на поддельном сайте знакомств

Есть и другие способы привлечения жертв на мошеннические сайты: «продажа» востребованных или дефицитных товаров, поездки с единомышленниками и т. д. В общем, если что-то пользуется популярностью у пользователей, мошенники используют это как приманку. .

д. В общем, если что-то пользуется популярностью у пользователей, мошенники используют это как приманку. .

Распространение

Хотя большинство мошеннических и фишинговых атак начинаются с массовых электронных писем, содержащих ссылки на поддельные веб-сайты, сегодня все большее распространение получают альтернативные векторы атак. Существует так много различных платформ для связи и обмена данными, которые злоумышленники могут использовать для распространения фишинговых ссылок.

Мессенджеры

Одним из основных векторов фишинга и мошенничества являются такие мессенджеры, как WhatsApp и Telegram.

Пользователи WhatsApp могут получить мошенническое сообщение либо от самих киберпреступников, либо от кого-то из их списка контактов. Чтобы распространять свои аферы, злоумышленники рассылают сообщения от имени популярных брендов или государственных учреждений, но не стесняются вовлекать и пользователей. В частности, чтобы получить подарок, обещанный в сообщении, они часто заставляют жертву переслать его всем или некоторым своим контактам.

Киберпреступники заставляют жертву переслать ссылку на поддельную раздачу своим контактам в WhatsApp

В последнее время в Telegram появилось много каналов, обещающих призы или схемы инвестирования в криптовалюту. В чатах популярных Telegram-каналов также обитают мошенники, которые, выдавая себя за обычных пользователей, публикуют сочные предложения по заработку и другие предложения. Для массовой публикации комментариев киберпреступники могут использовать ботов. Чтобы открыть секрет легких денег, пользователю предлагается связаться с мошенниками или перейти на их канал.

Комментарий в Telegram-чате с рекламой схемы обмена валюты

Комментарии с предложением легкой наживы встречаются и в социальных сетях, например, под фотографиями в популярных аккаунтах, где сообщения читаются с большей вероятностью, чем на странице с меньшим количеством последователей. Киберпреступники предлагают пользователям перейти по ссылке в шапке профиля, отправить им личное сообщение или присоединиться к секретному групповому чату. Сообщение также может содержать ссылку на фишинговый или мошеннический сайт. Посты, обещающие хорошо оплачиваемую подработку со ссылкой на мини-приложение, также распространены в ВКонтакте, российском аналоге Facebook. Кроме того, киберпреступники могут использовать социальные сети для рассылки прямых сообщений пользователям, продвижения своих предложений или создания поддельных аккаунтов, обещающих ценные подарки, внутриигровую валюту и подарочные карты. Их раскручивают с помощью рекламы, хэштегов или массовых отметок пользователей в сообщениях, комментариях или на фотографиях.

Сообщение также может содержать ссылку на фишинговый или мошеннический сайт. Посты, обещающие хорошо оплачиваемую подработку со ссылкой на мини-приложение, также распространены в ВКонтакте, российском аналоге Facebook. Кроме того, киберпреступники могут использовать социальные сети для рассылки прямых сообщений пользователям, продвижения своих предложений или создания поддельных аккаунтов, обещающих ценные подарки, внутриигровую валюту и подарочные карты. Их раскручивают с помощью рекламы, хэштегов или массовых отметок пользователей в сообщениях, комментариях или на фотографиях.

Инстаграм-аккаунт, «раздающий» смартфоны бесплатно

Торговые площадки

Торговые площадки выступают посредником между пользователем и продавцом, в некоторой степени обеспечивая безопасность сделки для обеих сторон. Но их функциональность также открыта для использования мошенниками. Распространенная схема на российских маркетплейсах — когда продавец не хочет общаться на сайте и пытается перевести разговор в сторонний мессенджер, куда можно отправить вредоносную ссылку, не опасаясь срабатывания встроенной защиты маркетплейса.

Также на торговых площадках мошенники часто комментируют отзывы других пользователей о товарах, уверяя потенциальных покупателей, что товар можно купить гораздо дешевле в другом месте, и прикрепляя ссылку на мошеннический сайт.

Мошенники распространяют ссылки на поддельные сайты через комментарии к обзорам товаров на маркетплейсах

Фишинговые и мошеннические методы атак

Для проведения атак киберпреступники используют широкий спектр технических и психологических уловок, чтобы обмануть как можно больше пользователей при минимизации риска обнаружения.

Ниже представлены основные приемы фишинга и мошенничества, используемые в 2022 году.

Спуфинг

Чтобы повысить доверие жертвы к фейковому ресурсу, мошенники часто пытаются сделать его максимально похожим на оригинал. Этот метод известен как спуфинг. В контексте подмены веб-сайтов существует два основных типа:

- Подмена домена, когда злоумышленники подделывают домен веб-сайта, чтобы обмануть пользователей,

- Подмена контента, когда они имитируют внешний вид законного сайта.

Для атак обычно используются оба из них.

Подмена домена включает регистрацию домена, аналогичного домену целевой организации. Фишеры тщательно выбирают домены, которые не выглядят подозрительными для жертв. Подделку домена можно разделить на три категории:

- Опечатка — это использование исходного доменного имени с опечатками, обычно допускаемыми пользователями при вводе URL-адреса, такими как отсутствующие или лишние символы или буквы в неправильном порядке.

Ошибочное написание домена Instagram.com, где вместо буквы «g» стоит цифра 9 бренду, пользователи которого являются целевыми. Например, такие слова, как «логин», «безопасный», «аккаунт», «подтвердить» и так далее. Слово «счет» в доменном имени рядом с названием банка Подмена содержимого используется для имитации внешнего вида законного сайта. Здесь можно выделить следующие способы: Легальный сайт, служащий фоном для фишинговой формы Комментарий в HTML-коде фишинговой страницы, указывающий на использование HTTrack Иногда мошенникам проще взломать чужие сайты для размещения вредоносного контента, чем создавать свои с нуля. Форма входа, созданная с помощью iFrame на взломанном сайте Домашняя страница взломанного сайта, которая выглядит нормально Фишинговая страница размещена в подкаталоге взломанного сайта Некоторые интернет-мошенники вместо создания или взлома сайтов предпочитают использовать возможности сервисов, которым доверяют пользователи. Таким образом, для проведения атаки очень часто используются формы для создания онлайн-опросов и сбора данных (Google Forms, MS Forms, HubSpot Form Builder, Typeform, Zoho Forms и т. д.). Например, на скриншоте ниже мошенники под видом техподдержки популярного криптокошелька используют форму Google для выманивания у пользователей идентификационных данных, таких как адрес электронной почты и секретная фраза. Мошенники пытаются выманить конфиденциальные данные через Google Forms Несмотря на то, что такие сервисы начали предупреждать пользователей об опасности обмена паролями через формы, а также реализовывать автоматическую защиту (например, блокировать формы, содержащие ключевые слова типа «пароль»), этот метод остается популярным среди мошенников из-за возможности массового -создавать фишинговые опросы. Для обхода встроенной защиты часто используют спуфинг текста, то есть заменяют символы в ключевых словах визуально похожими: например, вместо пароля пишут pa$$w0rd, делая такие слова неузнаваемыми для автоматизированных систем. Помимо форм, злоумышленники активно используют облачные документы. Не в последнюю очередь они могут отправлять электронные письма со ссылкой на документ в законном сервисе, который содержит фишинговую ссылку. Мошенники используют различные методы, чтобы скрыться от обнаружения. Одним из способов избежать обнаружения является обфускация, когда невидимый для пользователя исходный код мошеннической страницы зашифровывается, чтобы затруднить обнаружение атаки автоматическими средствами. Подробно о методах обфускации мы рассказывали в нашем посте о рынке фишинг-китов. Еще один способ защитить мошеннический сайт от обнаружения — использовать методы, позволяющие скрыть содержимое страницы от автоматизированного анализа. Вот некоторые из них: Чтобы загрузить песню с мошеннического сайта, пользователя просят разрешить уведомления браузера с этого сайта Атака «браузер в браузере»: всплывающее окно имитирует окно браузера с адресной строкой Помимо контента, мошенники пытаются скрыть URL-адреса вредоносных сайтов от технологий обнаружения. Уловки киберпреступников часто нацелены на пользователя, а не на уязвимости системы безопасности. Мошенники используют свои знания о человеческой психике, чтобы обмануть жертв. Они могут быть объединены с техническими средствами для достижения разрушительного эффекта. Поддельная CAPTCHA на фишинговой странице, запрашивающая разрешение на отображение уведомлений браузера, якобы для подтверждения того, что вы не робот Злоумышленники используют почтовый домен жертвы для создания контента на мошенническом сайте Мошенники угрожают конфискацией всего имущества и счетов пользователя, если тот не погасит фиктивный долг  Например, наиболее часто используемые кириллические буквы в таких атаках — это a, c, e, o, p, x, y, потому что они выглядят идентичными латинским a, c, e, o, p, x, y.

Например, наиболее часто используемые кириллические буквы в таких атаках — это a, c, e, o, p, x, y, потому что они выглядят идентичными латинским a, c, e, o, p, x, y. Взлом сайта

Такие фишинговые страницы недолговечны, поскольку владельцы сайтов быстро обнаруживают и удаляют мошеннический контент, а также регулярно латают дыры и уязвимости в своей инфраструктуре. Тем не менее, если киберпреступники проникнут на заброшенный сайт, размещенные там фишинговые страницы могут просуществовать долгое время. Фишеры могут использовать взломанные сайты несколькими способами:

Такие фишинговые страницы недолговечны, поскольку владельцы сайтов быстро обнаруживают и удаляют мошеннический контент, а также регулярно латают дыры и уязвимости в своей инфраструктуре. Тем не менее, если киберпреступники проникнут на заброшенный сайт, размещенные там фишинговые страницы могут просуществовать долгое время. Фишеры могут использовать взломанные сайты несколькими способами: Такие атаки могут либо использовать существующие каталоги на законном сайте, либо создавать новые.

Такие атаки могут либо использовать существующие каталоги на законном сайте, либо создавать новые. Использование законных услуг

Избегание обнаружения

Некоторые из них довольно эффективны, но не так распространены, поскольку требуют более продвинутых технических знаний, чем те, которыми обладают многие мошенники.

Некоторые из них довольно эффективны, но не так распространены, поскольку требуют более продвинутых технических знаний, чем те, которыми обладают многие мошенники. Это позволяет киберпреступникам обходить как минимум некоторые технологии обнаружения.

Это позволяет киберпреступникам обходить как минимум некоторые технологии обнаружения.

Для этого они могут использовать:

Для этого они могут использовать: Элементы социальной инженерии

Содержимое страницы меняется в зависимости от пользователя и его данных, таких как адрес электронной почты: для подделки домена изображения загружаются из почты пользователя и вставляются на фишинговую страницу.

Содержимое страницы меняется в зависимости от пользователя и его данных, таких как адрес электронной почты: для подделки домена изображения загружаются из почты пользователя и вставляются на фишинговую страницу.

- Злоумышленники дают жертвам ограниченное время, чтобы тем или иным образом отреагировать на их сообщение, чтобы заставить их действовать опрометчиво.

Мошеннический сайт требует срочной оплаты «расходов, связанных с COVID-19» за доставку посылки

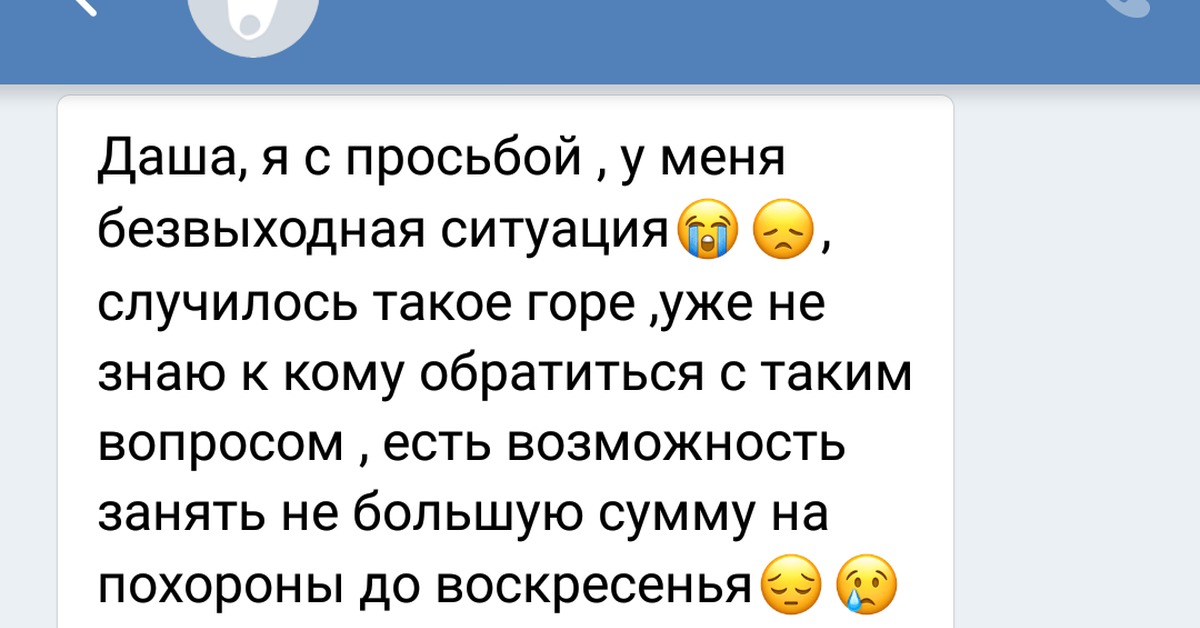

- Воззвание к жалости. Киберпреступники пытаются вызвать у людей чувство жалости, чтобы заставить их расстаться со своими деньгами.

- Выгодные предложения. Мошенники заманивают жертв предложениями, от которых трудно отказаться.

Киберпреступники заманивают пользователя шансом выиграть подарочную карту Amazon

Заключение

Сегодня большинство пользователей более или менее осведомлены о современных веб-угрозах. Многие либо сами сталкивались с интернет-мошенничеством, либо знают о них из новостей или других источников, что усложняет злоумышленникам возможность обмануть жертв и требует использования все более изощренных методов. Вместо нахрапистых фишинговых и мошеннических сайтов все чаще встречаются качественные подделки. Это включает в себя имитацию окна браузера с законным URL-адресом во всплывающем окне, а также фишинговые страницы с законным сайтом в фоновом режиме, загружаемые через iFrame. Мы также видели элементы целевых атак в фишинге и мошенничестве, такие как загрузка контента, связанного с почтовым доменом цели, или использование данных, полученных в результате крупномасштабных утечек, для установления контакта с потенциальными жертвами.

Мы также видели элементы целевых атак в фишинге и мошенничестве, такие как загрузка контента, связанного с почтовым доменом цели, или использование данных, полученных в результате крупномасштабных утечек, для установления контакта с потенциальными жертвами.

В то же время вишинг набирает обороты, потому что по телефону проще оказать давление, не давая жертве времени на раздумья. Кроме того, злоумышленники используют другие доступные каналы связи: электронную почту, популярные мессенджеры, социальные сети, маркетплейсы.

Для осуществления атак они используют различные методы, такие как спуфинг, социальная инженерия, взлом сайтов, сокрытие кода и контента. Наряду с этим продолжают развиваться и методы предотвращения обнаружения. Злоумышленники все чаще используют одноразово сгенерированные ссылки с хэшами, чтобы предотвратить их блокировку технологиями обнаружения веб-угроз.

Также обратите внимание, что мошенники продолжают основывать свои вредоносные кампании на самых горячих темах новостей. Если где-то происходит крупное событие, проблема национального или глобального масштаба, или какая-то услуга или технология становятся все более популярными, будьте уверены, что киберпреступники попытаются этим воспользоваться. Например, период блокировки сопровождался крупномасштабными мошенничествами с «финансовой помощью», а прошлогодний рост цен на криптовалюту сопровождался многочисленными мошенническими инвестиционными схемами. Так что стоит быть бдительным в Интернете, особенно когда дело касается денег: как бы вам ни хотелось верить, что удача свалилась с неба, если что-то звучит слишком хорошо, чтобы быть правдой, скорее всего, так оно и есть.

Если где-то происходит крупное событие, проблема национального или глобального масштаба, или какая-то услуга или технология становятся все более популярными, будьте уверены, что киберпреступники попытаются этим воспользоваться. Например, период блокировки сопровождался крупномасштабными мошенничествами с «финансовой помощью», а прошлогодний рост цен на криптовалюту сопровождался многочисленными мошенническими инвестиционными схемами. Так что стоит быть бдительным в Интернете, особенно когда дело касается денег: как бы вам ни хотелось верить, что удача свалилась с неба, если что-то звучит слишком хорошо, чтобы быть правдой, скорее всего, так оно и есть.

как распознать себя и защитить себя

Мошенничество по телефону – международное явление. Практически ни одна страна не может быть свободна от него, если ее жители активно пользуются современными гаджетами и пользуются большинством финансовых и других сервисов онлайн. В этой статье мы поговорим о телефонных аферах в европейских странах и о том, какие меры предпринимают руководители этих стран для защиты своих граждан.

Виды мошеннических звонков

Результаты опроса, проведенного британской исследовательской компанией Ofcom в течение третьего квартала 2021 года, показали, что около 45 миллионов человек (почти 70% населения страны) стали жертвами мошеннических сообщений или звонков.

Более того, если людей в возрасте от 16 до 34 лет чаще обманывают с помощью серии SMS-сообщений, то пожилые люди становятся жертвами телефонных мошенников. Согласно исследованию, 6 из 10 пенсионеров старше 75 лет получали подозрительный звонок на свой стационарный телефон.

Сумма ущерба от мошеннических схем очень значительна. Согласно онлайн-опросу жителей Испании (результаты опубликованы в апреле 2019 г.), 8,3% пострадавших потеряли от 1000 до 5000 евро, а почти 19.8% — от 100 до 1000 евро.

Пандемия COVID-19 усугубила ситуацию. Французское издание Capital в октябре 2021 года приводило следующие данные: в период кризиса в системе здравоохранения преступления с онлайн-платежами выросли на 16%, с переводами — на 65%.

Схемы телефонного мошенничества разнообразны, но в первую очередь преступники пользуются человеческими страхами: здоровьем и безопасностью, сохранностью своих сбережений. Второй тип звонков от мошенников — это предложение льгот (увеличение вознаграждения и т. д.).

Какие схемы используют телефонные мошенники:

- звонок из банка,

- ремонт компьютеров/установка программного обеспечения,

- компенсация/страхование,

- звонок из налоговой

- пенсионное и инвестиционное мошенничество,

- «борьба с мошенничеством»,

- ложные звонки в полицию и т. д.

Чтобы застать жертву врасплох, преступники часто звонят рано утром. Главное их оружие – внезапность, настойчивость, попытка выбить человека из колеи, заставить действовать немедленно, без колебаний.

Звонки из службы безопасности банка

Мошенничество от имени банка – одна из самых распространенных схем. Звонящие действуют как сотрудники службы безопасности или менеджеры. Профессионально говорят и стараются убедить, что:

Профессионально говорят и стараются убедить, что:

- деньги списаны со счета/карты,

- счет/карта заблокированы,

- банк взломан,

- изменены условия обслуживания карты/счета,

- предложить новую банковскую услугу и т. д.

«Банковские мошенники» запрашивают реквизиты счета и карты, включая PIN-код, и даже предлагают прислать курьера, чтобы забрать карту. Они также могут посоветовать перевести деньги на «безопасный счет».

Для них главное не только узнать реквизиты счета/карты, но и заставить жертву перевести деньги самостоятельно. В этом случае вернуть его будет практически невозможно.

С развитием разного рода голосовых сервисов, автоматических уведомлений и т.д. мошенники используют звонки ботов. Для кого-то эта схема работает эффективнее, а для преступников использование голосовых ботов — отличная возможность увеличить охват аферы.

Еще один технологический прием, используемый мошенниками, — подмена номера. Почти в каждом банке есть узнаваемый короткий номер телефона, которым активно пользуются мошенники. Звонят жертве так, что на экране телефона отображается номер банка, хотя звонок идет с другого номера. Далее мы расскажем, как защититься от этого.

Почти в каждом банке есть узнаваемый короткий номер телефона, которым активно пользуются мошенники. Звонят жертве так, что на экране телефона отображается номер банка, хотя звонок идет с другого номера. Далее мы расскажем, как защититься от этого.

Компьютерные мошенники

В Европе, где соблюдаются авторские права, используются легальные программы, а пользователи пиратского ПО жестко преследуются, мошенники нашли удобную лазейку, чтобы получать деньги от людей.

Известный пример — «афера Microsoft», известная с 2012 года. Чаще всего жертвам звонят люди, которые представляются сотрудниками Microsoft на английском или национальном языке. Они заставляют жертву поверить, что у ее компьютера есть проблема. Однако за комиссию в 300-500 евро предлагают решить ее онлайн.

Другой сценарий — установка якобы антивирусной программы, которая на самом деле крадет личные данные пользователей, в том числе их финансовую информацию.

В 2017 году, по данным отдела компьютерных преступлений Федеральной полиции Бельгии, в мошенничестве подозревалась «индейская банда». В декабре 2022 года уже швейцарские СМИ писали о «компьютерных мошенниках от Microsoft».

В декабре 2022 года уже швейцарские СМИ писали о «компьютерных мошенниках от Microsoft».

По данным GIP Acyma, созданного при Министерстве внутренних дел Франции, уровень угрозы от компьютерного мошенничества в первом квартале 2022 года несколько снизился, но, по мнению экспертов, к лету количество преступлений увеличится.

Мошенничество с компенсациями/инвестициями/пенсиями

Хотя эти виды телефонного мошенничества различаются, мы сгруппировали их по одному и тому же принципу: предлагать выгоду. Преступники утверждают, что потерпевший имеет право на компенсацию, выгодное вложение, возможность распоряжаться пенсионными накоплениями и т. д. Сюда входят звонки о выигрыше в лотерею, о подарках от компаний и т. д.

Далее используется знакомая схема: звонящие пытаются получить данные банковского, пенсионного или другого счета или карты.

Аферы с пенсионными накоплениями расцениваются властями многих стран как самые опасные, так как пожилые жертвы оказываются не только без средств к существованию, но и без возможности заработать их снова.

В рамках борьбы с пенсионным мошенничеством власти Великобритании запретили все «холодные звонки» по поводу пенсий.

Звонки из государственных и муниципальных служб

Для замены сообщений от мошенников со словами: «Мама, у меня проблемы. Пришлите мне денег», — посыпались звонки от лжеполицейских или представителей других силовых структур.

В марте 2022 года полиция Лейпцига предупредила о телефонных мошенниках, которые действовали как полицейские. Они утверждали, что родственник их жертвы стал причиной серьезной аварии и нуждался в деньгах, чтобы избежать тюрьмы.

Другая схема, когда мошенники под разными предлогами звонят и заставляют жертв передать деньги и ценности, находящиеся в их доме или банке, незнакомому человеку, который также выдает себя за сотрудника полиции. Мошенничество подкрепляется уже упоминавшейся подменой номера телефона, с которого звонит преступник, на номер службы экстренной помощи или другой местный номер. Доверившись полиции, люди могут стать жертвами такого мошенничества.

Еще один вид телефонных преступлений — звонки из налоговой инспекции. Мошенники сообщают о проблеме с возвратом налога или неоплаченным налоговым счетом и запрашивают личные данные, чтобы «исправить ситуацию».

«Анти-мошенники»

Вишенкой на торте в методах мошенничества являются звонки от якобы благотворительных организаций, поддерживающих жертв таких преступлений. Мошенники убеждают своих жертв, что за определенную плату их и дальше будут защищать от подобных преступлений.

Организаторы таких фондов напоминают, что их помощь всегда бесплатна.

Как распознать мошенника

Выше мы уже упоминали приемы, которые используют преступники, чтобы сбить жертву с толку: уверенный тон, непрерывная речь, чтобы не дать человеку подумать, постоянный акцент на нехватке времени и требование быстро принять решение. и т.д.

Именно поэтому, как только вы заметите хотя бы одну из этих особенностей в разговоре, бросайте трубку, даже не пытаясь объяснить себе или звонящему, зачем вы это делаете.

Категорически не рекомендуется указывать какие-либо реквизиты банковского счета или карты, лицевого счета и т.п.

Как реагировать на мошенников

Если вам неожиданно позвонили по поводу финансов, страховки или безопасности, подождите, пока звонящий не сообщит вам причину звонка («Я из службы безопасности банка, с вашей карты списали деньги »), но не вступайте в диалог. Повесьте трубку и позвоните в банк/страховую компанию/полицию по номеру, который вы сами найдете в телефонной книге.

Ни в коем случае нельзя перезванивать на номер телефона, с которого поступил подозрительный звонок, даже если он соответствует официальным контактам организации: помните о подмене номеров. Наберите номер самостоятельно.

Что делать, если вас обманули мошенники

Во-первых, не паникуйте и не пытайтесь позвонить им по номеру телефона, чтобы привлечь их к моральной ответственности. Скорее всего, вы не пройдете.

Гораздо эффективнее сразу позвонить в банк или страховую компанию, клиентом которой вы являетесь, и сообщить им о случившемся. Они сделают все возможное, чтобы предотвратить финансовые потери (заблокируют личный или онлайн-аккаунт и т. д.). Тогда вам следует написать заявление в полицию.

Они сделают все возможное, чтобы предотвратить финансовые потери (заблокируют личный или онлайн-аккаунт и т. д.). Тогда вам следует написать заявление в полицию.

В разных европейских странах действуют свои процедуры возврата средств, украденных мошенниками, вот французские правила.

1. Как только пропажа обнаружена, необходимо обратиться в свой банк или позвонить на межбанковский сервер, зарезервированный для противодействия таким преступлениям. Он работает 24/7 по номеру 0892 705 705. Звонки на этот сервер собираются.

2. После устного сообщения рекомендуется быстро подтвердить его заказным письмом в банк, в котором открыт счет, привязанный к банковской карте.

Вы также можете сообщить о возможном преступлении онлайн через службу Perceval. Для этого в личном кабинете на сайте service-public.fr через FranceConnect необходимо указать свои данные и номер поврежденной банковской карты. Затем отправьте квитанцию, которую выдаст служба, в банк.

3. Подать жалобу непосредственно в судебный орган, связавшись с жандармерией или полицейским участком.

Вы можете подать жалобу по почте (обычной или заказной), связавшись напрямую с прокурором. Письмо должно быть отправлено в суд по месту совершения правонарушения или по месту жительства. В ответ вы получите сообщение от прокурора о регистрации жалобы.

В рамках обычной процедуры о мошеннической операции необходимо сообщить не позднее, чем в течение 13 месяцев после ее обнаружения. Однако этот период может быть сокращен до 70 дней, если учреждение получателя платежа находится за пределами Европейского Союза или Европейской экономической зоны — ЕЭЗ (союзные государства, а также Исландия, Лихтенштейн и Норвегия).

4. Как только мошенничество будет обнаружено, банк должен немедленно возместить сумму несанкционированной транзакции, а также любые связанные с этим расходы. Вам не нужно заключать конкретное соглашение о страховании, чтобы воспользоваться этим правовым положением.

Но требовать возмещения можно только в том случае, если списание произошло без участия потерпевшего (например, данные карты были украдены).

Борьба с телефонными мошенниками

Власти европейских стран принимают различные меры по противодействию преступным схемам:

- информирование населения, Горячие линии поддержки

- ,

- законодательных мер.

Практически во всех странах Европы созданы специальные службы, которые занимаются телефонным и кибермошенничеством, кроме того, в некоторых странах действуют общественные движения. На сайтах этих организаций публикуется криминальная статистика и статьи, рассказывающие, как распознать мошенников и как им противостоять.

Полезная информация доступна также на сайтах банков и страховых компаний. В частности, рекомендуется бороться с подделкой номеров следующим образом:

Сохраните в списке контактов на телефоне номер банка, с которого вы получаете уведомления о списаниях и другую официальную информацию. В этом случае, когда вам звонят якобы из банка, но отображаемый номер отличается от сохраненного контакта, даже если он совпадает с номером банка, это будет означать, что вам звонят преступники по технологии подмены номера.

Горячие линии поддержки также довольно популярны. Мы уже упоминали межбанковский сервер из французской инструкции. В Великобритании есть номер 7726 (в раскладке текста спама), на который следует направлять все подозрительные звонки. В Соединенном Королевстве также существует центр оповещения о мошенничестве под названием Action Fraud, на веб-сайте которого вы найдете рекомендации на разных языках.

В Италии жертвам мошенничества рекомендуется обращаться в почтовую полицию (Polizia Postale e delle Comunicazioni), в Польше звонить по специальному номеру 997, в Германии вам нужно будет заполнить форму на сайте Федерального сетевого агентства (Bundesnetzagentur).

Законодательные меры включают следующее. В Великобритании, как мы уже упоминали, принят запрет на «холодные звонки» по поводу пенсионных накоплений.

В Испании по состоянию на январь 2022 года четыре ведущие телефонные компании страны согласовали кодекс поведения для предотвращения мошенничества. В частности, утвердили запрет на рекламные звонки с 21:00 до 09:00 и с 15:00 до 16:00, а также в выходные дни.