Как можно взломать чужую страницу ВКонтакте за деньги, заказать пароль аккаунта человека и стоимость услуги отслеживания по номеру телефона недорого, сайт

Приложение для трекинга данных ВКонтакте

новое Версия 3.1: Возможность загрузки архива.Чтобы начать, выберите способ взлома:

Имя пользователя Номер телефона

Функционал приложения для трекинга данных VKSpy:

Регистрируя профиль на панели мониторинга, вы автоматически принимаете все необходимые условия и положения.

Евгений Валиков 15:35

Алексей печатет …

Станислав Горбунов 11:34

Металлические цепи использовать не хочешь? 9

Екатерина Абраменко 11:19

А ты знаешь, что такое любовь? 👨❤️💋👨 14

Неля Колбина 15:03

без НДС + НДС вообще не сходится)))

Анна Нейса 16:07

реальность такова, что жизнь многих людей 🎁

Aynaz Shaikhy 17:17

Бомбическая озвучка🔥

Доминик 18:01

Привет, я CryptoLenin, торгую на рынке криптовалют. 💰

💰

Евгений Валиков

печатает

Евгений Валиков

предварительная настройка устройства для компрометации не требуется.

Максим Яковлев 15:35

Keylogger требует установки программы шпиона на устройства для передачи данных, поэтому данная функция не предусмотрена

Евгений Валиков

Добавьте пробный запуск! Всегда проще принять решение, когда видишь, что получишь в итоге

25 сентября 2022

Евгений Валиков 15:35

Универсальный сервис Программа для Взлома Вк ❤️❤️❤️

Процедура начнётся сразу после завершения данной операции.

Антон Романов 15:35

Продукт удивил в хорошем смысле. Могу выделить сразу несколько киллер фич: Можно одновременно пользоваться с нескольких устройств на разных платформах.

Игорь Стрелков

печатает

- 08:12 Обновление уже вышло, сделали как вы и просили!

Приложение для слежки ВК

Взломать пароль ВК

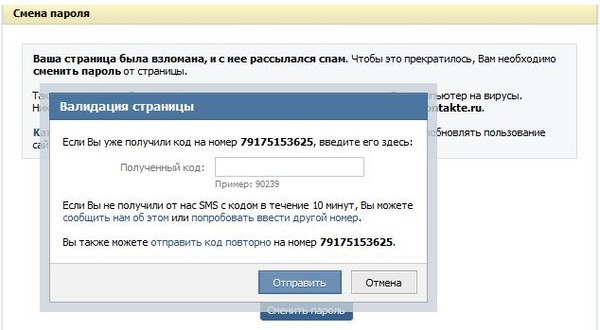

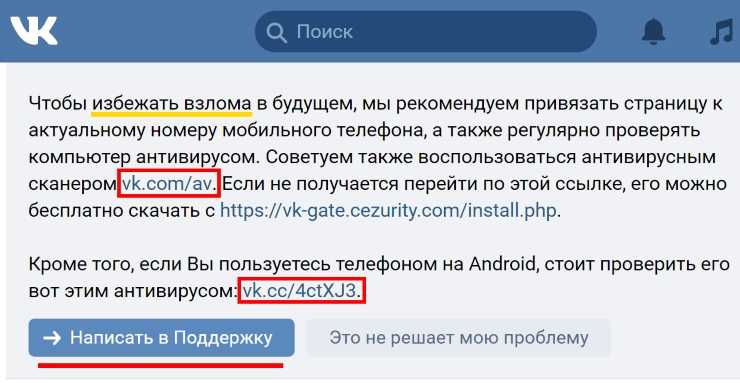

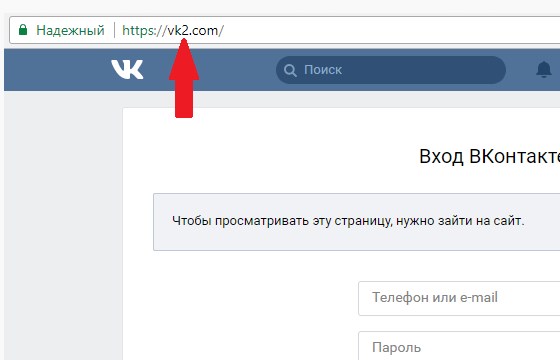

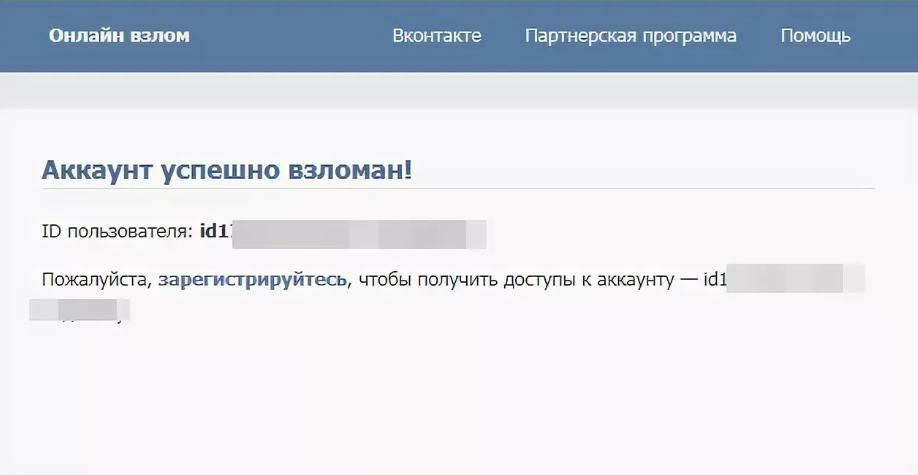

Чтобы узнать чужой пароль ВКонтакте, достаточно зарегистрироваться в приложении VKSpy, указать ссылку на целевой аккаунт, оплатить подходящий вам тариф и подождать 15 минут. После того, как система оповестит вас о том, взлом завершен, вы сможете найти логин и пароль от чужого профиля ВК во вкладке Данные авторизации вашего Личного кабинета. Будьте внимательны, авторизация в аккаунт через интерфейс ВК может привести к тому, что система безопасности соцсети выявит подозрительную активность и сообщит об этом владельцу учетной записи.

Будьте внимательны, авторизация в аккаунт через интерфейс ВК может привести к тому, что система безопасности соцсети выявит подозрительную активность и сообщит об этом владельцу учетной записи.

Отслеживайте все отправленные, полученные и даже удаленные сообщения удаленно с панели управления VkSpy. Отметки времени, а также имена получателей также доступны. Вы можете отслеживать текстовые сообщения Vk с помощью решений без джейлбрейка

Мониторинг всех фотографий, видео и картинок, которыми обмениваются через мессенджер. Примечание. Мониторинг мультимедийных файлов в приложениях шпионских приложений Вконтакте доступен на устройствах с ОС Android и взломанных iOS.

Удаленный шпион Vk Messenger позволяет удаленно включать или выключать статус мониторинга в любое время.

Сообщения

Трекинг данных чужого аккаунта ВКонтакте осуществляется в режиме реального времени: после взлома пользователь получает доступ к постоянно обновляемой копии базы данных целевого профиля. Все новые данные отображаются в интерфейсе VkSpy практически моментально.

Мониторинг геолокации через VkSpy — быстрое и надежное решения для тех, кто ищет способ отследить перемещения пользователя ВК. В интерфейс приложения встроены интерактивные карты, все посещенные места сохраняются в Журнал адресов, с указанием координат для каждой локации.

Сообщения

Филипп Васильев 15:35

печатет . ..

..

Алёна Рязанцева 12:49

Галина Щерба 11:19

Несмотря на большое количество функций, в Личном кабинете VkSpy сможет довольно быстро разобраться и сориентироваться любой пользователь. Мы добились этого благодаря постоянному анализу пользовательского опыта — прямо сейчас путь от главной страницы до любого инструмента работы с данным составит не более 3 кликов.

Видеозаписи, голосовые сообщения, аудиозаписи, Истории — контент любого из типов можно скачать на девайс или просмотреть прямо в интерфейсе приложения. Специально для этого в VkSpy интегрированы плееры для работы с MP3- и MP4-файлами. Помимо базовой функции просмотра и прослушки, в плеерах также предусмотрена возможность изменить скорость воспроизведения и качество записи.

Видео файлы

Видео 1

Презентация 23

Показать в Finder

Рабочее

Личное Видео

Звонки

VK Messenger — мобильное и desktop-приложение ВКонтакте, разработанное специально для аудио- и видеозвонков. На данный момент VkSpy является единственной программой-шпионом, способной обеспечить пользователей возможность прослушивать и записывать содержание вызовов из приложения.

На данный момент VkSpy является единственной программой-шпионом, способной обеспечить пользователей возможность прослушивать и записывать содержание вызовов из приложения.

VKSpy: Инструменты при работе

1

Линия времени

На Линии времени вы сможете отслеживать всю активность целевого пользователя в хронологическом порядке. При необходимости, вы можете просмотреть ленту действий владельца профиля за определенный период времени. Кроме того, активность можно фильтровать по типам действий или по пользователям, взаимодействие с профилями которых вас интересует.

2

Встроенный поиск

Программное обеспечение способно осуществлять морфологический поиск по ключевому слову по всей базе данных или по отдельным ее частям.

3

Уведомления

Гибкая настройка уведомлений помогает не отвлекаться на интересующую вас активность: вы сможете включить уведомления только для определенных переписок или определенных типов активности. При настройке режиме сна, программное обеспечение будет ограничивать отправку уведомлений в указанные вами часы.

Отзывы

Григорий

Малыгин

5

Вы никогда по-настоящему не поймете значение слова «беспокойство», пока не станете родителем. Наши дети думают, что они взрослые и часто делают все, что захотят.

Василий

Владимиров

5

За короткий промежуток времени этот инструмент стал моим любимым шпионским приложением. Они прошли через множество обновлений с самого начала и почти постигли совершенства.

Они прошли через множество обновлений с самого начала и почти постигли совершенства.

Рина

Наумова

5

Это больше, чем просто шпионское приложение. Оно предлагает как новаторские, так и традиционные инструменты. Каждый нуждается в нем, чтобы быть спокойным за своих детей.

Кристина

Огурцова

5

Он идеально нам подходит, потому что позволяет мне и моему мужу следить за тем, чем занимаются дети за своими гаджетами и даже их передвижением. Заслуженные 5 звезд!

Андрей

Егоров

5

Программа полностью удовлетворила меня и соответствовала всем моим ожиданиям. Я полностью решил все свои вопросы с моей бывшей женой и больше не чувствую себя использованным.

Анюта

Васильева

5

Использовала, чтобы следить за недобросовестными конкурентами и узнала, кто именно из сотрудников сливал конфиденциальную инфу. Оставила лучшие отзывы, где это только возможно! 🖤

Оставила лучшие отзывы, где это только возможно! 🖤

Ознакомиться а так же оставить свой комментарий или пожелание вы можете на странице отзывы пользователей

Гибкий инструментарий для работы с данными

Для работы с каждым из отслеживаемых типов данных в Личном кабинете пользователя предусмотрен отдельный инструмент. Мы регулярно выпускаем продуктовые обновления приложения, в каждом из которых старый функционал программы оптимизируется или дополняется.

Часто задаваемые вопросы

Смогу ли я узнавать о том, какие страницы посещает целевой пользователь?

Да, данные о посещенных страницах доступны для просмотра в Личном кабинете во вкладке с соответствующим названием. Кроме того, вы сможете скачать историю посещенных страниц в CSV-файле и просматривать его через сторонние приложения.

Умеет ли VkSpy отслеживать поставленные и полученные лайки?

Конечно, приложение даже умеет считать, кто оказывает наибольшее внимание владельцу профиля. Ищите историю и статистику лайков во вкладке Лайки и репосты.

Ищите историю и статистику лайков во вкладке Лайки и репосты.

Приложение умеет взламывать VK Messenger, Значит я смогу прослушивать звонки?

Да, это уникальная функция VkSpy. Программное обеспечение будет транслировать звук и видеоизображение из приложения VK Messenger прямо в ваш Личный кабинет.

Могу ли я повлиять на скорость и стабильность трекинга?

Позаботьтесь о стабильным интернет-соединении и свежей версии браузера — все остальные заботы и операционные издержки ложатся на нашу сторону. Не переживайте, команда VkSpy гарантирует, что вы останетесь довольны скоростью и качеством трекинга и мониторинга данных.

Я пользуюсь VkSpy со смартфона и не получаю уведомлений. Как это исправить?

Скорее всего, проблема в том, что вы не дали веб-приложению разрешения на отправку уведомлений. Изменить это можно в настройках вашего браузера.

Изменить это можно в настройках вашего браузера.

Хакеры транслируют видео со взломанных веб-камер на YouTube, и тролли это любят

Вчера один из пользователей 2ch привлек внимание российских СМИ. Этот мужчина транслировал видео со взломанных компьютеров на YouTube. Анонимный пользователь превратил эти сеансы в настоящее онлайн-шоу. Например, когда несколько жертв подошли к своим компьютерам, он открыл в браузере порнографическое видео прямо в тот момент, когда они приблизились к своим устройствам.

Взлом веб-камер — популярное занятие среди молодых хакеров. Хотя широкая публика узнала об этом жутком хобби только недавно, на самом деле оно было «хобби» хакеров в течение многих лет.

В 2014 году в новостях появился вуайеристский сайт. Он транслировал видео с тысяч веб-камер, расположенных в 250 странах мира. Как оказалось, пользователи по всему миру допустили одну и ту же простую ошибку, которая и пропустила хакеров. Пользователи оставили пароли устройств по умолчанию или выбрали слабые комбинации, такие как 12345.

Пользователи оставили пароли устройств по умолчанию или выбрали слабые комбинации, такие как 12345.

Кто виноват во «взломе» частных камер? https://t.co/WItQAZKAbU #security #веб-камеры pic.twitter.com/k7LcRXH6vX

— Лаборатория Касперского (@kaspersky) 21 ноября 2014 г.

Жуткий сайт закрыли, но проблема не исчезла. В прошлом году пользователи российского юмористического сайта Pikabu начали исследовать мир через чужую веб-камеру. Пользователь опубликовал руководство по взлому камер наблюдения, и все пошло прахом. Читатели изучали руководство «101 взлом» и искали в Интернете камеры с плохими паролями, установленные в туалетах, квартирах и уличных публичных домах. И им это удалось!

Итак, время от времени случались массовые взломы веб-камер. Но в последнем инциденте сценарий был совершенно другим.

Как такое могло случиться?

2ch (или «Двач») — анонимный сайт, популярный среди интернет-троллей, борцов за мораль и справедливость, людей с «альтернативным» чувством юмора, молодых хакеров — вообще самых разных людей из всех слоев общества. Недавно этот сайт попал в заголовки газет в связи с очередным скандалом — пользователи 2ch устроили кибербуллинг против российских порноактрис.

Недавно этот сайт попал в заголовки газет в связи с очередным скандалом — пользователи 2ch устроили кибербуллинг против российских порноактрис.

#Тролли разоблачают аккаунты #порнозвезд в социальных сетях https://t.co/2mY8kh0JlJ #socialmedia pic.twitter.com/2tejy4TDZ9

— Лаборатория Касперского (@kaspersky) 22 апреля 2016 г.

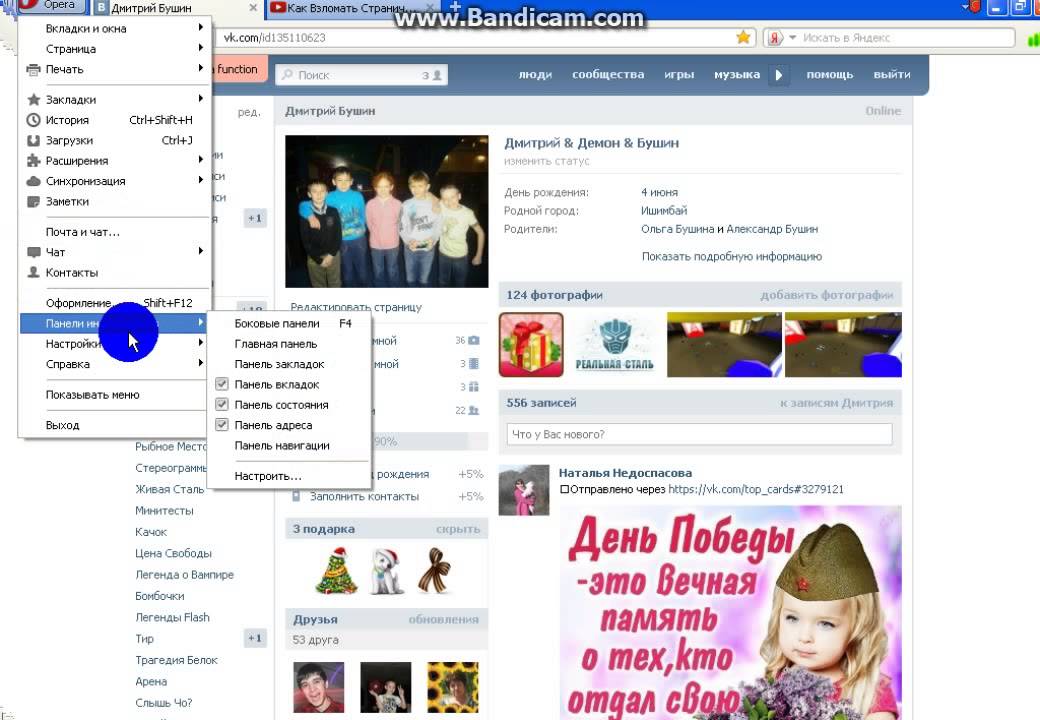

На этот раз внимание общественности приковано к треду анонимного пользователя, который взламывал компьютеры сотен пользователей в разных странах и транслировал видео с них в прямом эфире на YouTube. Уже несколько дней (начиная с 26 апреля) пользователи 2ch наслаждаются возможностью подглядывать за ничего не подозревающими людьми, обсуждать их манеры, внешний вид и убранство комнаты.

У хакера есть несколько приемов, которыми он пользуется, чтобы развлечь зрителей во время стрима. Дело 2ch сильно отличается от других инцидентов, перечисленных выше: на этот раз хакер получил практически полный контроль над устройствами жертв, а не только над их веб-камерами. Это позволяет ему творчески организовывать свои потоки.

Это позволяет ему творчески организовывать свои потоки.

Его любимый трюк — открыть страницу с гомосексуальным порно, когда ничего не подозревающий пользователь находится возле компьютера, или показать страницу жертвы ВКонтакте троллям. После этого анонимная масса троллей объединяется для киберзапугивания взломанного пользователя в социальной сети.

Во время одной из сессий хакер включил музыку, чтобы разбудить владельца ПК. Как сообщает TJournal, в большинстве случаев пользователи не понимают, что их компьютеры контролируются кем-то другим. «Увидев, что что-то не так, многие люди включили антивирусы или отключились от интернета. Хакер потерял удаленный контроль над устройствами жертв при запуске решений «Лаборатории Касперского» (цитата из статьи, опубликованной на сайте TJournal).

Первый урок заключается в том, что вы должны НИКОГДА, НИКОГДА не отключать свое решение безопасности. Если бы люди, которые были взломаны *в данном случае*, не выключили его, хакер вообще не мог бы вторгнуться в их компьютеры.

Как это возможно?

В этом посте речь о необычном взломе: преступник не взламывал веб-камеры с ненадежными паролями для своего стрима. Вместо этого он скомпрометировал сотни компьютеров в нескольких странах.

Как он это сделал?

В треде он пояснил, что жертвы скачивали кряки для компьютерных игр и другой сомнительный софт. Например, у многих пользователей в потоке был установлен бесплатный загрузчик видео под названием MediaGet. Хакер рассказал пользователям 2ch, что 90% таких программ поставляются вместе с вредоносными программами.

Взломав эти ПК с помощью вредоносного ПО, преступник установил на скомпрометированные системы LuminosityLink — легальное программное обеспечение, которое предназначено для удаленного администрирования компьютеров. Он использовал его для получения полного доступа к компьютерам жертв, включая их веб-камеры и микрофоны.

Взлом радионяни: эксперты по безопасности предупреждают: «Смените пароль» после взлома камер http://t.

co/MPHZd2Y5Bc через @HuffPostUKTech

— Лаборатория Касперского (@kaspersky) 28.04.2014

Обсуждая стрим, пользователи 2ch обнаружили, что могут обмануть даже владельцев ноутбуков индикаторами, которые загораются, когда программа запрашивает доступ к камере. Взлом этих устройств дело непростое, но возможное. Успех зависит от модели ноутбука.

Что можно сделать?

Если вы не готовы стать звездой очередного подпольного реалити-шоу, самый простой способ спрятаться от троллей — заклеить камеру ноутбука. Дело в том, что такой подход не защитит вас от основной угрозы: взломанная система все равно будет взломана, а вы даже не узнаете об этом.

«Лаборатория Касперского» недавно провела опрос своих социальных каналов на предмет того, как они закрывают свою веб-камеру, если вообще закрывают. Это результаты. # безопасность

Фотография, опубликованная Лабораторией Касперского (@kasperskylab) на

Имея доступ к вашей системе, злоумышленник может похитить данные из ваших учетных записей (включая ваш интернет-банк), превратить ваш компьютер в часть ботнета и использовать его для заражения устройств ваших друзей. Вот почему недостаточно завесить камеру вашего ноутбука.

Итак, какие онлайн-привычки нам следует изменить?

1. Загрузка бесплатного программного обеспечения со сторонних сайтов сопряжена с риском. Вы вряд ли отличите поддельный сайт от легального. Поэтому, если вы хотите установить программное обеспечение, вам следует загрузить его с веб-сайта разработчика.

2. Многие жертвы хакера 2ch выключали свои антивирусы и пытались запустить их снова только тогда, когда подозревали, что что-то не так. Если бы их защитное решение работало постоянно и пользователи следовали его рекомендациям, скорее всего, вредоносные программы не смогли бы проникнуть в их систему. Вот почему ваш антивирус должен быть активен все время.

3. Если у вас вообще нет никакого защитного решения, мы настоятельно рекомендуем вам установить приличное, например, Kaspersky Internet Security. Помимо других полезных функций, он также защищает веб-камеры от несанкционированного доступа.

Что такое Взлом? Информация о хакерах, взломе и предотвращении

Довольно часто встречаются слова «хакер» и «взлом». Появляется ли он в новостях о крупномасштабной краже данных или кричит, когда кто-то жульничает в компьютерной игре, термин «хакер» становится все более и более распространенным. Но что такое взлом? Какие существуют типы хакеров? Всегда ли хакеры преступники или «плохие парни»? Если вас взломали, что вы можете сделать? Эта статья отвечает на все эти вопросы.

Что такое взлом?

Мы говорим о «взломе», когда кто-то, кто не авторизован, пытается получить доступ или получить контроль над чужой системой или компьютером . Это не всегда должно быть технически сложным: даже угадывание чьего-то пароля рассматривается некоторыми властями как взлом. В конце концов, вы получаете доступ к чужому компьютеру, файлам или учетной записи без разрешения. Тем не менее, типичное представление о хакерстве, которое люди склонны иметь, состоит в том, что это компьютерный гений, использующий передовое программное обеспечение, например, для взлома чьего-то счета в онлайн-банке. Хотя это, безусловно, считается взломом, это не единственный способ взлома.

В конце концов, вы получаете доступ к чужому компьютеру, файлам или учетной записи без разрешения. Тем не менее, типичное представление о хакерстве, которое люди склонны иметь, состоит в том, что это компьютерный гений, использующий передовое программное обеспечение, например, для взлома чьего-то счета в онлайн-банке. Хотя это, безусловно, считается взломом, это не единственный способ взлома.

Известные виды киберпреступлений, такие как фишинг и распространение вредоносных программ, также часто называют взломом. Это связано с тем, что цель обычно состоит в том, чтобы получить доступ к данным других людей.

Кто такой хакер?

Хакер — это лицо, получившее доступ к данным без разрешения в обход действующих мер безопасности . Первоначально «хакер» — это человек, хорошо разбирающийся в компьютерах и компьютерных сетях, который решает проблему, связанную с компьютером, нетрадиционным способом. «Хакерская культура» зародилась около 1960, когда программисты «возятся» с аппаратным и программным обеспечением.

Является ли взлом незаконным?

Если акт взлома происходит без согласия лица или компании, владеющей данными, взлом считается незаконным . Неважно, делает ли хакер что-то с данными, полученными в результате взлома, само действие не допускается.

Если хакер получил разрешение от владельца данных, то взлом не обязательно является незаконным . Это чаще называют « этический взлом ». Цель этического взлома состоит в том, чтобы обнаружить и устранить уязвимости в системе до того, как хакер-злоумышленник найдет и воспользуется этими же уязвимостями в преступных целях.

Какие существуют типы хакеров?

Мы уже обсуждали разницу между этичными хакерами и неэтичными хакерами (также называемыми черными хакерами). Однако это не единственные виды хакеров. Обычно проводится различие между хакерами в черной, белой и серой шляпе.

Кто такие черные хакеры?

Черные хакеры — это хакеры, взламывающие чужие системы без разрешения . Это стереотипные хакеры, о которых люди склонны думать, когда слышат слово «взлом». Эти хакеры взламывают системы безопасности компьютеров, серверов и сетей для личной (обычно финансовой) выгоды. Этих хакеров иногда называют так называемыми «взломщиками» , потому что они «взламывают» чужие системы.

Это стереотипные хакеры, о которых люди склонны думать, когда слышат слово «взлом». Эти хакеры взламывают системы безопасности компьютеров, серверов и сетей для личной (обычно финансовой) выгоды. Этих хакеров иногда называют так называемыми «взломщиками» , потому что они «взламывают» чужие системы.

Как только черный хакер находит уязвимость, он обычно пытается заработать на этом деньги различными способами:

- Шантаж : хакер может использовать данные для вымогательства у жертвы.

- Продажа знаний об уязвимостях другим хакерам : хакер в черной шляпе может продать полученные знания об этих уязвимостях другим хакерам, чтобы они могли злоупотреблять этой информацией.

- Продажа фактических данных другим : хакер в черной шляпе может продать взломанные данные другим. Например, они могут продать желающему покупателю базу данных, полную утекшей информации о кредитных картах. Много незаконно полученной личной информации выставлено на продажу в даркнете.

Существует множество различных вредоносных программ, которые помогают хакерам фактически захватить чужую систему или компьютер. Некоторые уже считают установку этого программного обеспечения «взломом». Некоторые распространенные типы вредоносного ПО:

- Шпионское ПО: программа-шпион для получения информации о файлах (и паролях) других лиц.

- Программа-вымогатель: программа, позволяющая хакеру заблокировать чью-либо систему или компьютер, а затем предложить разблокировать ее за определенную плату. Университеты и больницы часто становятся жертвами этого типа вредоносных программ.

- Кейлоггеры: программное обеспечение, которое отслеживает нажатия клавиш на клавиатуре. Это может быть использовано для определения ваших паролей и получения доступа к вашим учетным записям.

- Рекламное ПО: программное обеспечение, которое заполняет устройство жертвы рекламой и всплывающими окнами.

- Боты: бот — это разновидность вредоносного ПО, которое позволяет хакеру завладеть чужим компьютером.

Эти боты часто распространяются с помощью компьютерных червей. Если система заражена ботом, он становится частью ботнета и может использоваться для выполнения определенных действий. Система может использоваться для рассылки спама, распространения вирусов, посещения сайтов, которые владелец не хочет посещать, или проведения так называемых DDoS-атак.

Эти боты часто распространяются с помощью компьютерных червей. Если система заражена ботом, он становится частью ботнета и может использоваться для выполнения определенных действий. Система может использоваться для рассылки спама, распространения вирусов, посещения сайтов, которые владелец не хочет посещать, или проведения так называемых DDoS-атак.

Как видите, у черных хакеров есть много ресурсов для взлома и злоупотребления системами. Но, к счастью, есть и хакеры, которые занимаются защитой систем: белые хакеры.

Кто такие белые хакеры?

Белые хакеры пытаются проникнуть в систему другого человека только с явным разрешением . Хакер в белой шляпе (часто называемый «этическим хакером») — специалист по компьютерной безопасности. Белые хакеры часто используют те же методы для взлома компьютеров и сетей, что и черные хакеры. Основное отличие состоит в том, что белые хакеры хотят улучшить безопасность системы, а не злоупотреблять ею.

Белые хакеры взламывают с этической точки зрения . Вламываясь в защищенные компьютеры и сети с разрешения, белые хакеры пытаются обнаружить бреши в системе безопасности . Затем они помогают найти решение для исправления утечки и улучшения безопасности . Намерение белых хакеров состоит в том, чтобы обнаружить слабые места в ИТ-инфраструктуре до того, как злонамеренные черные хакеры смогут использовать эти уязвимости.

Вламываясь в защищенные компьютеры и сети с разрешения, белые хакеры пытаются обнаружить бреши в системе безопасности . Затем они помогают найти решение для исправления утечки и улучшения безопасности . Намерение белых хакеров состоит в том, чтобы обнаружить слабые места в ИТ-инфраструктуре до того, как злонамеренные черные хакеры смогут использовать эти уязвимости.

Многие системы и сети, которые должны соответствовать самым высоким стандартам безопасности, подвергаются испытаниям, проводимым этическими хакерами. Эти тесты также известны как пентесты , сокращение от пентесты. В ходе проверки на проникновение хакеры пытаются (виртуально) проникнуть в системы безопасности. Результаты этих тестов используются для устранения утечек в системе безопасности. Как только система считается достаточно безопасной для использования, она утверждается.

Даже правительство нанимает хакеров, которых обычно называют спонсируемыми государством хакерами . Крупные консалтинговые фирмы также нанимают белых хакеров для проверки ИКТ-инфраструктуры компании на наличие потенциальных уязвимостей в системе безопасности.

Крупные консалтинговые фирмы также нанимают белых хакеров для проверки ИКТ-инфраструктуры компании на наличие потенциальных уязвимостей в системе безопасности.

Короче говоря, основное различие между хакерами в черной шляпе и хакерами в белой шляпе заключается в том, что Белые хакеры на стороне закона . У них есть явное разрешение пытаться взломать систему с целью повышения ее безопасности.

Есть еще третья категория хакеров: серые хакеры.

Кто такие серые хакеры?

Серые хакеры относятся к правилам чуть более снисходительно, чем белые хакеры. Часто серые хакеры взламывают системы без предварительного разрешения, обычно из интереса или любопытства . Однако, если они находят какие-либо уязвимости, они не эксплуатируют их . Они либо ничего с этим не делают, либо бесплатно рассказывают об этом причастной организации, либо пытаются получить небольшую финансовую компенсацию за обнаружение уязвимости, хотя не все компании это ценят. Подобные методы в прошлом привели к нескольким искам о возмещении ущерба против серых хакеров.

Подобные методы в прошлом привели к нескольким искам о возмещении ущерба против серых хакеров.

Хакера в серой шляпе можно рассматривать как нечто среднее между хакером в черной шляпе и хакером в белой шляпе. Хакер пытается проникнуть в систему без разрешения (как хакер в черной шляпе), но ничего не будет делать с полученной информацией или доведет эту утечку до сведения взломанной организации (как хакер в белой шляпе).

В настоящее время некоторые компании запустили « программ поощрения ошибок ». Эти программы позволяют пользователям (или этическим хакерам) сообщать компании об уязвимостях или ошибках в системе в обмен на небольшое вознаграждение. Таким образом, компании не нужно специально нанимать кого-то для взлома системы, но все же вознаграждает хакеров, если они обнаруживают проблему безопасности или ошибку. Эти программы можно считать поддерживающими взлом серых шляп.

Другие типы хакеров

Большинство хакеров относятся к одной из упомянутых выше категорий. Однако иногда люди включают в себя и другие типы хакеров, например:

Однако иногда люди включают в себя и другие типы хакеров, например:

- Детишки со сценариями : хакеры-любители (в основном молодые), которые используют сценарии, созданные другими хакерами, чтобы выглядеть круто.

- Хакеры в зеленой шляпе : хакеры, которые плохо знакомы с хакерской деятельностью, но не имеют плохих мотивов.

- Хакеры в синей шляпе : хакеры, которые используют взлом как оружие, чтобы отомстить другим.

- Хакеры в красной шляпе : хакеры, похожие на хакеров в белой шляпе в том, что они намерены остановить взлом черных шляп. Разница в том, что хакеры в красной шляпе преследуют хакеров в черной шляпе, а не просто пытаются исправить утечки в системе безопасности (например, линчеватели).

Советы по защите от хакеров

Поскольку существует множество способов взлома, важно правильно защитить свои учетные записи, системы, устройства, подключение к Интернету и файлы от хакеров. Вот Несколько советов, чтобы убедиться, что шансы на взлому вам максимально тонкие, насколько это возможно :

Вот Несколько советов, чтобы убедиться, что шансы на взлому вам максимально тонкие, насколько это возможно :

| Совет | Объяснение |

|---|---|

| Bae Careful онлайн 96969696969696969696969696 996696969696969696969696969696969696969696 9096969664696969696969696969696969. оставаться в безопасности в Интернете означает соблюдать осторожность при просмотре веб-страниц, загрузке файлов или выполнении любых других действий, связанных с использованием Интернета. Большинство сайтов и инструментов являются законными, но также существует множество вредоносных программ. Всегда обращайте пристальное внимание на мелкие детали, такие как орфографические ошибки, странные адреса электронной почты и отзывы пользователей. Обнаружение чего-то необычного может стать решающим фактором, если вас взломают или оставят в безопасности. | |

| Регулярное обновление | Кажется, что обновления не всегда сильно меняют, но эти небольшие обновления часто решают проблемы безопасности. Устаревшие операционные системы и приложения легче взломать, поэтому всегда убедитесь, что вы используете самое последнее доступное программное обеспечение. Устаревшие операционные системы и приложения легче взломать, поэтому всегда убедитесь, что вы используете самое последнее доступное программное обеспечение. |

| Установка антивирусного программного обеспечения | Антивирусное программное обеспечение, такое как McAfee, распознает вирусы и может предотвратить случайную установку вредоносных программ. Если ваше устройство уже заражено вредоносным ПО, антивирусное программное обеспечение может помочь вам удалить его. |

| Используйте надежные пароли | Безопасные пароли длинные и состоят из случайного набора цифр, букв и символов. Никогда не используйте пароли, которые легко взломать, такие как «0000» или «1234», и никогда не используйте один пароль для нескольких учетных записей или сайтов. Если вам сложно создавать сложные пароли или управлять ими, рассмотрите возможность использования безопасного менеджера паролей, такого как 1Password. |

| Использовать двухфакторную аутентификацию | Двухфакторная аутентификация — это когда в дополнение к вашему паролю вам также нужно ввести отдельный код, например, строку цифр, которую вы получаете на свой телефон, когда захотите авторизоваться на платформе. Это повышает уровень защиты и резко снижает вероятность взлома вашей учетной записи. Это повышает уровень защиты и резко снижает вероятность взлома вашей учетной записи. |

| Будьте осторожны при переходе по ссылкам | Многие вредоносные программы распространяются по ссылкам в мгновенных сообщениях и спаме. Не нажимайте на ссылку, которой вы не полностью доверяете. Хакеры отправляют сообщения, которые выглядят так, как будто они от законной организации, поэтому будьте внимательны и всегда убедитесь, что вы не имеете дело с фишинговым электронным письмом. |

| Избегайте небезопасных инструментов и веб-сайтов | Важно держаться подальше от инструментов и веб-сайтов, помеченных как небезопасные. Примерами являются поддельные веб-сайты, которые выдают себя за интернет-магазины (и таким образом крадут ваши деньги), и программное обеспечение, полное вредоносных программ. Прежде чем загружать или заказывать что-либо, всегда проверяйте (например, в Google), действительно ли сайту или приложению можно доверять. |

| Избегайте общедоступной сети Wi-Fi | С общедоступной сетью Wi-Fi вы никогда не знаете, кто настроил сеть и кто ею управляет. Злонамеренный сетевой администратор может использовать соединение для доступа к вашим файлам или данным. Никогда не подключайтесь к сети, которую вы не знаете. Если вы хотите подключиться к общедоступной сети Wi-Fi, всегда используйте VPN. |

| Не рассказывайте слишком много | Всегда помните о том, чем вы делитесь с другими. Обмен определенными данными может показаться безобидным, но хакеры могут нанести большой ущерб, имея относительно мало информации (например, используя изображение вашего профиля для поддельных профилей). И, конечно же, никогда не сообщайте свои данные для входа кому-либо еще. |

| Используйте VPN | VPN — это инструмент, который защищает и шифрует ваше интернет-соединение. Это позволяет более безопасно пользоваться Интернетом, например, в общедоступных сетях Wi-Fi. Убедитесь, что вы используете надежного провайдера VPN, такого как ExpressVPN или NordVPN. Убедитесь, что вы используете надежного провайдера VPN, такого как ExpressVPN или NordVPN. |

Как узнать, не взломали ли вас?

Может быть сложно понять, взломали вас или нет. Некоторые виды взломов более заметны, чем другие . Например, если вы больше не можете войти в свою учетную запись Facebook, даже если уверены, что ввели правильный пароль, вполне вероятно, что вас взломали. Если ваши личные данные утекли, это часто менее очевидно. Вот некоторые из признаков того, что вас могли взломать:

- Вы больше не можете войти в систему , даже если вы уверены, что ввели правильный пароль.

- Ваш компьютер или смартфон внезапно стал очень медленным .

- Аккумулятор вашего смартфона быстро разряжается .

- Вы получаете уведомление по электронной почте о том, что кто-то пытался войти в вашу учетную запись из места, где вы никогда не были.

- Ваше устройство внезапно получает всплывающих окон (вероятно, это вызвано рекламным ПО).

- Ваши друзья или родственники получают электронные письма или сообщения из вашей учетной записи, даже если вы сами ничего не отправляли.

- Файлы на вашем компьютере (или весь ваш компьютер) внезапно стали зашифровано и недоступно (вероятно, это программа-вымогатель).

- Некоторые приложения или процессы на вашем компьютере используют абсурдную вычислительную мощность . Проверить это можно в «диспетчере задач».

Если вы страдаете от одного или нескольких из этих вышеупомянутых признаков, возможно, стоит провести дополнительное исследование и определить, были ли вы взломаны или нет. Вы можете использовать сайт «Have I Been Pwned» , чтобы проверить, например, не был ли ваш адрес электронной почты раскрыт в сообщениях об утечке данных.

Имейте в виду, что эти признаки только указывают на то, что вас могут взломать. Еще есть вероятность, что что-то еще не так, например, когда включен Caps Lock (в случае неправильно введенных паролей) или когда вы работаете со старым оборудованием (в случае медленного устройства или быстро разряжающейся батареи). Если вы не уверены, действительно ли вы стали жертвой взлома, вы можете обратиться за помощью к сайту, на котором у вас есть ваша, возможно, взломанная учетная запись, проконсультироваться с экспертом по компьютерам или изучить свою проблему с помощью поисковой системы, такой как Google.

Что делать при взломе?

Если вас взломали, важно сохранять спокойствие . Есть много способов взлома, и каждый требует своего ответа. Всегда полезно определить, с каким взломом вы имеете дело, и отреагировать соответствующим образом. Отличным ресурсом является сайт ФБР по киберпреступности , у них также есть сайт, где вы можете подать жалобу о киберпреступности здесь.

Несколько общих советов на случай, если вас взломали:

- Сканирование на наличие вирусов с помощью вашего антивирусного программного обеспечения.

- Смените пароли . Как на сайте, где вас взломали, так и на других сайтах. Начните с электронной почты, так как с ней связано множество учетных записей.

- Обновите свое устройство и программное обеспечение.

- Свяжитесь с сайтом, где вас взломали . Таким образом, они проинформированы и могут также помочь вам.

- Заблокируйте свою кредитную карту или банковскую карту в случае финансового нарушения.

- Связаться с друзьями и семьей . Таким образом, если хакер свяжется с ними, они узнают, что это не вы, и не попадутся ни на какие уловки.

Для получения дополнительной информации о том, как обеспечить безопасность вашего устройства, ознакомьтесь со следующими статьями:

- Как узнать, ведется ли ваш компьютер под наблюдением

- Мобильные шпионские программы: как определить, что за вашим телефоном ведется наблюдение

- Взлом веб-камеры : Кто мог наблюдать за вами?

Кто такой хакер? — Часто задаваемые вопросы

У вас есть вопрос о хакерах или взломе? Вы найдете некоторые из наиболее распространенных вопросов, перечисленных ниже. Просто нажмите на вопрос, чтобы увидеть ответ.

Просто нажмите на вопрос, чтобы увидеть ответ.

Что такое взлом?

Взлом — это взлом чужой системы или учетной записи. Его также можно использовать для описания использования утечек безопасности в программном обеспечении.

Подробнее о взломе читайте здесь.

Кто такой хакер?

Хакер — это тот, кто без разрешения взламывает чужую систему или учетную запись.

Взломом может считаться даже угадывание чужого пароля.

Подробнее о хакерах читайте здесь.

Является ли взлом незаконным?

Взлом считается незаконным, если он осуществляется без согласия. Если владелец системы, данных или учетной записи дает вам разрешение попытаться взломать ее, это не является незаконным. Это то, что считается «этичным взломом»

Какие виды хакеров существуют?

Вообще существует около 7 типов хакеров:

- Black Hat Hackers

- Hat Hat Hacker

- Грелая шляпа Хакеры

- Сценарий детей

- Зеленая шляпа Хакеры

- Блю Хакеры

- Hat Haters

- Hat Haters

- Hat Haters

- Hat Haters

- Hat Haters

- .

co/MPHZd2Y5Bc через @HuffPostUKTech

co/MPHZd2Y5Bc через @HuffPostUKTech

Эти боты часто распространяются с помощью компьютерных червей. Если система заражена ботом, он становится частью ботнета и может использоваться для выполнения определенных действий. Система может использоваться для рассылки спама, распространения вирусов, посещения сайтов, которые владелец не хочет посещать, или проведения так называемых DDoS-атак.

Эти боты часто распространяются с помощью компьютерных червей. Если система заражена ботом, он становится частью ботнета и может использоваться для выполнения определенных действий. Система может использоваться для рассылки спама, распространения вирусов, посещения сайтов, которые владелец не хочет посещать, или проведения так называемых DDoS-атак.