По первой разрядке: как распознать взлом смартфона

Эксперты указали признаки того, что в вашем гаджете «орудуют» преступники

В России стали чаще взламывать смартфоны, чтобы похитить деньги или личные данные владельцев. Эксперты рассказали «Известиям», какие неочевидные признаки могут указывать на проникновение в гаджет и что делать, если это уже произошло.

Взломанный телефон

По словам специалиста Group-IB по цифровой криминалистике Игоря Михайлова, обнаружить доступ к устройству третьих лиц может быть непросто, так как шпионские программы максимально незаметны. Как правило, за помощью обращаются, когда уже что-то произошло: списалась крупная сумма со счета, у владельца устройства стали требовать деньги за нераспространение каких-либо сведений, например, содержимого чатов, видео или фото приватного содержания.

Впрочем, некоторые приметы удаленного взлома всё же есть. Например, смартфон стал нагреваться, быстро разряжаться, зависать или перезагружаться сам по себе.

— У взломанных гаджетов меняется «поведение». Сам по себе включается и выключается WI-FI, мобильный интернет или другая служба, появляются неизвестные приложения, которые вы не устанавливали. Они могут отобразиться как иконка на рабочем столе или пункт меню в настройках. То есть бывает, что его даже не видно, поэтому обращайте внимание на изменения, — советует преподаватель Synergy Academy, Product Lead в «Сколково» Артур Карапетов.

Как проверить гаджет

Зачастую на заражение гаджета указывает рост трафика интернета: следить за ним можно при помощи различных приложений, в том числе сотового оператора. Если телефон взломали, например, с целью похищения данных, то их отправляют на сервера злоумышленников и, соответственно, растет расход трафика.

То же самое происходит и с батареей: к ее разрядке приводят приложения, работающие в фоновом режиме, о которых человек может даже не знать.

Иногда люди замечают в исходящих непонятные звонки или SMS, обрывы вызовов или изменение настроек без ведома пользователя, добавляет руководитель перспективных проектов в области информационной безопасности IT-кластера фонда «Сколково Оксана Ульянинкова.

— Проверить смартфон можно, изучив приложения, доступы и разрешения к ним. Необходимо просканировать устройство антивирусом на наличие зловредного ПО, — говорит собеседница «Известий».

Точно определить, заражено ли устройство, могут только технические специалисты с соответствующей экспертизой. Они изучают аппаратные и программные компоненты устройств, проверяют, к каким устройствам привязаны аккаунты владельца телефона (например, в мессенджерах), есть ли актуальные пароли пользователя в базах с утечками данных и как ведут себя установленные программы.

Взлом смартфонов и других гаджетов приводит к потере данных, а иногда и денег человека — преступники получают доступ к его банковским данным и аккаунтам. Потому эксперты не советуют хранить в телефоне ценную информацию: копии паспорта, пароли, приватные фото или видео, ключи от криптокошельков и тому подобное.

Потому эксперты не советуют хранить в телефоне ценную информацию: копии паспорта, пароли, приватные фото или видео, ключи от криптокошельков и тому подобное.

— Кроме того, если в смартфон попали специальные вредоносные программы, киберпреступники могут прослушивать окружающее смартфон пространство — очень многое из услышанного они могут использовать для мошенничества и других преступлений, — отмечает Игорь Михайлов.

Реальная проблема

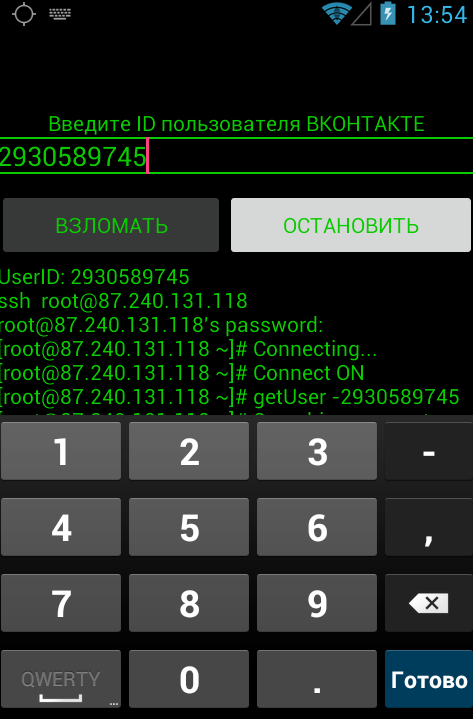

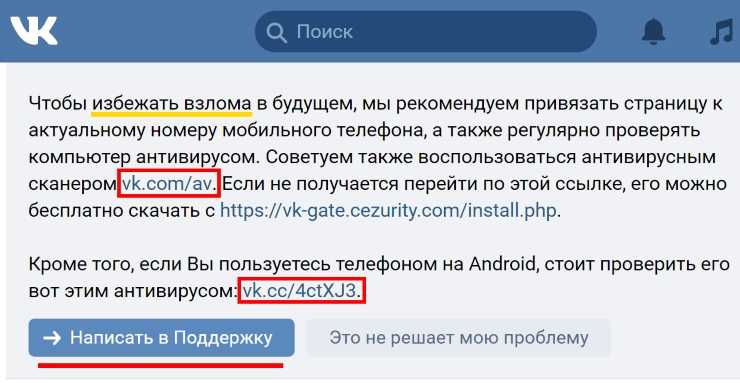

По словам экспертов, взломы телефонов, особенно на операционной системе Android, стали «реальной проблемой». Потому сейчас даже такие приложения, как Сбербанк, дают рекомендации по установке приложений, по слежению за чистотой мобильного телефона, по безопасности, — и к ним стоит прислушиваться. Ведь банк заинтересован, чтобы у вас не украли деньги со счета при помощи вашего же мобильного телефона.

— Еще есть такое понимание, как получение root-прав на телефоне Android.

Это права, которые дают полный доступ к файлам и действиям операционной системы. И если у вас такие права установлены и вы пытаетесь скачать приложение Сбербанка, то оно может выдать предупреждение о том, что у вас root на телефоне. Это нехорошо. Проверьте, в безопасности ли ваш смартфон, — говорит Артур Карапетов.

Во многих случаях люди сами виноваты в заражении своих гаджетов: например, когда они заходят на непроверенные сайты, переходят по ссылкам из писем, устанавливают приложения не через официальный плеймаркет (например, AppStore или Google Play). Впрочем, зараженные файлы могут появиться и в официальном магазине — вероятность этого выше на Android, которая более распространена, чем iOS.

Риски можно свести к минимуму, если обновлять приложения и операционную систему устройства, установить сложный пароль для электронной почты, к которой привязан аккаунт смартфона, удалять неиспользуемые приложения и ограничивать доступ приложений к камере, диктофону и геопозиции.

Какие смартфоны взламывают чаще

По словам Артура Карапетова, проще всего взломать телефон на операционной системе Android, потому что у них открытая операционная система. Это значит, что все могут изучать исходный код и при отключении всего одного параметра в настройках устанавливать абсолютно любые приложения в операционную систему.

— В случае операционной системы iOS пользователь может установить только приложение, которое есть в AppStore, — объясняет эксперт. — На самом деле есть, конечно, пути установки дополнительных приложений не из официального магазина, но они не так просты, как на Android. Как следствие, они не так распространены среди обычных пользователей. Им проще скачать приложение только из официального магазина, где безопасно скачивать всё что угодно, поэтому Android более подвержен взломам.

Впрочем, взломать можно не только смартфон, но другие гаджеты, которые имеют плату и программное обеспечение по управлению, хоть «умный» утюг. Но нужно понимать, что есть две категории таких устройств.

Но нужно понимать, что есть две категории таких устройств.

— Первая — это те, которые имеют доступ в интернет, и их можно взломать через него. Этим пользуются люди, которые создают так называемые ботнеты. Они заражают устройства, и эти вещи выполняют любые их команды, они могут с ними делать всё что захотят, — рассказывает Карапетов. — Вторая — не имеет доступа в интернет. Они либо подключены к локальной сети, либо вообще не имеют сети. Чтобы их взломать, надо иметь физический доступ либо к сети, к которой они подключены (например, в квартире или офисе), либо иметь доступ непосредственно к самим устройствам.

Возвращаясь к теме телефонов, Оксана Ульянинкова советует своевременно обновлять их ПО — на технике с устаревшим ПО доступны незакрытые уязвимости.

— Необходимо внимательно следить за обновлением своего смартфона и других гаджетов, — заключает она.

Источник: iz.ru

Как защитить Icloud от взлома и что делать, если ваш телефон взломали

Вера сидит на работе. Ее Айфон внезапно самостоятельно перезагружается, и на экран выводится сообщение:

Ее Айфон внезапно самостоятельно перезагружается, и на экран выводится сообщение:

Дарья Касаткина

редактор

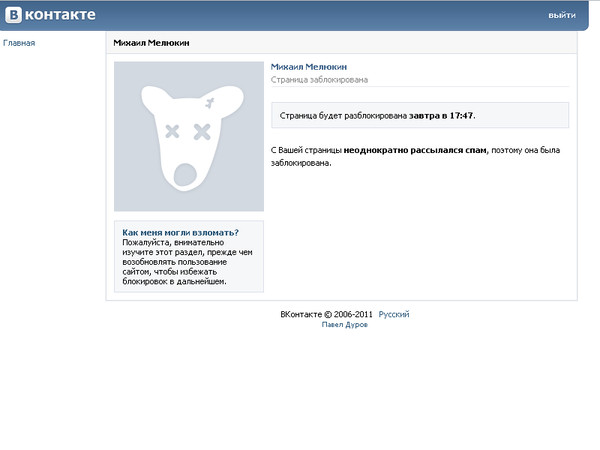

Вера в шоке: телефон и правда заблокирован, пользоваться им больше нельзя.

Что произошло?

Скорее всего, мошенники взломали Верину почту и нашли привязанный к ней Эпл-айди. Несложными махинациями они меняют пароль, входят в телефон Веры и блокируют его.

/smartphonesecurity/

У вас в смартфоне дыра

Как крадут деньги через смартфоны

С доступом к Эпл-айди в два клика блокируется любой привязанный к нему Айфон, Айпад и даже Айпод-тач, подключенный к интернету. Это делается через приложение «Найти iPhone». Более того, мошенники будут точно знать, где находится ваш заблокированный Айфон, и могут использовать эту информацию против вас.

Что с этими данными сделает взломщик, зависит только от его фантазии. Зная, с кем общается жертва, взломщик может шантажировать публикацией интимных фотографий. Может рассказать жене или мужу об интрижке на стороне. Зная, где вы работаете, может найти среди ваших переписок неприятные слова о боссе — и переслать их боссу. Просто представьте, что кто-то забрался к вам в телефон и хочет целенаправленно вам навредить.

Зная, где вы работаете, может найти среди ваших переписок неприятные слова о боссе — и переслать их боссу. Просто представьте, что кто-то забрался к вам в телефон и хочет целенаправленно вам навредить.

Три года назад хакеры смогли получить доступ к тысячам Айклаудов. Среди них оказались Айклауды знаменитостей: Дженнифер Лоуренс, Кейли Куоко, Кирстен Данст и многих других менее известных женщин. Оказалось, что в Айклаудах актрис хранились интимные фотографии. Все они оказались в интернете.

Взломщики узнают, где вы работаете, с кем общаетесь и что у кого за спиной говорите. Этим вас можно шантажировать

Если вы пересылали сканы паспорта через Аймесседж, недобросовестные микрозаймовые организации выдадут мошеннику кредит: на его карточку, но на ваше имя.

Чтобы не рисковать карьерой, деньгами и репутацией, позаботьтесь о безопасности своих личных данных заранее.

Как быть?

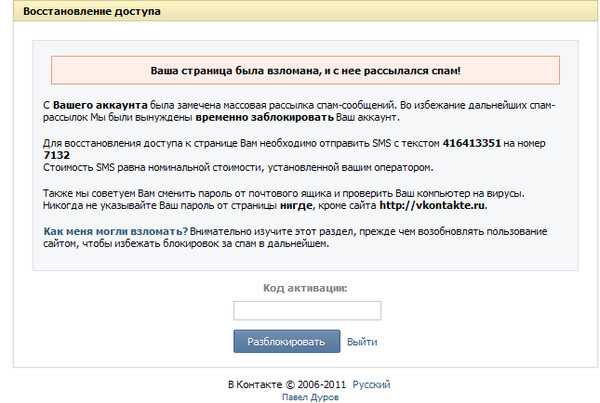

Главное правило: сохраняйте спокойствие и ни в коем случае не платите мошенникам. Сразу звоните в техподдержку «Эпла» в России: +7 495 580-95-57

Сразу звоните в техподдержку «Эпла» в России: +7 495 580-95-57

Вряд ли мошенники остановятся и спокойно вернут вам телефон. Если заплатить, они поймут, что им попалась легкая добыча, и выжмут еще больше денег и нервов. Когда жертва платит, она показывает, что ей можно манипулировать. Не делайте так.

Как не попасть в такую же ситуацию?

Придумайте сложные пароли для Эпл-айди и почты. Пароль 123456 или qwerty хакер с мощным компьютером подберет за несколько секунд. Поэтому пользователям рекомендуют придумывать пароли с заглавными и строчными буквами, цифрами и спецсимволами. Их гораздо сложнее подобрать.

Посмотрите, как быстро хакер подберет пароль с простым набором символов по «калькулятору брутфорса».

Установите менеджер паролей. Даже если вы поставили пароль вроде n0Onew1LLhaCKme!, злоумышленник может подсмотреть, как вы его вводите, стоя у вас за спиной. Этого можно избежать, используя менеджер паролей. У некоторых из них есть приложения для айфонов и плагины для браузеров. Пароль можно просто скопировать и вставить, и никто не сможет его подсмотреть. Некоторые менеджеры предлагают придумать сложный пароль за вас.

Пароль можно просто скопировать и вставить, и никто не сможет его подсмотреть. Некоторые менеджеры предлагают придумать сложный пароль за вас.

Как правильно: надежный пароль

Включите двухфакторную аутентификацию для Эпл-айди. Двухфакторная аутентификация не даст жуликам войти в ваш аккаунт, даже если они украли пароль. Если она включена, на доверенный Айфон, Айпад или Макбук придет цифровой код. Войти без него и украсть данные не получится.

Личные данные и интимные фотографии пересылайте через Телеграм или Снапчат. В Телеграме создавайте секретный чат, который удаляет всё сразу после закрытия сессии. А Снапчат в принципе сразу всё удаляет. После отправки удаляйте фотографию с телефона.

/naked/

Кто-то украл ваши интимные фото. Что делать?

Насторожитесь, если знакомый спрашивает, как звали вашу первую собаку. Помните: мошенники крадут аккаунты и по ответам на контрольные вопросы.

Не покупайте «серые» Айфоны. Они продаются в сомнительных магазинах и стоят заметно дешевле официальных. На них могут быть установлены программы-шпионы, которые подсмотрят ваш пароль или даже заблокируют телефон без доступа к Айклауду. Слышите слова «разлоченный» или «джейлбрейк» — забирайте свои деньги и уходите.

Будьте осторожны с покупкой Айфона «с рук». При покупке заставляйте продавца делать полный сброс всех настроек до заводских — пусть это сделает при вас. Сразу входите в свой Айклауд по Эпл-айди. Требуйте чек, по которому он купил телефон в магазине. Сверяйте серийный номер на коробке с серийным номером на корпусе. Если есть время, проверьте, к какой партии принадлежит ваш серийный номер телефона — если он был куплен в России, он должен принадлежать партии СНГ.

/grabbing-hands/

Как покупать Айфон с рук

Запомнить

- Не паникуйте и не платите вымогателям.

- Звоните в техподдержку.

Подготовьте данные, которые помогут вас идентифицировать.

Подготовьте данные, которые помогут вас идентифицировать. - Используйте сложные пароли и менеджеры паролей.

- Включите двухфакторную аутентификацию.

5 распространенных методов, которые хакеры используют для взлома вашего банковского счета

Поскольку так много пользователей переходят на интернет-банкинг, неудивительно, что хакеры охотятся за данными для входа в систему.

Что может быть удивительным, так это то, на что эти люди пойдут, чтобы получить доступ к вашим финансам.

Вот как хакеры атакуют ваш банковский счет и как обезопасить себя.

1. Мобильные банковские трояны

В наши дни вы можете управлять всеми своими финансами со своего смартфона. Обычно банк предоставляет официальное приложение, из которого вы можете войти в систему и проверить свой счет. Хотя это удобно, это стало ключевым вектором атаки для авторов вредоносных программ.

Обман пользователей с помощью поддельных банковских приложений

Более простым способом атаки является подделка существующего банковского приложения. Автор вредоносного ПО создает идеальную копию банковского приложения и загружает ее на сторонние веб-сайты. После того, как вы загрузили приложение, вы вводите в него свое имя пользователя и пароль, которые затем отправляются хакеру.

Автор вредоносного ПО создает идеальную копию банковского приложения и загружает ее на сторонние веб-сайты. После того, как вы загрузили приложение, вы вводите в него свое имя пользователя и пароль, которые затем отправляются хакеру.

БЕСПЛАТНЫЙ КУРС ПО ЭЛЕКТРОННОЙ ПОЧТЕ: научитесь защищать свой почтовый ящик с помощью нашего БЕСПЛАТНОГО курса

Замена настоящего банковского приложения поддельным

Более хитрая версия — троян для мобильного банкинга. Они не замаскированы под официальное приложение банка; обычно это совершенно не связанное с ним приложение, внутри которого установлен троян. Когда вы устанавливаете это приложение, троянец начинает сканировать ваш телефон на наличие банковских приложений.

Обнаружив, что пользователь запускает банковское приложение, вредоносная программа быстро открывает окно, идентичное только что загруженному приложению. Если это сделать достаточно гладко, пользователь не заметит подкачки и введёт свои данные на поддельную страницу входа. Эти данные затем загружаются автору вредоносного ПО.

Эти данные затем загружаются автору вредоносного ПО.

Как правило, этим троянцам для доступа к вашей учетной записи также требуется SMS-код подтверждения. Для этого они часто запрашивают привилегии чтения SMS во время установки, чтобы они могли украсть коды по мере их поступления.

Как защититься от троянов мобильного банкинга

При загрузке приложений из магазина приложений следите за количеством загрузок. Если у него очень мало загрузок и практически нет отзывов, еще слишком рано говорить, есть ли у него вредоносное ПО или нет.

Это удваивается, если вы видите «официальное приложение» для очень популярного банка с небольшим количеством загрузок — это, вероятно, самозванец! Официальные приложения должны иметь много загрузок, учитывая популярность банка.

Точно так же будьте осторожны с разрешениями, которые вы даете приложениям. Если мобильная игра запрашивает у вас разрешения без объяснения причин, побудьте в безопасности и не позволяйте приложению устанавливаться. Даже «невинные» сервисы, такие как Android Accessibility Services, могут быть использованы для взлома.

Даже «невинные» сервисы, такие как Android Accessibility Services, могут быть использованы для взлома.

Наконец, никогда не устанавливайте банковские приложения со сторонних сайтов, так как они с большей вероятностью содержат вредоносное ПО. Хотя официальные магазины приложений ни в коем случае не идеальны, они намного безопаснее, чем случайный веб-сайт в Интернете.

2. Фишинг

По мере того, как общественность становится более осведомленной в тактике фишинга, хакеры активизируют свои усилия, чтобы обманным путем заставить людей переходить по их ссылкам. Одна из их самых неприятных уловок — взлом учетных записей электронной почты адвокатов и отправка фишинговых писем с ранее доверенного адреса.

Что делает этот взлом настолько разрушительным, так это то, как трудно будет обнаружить мошенничество. Адрес электронной почты будет законным, и хакер сможет даже поговорить с вами по имени. Именно так неудачливый покупатель дома потерял 67 000 фунтов стерлингов, несмотря на то, что ответил на адрес электронной почты, который ранее был законным.

Как защититься от фишинга

Очевидно, что если адрес электронной почты выглядит подозрительно, отнеситесь к его содержимому со здоровой долей скептицизма. Если адрес выглядит законным, но что-то кажется странным, проверьте, можете ли вы проверить электронное письмо с отправителем. Однако желательно не по электронной почте, на случай, если хакеры взломают учетную запись!

Хакеры также могут использовать фишинг, среди прочего, для кражи вашей личности в социальных сетях.

3. Кейлоггеры

Этот метод атаки является одним из самых тихих способов, с помощью которых хакер может взломать банковский счет. Кейлоггеры — это тип вредоносного ПО, которое записывает то, что вы печатаете, и отправляет информацию обратно хакеру.

Сначала это может показаться неприметным. Но представьте, что произойдет, если вы введете веб-адрес своего банка, а затем имя пользователя и пароль. У хакера будет вся информация, необходимая для взлома вашей учетной записи!

Как защитить себя от клавиатурных шпионов

Установите звездный антивирус и убедитесь, что он время от времени проверяет вашу систему. Хороший антивирус обнаружит кейлоггер и удалит его, прежде чем он сможет нанести ущерб.

Хороший антивирус обнаружит кейлоггер и удалит его, прежде чем он сможет нанести ущерб.

Если ваш банк поддерживает двухфакторную аутентификацию, обязательно включите ее. Это делает кейлоггер гораздо менее эффективным, так как хакер не сможет воспроизвести код аутентификации, даже если получит ваши данные для входа.

4. Атаки типа «человек посередине»

Иногда хакер может атаковать связь между вами и веб-сайтом вашего банка, чтобы получить ваши данные. Эти атаки называются атаками «человек посередине» (MITM), и название говорит само за себя; это когда хакер перехватывает сообщения между вами и законным сервисом.

Обычно атака MITM включает мониторинг небезопасного сервера и анализ проходящих через него данных. Когда вы отправляете свои регистрационные данные по этой сети, хакеры «вынюхивают» ваши данные и крадут их.

Однако иногда хакер использует отравление кэша DNS, чтобы изменить сайт, который вы посещаете при вводе URL-адреса. Отравленный кеш DNS означает, что www. yourbankswebsite.com вместо этого перейдет на сайт-клон, принадлежащий хакеру. Этот клонированный сайт будет выглядеть идентично реальному; если вы не будете осторожны, вы в конечном итоге предоставите поддельному сайту свои данные для входа.

yourbankswebsite.com вместо этого перейдет на сайт-клон, принадлежащий хакеру. Этот клонированный сайт будет выглядеть идентично реальному; если вы не будете осторожны, вы в конечном итоге предоставите поддельному сайту свои данные для входа.

Как защититься от MITM-атак

Никогда не выполняйте конфиденциальные действия в общедоступной или незащищенной сети. Будьте осторожны и используйте что-то более безопасное, например, домашний Wi-Fi. Кроме того, при входе на конфиденциальный сайт всегда проверяйте наличие HTTPS в адресной строке. Если его там нет, есть большая вероятность, что вы смотрите на поддельный сайт!

Если вы хотите выполнять конфиденциальные действия в общедоступной сети Wi-Fi, почему бы не взять под контроль собственную конфиденциальность? Служба VPN шифрует ваши данные, прежде чем ваш компьютер отправит их по сети. Если кто-то следит за вашим соединением, он увидит только нечитаемые зашифрованные пакеты.

Выбор VPN может быть сложным, поэтому обязательно прочитайте наше руководство по бесплатным VPN, чтобы защитить свою конфиденциальность.

5. Замена SIM-карты

SMS-коды аутентификации представляют собой одну из самых больших проблем для хакеров. К сожалению, у них есть способ обойти эти проверки, и для этого им даже не нужен ваш телефон!

Для замены SIM-карты хакер связывается с вашим оператором сети, выдавая себя за вас. Они заявляют, что потеряли свой телефон и хотели бы перенести свой старый номер (который является вашим текущим номером) на свою SIM-карту.

В случае успеха сетевой провайдер удаляет ваш номер телефона с вашей SIM-карты и вместо этого устанавливает его на SIM-карту хакера. Это достижимо с помощью номера социального страхования, как мы рассказали в нашем руководстве о том, почему 2FA и проверка SMS не являются на 100% безопасными.

Как только ваш номер будет записан на их SIM-карту, они смогут легко обойти SMS-коды. Когда они входят в ваш банковский счет, банк отправляет SMS-код подтверждения на их телефон, а не на ваш. Затем они могут беспрепятственно войти в вашу учетную запись и забрать деньги.

Как защитить себя от замены SIM-карты

Конечно, мобильные сети обычно задают вопросы, чтобы проверить, является ли человек, запрашивающий перевод, тем, за кого он себя выдает. Таким образом, чтобы выполнить замену SIM-карты, мошенники обычно собирают вашу личную информацию для прохождения проверок.

Даже тогда некоторые сетевые провайдеры слабо проверяют передачу SIM-карт, что позволяет хакерам легко выполнять этот трюк.

Всегда держите свои личные данные в секрете, чтобы никто не мог украсть вашу личность. Кроме того, стоит проверить, делает ли ваш оператор мобильной связи свою часть защиты от замены SIM-карты.

Если вы храните свои данные в безопасности, а ваш сетевой провайдер добросовестно работает, хакер не сможет пройти идентификацию при попытке подменить SIM-карту.

Безопасность ваших финансов в Интернете

Интернет-банкинг удобен как для клиентов, так и для хакеров. К счастью, вы можете внести свой вклад, чтобы не стать жертвой этих атак. Сохраняя свои данные в безопасности, вы даете хакерам очень мало возможностей для работы, когда они нацеливаются на ваши сбережения.

Сохраняя свои данные в безопасности, вы даете хакерам очень мало возможностей для работы, когда они нацеливаются на ваши сбережения.

Теперь вы знаете, какие хитрые приемы используют хакеры, чтобы взломать ваш банковский счет, почему бы не поднять вашу банковскую безопасность на новый уровень? От частой смены пароля до ежемесячной проверки выписки — существует множество способов обезопасить свои финансы от хакеров.

Руководство по восстановлению взломанного банковского счета в Интернете — Горячая линия кибербезопасности

Киберпреступники, как правило, преследуют финансовые цели, и получение доступа к банковскому счету в Интернете является для многих драгоценным камнем в короне. Если вы заметили подозрительные транзакции или действия на своем банковском счете в Интернете, вам необходимо действовать быстро, чтобы ограничить ущерб, который может нанести злоумышленник.

Мы хотим лучше понять влияние этой проблемы на вас. Не могли бы вы поделиться своим опытом, заполнив эту онлайн-форму? Это поможет нам лучше защитить будущих жертв.

Взломанный счет в онлайн-банке. Сделайте это первым!

Немедленно свяжитесь с вашим банком — позвоните в свой банк, как только заметите подозрительную активность — номер будет указан в вашей банковской выписке, на карте или на веб-сайте банка. Если деньги были сняты, они защитят вашу учетную запись и позаботятся о том, чтобы деньги больше не могли быть сняты. Даже если деньги не были сняты, ваш банк примет меры, изменив ваши данные безопасности и аннулировав ваши карты.

Измените свои данные для входа — если вы все еще можете войти в свою учетную запись, выполните обычную процедуру для сброса пароля и другой информации безопасности. Это должно заблокировать преступника из учетной записи.

Свяжитесь с полицией — сообщите о преступлении в Action Fraud или в полицию Шотландии. Они зарегистрируют преступление и дадут вам регистрационный номер преступления.

Вернут ли мне деньги?

Ваш банк должен возместить все деньги, украденные у вас в результате мошенничества и кражи личных данных. Они должны сделать это как можно скорее — в идеале к концу следующего рабочего дня после того, как вы сообщите о проблеме.

Если банк считает, что вы могли действовать мошеннически или проявили небрежность, они могут отсрочить возврат средств на время расследования — это не должно занять более нескольких дней.

Если преступник обманом заставил вас перевести деньги на другой счет, то банк вряд ли вернет вам деньги.

Если банк не вернет вам деньги, вы сможете вернуть их, только подав в суд на человека, который их украл.

Подходы к работе со взломанным банковским счетом в Интернете

После того, как вы поговорили со своим банком, сообщили о преступлении в полицию и изменили свои данные для входа, рассмотрите следующие дополнительные шаги:

Проверьте свои транзакции, получателей и прямой дебет — внимательно просмотрите свой счет и посмотрите за любые внесенные изменения.

Внимательно изучите свою выписку, всех созданных новых получателей платежей и просмотрите свои прямые дебеты.

Внимательно изучите свою выписку, всех созданных новых получателей платежей и просмотрите свои прямые дебеты.Просмотр настроек безопасности и информации — многие учетные записи онлайн-банков предоставляют список последних действий в учетной записи, а также список последних входов в систему и подключенных устройств. Просмотрите их и убедитесь, что в этом нет ничего подозрительного, так как вы вернули себе контроль над учетной записью.

Сканировать ваши устройства на наличие вредоносных программ — преступник может получить ваши данные для входа несколькими способами — из прошлого взлома (вы можете проверить известные нарушения здесь), угадал, видел, как вы его вводите, обманул вам поделиться им в Интернете, или вы, возможно, сказали им в прошлом. Однако у них также может быть вредоносное программное обеспечение на одном из ваших устройств, которое дает им доступ к тому, что вы вводите на веб-сайтах. Сканируйте все устройства, которые вы используете для доступа к своей учетной записи, с помощью антивирусного решения и удаляйте любые вредоносные программы.

Монитор — внимательно следите за своей учетной записью на предмет любой подозрительной активности, и стоит проверить свой личный кредитный отчет, поскольку преступник мог украсть вашу личность, чтобы получить другие финансовые продукты. Вы можете проверить свой личный кредитный отчет в одном из трех агентств кредитной информации: TransUnion, Equifax и Experian.

Как избежать взлома моего банковского счета в будущем?

Существует несколько способов снизить риск банковского мошенничества:

Держите свои карты и финансовые данные в безопасности — старайтесь держать карту на виду при совершении транзакции. Подпишите новые карты, как только они поступят, и уничтожьте старые карты, разрезав магнитную полосу и чип. Храните свои финансовые документы в безопасности и используйте шредер, чтобы уничтожить их, когда они вам больше не понадобятся.

Защитите свой PIN-код — запомните свой PIN-код и уничтожьте письмо, отправленное с его сообщением.

Убедитесь, что вы единственный, кто знает ваш PIN-код, и убедитесь, что никто не увидит, как вы вводите его в банкомате. Установите свой пин-код на что-то случайное и избегайте таких вещей, как дата рождения.

Убедитесь, что вы единственный, кто знает ваш PIN-код, и убедитесь, что никто не увидит, как вы вводите его в банкомате. Установите свой пин-код на что-то случайное и избегайте таких вещей, как дата рождения.Посещайте свой банковский счет онлайн, только введя адрес в веб-браузере — никогда не переходите по ссылке в тексте или электронной почте.

Разбирайтесь с паролями — используйте надежный пароль, используйте разные пароли на каждом сайте, никогда не сообщайте их и регулярно меняйте. Используйте приложение менеджера паролей, чтобы помочь вам сделать это. См. некоторые хорошие рекомендации здесь.

Переходите на двухфакторную аутентификацию . Двухфакторная аутентификация — это способ кардинально улучшить вашу безопасность одним шагом. Используйте его на каждом сайте, который его предлагает. Вы можете получить больше информации здесь.

Просмотр настроек безопасности учетной записи — все учетные записи социальных сетей предлагают ряд функций безопасности, таких как уведомление о входе в систему, безопасный просмотр и двухфакторная аутентификация.

Просмотрите эти настройки и включите все параметры безопасности.

Просмотрите эти настройки и включите все параметры безопасности.Будьте осторожны, нажав или загрузив — обманным путем выманить пароль, отправив вам обманные электронные письма или текстовые сообщения, это действительно распространенный способ кражи ваших паролей. Как и загрузка вложений в электронной почте, содержащих вредоносное программное обеспечение. Будьте предельно осторожны при переходе по онлайн-ссылкам или открытии/загрузке онлайн-вложений.

Обеспечьте безопасность — найдите время, чтобы улучшить общую безопасность в Интернете. Используйте такие сайты, как Get Safe Online и Cyber Aware, чтобы понять, что такое хорошая безопасность, и внести изменения.

Пожертвовать

Чтобы помочь таким людям, как вы, мы на 100% полагаемся на пожертвования таких людей, как вы.

Без пожертвований мы не сможем сохранить наш сервис бесплатным и оказывать помощь наиболее уязвимым жертвам киберпреступлений, когда они больше всего в ней нуждаются.

Это права, которые дают полный доступ к файлам и действиям операционной системы. И если у вас такие права установлены и вы пытаетесь скачать приложение Сбербанка, то оно может выдать предупреждение о том, что у вас root на телефоне. Это нехорошо. Проверьте, в безопасности ли ваш смартфон, — говорит Артур Карапетов.

Это права, которые дают полный доступ к файлам и действиям операционной системы. И если у вас такие права установлены и вы пытаетесь скачать приложение Сбербанка, то оно может выдать предупреждение о том, что у вас root на телефоне. Это нехорошо. Проверьте, в безопасности ли ваш смартфон, — говорит Артур Карапетов. Подготовьте данные, которые помогут вас идентифицировать.

Подготовьте данные, которые помогут вас идентифицировать.

Внимательно изучите свою выписку, всех созданных новых получателей платежей и просмотрите свои прямые дебеты.

Внимательно изучите свою выписку, всех созданных новых получателей платежей и просмотрите свои прямые дебеты.

Убедитесь, что вы единственный, кто знает ваш PIN-код, и убедитесь, что никто не увидит, как вы вводите его в банкомате. Установите свой пин-код на что-то случайное и избегайте таких вещей, как дата рождения.

Убедитесь, что вы единственный, кто знает ваш PIN-код, и убедитесь, что никто не увидит, как вы вводите его в банкомате. Установите свой пин-код на что-то случайное и избегайте таких вещей, как дата рождения. Просмотрите эти настройки и включите все параметры безопасности.

Просмотрите эти настройки и включите все параметры безопасности.