9 февраля 2023 года — Все новости — Новости Мурманска и Мурманской области

Новости за 9 февраля 2023 года

Жительница Кандалакши оформила кредит в 2 млн для мошенников

В 21 доме Мурманска отключат горячую воду

61 год назад по Мурманску впервые прошел троллейбус

Мурманская организация лишилась недвижимости из-за долга в 645 тысяч

ВТБ зафиксировал двукратный рост объема входящих переводов через СБП

Актеров из Мурманска ищут на роль финских пограничников

Отключение горячей воды в Североморске перенесли на другой день

Участники Мурманского клуба старшего поколения посетили музей органов внутренних дел

С начала года Мурманская таможня зафиксировала 24 правонарушения

В микрорайоне Североморска отключили горячую воду

Сильную гололедицу прогнозируют в Мурманской области на пятницу

В Мурманской области за неделю подорожали лук и картофель

В Мурманске прозвучат саундтреки к серии фильмов про Гарри Поттера

Погода в Мурманске обновила рекорд тепла в феврале

На полигоне в Заполярье танкисты отрабатывают тактику ведения боя

7 лет и штраф в 5 млн дали главному инженеру в Мурманске за коммерческий подкуп

В пятницу в Мурманской области похолодает

В Мурманске обсудили сотрудничество с производителями ковров и одежды из Беларуси

В Мончегорске в ДТП с двумя легковушками пострадал человек

В Мурманске простятся с членом Союза журналистов России

На побережье Рыбачьего туристов едва не смыло в море

Из-за штормового ветра в Мурманске действует режим повышенной готовности

Мурманские депутаты рассмотрели вопрос передачи недвижимости из муниципальной собственности Североморска

Житель Апатитов проломил стену в офисе и вынес оргтехнику на 430 тысяч

«Открытие Инвестиции» представили социальный видеопроект «Огоньки»

В Мурманске Горсовет принял отставку депутатов

Мобилизованным мурманчанам предоставили отсрочку за аренду муниципального имущества

Финал Кубка России по лыжным гонкам состоится в Кировске

20:07Житель Апатитов палкой избил коллегу до больницы

19:11В 7 домах Мурманска отключат газоснабжение

18:05Двое мурманчан обокрали магазин товаров для хобби и вынесли наборы свечей

17:02Тактильная книга «Саамская одежда» победила на конкурсе в Заполярье

16:23В Кузомени погибли два диких жеребца

16:09Сотрудница мурманской организации за взятки не регистрировала нарушения машинистов локомотивов

16:01Большой арктический субботник пройдет в Териберке 27 мая

15:53Чиновникам Заполярья удвоили содержание в командировках в новые субъекты Федерации

15:35Татьяна Русскова официально покинула пост министра развития Арктики и экономики Мурманской области

15:25«Детей военного Мурмана» сегодня увидят в Минске

15:0954 дня продлится ремонт четвертого энергоблока на Кольской АЭС

15:03В Мурманске планируют реконструкцию 7 дворов

14:57Северян приглашают на международный форум по камнеобработке

14:39Перебегавшая на красный 12-летняя девочка попала под колеса микроавтобуса в Мурманске

14:24120 объектов культурного наследия Заполярья внесены в единый государственный реестр

14:02В Мурманске в этом сезоне доступны 10 станций велопроката

13:27Почетным гражданином Мурманской области стал анестезиолог-реаниматолог Гарри Клейн

13:23За кражу тушенки и лимонада с водкой задержали мурманчан

Все новости

Текст новости

социальных хакеров используют человеческое поведение для открытия организаций, подверженных риску

Перейти к содержимому Социальные хакеры используют человеческое поведение, чтобы открыть организации для риска- Посмотреть увеличенное изображение

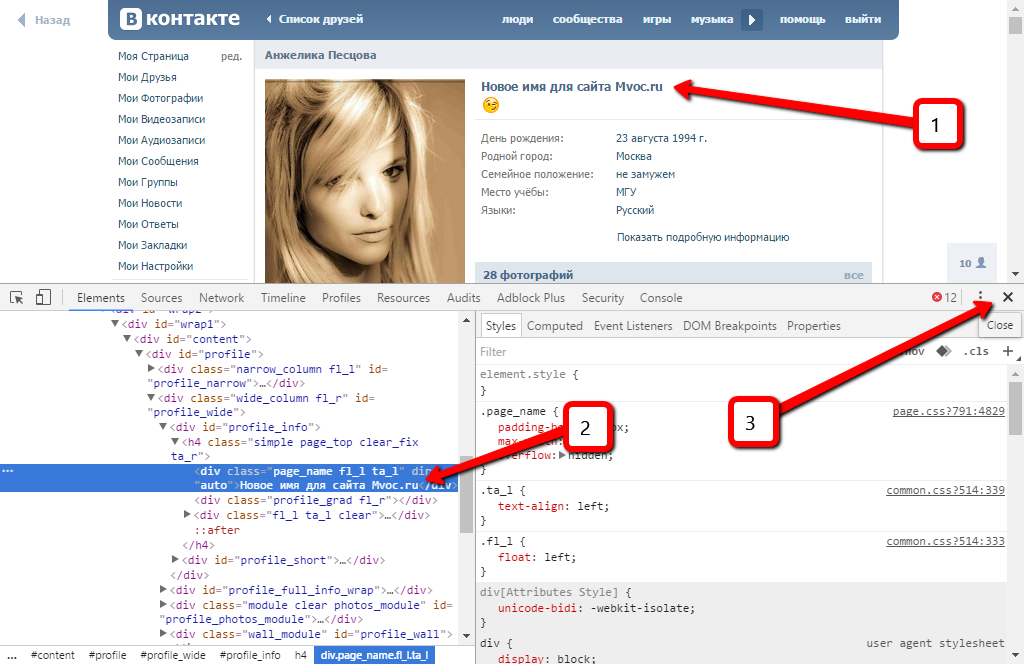

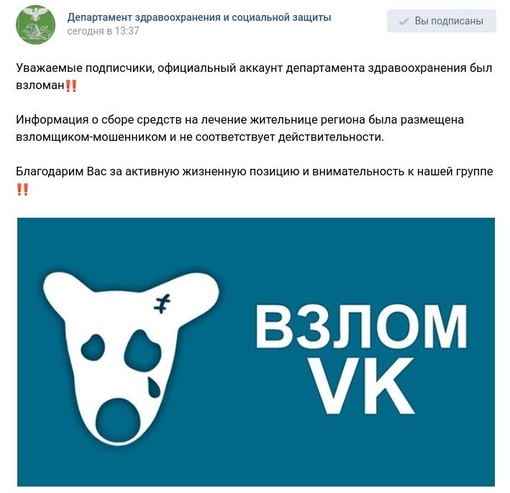

Взлом социальных сетей — один из примеров атаки, в которой используется человеческая небрежность. Социальный взлом можно определить как попытку манипулировать человеческим поведением с помощью определенных организованных действий для получения доступа к информации или системам с ограниченным доступом без разрешения. Сообщается, что примерно 84% хакеров используют в своих атаках какую-либо социальную инженерию. Если социальный взлом хорошо скоординирован, его может быть трудно обнаружить до того, как конфиденциальная информация или активы будут доступны или украдены.

Социальный взлом можно определить как попытку манипулировать человеческим поведением с помощью определенных организованных действий для получения доступа к информации или системам с ограниченным доступом без разрешения. Сообщается, что примерно 84% хакеров используют в своих атаках какую-либо социальную инженерию. Если социальный взлом хорошо скоординирован, его может быть трудно обнаружить до того, как конфиденциальная информация или активы будут доступны или украдены.

Поскольку многие люди и организации часто считают, что кибербезопасность — это проблема, затрагивающая только крупные компании, они успокаиваются. Это делает их и их организации уязвимыми для социальных взломов. На самом деле, недавний разговор с коллегой заставил меня задуматься о том, что даже сами эксперты могут стать самодовольными, когда дело доходит до кибербезопасности, и конечные результаты могут быть ужасными.

Даже профессионалы в области безопасности совершают ошибки

Мой коллега Дэвид рассказывал мне о том, как он недавно получил электронное письмо от своего поставщика 401k с просьбой поставить подпись для перевода денег из его пенсионного фонда. В замешательстве Дэвид связался со своим брокером, который сообщил ему, что буквально за день до этого фирма получила электронное письмо от Дэвида с просьбой снять с его счета более 100 000 долларов. Брокер быстро передал проблему своей команде внутренней безопасности для расследования. На следующий день брокер сказал, что получил еще одно похожее письмо с рабочего адреса Дэвида.

В замешательстве Дэвид связался со своим брокером, который сообщил ему, что буквально за день до этого фирма получила электронное письмо от Дэвида с просьбой снять с его счета более 100 000 долларов. Брокер быстро передал проблему своей команде внутренней безопасности для расследования. На следующий день брокер сказал, что получил еще одно похожее письмо с рабочего адреса Дэвида.

Дэвид понял, что его электронная почта была взломана, и он был близок к тому, чтобы стать жертвой разрушительной кражи. После включения текстовых уведомлений он увидел, что хакер пытается войти в его электронную почту из Южной Африки от 4 до 5 раз в день. К счастью, он вовремя поймал нападение и предотвратил дальнейшие взломы.

Как они получили его учетные данные? Дэвид понятия не имел, но знал, что обычно использует один и тот же пароль для нескольких учетных записей. Он ушел из этого опыта, зная, что ему нужно пересмотреть основные передовые методы обеспечения безопасности.

Во время нашего разговора Дэвид вспомнил, как этот инцидент напомнил ему о том, как важно не почивать на лаврах в сфере безопасности ни дома, ни на работе. Представьте, что подобный социальный взлом произошел в профессиональной среде. Простой взлом электронной почты может предоставить киберпреступникам доступ к конфиденциальным наборам данных и учетным данным для входа в другие системы организации. Оттуда хакеры могут легко манипулировать кодом мэйнфрейма на уровне операционной системы, чтобы украсть конфиденциальные данные, и последствия этого будут изнурительными для бизнеса.

Представьте, что подобный социальный взлом произошел в профессиональной среде. Простой взлом электронной почты может предоставить киберпреступникам доступ к конфиденциальным наборам данных и учетным данным для входа в другие системы организации. Оттуда хакеры могут легко манипулировать кодом мэйнфрейма на уровне операционной системы, чтобы украсть конфиденциальные данные, и последствия этого будут изнурительными для бизнеса.

Боритесь с самоуспокоенностью с помощью лучших практик безопасности

В конце нашей беседы мы с Дэвидом обсудили некоторые из лучших способов для частных лиц и компаний защитить себя от социальных взломов. Мы обсудили, как важно следовать лучшим отраслевым практикам, в том числе использовать диспетчер паролей для обеспечения уникальных, трудно угадываемых паролей для всех учетных записей и всегда включать двухфакторную аутентификацию, когда она доступна.

Кроме того, для бизнеса улучшение внутренних процессов также может помочь уменьшить эти опасности.

Также очень важно внедрить стандарты для пометки уязвимостей или угроз, реальных или потенциальных, чтобы обеспечить прозрачность, чтобы любой сотрудник, независимо от уровня его полномочий, воспринимался серьезно, когда поднимал тревогу о возможной угрозе. Эти конкретные шаги создадут в вашей организации культуру осведомленности и бдительности в области кибербезопасности, чтобы ваш бизнес был безопаснее, а значит, и ваши сотрудники, и клиенты, которых вы обслуживаете.

Если вы вынесете что-то из беседы, которую я имел с моим коллегой Дэвидом, то это должно быть то, что для отдельных лиц и организаций, независимо от опыта или размера безопасности, крайне важно следовать передовым методам безопасности, поскольку это единственный способ обеспечить самые высокие стандарты безопасности.

Об авторе: Ключевые ресурсы

Key Resources является экспертом в области безопасности и целостности мейнфреймов. Мы помогаем предприятиям в сфере финансов, здравоохранения, правительства и других организаций обеспечивать безопасность своих наиболее важных ИТ-систем.

Поиск:

Последние сообщения

- Разница между аудитом соответствия и ручным тестированием — и почему оба они имеют решающее значение для кибербезопасности

- Модернизация мэйнфреймов стала проще благодаря приобретению KRI компанией Rocket Software

- Самые мощные компании в мире по-прежнему полагаются на мейнфреймы — и вот почему

- Управление рисками безопасности цепочки поставок программного обеспечения на мейнфрейме

- Вступая в обувь хакера: зачем мейнфрейму нужно пентестирование

Категории

- Бизнес

- Соответствие

- Стратегия ИТ-безопасности

- Угрозы и уязвимости

- Без категории

Это не взлом — InterDev

Перейти к содержимому На прошлой неделе крупномасштабная кибератака поразила еще одну криптовалютную биржу, уничтожив потенциальное состояние на миллиарды долларов. Хотя Coinrail, биржа, подвергшаяся нападению, не опубликовала конкретных цифр о том, сколько именно было украдено, эта цифра важна, однако не является ключевым выводом. Есть одна очень важная вещь, на которую должны обратить внимание все мы — специалисты по безопасности и технике, высшее руководство и даже неспециалисты: мы должны перестать называть такие инциденты «кибератаками» или «взломами».

Хотя Coinrail, биржа, подвергшаяся нападению, не опубликовала конкретных цифр о том, сколько именно было украдено, эта цифра важна, однако не является ключевым выводом. Есть одна очень важная вещь, на которую должны обратить внимание все мы — специалисты по безопасности и технике, высшее руководство и даже неспециалисты: мы должны перестать называть такие инциденты «кибератаками» или «взломами».

Термин «кибератака» на самом деле неверен. Давайте назовем это тем, чем это является: кражей, старой доброй скучной кражей. Так что давайте перестанем называть это как-то иначе. Такие термины, как «взлом» или «кибератака», привлекают внимание — это заголовок, предназначенный для того, чтобы вы прочитали остальную часть статьи — эти термины придают сенсацию тому, что произошло. Когда вы читаете или слышите эти термины, вы, вероятно, рисуете себе мысленную картину какой-то призрачной фигуры, окруженной высокотехнологичным оборудованием и мониторами, напоминающими что-то из «Матрицы». Это фигура, которую вы почти уважаете за его мастерство игры на клавиатуре.

На самом деле то, что произошло, куда менее «гламурно», больше похоже на то, что вы оставляете бумажник в машине на ночь с незапертыми дверями. Ночью грабитель открыл дверь вашей машины, схватил ваши вещи, тихо закрыл дверь и ушел. По общему признанию, эта история не такая захватывающая и, может быть, даже немного смущающая, но это то, что произошло на самом деле. Имея в виду это новое визуальное представление, давайте рассмотрим, что произошло с атакой Coinrail.

Небольшой, но важный сервис обмена криптовалюты, Coinrail, по сути, оставил двери своих автомобилей открытыми и, как и в нашем сценарии выше, не проявил должной осмотрительности. Они не предприняли соответствующих действий в соответствии с рекомендациями по безопасности, опубликованными почти три года назад. Наш грабитель, вероятно, не использующий ничего, кроме прилично оборудованной игровой системы, веб-браузера и нескольких основных инструментов, просто вошел через черный ход и ушел со значительной добычей.

Позволяя своим мыслям вернуться к этому яркому сценарию шпионского фильма, мы неосознанно делаем что-то, что по своей сути плохо для безопасности в целом. Во-первых, мы переоцениваем преступников, приписывая им больше доверия, чем положено. В этом случае они просто просканировали открытый порт и воспользовались уязвимостью трехлетней давности в найденных системах. Во-вторых, и это самое главное, мы никоим образом не можем привлечь жертву к ответственности. Поскольку этот голливудский мысленный образ настолько распространен, мы склонны игнорировать действия или, что чаще бывает, бездействие жертвы. Несмотря на то, что большое внимание уделяется судебному преследованию тех, кто осуществил атаку, мы не должны игнорировать несоблюдение жертвой некоторых основных правил безопасности. В этом и во всех случаях, которые я могу придумать (Equifax, Target, OPM, City of Atlanta и т. д.), владельцы целевой системы не смогли должным образом настроить свои системы, исправить свои системы и должным образом контролировать доступ к своим системам или контролировать их системы. Хотя мы, без сомнения, должны преследовать криминальный элемент в каждом случае, мы должны в равной степени считать ответственным и виновным владельца системы.

Несмотря на то, что большое внимание уделяется судебному преследованию тех, кто осуществил атаку, мы не должны игнорировать несоблюдение жертвой некоторых основных правил безопасности. В этом и во всех случаях, которые я могу придумать (Equifax, Target, OPM, City of Atlanta и т. д.), владельцы целевой системы не смогли должным образом настроить свои системы, исправить свои системы и должным образом контролировать доступ к своим системам или контролировать их системы. Хотя мы, без сомнения, должны преследовать криминальный элемент в каждом случае, мы должны в равной степени считать ответственным и виновным владельца системы.

InterDev помог десяткам наших клиентов найти и устранить уязвимости в их ИТ-инфраструктуре. Наши высококвалифицированные специалисты по безопасности могут провести общесистемную оценку уязвимостей в вашей сети, чтобы уведомить вас о любых уязвимостях в вашей инфраструктуре и порекомендовать лучшее решение для вашей организации. Как видно из атаки Coinrail, во многих случаях уязвимости просто упускаются из виду, а наличие дополнительной группы глаз, сканирующих вашу систему, может помочь обнаружить то, что, возможно, было упущено. Свяжитесь с нами сегодня, чтобы узнать, как мы можем защитить вашу систему.

Свяжитесь с нами сегодня, чтобы узнать, как мы можем защитить вашу систему.

Источники:

https://www.grahamcluley.com/bitcoin-price-takes-a-dive-after-another-cryptocurrency-exchange-hack/

https://thehackernews.com/2018/06/ ethereum-geth-hacking.html

Bitcoin Declines After Coinrail Cryptocurrency Exchange Hack

https://legalbeagle.com/8139083-differences-between-larceny- кражи со взломом.html

Поиск:

Последние сообщения в блоге

Энди Саммерс2020-08-17T15:08:19-04:00

Inc5000 Имена InterDev в третий раз

РОСУЭЛЛ, Джорджия – 14 августа 2020 г. Inc. журнал раскрывает InterDev, Атланта- региональный поставщик информационных технологий, безопасности и ГИС-услуг снова включен в свой 39-й ежегодный список Inc. 500|5000 — эксклюзивный рейтинг […]

Neil Matchan2020-08-13T11:33:21-04:00

Подробное изучение вредоносного ПО, используемого в Garmin Attack

В центре внимания угроза: WastedLocker, настроенная программа-вымогатель Оригинальное сообщение лаборатории Malwarebytes Нил Матчан Технический директор 13 августа 2020 г.