proxy — Возможно ли вычислить реальный IP?

Интересует возможность вычислить реальный IP пользователя (когда тот использует прокси IPv6) если у него отключено почти всё (Flash, Java…). Всё кроме JS.

- proxy

- ipv6

5

Если прокси по настоящему анонимный и человек использует правильное ПО, вы попадаете в настоящий бесперспективняк в решении данной проблемы, хотя не анонимные прокси могут прокидывать при запросе различные заголовки типа X-Forwarded-For где содержиться реальный IP.

Давайте рассмотрим причины, почему ваши попытки бесперспективны при настоящем анонимном Proxy сервере и правильно настроенном ПО:

- JS — клиентский язык, не имеет доступа к оборудованию, если его не предоставляет сам браузер через технологии и плагины.

- Прокси-сервер может хранить всю информацию о подключении, но вы ее не получите без разрешения владельца.

- Есть возможность использовать не просто прокси, а цепочку прокси-серверов расположенных в разных странах, тогда процесс обращения к одному владельцу прокси уже не пройдет.

Конечным IP всегда является тот, с которого произведен запрос, в данном случае это прокси сервер.

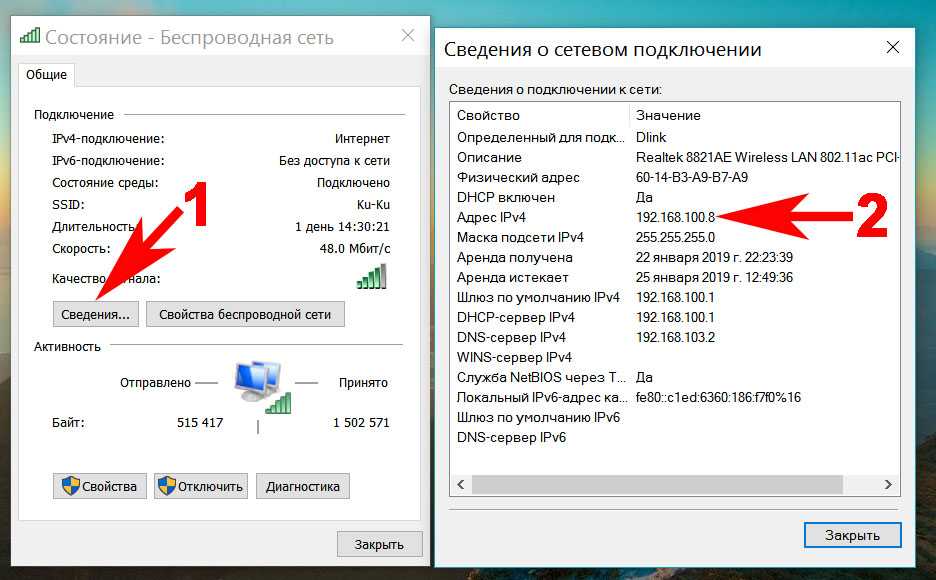

Получается что реальный IP узнать нельзя, но его можно узнать через различные уязвимости в ПО или программном обеспечении которое хотело сделать этот мир лучше используя весь потенциал технологий, так вот к такому относиться webRTC..Часто пользователи о ней даже не знают и не подозревают что она включена.

Есть возможность утащить реальный IP и даже локальный IP через утечку адреса в технологии webRTC (webRTC ip leak), если пользователь не отключил у себя ее в браузере или имеет клиентское ПО поддерживающее данный протокол.

Технология WebRTC была создана разработчиками Google для быстрой передачи и защиты конфиденциальной информации с использованием браузера, не устанавливая никаких дополнительных программ и расширений.

Демонстрация работы утечки скрытого IP продемонстрирована на проекте в Github

5

Думаю что на этот вопрос вы не найдёте ответ сдесь, поищите тут !

В принципе дело практики и знание технологий, которые позволяют находить «дыры» или как выше сказанное «утечки».

Советую найти книги про сетевые протоколы, таких пално. Сначало надо понимать саму работу IP протокола, потом его отслеживать.

Но при использовании нескольких VPN как цепочку, навряд ли удастся отследить без согласия поставшика IP адресса и сериозной программы. Вообше дело сериозное пробуйте на cyber форумах как по ссылке выше.

Зарегистрируйтесь или войдите

Регистрация через Google

Регистрация через Facebook

Регистрация через почту

Отправить без регистрации

Почта

Необходима, но никому не показывается

Отправить без регистрации

Почта

Необходима, но никому не показывается

Нажимая на кнопку «Отправить ответ», вы соглашаетесь с нашими пользовательским соглашением, политикой конфиденциальности и политикой о куки

Роскачество поясняет, как можно вычислить местоположение пользователя по IP

Главная » Архив » Новости » Технологии » Роскачество поясняет, как можно вычислить местоположение пользователя по IP

21. 06.2022,

15:22

06.2022,

15:22

209

Фото: Depositphotos

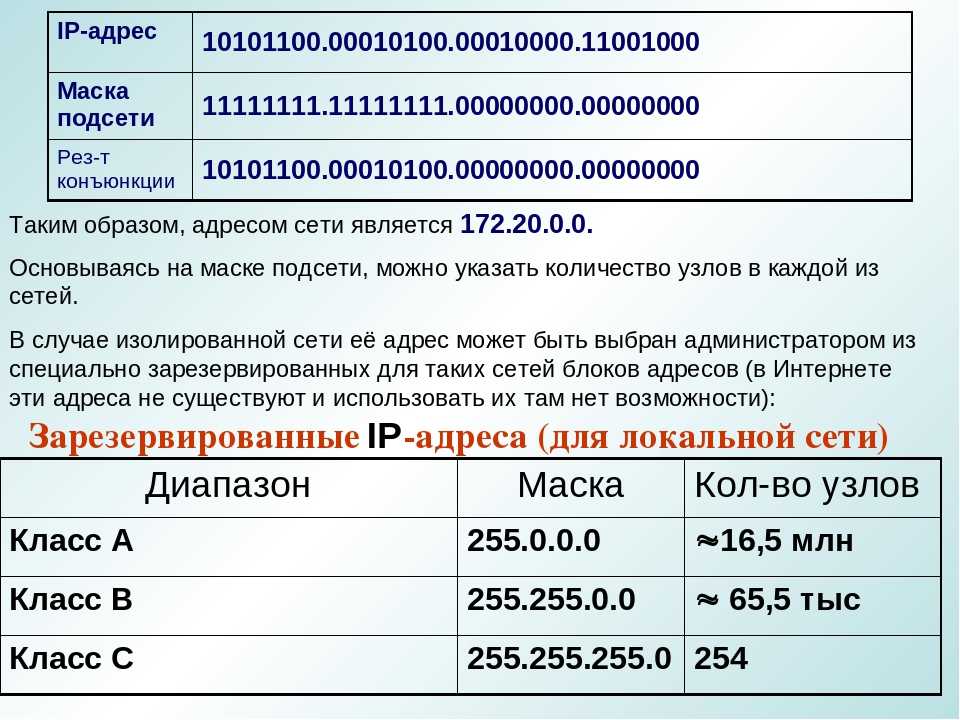

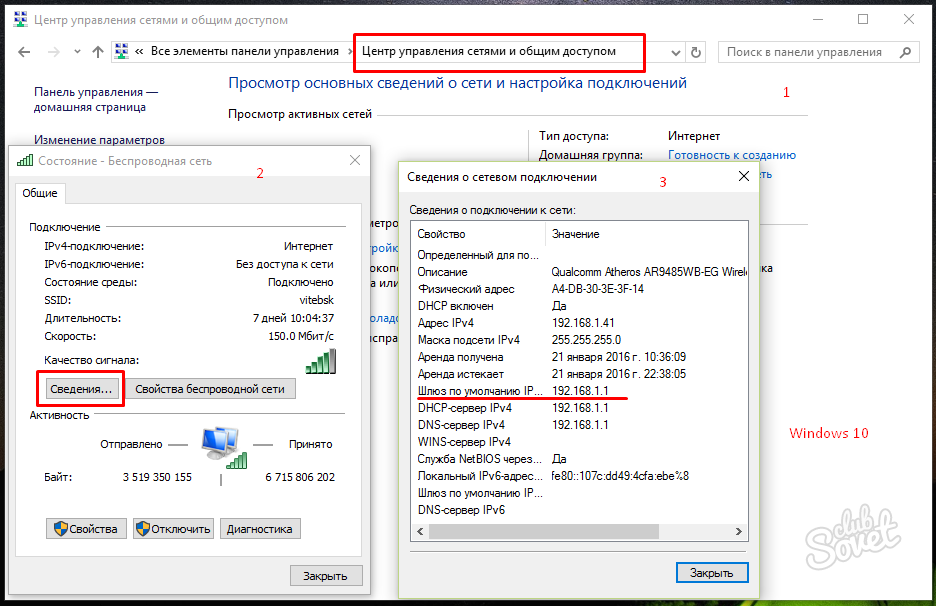

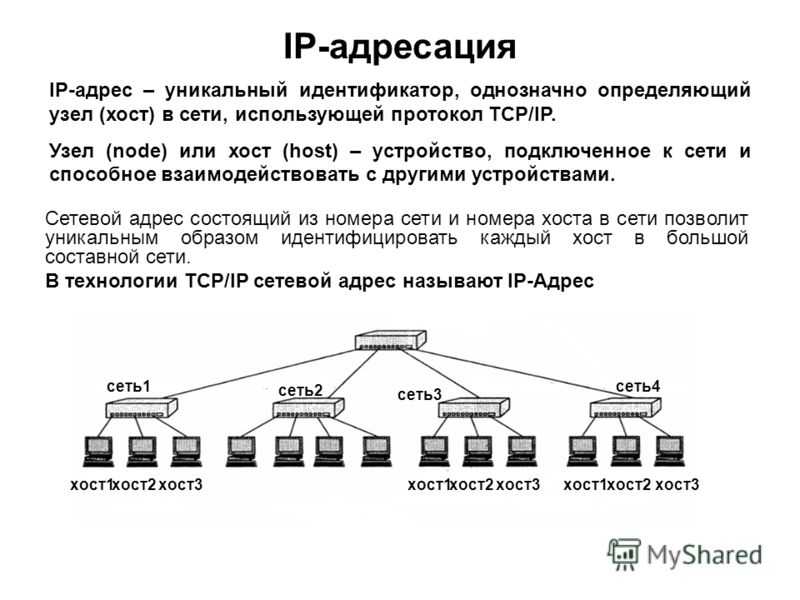

Как у большинства людей есть адрес по месту жительства, так и у всех владельцев Интернет-устройств есть IP-адрес. Что это такое, какова его роль в определении личности пользователя и что будет, если его узнают, поясняют специалисты Центра цифровой экспертизы Роскачества.

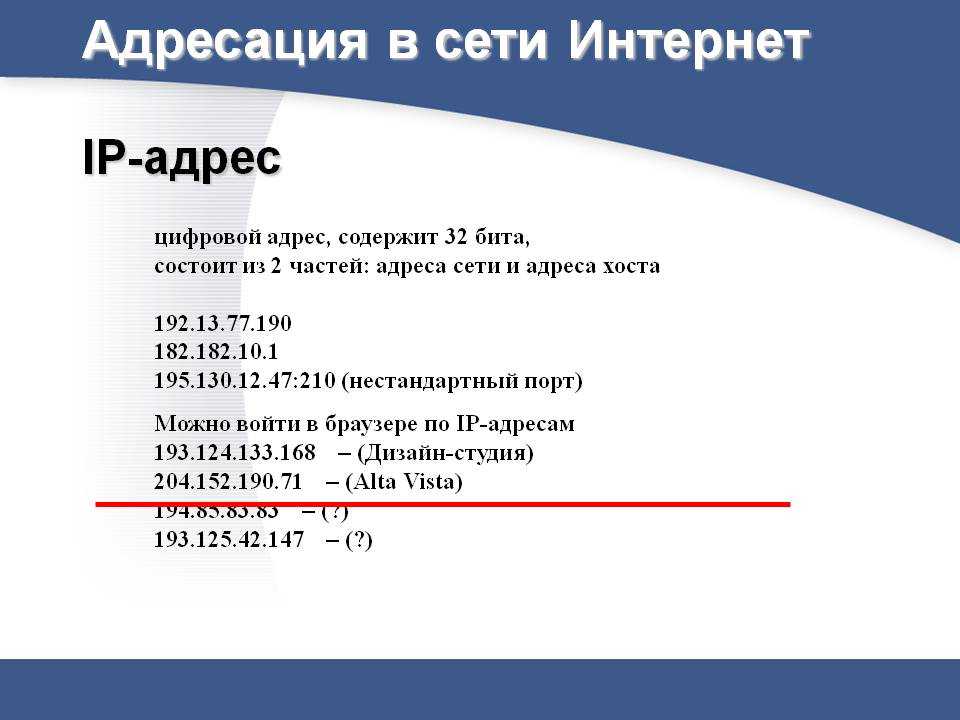

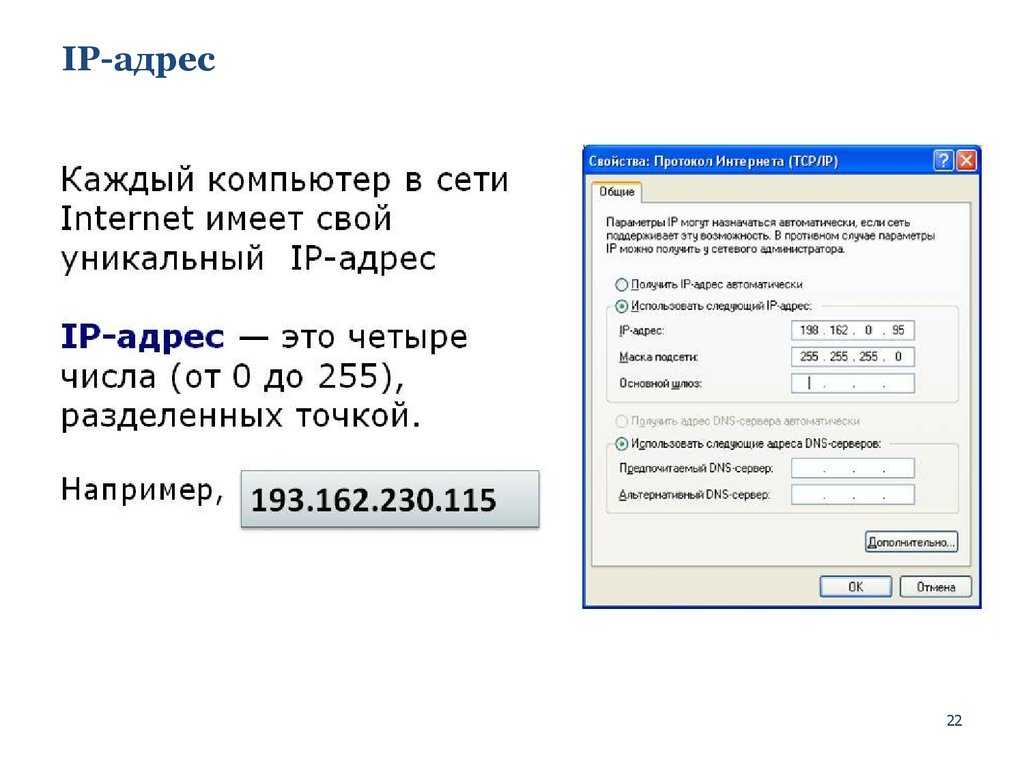

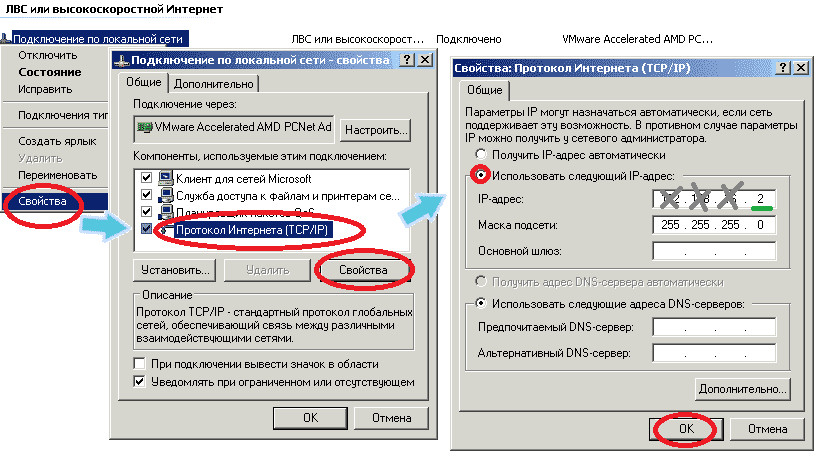

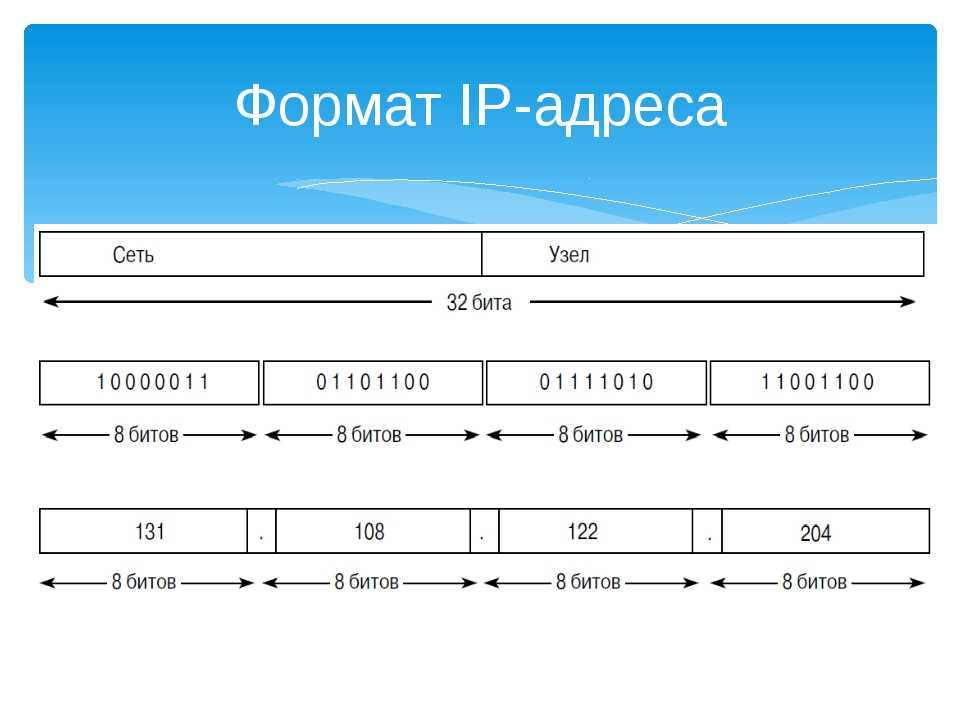

Английская аббревиатура IP (Internet Protocol) расшифровывается как межсетевой протокол. IP‑адрес служит для связи: на него отправляются электронные письма, запросы сайтов и прочая информация при выходе пользователя в Сеть.

Тренды ИТ-отрасли 2023 в России и в мире

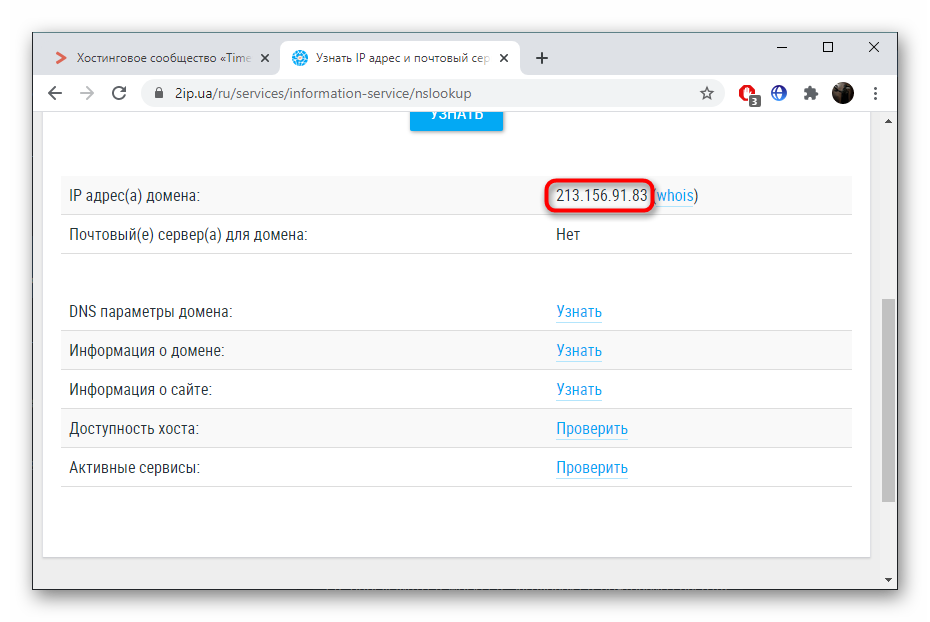

Этот уникальный идентификатор есть у любого подключенного к Интернету устройства. Он состоит из 4 чисел (от 0 до 255) и выглядит так: 172.19.356.4. Узнать свой IP-адрес можно, например, через сервис 2ip.

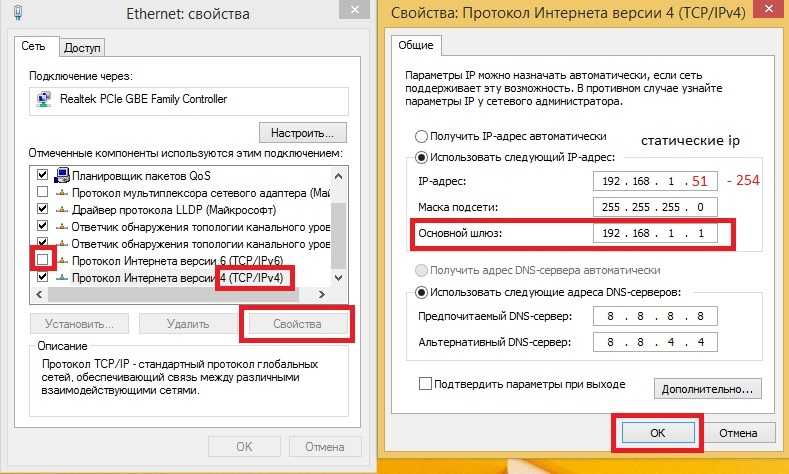

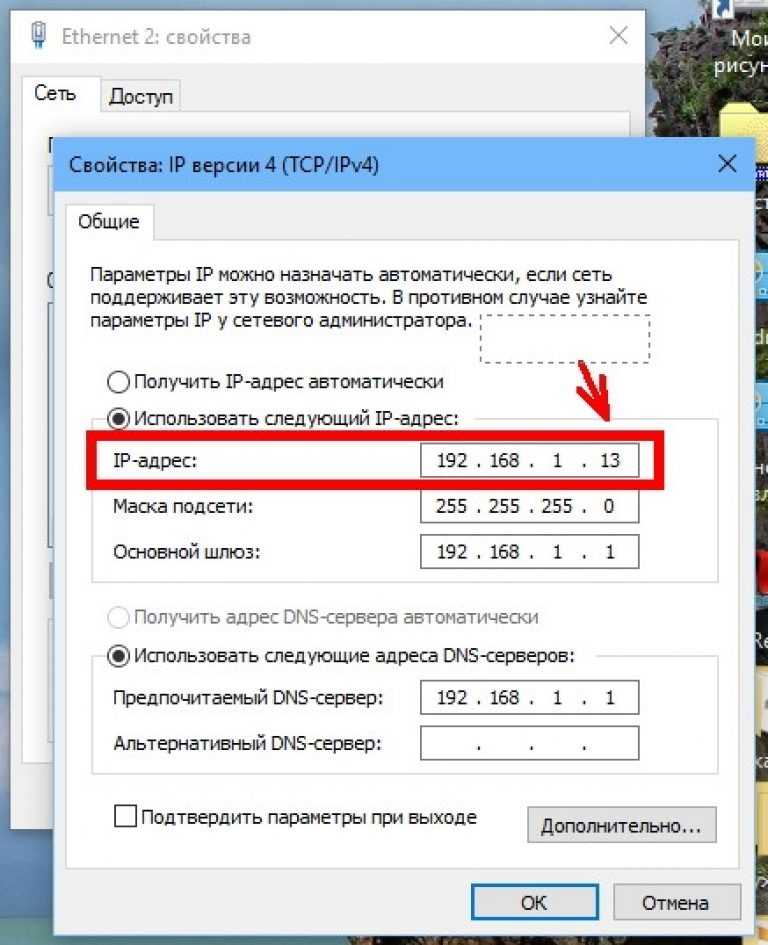

IP‑адреса бывают статическими (постоянными) и динамическими (меняется при каждом подключении). Ещё используют понятия белый и серый IP. Белый — это персональный адрес, а серый — общий, через него в Сеть выходят несколько пользователей (например, в одной организации или доме).

Ещё используют понятия белый и серый IP. Белый — это персональный адрес, а серый — общий, через него в Сеть выходят несколько пользователей (например, в одной организации или доме).

Обычным пользователям провайдеры выдают серые динамические адреса. Статические и белые понадобятся при создании веб-сайта и оформляются за отдельную плату. Следовательно, определить местоположение пользователя с серым динамическим адресом почти невозможно.

«Да я тебя по IP вычислю!»Вычислить пользователя по IP реально. Но даже если это случится, с этой информацией вряд ли что-то смогут сделать, а точнее, использовать во вред. Увидеть чей-то IP можно, если получить прямой запрос с его устройства. К примеру, человек отправил вам электронное письмо. Теперь его IP‑адрес можно найти через расширенную информацию в сообщении. Другой способ — отследить цепочку подключений с помощью специального сервиса.

Согласитесь, в повседневной жизни вряд ли кто-то будет настолько усердствовать, чтобы узнать ваш IP.

Что он может сделать с этой информацией? На самом деле, немногое. Обычный человек по адресу IP максимум может посмотреть название вашего провайдера, страну и город, откуда вы выходили в Интернет.

Однако по запросу полиции, следственного комитета или ФСБ, провайдер предоставит точное место, откуда вы выходили в Сеть. Сотрудники интернет-компании обязаны будут уточнить, какой адрес был присвоен устройству пользователя в обозначенный отрезок времени. И это сработает даже в случае с динамическим IP. А если быть точнее, у провайдеров записи идут не по IP, а по MAC-адресам сетевой карты. По запросу следственных органов смотрят, с какого MAC-адреса ушла информация, и тогда данные пользователя становятся известны.

Таким образом, адрес IP характеризует не отдельное устройство, а одно сетевое соединение. Поэтому если кто-то его и вычислит, найти вас вряд ли сможет.

Рубрика:

{}Технологии

Теги:

#IP-АДРЕС

#РОСКАЧЕСТВО

Обнаружение многопользовательского IP-адреса

Загрузка. ..

..

Алекс Чен

Нейт Продажи

Cloudflare предоставляет нашим клиентам инструменты безопасности, которые помогают им защитить свои интернет-приложения от вредоносного или нежелательного трафика. Вредоносный трафик может включать в себя извлечение контента с веб-сайта, рассылку спама при отправке форм и множество других кибератак. Чтобы защитить себя от этих типов угроз и свести к минимуму блокировку законных посетителей сайта, клиенты Cloudflare должны иметь возможность идентифицировать трафик, который может быть вредоносным.

Мы знаем, что некоторые из наших клиентов полагаются на IP-адреса, чтобы различать трафик законных пользователей и потенциально злонамеренных пользователей. Однако во многих случаях IP-адрес запроса не соответствует конкретному пользователю или даже устройству.

Исторически сложилось так, что компании обычно рассматривали IP-адреса как номера мобильных телефонов: теоретически каждый номер телефона соответствует одному человеку. Если вы получаете несколько спам-звонков в течение часа с одного и того же номера телефона, вы можете с уверенностью предположить, что номер телефона представляет одного человека, и проигнорировать будущие звонки или даже заблокировать этот номер.

Однако эта аналогия ошибочна и может представлять проблему для безопасности. На практике IP-адреса больше похожи на почтовые адреса, потому что ими могут совместно пользоваться несколько человек одновременно (а из-за NAT и CG-NAT количество людей, использующих один и тот же IP-адрес, может быть очень большим!). Многие существующие инструменты интернет-безопасности принимают IP-адреса как надежный способ различать посетителей сайта. Однако, если несколько посетителей используют один и тот же IP-адрес, продукты безопасности не могут полагаться на IP-адрес как на уникальный идентификационный сигнал. Тысячи запросов от тысяч разных пользователей должны обрабатываться иначе, чем тысячи запросов от одного и того же пользователя. Первый, скорее всего, является обычным трафиком, а второй — почти наверняка автоматизированным вредоносным трафиком.

Например, если несколько человек в одном многоквартирном доме получают доступ к одному и тому же сайту, возможно, все их запросы будут направляться через промежуточный блок, управляемый их интернет-провайдером, который имеет только один IP-адрес. Но эта внезапная серия запросов с одного и того же IP-адреса может очень напоминать поведение бота. В этом случае наши клиенты не могут использовать IP-адреса, чтобы отличить эту деятельность от реальной угрозы, что приводит к тому, что они ошибочно блокируют или оспаривают своих законных посетителей сайта.

Добавив многопользовательское обнаружение IP-адресов в продукты Cloudflare, мы повышаем качество наших методов обнаружения и сокращаем количество ложных срабатываний для наших клиентов.

Примеры многопользовательских IP-адресов

Многопользовательские IP-адреса бывают разных форм. Например, когда ваша компания использует корпоративную VPN, сотрудники могут использовать один и тот же IP-адрес при доступе к внешним веб-сайтам. Другие типы VPN и прокси также размещают нескольких пользователей за одним IP-адресом.

Другие типы VPN и прокси также размещают нескольких пользователей за одним IP-адресом.

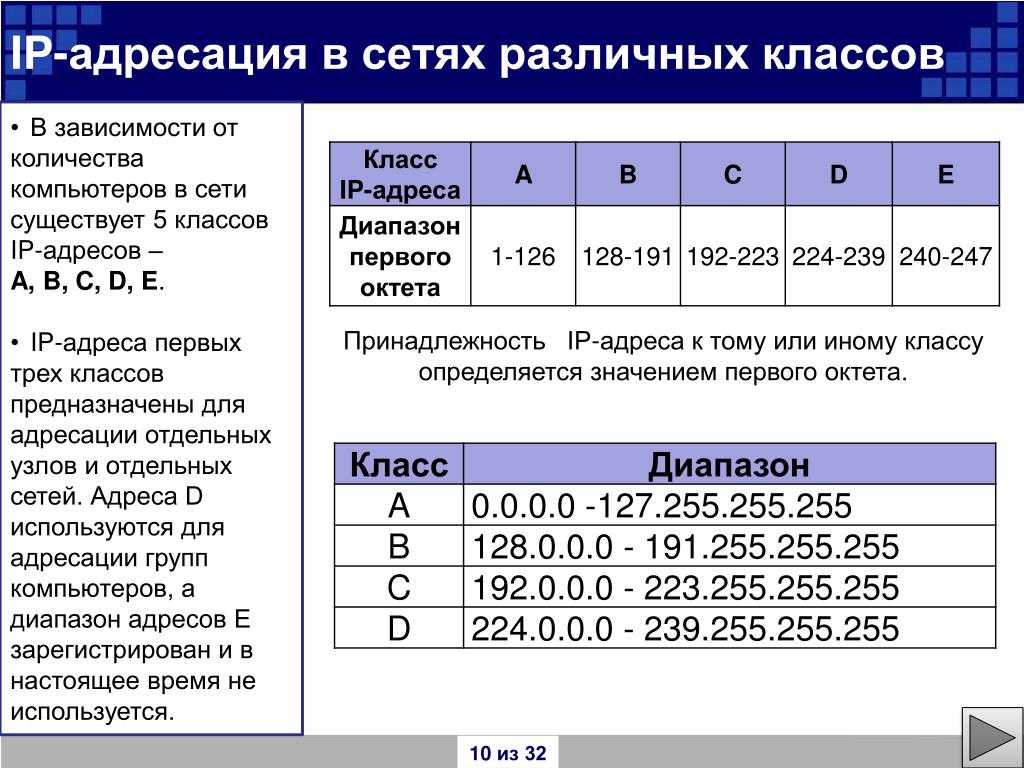

Другой тип многопользовательского IP-адреса, созданный на основе основного протокола связи Интернета. IPv4 был разработан в 1980-х годах. Протокол использует 32-битное адресное пространство, что позволяет использовать более четырех миллиардов уникальных адресов. Однако сегодня устройств во много раз больше, чем адресов IPv4, а это означает, что не каждое устройство может иметь уникальный IP-адрес. Хотя IPv6 (протокол-преемник IPv4) решает проблему со 128-битными адресами (поддерживает 2 128 уникальных адресов), IPv4 по-прежнему направляет большую часть интернет-трафика (76% трафика, предназначенного только для людей, приходится на IPv4, как показано на Cloudflare Radar). .

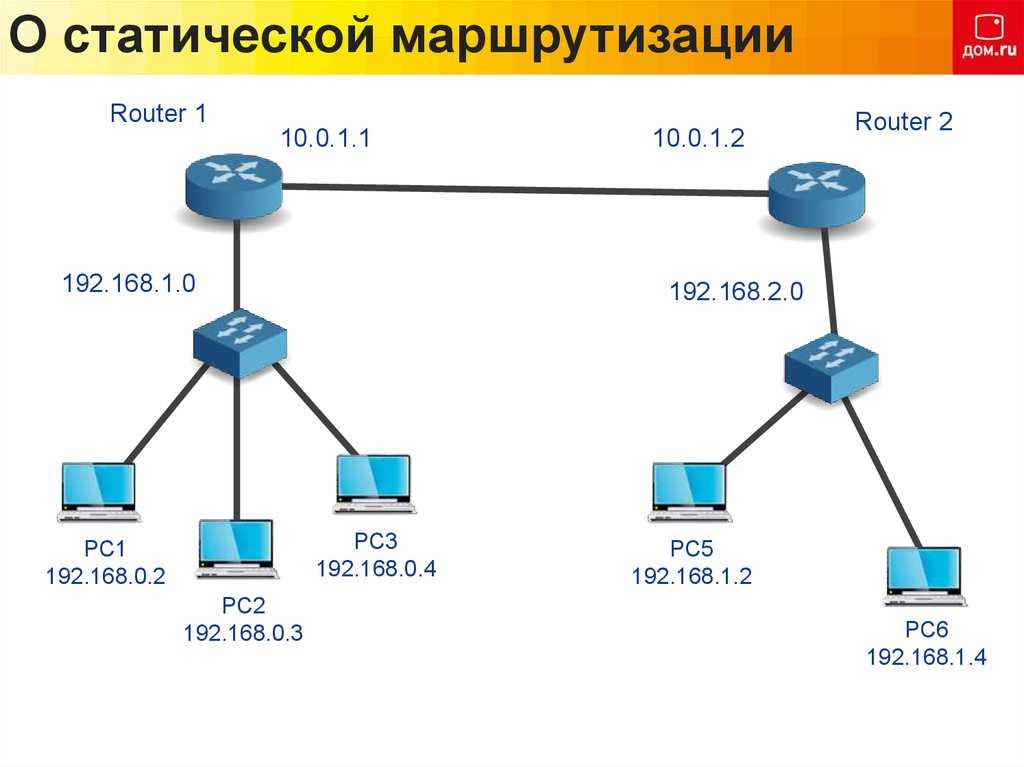

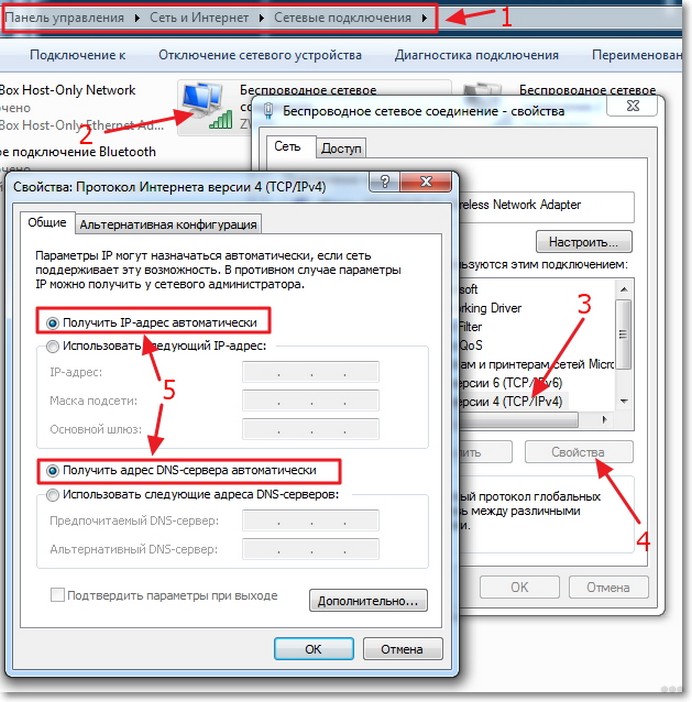

Чтобы решить эту проблему, многие устройства в одной и той же локальной сети (LAN) могут совместно использовать один IP-адрес с адресацией в Интернете для связи с общедоступным Интернетом, используя при этом частные интернет-адреса для связи внутри локальной сети. Поскольку частные адреса должны использоваться только внутри локальной сети, разные локальные сети могут нумеровать свои хосты, используя одно и то же пространство частных IP-адресов. Интернет-шлюз локальной сети выполняет преобразование сетевых адресов (NAT), а именно принимает сообщения, поступающие на этот единственный общедоступный IP-адрес, и перенаправляет их на частный IP-адрес соответствующего устройства в их локальной сети. По сути, это похоже на то, как все в офисном здании используют один и тот же почтовый адрес, а работник стойки регистрации отвечает за сортировку почты, предназначенной для какого человека.

Поскольку частные адреса должны использоваться только внутри локальной сети, разные локальные сети могут нумеровать свои хосты, используя одно и то же пространство частных IP-адресов. Интернет-шлюз локальной сети выполняет преобразование сетевых адресов (NAT), а именно принимает сообщения, поступающие на этот единственный общедоступный IP-адрес, и перенаправляет их на частный IP-адрес соответствующего устройства в их локальной сети. По сути, это похоже на то, как все в офисном здании используют один и тот же почтовый адрес, а работник стойки регистрации отвечает за сортировку почты, предназначенной для какого человека.

В то время как NAT позволяет нескольким устройствам за одним интернет-шлюзом использовать один и тот же общедоступный IP-адрес, взрывной рост населения Интернета потребовал дальнейшего повторного использования ограниченного адресного пространства IPv4. Интернет-провайдеры (ISP) требовали, чтобы пользователи в разных локальных сетях использовали один и тот же IP-адрес для масштабирования своих услуг. Преобразование сетевых адресов операторского класса (CG-NAT) стало еще одним решением для повторного использования адресного пространства. Сетевые операторы могут использовать промежуточные блоки CG-NAT для преобразования сотен или тысяч частных IPv4-адресов в один (или пул) общедоступных IPv4-адресов. Однако такое совместное использование не лишено побочных эффектов. CG-NAT приводит к тому, что IP-адреса не могут быть привязаны к отдельным устройствам, пользователям или подпискам на широкополосную связь, что создает проблемы для продуктов безопасности, использующих IP-адрес как способ различать запросы от разных пользователей.

Преобразование сетевых адресов операторского класса (CG-NAT) стало еще одним решением для повторного использования адресного пространства. Сетевые операторы могут использовать промежуточные блоки CG-NAT для преобразования сотен или тысяч частных IPv4-адресов в один (или пул) общедоступных IPv4-адресов. Однако такое совместное использование не лишено побочных эффектов. CG-NAT приводит к тому, что IP-адреса не могут быть привязаны к отдельным устройствам, пользователям или подпискам на широкополосную связь, что создает проблемы для продуктов безопасности, использующих IP-адрес как способ различать запросы от разных пользователей.

Что мы создали

Мы создали инструмент, помогающий нашим клиентам определять, когда префикс IP /24 (набор IP-адресов с одинаковыми первыми 24 битами) может содержать многопользовательские IP-адреса, чтобы они могли более точно настроить правила безопасности, которые защищают их веб-сайты. Для идентификации многопользовательских IP-префиксов мы используем как внутренние данные, так и общедоступные источники данных. В рамках этих данных мы рассмотрим несколько ключевых параметров.

В рамках этих данных мы рассмотрим несколько ключевых параметров.

Когда пользователь Интернета посещает веб-сайт, базовый стек TCP открывает несколько соединений для отправки и получения данных с удаленных серверов. Каждое соединение идентифицируется четырьмя кортежами (IP-адрес источника, порт источника, IP-адрес назначения, порт назначения). Повторяющиеся запросы от одного и того же веб-клиента, скорее всего, будут сопоставлены с одним и тем же исходным портом, поэтому количество различных исходных портов может служить хорошим индикатором количества различных клиентских приложений. Подсчитав количество портов с открытым исходным кодом для данного IP-адреса, вы можете оценить, используется ли этот адрес несколькими пользователями.

Пользовательские агенты предоставляют сообщаемую устройством информацию о себе, такую как версии браузера и операционной системы. Для обнаружения многопользовательского IP-адреса вы можете подсчитать количество различных пользовательских агентов в запросах с данного IP-адреса. Чтобы избежать пересчета веб-клиентов на устройство, вы можете исключить запросы, идентифицированные как инициированные ботами, и мы учитываем только запросы от пользовательских агентов, которые используются веб-браузерами. У этого подхода есть некоторые компромиссы: некоторые пользователи могут использовать несколько веб-браузеров, а некоторые другие пользователи могут иметь точно такой же пользовательский агент. Тем не менее, прошлые исследования показали, что количество уникальных пользовательских агентов веб-браузера является лучшим компромиссом для наиболее точного определения использования CG-NAT.

Для обнаружения многопользовательского IP-адреса вы можете подсчитать количество различных пользовательских агентов в запросах с данного IP-адреса. Чтобы избежать пересчета веб-клиентов на устройство, вы можете исключить запросы, идентифицированные как инициированные ботами, и мы учитываем только запросы от пользовательских агентов, которые используются веб-браузерами. У этого подхода есть некоторые компромиссы: некоторые пользователи могут использовать несколько веб-браузеров, а некоторые другие пользователи могут иметь точно такой же пользовательский агент. Тем не менее, прошлые исследования показали, что количество уникальных пользовательских агентов веб-браузера является лучшим компромиссом для наиболее точного определения использования CG-NAT.

Mozilla/5.0 (X11; Linux x86_64; rv:92.0) Gecko/20100101 Firefox/92.0

Для наших выводов мы группируем IP-адреса по соответствующему IP-префиксу /24. На рисунке ниже показано распределение пользовательских агентов браузера по IP-префиксу /24 на основе данных, накопленных за сутки. Около 35% префиксов имеют за собой более 100 различных браузерных клиентов.

Около 35% префиксов имеют за собой более 100 различных браузерных клиентов.

Наша служба также использует другие общедоступные источники данных для дальнейшего повышения точности нашей идентификации и классификации типа многопользовательского IP-адреса. Например, мы собираем данные из PeeringDB, базы данных, в которой сетевые операторы самостоятельно определяют тип своей сети, уровни трафика, точки подключения и политику пиринга. Эти данные охватывают лишь часть автономных систем Интернета (АС). Чтобы обойти это ограничение, мы используем эти данные и наши собственные данные (количество запросов на AS, количество веб-сайтов в каждой AS) для определения типа AS. Мы также используем внешние источники данных, такие как IRR, для идентификации запросов от VPN и прокси-серверов.

Эти сведения (особенно тип AS) могут предоставить дополнительную информацию о типе многопользовательского IP-адреса. Например, системы CG-NAT развернуты почти исключительно провайдерами широкополосного доступа, поэтому, определяя тип AS (ISP, CDN, Enterprise и т. д.), мы можем более уверенно определить тип каждого многопользовательского IP-адреса. Запланированное задание периодически выполняет код для извлечения данных из этих источников, их обработки и записи списка многопользовательских IP-адресов в базу данных. Затем эти информационные данные IP передаются другой системе, которая развертывает их на границе Cloudflare, позволяя нашим продуктам безопасности обнаруживать потенциальные угрозы с минимальной задержкой.

д.), мы можем более уверенно определить тип каждого многопользовательского IP-адреса. Запланированное задание периодически выполняет код для извлечения данных из этих источников, их обработки и записи списка многопользовательских IP-адресов в базу данных. Затем эти информационные данные IP передаются другой системе, которая развертывает их на границе Cloudflare, позволяя нашим продуктам безопасности обнаруживать потенциальные угрозы с минимальной задержкой.

Чтобы подтвердить наши выводы о том, какие IP-адреса являются многопользовательскими, мы создали набор данных, основанный на отдельных данных и измерениях, которые, по нашему мнению, являются более надежными индикаторами. Один из методов, который мы использовали, заключался в выполнении запросов traceroute через RIPE Atlas от каждого зонда RIPE Atlas к общедоступному IP-адресу зонда. Изучив переходы трассировки, мы можем определить, находится ли IP-адрес за CG-NAT или другим промежуточным устройством. Например, если IP-адрес не находится за CG-NAT, трассировка должна завершиться немедленно или иметь только один переход (вероятно, домашний NAT). С другой стороны, если путь трассировки включает адреса в RFC 6598 префикс CGNAT или другие переходы в частном или общем адресном пространстве, скорее всего, соответствующий зонд находится за CG-NAT.

С другой стороны, если путь трассировки включает адреса в RFC 6598 префикс CGNAT или другие переходы в частном или общем адресном пространстве, скорее всего, соответствующий зонд находится за CG-NAT.

Чтобы еще больше улучшить наши наборы данных проверки, мы также обращаемся к нашим партнерам-провайдерам, чтобы подтвердить известные IP-адреса CG-NAT. По мере того, как мы уточняем наши проверочные данные, мы можем более точно настраивать параметры вывода многопользовательских IP-адресов и предоставлять клиентам интернет-провайдеров лучший опыт на сайтах, защищенных продуктами безопасности Cloudflare.

Служба обнаружения многопользовательских IP-адресов в настоящее время распознает примерно 500 000 уникальных многопользовательских IP-адресов и настраивается для дальнейшего повышения точности обнаружения. Следите за предстоящим техническим сообщением в блоге, где мы более подробно рассмотрим созданную нами систему и показатели, собранные после запуска этого сервиса в течение более длительного периода времени.

Как это повлияет на управление ботами и ограничение скорости для клиентов?

Наш первоначальный запуск будет включать определение многопользовательских IP-адресов в наши продукты для управления ботами и ограничения скорости.

Продукт Cloudflare Bot Management имеет пять механизмов обнаружения. Интеграция улучшит три из пяти: механизм обнаружения машинного обучения (ML), механизм эвристики и модели поведенческого анализа. Многопользовательские IP-адреса и их типы будут служить дополнительными функциями для обучения нашей модели машинного обучения. Кроме того, будет добавлена логика, чтобы многопользовательские IP-адреса обрабатывались по-разному в других наших механизмах обнаружения. Например, наш механизм обнаружения поведенческого анализа не должен обрабатывать серию запросов с многопользовательского IP-адреса так же, как серию запросов с однопользовательского IP-адреса. Не будет никаких новых способов увидеть эту функцию или взаимодействовать с ней, но вы должны ожидать уменьшения количества ложных срабатываний ботов, связанных с многопользовательскими IP-адресами.

Интеграция с ограничением скорости позволит нам увеличить установленный порог ограничения скорости при получении запросов, поступающих с многопользовательских IP-адресов. Фактор, на который мы увеличиваем порог, будет консервативным, чтобы не обойти ограничение скорости полностью. Однако повышенный порог должен значительно уменьшить количество случаев, когда законные пользователи, использующие многопользовательские IP-адреса, блокируются или оспариваются.

Заглядывая вперед

Мы планируем дальнейшую интеграцию со всеми продуктами Cloudflare, которые полагаются на IP-адреса как меру уникальности, включая, помимо прочего, защиту от DDoS, Cloudflare One Intel и брандмауэр веб-приложений.

Мы также продолжим улучшать нашу многопользовательскую систему обнаружения IP-адресов, чтобы включить дополнительные источники данных и повысить точность. Один источник данных позволил бы нам получить долю предполагаемого количества подписчиков от общего количества IP-адресов, объявленных (принадлежащих) AS. Автономные системы, у которых предполагаемых подписчиков больше, чем доступных IP-адресов, должны полагаться на CG-NAT для предоставления услуг всем подписчикам.

Автономные системы, у которых предполагаемых подписчиков больше, чем доступных IP-адресов, должны полагаться на CG-NAT для предоставления услуг всем подписчикам.

Как упоминалось выше, с помощью наших партнеров-провайдеров мы надеемся улучшить наборы данных проверки, которые мы используем для проверки и уточнения точности наших выводов. Кроме того, наша интеграция с Bot Management также откроет возможность создать цикл обратной связи, который дополнительно проверяет наши наборы данных. Коэффициент решения задач (CSR) — это показатель, созданный Bot Management, который указывает долю запросов, которые были оспорены и решены (и, таким образом, предполагается, что они были человеческими). Изучение запросов как с высоким, так и с низким CSR позволит нам проверить, действительно ли многопользовательские IP-адреса, которые мы изначально определили, представляют собой в основном законный человеческий трафик, который наши клиенты не должны блокировать.

Дальнейшее внедрение IPv6 может когда-нибудь сделать CG-NAT и другие технологии совместного использования IPv4 бесполезными, поскольку адресное пространство больше не будет ограничено. Это может снизить распространенность многопользовательских IP-адресов. Однако с развитием новых сетевых технологий, которые запутывают IP-адреса для обеспечения конфиденциальности пользователей (например, рандомизированное назначение адресов IPv6), маловероятно, что станет легче привязать IP-адрес к одному пользователю. Cloudflare твердо верит, что в конечном итоге IP полностью перестанет ассоциироваться с идентификацией.

Это может снизить распространенность многопользовательских IP-адресов. Однако с развитием новых сетевых технологий, которые запутывают IP-адреса для обеспечения конфиденциальности пользователей (например, рандомизированное назначение адресов IPv6), маловероятно, что станет легче привязать IP-адрес к одному пользователю. Cloudflare твердо верит, что в конечном итоге IP полностью перестанет ассоциироваться с идентификацией.

Тем не менее, в краткосрочной перспективе мы понимаем, что IP-адреса по-прежнему играют ключевую роль в обеспечении безопасности наших клиентов. Интегрируя эту возможность многопользовательского определения IP-адресов в наши продукты, мы стремимся предоставить более свободный и гибкий опыт для всех, кто пользуется Интернетом.

Мы защищаем

целые корпоративные сети,

помочь клиентам построить

Интернет-приложения эффективно,

ускорить любой

Веб-сайт

или Интернет-приложение,

защититься от DDoS-атак

атаки, держать

хакеры в

залив,

и может помочь вам в

ваш путь к нулевому доверию.

Посетите 1.1.1.1 с любого устройства, чтобы начать работу наше бесплатное приложение, которое делает ваш Интернет быстрее и безопаснее.

Чтобы узнать больше о нашей миссии по улучшению Интернета, начните здесь. Если вы ищете новое направление карьеры, ознакомьтесь с нашими открытыми позиции.

Новости о продуктах Исследовать Лучший Интернет Безопасность устройства БотыПохожие сообщения

28 сентября 2018 г. 20:40

Подведение итогов дня рождения: каждый день — день запуска Cloudflare

Наши клиенты привыкли к тому, что мы лихорадочно запускаем новые сервисы, функции и функции, но в последнее время мы особенно активны. На этой неделе мы отпраздновали нашу восьмую неделю рождения, объявив о новых предложениях, которые принесут пользу нашим клиентам и глобальному интернет-сообществу. …

…

- К

Джейк Андерсон

Неделя дня рождения , Новости о продуктах , Регистратор , Рабочие Cloudflare , Рабочие Cloudflare KV

07 января 2022 г. 15:57

Недели инноваций Cloudflare 2021

Приступая к планированию Недель инноваций 2022 года, мы вспоминаем основные моменты каждой из этих недель…

- К

Рейган Рассел

, Джон Грэм-Камминг

, Вал Веса

Неделя дня рождения , Неделя ИТ-директоров , Неделя разработчиков , Неделя полного стека , Ударная неделя

18 ноября 2022 г. 21:13

21:13

ICYMI: анонсы недели разработчиков 2022

На этой неделе мы сделали более 30 объявлений, если вы что-то пропустили, вот краткий обзор….

- К

Рассвет Парзич

Неделя разработчиков , Разработчики , Бессерверный , Новости о продуктах , Супероблако

19 сентября 2022 г. 15:00

Представляем расширенные оповещения DDoS

Расширенные оповещения о DDoS-атаки Cloudflare предоставляют адаптированные и действенные уведомления в режиме реального времени. ..

..

- К

Омер Йоахимик

Неделя ГС , Общая доступность , Расширенный DDoS , ДДоС , Оповещения о DDoS-атак

IP-адрес и местоположение пользователя — Плагин WordPress

- Детали

- отзывов

- Монтаж

- Развитие

Опора

«IP-адрес и местоположение пользователя» — отличный плагин, который можно использовать, если вы хотите отображать IP-адрес посетителя, IP-местоположение, данные браузера, операционную систему и множество другой общедоступной информации на вашем веб-сайте WordPress.

Этот плагин быстро и легко настраивается, а шорткоды можно использовать для удобного отображения этой информации в любом месте вашего сайта. Например, вы можете добавить шорткод на боковую панель или нижний колонтитул, чтобы отображать эту информацию на каждой странице вашего сайта.

Например, вы можете добавить шорткод на боковую панель или нижний колонтитул, чтобы отображать эту информацию на каждой странице вашего сайта.

«IP-адрес пользователя и местоположение» использует веб-сайт IP-API для получения информации об IP-адресе и местоположении пользователя, поэтому она всегда актуальна.

Вот некоторые особенности IP-адреса и местоположения пользователя:

[userip_location type="ip"] [userip_location type="континент"] [userip_location type="страна"] [userip_location type="код страны"] [userip_location type="регион"] [userip_location type="имя_региона"] [userip_location type="город"] [userip_location type="широта"] [userip_location type="lon"] [userip_location type="часовой пояс"] [userip_location type="валюта"] [userip_location type="isp"] [userip_location type="браузер"] [userip_location type="os"] [userip_location type="флаг"]

Для шорткода флага высота и ширина являются необязательными, а значение высоты по умолчанию — авто; и ширина, это 50px. Вы можете передать любое из этих значений или оба, чтобы изменить размер флага по вашему выбору.

Вы можете передать любое из этих значений или оба, чтобы изменить размер флага по вашему выбору.

Особенности IP-адреса и местоположения пользователя

- Простая и быстрая настройка.

- Может использоваться для отображения IP-адреса, местоположения, сведений о браузере, операционной системе и других сведений о посетителях веб-сайта.

- Использует веб-сайт IP-API для получения IP-адреса и местоположения пользователя, поэтому он всегда актуален.

- Легко определяйте браузер и операционную систему посетителей вашего сайта.

- Шорткоды могут использоваться для отображения этой информации в любом месте вашего сайта.

- Поддерживает шорткоды для флагов и валют.

Если вам нужен простой способ отображения IP-адреса посетителя, местоположения, браузера и информации об операционной системе на вашем веб-сайте WordPress, тогда IP-адрес пользователя и местоположение — отличный плагин для использования.

Кредиты

Этот плагин создан командой HeySERP и TheWPX.

Чтобы узнать больше о WordPress, вы можете посетить наш веб-сайт TheGuideX, где вы найдете учебные пособия по таким темам, как:

- Получить IP-адрес и местоположение пользователя в WordPress

- Общие ошибки WordPress и решения

- Лучшие плагины WordPress Ads Manager

…и многие другие руководства по WordPress.

- Скриншот страницы «Добавить новое сообщение» с коротким кодом

- Скриншот страницы «Общедоступное сообщение» с IP-адресом пользователя и другой информацией о пользователе.

Вы можете выполнить поиск «IP-адрес и местоположение пользователя» на странице добавления нового плагина WordPress или скачать архив.

- Чтобы установить этот плагин, войдите в свою учетную запись администратора WordPress .

- Перейдите на страницу плагинов и нажмите кнопку «Добавить новый плагин».

- Когда вы окажетесь на странице плагинов, нажмите кнопку «Загрузить плагин»

- Теперь выберите плагин и нажмите «Установить сейчас»

- Ваш плагин успешно установлен.

Теперь нажмите кнопку «Активировать», чтобы активировать плагин.

Теперь нажмите кнопку «Активировать», чтобы активировать плагин.

Шорткоды:

[userip_location type="ip"] [userip_location type="континент"] [userip_location type="страна"] [userip_location type="код страны"] [userip_location type="регион"] [userip_location type="имя_региона"] [userip_location type="город"] [userip_location type="широта"] [userip_location type="lon"] [userip_location type="часовой пояс"] [userip_location type="валюта"] [userip_location type="isp"] [userip_location type="браузер"] [userip_location type="os"] [userip_location type="флаг"]

Могу ли я использовать IP-адрес пользователя и местоположение для отображения IP-адреса пользователя?

Да, вы можете использовать шорткод

[userip_location type="ip"]для отображения IP-адреса посетителя.Могу ли я использовать IP-адрес и местоположение пользователя для отображения местоположения пользователя?

Да, вы можете легко добавить приведенные выше короткие коды для отображения информации о местонахождении пользователя, такой как страна пользователя, регион, код страны, город, широта и долгота, а также другую полезную информацию.

Могу ли я использовать этот плагин для отображения пользовательского браузера?

Да, вы можете использовать шорткод

[userip_location type="browser"], чтобы показать имя браузера и версию посетителя.Могу ли я использовать этот плагин для отображения пользовательской операционной системы?

Да, вы можете использовать шорткод

[userip_location type="os"], чтобы показать операционную систему посетителя.Поддерживает ли этот подключаемый модуль флаг?

Да, этот плагин поддерживает шорткоды флажков. Вы можете использовать шорткод

[userip_location type="flag"], чтобы показать флаг страны посетителя. Высота и ширина являются необязательными, а значение высоты по умолчанию — авто; и ширина, это 50px. Вы можете передать любое из этих значений или оба, чтобы изменить размер флага по вашему выбору.Поддерживает ли этот плагин валюту?

Да, этот плагин поддерживает шорткоды валюты.

Вы можете использовать

Вы можете использовать [userip_location type="currency"]шорткод для отображения валюты страны посетителя.

Это заслуживает гораздо большего использования и отзывов. 5 звезд! Я пытался написать что-то подобное сам и использовать другие сложные плагины. Наконец нашел ЭТОТ плагин, и это было просто как… установить плагин> использовать шорткод> получить вывод, который я хотел на странице!

Делает то, что говорит!

тенкс все что мы хотели

Очень плохая поддержка

Я парень, который редко пишет отзывы. из всех миллионов плагинов, которые есть, самый простой и эффективный в реализации и без багов, который работает, это этот. Продолжайте в том же духе, ребята.

Отличный плагин для получения IP-адресов пользователей и других вещей, связанных с IP. Требуются небольшие изменения, написал разработчику по электронной почте. В общем, делает то, что говорит

Прочитать все 7 отзывов

«IP-адрес и местоположение пользователя» — это программное обеспечение с открытым исходным кодом.