Client ID и User ID

Этот материал был написан в 2019 году. Мы обновили его в декабре 2021 года. Прияного чтения!

Уникальные пользователи, новые и вернувшиеся, каналы трафика и показатели конверсии — любой вопрос к системе аналитики начинается с малого — с идентификации пользователя. Для этого используются Client и User ID.

Что такое Client ID

Client ID — это анонимный идентификатор браузера. Система аналитики формирует его, чтобы опознавать уникальных пользователей и связывать действия каждого из них друг с другом.

Другими словами, когда система аналитики — Google Analytics или Яндекс.Метрика — формирует отчет по уникальным посетителям сайта, то имеет в виду именно количество уникальных браузеров, которым присвоен Client ID. Если один человек зашел на сайт с двух разных устройств или браузеров — в отчете будет отражено два уникальных посетителя. Если четыре человека зашли на сайт с одного браузера в течение короткого времени — для системы аналитики это будет один посетитель с четырьмя сессиями.

Да, система не идеальна, но это лишь первый шаг на пути идентификации пользователя. Client ID дает возможность различать и узнавать уникальных посетителей, собирать их действия на сайте в сессию и связывать между собой данные о сессиях, произошедших в разное время.

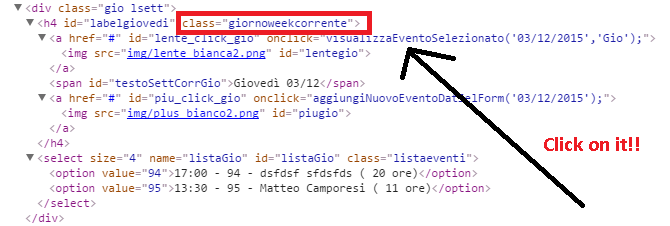

Client ID представляет собой набор цифр, записанных в файл cookie.

В Google Analytics он выглядит так: _ga=GA1.1.1135380329.1543226534

-

_ga — название cookie;

-

GA1 — универсальная часть для всех cookies подобного формата;

-

цифра 1 указывает на уровень домена, в данном случае это домен верхнего уровня;

-

первый блок из десяти цифр — число, сгенерированное случайным образом;

-

последняя часть — время создания cookie в формате UNIX.

А так в Яндекс.Метрике: _ym_uid=1543226534123620835

-

_ym_uid — название cookie;

-

первые десять цифр — время создания cookie в формате UNIX;

-

вторые десять цифр — число, сгенерированное случайным образом.

Можно заметить, что хоть формат записей и отличается, часть Client ID в обеих системах аналитики совпадает — 154322653. Верно, ведь обе cookie были взяты с одной страницы, на которой установлено два кода отслеживания. А значит, время создания Client ID в обеих системах одинаково. Хотя и не исключены ситуации, когда скрипты сработали с разницей в секунды — в таком случае последняя цифра будет отличаться.

Сколько хранится такой cookie-файл? Вопрос с подвохом. Еще недавно ответить на него было просто — он хранился два года с момента последнего визита или период, установленный в настройках браузера. Сейчас же браузеры начали существенно ограничивать срок жизни cookie-файлов. Например, в новом Safari они хранятся только две недели, независимо от настроек сайта. Это означает, что если посетитель зашел на сайт с разницей в 16 дней, то для системы аналитики это уже два разных пользователя, так как при втором посещении предыдущего cookie уже нет и браузер записал новый файл.

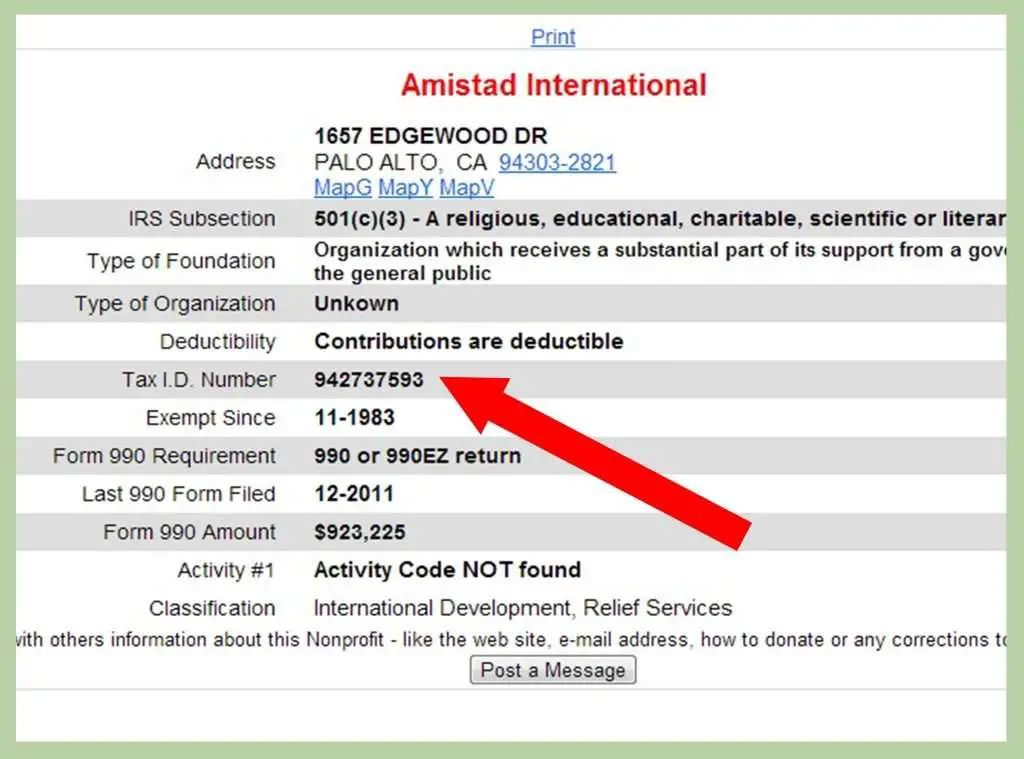

Где искать Client ID в отчетах аналитики

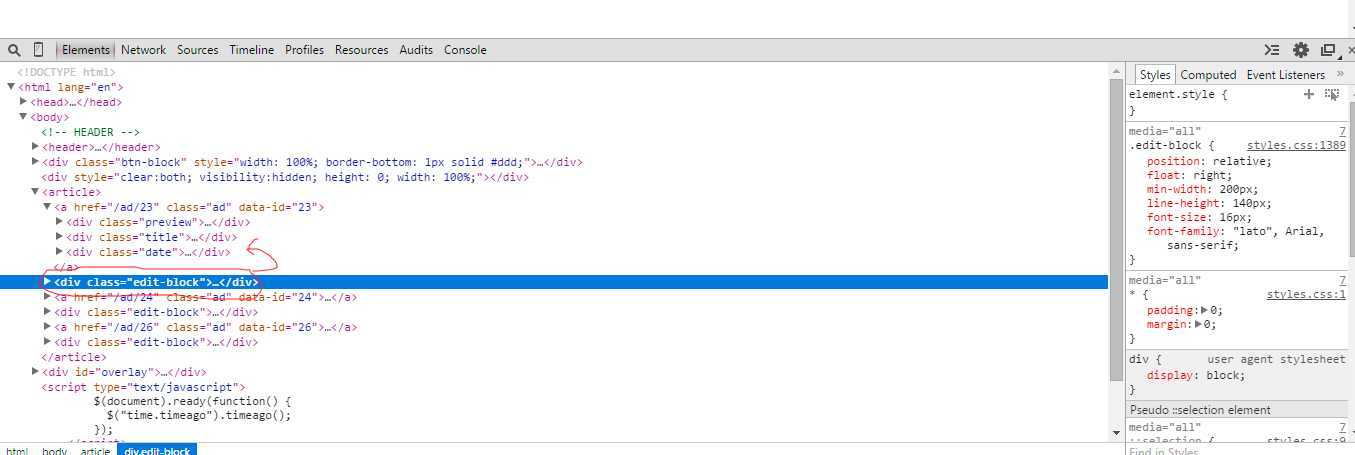

В Google Analytics в отчете «Аудитория» — «Статистика по пользователям» можно увидеть идентификаторы посетителей сайта, а также количество сессий, показатель отказов, транзакции, доход и коэффициент конверсии по каждому пользователю.

Чтобы увидеть более детальную информацию о посетителе и о каждом его действии, нужно кликнуть по определенному Client ID.

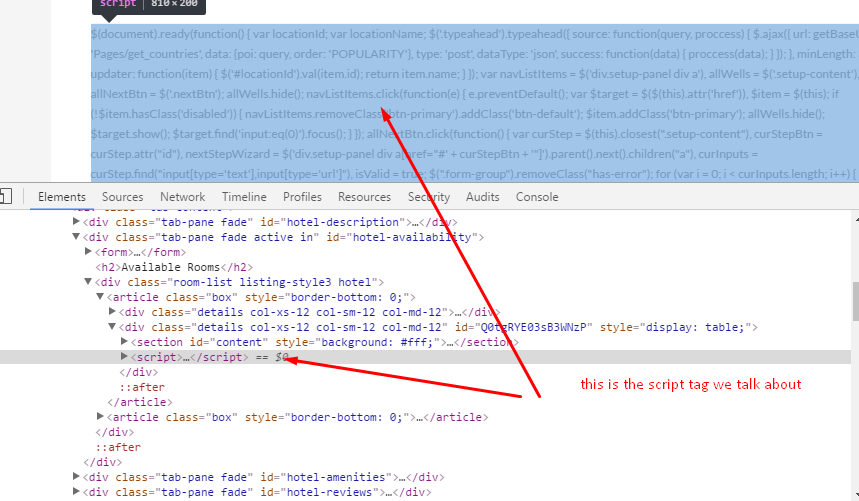

По умолчанию Client ID доступен только в этом отчете Google Analytics. В него можно добавлять сегменты, но он не сможет сгруппировать Client ID с другими параметрами, например источниками и каналами трафика, устройствами, URL перехода и т. д. Чтобы получить доступ к идентификатору в других отчетах Google Analytics, нужно дополнительно передавать Client ID в качестве пользовательского параметра, например, через функцию customTask. Подробную инструкцию к тому, как это сделать, можно прочитать в блоге OWOX.

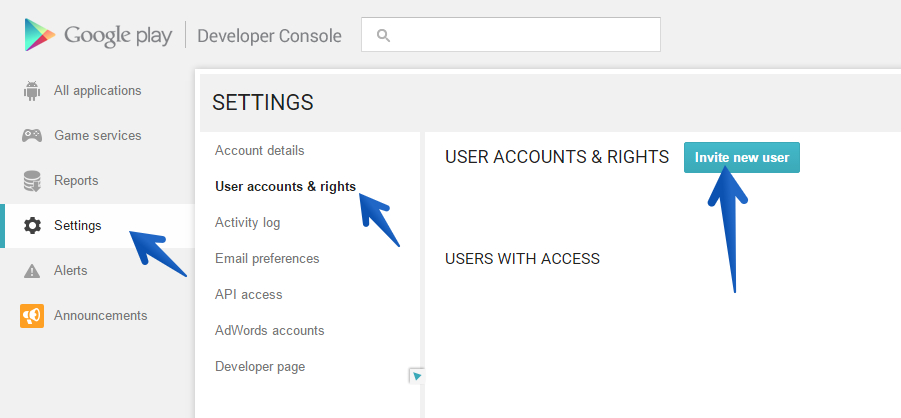

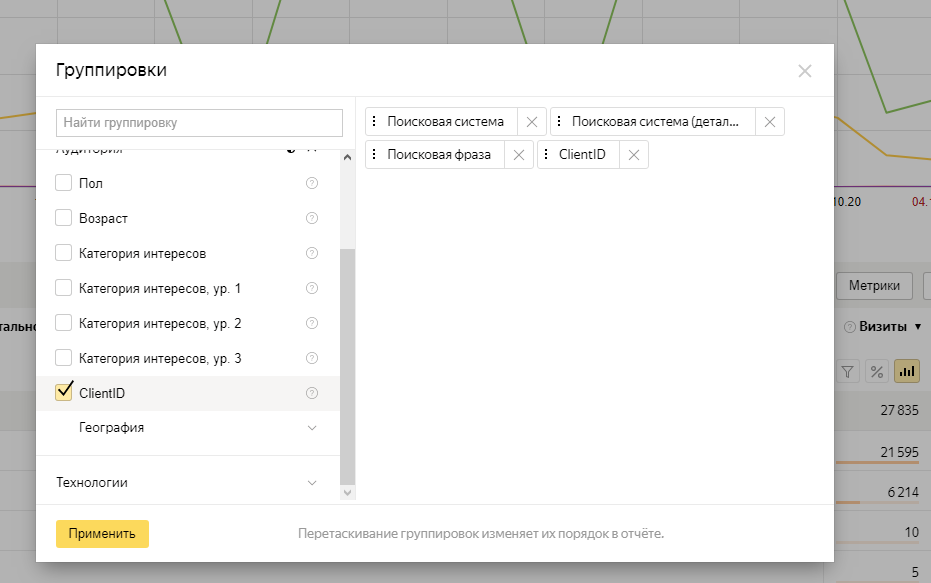

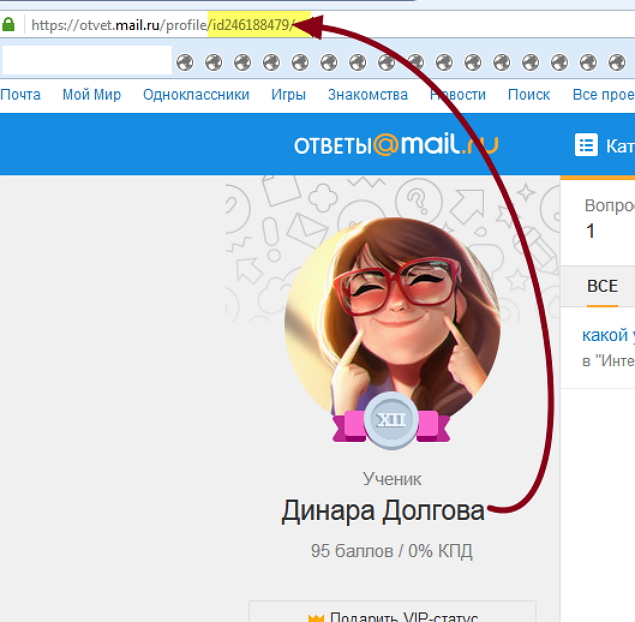

В Яндекс.Метрике не нужно специально настраивать передачу Client ID, достаточно в отчете нажать кнопку «Группировки» и выбрать «Аудитория > Client ID» и увидеть отчет по конкретным пользователям.

Также можно использовать Client ID как условие сегментации.

Что такое User ID

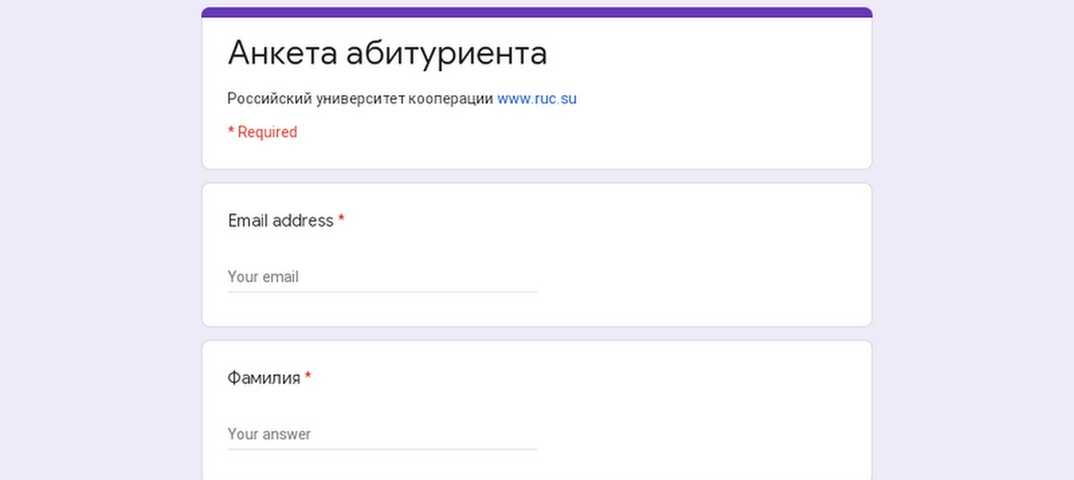

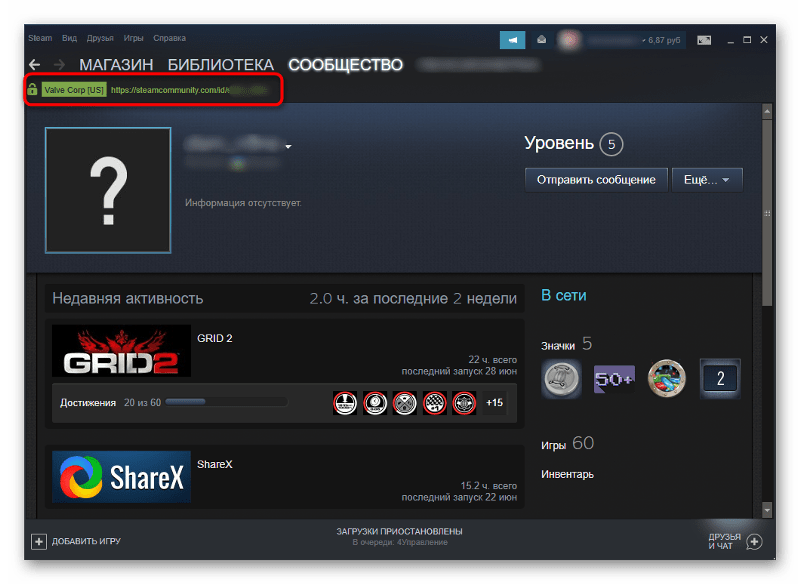

Если Client ID — это уникальный анонимный идентификатор браузера, то User ID — это уникальный идентификатор пользователя в вашей внутренней системе, который пользователь получил при регистрации.

С его помощью можно связать действия одного пользователя с нескольких устройств, объединить данные из CRM и собрать полную информацию — имя, телефон, email, номер карты лояльности. Так перед маркетологом появляется полная картина взаимодействий с пользователем: какие страницы он посетил; откуда перешел; какие письма ему были отправлены; что и как часто он покупает. В том числе это дает возможность учитывать и офлайн-конверсии.

У User ID нет единого стандартного вида — его нужно присваивать самостоятельно на стороне сайта, и затем передавать в системы аналитики.

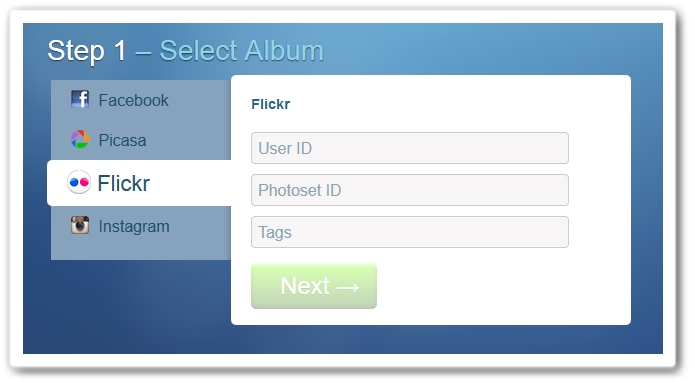

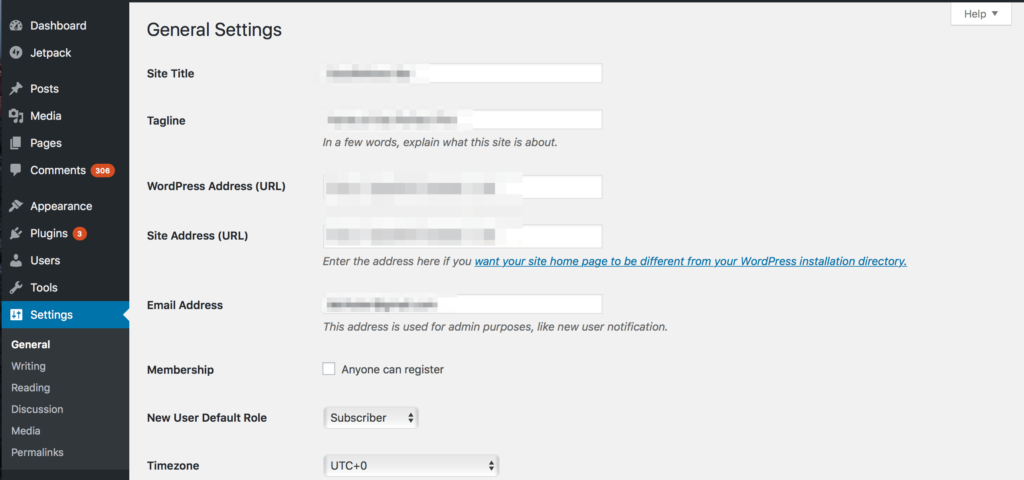

Настройка User ID в Google Analytics

Чтобы начать использовать User ID, нужно активировать эту функцию для аккаунта:

-

Во вкладке «Администратор» выбрать нужный Ресурс.

-

В Ресурсе выбрать «Отслеживание» — «User ID» — «Включить».

Нужно доработать код отслеживания Google Analytics или настройки тега Google Analytics с помощью Google Tag Manager, передавая в него UserID, который выдает бекенд сайта. Подробнее о том, как это сделать — читайте в справке Google. И наконец, нужно создать отдельное представление с User ID.

В результате появится несколько новых отчетов. Например, в разделе «Аудитория» — «Разные устройства» — «Пересечение устройств», «Пути устройств», «Устройство — источник трафика».

Отчет «Пересечение устройств» в Google AnalyticsВсе ли так хорошо, как кажется? Нет. Дело в том, что в представлении, где включен User ID, будут показаны только пользователи с User ID. То есть, если пользователь не идентифицирован, и у него есть только Client ID, он не попадет в эти отчеты. Создать же представление, где были бы и пользователи, и браузеры невозможно. В итоге получается, что в представлении с Client ID данные не совсем точные (нельзя быть уверенным, что браузер = конкретный пользователь; куки могли устареть и часть данных уже утеряна), а в представлении с User ID есть далеко не все пользователи.

Понимая эти особенности, каждый маркетолог сам решает для себя, как ему использовать данные обоих представлений. Лучшим решением здесь могло бы быть — собирать сырые данные и самостоятельно объединять действия пользователей.

Настройка User ID в Яндекс.Метрике

Передавать идентификатор посетителя в Яндекс.Метрику можно во время посещения сайта и с помощью загрузки файла .csv. В первом случае используется JavaScript API, подробнее о настройке можно прочитать в справке Яндекс.Метрики.

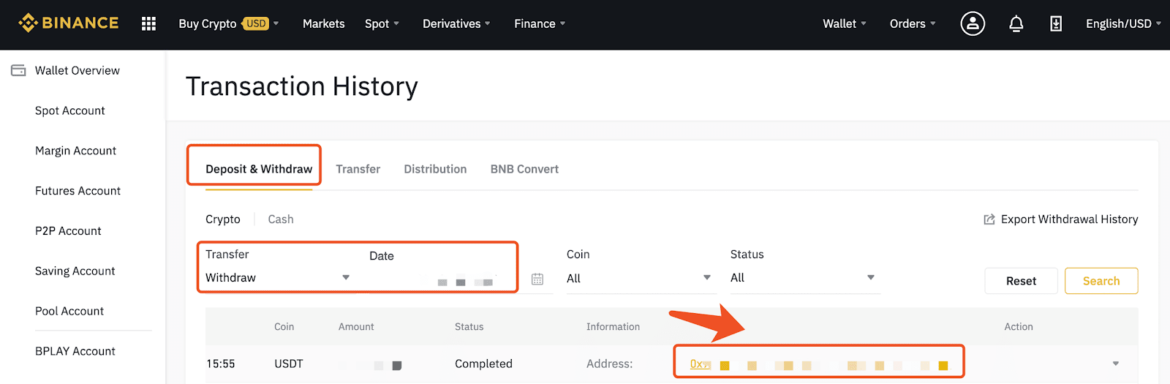

Чтобы передать идентификатор, загрузив CSV-файл, достаточно перейти в раздел «Настройка» — «Загрузка данных» — «Загрузка параметров посетителей» — в типе файла выбрать «User ID» — «Загрузить данные».

Полученные данные можно использовать, чтобы формировать сегменты для подбора аудиторий в Яндекс.Директе и в Яндекс.Аудиториях. А для анализа полученной информации можно обратиться к отчету «Параметры посетителей».

Итого

Client ID автоматически присваивается системой аналитики и идентифицирует браузер, а не человека. User ID присваивается на стороне сайта или CRM. Это тот параметр пользователя, по которому можно объединить всю доступную о нем информацию: поведение на сайте, имя, телефон, email, номер карты лояльности — и связать все его действия в разных браузерах и на разных устройствах. По сути, User ID — это то, с чего начинается настоящая аналитика.

User ID присваивается на стороне сайта или CRM. Это тот параметр пользователя, по которому можно объединить всю доступную о нем информацию: поведение на сайте, имя, телефон, email, номер карты лояльности — и связать все его действия в разных браузерах и на разных устройствах. По сути, User ID — это то, с чего начинается настоящая аналитика.

Следующий шаг — реализация кроссдевайсного отслеживания, которое обеспечит бесшовную коммуникацию с пользователем. Ведь сегодня все мы ожидаем, что, положив товар в корзину с телефона, сможем продолжить оформление заказа с компьютера. Пустая же корзина разочарует любого. Говоря об отчетах, стоит помнить, что за цифрами скрыты живые люди и задача маркетолога — проанализировать и понять их поведение, чтобы направить его в нужное бизнесу русло. Только тогда отчеты будут иметь ценность.

Что такое User ID? Зачем он нужен, как использовать в анализе данных — Маркетинг на vc.ru

25 970 просмотров

Технически — это дополнительный идентификатор, который позволяет объединить в одну цепочку взаимодействия одного пользователя, сделанные им на разных устройствах. Иначе говоря, User ID объединяет несколько Client ID.

Иначе говоря, User ID объединяет несколько Client ID.

Разберемся с определениями:

Client ID — это анонимный и временный идентификатор экземпляра браузера, который представляет собой случайное число, записанное в куки.

User ID — персональный и постоянный идентификатор, под которым в вашей внутренней системе хранится как персональная информация о конкретном пользователе (ФИО, телефон, email, номер карты), так и вся история взаимодействий пользователя с вашим бизнесом. (Когда и какие товары покупал, когда он звонил, какие письма ему отсылались, и т.д.)

В подавляющем большинстве случаев бизнес интересуют именно пользователи (Users), а не сессии от анонимных устройств, статистику по которым вы получаете, установив Google Analytic “из коробки”. При создании экосистемы GA предполагалось, что User ID нужно начинать использовать при первой же возможности. Так почему же качественно проработанная система присвоения User ID на сайтах встречается еще реже чем электронная торговля?

Очевидная причина — трудозатраты. Внедрить базовый код отслеживания на порядок сложнее, чем реализовать User ID.

Внедрить базовый код отслеживания на порядок сложнее, чем реализовать User ID.

Вторая причина — сама реализация User ID в GA выглядит сделанной “на коленке”, в стороне от основного процесса базового внедрения. По умолчанию функция выключена. При включении функции User ID, GA создаёт урезанное представление, в котором только пользователи с User ID. Вы не можете сконвертировать в User ID ранее созданное представление. Иными словами сконвертировать в User ID ранее собранные данные вы не сможете. Также вы не сможете получить отчеты, в которых бы присутствовала “смесь” из “реальных пользователей” и “браузеров”. То есть, улучшить отчеты путем добавления в них функции User ID не получится.

Ниже приведен характерный пример того, как путь одного и того же пользователя по-разному распознается в “обычном” и “User ID” представлении.

Обычное видит только конкретный Client ID и на длинном пробеге теряет первоначальный источник. Представление User ID отслеживает пользователя на год дальше, на всех трех его устройствах и умеет атрибутировать источник привлечения на сессию из другого устройства.

Вырисовывается такая картина — использовать представление User ID для целей маркетинга невозможно, потому что там содержится только часть пользоваться. А обычное представление — тоже невозможно, потому что данные не точные.

Куда податься аналитику? Решение — получить доступ к сырым данным и строить отчеты по ним.

Третья причина — это сложившиеся среди аналитиков стереотипы и мифы.

Миф первый — для отправки хита в Google Analytics обязательно нужно передать Client ID. Это не так. Для отправки хита нужно передать или Client ID или User ID.

Например, этот хит (без Сlient ID) валиден:https://ga-dev-tools.appspot.com/hit-builder/?v=1&t=pageview&tid=UA-137178440-1&cid=&dl=http%3A%2F%2Fholoway.io%2Ftest%2F&uid=123&dt=TEST

Незнание аналитиками этого факта часто приводит к излишне усложненным схемам передачи транзакций из CRM при помощи Measurement Protocol.

Коллеги, использование User ID на порядок упрощает схему передачи данных из CRM в GA.

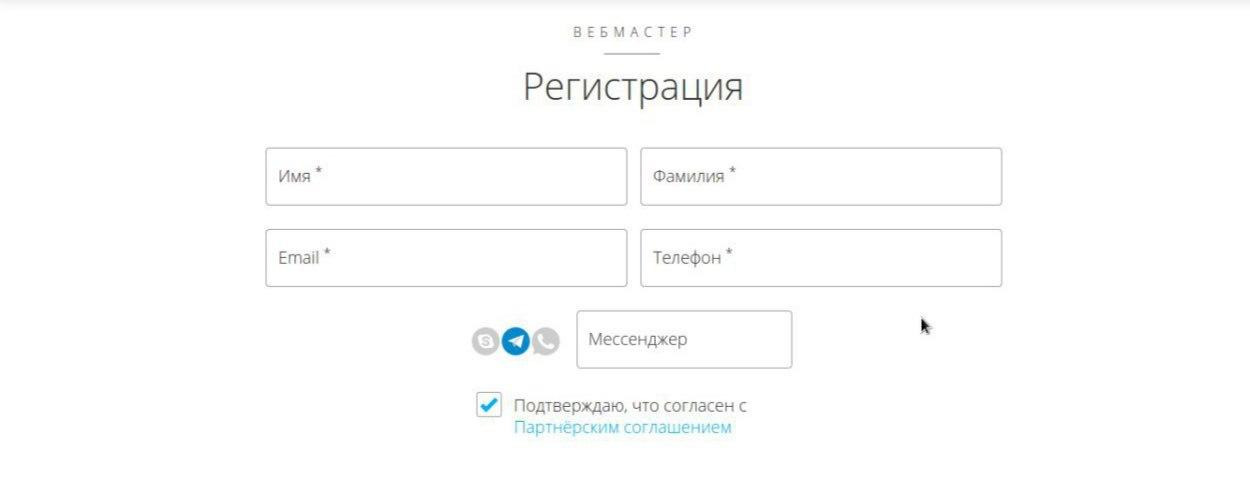

Миф второй — User ID внедряется только для сайтов с авторизацией. И это не так. Как только вы узнаете любую минимальную информацию о пользователе — он перестает быть просто анонимной кукой Client ID и обязан получить User ID. Это значит, что как только вы узнаете email, или телефон, или номер карты лояльности, вы уже можете, нет, просто обязаны сформировать User ID. И не важно, что мы не уверены на 100%, в корректности этих данных (Все врут. (с) Доктор Хаус). Слышали когда-нибудь про exit-polls? Штука в том, что даже если опросить, поверив на слово, людей на выходе из избирательного участка — получаются статистически достоверные результаты. А мы тут статистикой как раз и занимаемся.

Миф третий — нам это не нужно.

Если ваш бизнес сложнее чем эвакуация автомобилей, если вы хоть раз задумывались или уже реализовали передачу статуса сделки из CRM в GA — значит путь вашего пользователя выходит далеко за рамки одной сессии с одного устройства.

В следующей статье я опишу известные мне кейсы, в которых User ID позволяет существенно увеличить точность оценки эффективности рекламы.

Предположим, что вы реализовали один из подобных кейсов. Следующая проблема, с которой вы столкнетесь — это “атрибуция”. Какой смысл городить огород с User ID, если потом вы атрибутируете выручку на последнюю непрямую сессию с одного из этих устройств?

Описанная выше невозможность полноценно использовать урезанное представление User ID вместе с отсутствием полноценной мультиканальной атрибуции в представлении, изначально предназначенном для отслеживания цепочки сессий с разных устройств — и есть основная причина, почему User ID не так широко внедрен, как нам, маркетологам, того бы хотелось.

Итак, бесплатная версия GA (как и GA360) не предлагает “из коробки” адекватных решений по оценке длинного жизненного цикла пользователей, состоящего из длинной цепочки устройств и сессий, среди которых неоднократно встречаются управляемые рекламные каналы.

Какое я предлагаю решение — собирать сырые данные и реализовывать метчинг User ID и атрибуцию самостоятельно. Тем более, что есть решения (например OWOX BI), которые сделают за вас всю грязную работу. Об этом поговорим в следующих выпусках.

Подписывайтесь на мой телеграмм канал: https://t.me/analytics_refined

#holoway #analytics #holowayanalytics #продуктоваяаналитика #аналитика #когортныйанализ

User ID: что это такое

Содержание

- Что такое User ID

- Зачем нужен User ID

- Чем User ID отличается от Client ID

- Как User ID используется в аналитике и маркетинге

- Запомнить про User ID

Что такое User ID

User ID — уникальный идентификатор, по которому система аналитики определяет, что на сайт или в приложение зашёл конкретный пользователь, даже если он зашёл с другого устройства. Идентификатор присваивается только посетителям, которые зарегистрировались — оставили свой телефон, почту или зашли через соцсети.

Идентификатор присваивается только посетителям, которые зарегистрировались — оставили свой телефон, почту или зашли через соцсети.

Онлайн-обзор платформы Roistat

В прямом эфире расскажем, как сделать маркетинг эффективным

Подключиться

User ID сохраняет во внутренней системе сайта персональные данные пользователя — ФИО, телефон, email и другие, а также историю его взаимодействия с приложением или сайтом бренда — какие заказы он делал, какие рассылки получал и другие.

Например, пользователь с компьютера зарегистрировался на сайте и подписался на email-рассылку. Затем через какое-то время зашёл на сайт повторно — скачать приложение интернет-магазина. Для этого пользователь авторизовался со смартфона. Сайт определил его идентификатор пользователя, а системы аналитики связали первый визит с последующим.

Зачем нужен User ID

- Оценивать трафик на сайте — какое количество уникальных пользователей открывают сайт, даже если они открывают его в разных браузерах и с разных устройств.

- Анализировать эффективность рекламы — какие креативы мотивируют пользователей регистрироваться на сайте, создавать аккаунты, оставлять свои контакты, какая конверсия у объявлений, сколько прибыли и выручки приносят рекламные каналы.

- Создавать персонализированный контент — например, отправлять email- или СМС-рассылку с полезной информацией, стимулировать продажи.

- Проводить аудит сайта — что делают пользователи на сайте, какие страницы открывают, какие разделы смотрят, с какими проблемами с точки зрения юзабилити сталкиваются.

- Автоматизировать сбор и обработку заявок — если в компанию звонит или пишет клиент, CRM-система с помощью User ID находит нужную карточку клиента и показывает её менеджеру. Например, специалист может посмотреть информацию о сделанных заказах.

Как получать больше заявок с помощью ловца лидов и какие преимущества инструмент даёт бизнесу — читайте в нашем блоге.

Чем User ID отличается от Client ID

User ID — постоянный идентификатор, который присваивается пользователю после регистрации. По нему система аналитики и CRM могут найти информацию о клиенте — его взаимодействия с сайтом или приложением, имя, email, телефон. Этот идентификатор часто называют Client User ID, поскольку он содержит информацию о клиенте. Однако в маркетинге различают два понятия — User ID и Client ID.

Если User ID — персональный идентификатор, закреплённая за конкретным пользователем, то Client ID — анонимный идентификатор браузера. Системы аналитики используют Client ID, чтобы идентифицировать уникальных пользователей и связывать их действия на сайте в сессии. С этим связан ряд трудностей: когда сервисы веб-аналитики Google Analytics или Яндекс.Метрика собирают отчёт по уникальным посетителям сайта, имеется в виду именно количество уникальных Client ID. Как это работает: если пользователь откроет сайт в трёх разных браузерах, то получит три разных Client ID — по одному от каждого браузера. А если два разных человека откроют сайт с одного браузера в течение короткого времени, у них будет один и тот же Client ID. Веб-аналитика определит одного уникального пользователя с двумя сессиями.

А если два разных человека откроют сайт с одного браузера в течение короткого времени, у них будет один и тот же Client ID. Веб-аналитика определит одного уникального пользователя с двумя сессиями.

В браузерах используется Client ID, чтобы пользователям было удобно. Например, если на одном сайте выбрать английский язык и указать местоположение «Санкт-Петербург», эта информация зафиксируется с помощью Client ID. Пользователям не придётся снова указывать эти данные при повторном входе. Браузер автоматически подстроится — сайт будет отображаться на английском языке с указанием города Санкт-Петербург.

Как User ID используется в аналитике и маркетинге

Персональный идентификатор — особенно ценная информация для бизнеса и маркетинга. Это данные о реальном пользователе, который оставил свои контакты и проявил интерес к продукту и бренду. Такого пользователя можно «прогревать», продвигая по воронке продаж — например, от регистрации до покупки. Контакты пользователя и данные о том, что он смотрел на сайте, помогут маркетологам сформировать персонализированный цепляющий оффер.

Веб-аналитика также собирает User ID. В Google Analytics можно посмотреть, кто из зарегистрированных пользователей открывал сайт, с каких устройств, как взаимодействовал с контентом. Однако в веб-аналитике невозможно отследить путь пользователя, если он выходит за рамки одной сессии с одного и того же устройства. Без этой информации не узнаешь наверняка, какой рекламный канал принёс заявки и продажи, а какой — только визиты.

Не упускать эти данные и точнее оценивать эффективность рекламы поможет сквозная аналитика Roistat. Она собирает информацию из разных источников — с сайта, с CRM, из рекламных кабинетов, коллтрекинга, и формирует наглядные отчёты по маркетинговым и бизнес-метрикам — от конверсии и окупаемости каналов до прибыли и выручки.

Запомнить про User ID

- User ID — персональная метка, её получает пользователь после регистрации на сайте. Отличается от Client ID — анонимного идентификатора браузера.

- Маркетологи используют User ID, чтобы оценивать качество трафика и создавать цепляющий контент, который попадает в «боли» конкретных пользователей.

- Собирать полноценную информацию о пользователе проще через сквозную аналитику, которая покажет весь путь пользователя — от клика по рекламе до покупки.

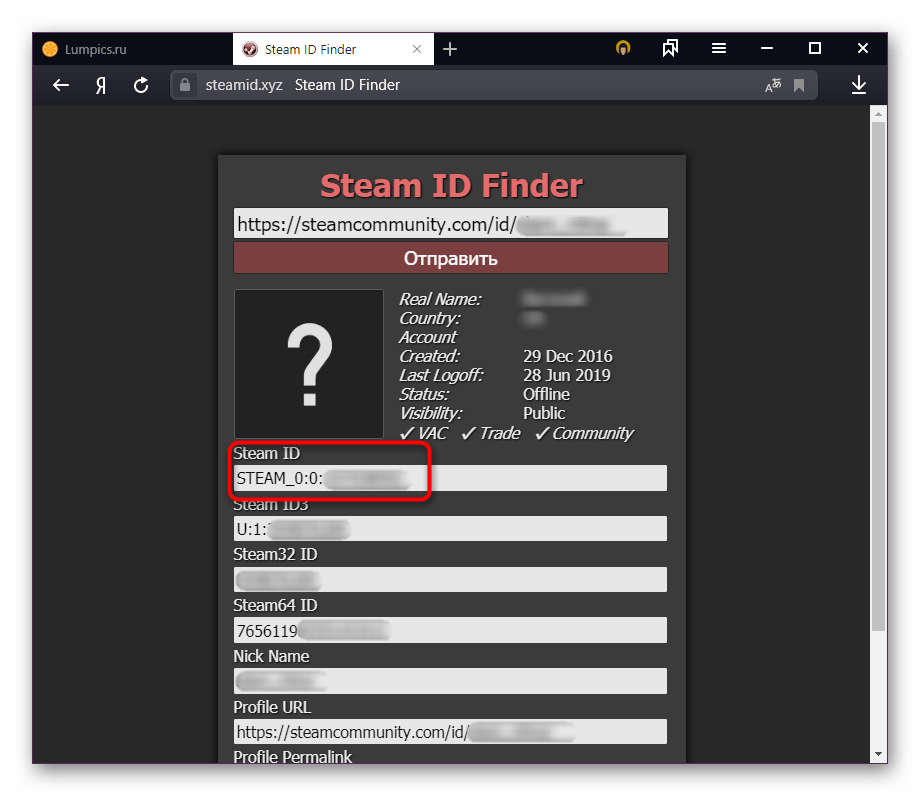

Как узнать SID пользователя, группы или компьютера по имени?

SID (Security IDentifier) – это уникальный идентификатор, который присваивается пользователям, группам, компьютерам или другим объектам безопасности при их создании в Windows или Active Directory. Windows использует SID, а не имя пользователя для контроля доступа к различным ресурсам: сетевым папкам, ключам реестра, объектам файловой системы (NTFS разрешения), принтерам и т.д. В этой статье мы покажем несколько простых способов получить SID пользователя, группы или компьютера, и обратную процедуру – получить объект по известному SID.

Содержание:

- Что такое SID объекта в Windows?

- Как получить SID локального пользователя?

- Узнать SID пользователя или группы в домене Active Directory

- Получить SID компьютера

- Как узнать имя пользователя или группы по известному SID?

- Поиск объектов в Active Directory по SID

Что такое SID объекта в Windows?

Как мы уже сказали, SID (security identifier) позволяет уникально идентифицировать пользовали, группу или компьютер в пределах определенной области (домена или локального компьютера). SID представляет собой строку вида:

SID представляет собой строку вида:

S-1-5-21-2927053466-1818515551-2824591131—1103.

В данном примере:

- 2927053466-1818515551-2824591131 – это уникальный идентификатор домена, выдавшего SID (у всего объекта в одном домене эта часть будет одинакова)

- 1103 – относительный идентификатор безопасности объекта (RID). Начинается с 1000 и увеличивается на 1 для каждого нового объекта. Выдается контроллером домена с FSMO ролью RID Master)

SIDы объектов Active Directory хранятся в базе ntds.dit, а SIDы локальных пользователей и групп в локальной базе диспетчера учетных записей Windows (SAM, Security Account Manager в ветке реестра HKEY_LOCAL_MACHINE\SAM\SAM).

В Windows есть так называемые известные идентификаторы безопасности (Well-known SID). Это SID встроенных (BuiltIn) пользователей и групп, которые есть на любых компьютерах Windows. Например:

-

S-1-5-32-544– встроенная группу Administrators -

S-1-5-32-545– локальные пользователи -

S-1-5-32-555– группа Remote Desktop Users, которым разрешен вход по RDP -

S-1-5-domainID-500– учетная запись встроенного администратора Windows - И т.

д.

д.

В Windows можно использовать различные средства для преобразования SID -> Name и Username -> SID: утилиту whoami, wmic, WMI, классы PowerShell или сторонние утилиты.

Как получить SID локального пользователя?

Чтобы получить SID локальной учетной записи, можно воспользоваться утилитой wmic, которая позволяет обратится к пространству имен WMI (Windows Management Instrumentation) компьютера.

wmic useraccount where name='test_user' get sid

Команда может вернуть ошибку, если репозиторий WMI поврежден. Воспользуйтесь этой инструкцией для восстановления WMI репозитория.

Команда вернула SID указанного пользователя — S-1-5-21-1175651296-1316126944-203051354-1005 .

Чтобы вывести список SID всех локальных пользователей Windows, выполните:

wmic useraccount get name,sid.

Если нужно узнать SID текущего пользователя (под которым выполняется команда), используйте такую команду:

wmic useraccount where name='%username%' get sid

Можно обратится к WMI напрямую из PowerShell:

(Get-CimInstance -Class win32_userAccount -Filter "name='test_user' and domain='$env:computername'"). SID

SID

В новых версиях PowerShell Core 7.x вместо команды Get-WmiObject нужно использовать Get-CimInstance.

Но еще проще получить SID локального пользователя с помощью встроенного PowerShell модуля управления локальными пользователями и группами (Microsoft.PowerShell.LocalAccounts).

Get-LocalUser -Name 'test_user' | Select-Object Name, SID

По аналогии можно получить SID локальной группы:

Get-LocalGroup -Name tstGroup1 | Select-Object Name, SID

Также вы можете использовать.NET классы System.Security.Principal.SecurityIdentifier и System.Security.Principal.NTAccount для получения SID пользователя с помощью PowerShell:

$objUser = New-Object System.Security.Principal.NTAccount("LOCAL_USER_NAME")

$strSID = $objUser.Translate([System.Security.Principal.SecurityIdentifier])

$strSID.Value

Узнать SID пользователя или группы в домене Active Directory

Вы можете узнать SID своей доменной учетной записи командой:

whoami /user

Получить SID пользователя домена Active Directory можно с помощью WMIC. В этом случае в команде нужно указать имя домена:

В этом случае в команде нужно указать имя домена:

wmic useraccount where (name='jjsmith' and domain=′corp.winitpro.ru′) get sid

Для получения SID доменного пользователя можно воспользоваться командлетом Get-ADUser, входящего в состав модуля Active Directory Module для Windows PowerShell. Получим SID для доменного пользователя jjsmith:

Get-ADUser -Identity 'jjsmith' | select SID

Вы можете получить SID группы AD с помощью командлета Get-ADGroup:

Get-ADGroup -Filter {Name -like "msk-admin*"} | Select SID

Если на вашем компьютере не установлен модуль AD для PowerShell, вы можете получить SID пользователя с помощью классов .Net:

$objUser = New-Object System.Security.Principal.NTAccount("corp.wintpro.ru","jjsmith")

$strSID = $objUser.Translate([System.Security.Principal.SecurityIdentifier])

$strSID.Value

Эта же команда PowerShell в одну строку:

(new-object security. principal.ntaccount “jjsmith").translate([security.principal.securityidentifier])

principal.ntaccount “jjsmith").translate([security.principal.securityidentifier])

Получить SID компьютера

Если компьютер с Windows добавлен в домен Active Directory, у него будет два разных SID. Первый SID – идентификатор локального компьютера (Machine SID), а второе – уникальный идентификатор компьютера в AD.

SID компьютера в домене Active Directory можно получить с помощью команды:

Get-ADComputer srv-rds1 -properties sid|select name,sid

SID локального компьютера (Machine SID) можно получить с помощью бесплатной утилиты PsGetsid (https://docs.microsoft.com/en-us/sysinternals/downloads/psgetsid): Но ее придется скачивать и устанавливать на каждый компьютер вручную.

.\PsGetsid64.exe

Или просто, обрезав последние 4 символа RID и SID любого локального пользователя:

$user=(Get-LocalUser Administrator).sid

$user -replace ".{4}$"

Важно, чтобы у каждого компьютера в домене был уникальный локальный SID. Если вы клонируете компьютеры или виртуальные машины, или создаете их из одного шаблона, то перед тем как добавить их в домен нужно выполнить команду sysprep. Эта утилита сбрасывает локальный Machine SID. Это избавит вас от частых ошибок “Не удалось восстановить доверительные отношения между рабочей станцией и доменом”.

Если вы клонируете компьютеры или виртуальные машины, или создаете их из одного шаблона, то перед тем как добавить их в домен нужно выполнить команду sysprep. Эта утилита сбрасывает локальный Machine SID. Это избавит вас от частых ошибок “Не удалось восстановить доверительные отношения между рабочей станцией и доменом”.

Как узнать имя пользователя или группы по известному SID?

Чтобы узнать имя учетной записи пользователя по SID (обратная процедура), можно воспользоваться одной из следующих команд:

wmic useraccount where sid='S-1-3-12-12452343106-3544442455-30354867-1434' get name

Для поиска имени доменного пользователя по SID используйте командлеты из модуля RSAT-AD-PowerShell :

Get-ADUser -Identity S-1-5-21-247647651-3952524288-2944781117-23711116

Чтобы определить имя группы по известному SID, используйте команду:

Get-ADGroup -Identity S-1-5-21-247647651-3952524288-2944781117-23711116

Также можно узнать получить SID группы и пользователя с помощью встроенных классов PowerShell (без использования дополнительных модулей):

$objSID = New-Object System. Security.Principal.SecurityIdentifier ("S-1-5-21-2470456651-3958312488-29145117-23345716")

Security.Principal.SecurityIdentifier ("S-1-5-21-2470456651-3958312488-29145117-23345716")

$objUser = $objSID.Translate( [System.Security.Principal.NTAccount])

$objUser.Value

Поиск объектов в Active Directory по SID

Если вы не знаете к какому типу объекта AD относится SID и какой точно командлет нужно использовать для его поиска (Get-AdUser, Get-ADComputer или Get-ADGroup), вы можете использовать универсальный метод поиска объектов в Active Directory по SID с помощью командлета Get-ADObject

$sid = ‘S-1-5-21-2470146651-3951111111-2989411117-11119501’

Get-ADObject –IncludeDeletedObjects -Filter "objectSid -eq '$sid'" | Select-Object name, objectClass

В нашем случае объект AD, который имеет данный SID, является компьютером (objectClass=computer).

Как определить ID и номера сеанса пользователя на терминальном сервере

Обновлено 12.04.2019

Добрый день! Уважаемые читатели и гости IT блога Pyatilistnik.org. В прошлый раз мы с вами разобрали, как сделать таймер выключения компьютера. Сегодня я хочу вас научить определять ID (Уникальный идентификатор) и номер сеанса пользователя на терминальных столах. Уметь, это нужно, для решения ситуаций, когда такой сеанс зависает и пользователь не может работать и переключиться на другую ноду RDS фермы, так как посредники подключений видят, что у него есть активная сессия. Думаю. что мой опыт, описанный в статье окажется вам полезным.

Сегодня я хочу вас научить определять ID (Уникальный идентификатор) и номер сеанса пользователя на терминальных столах. Уметь, это нужно, для решения ситуаций, когда такой сеанс зависает и пользователь не может работать и переключиться на другую ноду RDS фермы, так как посредники подключений видят, что у него есть активная сессия. Думаю. что мой опыт, описанный в статье окажется вам полезным.

Что такое ID сеанса

Когда пользователь входит на компьютер с включенными службами удаленных рабочих столов, для него запускается сеанс. Каждый сеанс идентифицируется уникальным идентификатором сеанса. Каждый такой сеанс ассоциируется с интерактивной оконной станцией (interactive window station) «WinSta0»; поэтому каждый сеанс связан со своей собственной оконной станцией «WinSta0». Для каждой оконной станции имеется три стандартных рабочих стола: рабочий стол Winlogon, рабочий стол с заставкой и интерактивный рабочий стол.

Подробнее про WinSta0 на https://docs. microsoft.com/en-us/windows/desktop/winstation/window-station-and-desktop-creation

microsoft.com/en-us/windows/desktop/winstation/window-station-and-desktop-creation

Когда пользователь выходит с сервера удаленных рабочих столов (RDC), то сеанс, который клиент имеет на сервере узла сеансов удаленных рабочих столов (ранее назывался сервер терминалов), удаляется. Однако если сеанс консоли служб удаленных рабочих столов не смог завершится, то оконные станции, связанные с сеансом консоли, не удаляются, все процессы продолжают висеть. Это влияет на поведение приложений в среде служб удаленных рабочих столов, когда они настроены для работы в контексте безопасности интерактивного пользователя, также известного как режим активации объекта «RunAs Interactive User». Вот тогда, то и выявляется ID сеанса, чтобы его грохнуть.

Методы определения ID сеанса пользователя RDP

Существует несколько методов, которые могут вам помочь определить номер сеанса и его ID на терминальных серверах и RDS фермах.

- Утилита quser

- Утилита qwinsta

- Утилита Query session

- Оснастка диспетчер задач

- PowerShell командлет Get-TerminalSession

- PowerShell командлет Get-TSSession

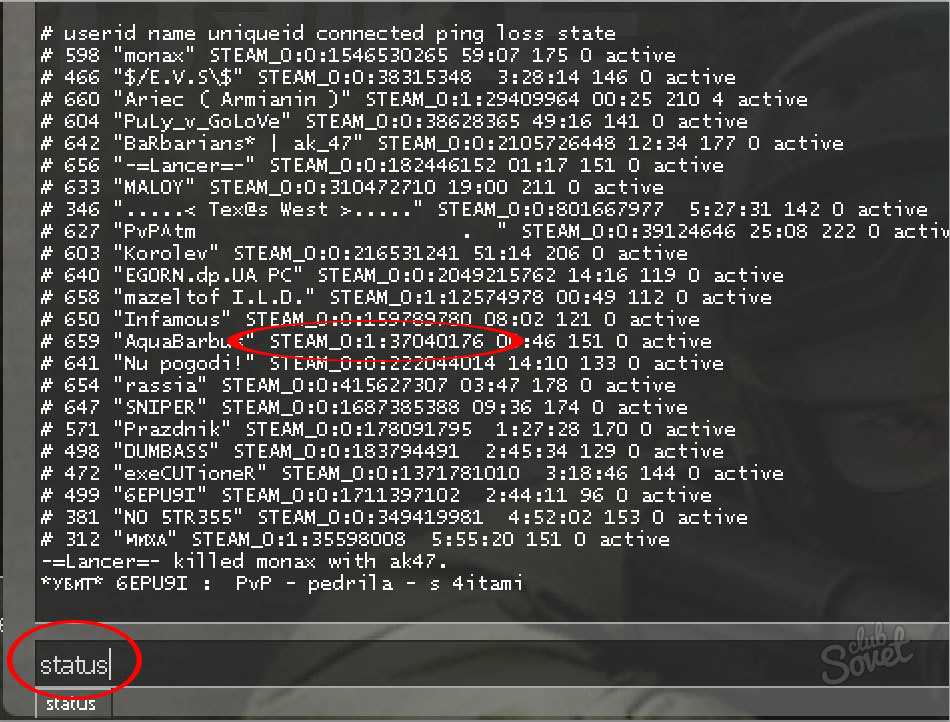

Определение ID сеанса через quser

И так у меня есть RDS ферма состоящая из хостов с Windows Server 2012 R2, в базе Active Directory есть пользователь Барбоскин Геннадий Викторович. Данный пользователь вошел на терминал, работал, но по какой-то причине он завис и чтобы корректно разлогинить его сессию нам необходимо вычислить ее номер сеанса и уникальный идентификатор. Попробуем это выполнить через утилиту quser.

Данный пользователь вошел на терминал, работал, но по какой-то причине он завис и чтобы корректно разлогинить его сессию нам необходимо вычислить ее номер сеанса и уникальный идентификатор. Попробуем это выполнить через утилиту quser.

QUSER — это утилита командной строки Windows, которая отображает информацию, о пользовательских сессиях на серверах и обычных компьютерах, удобна в случае удаленных рабочих столов. Может получать информацию локально и удаленно.

Подробнее про quser https://docs.microsoft.com/en-us/windows-server/administration/windows-commands/query-user

Вы можете использовать эту команду, чтобы выяснить, вошел ли конкретный пользователь на конкретный сервер Session Host. Команда возвращает:

- Имя пользователя

- Имя сеанса на сервере Session Host

- ID сеанса

- Состояние сеанса (активно или отключено)

- Время простоя (количество минут с момента последнего нажатия клавиш или движения мыши во время сеанса)

- Дата и время входа пользователя

Откройте командную строку cmd, лучше в режиме администратора и введите команду:

У вас будет выведен список всех текущих сессий на вашем терминальном сервере. Если пользователей много, то сложно сразу найти нужного, так как все идет не по алфавиту. Ранее я вам показывал, как фильтровать вывод результатов в командной строке Windows, там была команда findstr. Вводим команду:

Если пользователей много, то сложно сразу найти нужного, так как все идет не по алфавиту. Ранее я вам показывал, как фильтровать вывод результатов в командной строке Windows, там была команда findstr. Вводим команду:

quser | findstr barboskin.g

В итоге я вижу, что номер сеанса rdp-tcp#24 и его ID 45, статус активно, это означает, что человек работает. Видно его время входа. Тот же результат можно получить и вот такой конструкцией:

quser barboskin.g

Вы наверное спросите, почему сразу так не ввели, все просто, я лишь еще раз напомнил вам, о фильтрации в cmd, которая работает почти с любой командой, так сказать универсальный ключ.

Так же есть возможность запустить для конкретного сервера, для этого есть ключ /server

quser barboskin.g /server localhost

Определение ID сеанса через qwinsta

QWINSTA — Это утилита командной строки Windows, в задачи которой входит извлечение информации, о пользовательских сессиях на удаленных рабочих столах и выводя много полезной информации.

Для того, чтобы получить номер сеанса с ID, введите в командной строке:

qwinsta

Утилита выведет список всех авторизованных в системе пользователей, из полезной информации вы получите:

- Сеанс — номер сеанса формата rdp-tcp#24

- Пользователь — логин

- ID — уникальный идентификатор сессии пользователя на терминальном столе

- Статус — состояние сеанса (Активно или Диск (Отключено))

- Тип

- Устройство

Чтобы вывести определенного пользователя, введите команду:

qwinsta barboskin.g или qwinsta » findstr barboskin.g или с ключом /server. qwinsta barboskin.g /server localhost

Как узнать id пользователя через диспетчер задач

Покажу и графический метод. который позволяет вам получать ID и номер сеанса на терминальных столах. Откройте диспетчер задач и перейдите на вкладку «Пользователи». У вас будет отображен список сотрудников. Тут для удобства их можно выстроить по алфавиту. Все хорошо, но нет ID и номера сеанса.

Чтобы включить отображение нужных нам столбцов, вам необходимо щелкнуть правым кликом на область с именем столбцов. В контекстном меню поставьте галки на «Код» и «Сеанс».

В итоге у вас теперь появилась возможность легко просматривать идентификационный код сеанса и имя сеанса, в моем примере, это RDP-Tcp#24.

Как узнать id пользователя через query session

QUERY SESSION — это утилита командной строки так же выводящая информацию, о вошедших в систему пользователей. Вводите в командной строке query session, вывод утилиты копия qwinsta. Вы так же будите видеть номер сеанса, логин учетной записи, ID, статус подключения.

Получение информации о сеансе через Get-TerminalSession

PowerShell не зря называют могучим, он поистине может все. К сожалению родных командлетов, которые бы заменяли утилиты командной строки нет, но есть возможность установить дополнительные, из репозитория. Речь пойдет, о сборнике «PowerShell Community Extensions» (Pscx 3. 2.2). Данный сборник включаем в себя огромный комплекс командлетов, нас будет интересовать Get-TerminalSession.

2.2). Данный сборник включаем в себя огромный комплекс командлетов, нас будет интересовать Get-TerminalSession.

Установка «PowerShell Community Extensions» очень проста и выполняется одной командой. Перед установкой Pscx 3.2.2, вам необходимо обновить ваш PowerShell хотя бы до версии 5.1. Далее запускаете оболочку PowerShell от имени администратора и вводите команду:

Install-Module -Name Pscx -RequiredVersion 3.2.2

Про сам сборник вы можете почитать по ссылке (https://www.powershellgallery.com/packages/Pscx/3.2.2)

Пишите на терминальном сервере Get-TerminalSession, или же можете запросить удаленно Get-TerminalSession -ComputerName 192.168.1.51

Если у вас не отработает команда для удаленного вывода, то вам необходимо на удаленном компьютере разрешить выполнение скриптов PowerShell

Получение информации о сеансе через

Get-TSSessionМодуль PSTerminalServices, так же позволяет взаимодействовать с терминальными профилями В состав PSTerminalServices входят вот такие командлеты:

- Disconnect-TSSession — отключает любого подключенного пользователя от сеанса.

- Get-TSCurrentSession — предоставляет информацию о сеансе, в котором выполняется текущий процесс.

- Get-TSProcess — получает список процессов, запущенных в определенном сеансе или во всех сеансах.

- Get-TSServers — перечисляет все терминальные серверы в данном домене.

- Get-TSSession — перечисляет сессии на данном терминальном сервере.

- Send-TSMessage — отображает окно сообщения в указанном идентификаторе сеанса.

- Stop-TSProcess — завершает процесс, запущенный в определенном сеансе или во всех сеансах.

- Stop-TSSession — отключает сеанс, отключая любого пользователя, который может быть подключен.

Скачать PSTerminalServices вы можете по ссылке https://github.com/imseandavis/PSTerminalServices, там будет MSI пакет, если его уже по какой-то причине не будет, то можете загрузить PSTerminalServices по ссылке слева.

Установка PSTerminalServices проста до безобразия. На первом экране нажимаем «Next».

При необходимости изменяем путь установки данного модуля.

Для продолжения нажимаем «Install»

Установка модуля завершена.

Теперь, чтобы модуль запускался вам нужно разрешить запуск скриптов, напоминаю, что для текущего пользователя, это можно сделать вот так:

Set-ExecutionPolicy -ExecutionPolicy RemoteSigned -Scope CurrentUser

Далее проверьте командой, что модуль PSTerminalServices доступен в системе, выполните:

Get-Module -Name PSTerminalServices -ListAvailable

Далее импортируем модуль и запускаем его:

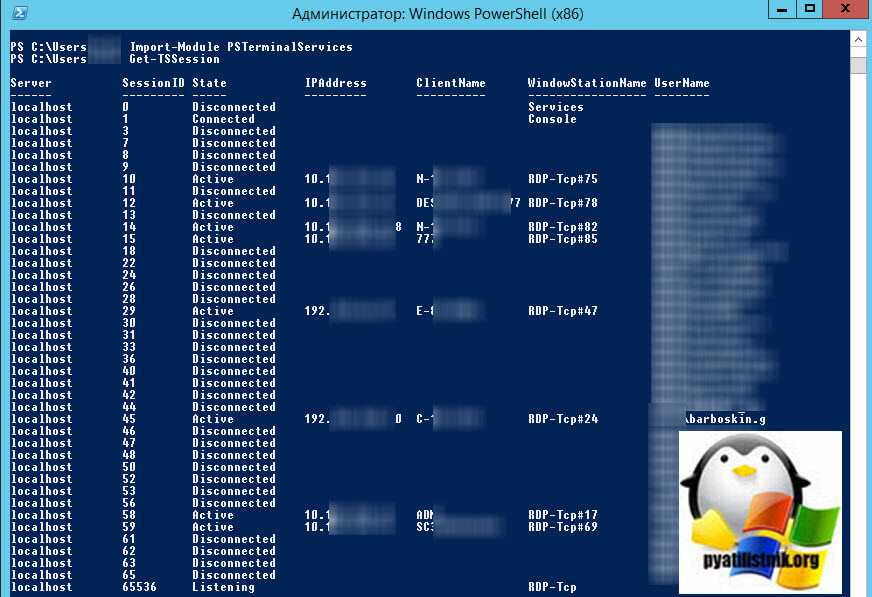

Import-Module PSTerminalServices

Get-TSSession

На выходе вы получаете информацию, о всех ваших сеансах пользователей на терминальном столе

Для удаленного вызова введите Get-TSSession -ComputerName имя сервера. На этом у меня все. Уверен, что существуют еще методы, позволяющие вам узнать ID и номер сеанса пользователя на терминальных фермах. С вами был Иван Семин, автор и создатель IT блога Pyatilistnik.org.

Как узнать свой User ID в телеграмме?

Интернет › Телеграм › Юзернейм в Телеграмме что это

В стандартном функционале мессенджера Telegram не предусмотрена функция, с помощью которой можно узнать свой Telegram ID. Но его можно узнать с помощью ботов. Например, таких, как @userinfobot и @my_id_bot.

Но его можно узнать с помощью ботов. Например, таких, как @userinfobot и @my_id_bot.

- Как в телеграмме узнать свой ID?

- Как можно узнать свой ID?

- Как изменить свой ID в телеграмме?

- Как найти ссылку на свой аккаунт в телеграмме?

- Как скопировать ID в телеграмме?

- Как сделать юзер в телеграмме?

- Что такое ID в телеграмме?

- Что такое ID своего аккаунта?

- Что такое номер ID?

- Что такое имя пользователя в телеграмме?

- Как сделать так чтобы меня не нашли по номеру телефона в телеграмм?

- Как найти человека в телеграмме без номера телефона?

- Как сделать ссылку на телеграмм по номеру телефона?

- Как узнать ссылку на свой профиль в инстаграме?

- Как поделиться ссылкой на телеграмм канал?

- Как сделать тег в телеграмме?

- Как узнать номер телефона по нику в телеграмме?

- Как узнать человека в телеграмме?

- Как найти ID в телефоне?

- Куда вводить ID человека?

- Что такое ID и IP адрес?

- Как продать ник в телеграмме?

- Как сделать чтобы никто не видел мой номер в телеграмме?

Как в телеграмме узнать свой ID?

В стандартном функционале мессенджера Telegram не предусмотрена функция, с помощью которой можно узнать свой Telegram ID. Но его можно узнать с помощью ботов. Например, таких, как @userinfobot и @my_id_bot.

Но его можно узнать с помощью ботов. Например, таких, как @userinfobot и @my_id_bot.

Как можно узнать свой ID?

Как узнать свой идентификатор клиента:

- Войдите в консоль администратора Google. Войдите в аккаунт администратора (он не заканчивается на @gmail.com).

- В консоли администратора нажмите на значок меню Аккаунт Настройки аккаунта Профиль.

- Уникальный идентификатор вашей организации указан в поле Идентификатор клиента.

Как изменить свой ID в телеграмме?

Каждый аккаунт Telegram имеет постоянный User ID, сменить который пользователь не имеет возможности.

Как найти ссылку на свой аккаунт в телеграмме?

Как получить ссылку на канал в Telegram:

- Откройте описание канала.

- Ссылка находится сразу под названием канала. Кликните, чтобы скопировать ее в буфер обмена.

- Вернитесь на страницу добавления площадки и вставьте ссылку.

Как скопировать ID в телеграмме?

Как в Telegram узнать свой ID:

- Для этого, откройте Telegram, и в строке поиска введите userinfobot:

- После чего, выберите бота, как на скрине:

- Активируйте диалог с ним, и нажмите на кнопку Start:

- В итоге, следующим же сообщением вы получите информацию о вашем Telegram аккаунте: login, id, имя, фамилию:

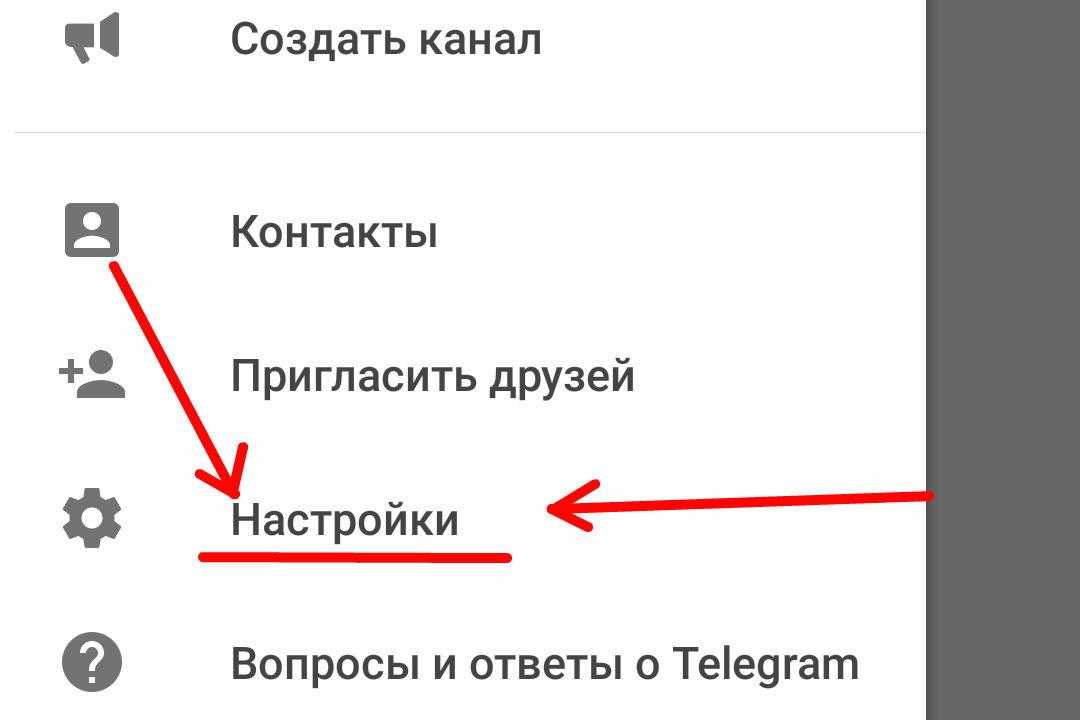

Как сделать юзер в телеграмме?

Для смены имени пользователя необходимо зайти в «Настройки». В новом открывшемся окне среди всех настроек (смена языка, настройка конфиденциальности, уведомлений и прочего), ищем пункт «Изменить профиль» и кликаем по нему. На экране появится ваше имя, номер телефона, username.

В новом открывшемся окне среди всех настроек (смена языка, настройка конфиденциальности, уведомлений и прочего), ищем пункт «Изменить профиль» и кликаем по нему. На экране появится ваше имя, номер телефона, username.

Что такое ID в телеграмме?

Telegram user ID — это цифровой код, который присваивается каждому аккаунту при регистрации. Этот идентификатор нужен системе, чтобы корректно сохранять данные и связывать их с конкретным юзером. Найти ID своего аккаунта или другого чата в меню мессенджера не получиться.

Что такое ID своего аккаунта?

User ID — персональный и постоянный идентификатор, под которым в вашей внутренней системе хранится как персональная информация о конкретном пользователе (ФИО, телефон, email, номер карты), так и вся история взаимодействий пользователя с вашим бизнесом.

Что такое номер ID?

ID или Идентификатор — это информация, которая может идентифицировать субъект (простыми словами — это номер или имя: число или строка символов). Каждый раз, когда вы где-то регистрируетесь, вы получаете идентификатор, то есть, какое-то имя или номер. И внутри каждой отдельной системы ваш идентификатор уникальный.

Каждый раз, когда вы где-то регистрируетесь, вы получаете идентификатор, то есть, какое-то имя или номер. И внутри каждой отдельной системы ваш идентификатор уникальный.

Что такое имя пользователя в телеграмме?

Никнейм в Телеграме означает идентификационное имя пользователя мессенджера, которое не повторяется. То есть другого человека с таким ником быть просто не может — Телега не даст зарегистрировать такое имя. По нику тебя могут найти другие пользователи. Он не присваивается при регистрации системой.

Как сделать так чтобы меня не нашли по номеру телефона в телеграмм?

Для этого откройте настройки мессенджера, перейдите в раздел «Конфиденциальность» и нажмите на «Номер телефона». Чтобы полностью скрыть телефон в первом блоке выберите «Никто», а во втором «Мои контакты».

Как найти человека в телеграмме без номера телефона?

Как найти пользователя по имени без номера телефона

Можно вводить с символом @ или без него. Попробуйте вводить имя на разных языках. На компьютерной версии введите имя в поле поиска над чатами. Этот способ сработает, если будут совпадения с ником или именем человека.

На компьютерной версии введите имя в поле поиска над чатами. Этот способ сработает, если будут совпадения с ником или именем человека.

Как сделать ссылку на телеграмм по номеру телефона?

Чтобы поделиться своим профилем, больше не надо создавать имя пользователя. В настройках появилась возможность получения ссылки по номеру телефона, например https://t.me/+71234567890. Она будет работать, если пользователь разрешил искать его аккаунт по номеру телефона.

Как узнать ссылку на свой профиль в инстаграме?

Находите в поисковике социальную сеть Инстаграм и если нужно авторизируетесь в своём аккаунте. В правом верхнем углу кликаете по значку и курсором мыши выделяете в адресной строке ссылку на свою страницу.

Как поделиться ссылкой на телеграмм канал?

Перейдите на канал, которым хотите поделиться Нажмите на название или на картинку канала На странице с информацией о канале нажмите на ссылку канала Выберите способ, которым хотите поделиться ссылкой на канал (через социальные сети, через электронную почту и пр. )

)

Как сделать тег в телеграмме?

Если поставить # перед любым словом, то оно автоматически становится кликабельным, а по нажатию откроется окно, отображающее все сообщения из беседы с аналогичным хэштегом. Другое, и куда более важное, нововведение Telegram — это упоминания и ответы в групповых чатах.

Как узнать номер телефона по нику в телеграмме?

Для получения информации о пользователе мессенджера Telegram следует направить боту его никнейм или номер ID. Кроме этого, если пользователь не запретил передачу данных о себе при пересылке сообщений, можно просто переадресовать боту любое сообщение, полученное от него.

Как узнать человека в телеграмме?

Как найти человека в Telegram через поиск

На мобильной или десктопной версии Телеграма вбейте в строчку поиска имя, фамилию либо ник человека, которого хотите отыскать.

Как найти ID в телефоне?

Как узнать идентификатор вашего устройства

Узнать device ID вашего устройства очень просто, независимо от того, Android у вас или Apple. Для Android введите «*#*#8255#*#*» на клавиатуре.

Для Android введите «*#*#8255#*#*» на клавиатуре.

Куда вводить ID человека?

Достаточно ввести нужный id в адресную строку браузера после /vk.com/ и нажать Ввод. Например, если мы ищем страницу человека с таким id: id12345678, то мы открываем ВК в браузере и нажимаем на адресную строку.

Что такое ID и IP адрес?

IP-адрес — это уникальный адрес, идентифицирующий устройство в интернете или локальной сети. IP означает «Интернет-протокол» — набор правил, регулирующих формат данных, отправляемых через интернет или локальную сеть.

Как продать ник в телеграмме?

Продать на аукционе можно любой ник — как от личного профиля, так и от публичного сообщества. Если зайти на Fragment через Telegram-аккаунт, то в выпадающем меню у имени пользователя будет страница «Мои никнеймы», на ней — их полный список, а напротив каждого — кнопка «Выставить на аукцион».

Как сделать чтобы никто не видел мой номер в телеграмме?

Для этого откройте настройки мессенджера, перейдите в раздел «Конфиденциальность» и нажмите на «Номер телефона». Чтобы полностью скрыть телефон в первом блоке выберите «Никто», а во втором «Мои контакты». Ниже можно будет добавить исключения.

Чтобы полностью скрыть телефон в первом блоке выберите «Никто», а во втором «Мои контакты». Ниже можно будет добавить исключения.

Что такое UID в Linux? Как найти UID пользователя?

Что такое UID в Linux?

UID означает идентификатор пользователя. UID — это номер, присвоенный каждому пользователю Linux. Это представление пользователя в ядре Linux. UID используется для идентификации пользователя в системе и для определения того, к каким системным ресурсам пользователь имеет доступ. Вот почему идентификатор пользователя должен быть уникальным.

UID можно найти в файле /etc/passwd. Это тот же файл, который можно использовать для списка всех пользователей в системе Linux.

Используйте команду Linux для просмотра текстового файла, и вы увидите различную информацию о пользователях, присутствующих в вашей системе.

корень:x:0:0:корень:/корень:/bin/bash демон:x:1:1:демон:/usr/sbin:/usr/sbin/nologin бин:х:2:2:бин:/бин:/usr/sbin/nologin sys:x:3:3:sys:/dev:/usr/sbin/nologin синхронизация: x: 4: 65534: синхронизация: / Bin: / Bin / синхронизация игры:x:5:60:игры:/usr/игры:/usr/sbin/nologin мужчина:x:6:12:человек:/var/кэш/человек:/usr/sbin/nologin lp:x:7:7:lp:/var/spool/lpd:/usr/sbin/nologin почта:x:8:8:почта:/var/почта:/usr/sbin/nologin новости:х:9:9:новости:/var/spool/новости:/usr/sbin/nologin johndoe:x:1000:1000:Джон Доу,:/дом/держатель:/bin/bash davmail:x:127:65534::/var/lib/davmail:/usr/sbin/nologin statd:x:128:65534::/var/lib/nfs:/usr/sbin/nologin

Третье поле здесь представляет идентификатор пользователя или UID.

Обратите внимание, что в большинстве дистрибутивов Linux UID 1-500 обычно зарезервированы для системных пользователей. В Ubuntu и Fedora UID для новых пользователей начинается с 1000.

Например, если вы используете команду adduser или useradd для создания нового пользователя, он получит следующий доступный номер после 1000 в качестве своего UID.

В Linux UID 0 и GID 0 зарезервированы для пользователя root.

Как найти UID пользователя в Linux?

Вы всегда можете положиться на файл /etc/passwd, чтобы получить UID пользователя. Это не единственный способ получить информацию об UID в Linux.

Команда id в Linux отобразит UID, GID и группы, к которым принадлежит ваш текущий пользователь:

id uid=1000(абхишек) gid=1000(абхишек) groups=1000(абхишек),4(adm),24(cdrom),27(sudo),30(dip),46(plugdev),116(lpadmin),126 (самбашаре),127(квм)

Вы также можете указать имена пользователей с помощью команды id, чтобы получить UID любого пользователя Linux:

стандартный идентификатор uid=1001(стандарт) gid=1001(стандарт) groups=1001(стандарт)

Как изменить UID пользователя в Linux?

Предположим, в вашей системе Linux есть несколько пользователей. Вам пришлось удалить пользователя, потому что он покинул организацию. Теперь вы хотите, чтобы его UID был занят другим пользователем, уже находящимся в системе.

Вам пришлось удалить пользователя, потому что он покинул организацию. Теперь вы хотите, чтобы его UID был занят другим пользователем, уже находящимся в системе.

Вы можете изменить UID, изменив пользователя с помощью команды usermod следующим образом:

usermod -u 1004 user_2

У вас должны быть права суперпользователя, чтобы выполнить указанную выше команду.

Вы помните концепцию прав доступа и владения файлами в Linux? Право собственности на файл определяется UID пользователя-владельца.

Когда вы обновляете UID пользователя, что происходит с файлами, принадлежащими этому пользователю? Хотя все файлы в домашнем каталоге пользователя user_2 будут иметь измененный связанный UID, вам придется вручную обновить связанный UID других файлы вне домашнего каталога.

Что вы можете сделать, так это вручную обновить владельца файлов, связанных со старым UID пользователя user_2.

find / -user old_uid_of_user_2 -exec chown -h user_2 {} \; Как UID связывается с различными системными ресурсами? [для опытных пользователей]

UID уникальны друг для друга и, таким образом, их также можно использовать для идентификации прав собственности на различные системные ресурсы, такие как файлы и процессы.

UID и файлы

Надеюсь, вы знакомы с концепцией прав доступа к файлам в Linux. Когда вы создаете файл, вы становитесь его владельцем. Теперь вы можете решить, кто что будет делать с этим файлом. Это часть механизма DAC Linux, где каждый файл остается на усмотрение его владельца.

Вы можете узнать владельца файла с помощью команды ls или stat. Давайте сделаем это с помощью популярной команды ls и проверим принадлежность бинарного файла sleep или passwd .

Как видите, файл /usr/bin/sleep принадлежит root:

ls -l $(который спит) -rwxr-xr-x 1 root root 39048 6 марта 2020 г. /usr/bin/sleep

Давайте заставим его сопоставлять владельца с UID вместо имени пользователя:

ls -lhn $(который спит) -rwxr-xr-x 1 0 0 39K 6 марта 2020 г. /usr/bin/sleep

Вот интересная информация. Ваша операционная система не понимает «имена пользователей». Всякий раз, когда программе необходимо работать с именами пользователей или печатать их, она обращается к файлу /etc/passwd для извлечения информации.

Можешь не верить моим словам. Убедитесь сами с помощью программы strace, которая выводит все системные вызовы, сделанные программой.

strace ls -lhn $(который спит) 2>&1 | grep пароль

То, что вы пытаетесь увидеть, это 9Команда 0059 ls пытается прочитать файл /etc/passwd или нет.

strace ls -lh $(который спит) 2>&1 | grep пароль openat(AT_FDCWD, "/etc/passwd", O_RDONLY|O_CLOEXEC) = 6

Пока все хорошо.

UID и процессы

У процессов, как и у файлов, тоже есть владельцы. Только владелец (или пользователь root) процесса может посылать ему сигналы процесса. Здесь в игру вступает UID.

Если обычный пользователь попытается завершить процесс, принадлежащий другому пользователю, это приведет к ошибке:

убить 3708 bash:kill:(3708) - Операция не разрешена

Это может сделать только владелец процесса или рут.

Процесс должен регулироваться. Регулируется, поскольку вам нужно иметь способ ограничить или узнать, сколько разрешено делать процессу. Это определяется его UID(ами).

Это определяется его UID(ами).

Существует три типа UID, связанных с процессом.

- Real UID : Real UID — это UID, который процесс принимает от своего родителя. Проще говоря, кто бы ни запускал процесс, UID этого пользователя является реальным UID процесса. Это полезно для определения того, кому на самом деле принадлежит процесс. Это особенно важно, когда эффективный UID не совпадает с реальным UID, о котором я собираюсь поговорить далее.

- Эффективный UID : Это то, что в основном определяет, какие разрешения действительно есть у определенного процесса. Хотя пользователь может запустить процесс, он может выполняться с доступными разрешениями другого пользователя. Команда

passwdявляется одним из примеров этого. Эта программа редактирует файл/etc/shadow, который принадлежитroot. Поэтому обычный пользователь не должен иметь возможности запустить эту команду или изменить свой пароль. К счастью, двоичный файл запускается с эффективным UID 0 (т. е. root), что позволяет ему иметь достаточно привилегий для редактирования

К счастью, двоичный файл запускается с эффективным UID 0 (т. е. root), что позволяет ему иметь достаточно привилегий для редактирования /etc/shadowфайл. Реальный и эффективный UID в основном совпадают, за исключением двоичных файлов с поддержкой битов SUID. - Сохраненный UID : UID, доступный процессу. Этот обычно не используется, но все еще существует на случай, если процесс знает, что он не собирается выполнять какую-либо привилегированную работу, поэтому он может изменить свой эффективный UID на что-то непривилегированное. Это уменьшает поверхность непреднамеренного неправильного поведения.

Вот и все. Надеюсь, теперь у вас есть лучшее представление об UID в Linux. Не стесняйтесь задавать вопросы, если они есть.

Как профессиональный пользователь Linux, если вы считаете, что я упустил какое-то важное понятие об UID, сообщите мне об этом в разделе комментариев.

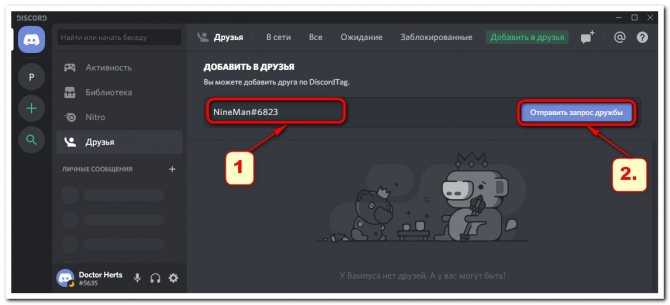

Как найти идентификатор пользователя Discord

Ссылки на устройства

- Android

- iPhone

- Chromebook

- Mac

- Windows

- Устройство отсутствует?

Все пользователи, серверы, каналы и сообщения Discord имеют уникальные идентификационные номера. Вы можете присоединиться и использовать Discord, не зная ни одного из номеров, поскольку разработчики обычно используют только их. Идентификаторы пользователей существуют для создания журналов действий для будущей обработки, ссылок и потенциального решения проблем.

Вы можете присоединиться и использовать Discord, не зная ни одного из номеров, поскольку разработчики обычно используют только их. Идентификаторы пользователей существуют для создания журналов действий для будущей обработки, ссылок и потенциального решения проблем.

Однако добраться до них может быть непросто. Если вам интересно узнать, как найти номер идентификатора пользователя в Discord, мы можем помочь. В этой статье мы обсудим, что вам нужно сделать, чтобы найти их с помощью разных платформ.

Как найти идентификатор пользователя Discord в приложении для iPhone

Каждый идентификатор пользователя уникален и состоит из 18 цифр. Найти идентификатор пользователя Discord с помощью приложения для iPhone несложно, но сначала необходимо включить режим разработчика.

Следуйте приведенным ниже инструкциям, чтобы включить режим разработчика:

- Откройте приложение Discord.

- Коснитесь изображения своего профиля, чтобы получить доступ к настройкам пользователя .

- Отвод Внешний вид .

- Коснитесь Дополнительно .

- Переключите переключатель рядом с Режим разработчика .

Теперь, когда вы включили режим разработчика, выполните следующие действия, чтобы найти идентификатор пользователя Discord:

- Перейдите в профиль пользователя и нажмите три точки.

- Нажмите Копировать ID .

В качестве альтернативы вы можете выполнить следующие шаги:

- Получите доступ к серверу, найдите пользователя, перейдите в его профиль и коснитесь трех точек.

- Коснитесь Копировать ID .

Как найти идентификатор пользователя Discord в приложении Android

Если вы хотите узнать уникальный номер конкретного пользователя и у вас есть устройство Android, вот что вам нужно сделать:

Первый шаг — включение Режим разработчика. Вот как это сделать:

Вот как это сделать:

- Откройте приложение Discord.

- Выберите свой аватар, чтобы получить доступ к настройкам пользователя .

- Коснитесь Поведение в разделе Настройки приложения .

- Переключите переключатель рядом с Режим разработчика .

Теперь следуйте этим инструкциям, чтобы найти идентификатор пользователя Discord:

- Найдите имя пользователя, щелкните профиль и нажмите три точки.

- Коснитесь Копировать ID .

Вы также можете воспользоваться этими инструкциями:

- Зайдите на сервер, найдите имя пользователя, зайдите в его профиль и коснитесь трех точек.

- Выберите Код копии .

Как найти идентификатор пользователя Discord на ПК

Многие люди предпочитают использовать Discord на ПК из-за его большего экрана и более удобной навигации. Если вы один из них и хотите найти идентификатор пользователя Discord, вот что вам нужно сделать:

Если вы один из них и хотите найти идентификатор пользователя Discord, вот что вам нужно сделать:

Во-первых, вам нужно включить режим разработчика:

- Откройте браузер и посетите веб-сайт Discord или откройте настольное приложение.

- Войдите в свою учетную запись, если будет предложено.

- Нажмите значок шестеренки рядом с вашим именем, чтобы получить доступ к Настройки пользователя .

- Выберите Advanced в App Settings .

- Переключите переключатель рядом с Режим разработчика .

После того, как вы включите это, следуйте этим инструкциям, чтобы найти идентификатор пользователя:

- Перейти на канал.

- Найдите интересующего вас пользователя и щелкните его имя правой кнопкой мыши. Затем нажмите Скопировать ID .

Дополнительные часто задаваемые вопросы

Вот ответы на другие вопросы о Discord.

Как узнать свой идентификатор пользователя?

Пользователи ПК могут найти свой идентификатор пользователя Discord, следуя приведенным ниже инструкциям:

Во-первых, вам необходимо включить режим разработчика:

1. Запустите браузер и перейдите на веб-сайт Discord или откройте настольное приложение.

2. Войдите в свою учетную запись.

3. Выберите значок шестеренки рядом с вашим именем, чтобы получить доступ к Настройки пользователя .

4. Выберите Advanced в App Settings .

5. Переключите переключатель рядом с Режим разработчика .

Теперь вы можете найти свой идентификатор пользователя:

1. Выберите значок шестеренки в левом нижнем углу.

2. Нажмите на три точки рядом с вашим именем пользователя.

3. Нажмите Код копии .

Пользователи мобильных устройств могут выполнить те же шаги, что и выше, чтобы включить параметры разработчика. Затем выполните следующие действия:

Затем выполните следующие действия:

1. Нажмите на значок своего профиля в правом нижнем углу.

2. Нажмите на три точки в правом верхнем углу. Затем нажмите Скопировать ID внизу.

Могу ли я скопировать идентификатор сообщения в Discord?

Абсолютно! Как упоминалось выше, у Discord много разных идентификаторов, и сообщения не являются исключением. Что делать:

1. Наведите курсор на сообщение. Нажмите на три точки справа.

2. Нажмите Копировать ID .

Как скопировать идентификатор сервера?

Скопировать идентификатор сервера очень просто. Просто выполните следующие действия:

1. Откройте Discord и щелкните правой кнопкой мыши сервер в левом меню.

2. Нажмите Копировать ID .

(ID) идентифицировать уникальные номера Discord

Все пользователи имеют свой уникальный 18-значный номер ID в Discord. Служба использует эти номера для облегчения поиска и решения проблем, и вы можете использовать Discord, не зная их. Если вам когда-нибудь понадобится найти свой или чужой идентификатор пользователя, вы можете сделать это всего за несколько шагов. Прежде чем пытаться получить его, убедитесь, что вы включили режим разработчика.

Если вам когда-нибудь понадобится найти свой или чужой идентификатор пользователя, вы можете сделать это всего за несколько шагов. Прежде чем пытаться получить его, убедитесь, что вы включили режим разработчика.

Знаете ли вы, что Discord использует разные номера для каждого пользователя? Вы предпочитаете использовать Discord на своем телефоне или компьютере? Расскажите нам в разделе комментариев ниже.

Как найти пользователя с его идентификатором безопасности в Windows

Как мы отмечали в предыдущей статье, средство просмотра событий Windows отображает ограниченную информацию для идентификатора события 4732 в представлении XML, оставляя вас только с идентификатором безопасности и сломанной учетной записью. Поле имени для работы.

Нам не всегда дают точные данные, которые мы хотим, или в том виде, в каком мы их хотим, но когда пыль уляжется и это единственный журнал, с которым нам придется работать, нам все равно нужно будет ответить на вопрос: кто был добавлен в группу администраторов?

Но сначала: что такое Security ID?

Согласно Microsoft, идентификатор безопасности (SID) или идентификатор безопасности однозначно идентифицирует субъекта безопасности или группу безопасности. Субъект безопасности — это что угодно, например учетная запись пользователя или учетная запись компьютера, которую операционная система может аутентифицировать.

Субъект безопасности — это что угодно, например учетная запись пользователя или учетная запись компьютера, которую операционная система может аутентифицировать.

Идентификаторы безопасности хранятся в структуре данных дескриптора безопасности вместе со всеми списками управления доступом (ACL) и системными ACL. SID состоят из четырех частей:

- 9.0403 уровень редакции

- орган идентификации

- идентификатор домена

- относительный идентификатор

Microsoft Windows использует SID для проверки подлинности. Когда пользователи входят в систему Windows, эта система создает маркер доступа. Этот токен доступа включает в себя SID пользователя, уровень привилегий пользователя и SID групп, в которые входит пользователь. Затем токен доступа аутентифицируется в ACL, чтобы определить, к чему у пользователя есть доступ.

Вся цель идентификаторов безопасности состоит в уникальной идентификации и отслеживании пользователей в вашей среде. Это может быть не так просто, как простое имя пользователя, но преимущество состоит в том, что каждый идентификатор безопасности уникален для каждого пользователя. Это полезно, если у вас есть пользователи с похожими или точно такими же именами пользователей.

Это может быть не так просто, как простое имя пользователя, но преимущество состоит в том, что каждый идентификатор безопасности уникален для каждого пользователя. Это полезно, если у вас есть пользователи с похожими или точно такими же именами пользователей.

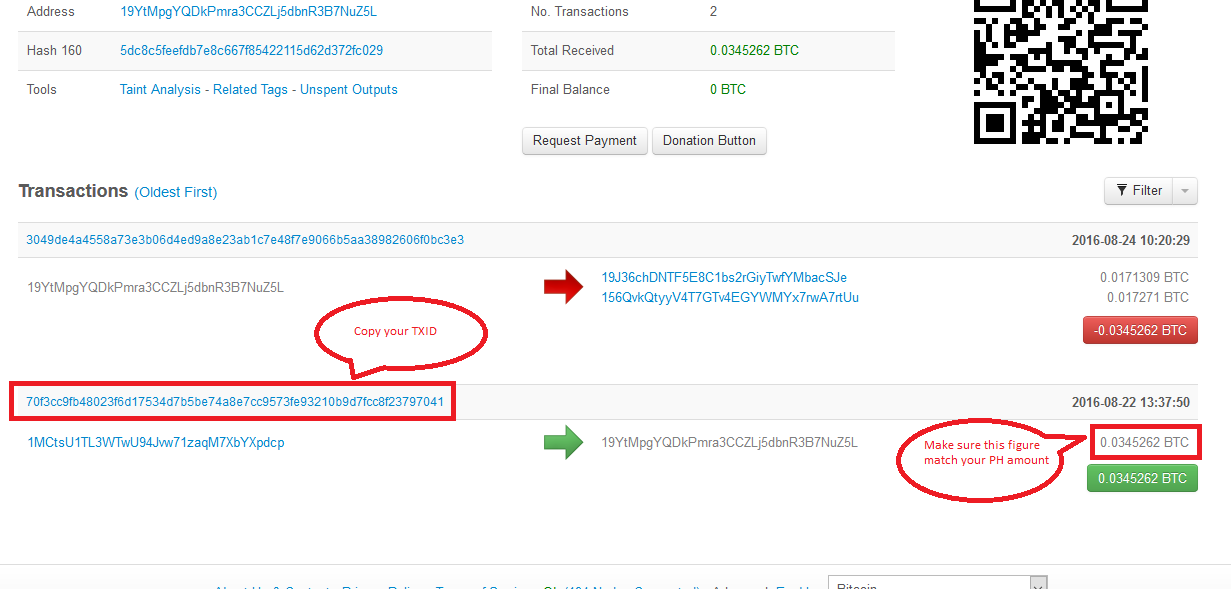

Поиск пользователя только по его идентификатору безопасности

Возможность просмотра разрешений пользователей в вашей среде имеет решающее значение для безопасности Windows. Давайте рассмотрим несколько разных вариантов поиска пользователей, так как окружение и ситуация у всех разные. Это не исчерпывающий список, я просто хотел указать методы, которые я предпочитаю использовать.

Самый быстрый способ: WMIC

Команда инструментария управления Windows (WMIC) — это интерфейс командной строки для встроенного инструмента Microsoft, инструментария управления Windows, который служит инфраструктурой для управления данными и операциями в операционных системах Windows.

Эта техника хороша тем, что с ее помощью можно получить именно то, что вы ищете. Он найдет учетную запись пользователя независимо от того, является ли он доменным или локальным пользователем. Это не всегда самый простой вариант, потому что могут быть установлены некоторые элементы управления безопасностью, которые блокируют успешное выполнение. Это должно быть запущено в командной строке с повышенными привилегиями на конечной точке, где произошло действие.

Он найдет учетную запись пользователя независимо от того, является ли он доменным или локальным пользователем. Это не всегда самый простой вариант, потому что могут быть установлены некоторые элементы управления безопасностью, которые блокируют успешное выполнение. Это должно быть запущено в командной строке с повышенными привилегиями на конечной точке, где произошло действие.

Локально:

WMIC учетная запись пользователя , где SID = ' {member_ SID } ' Получить домен, название

Примечание — это возможно, чтобы выполнить удаленное WMIC 9 выходит за рамки данной статьи. Если вы хотите попробовать удаленный WMIC или знаете, что он уже включен на целевой конечной точке, вы должны отправить следующую команду:

WMIC /NODE: {workstation name or IP} /USER: {yourdomain\administrator} useraccount where SID =' {member_ sid } ' get domain,name

Этот метод работает хорошо и может быть немного проще, чем WMIC. Единственным недостатком этого метода является то, что он находит пользователя только в том случае, если он существует на машине, на которой вы запускаете код. Для пользователей домена необходимо запустить на контроллере домена. Для локальных пользователей он должен быть запущен на локальной конечной точке, где произошло действие.

Единственным недостатком этого метода является то, что он находит пользователя только в том случае, если он существует на машине, на которой вы запускаете код. Для пользователей домена необходимо запустить на контроллере домена. Для локальных пользователей он должен быть запущен на локальной конечной точке, где произошло действие.

Локальный пользователь (запустить в конечной точке):

Get -Localuser - SID ' {Meman_ SID } Domain).

Get-ADUser -Identity ' {member_ sid } '

Если вы хотите быстро определить домен или локальную учетную запись, прежде чем запускать эти команды PowerShell, Команда, чтобы найти идентификатор вашего домена. Идентификатор безопасности состоит из идентификатора домена (одинакового для всех учетных записей пользователей в домене) и уникального идентификатора пользователя (последние четыре цифры). Если SID, с которым вы работаете, содержит идентификатор домена, это пользователь домена. Если это не так, это локальный пользователь.

Если SID, с которым вы работаете, содержит идентификатор домена, это пользователь домена. Если это не так, это локальный пользователь.

Запустить на контроллере домена:

(Get-ADForest).Domains| %{Get-ADDomain -Server $_}|выберите имя, domainsid

Пользователь домена (SID содержит идентификатор домена):

Локальный пользователь (SID не содержит идентификатор домена, вместо этого используется SID компьютера) :

PsTools: PsGetSid

Наконец, я хотел бы упомянуть инструмент PsGetSid, так как он был создан с учетом этой ситуации, и кто не любит использовать инструмент, созданный Марком Руссиновичем, когда у них есть такая возможность?

Скачать и инструкции можно найти здесь. Этот инструмент также работает удаленно, но с теми же оговорками, что и WMIC; некоторые настройки безопасности могут блокировать запрос. В таких ситуациях вам необходимо загрузить и запустить локально.

Пользователь домена (запускается на контроллере домена):

*команда одинакова для локальных пользователей, вместо этого вы просто запускаете ее на локальной конечной точке

Локальный пользователь (удаленный запрос с компьютера в той же сети ):

PsGetSid имеет несколько других очень полезных функций, поэтому я рекомендую вам проверить его и поэкспериментировать с его различными параметрами.

Вот оно! Не так уж плохо, верно? Идентификаторы безопасности очень полезны в правильном контексте, но это не всегда то, что нам нужно. Преобразование идентификатора безопасности в связанного с ним пользователя может потребовать некоторых усилий, но, как видите, существует множество методов и инструментов, которые могут нам помочь.

Дополнительные сведения о безопасности Windows

Чтобы узнать больше о ведении журналов и безопасности Windows, загрузите наше бесплатное руководство по безопасности Microsoft. Вы узнаете:

- Как использовать встроенные инструменты Windows, такие как системный монитор, для расширенного просмотра журналов сервера Windows

- Как настроить объекты групповой политики (GPO), чтобы глубже изучить среду Windows

- Бесплатные предварительно настроенные инструменты от Blumira, которые можно использовать для простой автоматизации ведения журналов Windows, чтобы улучшить обнаружение и реагирование

- Какие индикаторы угроз безопасности вы должны уметь обнаруживать для Microsoft Azure и Office 365

Вы также можете попробовать бесплатную версию Blumira, чтобы быстро и легко обнаруживать угрозы в среде Microsoft 365. Регистрация занимает считанные минуты.

Регистрация занимает считанные минуты.

Как проверить идентификатор пользователя в Active Directory

Введение

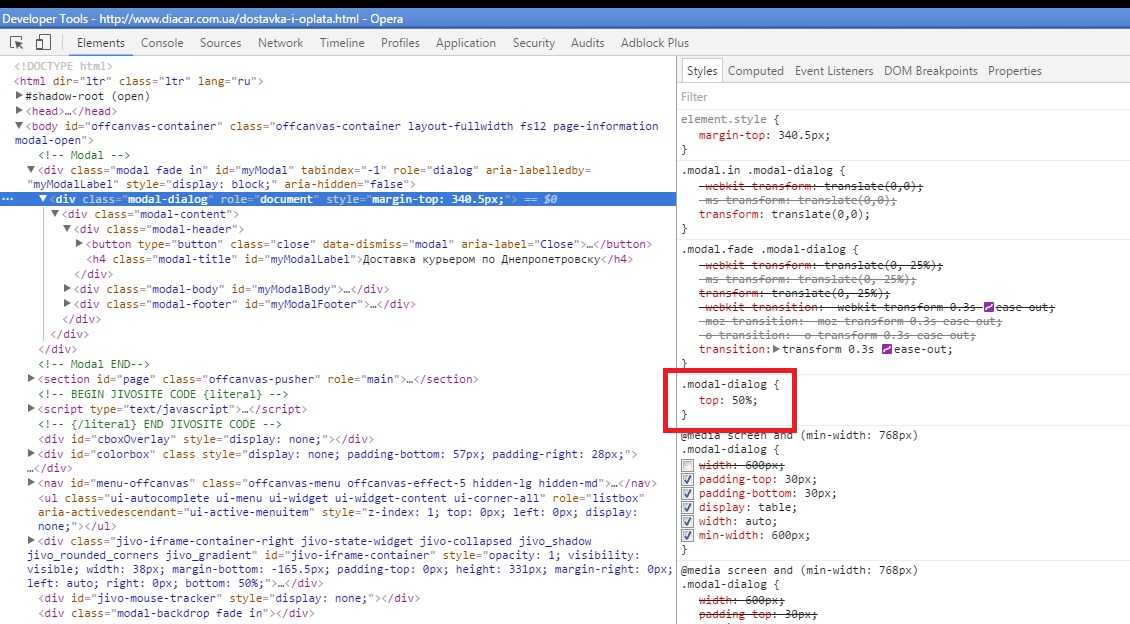

Во время недавнего ИТ-аудита в корпоративной организации задачи включали проверка идентификаторов пользователей базы данных, чтобы убедиться, что они принадлежат активные, действительные пользователи. С продолжающейся тенденцией развертывания все большего количества приложений на WINTEL платформах, большинство баз данных также находятся на WINTEL, их пользовательский доступ настраивается через централизованные группы Microsoft Windows Active Directory.

Я столкнулся с проблемой, как извлечь пользователей, принадлежащих к различным доменным группам:

Расположен в удаленном месте, со сложным смещением часового пояса, без доступа

к локальным записям проверки идентификатора пользователя и командам поддержки, мне пришлось найти способ

извлекать данные идентификатора пользователя независимо, что также было бы наиболее эффективным.

Большую помощь оказали следующие три фактора:

- Недостатки внутреннего контроля доступа и сетевой безопасности в корпоративных организациях

Предпринимательские организации, как правило, сталкиваются с проблемой размера, разделения работы и потери личная ответственность. Это часто приводит к некачественным конфигурациям ИТ, особенно с девальвацией информационных технологий работать за счет снижения затрат и аутсорсинга.

- Тенденция Microsoft предоставлять готовые функциональные возможности вместо безопасности

Как мы увидим ниже, Microsoft предоставляет общий доступ к данным Active Directory по умолчанию

- Общее непонимание того, насколько полезными могут быть данные AD в «правильных» (или «неправильных») руках

Хотя данные AD иногда трудно расшифровать, знание того, как интерпретировать и использовать это может сделать его очень мощным источником основных данных.

Предпосылки

Давайте начнем с ноутбука с Windows 7 в качестве члена домена вместе с локальной учетной записью пользователя домена.

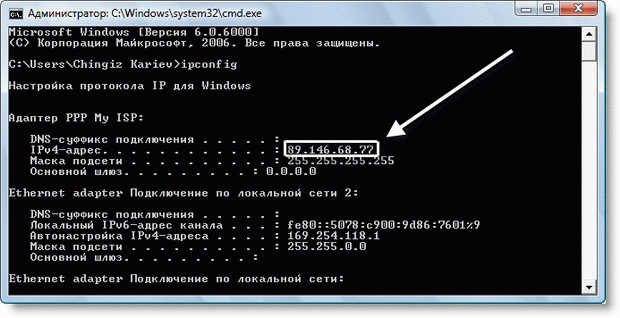

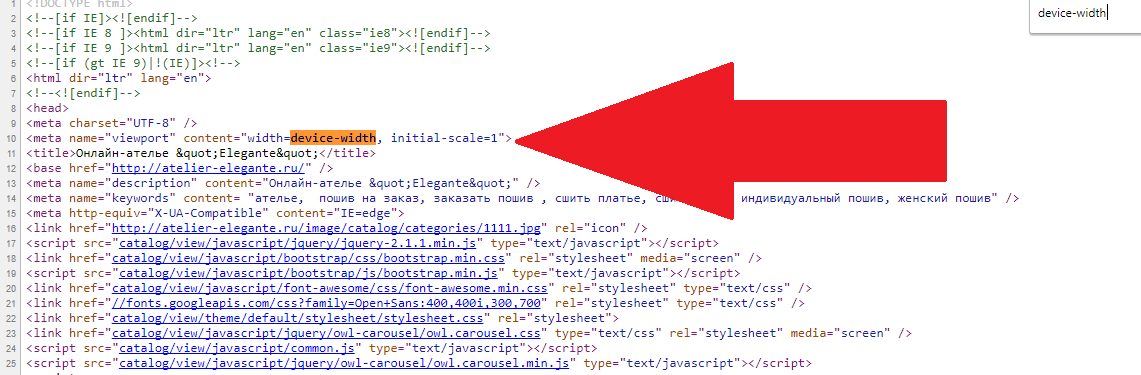

Первым шагом проверки пользователей в Windows Active Directory является знакомы с тем, как получить доступ и извлечь пользовательские данные в вашем локальном домене. Домен Windows имеет централизованную базу данных, расположенную на выделенных серверах Windows, контроллеры домена. Нам нужно получить имя нашего локального домена, а также IP-адреса контроллеров.

Извлечение доменного имени

Этот шаг часто не нужен, так как доменные имена обычно являются частью пользовательского логин и часто известный. Чтобы быть уверенным, мы можем открыть встроенный в Windows командную строку на нашем рабочем столе и запустите:

C:\>сетевая рабочая станция конфигурации

Имя компьютера \\HUSDE583752

Полное имя компьютера husde583752.frank4dd.com

Имя пользователя Франкми

Рабочая станция активна

NetBT_Tcpip_{4BCFB712-EEBA-45F9-90F2-5275245E4C4B} (F0DEF177C1D1)

Версия ПО Windows 7 Корпоративная

Домен рабочей станции MYDOMAIN3

DNS-имя домена рабочей станции frank4dd. com

Вход в домен MYDOMAIN3

Время ожидания открытия COM (сек) 0

Счетчик отправки COM (байт) 16

Время ожидания отправки COM (мс) 250

Команда выполнена успешно.

com

Вход в домен MYDOMAIN3

Время ожидания открытия COM (сек) 0

Счетчик отправки COM (байт) 16

Время ожидания отправки COM (мс) 250

Команда выполнена успешно. Мы отмечаем значения «Домен входа» (имя домена NetBIOS) и «DNS-имя домена».

Извлечение IP-адреса контроллера домена

Следующий шаг даст нам IP-адрес локального контроллера домена, второй важная часть информации, которая нам нужна. Здесь мы используем очень полезную программу называется nltest . В моем случае это было с предустановленной Windows 7, пользователи XP возможно, необходимо загрузить пакет под названием Support Tools от Microsoft Технет. Дополнительные сведения о nltest.exe доступны здесь: Подтверждение членства в домене и рабочей группе

C:\>nltest /DCLIST:MYDOMAIN3

Получите список контроллеров домена в домене «MYDOMAIN3» из «\\JPNHOMG001».

pdc01.frank4dd.com [PDC] [DS] Сайт: имя первого сайта по умолчанию

bdc02.frank4dd.com [DS] Сайт: Имя сайта по умолчанию

СТАРЫЙСЕРВЕР2

bdc03. frank4dd.com [DS] Сайт: Имя сайта по умолчанию

Команда выполнена успешно

frank4dd.com [DS] Сайт: Имя сайта по умолчанию

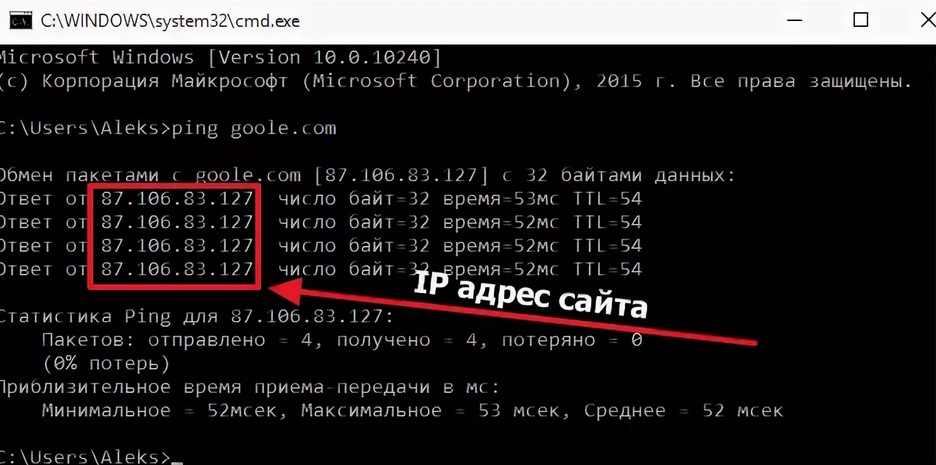

Команда выполнена успешно Зная DNS-имя, сделаем быструю трансляцию в IP через «пинг» или «nslookup».

C:\>ping pdc01.frank4dd.com -n 1 Пинг pdc01.frank4dd.com [192.168.100.21] с 32 байтами данных: Ответ от 192.168.100.21: байт=32 время=1 мс TTL=127

Проверка доступа к сети LDAP контроллера домена

После определения IP-адресов для базы данных домена давайте рассмотрим нашу варианты доступа. Active Directory, появившаяся в Windows 2000, представляет собой Служба каталогов на основе LDAP. LDAP (облегченный протокол доступа к каталогам) — это сетевой сервис со стандартными портами '389/TCP» и «636/TCP» (с SSL-шифрованием).

Дополнительную информацию о LDAP можно найти в одной из лучших презентаций. «Приложения с поддержкой каталогов» от Netscape.

Контроллеры домена Windows поставляются с LDAP, доступным на порту 389 по умолчанию. (См. доменные службы Active Directory)

Порт 389 по умолчанию означает, что доступ к Active Directory осуществляется только открытым текстом. и зашифрованный протокол LDAPS должен быть явно включен.

(См. Как включить LDAP через SSL)

и зашифрованный протокол LDAPS должен быть явно включен.

(См. Как включить LDAP через SSL)

Проверяем, доступен ли нам сетевой порт LDAP по умолчанию. Я использую простой «telnet», технически подкованные люди могут использовать специальные инструменты (например, сканеры портов, такие как nmap).

C:\>telnet bdc02.frank4dd.com 389 ...

Ошибка доступа может вызвать этот ответ:

Подключение к bdc02.frank4dd.com... Не удалось открыть соединение с хостом на порту 389: Ошибка подключения

Примечание:i В Windows 7 команда «telnet» больше не является стандартной, а требует дополнительной установки, т. е. с помощью мастера «Функции».

Доступ пользователя LDAP контроллера домена

Зная IP-адрес и порт Active Directory, как узнать, какие пользователи имеют доступ?

Начиная с Windows 2003, Microsoft разрешает доступ по умолчанию для *всех* аутентифицированных

пользователи домена. До 2003 года допускался даже анонимный доступ. (Ссылка: Анонимные операции LDAP с Active Directory)

(Ссылка: Анонимные операции LDAP с Active Directory)

Учитывая, что учетная запись домена Windows является стандартной и обычно предоставляется всем пользователи (часто в том числе подрядчики и т. д.), никому ничего не мешает «чтение» одной из самых важных центральных баз данных, предоставляющих доступ, в организация.

Мы скоро проверим доступ пользователей, давайте сначала выберем подходящую клиентскую программу для LDAP.