Как взломать страницу Facebook в 2023 году

Лучшие приложения для слежки и мониторинга

#1 с самым высоким рейтингом

№1 с самым высоким рейтингом

НЕОБНАРУЖИМЫЙ

лучшее приложение для слежения за телефоном в 2023 году

ПОЛУЧИТЕ eyeZy БЕСПЛАТНО

В мире около восьми миллиардов человек, и почти три миллиарда из них зарегистрированы на Facebook.

Это впечатляющая цифра для сайта социальной сети, который был запущен примерно 20 лет назад.

Facebook позволяет вам делиться своими мыслями и ежедневными событиями. Можно общаться с людьми по всему миру.

Конечно, вы также можете связаться с людьми, которые находятся намного ближе к вашему дому.

В конце концов, Facebook изначально был разработан, чтобы упростить общение и обмен информацией с местными друзьями.

Недостатком Facebook является то, что очень легко сохранить в секрете свой профиль и онлайн-отношения.

Единственный способ узнать, что кто-то делает на Facebook и с кем разговаривает, — это научиться взломать страницу Facebook.

Если вы пытаетесь понять, как это сделать, то вы попали по адресу.

Есть несколько способов взломать чью-то страницу в Facebook и узнать, что они делают в сети.

Как взломать страницу Facebook

Большинство людей, которые хотят взломать страницу Facebook, просто хотят видеть, что другой человек просматривает и публикует в своей учетной записи.

Предполагается, что вы не являетесь другом Facebook и не можете им стать.

Само по себе это может быть подозрительно и является поводом для взлома страницы Facebook.

1. EyeZy

Самый простой способ увидеть все на странице Facebook — использовать стороннее шпионское приложение. EyeZy, несомненно, является одним из лучших доступных.

👉 Получите EyeZy БЕСПЛАТНО

Но настоящая причина выбрать EyeZy заключается в том, что вы получаете отличную демоверсию. Он показывает, насколько просто установить и использовать программное обеспечение, а также иллюстрирует все его возможности.

Он показывает, насколько просто установить и использовать программное обеспечение, а также иллюстрирует все его возможности.

Вы можете зарегистрироваться у них, указав только адрес электронной почты и свой пароль.

Когда будете готовы, выберите пакет. Это 41,99 долларов США за подписку на один месяц или 9,99 долларов США в месяц за 12-месячную подписку.

Вам нужно будет выбрать, устанавливаете ли вы его на Android или iPhone.

Как только вы зарегистрируетесь, вам будет предоставлена ссылка, которую необходимо установить на целевом устройстве, что позволит вам видеть все, что они делают на Facebook.

Установка EyeZy

Процесс установки занимает менее пяти минут.

Android

Самая сложная часть установки EyeZy на телефон Android заключается в том, что вам нужен физический доступ к устройству.

👉 Получите EyeZy БЕСПЛАТНО

Вам нужно найти время, когда вы можете использовать телефон без ведома цели. Точно так же он должен быть разблокирован или вы знаете, как его разблокировать.

Получив его, откройте Google Play. Выберите настройки в Google Play, а затем переключите переключатель, чтобы отключить Play Protect.

Затем вы можете открыть браузер и вставить в него ссылку EyeZy.

Программное обеспечение загрузится автоматически и скроется в операционной системе устройства. Он становится практически неуловимым.

Закройте браузер и Google Play, прежде чем вернуть устройство туда, где вы его нашли.

iPhone

К iPhone можно применить тот же подход, что и к Android.

Однако, если вы знаете имя пользователя и пароль iCloud цели, вы можете просто войти в ее iCloud.

👉 Получите EyeZy БЕСПЛАТНО

Вставьте ссылку EyeZy в их облако, и она будет установлена на их телефоне при следующем подключении к браузеру. Вот и все, просто, но эффективно.

В обоих случаях после завершения установки вы сможете войти в панель управления EyeZy со своего устройства. Набор функций впечатляет:

Доступ к социальным сетям

EyeZy дает вам полный доступ ко всем учетным записям социальных сетей на устройстве.

Следует отметить, что вы можете просматривать их в режиме реального времени, но ничего не можете сделать с сообщениями и постами.

Позволяет только просматривать сообщения.

Вы увидите все входящие и исходящие сообщения, комментарии и медиафайлы. Это включает в себя любые скрытые файлы.

Короче говоря, вы будете видеть все, что они публикуют на Facebook без их ведома. Это делает его идеальным взломом!

Список контактов и журнал вызовов

EyeZy также предоставит вам доступ к полному списку контактов и входящих и исходящих вызовов.

Он даже сообщит вам, как долго длится каждый звонок и как часто бывают конкретные звонки.

Местоположение

Это шпионское приложение позволяет точно определить, где находится телефон. Он использует чип GPS в телефоне, что означает, что не имеет значения, включено местоположение или нет.

👉 Получите EyeZy БЕСПЛАТНО

Вы не просто увидите, где они находятся, вы сможете увидеть, где они были.

История просмотров

Просмотр чьей-то истории просмотров может быть удивительно информативным.

EyeZy позволяет сделать это одним нажатием кнопки, даже если история на устройстве была удалена.

Медиафайлы

Это шпионское приложение также позволяет просматривать все медиафайлы, хранящиеся на устройстве.

Неважно, исходят ли они с устройства, были загружены или отправлены адресату.

Вы увидите тип файла, его содержимое и время его создания/сохранения.

Установить оповещения

Одной из самых впечатляющих функций EyeZy является возможность устанавливать оповещения.

Поскольку он работает в режиме реального времени, можно создать уведомление, которое отправляется прямо на ваш телефон.

Уведомление будет вызвано использованием определенных слов и фраз.

👉 Получить EyeZy БЕСПЛАТНО

Также можно настроить некоторые параметры устройства. Вы не можете вмешиваться в содержание страницы Facebook.

Но вы можете заблокировать им доступ к определенным веб-сайтам и даже заблокировать контакты.

Это эффективный способ ограничить их доступ к особому человеку.

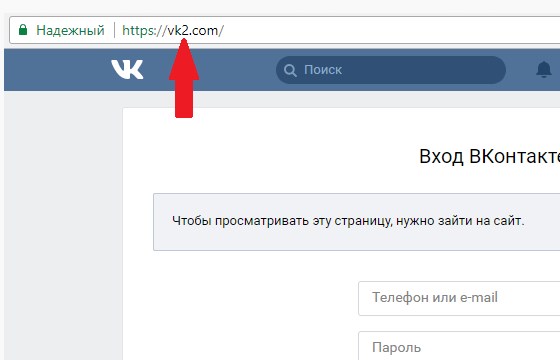

2. Профессиональный взлом

Если вам нужно вмешаться в их учетную запись Facebook, одного EyeZy будет недостаточно.

Вам нужно будет взломать учетную запись, это позволит вам изменить что-то на странице Facebook или даже удалить ее.

У Facebook отличная безопасность, взломать любую страницу сложно. Короче говоря, вам нужно знать, что вы делаете, или нанять профессионального хакера.

Если вы разбираетесь в компьютерах, то самый простой способ попасть на страницу Facebook — использовать уязвимости в системе.

Проще всего использовать небезопасные прямые ссылки на объекты.

Позволяет хакеру обойти процедуры авторизации и изменить идентификатор актива на целевую страницу Facebook.

В то же время идентификатор родительской компании должен быть изменен на агентство с ролью «менеджер».

Естественно, любой путь взлома будет быстро обнаружен Facebook и защищен.

Хотя выход всегда найдется, его поиск может занять время, и эту работу лучше всего доверить профессионалам.

Конечно, наем профессионального хакера сопряжен с риском. Нет никакой гарантии, что они будут успешными, но вам придется заплатить им.

Они могут даже предпочесть украсть вашу информацию вместо взлома соответствующей страницы Facebook.

Другими словами, если вы решили взломать страницу напрямую и не можете сделать это самостоятельно, действуйте осторожно.

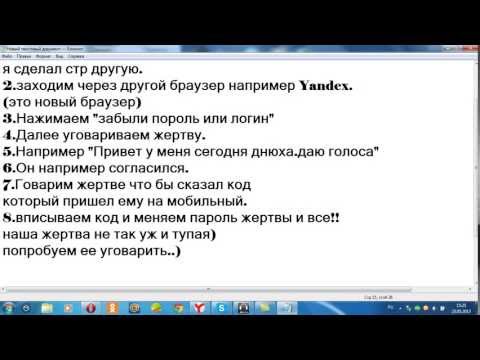

3. Угадайка

Еще один способ взломать чью-то страницу в Facebook — угадать пароль. В большинстве случаев вы уже знаете имя пользователя.

Это означает, что вы можете ввести его на странице входа в Facebook.

Вы можете угадать их пароль. Для начала рассмотрим все старые пароли, которые они использовали.

Один из них может работать в их учетной записи Facebook.

Точно так же они могут использовать простой пароль, например, после своего имени 123. Или после имени своего партнера 123.

Или после имени своего партнера 123.

Угадывание редко бывает успешным способом взлома чьей-либо страницы Facebook.

Но попробовать всегда стоит. Чем лучше вы знаете кого-то, тем больше вероятность, что вы сможете угадать его пароль.

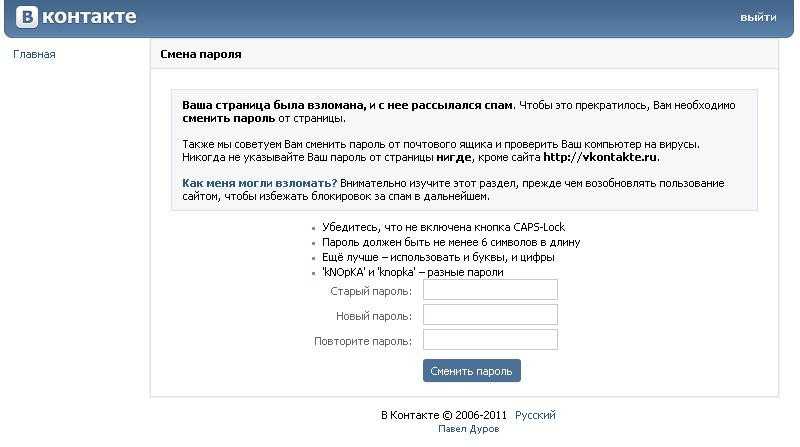

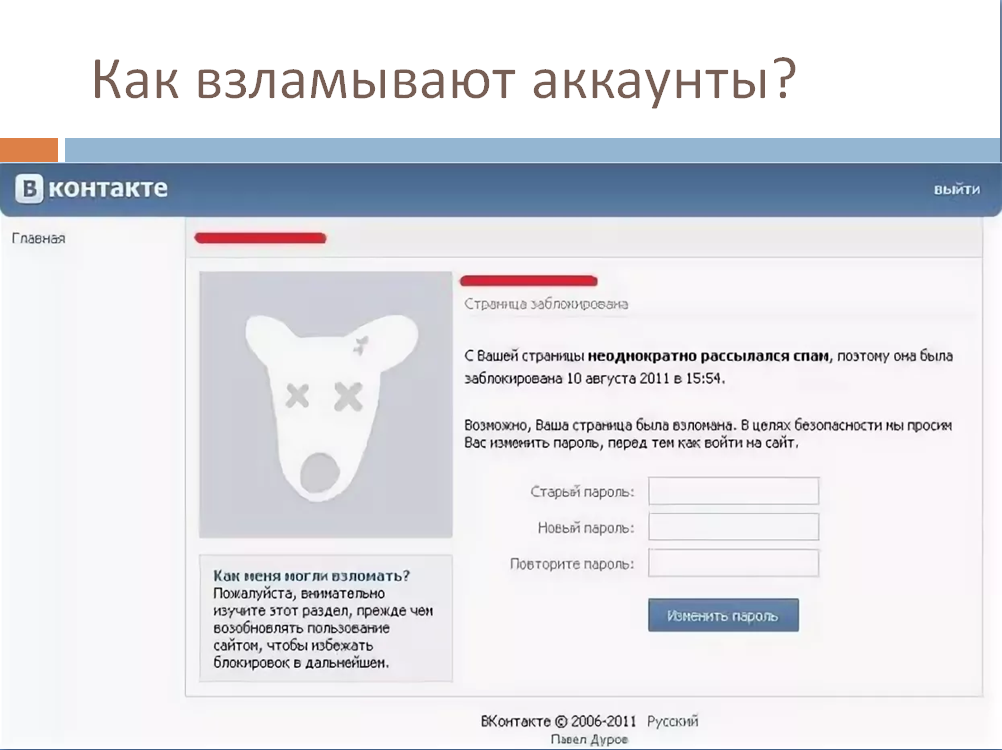

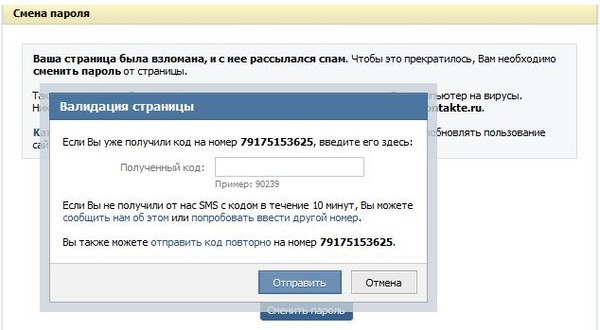

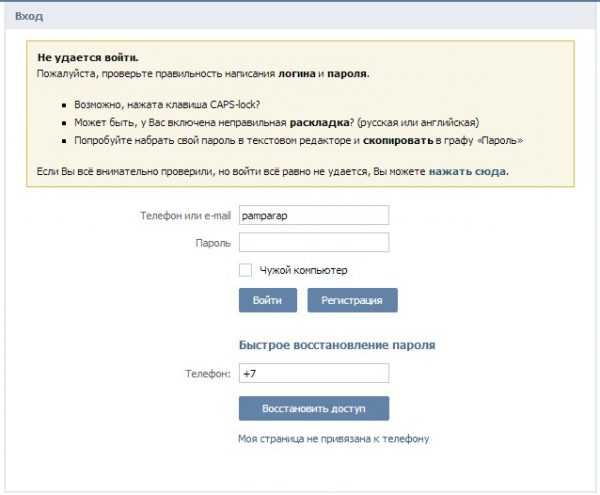

4. Сбросить пароль

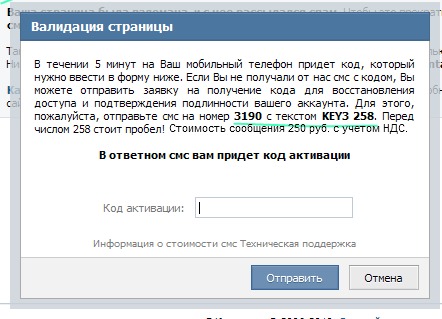

Еще один способ взломать чью-то страницу в Facebook — сбросить для него пароль.

Конечно, если вы попробуете этот подход, они поймут, что что-то не так, потому что они будут заблокированы.

Скорее всего, они поменяют пароль обратно, лишив вас доступа.

Другими словами, тщательно выбирайте время для взлома и помните, что он позволит вам войти только один раз.

Чтобы сбросить пароль, вам понадобится доступ к их телефону. Затем вы можете перейти на страницу входа в Facebook и нажать на опцию «забыли пароль».

Facebook отправит ссылку на адрес электронной почты зарегистрированного владельца учетной записи Facebook.

Вам нужно взять их телефон и открыть сообщение.

Нажмите на ссылку и измените пароль на один из выбранных вами.

Затем удалите сообщение и закройте все открытые приложения.

Вы сможете войти на страницу Facebook со своего телефона или компьютера, потому что будете знать пароль.

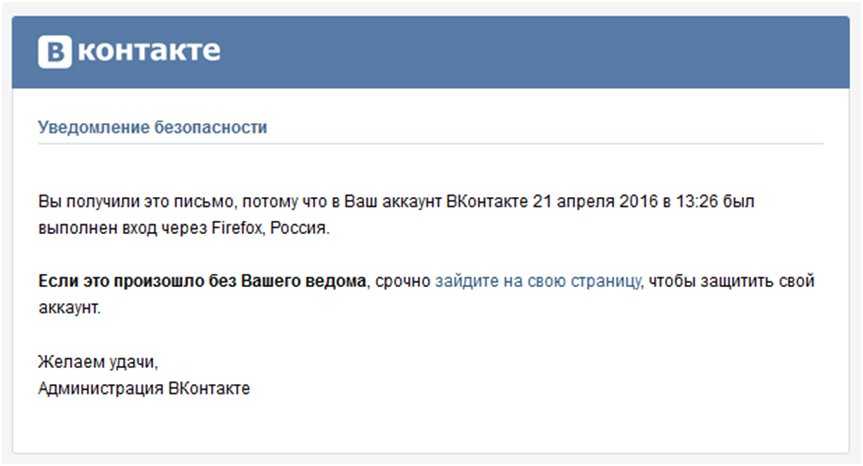

Будьте осторожны, так как они могут отправить уведомление на телефон цели, сообщая им, что их учетная запись Facebook была зарегистрирована с нового устройства.

Они могут использовать эту информацию, чтобы сменить пароль, войти в Facebook и отследить последний вход.

Мало того, что это выкинет вас из Facebook, так они еще и поймут, что это вы взломали их учетную запись.

5. Используйте учетную запись друга на Facebook

Еще один способ проверить, что кто-то публикует на Facebook, — поговорить с друзьями и посмотреть, кто является другом на их странице в Facebook.

Если вы найдете кого-то, вы сможете попросить одолжить его телефон.

Лучше сказать, что вы забыли свой и вам нужно проверить что-то в банке или что-то подобное.

Если они скажут да, вы можете быстро просмотреть их учетную запись Facebook и щелкнуть намеченные цели через них как друга.

Вы будете ограничены в том, как часто вам это может сойти с рук, но это позволит вам проверить, что они делают на Facebook.

Причины взлома страницы Facebook

Упомяните о взломе, и большинство людей решат, что вы делаете это по преступным мотивам.

Взлом обычно считается преступной деятельностью.

Однако есть две распространенные причины для взлома чьей-либо страницы в Facebook, которые также считаются допустимыми по закону.

1. Защитите ребенка

Детям часто разрешают свободно пользоваться Интернетом. Важно хорошо разбираться в цифровом мире.

👉 Получите EyeZy БЕСПЛАТНО

Однако эта свобода исследований сопряжена с риском. Обезопасить ребенка может быть сложно.

Взлом их страницы в Facebook поможет вам убедиться, что они не подвергаются риску в Интернете.

Чтобы быть уверенным, что над ними не издеваются и не ухаживают за ними, лучше всего использовать EyeZy и отслеживать всю их онлайн-активность.

2. Проверка партнера

Интернет позволяет людям очень легко знакомиться с другими людьми и заводить романы. В большинстве случаев вы будете подозревать, что что-то происходит.

Возможность взлома Facebook позволяет вам проверить свои подозрения.

Это означает, что вы либо обретете душевное спокойствие, либо сможете закончить отношения, избавив себя от боли и душевной боли.

Разумеется, взлом с сомнительными или преступными намерениями незаконен.

Подводя итоги

Если вы ищете, как взломать страницу Facebook и у вас есть реальная причина для этого, то вы попали по адресу.

Хотя существует несколько вариантов, редко требуется контролировать учетную запись.

По этой причине лучше всего использовать EyeZy.

Это позволит вам видеть все, что они делают на своем устройстве, будь то Facebook, Twitter или текстовые сообщения.

👉 Получите EyeZy БЕСПЛАТНО

Приложение устанавливается незаметно, позволяя вам защитить любимого человека и себя, не нанося ущерба доверию в отношениях.

Вы можете зарегистрироваться сегодня и протестировать приложение самостоятельно, вы будете удивлены, насколько оно простое в использовании и насколько оно эффективно.

Как узнать, был ли взломан ваш телефон

Наташа Стоукс 15 февраля 2023 г.0011

Технические редакторы независимо рецензируют продукты. Чтобы помочь поддержать нашу миссию, мы можем получать партнерские комиссионные от ссылок, содержащихся на этой странице.

Обновлено Сюзанной Кантрой от 15 февраля 2023 г. с новыми исследованиями и интервью с Китроном Эвансом, главным советником по безопасности в Infosec Institute, Сачином Пури, вице-президентом по маркетингу в McAfee, и Якубом Вавра, аналитиком угроз в Avast.

Наши смартфоны, от электронной почты до банковских операций, являются основным центром нашей онлайн-жизни. Неудивительно, что смартфоны соперничают с компьютерами в качестве обычных целей для онлайн-хакеров. И, несмотря на усилия Google и Apple, мобильные вредоносные программы продолжают попадать в официальные магазины приложений — и эти вредоносные приложения становятся все более коварными.

Существует три основных типа угроз, с которыми сталкиваются мобильные пользователи: вредоносное ПО, рекламное ПО и шпионское ПО. Согласно отчету McAfee об угрозах для мобильных устройств за 2022 год, мобильные вредоносные приложения в основном маскируются под игровые взломы, приложения для криптомайнинга и обмена сообщениями, чтобы собирать данные для входа в учетные записи, взимать плату за поддельные услуги и подписывать пользователей на платные текстовые услуги. В своем отчете о состоянии вредоносных программ за 2022 год компания MalwareBytes сообщила о росте агрессивного рекламного ПО — рекламы, появляющейся в уведомлениях, на экране блокировки и во всплывающих окнах — и подчеркивает тот факт, что предустановленные вредоносные программы на недорогих устройствах Android продолжают оставаться серьезной проблемой. Шпионское ПО — это программное обеспечение, которое отслеживает содержимое устройства, программы, которые используют пропускную способность интернета устройства для использования в ботнете для рассылки спама, или фишинговые экраны, которые крадут логины пользователя при входе в скомпрометированное законное приложение. Он часто непреднамеренно загружается из неофициальных источников, которые люди посещают по фишинговым ссылкам, отправленным по электронной почте или текстовым сообщениям, а также с вредоносных веб-сайтов.

Он часто непреднамеренно загружается из неофициальных источников, которые люди посещают по фишинговым ссылкам, отправленным по электронной почте или текстовым сообщениям, а также с вредоносных веб-сайтов.

Кроме того, есть коммерческие шпионские приложения, которым требуется физический доступ для загрузки на телефон. Эти приложения часто устанавливаются теми, кто хорошо знаком жертве, например партнером или родителем, и могут отслеживать все, что происходит на устройстве.

Существуют технологические средства и мотивы для хакеров, правительств и даже людей, которых мы знаем, таких как супруг или работодатель, для взлома наших телефонов и вторжения в нашу частную жизнь. Однако, если вы не являетесь высокопоставленной целью — журналистом, политиком, политическим диссидентом, руководителем бизнеса, преступником — что требует особого интереса, гораздо более вероятно, что это будет кто-то из ваших близких, а не правительственная организация, занимающаяся шпионажем.

Не уверены, что вас могли взломать? Мы поговорили с Китроном Эвансом, главным советником по безопасности Infosec Institute, Сачином Пури, вице-президентом по маркетингу McAfee, и Якубом Вавра, аналитиком угроз Avast, о том, как определить, мог ли смартфон быть скомпрометирован. И мы рассмотрим девять способов взлома вашего телефона и шаги, которые вы можете предпринять, чтобы защитить себя.

И мы рассмотрим девять способов взлома вашего телефона и шаги, которые вы можете предпринять, чтобы защитить себя.

Каковы признаки того, что ваш телефон мог быть взломан

1. Заметное сокращение времени работы от батареи

Хотя срок службы аккумулятора телефона со временем неизбежно сокращается, смартфон, зараженный вредоносным ПО, может начать демонстрировать значительное снижение времени автономной работы. Это связано с тем, что вредоносное ПО или шпионское приложение может использовать ресурсы вашего телефона для сканирования устройства и передачи информации обратно на сервер хакера.

(Тем не менее, простое повседневное использование с течением времени также может сократить срок службы батареи вашего телефона. Проверьте, так ли это, выполнив следующие шаги, чтобы увеличить срок службы батареи вашего Android или iPhone.)

2. Низкая производительность

Ваш телефон часто зависает или некоторые приложения дают сбой? Это может быть признаком того, что вредоносное ПО перегружает ресурсы вашего телефона или мешает работе других приложений. Вы также можете столкнуться с продолжающейся работой приложений, несмотря на попытки закрыть их, или даже сбоем телефона и/или повторным перезапуском.

Вы также можете столкнуться с продолжающейся работой приложений, несмотря на попытки закрыть их, или даже сбоем телефона и/или повторным перезапуском.

(Как и в случае с сокращением времени автономной работы, замедлению работы телефона могут способствовать многие факторы. Одним из основных факторов может быть нехватка места для хранения, поэтому попробуйте освободить место на своем Android или iPhone.)

3. Телефон нагревается, когда он не используется или не заряжается

Вредоносные программы или приложения, такие как майнеры биткойнов, работающие в фоновом режиме, могут привести к тому, что ваш телефон перегреется или даже перегреется, по словам Вавры. Если ваш телефон горячий на ощупь, и он не используется или не находится на зарядном устройстве, это может быть признаком наличия вредоносного ПО. Попробуйте выключить и снова включить телефон, чтобы посмотреть, исчезнет ли проблема. Если нет, то может быть повод для беспокойства.

4. Высокое использование данных

Еще одним признаком взломанного телефона является необычно высокий счет за передачу данных или исчерпание данных до конца месяца. Дополнительное использование данных может исходить от вредоносных программ или шпионских приложений, работающих в фоновом режиме и отправляющих информацию обратно на их сервер.

Дополнительное использование данных может исходить от вредоносных программ или шпионских приложений, работающих в фоновом режиме и отправляющих информацию обратно на их сервер.

Для iPhone перейдите в «Настройки» > «Сотовая связь» и прокрутите вниз, чтобы увидеть список приложений, использующих сотовые данные. Вы можете проверить текущий и последний расчетные периоды.

Для обычных телефонов Android (телефоны Google Pixels) выберите «Настройки» > «Сеть и Интернет» > «SIM-карты» > «Использование данных приложения». Для телефонов Samsung выберите «Настройки» > «Подключения» > «Использование данных» > «Использование мобильных данных». Или выполните поиск «использование данных» в строке поиска приложения «Настройки».

5. Исходящие вызовы или текстовые сообщения, которые вы не отправляли

Если вы видите списки звонков или текстовых сообщений на неизвестные вам номера, будьте осторожны. Это могут быть номера премиум-класса, к которым вредоносное ПО заставляет ваш телефон подключаться, доходы от которых попадают в кошелек киберпреступника. В этом случае проверьте свой телефонный счет на наличие неизвестных вам расходов.

В этом случае проверьте свой телефонный счет на наличие неизвестных вам расходов.

6. Таинственные всплывающие окна и приложения

Хотя не все всплывающие окна означают, что ваш телефон был взломан, постоянные всплывающие предупреждения могут указывать на то, что ваш телефон заражен рекламным ПО, формой вредоносного ПО, которое заставляет устройства просматривать определенные страницы, которые приносят доход за счет кликов. Даже если всплывающее окно не является результатом взлома телефона, всплывающие окна из внешних источников могут содержать фишинговые ссылки, которые пытаются заставить вас ввести конфиденциальную информацию или загрузить вредоносное ПО.

Вы также можете найти на своем телефоне приложения, которые вы не загружали, и это может быть признаком того, что на вашем устройстве установлено вредоносное ПО. Если вы не помните, что загрузили приложение, вы можете нажать и удерживать значок приложения (Android) и выбрать параметр «Информация о приложении». Прокрутите вниз, и в разделе сведений о приложении будет указано, откуда было установлено приложение (должен быть Google Play Store). Нажмите «Сведения о приложении», чтобы перейти в магазин Google Play, где вы можете проверить, является ли приложение законным приложением от надежного разработчика. Владельцам Apple: перейдите в App Store и коснитесь значка своего профиля, выберите «Покупки» > «Мои покупки» и выполните поиск по названию приложения.

Прокрутите вниз, и в разделе сведений о приложении будет указано, откуда было установлено приложение (должен быть Google Play Store). Нажмите «Сведения о приложении», чтобы перейти в магазин Google Play, где вы можете проверить, является ли приложение законным приложением от надежного разработчика. Владельцам Apple: перейдите в App Store и коснитесь значка своего профиля, выберите «Покупки» > «Мои покупки» и выполните поиск по названию приложения.

7. Необычная активность в любых учетных записях, связанных с устройством

Если хакер получил доступ к вашему телефону, он также имеет доступ к вашим учетным записям — от социальных сетей до электронной почты и различных приложений для повышения производительности или образа жизни. Это может проявляться в действиях в ваших учетных записях, таких как сброс пароля, отправка электронных писем, регистрация новых учетных записей, письма с подтверждением которых попадают в ваш почтовый ящик, или перемещение электронных писем в корзину, которые вы не помните (особенно те электронные письма с подтверждением). .

.

В этом случае вы можете подвергнуться риску мошенничества с личными данными, когда преступники открывают новые учетные записи или кредитные линии на ваше имя, используя информацию, полученную из взломанных учетных записей. Рекомендуется изменить свои пароли, не обновляя их на телефоне, прежде чем запускать проверку безопасности на самом телефоне.

Как ваш телефон может быть взломан и что вы можете сделать, чтобы предотвратить это

От целенаправленных взломов и слежки на почве вендетты до сбора данных у ничего не подозревающих, вот девять способов, которыми кто-то может шпионить за вашим мобильным телефоном — и что вы можете сделать сделать об этом.

1. Шпионские приложения

Существует множество приложений для мониторинга телефонов, предназначенных для тайного отслеживания чьего-либо местоположения и отслеживания их сообщений. Многие из них рекламируются подозрительным партнерам или недоверчивым работодателям, другие рекламируются как законные инструменты для заботящихся о безопасности родителей, чтобы следить за своими детьми. Такие приложения можно использовать для удаленного просмотра текстовых сообщений, электронной почты, истории Интернета и фотографий; регистрировать телефонные звонки и местоположения GPS; некоторые могут даже захватить микрофон телефона, чтобы записывать разговоры, сделанные лично. По сути, почти все, что хакер может захотеть сделать с вашим телефоном, эти приложения позволяют.

Такие приложения можно использовать для удаленного просмотра текстовых сообщений, электронной почты, истории Интернета и фотографий; регистрировать телефонные звонки и местоположения GPS; некоторые могут даже захватить микрофон телефона, чтобы записывать разговоры, сделанные лично. По сути, почти все, что хакер может захотеть сделать с вашим телефоном, эти приложения позволяют.

Компания Techlicious изучила приложения для слежения за мобильными телефонами потребителей и обнаружила, что они могут делать все, что обещали. Хуже того, их было легко установить любому, и человек, за которым следили, не знал, что каждое его движение отслеживается. Коммерческие программы-шпионы, такие как Pegasus, продаваемые правоохранительным органам и правительственным учреждениям (в том числе в странах с плохой историей прав человека), даже не требуют прямого доступа к устройству.

«Цель шпионского ПО — быть незаметным. Как правило, если он сложный, его может быть очень трудно обнаружить», — говорит Вавра.

Вероятность

Шпионские приложения недоступны в Google Play или Apple App Store. Таким образом, кто-то должен будет сделать джейлбрейк вашего iPhone или включить неавторизованные приложения на вашем телефоне Android и загрузить шпионское ПО из неофициального магазина. Приложения для родительского контроля, доступные в Google Play и App Store, имеют аналогичные функции для отслеживания и контроля, но их нельзя скрывать от глаз.

Как защитить себя

- Поскольку для установки шпионских приложений требуется физический доступ к вашему устройству, установка кода доступа на телефон значительно снижает вероятность того, что кто-то вообще сможет получить доступ к вашему телефону. А поскольку шпионские приложения часто устанавливает кто-то из близких вам людей (например, супруг или вторая половинка), выберите код, который никто другой не угадает.

- Просмотрите список приложений, чтобы найти те, которые вам незнакомы.

- Не взламывайте свой iPhone.

Если устройство не взломано, все приложения отображаются в библиотеке приложений. Если он взломан, шпионские приложения могут прятаться глубоко в устройстве, и то, сможет ли программное обеспечение безопасности найти его, зависит от сложности шпионского приложения. Для iPhone проверка того, что ваш телефон не взломан, также предотвращает загрузку шпионского приложения на ваш телефон, поскольку такое программное обеспечение, которое вмешивается в функции системного уровня, не попадает в App Store. Самый простой способ определить, взломан ли ваш iPhone, — это наличие альтернативного магазина приложений, такого как Cydia или Sileo. Они могут быть спрятаны, так что ищите их. Если вы найдете его, вам нужно будет восстановить телефон до заводских настроек. Сделайте резервную копию своего телефона, а затем перейдите в «Настройки»>

Если устройство не взломано, все приложения отображаются в библиотеке приложений. Если он взломан, шпионские приложения могут прятаться глубоко в устройстве, и то, сможет ли программное обеспечение безопасности найти его, зависит от сложности шпионского приложения. Для iPhone проверка того, что ваш телефон не взломан, также предотвращает загрузку шпионского приложения на ваш телефон, поскольку такое программное обеспечение, которое вмешивается в функции системного уровня, не попадает в App Store. Самый простой способ определить, взломан ли ваш iPhone, — это наличие альтернативного магазина приложений, такого как Cydia или Sileo. Они могут быть спрятаны, так что ищите их. Если вы найдете его, вам нужно будет восстановить телефон до заводских настроек. Сделайте резервную копию своего телефона, а затем перейдите в «Настройки»> - Если у вас телефон Android, перейдите в «Настройки», найдите «установить неизвестные приложения» и убедитесь, что все источники отключены.

- Загрузите приложение для обеспечения безопасности мобильных устройств, которое будет сканировать мошеннические приложения. Мы рекомендуем Avast, Bitdefender или McAfee.

2. Фишинговые сообщения

Будь то текст, утверждающий, что поможет вам восстановить посылку, или друг, увещевающий вас «проверить эту вашу фотографию прошлой ночью», текстовые сообщения, содержащие вводящие в заблуждение ссылки, направленные на сбор конфиденциальной информации (иначе известные как фишинг или «смишинг») продолжают распространяться. А поскольку люди часто проверяют свои почтовые приложения в течение дня, фишинговые электронные письма так же прибыльны для злоумышленников.

Такие периоды, как налоговый сезон, как правило, привлекают всплеск фишинговых сообщений, основанных на опасениях людей по поводу их налоговых деклараций. Вы также увидите рост после стихийных бедствий, прося людей пожертвовать.

Телефоны Android также могут стать жертвами сообщений со ссылками на загрузку вредоносных приложений. Android не позволит вам устанавливать приложения из источников за пределами Play Store, если вы не измените свои разрешения на установку в настройках, чтобы разрешить неизвестное приложение, поэтому безопаснее всегда устанавливать для них значение «Не разрешено». Та же афера не работает для iPhone, которые обычно не взломаны и, следовательно, не могут загружать приложения откуда угодно, кроме App Store.

Android не позволит вам устанавливать приложения из источников за пределами Play Store, если вы не измените свои разрешения на установку в настройках, чтобы разрешить неизвестное приложение, поэтому безопаснее всегда устанавливать для них значение «Не разрешено». Та же афера не работает для iPhone, которые обычно не взломаны и, следовательно, не могут загружать приложения откуда угодно, кроме App Store.

Вероятность

Вполне вероятно. В то время как люди научились скептически относиться к электронным письмам с просьбой перейти по ссылке, люди, как правило, менее осторожны при использовании своих телефонов.

Как защитить себя

- Помните, как вы обычно подтверждаете свою личность с помощью различных учетных записей — например, ваш банк никогда не попросит вас указать пароль или PIN-код в текстовом сообщении или по электронной почте.

- Посетите раздел фишинга IRS, чтобы ознакомиться с тем, как налоговая служба общается с людьми, и проверьте все сообщения, которые вы получаете.

- Не переходите по ссылкам в сообщениях с незнакомых номеров или в необычных сообщениях от друзей.

3. Несанкционированный доступ к учетной записи iCloud или Google

Взломанные учетные записи iCloud и Google открывают доступ к поразительному количеству информации, сохраненной с вашего смартфона — фотографиям, контактам, местоположению, сообщениям, журналам вызовов и сохраненным паролям. Эта информация может быть использована для фишинга или шантажа.

Кроме того, доступ к вашей учетной записи Google означает доступ к вашей Gmail, основной электронной почте для многих пользователей. Возможность использовать вашу электронную почту для кодов подтверждения для ваших учетных записей может привести к эффекту домино взлома всех учетных записей, с которыми связана ваша электронная почта — от вашей учетной записи Facebook до учетной записи вашего оператора мобильной связи, открывая путь для кражи личных данных.

Вероятность

Если вы используете слабый пароль, хакеру не составит труда получить доступ к вашей учетной записи.

Как защитить себя

- Создайте надежный пароль для всех своих учетных записей (и, как обычно, для электронной почты). Мы рекомендуем использовать менеджер паролей, чтобы вы могли использовать надежные пароли без необходимости их запоминать. Менеджеры паролей также могут генерировать надежные пароли, что еще больше упрощает процесс.

- Включите уведомления о входе в систему, чтобы вы знали о входе в систему с новых компьютеров или местоположений.

- Включите двухфакторную аутентификацию (2FA), чтобы даже если кто-то узнает ваш пароль, он не смог получить доступ к вашей учетной записи без доступа к вашему методу 2FA.

- Чтобы никто не смог сбросить ваш пароль, лгите при настройке контрольных вопросов для пароля. Вы были бы поражены тем, как много контрольных вопросов основаны на информации, которая легко доступна в Интернете или широко известна семье и друзьям.

4. Замена SIM-карты

В прошлом году ФБР сообщило о значительном росте жалоб на замену SIM-карты. При подмене SIM-карты киберпреступники звонят операторам сотовой связи, чтобы выдать себя за законных клиентов, учетные записи которых заблокированы. Предоставляя украденную личную информацию, они могут перенести номер телефона на свое устройство и использовать его, чтобы в конечном итоге завладеть онлайн-аккаунтами человека, включая счета в виртуальной валюте.

При подмене SIM-карты киберпреступники звонят операторам сотовой связи, чтобы выдать себя за законных клиентов, учетные записи которых заблокированы. Предоставляя украденную личную информацию, они могут перенести номер телефона на свое устройство и использовать его, чтобы в конечном итоге завладеть онлайн-аккаунтами человека, включая счета в виртуальной валюте.

Вероятность

Замена SIM-карты не является обычным явлением, но растет.

Как защитить себя

- Убедитесь, что ваша учетная запись сотовой связи защищена паролем. Не используйте угадываемые цифры для PIN-кода оператора — например, день рождения или дни рождения семьи, которые можно найти в социальных сетях.

- Для AT&T: войдите в свою учетную запись AT&T, выберите «Настройки учетной записи» > «Связанные учетные записи» > «Управление дополнительной безопасностью» и убедитесь, что «Дополнительная безопасность» отмечена на плитке «Код учетной записи».

- Для T-Mobile: войдите в свою учетную запись T-Mobile с помощью приложения T-Mobile и выберите «Учетная запись» > «Настройки профиля» > «Конфиденциальность и уведомления» > «Защита SIM-карты», включите защиту SIM-карты для своих учетных записей и выберите «Сохранить изменения».

- Для Verizon: войдите в свою учетную запись Verizon с помощью приложения Verizon. Выберите «Настройки учетной записи» > «Блокировка номера», включите для всех своих учетных записей и выберите «Сохранить изменения».

5. Взлом камеры телефона

Широкое распространение видеозвонков выдвинуло на первый план важность защиты компьютерных веб-камер от хакеров, но эта фронтальная камера телефона также может быть подвержена риску. Чтобы получить доступ к камере вашего телефона, хакеры должны иметь возможность удаленно запускать программное обеспечение в ходе атаки с удаленным выполнением кода (RCE). В 2021 году уязвимость, обнаруженная в чипах Qualcomm и MediaTek, используемых в двух третях всех телефонов, проданных в том году, подвергла людей риску RCE-атак, включая потоковое видео с камеры телефона. Эта уязвимость была быстро исправлена, но уязвимости RCE регулярно обнаруживаются, включая недавнее обновление Apple для старых iPad и iPhone.

Вероятность

Хотя уязвимости RCE продолжают оставаться проблемой, камеры обычно не являются целью. Взлом маловероятен, если только кто-то не имеет физического доступа для установки приложения на ваш телефон.

Взлом маловероятен, если только кто-то не имеет физического доступа для установки приложения на ваш телефон.

Как защитить себя

Всегда загружайте обновления безопасности для всех приложений и вашего устройства.

6. Приложения, которые запрашивают чрезмерные разрешения

Хотя многие приложения запрашивают избыточные разрешения для сбора данных, некоторые из них могут быть более вредоносными и запрашивать навязчивый доступ ко всему, от данных о вашем местоположении до фотопленки. Пури отмечает, что «мошеннические инструменты и приложения для взлома — популярные способы получить дополнительные возможности в мобильных играх. Преступники используют это, продвигая приложения для взлома игр, которые содержат вредоносный код, в законных каналах обмена сообщениями». Другие типы приложений, которые, как известно, доставляют вредоносные программы, включают фильтры камеры, фоторедакторы и приложения для обмена сообщениями. А в прошлом году McAfee определил группу «более чистых приложений», которые якобы удаляли ненужные файлы или оптимизировали время автономной работы, но на самом деле устанавливали вредоносное ПО на миллионы устройств.

Вероятность

Приложения часто запрашивают чрезмерные разрешения.

Как защитить себя

- Ознакомьтесь с разрешениями приложений и избегайте загрузки приложений, которые запрашивают больше доступа, чем им необходимо для работы.

- Для Android загрузите мобильное приложение безопасности, например Avast, Bitdefender или McAfee, которое будет сканировать приложения перед загрузкой и отмечать подозрительную активность в уже имеющихся у вас приложениях.

7. Слежка через открытые сети Wi-Fi

В следующий раз, когда вы столкнетесь с общедоступной сетью Wi-Fi без пароля, будьте осторожны. Гнусные общедоступные точки доступа могут перенаправить вас на похожие банковские или почтовые сайты, предназначенные для перехвата вашего имени пользователя и пароля. Это не обязательно хитрый менеджер заведения, которое вы часто посещаете, кто стоит за уловкой. Например, кто-то, физически находящийся через дорогу от кафе, может создать сеть Wi-Fi без входа в систему, названную в честь кафе, в надежде получить полезные данные для входа в систему для продажи или кражи личных данных.

Вероятность

Если вы используете законную общедоступную сеть Wi-Fi, Вавра говорит, что «сейчас существует достаточно средств защиты, чтобы [отслеживание] не было слишком большой проблемой». Большинство веб-сайтов используют HTTPS для шифрования ваших данных, что делает их бесполезными для злоумышленников.

Как защитить себя

- Используйте приложения на своем телефоне для доступа к электронной почте, банковским счетам и т. д., а не к браузеру, и вы будете защищены от вредоносных перенаправлений.

- Вавра говорит, что «VPN добавляет еще один уровень шифрования и, по сути, создает более безопасный туннель между пользователем и веб-сайтом. В то время как HTTPS охватывает только данные связи, VPN шифрует все отправляемые данные и может использоваться для изменения местоположения пользователя в соответствии с восприятием. веб-сайт или служба, с которой общается пользователь. Таким образом, даже интернет-провайдер (интернет-провайдер) не видит, что отправляется».

Платные версии мобильных приложений для обеспечения безопасности часто включают в себя VPN, и нам нравится Nord VNP, а в качестве бесплатного варианта — Proton VPN.

Платные версии мобильных приложений для обеспечения безопасности часто включают в себя VPN, и нам нравится Nord VNP, а в качестве бесплатного варианта — Proton VPN.

8. Уязвимость глобальной телефонной сети SS7

Протокол связи для мобильных сетей 2G и 3G Signaling System No 7 (SS7) содержит уязвимость, которая позволяет хакерам отслеживать текстовые сообщения, телефонные звонки и местоположение. Проблемы безопасности известны уже много лет, и хакеры использовали эту дыру для перехвата кодов двухфакторной аутентификации (2FA), отправляемых банками по SMS. По словам Эванса, его метод также может быть использован для выдачи себя за личность пользователя путем подмены его номера MSISDN или IMSI, перехвата звонков, определения местоположения пользователя, совершения мошенничества с выставлением счетов и запуска атаки типа «отказ в обслуживании» (DoS), которая может вывести из строя сеть. сеть.

Вероятность

Эвенс говорит, что вероятность такого взлома довольно мала. Крупнейшие американские операторы отключили свои услуги 3G, и, по оценкам Эванса, только около 17 процентов населения мира все еще использует сети 2G или 3G.

Крупнейшие американские операторы отключили свои услуги 3G, и, по оценкам Эванса, только около 17 процентов населения мира все еще использует сети 2G или 3G.

Как защитить себя

- Выберите электронную почту или (еще безопаснее) приложение для проверки подлинности в качестве метода двухфакторной аутентификации вместо текстового сообщения. Нам нравятся Authy и Google Authenticator.

- Используйте службу сквозных зашифрованных сообщений, которая работает через Интернет (таким образом, в обход протокола SS7). WhatsApp и Signal шифруют сообщения и звонки, предотвращая перехват или вмешательство в ваши сообщения.

- Обновляйте свое устройство.

- Если вы хотите быть особенно осторожным, советует Эванс: «Если вы путешествуете за границей, купите дешевый телефон, который можно использовать почти как одноразовый, и избавьтесь от него, когда вернетесь или будете готовиться к возвращению».

9. Поддельные вышки сотовой связи, такие как Stingray ФБР

ФБР, IRS, ICE, DEA, Национальная гвардия США, армия и флот входят в число государственных органов, которые, как известно, используют устройства сотового наблюдения (одноименные StingRays), которые имитируют добросовестность верные сетевые башни. StingRay и аналогичные вышки беспроводного оператора связи ISMI вынуждают близлежащие сотовые телефоны разрывать существующее операторское соединение, чтобы вместо этого подключиться к StingRay, позволяя операторам устройства отслеживать звонки и текстовые сообщения, сделанные этими телефонами, их движения и номера абонентов. текст и звонок. Поскольку радиус действия StingRay составляет около полумили, попытка прослушивания телефона подозреваемого в многолюдном центре города может привести к прослушиванию десятков тысяч телефонов.

StingRay и аналогичные вышки беспроводного оператора связи ISMI вынуждают близлежащие сотовые телефоны разрывать существующее операторское соединение, чтобы вместо этого подключиться к StingRay, позволяя операторам устройства отслеживать звонки и текстовые сообщения, сделанные этими телефонами, их движения и номера абонентов. текст и звонок. Поскольку радиус действия StingRay составляет около полумили, попытка прослушивания телефона подозреваемого в многолюдном центре города может привести к прослушиванию десятков тысяч телефонов.

Американский союз гражданских свобод определил более 75 федеральных агентств в более чем 27 штатах, которые владеют устройствами типа StingRay, но отмечает, что это число, вероятно, сильно занижено. В 2015 году Министерство юстиции начало требовать от своих агентств получения ордеров на использование устройств типа StingRay, но это руководство не распространяется на местные и государственные органы. Несколько штатов приняли законодательство, требующее ордера на использование, включая Калифорнию, Вашингтон, Вирджинию, Нью-Йорк, Юту и Иллинойс.

Вероятность

Хотя обычный гражданин не является целью операции типа StingRay, невозможно узнать, что делается с посторонними данными, полученными от нецелей.

Как защитить себя

Используйте зашифрованные приложения для обмена сообщениями и голосовых вызовов, особенно если вы участвуете в ситуации, которая может представлять интерес для правительства, например, во время акции протеста. WhatsApp и Signal шифруют сообщения и звонки, предотвращая перехват или вмешательство в ваши сообщения. Большая часть шифрования, используемого сегодня, не поддается взлому, и для расшифровки одного телефонного звонка потребуется 10-15 лет.

Многие, от инсайдеров службы безопасности до менее технически подкованных людей, уже отходят от традиционных незашифрованных сообщений, и, возможно, через несколько лет будет немыслимо, чтобы мы когда-либо позволяли нашим личным разговорам и информации летать по эфиру незащищенными.

[Изображение предоставлено: концепция хакерского смартфона через BigStockPhoto]

Наташа Стоукс уже более семи лет пишет о технологиях для потребителей, цифровой конфиденциальности и кибербезопасности.

Если устройство не взломано, все приложения отображаются в библиотеке приложений. Если он взломан, шпионские приложения могут прятаться глубоко в устройстве, и то, сможет ли программное обеспечение безопасности найти его, зависит от сложности шпионского приложения. Для iPhone проверка того, что ваш телефон не взломан, также предотвращает загрузку шпионского приложения на ваш телефон, поскольку такое программное обеспечение, которое вмешивается в функции системного уровня, не попадает в App Store. Самый простой способ определить, взломан ли ваш iPhone, — это наличие альтернативного магазина приложений, такого как Cydia или Sileo. Они могут быть спрятаны, так что ищите их. Если вы найдете его, вам нужно будет восстановить телефон до заводских настроек. Сделайте резервную копию своего телефона, а затем перейдите в «Настройки»>

Если устройство не взломано, все приложения отображаются в библиотеке приложений. Если он взломан, шпионские приложения могут прятаться глубоко в устройстве, и то, сможет ли программное обеспечение безопасности найти его, зависит от сложности шпионского приложения. Для iPhone проверка того, что ваш телефон не взломан, также предотвращает загрузку шпионского приложения на ваш телефон, поскольку такое программное обеспечение, которое вмешивается в функции системного уровня, не попадает в App Store. Самый простой способ определить, взломан ли ваш iPhone, — это наличие альтернативного магазина приложений, такого как Cydia или Sileo. Они могут быть спрятаны, так что ищите их. Если вы найдете его, вам нужно будет восстановить телефон до заводских настроек. Сделайте резервную копию своего телефона, а затем перейдите в «Настройки»>

Платные версии мобильных приложений для обеспечения безопасности часто включают в себя VPN, и нам нравится Nord VNP, а в качестве бесплатного варианта — Proton VPN.

Платные версии мобильных приложений для обеспечения безопасности часто включают в себя VPN, и нам нравится Nord VNP, а в качестве бесплатного варианта — Proton VPN.