«ВКонтакте» заявила, что устанавливает причины взлома страницы Медведева — Москва |

Новости 2 августа 2022 г. 12:29

Москва. 2 августа. ИНТЕРФАКС — «ВКонтакте» работает с компетентными службами и устанавливает причины взлома страницы зампреда Совета безопасности РФ Дмитрия Медведева, сообщили «Интерфаксу» в пресс-службе соцсети.

«Пост был опубликован сторонним пользователем. В настоящий момент команда безопасности работает совместно с компетентными службами и устанавливает причины произошедшего», — сообщили там.

Поздно вечером 1 августа, в понедельник, на странице Медведева во «ВКонтакте» появился пост, посвященный действиям России на постсоветском пространстве. Затем он был удален. В аппарате Медведева заявили, что страница была взломана, а с теми, кто это сделал, разберется администрация социальной сети и «те, кому положено».

- Главные события

Собянин и Голикова осмотрели новый лечебно-диагностический комплекс Московского клинического научного центра Логинова

- Точка зрения Московская площадка для «Атома»

Interfax-Russia.

Московская площадка для «Атома» ru — Электромобили «Атом», скорее всего, будут выпускать на площадке завода «Москвич». Старт серийного производства запланирован на 2025 год.

ru — Электромобили «Атом», скорее всего, будут выпускать на площадке завода «Москвич». Старт серийного производства запланирован на 2025 год. - Сорванная атака

Interfax-Russia.ru — Российские военные перехватили восемь беспилотников, которыми Киев планировал атаковать объекты в Москве. По факту атаки дронов возбуждено уголовное дело о теракте.

- Сорванное покушение

Interfax-Russia.ru – Спецслужбы предотвратили покушение на председателя совета директоров «Царьграда» Константина Малофеева. Организатор покушения — участник нападения на села в Брянской области.

- Разобраться индивидуально

Interfax-Russia.ru – Росмолодежь направила в Роскомнадзор для блокировки материалы, связанные с «ЧВК Редан». Пока речь идет о трех размещенных в интернете материалах, продолжается экспертиза еще около 100 обращений.

- Замкнули кольцо

Interfax-Russia.

ru – Большую кольцевую линию метро (БКЛ) открыли в Москве. В 2023 году метро также придет в район Северный и к аэропорту Внуково.

ru – Большую кольцевую линию метро (БКЛ) открыли в Москве. В 2023 году метро также придет в район Северный и к аэропорту Внуково.

Как взломать контакты

Интернет принес добро и зло, а также способы борьбы с нечестивцами. Как бы нам ни нравилась идея смартфонов, соединяющих нас с Интернетом, в руках хакера находится больше данных.

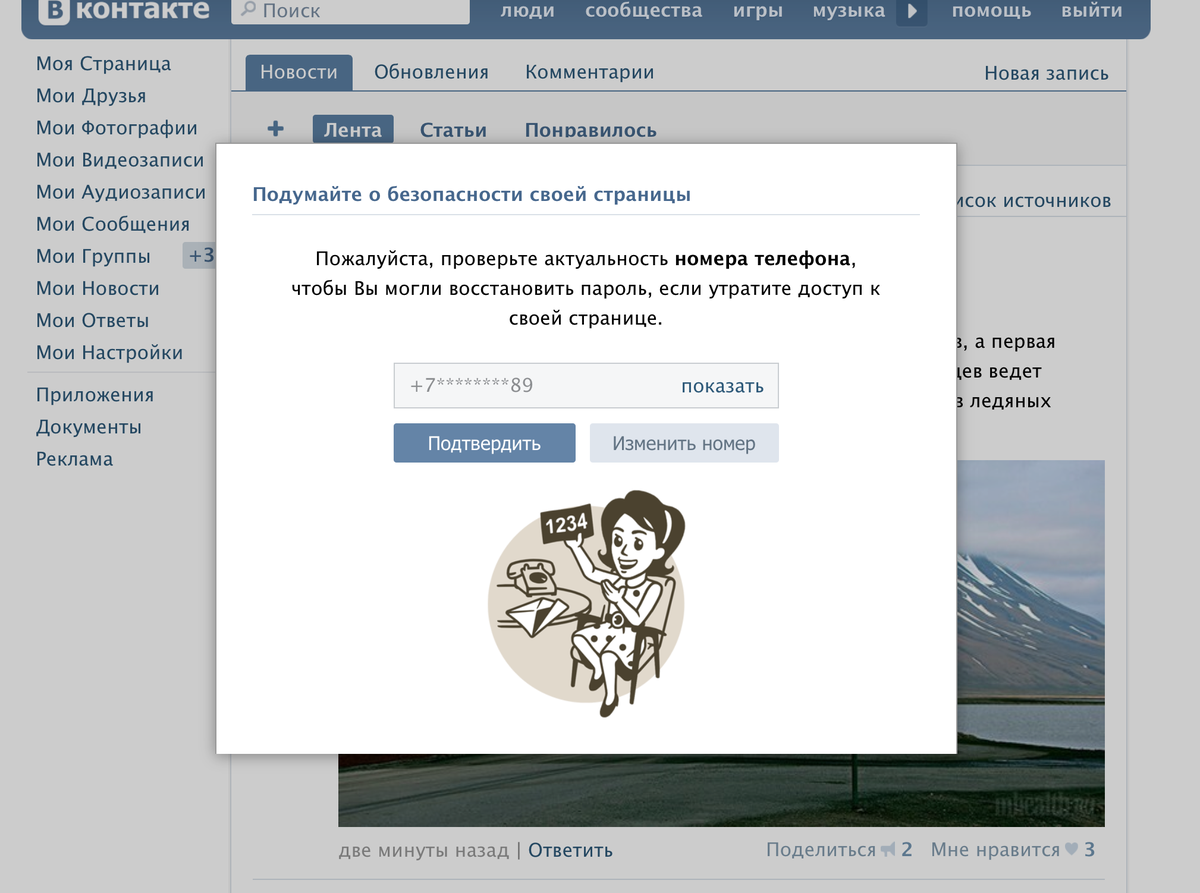

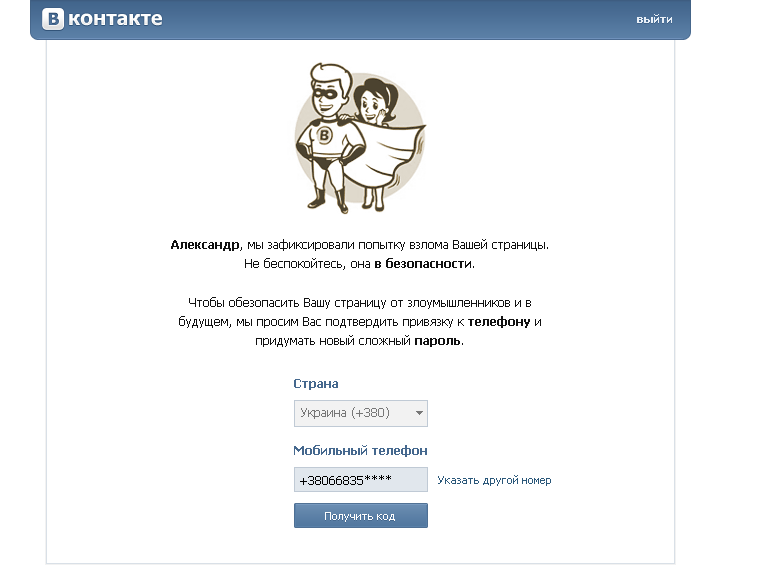

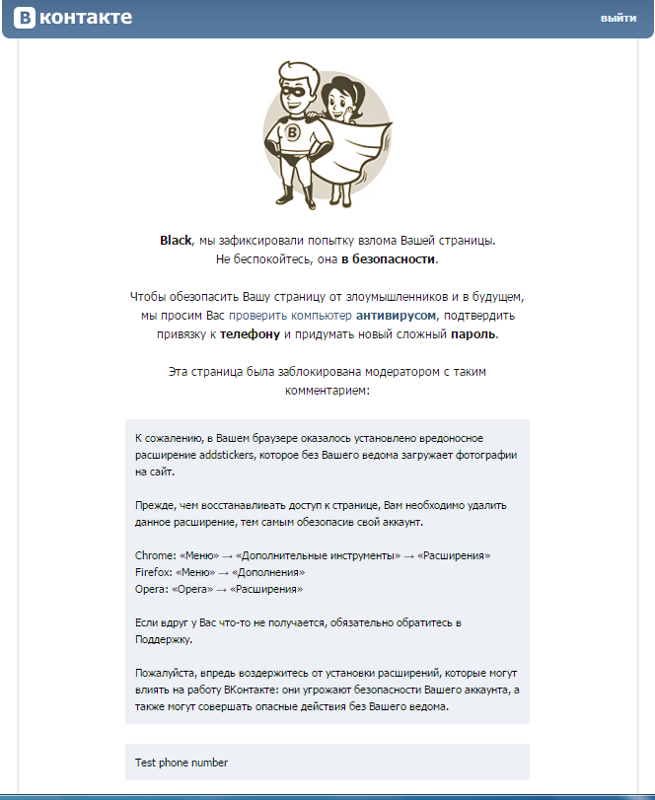

Вот почему вы будете слышать о постоянном взломе контактов , поскольку технологические компании разрабатывают способы обеспечения безопасности информации. В этой статье рассказывается больше о взломе контактов и о том, как это происходит.

Итак, вы узнаете о его существовании и как это сделать в дополнение к мерам профилактики на случай, если вас взломают.

Взлом контактов — это просто способ, который злоумышленники используют для получения того, что сохранено в вашем приложении контактов или телефонной книге. В наши дни мы сохраняем не только цифры. У вас есть имя владельца номера телефона, сам номер и другая вспомогательная информация.

У вас есть имя владельца номера телефона, сам номер и другая вспомогательная информация.

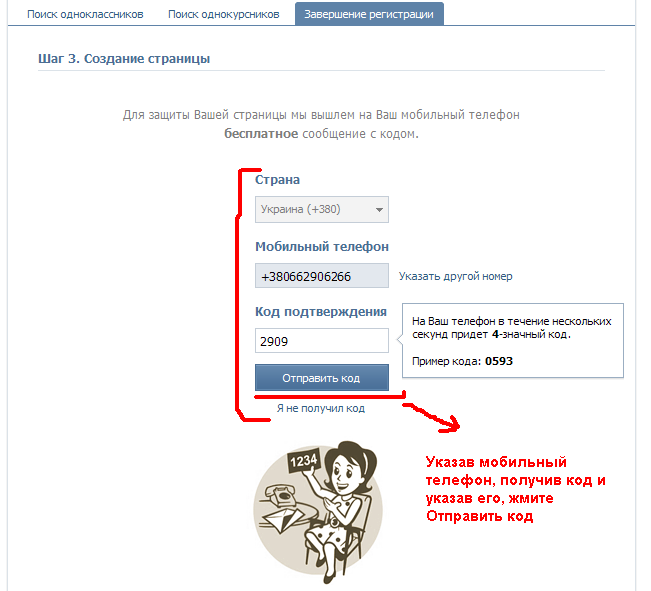

Таким образом, взлом контактов в нынешнюю эпоху будет означать много поднятия телефона на сохраненную рабочую электронную почту. Наши номера телефонов также привязаны ко многим приложениям, таким как электронная почта, приложения для социальных сетей и процессы двухэтапной проверки из различных приложений.

Таким образом, это означает, что хакер контактов может использовать ваш номер для получения дополнительной информации от других контактов из других приложений. Если вы никогда не думали об этом таким образом, пришло время признать, что взлом контактов сегодня больше, чем 15 лет назад.

А теперь еще один вопрос, можно ли взломать контакты вашего телефона?

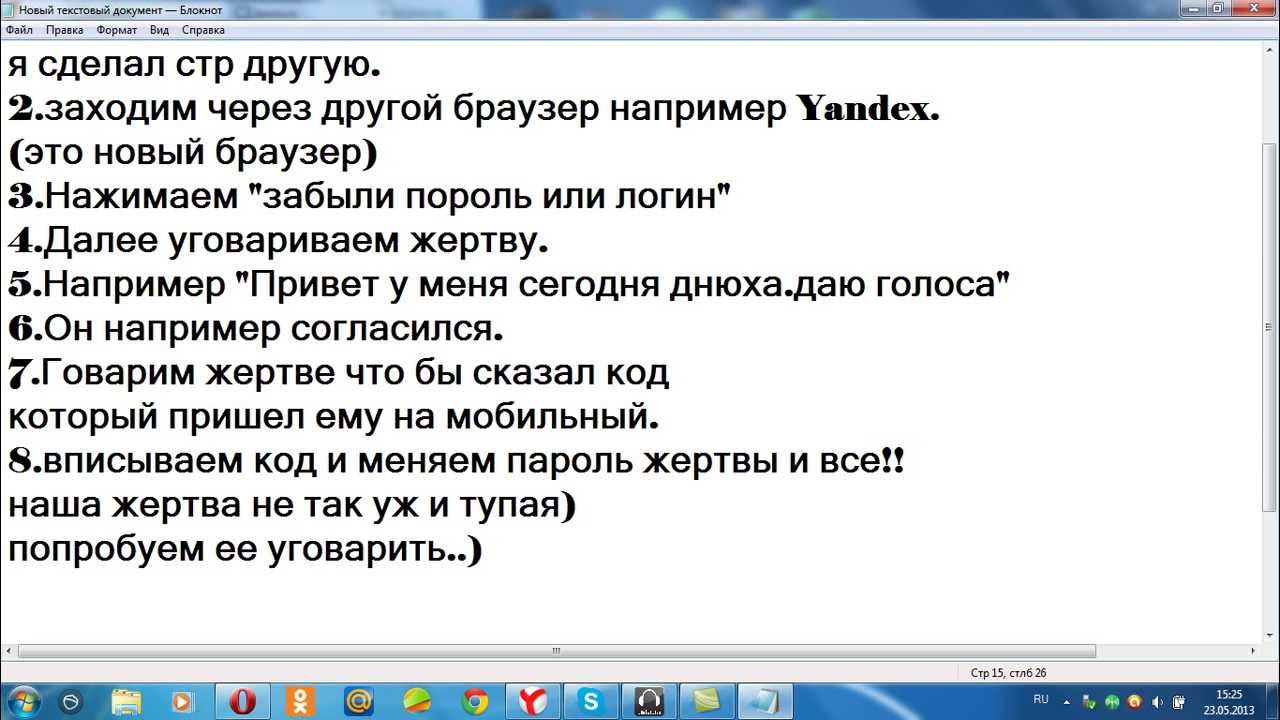

Если вы все еще задаете вопрос выше, ответ да , но как злоумышленники поступают по этому поводу? Люди давно искали, как взломать контактные номера с другого мобильного.

Для этого существуют различные решения, от приложений до обращения к ИТ-специалистам с поверхностными навыками. Итак, это что-то выполнимое. Возможно, вы слышали о мошенниках, которые рассылают вам вредоносные электронные письма, чтобы подписаться на услуги или купить продукты.

Итак, это что-то выполнимое. Возможно, вы слышали о мошенниках, которые рассылают вам вредоносные электронные письма, чтобы подписаться на услуги или купить продукты.

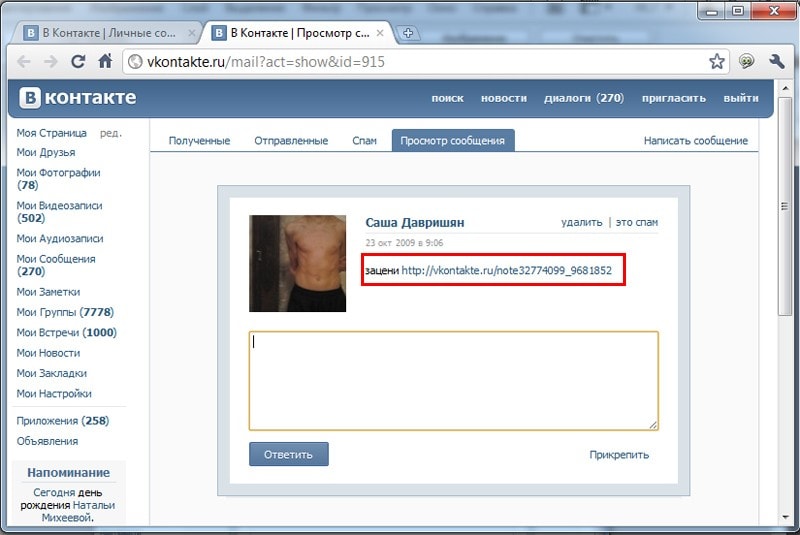

Как только они получат вашу электронную почту, они смогут найти способ получить все остальные электронные письма вместе с контактами, синхронизированными в облаке с вашего телефона. В других случаях вы можете получать ссылки, отправленные вам по электронной почте или через социальные сети и приложения для обмена сообщениями.

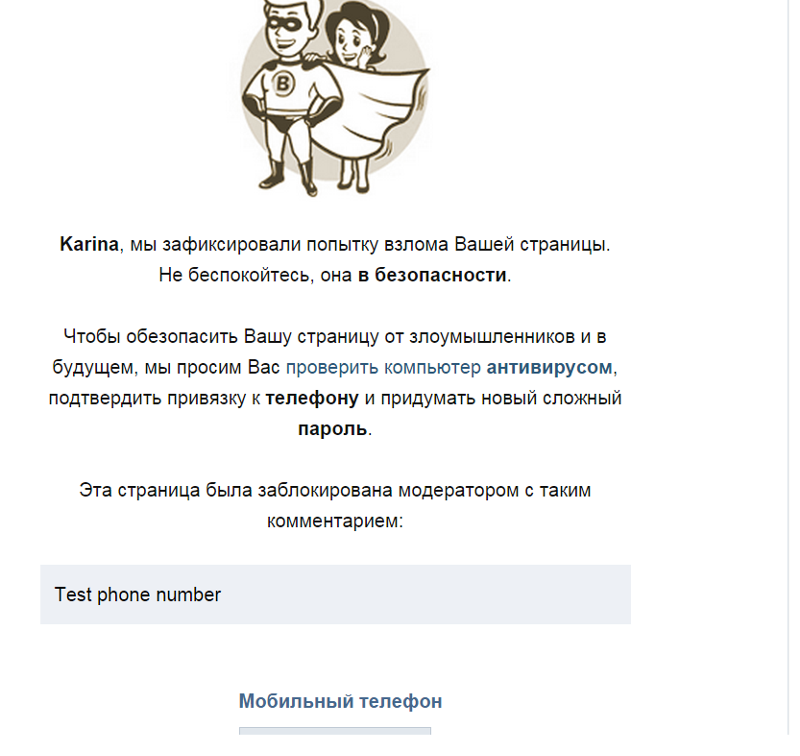

Щелчок по ссылке может привести вас в другое место, но они могут нацеливаться на ваш список контактов и другую информацию для злоумышленников. В некоторых крайних случаях вы можете получать сообщения о том, что ваш телефон подвергся атаке, и вам следует принять необходимые меры для повышения безопасности.

Те, у кого есть айфоны, любят это из своего календаря. Как только вы подчинитесь уведомлению, вы увидите уведомления о мошенничестве, поскольку злоумышленники получают доступ к контактам вашего телефона и всему остальному, сохраненному на телефоне.

Наконец, метод приложения заключается в том, что установка происходит перед удаленным доступом к информации. Эти приложения отражают то, что находится на вашем телефоне, и отображают его таким же образом на удаленной панели инструментов.

Если вы хотите просмотреть чьи-либо контакты на панели инструментов, все, что вам нужно, это нажать на вкладку «Контакты» или что-то подобное. Давайте посмотрим, как работает одно из лучших приложений, когда вы хотите взломать чьи-то контакты без их ведома.

Spylix — это решение для взлома телефонов с множеством возможностей. Он выполняет быстрый взлом контактов и получает больше информации от целевого телефона. Он отображает детали удаленно, и то, что вы получаете в своей онлайн-учетной записи, представляет собой панель инструментов со всеми функциями телефона.

Чтобы взломать контакты с другого телефона, Spylix требует однократной настройки. Вы можете использовать его на телефонах Android или iOS без рутирования или джейлбрейка. Это приложение с передовыми технологиями, поэтому в них нет необходимости.

Это приложение с передовыми технологиями, поэтому в них нет необходимости.

Для Android требуется однократная установка. Настройка происходит онлайн на iPhone, поскольку приложение работает с iCloud для удаленного доступа к информации. Пока вы просматриваете результаты в своей онлайн-учетной записи, Spylix будет тихо работать в фоновом режиме.

На приборной панели вы увидите весь список контактов в том виде, в котором он отображается на телефоне. Имена будут там вместе с номерами телефонов. Если есть какая-либо дополнительная информация, Spylix ее не пропустит.

Если новых номеров нет в списке контактов, но они уже набраны на телефоне, они будут под функцией журнала вызовов. Вы также можете использовать кейлоггер для просмотра записей клавиатуры.

Существуют приложения, используемые для идентификации неизвестных номеров. С помощью Spylix вы можете проверять установленные сторонние приложения, поскольку для этого есть спецификация. Если вы найдете что-то вроде Truecaller среди других приложений, вы можете проверить, чтобы увидеть имя неизвестного звонящего с телефона.

Если вы найдете что-то вроде Truecaller среди других приложений, вы можете проверить, чтобы увидеть имя неизвестного звонящего с телефона.

Похоже, Spylix может многого добиться при взломе контактов. Он также имеет вкладку социальных сетей, чтобы получить больше контактов от тех, кто находится в учетных записях социальных сетей и приложениях, таких как WhatsApp.

Онлайн-панель помогает в удаленном просмотре через вашу учетную запись и работает со всеми браузерами. Это позволяет вам просматривать контакты в любое время, если вы подключены к Интернету.

Как взломать контакты с другого телефона с помощью Spylix

Шаг 1. Зарегистрируйте учетную запись в Spylix и выберите операционную систему целевого телефона. Подпишитесь на один из планов, а затем проверьте страницу с инструкциями для получения дополнительных указаний.

Шаг 2: В Android используйте представленную ссылку, чтобы установить приложение один раз на телефон, который вы хотите взломать.

В iOS используйте идентификатор iCloud для подтверждения в Интернете.

Шаг 3: Войдите в свою учетную запись с другого устройства и получите доступ к панели управления. Нажмите на вкладку контактов, чтобы просмотреть все сохраненные данные. Используйте журнал вызовов для получения дополнительной информации. Все, что вам нужно для доступа, указано в левом меню.

Зарегистрироваться FreeView DemoЕсли вы столкнулись со взломом для удаления контактов или кто-то может получить к ним доступ, необходимо принять срочные меры. Вы можете использовать различные подходы, чтобы восстановить мир и заблокировать будущий незаконный доступ к вашему телефону.

Первый шаг — проверить все подозрительные приложения, которые вы еще не загрузили. Перейдите в настройки и проверьте управление приложениями или где вы можете просматривать и удалять приложения.

Если в списке есть приложение, которое вы не узнаете, избавьтесь от него, нажав кнопку или значок удаления. Следующая часть — установка антивируса или проверка актуальности приложения для обеспечения безопасности вашего телефона.

Следующая часть — установка антивируса или проверка актуальности приложения для обеспечения безопасности вашего телефона.

Если вы считаете, что встроенные протоколы безопасности не помогают, вы можете установить надежный антивирус из магазинов приложений. Просканируйте телефон после удаления всех подозрительных приложений, чтобы удалить все, что осталось вредоносным.

Если нет никаких улучшений, вы можете попробовать последний шаг, сброс до заводских настроек. Этот шаг восстанавливает ваш телефон до того состояния, в котором он был новым. Убедитесь, что вы сделали резервную копию всей информации, прежде чем использовать этот ход.

В целях профилактики вы можете не устанавливать приложения, которые запрашивают у вас слишком много информации. Кроме того, не переходите по неизвестным ссылкам и не пользуйтесь публичным Wi-Fi.

Как получить контакты от взлома?

Начните с удаления всех вредоносных приложений на вашем телефоне. Перейдите в настройки телефона, войдите в диспетчер приложений и удалите все новые приложения, о которых вы не знаете или никогда не устанавливали.

Перейдите в настройки телефона, войдите в диспетчер приложений и удалите все новые приложения, о которых вы не знаете или никогда не устанавливали.

Просканируйте телефон с помощью последних антивирусных обновлений и при необходимости установите антивирус. Последний шаг может заключаться в резервном копировании ваших контактов и сбросе телефона к заводским настройкам.

Как посмотреть другие мобильные контакты?

Вы можете использовать приложение, такое как Spylix, для просмотра контактов с другого телефона. Просто установите приложение на Android один раз или используйте идентификатор iCloud для онлайн-подтверждения для iPhone. После этого используйте свой онлайн-аккаунт для просмотра списка контактов и журнала вызовов.

Как ваш список контактов может быть взломан?

Если кто-то взломал вашу электронную почту, он сможет просмотреть синхронизированный список контактов с вашего телефона. Другие способы взлома списка контактов включают нажатие неизвестных ссылок, которые устанавливают неизвестные приложения, которые извлекают контакты и другую информацию с вашего телефона.

Если вы также получаете ложные оповещения на свой телефон, ответ на них может привести к взлому контактов, среди других вредоносных действий.

Регистрация FreeView DemoЗаключение

Люди жалуются на постоянные взломы контактов или ищут способы сделать это. Мы надеемся, что приведенная выше информация поможет вам защитить свое устройство и при необходимости получать контакты с другого телефона.

Убедитесь, что ваша система безопасности обновлена, не нажимайте и не отправляйтесь в неизвестность, особенно если она подключена к Интернету. Для тех, кому требуется приложение для взлома контактов и других деталей, Spylix является всемирно признанным инструментом, который поможет вам в этом.

Ваша электронная почта была взломана? Вот как узнать и что делать

Почему хакеры ищут вашу электронную почту?

Ваша основная учетная запись электронной почты — это вращающаяся дверь для личной и конфиденциальной информации.

Вы используете свою электронную почту для входа в службы потокового видео, для онлайн-покупок и социальных сетей. Здесь вы получаете банковские выписки и счета за коммунальные услуги, в которых указаны адреса, полные имена и даже номера социального страхования. И если вы забыли пароль или вам нужно сбросить онлайн-аккаунт, куда отправляются эти сообщения?

Излишне говорить, что ваш адрес электронной почты служит воротами для вашей личности в Интернете. И киберпреступники будут получать любые конфиденциальные данные, используя вашу электронную почту с неприятной регулярностью.

Итак, как вы можете защитить свой почтовый ящик и учетную запись электронной почты от нежелательного (и незаконного) доступа?

Как происходит взлом электронной почты?

- Вы подверглись фишинговой атаке

- Вы забыли выйти из общедоступного или общего устройства

- Хакеры взломали вашу сеть Wi-Fi.

Ваш пароль электронной почты было легко угадать

Ваш пароль электронной почты было легко угадать - Вы использовали один и тот же пароль для нескольких учетных записей

1. Вы подверглись фишинговой атаке

«Фишинг» — это когда хакеры используют электронные письма, звонки или текстовые сообщения, выглядящие или звучащие как официальные (известные как « smashing »), чтобы заставить вас раскрыть данные своей учетной записи электронной почты.

Хакеры рассылают электронные письма со спамом, утверждая, что они принадлежат законному учреждению, например государственному учреждению или вашему банку. Эти электронные письма и сообщения копируют те же фразы и логотипы и используют поддельные адреса «От», чтобы выглядеть более законными.

Мошенничество с фишингом преследует две цели.

Во-первых, это заставить вас обмануть вас онлайн , чтобы предоставить данные вашей учетной записи и пароль. Например, хакер может отправить электронное письмо от имени Amazon, в котором говорится, что кто-то другой использует вашу учетную запись. Они будут содержать ссылку для подтверждения данных вашей учетной записи. Но когда вы это сделаете, хакер получит вашу информацию.

Они будут содержать ссылку для подтверждения данных вашей учетной записи. Но когда вы это сделаете, хакер получит вашу информацию.

Во-вторых, заставить вас загрузить вредоносное ПО на ваше устройство. Вредоносное ПО дает мошенникам доступ к вашему компьютеру, чтобы они могли украсть конфиденциальную информацию, такую как ваш пароль электронной почты.

Всегда будьте осторожны с вложениями, ссылками и QR-кодами в подозрительных электронных письмах. Если вы не уверены, наведите курсор или нажмите на имя «От», чтобы показать настоящий адрес электронной почты. Если это не легитимное электронное письмо или оно не совпадает с тем, кем они себя называют, удалите его и сообщите о мошенничестве.

📚 Связанные: Как определить, что электронное письмо отправлено мошенником [с примерами] →

2. Вы забыли выйти из общедоступного или общего устройства на любой устройство, которое не принадлежит исключительно вам, — прекрасная возможность для хакеров.

Например, если вы используете устройство в библиотеке, в офисе или в магазине техники.

Например, если вы используете устройство в библиотеке, в офисе или в магазине техники. Помните, что выход из вашей учетной записи электронной почты не всегда происходит автоматически при закрытии окна браузера. Все, что требуется хакеру, — это несколько секунд, чтобы изменить ваши пароли и заблокировать вас из вашей собственной учетной записи.

Вы также должны остерегаться любых общих устройств. Если вы попросите использовать устройство друга для проверки электронной почты, вы можете оставить свою учетную запись скомпрометированной. Всегда выходите из своей учетной записи, когда закончите ее использовать.

3. Хакеры взломали вашу сеть Wi-Fi

Возможно, вы удивитесь, узнав, что хакеры могут легко взломать вашу домашнюю сеть Wi-Fi .

Даже если вы используете пароль для своей учетной записи, хакеры могут получить доступ через недостатки безопасности вашего маршрутизатора. Или они могут использовать 9Кибератака типа 0005 называется атакой «человек посередине» (MITM) для перехвата вашего соединения в общедоступных сетях Wi-Fi.

В обоих случаях хакеры могут видеть все, что вы делаете, и украсть ваши данные для входа, когда вы их вводите.

Безопасный VPN может помочь защитить вашу сеть от хакеров, шпионящих за вашей конфиденциальной информацией.

📚 Связанные: Меня взломали? Как распознать и восстановиться после взлома →

4. Информация о вашей учетной записи была украдена в результате утечки данных

По данным Ресурсного центра по краже личных данных (ITRC), в 2022 году было зарегистрировано 1291 публичная утечка данных и около 166 миллионов жертв [ * ].

Это означает, что есть большая вероятность, что хакеры уже имеют доступ к информации вашей учетной записи электронной почты. Как? Преступники могут легко купить утекшие учетные данные в даркнете.

Если вы хотите проверить, не была ли скомпрометирована ваша личная информация , попробуйте бесплатное сканирование темной сети, чтобы узнать, не подвержены ли вы риску кражи личных данных, захвата учетной записи, кражи кредита и других онлайн-угроз.

🔎 Проверьте свои пароли и данные в Даркнете. Используйте бесплатный сканер Dark Web от Aura , чтобы проверить, не были ли ваши учетные записи скомпрометированы в результате недавней утечки данных.

5. Хакеры установили вредоносное ПО на ваше устройство

Вредоносное ПО — это вредоносное ПО, которое может украсть ваш логин электронной почты, нанести вред вашим устройствам и т. д.

Киберпреступники используют изощренные методы, чтобы заставить вас загрузить вредоносное ПО, помимо простого перехода по ссылке в спам-сообщении. Некоторые новых кибер-угроз , которых следует остерегаться, включают:

- Трояны: Это вредоносное ПО поставляется в комплекте с законным программным обеспечением и дает хакерам черный доступ к вашему компьютеру. Трояны обычно используются для кражи информации о кредитных картах .

- Загрузки с диска: Хакеры используют приложения, операционные системы и программное обеспечение, которые не были обновлены, для установки вредоносных программ без вашего разрешения.

- Программа-вымогатель: Эта вредоносная программа не позволяет вам получить доступ к данным, пока вы не заплатите комиссию. Или хакеры будут угрожать раскрытием конфиденциальных фотографий и файлов (как в известных взломах знаменитостей).

- Шпионское ПО: Этот тип вредоносного ПО собирает информацию с вашего компьютера или даже записывает ваши нажатия клавиш для перехвата паролей и регистрационных данных.

- Фарминг : Это когда хакеры создают веб-сайты, выглядящие законными, предназначенные для кражи информации о вашей учетной записи. Например, они могут скопировать вашу электронную почту или страницу входа в социальную сеть и заставить вас загрузить вредоносное ПО.

Каждый раз, когда хакер устанавливает вредоносное ПО, он может получить доступ к вашей электронной почте, банковскому счету и многому другому.

📚 Связанные: Как хакеры проникают в ваш компьютер (и как их остановить) →

6.

Ваш пароль электронной почты было легко угадать

Ваш пароль электронной почты было легко угадать Иногда хакерам не нужны сложные методы взлома ваша электронная почта .

Некоторые из самых популярных паролей, как известно, легко подобрать (например, «пароль» или «123456»). В то время как многие люди используют личную информацию, такую как дни рождения или клички домашних животных, которые можно легко найти в вашем онлайн след .

Если хакер хочет получить доступ к вашей учетной записи электронной почты, он может использовать программное обеспечение «грубой силы», чтобы быстро подобрать ваш пароль, используя то, что они знают о вас.

Допустим, ваш пароль — «bluecar68». Вы сделали это, потому что у вас синяя машина, а вы родились в 1968 году. Если потенциальный хакер знает вас, он может легко взломать этот пароль.

📚 Связанные: Как остановить спам по электронной почте (Руководство 2023) →

7. Вы использовали один и тот же пароль для нескольких учетных записей

Вероятность того, что хотя бы один из ваших старых паролей был частью утечки данных или доступен в Даркнете, составляет 99%. Если вы повторно используете пароли в социальных сетях и интернет-магазинах , хакеры могут попробовать их на ваших активных учетных записях и получить доступ к вашей электронной почте и многому другому.

Если вы повторно используете пароли в социальных сетях и интернет-магазинах , хакеры могут попробовать их на ваших активных учетных записях и получить доступ к вашей электронной почте и многому другому.

Использование надежных уникальных паролей — ваша первая, а иногда и единственная линия защиты от хакеров.

📚 Связанный: Ваш Gmail был взломан? Вот как защитить свою учетную запись →

9 признаков, указывающих на взлом электронной почты

- Вы не можете войти в свою учетную запись электронной почты. Хакеры часто блокируют вашу учетную запись, как только получают к ней доступ. Если ваш обычный пароль электронной почты не работает, есть большая вероятность, что вас взломали.

- Странные сообщения в папке «Отправленные». В других случаях хакер хочет использовать вашу электронную почту, не предупреждая вас о том, что вас взломали.

Ищите странные электронные письма в папке отправленных, которые вы не отправляли.

Ищите странные электронные письма в папке отправленных, которые вы не отправляли. - Вы получаете электронные письма для сброса пароля, которые вы не запрашивали. Как только хакер получит доступ к вашему почтовому ящику, он сможет увидеть, какими службами вы пользуетесь. Например, уведомления по электронной почте Facebook сообщают им, что у вас есть учетная запись Facebook. Затем они могут завладеть вашими учетными записями, получая электронные письма для сброса пароля, отправленные на ваш взломанный почтовый ящик.

- В вашем журнале отображаются разные IP-адреса. Многие поставщики услуг электронной почты будут вести журнал IP-адресов, которые обращались к вашей учетной записи. Это покажет вам устройство, тип браузера и физическое местоположение того, кто получает доступ к вашему почтовому ящику. Например, в Gmail найдите «подробности» в правом нижнем углу папки «Входящие».

- В вашей учетной записи в социальной сети есть странные сообщения, которых вы не публиковали.

Мошенники используют вашу электронную почту, чтобы получить доступ к вашим учетным записям в социальных сетях и использовать их для мошенничества. Одним из распространенных примеров является захват вашего Facebook, Snapchat или Twitter и отправка сообщений вашим друзьям с просьбой предоставить данные учетной записи или деньги.

Мошенники используют вашу электронную почту, чтобы получить доступ к вашим учетным записям в социальных сетях и использовать их для мошенничества. Одним из распространенных примеров является захват вашего Facebook, Snapchat или Twitter и отправка сообщений вашим друзьям с просьбой предоставить данные учетной записи или деньги. - Друзья и семья получают электронные письма или сообщения, которые вы не отправляли. Если друг спрашивает: «Это письмо пришло от вас?» это, вероятно, означает, что вас взломали. Мошенники отправляют электронные письма, чтобы попытаться получить данные или деньги от ваших контактов (например, фишинговых писем ).

- Ваше устройство внезапно стало работать медленнее или работать по-другому. Хакеры обычно устанавливают вирусы и вредоносные программы, чтобы получить доступ к вашему почтовому ящику. Если производительность вашего устройства внезапно падает, возможно, вас взломали.

- Кто-то настроил автоматическую переадресацию на неизвестный вам адрес.

Проверьте свои настройки, чтобы узнать, не изменил ли хакер настройки вашей учетной записи для пересылки электронной почты на другой адрес. (Думайте об этом как о цифровой афере со сменой адреса).

Проверьте свои настройки, чтобы узнать, не изменил ли хакер настройки вашей учетной записи для пересылки электронной почты на другой адрес. (Думайте об этом как о цифровой афере со сменой адреса). - Информация о вашей учетной записи доступна в Даркнете. Из-за большого количества утечек данных в последние годы есть большая вероятность, что ваш адрес электронной почты и пароль уже доступны хакерам в даркнете.

Вот как проверить, была ли взломана ваша электронная почта

- Вы можете проверить, был ли скомпрометирован пароль вашей учетной записи электронной почты, с помощью сканера Dark Web от Aura .

- Ваша учетная запись электронной почты является шлюзом для других учетных записей. Если вы думаете, что вас взломали, вам также следует проверить другие предупреждающие признаки кражи личных данных .

📚 Связанный: Что делать, если ваш адрес электронной почты известен мошеннику →

✅ Примите меры: другие онлайн-аккаунты могут быть рискованно. Попробуйте бесплатную защиту от кражи личных данных Aura в течение 14 дней , чтобы защитить свои личные данные от мошенников.

Попробуйте бесплатную защиту от кражи личных данных Aura в течение 14 дней , чтобы защитить свои личные данные от мошенников.

11 вещей, которые вы должны сделать, если ваша электронная почта была взломана

- Восстановите доступ к своей учетной записи. Если вы все еще можете получить доступ к своей учетной записи электронной почты, немедленно измените свои пароли, чтобы заблокировать хакера. Если вы заблокированы, вам необходимо обратиться к своему поставщику услуг электронной почты, чтобы восстановить взломанную учетную запись. Вот как восстановить взломанную учетную запись Gmail , Yahoo и Microsoft.

- Просканируйте устройство на наличие вредоносных программ и вирусов. Нет смысла менять пароли или устанавливать программное обеспечение безопасности, если хакеры все еще имеют доступ к вашей учетной записи. Во-первых, используйте антивирусное программное обеспечение, чтобы удалить все устаревшие вредоносные или шпионские программы.

Например, Aura может сканировать, изолировать и удалять зараженные файлы, не ограничивая скорость устройства.

Например, Aura может сканировать, изолировать и удалять зараженные файлы, не ограничивая скорость устройства. - Измените все свои пароли и настройте менеджер паролей. Затем измените свой пароль электронной почты и пароль для любых других уязвимых учетных записей. Используйте надежные и уникальные пароли, включающие прописные и строчные буквы, символы и цифры. Избегайте личной информации, такой как дни рождения и имена домашних животных. Чтобы отслеживать ваши новые пароли, подумайте о менеджере паролей.

- Измените контрольные вопросы по электронной почте. Измените свои контрольные вопросы на то, что вы не можете найти в Интернете. Выберите быть неясным. Хакеры могут получить множество информации о вас на основе вашего присутствия в сети.

- Включить двух- или многофакторную аутентификацию (но не SMS).

Добавьте двухфакторную аутентификацию в свою электронную почту вместе с безопасным адресом электронной почты для восстановления. Если возможно, пропустите SMS для ваших кодов аутентификации. Вместо этого используйте приложение для аутентификации, такое как Google или Okta, так как оно намного безопаснее.

Добавьте двухфакторную аутентификацию в свою электронную почту вместе с безопасным адресом электронной почты для восстановления. Если возможно, пропустите SMS для ваших кодов аутентификации. Вместо этого используйте приложение для аутентификации, такое как Google или Okta, так как оно намного безопаснее. - Сообщите своим друзьям и знакомым, что вас взломали. Предупредите всех, кого знаете, о том, что вас взломали, и остерегайтесь подозрительных писем. Это может показаться неприятным, но помогает защитить ваших знакомых от последующего мошенничества.

- Начните использовать VPN с защитой от вредоносных программ. Обновите систему безопасности вашей сети и устройства, чтобы заблокировать вредоносное ПО и предупредить вас о потенциальных фишинговых сайтах. Если вы используете VPN от Aura, подключитесь к нашему виртуальному местоположению в США, чтобы получить доступ к контенту из любого места.

- Обновите свои устройства и операционную систему.

Хакеры используют уязвимости в устаревшем ПО, чтобы получить доступ к вашему устройству. Регулярно устанавливайте обновления безопасности для важных исправлений программного обеспечения и повышения общей производительности устройства. Обновленные операционные системы также могут сдерживать злоумышленников.

Хакеры используют уязвимости в устаревшем ПО, чтобы получить доступ к вашему устройству. Регулярно устанавливайте обновления безопасности для важных исправлений программного обеспечения и повышения общей производительности устройства. Обновленные операционные системы также могут сдерживать злоумышленников. - Подождите, прежде чем начать делать покупки в Интернете. Взлом электронной почты иногда может означать, что мошенники получили доступ к вашему устройству. Подождите, пока у вас не будет вредоносных программ, прежде чем вводить информацию о своей кредитной карте на любом сайте онлайн-покупок.

- Настройка кредитный мониторинг . Это предупредит вас о любой подозрительной активности в вашем кредитном отчете или банковском счете, чтобы вы знали, есть ли у хакеров доступ к ним. Свяжитесь с компанией, выпустившей вашу кредитную карту, если вы заметили несанкционированные, мошеннические платежи с вашей карты.

FTC рекомендует использовать этот шаблон для составления вашего спора по кредитной карте.

FTC рекомендует использовать этот шаблон для составления вашего спора по кредитной карте. - Сообщите о краже личных данных и мошенничестве. Взлом электронной почты и кража личных данных являются преступлениями. Если вы стали жертвой, сообщите о краже в FTC на IdentityTheft.gov и подайте заявление в полицию . Включите достаточно личной информации, чтобы подтвердить свою личность. В то время как FTC поощряет заполнение своих письменных показаний о краже личных данных в Интернете, у них также есть бесплатная горячая линия по телефону 1-877-FTC-HELP.

💡 Связанный: Лучшие альтернативы LastPass в 2023 году (бесплатные и платные) →

Что хакеры могут сделать с вашим адресом электронной почты?

Получив доступ к вашей электронной почте, хакер может нанести огромный ущерб вашей личности, кредиту и репутации. Вот пять тревожных способов, которыми хакеры могут воспользоваться вашей взломанной учетной записью электронной почты.

Фишинг друзей и членов семьи

Хакеры, имеющие доступ к вашей электронной почте, также имеют доступ к вашему списку контактов.

Это означает, что все, кого вы знаете или кому когда-либо переписывались по электронной почте, могут внезапно стать целью фишинга или других типов атак социальной инженерии . А поскольку хакер использует вашу электронную почту , ваша семья, друзья и другие контакты с большей вероятностью откроют их и даже нажмут на ссылки.

Угрожают раскрытием конфиденциальных фотографий и информации

Многие из нас используют нашу электронную почту в качестве хранилища файлов или хранят конфиденциальную информацию, которую мы не хотели бы просочиться. Если хакер получит доступ к вашей электронной почте, он сможет найти все эти файлы и использовать их, чтобы вымогать у вас деньги или доступ к другим учетным записям.

Одним из примеров этого был взлом знаменитостей , который слил личные фотографии знаменитостей вместе с неприятными электронными письмами от крупных киностудий.

Взлом других учетных записей (социальные сети, банк и т. д.)

Ваш адрес электронной почты является частью очень тесно переплетенной сети защищенной информации.

Если вы используете Gmail, Microsoft или Yahoo, у вашего поставщика услуг электронной почты есть встроенный менеджер паролей, который хакеры могут использовать для поиска сохраненных паролей.

Если у вас нет других мер кибербезопасности, теперь это означает, что хакер имеет доступ к любой учетной записи с сохраненным паролем. Например, ваши учетных записей социальных сетей и банковская информация.

Украсть вашу личность и заблокировать доступ к вашим учетным записям

Хакерам часто бывает достаточно доступа к вашей электронной почте для совершения всех различных типов кражи личных данных . Помните, что ваша электронная почта похожа на ваш сетевой идентификатор. Мошенники могут использовать его, чтобы подписать вас практически на что угодно. Или они могут подделать вашу онлайн-личность по другим причинам.

Или они могут подделать вашу онлайн-личность по другим причинам.

Это еще хуже, если ваш почтовый ящик содержит электронные письма с налоговой информацией или государственных пособий , которые включают ваш номер социального страхования. (Будьте особенно осторожны с вашим SSN, так как не всегда возможно изменить ваш номер социального страхования — даже после кражи личных данных.) как на вашу личную , так и на рабочую электронную почту . Если это произойдет, они могут получить доступ к вашей корпоративной сети и разрушить вашу профессиональную репутацию.

✅ Примите меры: Защитите себя от рисков кражи личных данных и мошенничества с помощью страховки Aura от кражи личных данных на 1 000 000 долларов. Попробуйте Aura бесплатно в течение 14 дней , чтобы понять, подходит ли она вам.

Как защитить вашу электронную почту от хакеров и мошенников

Хакеры знают ценность вашей учетной записи электронной почты.

Не игнорируйте признаки взлома почтового ящика. Если что-то выглядит подозрительным или вы вдруг не можете войти в систему, действуйте быстро! Чем дольше хакеры имеют доступ к вашей учетной записи, тем легче им украсть вашу личность.

- Будьте осторожны с любыми ссылками или вложениями (даже от друзей). Они могут содержать ссылки на вредоносные или фишинговые сайты.

- Уменьшите количество, которым вы делитесь в Интернете. Чем меньше вы делитесь, тем сложнее хакерам угадать ваши пароли или контрольные вопросы.

- Регулярно проверяйте свой кредитный отчет и банковские выписки. Мошенники почти всегда охотятся за вашими финансовыми счетами. Регулярно проверяйте свои финансовые отчеты на наличие признаков кражи личных данных.

Это может включать в себя странные платежи по вашей банковской выписке или счетам, которые вы не узнаете. Служба защиты от кражи личных данных, такая как Aura может отслеживать ваш кредит и выписки и предупреждать вас о любых признаках мошенничества.

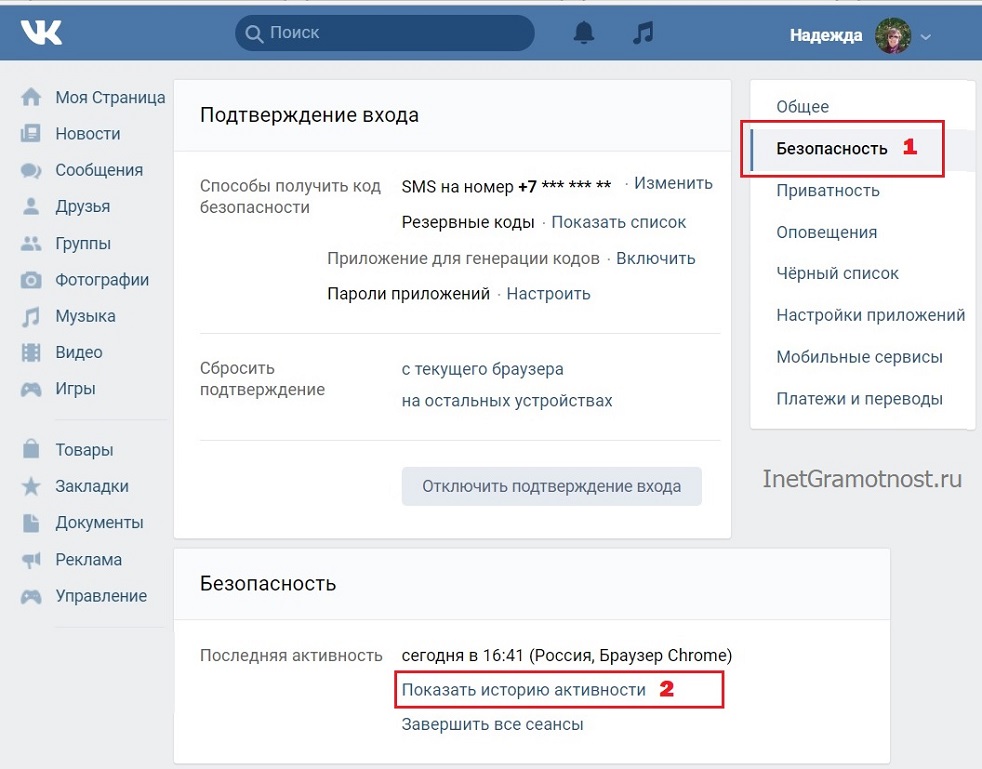

Это может включать в себя странные платежи по вашей банковской выписке или счетам, которые вы не узнаете. Служба защиты от кражи личных данных, такая как Aura может отслеживать ваш кредит и выписки и предупреждать вас о любых признаках мошенничества. - Принудительный выход из любых незнакомых учетных записей. Многие службы, которыми вы пользуетесь, позволяют вам видеть активные входы в учетные записи по всему миру — например, ваш телефон и ноутбук. Если вы видите что-то незнакомое, принудительно отключите все учетные записи.

- Защитите свои устройства паролем (по возможности используйте биометрические данные). Отпечатки пальцев и распознавание лиц могут помешать хакерам получить доступ к вашей учетной записи электронной почты, если ваше устройство будет украдено. Тем не менее, есть еще возможность

ru — Электромобили «Атом», скорее всего, будут выпускать на площадке завода «Москвич». Старт серийного производства запланирован на 2025 год.

ru — Электромобили «Атом», скорее всего, будут выпускать на площадке завода «Москвич». Старт серийного производства запланирован на 2025 год. ru – Большую кольцевую линию метро (БКЛ) открыли в Москве. В 2023 году метро также придет в район Северный и к аэропорту Внуково.

ru – Большую кольцевую линию метро (БКЛ) открыли в Москве. В 2023 году метро также придет в район Северный и к аэропорту Внуково. Ваш пароль электронной почты было легко угадать

Ваш пароль электронной почты было легко угадать

Ищите странные электронные письма в папке отправленных, которые вы не отправляли.

Ищите странные электронные письма в папке отправленных, которые вы не отправляли. Мошенники используют вашу электронную почту, чтобы получить доступ к вашим учетным записям в социальных сетях и использовать их для мошенничества. Одним из распространенных примеров является захват вашего Facebook, Snapchat или Twitter и отправка сообщений вашим друзьям с просьбой предоставить данные учетной записи или деньги.

Мошенники используют вашу электронную почту, чтобы получить доступ к вашим учетным записям в социальных сетях и использовать их для мошенничества. Одним из распространенных примеров является захват вашего Facebook, Snapchat или Twitter и отправка сообщений вашим друзьям с просьбой предоставить данные учетной записи или деньги. Проверьте свои настройки, чтобы узнать, не изменил ли хакер настройки вашей учетной записи для пересылки электронной почты на другой адрес. (Думайте об этом как о цифровой афере со сменой адреса).

Проверьте свои настройки, чтобы узнать, не изменил ли хакер настройки вашей учетной записи для пересылки электронной почты на другой адрес. (Думайте об этом как о цифровой афере со сменой адреса). Например, Aura может сканировать, изолировать и удалять зараженные файлы, не ограничивая скорость устройства.

Например, Aura может сканировать, изолировать и удалять зараженные файлы, не ограничивая скорость устройства. Добавьте двухфакторную аутентификацию в свою электронную почту вместе с безопасным адресом электронной почты для восстановления. Если возможно, пропустите SMS для ваших кодов аутентификации. Вместо этого используйте приложение для аутентификации, такое как Google или Okta, так как оно намного безопаснее.

Добавьте двухфакторную аутентификацию в свою электронную почту вместе с безопасным адресом электронной почты для восстановления. Если возможно, пропустите SMS для ваших кодов аутентификации. Вместо этого используйте приложение для аутентификации, такое как Google или Okta, так как оно намного безопаснее. Хакеры используют уязвимости в устаревшем ПО, чтобы получить доступ к вашему устройству. Регулярно устанавливайте обновления безопасности для важных исправлений программного обеспечения и повышения общей производительности устройства. Обновленные операционные системы также могут сдерживать злоумышленников.

Хакеры используют уязвимости в устаревшем ПО, чтобы получить доступ к вашему устройству. Регулярно устанавливайте обновления безопасности для важных исправлений программного обеспечения и повышения общей производительности устройства. Обновленные операционные системы также могут сдерживать злоумышленников. FTC рекомендует использовать этот шаблон для составления вашего спора по кредитной карте.

FTC рекомендует использовать этот шаблон для составления вашего спора по кредитной карте. Это может включать в себя странные платежи по вашей банковской выписке или счетам, которые вы не узнаете. Служба защиты от кражи личных данных, такая как Aura может отслеживать ваш кредит и выписки и предупреждать вас о любых признаках мошенничества.

Это может включать в себя странные платежи по вашей банковской выписке или счетам, которые вы не узнаете. Служба защиты от кражи личных данных, такая как Aura может отслеживать ваш кредит и выписки и предупреждать вас о любых признаках мошенничества.