Как взломать контакты

Интернет принес добро и зло, а также способы борьбы с нечестивцами. Как бы нам ни нравилась идея смартфонов, соединяющих нас с Интернетом, в руках хакера находится больше данных.

Вот почему вы будете слышать о постоянном взломе контактов , поскольку технологические компании разрабатывают способы обеспечения безопасности информации. В этой статье рассказывается больше о взломе контактов и о том, как это происходит.

Итак, вы узнаете о его существовании и как это сделать в дополнение к мерам профилактики на случай, если вас взломают.

Взлом контактов — это просто способ, который злоумышленники используют для получения того, что сохранено в вашем приложении контактов или телефонной книге. В наши дни мы сохраняем не только цифры. У вас есть имя владельца номера телефона, сам номер и другая вспомогательная информация.

Таким образом, взлом контактов в нынешнюю эпоху будет означать много поднятия телефона на сохраненную рабочую электронную почту. Наши номера телефонов также привязаны ко многим приложениям, таким как электронная почта, приложения для социальных сетей и процессы двухэтапной проверки из различных приложений.

Наши номера телефонов также привязаны ко многим приложениям, таким как электронная почта, приложения для социальных сетей и процессы двухэтапной проверки из различных приложений.

Таким образом, это означает, что хакер контактов может использовать ваш номер для получения дополнительной информации от других контактов из других приложений. Если вы никогда не думали об этом таким образом, пришло время признать, что взлом контактов сегодня больше, чем 15 лет назад.

А теперь еще один вопрос, можно ли взломать контакты вашего телефона?

Если вы все еще задаете вопрос выше, ответ да , но как злоумышленники поступают по этому поводу? Люди давно искали, как взломать контактные номера с другого мобильного.

Для этого существуют различные решения, от приложений до обращения к ИТ-специалистам с поверхностными навыками. Итак, это что-то выполнимое. Возможно, вы слышали о мошенниках, которые рассылают вам вредоносные электронные письма, чтобы подписаться на услуги или купить продукты.

Как только они получат вашу электронную почту, они смогут найти способ получить все остальные электронные письма вместе с контактами, синхронизированными в облаке с вашего телефона. В других случаях вы можете получать ссылки, отправленные вам по электронной почте или через социальные сети и приложения для обмена сообщениями.

Щелчок по ссылке может привести вас в другое место, но они могут нацеливаться на ваш список контактов и другую информацию для злоумышленников. В некоторых крайних случаях вы можете получать сообщения о том, что ваш телефон подвергся атаке, и вам следует принять необходимые меры для повышения безопасности.

Те, у кого есть айфоны, любят это из своего календаря. Как только вы подчинитесь уведомлению, вы увидите уведомления о мошенничестве, поскольку злоумышленники получают доступ к контактам вашего телефона и всему остальному, сохраненному на телефоне.

Наконец, метод приложения заключается в том, что установка происходит перед удаленным доступом к информации. Эти приложения отражают то, что находится на вашем телефоне, и отображают его таким же образом на удаленной панели инструментов.

Эти приложения отражают то, что находится на вашем телефоне, и отображают его таким же образом на удаленной панели инструментов.

Если вы хотите просмотреть чьи-либо контакты на панели инструментов, все, что вам нужно, это нажать на вкладку «Контакты» или что-то подобное. Давайте посмотрим, как работает одно из лучших приложений, когда вы хотите взломать чьи-то контакты без их ведома.

Spylix — это решение для взлома телефонов с множеством возможностей. Он выполняет быстрый взлом контактов и получает больше информации от целевого телефона. Он отображает детали удаленно, и то, что вы получаете в своей онлайн-учетной записи, представляет собой панель инструментов со всеми функциями телефона.

Чтобы взломать контакты с другого телефона, Spylix требует однократной настройки. Вы можете использовать его на телефонах Android или iOS без рутирования или джейлбрейка. Это приложение с передовыми технологиями, поэтому в них нет необходимости.

Для Android требуется однократная установка. Настройка происходит онлайн на iPhone, поскольку приложение работает с iCloud для удаленного доступа к информации. Пока вы просматриваете результаты в своей онлайн-учетной записи, Spylix будет тихо работать в фоновом режиме.

Настройка происходит онлайн на iPhone, поскольку приложение работает с iCloud для удаленного доступа к информации. Пока вы просматриваете результаты в своей онлайн-учетной записи, Spylix будет тихо работать в фоновом режиме.

На приборной панели вы увидите весь список контактов в том виде, в котором он отображается на телефоне. Имена будут там вместе с номерами телефонов. Если есть какая-либо дополнительная информация, Spylix ее не пропустит.

Если новых номеров нет в списке контактов, но они уже набраны на телефоне, они будут под функцией журнала вызовов. Вы также можете использовать кейлоггер для просмотра записей клавиатуры.

Существуют приложения, используемые для идентификации неизвестных номеров. С помощью Spylix вы можете проверять установленные сторонние приложения, поскольку для этого есть спецификация. Если вы найдете что-то вроде Truecaller среди других приложений, вы можете проверить, чтобы увидеть имя неизвестного звонящего с телефона.

Похоже, Spylix может многого добиться при взломе контактов. Он также имеет вкладку социальных сетей, чтобы получить больше контактов от тех, кто находится в учетных записях социальных сетей и приложениях, таких как WhatsApp.

Он также имеет вкладку социальных сетей, чтобы получить больше контактов от тех, кто находится в учетных записях социальных сетей и приложениях, таких как WhatsApp.

Онлайн-панель помогает в удаленном просмотре через вашу учетную запись и работает со всеми браузерами. Это позволяет вам просматривать контакты в любое время, если вы подключены к Интернету.

Как взломать контакты с другого телефона с помощью Spylix

Шаг 1. Зарегистрируйте учетную запись в Spylix и выберите операционную систему целевого телефона. Подпишитесь на один из планов, а затем проверьте страницу с инструкциями для получения дополнительных указаний.

Шаг 2: В Android используйте представленную ссылку, чтобы установить приложение один раз на телефон, который вы хотите взломать.

В iOS используйте идентификатор iCloud для подтверждения в Интернете.

Шаг 3: Войдите в свою учетную запись с другого устройства и получите доступ к панели управления. Нажмите на вкладку контактов, чтобы просмотреть все сохраненные данные. Используйте журнал вызовов для получения дополнительной информации. Все, что вам нужно для доступа, указано в левом меню.

Нажмите на вкладку контактов, чтобы просмотреть все сохраненные данные. Используйте журнал вызовов для получения дополнительной информации. Все, что вам нужно для доступа, указано в левом меню.

Зарегистрироваться FreeView Demo

Если вы столкнулись со взломом для удаления контактов или кто-то может получить к ним доступ, необходимо принять срочные меры. Вы можете использовать различные подходы, чтобы восстановить мир и заблокировать будущий незаконный доступ к вашему телефону.

Первый шаг — проверить все подозрительные приложения, которые вы еще не загрузили. Перейдите в настройки и проверьте управление приложениями или где вы можете просматривать и удалять приложения.

Если в списке есть приложение, которое вы не узнаете, избавьтесь от него, нажав кнопку или значок удаления. Следующая часть — установка антивируса или проверка актуальности приложения для обеспечения безопасности вашего телефона.

Если вы считаете, что встроенные протоколы безопасности не помогают, вы можете установить надежный антивирус из магазинов приложений. Просканируйте телефон после удаления всех подозрительных приложений, чтобы удалить все, что осталось вредоносным.

Просканируйте телефон после удаления всех подозрительных приложений, чтобы удалить все, что осталось вредоносным.

Если нет никаких улучшений, вы можете попробовать последний шаг, сброс до заводских настроек. Этот шаг восстанавливает ваш телефон до того состояния, в котором он был новым. Убедитесь, что вы сделали резервную копию всей информации, прежде чем использовать этот ход.

В целях профилактики вы можете не устанавливать приложения, которые запрашивают у вас слишком много информации. Кроме того, не переходите по неизвестным ссылкам и не пользуйтесь публичным Wi-Fi.

Как получить контакты от взлома?

Начните с удаления всех вредоносных приложений на вашем телефоне. Перейдите в настройки телефона, войдите в диспетчер приложений и удалите все новые приложения, о которых вы не знаете или никогда не устанавливали.

Просканируйте телефон с помощью последних антивирусных обновлений и при необходимости установите антивирус. Последний шаг может заключаться в резервном копировании ваших контактов и сбросе телефона к заводским настройкам.

Как посмотреть другие мобильные контакты?

Вы можете использовать приложение, такое как Spylix, для просмотра контактов с другого телефона. Просто установите приложение на Android один раз или используйте идентификатор iCloud для онлайн-проверки iPhone. После этого используйте свой онлайн-аккаунт для просмотра списка контактов и журнала вызовов.

Как ваш список контактов может быть взломан?

Если кто-то взломал вашу электронную почту, он сможет просмотреть синхронизированный список контактов с вашего телефона. Другие способы взлома списка контактов включают нажатие неизвестных ссылок, которые устанавливают неизвестные приложения, которые извлекают контакты и другую информацию с вашего телефона.

Если вы также получаете ложные оповещения на свой телефон, ответ на них может привести к взлому контактов, среди других вредоносных действий.

Регистрация FreeView Demo

Заключение

Люди жалуются на постоянные взломы контактов или ищут способы сделать это. Мы надеемся, что приведенная выше информация поможет вам защитить свое устройство и при необходимости получать контакты с другого телефона.

Мы надеемся, что приведенная выше информация поможет вам защитить свое устройство и при необходимости получать контакты с другого телефона.

Убедитесь, что ваша система безопасности обновлена, не нажимайте и не отправляйтесь в неизвестность, особенно если она подключена к Интернету. Для тех, кому требуется приложение для взлома контактов и другие детали, Spylix является всемирно признанным инструментом, который поможет вам в этом.

Мой веб-сайт wurde gehackt. Мусс Ич Тун был? | Хостинг для Linux (cPanel)

Eine gehackte Website ist wirklich frustrierend — sie ist für Ihr Unternehmen und Ihre Besucher Problematisch und das Entfernen eines Hacks kann zeitaufwendig sein. Sehen wir uns den schnellsten und einfachsten Weg an, um Ihre Website zu reparieren.

Lassen Sie uns nach Warnungensuchen

Wenn Sie im Zusammenhang mit Ihrer Веб-сайт «Веб-сайт, содержащий вредоносное ПО» или «Веб-сайт, вспомогательная программа, связанная с» angezeigt werden, Liegt Definitiv ein Problem vor. Ум умирает цу überprüfen, gehen Sie zu https://sitecheck.sucuri.net и geben Sie Ihren Domainname ein.

Ум умирает цу überprüfen, gehen Sie zu https://sitecheck.sucuri.net и geben Sie Ihren Domainname ein.

- Wenn Ihre Website gehackt wurde, wird hier eine Warnung angezeigt.

- Кейне Предупреждение? Es ist weniger wahrscheinlich (aber immer noch möglich), dass Ihre Website kompromittiert wurde.

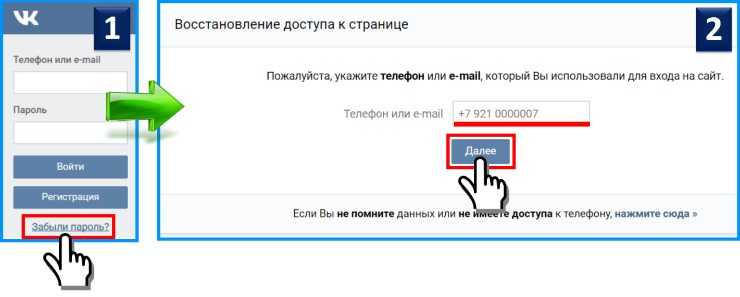

Ändern Ihrer Passwörter

Wenn Ihre Website gehackt wurde, müssen Sie sofort alle Ihre Passwörter ändern.

Hinweis: Um sicherzustellen, dass Sie die richtigen Anweisungen befolgen, sollten Sie herausfinden, welche Art von Hosting-Konto Sie haben .

| Ihr Хостинг — тип | Passwörter, die zurückgesetzt werden sollen |

|---|---|

| Linux-хостинг с cPanel | Первый FTP, второй FTP, Банк данных, Приложения с WordPress или Joomla |

| Хостинг Windows с Plesk | Первый FTP, второй FTP, Банк данных, Приложения с WordPress или Joomla |

Aus Sicherung wiederherstellen

Wenn Sie ein Backup Ihrer Website (und Datenbank) haben, von dem Sie wissen, dass es nicht beschädigt ist, sollten Sie es erneut in Ihr Hosting-Konto hochladen.

Wenn Sie Website-Backup haben, können Sie dies ganz einfach für Ihr cPaneloder Plesk- Konto durchführen.

Wenn Sie kein Backup-Tool haben, empfehlen wir, Website-Backup zu Ihrem Konto hinzuzufügen, nachdem Sie das Problem behoben haben.

Entfernen Sie den Hack

Es ist fast unmöglich, Malware von Hand zuverlässig von einer Website zu entfernen. Um die Gefährdung aus Ihren Dateien zu entfernen, empfehlen wir die Verwendung eines Services wie Website-Sicherheit .

Идентификационные и справочные данные

Damit Ihre Website nicht erneut gehackt wird, sollten Sie ermitteln, wie Ihre Website kompromittiert wurde. Es gibt zwei Arten von Schwachstellen: Passwörter und Strukturprobleme.

Passwörter

Die meisten Hacks passieren, weil der Angreifer das Passwort Ihres Kontos mit roher Gewalt erraten konnte. Indem Sie einfach Ihr Passwort ändern (und diesmal ein stärkeres verwenden), können Sie verhindern, dass diese Angriffe in Zukunft Erfolg haben.